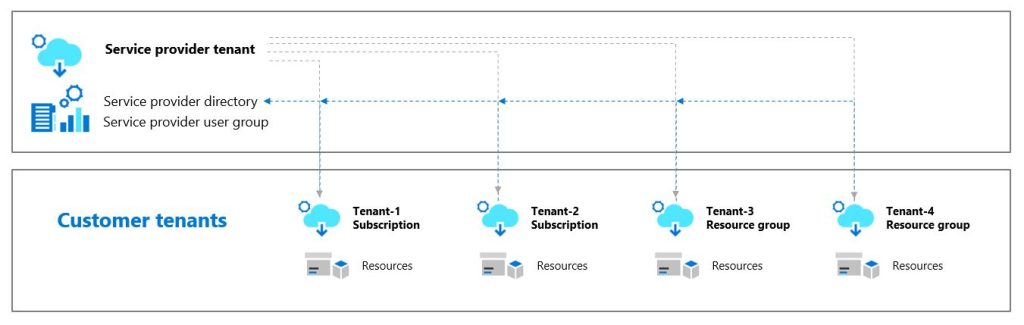

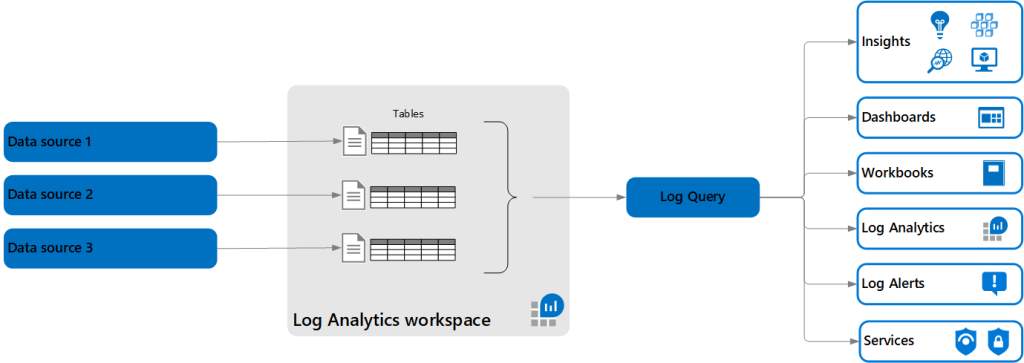

Azure Virtual Desktop intègre OneDrive depuis déjà quelques années, que ce soit via le bureau à distance ou les applications sous RemoteApp. Mais Microsoft améliore l’expérience utilisateur dans le cadre des applications lancées RemoteApp (publication d’applications sans bureau Windows).

En effet, il est possible de monter la ressource OneDrive liée au compte AVD automatiquement sur le poste local ! Concrètement, l’utilisateur ouvre son application RemoteApp et aura accès à OneDrive depuis son application ou son poste local.

Vous pouvez utiliser Microsoft OneDrive avec une RemoteApp dans Azure Virtual Desktop (preview), ce qui permet aux utilisateurs d’accéder à leurs fichiers et de les synchroniser lorsqu’ils utilisent une RemoteApp. Lorsqu’un utilisateur se connecte à une RemoteApp, OneDrive peut être lancé automatiquement en tant que compagnon de la RemoteApp.

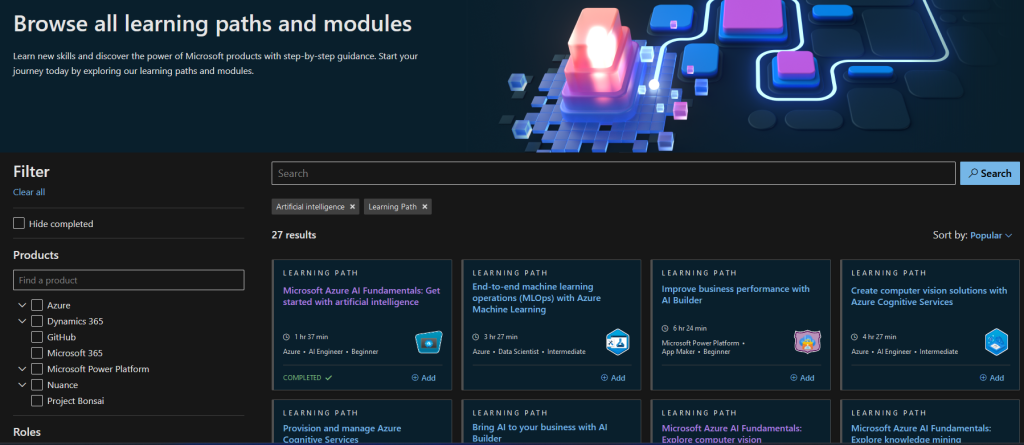

Microsoft Learn

Cette fonctionnalité ajoutée il y a quelques jours est disponible en préversion publique, comme le dit l’annonce faite par Microsoft sur son Tech Community.

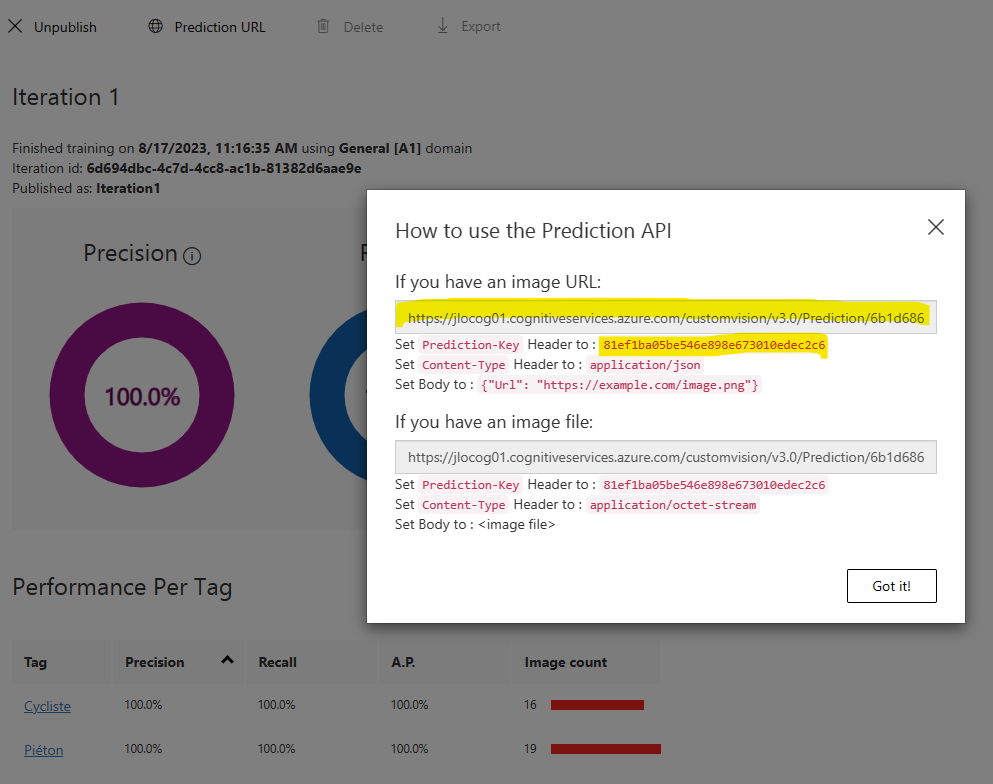

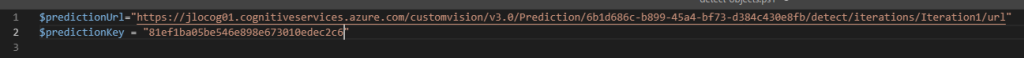

La documentation Microsoft spécifie les quelques ressources indispensables pour utiliser la fonctionnalité, à l’heure où ces lignes sont écrites :

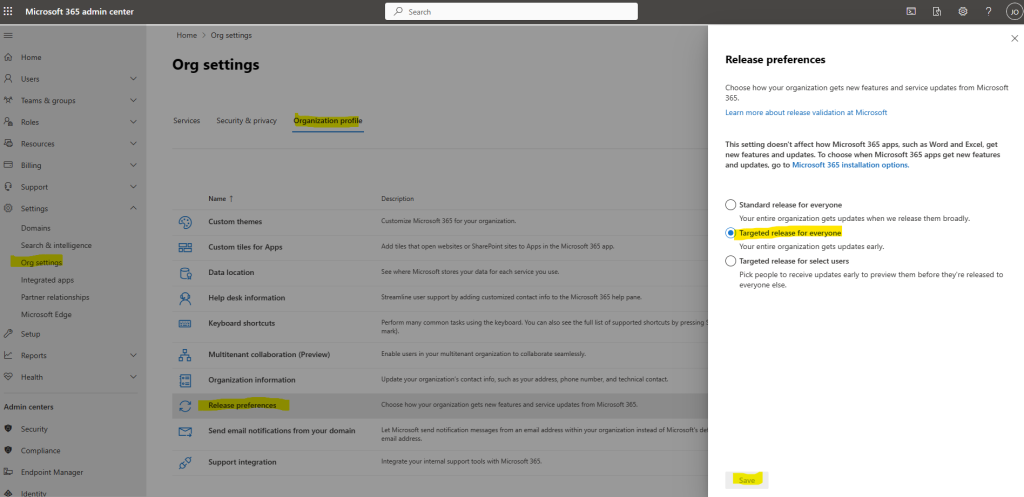

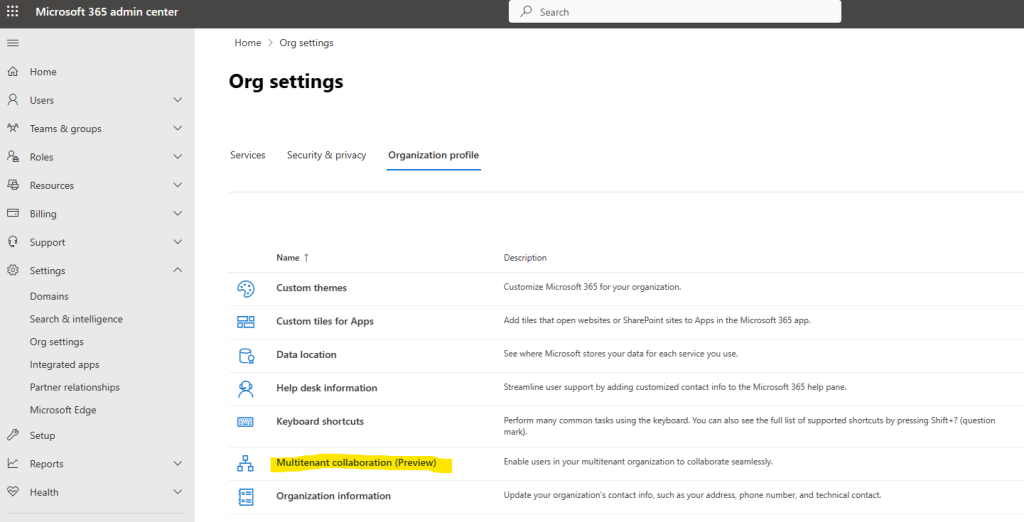

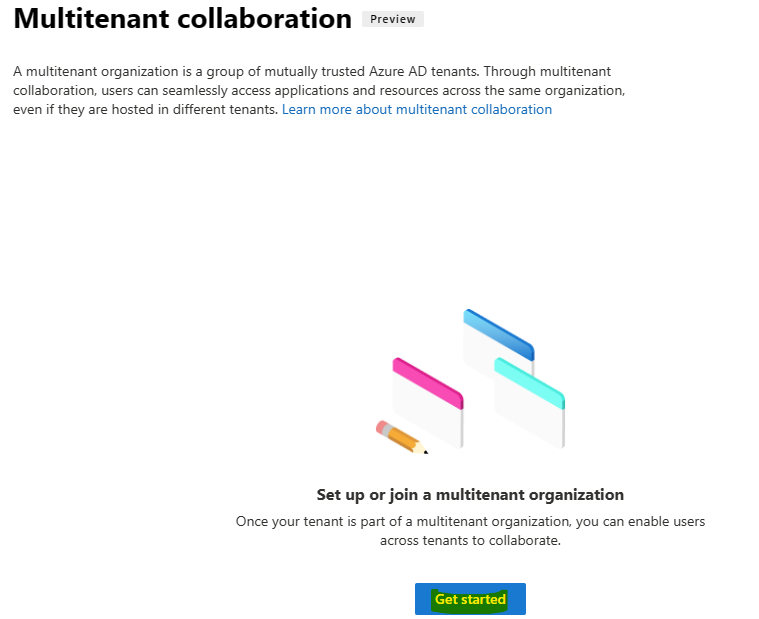

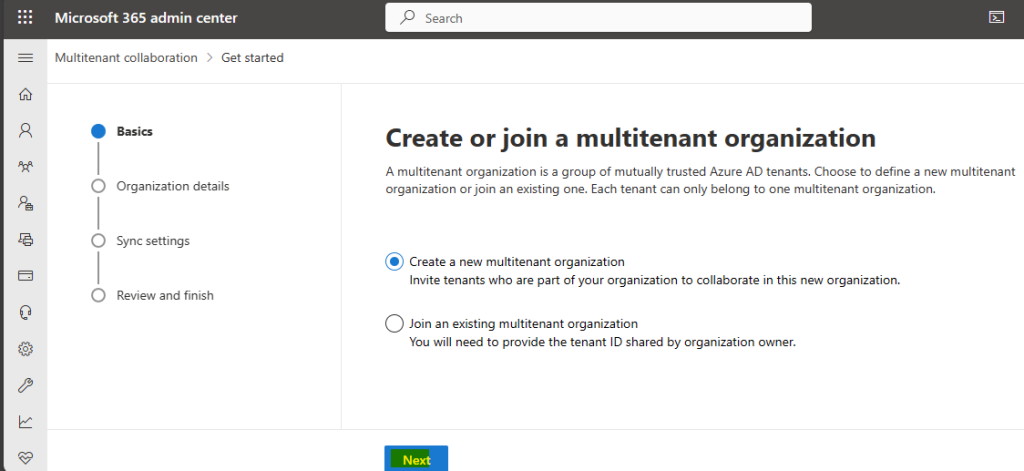

- L’environnement AVD doit être configuré comme environnement de validation

- La version Windows 11 des VMs AVD doit être en version 22H2, Build 25905 ou ultérieure

- Configuration OneDrive :

Pour mes tests, je n’ai eu besoin d’installer FSLogix, mais nul doute que la dernière version de celui-ci doit être installée pour que la gestion des profils en itinérance se fasse correctement avec le nouveau comportement de OneDrive.

Afin d’en savoir un peu plus, je vous propose de réaliser un petit exercice ensemble :

- Etape 0 – Rappel des prérequis

- Etape I – Déploiement de l’environnement AVD

- Etape II – Configuration de OneDrive

- Etape III – Installation du Programme Windows Insider

- Etape IV – Test de OneDrive en RemoteApp

Etape 0 – Rappel des prérequis :

Pour réaliser cet exercice sur OneDrive au travers Azure Virtual Desktop en mode RemoteApp, il vous faudra disposer de :

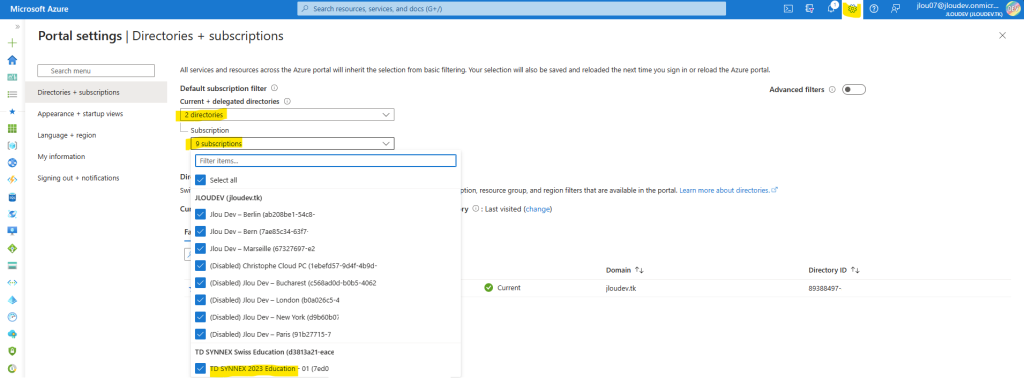

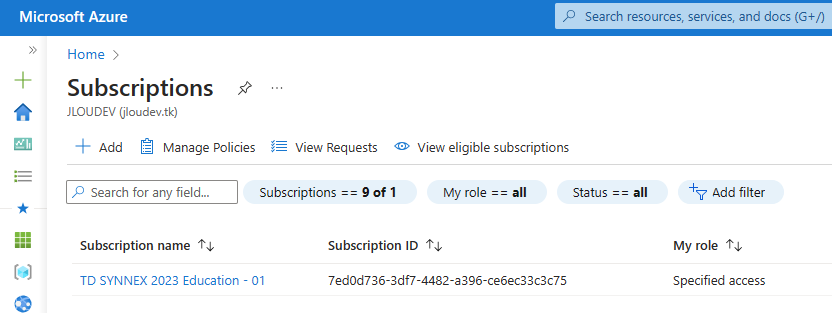

- Un tenant Microsoft

- Une souscription Azure valide

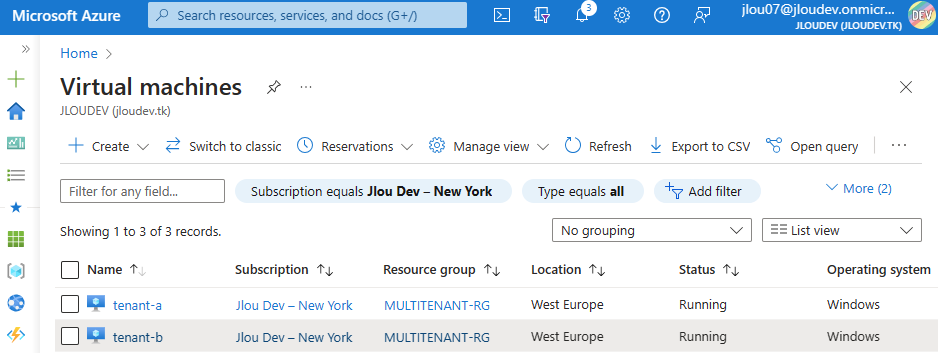

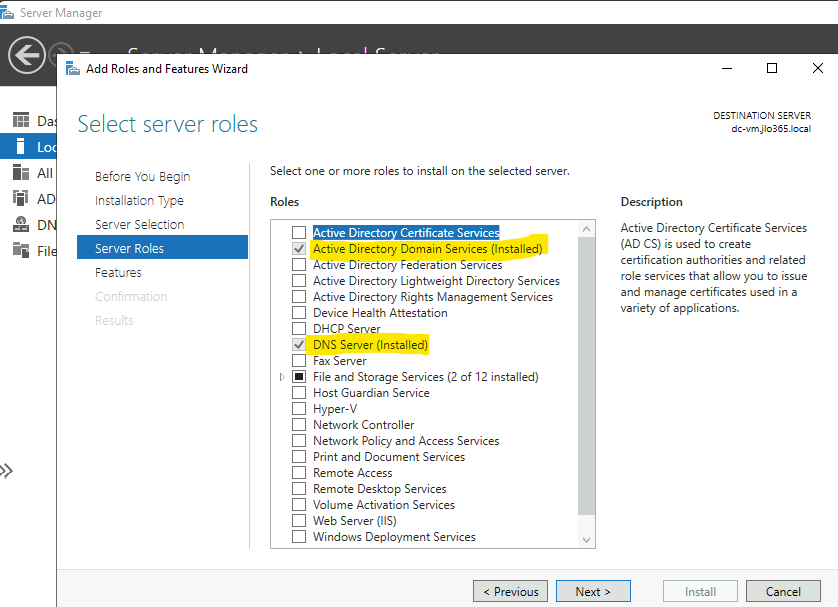

Etape I – Déploiement de l’environnement AVD :

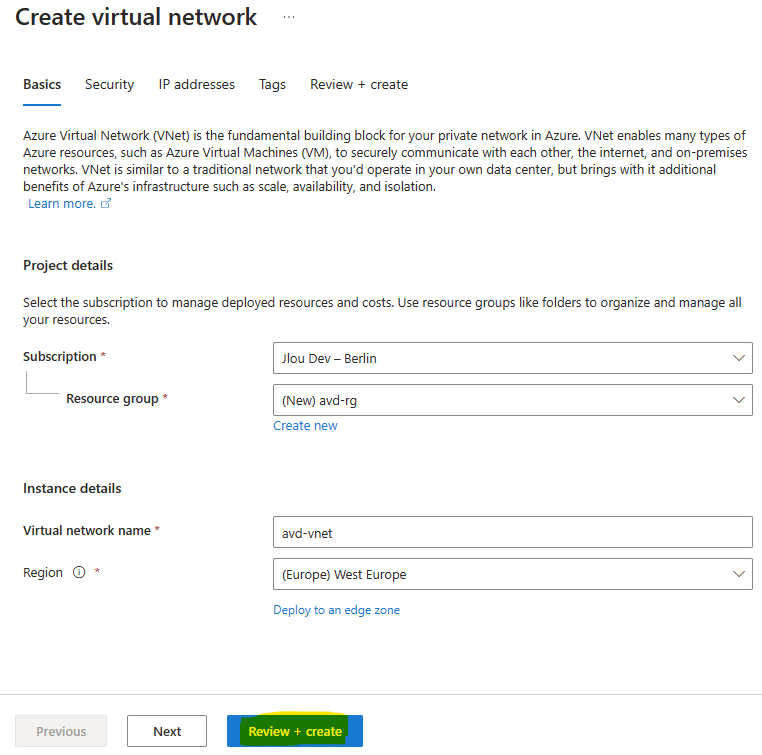

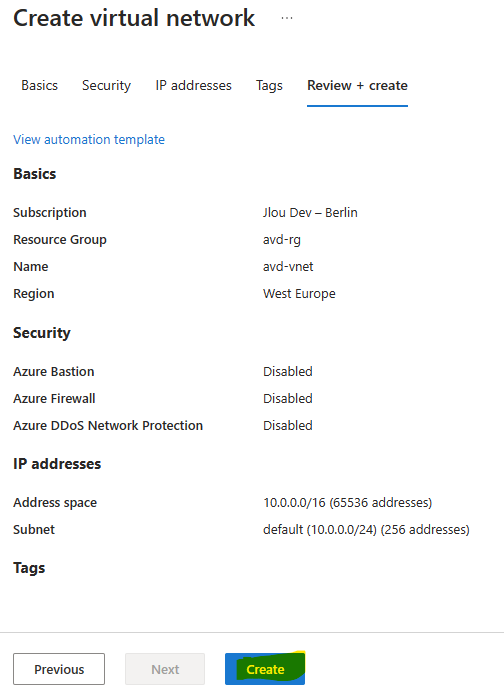

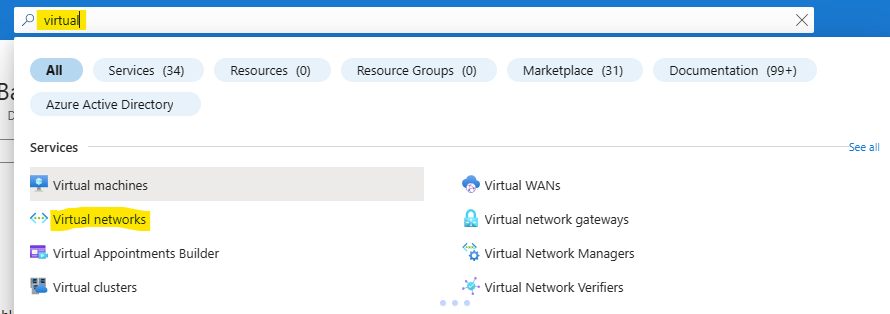

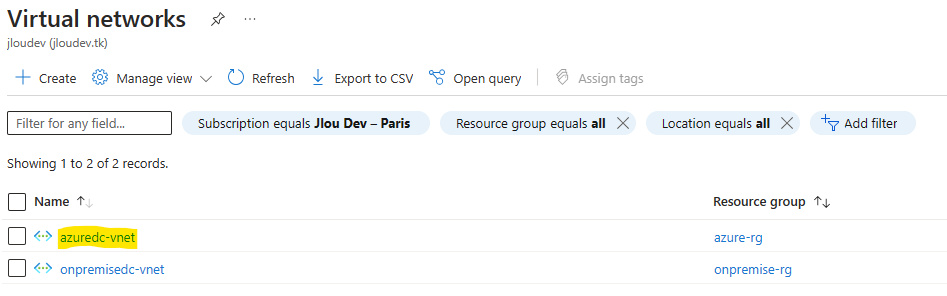

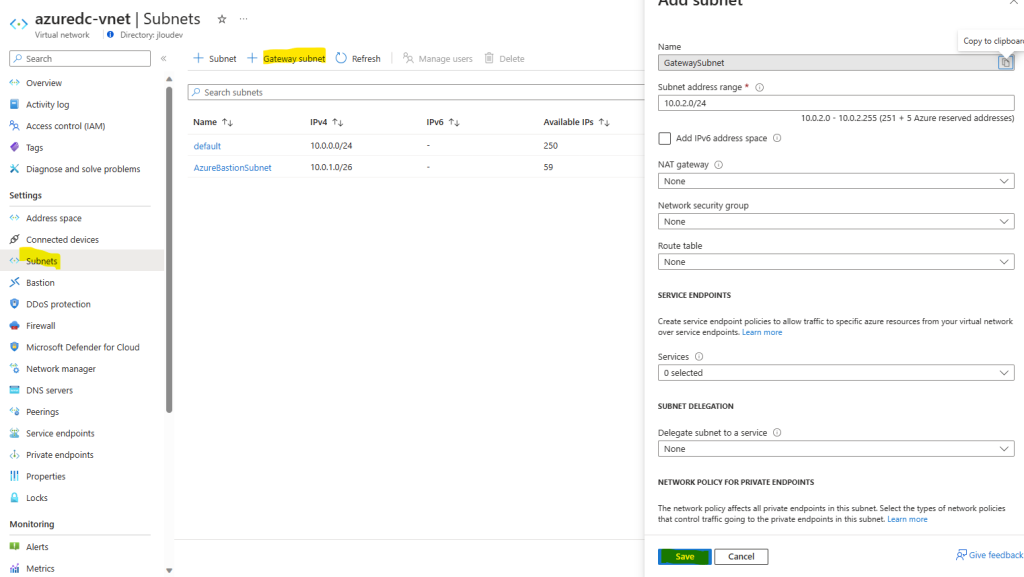

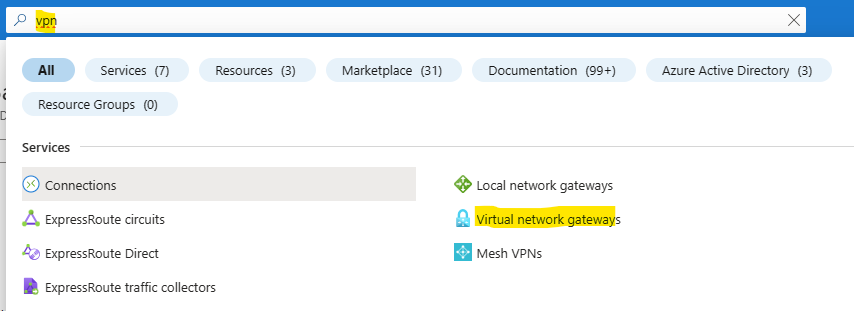

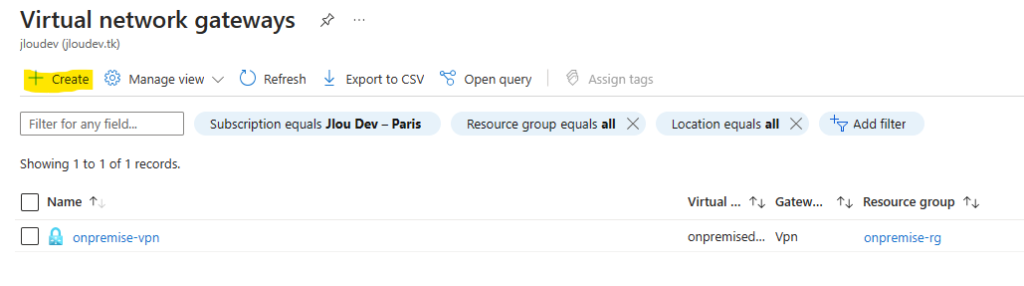

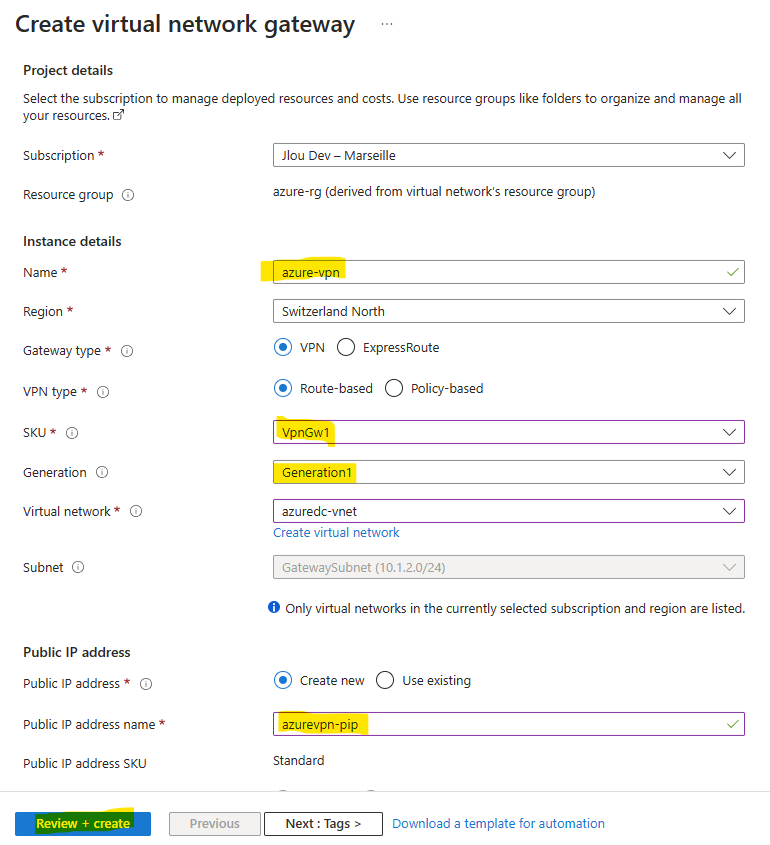

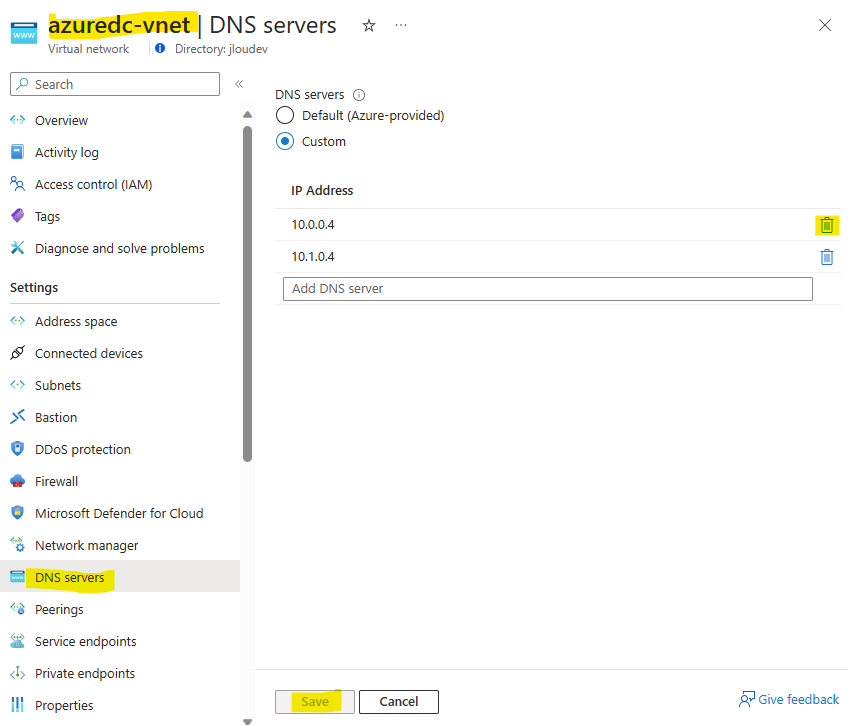

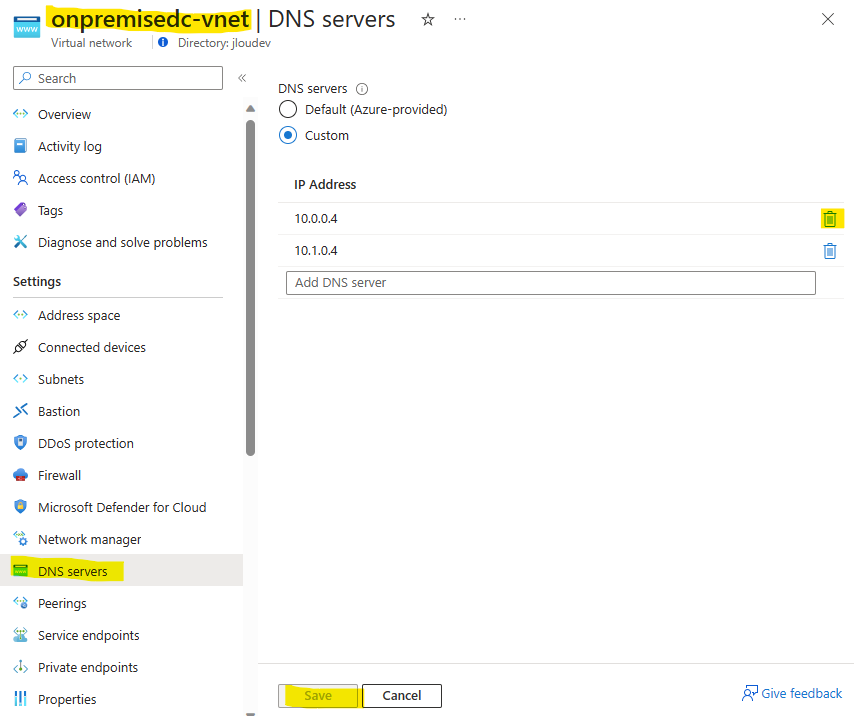

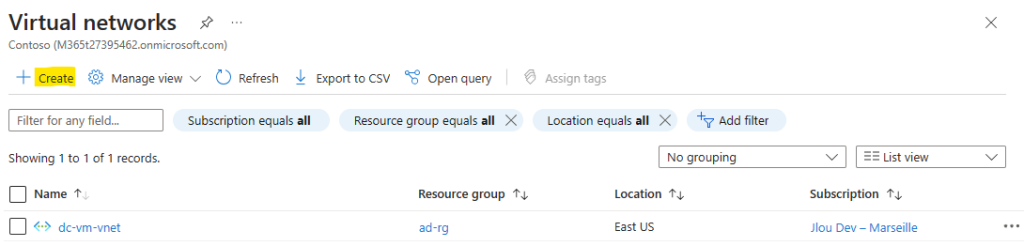

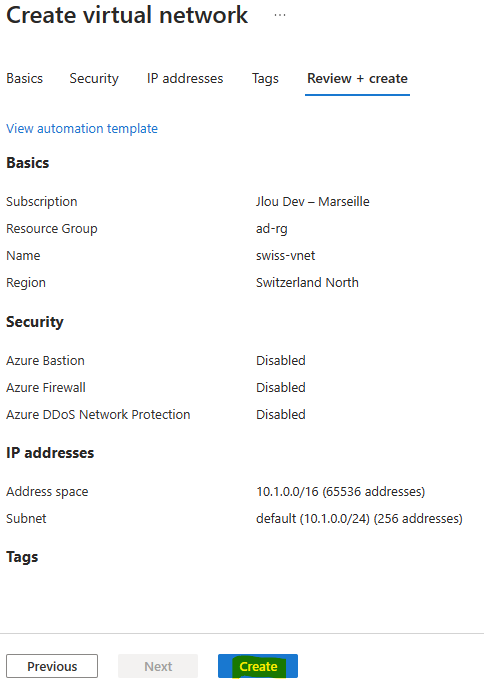

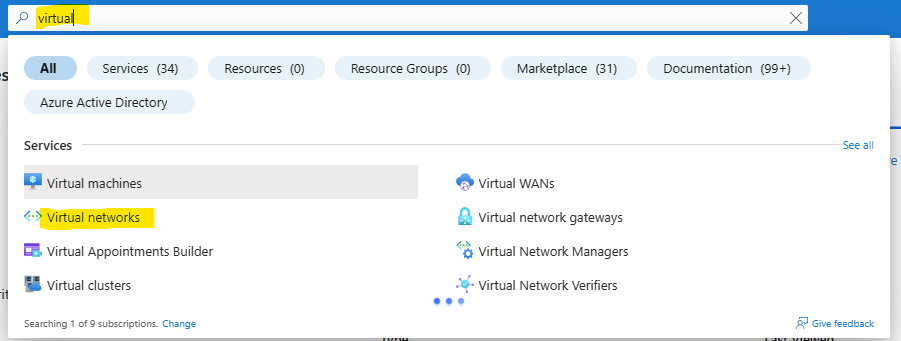

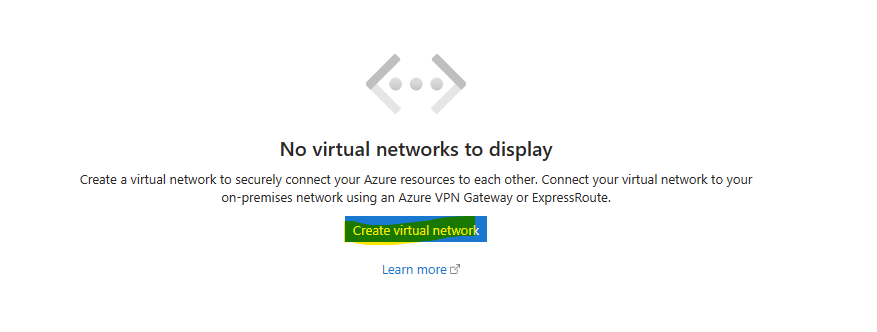

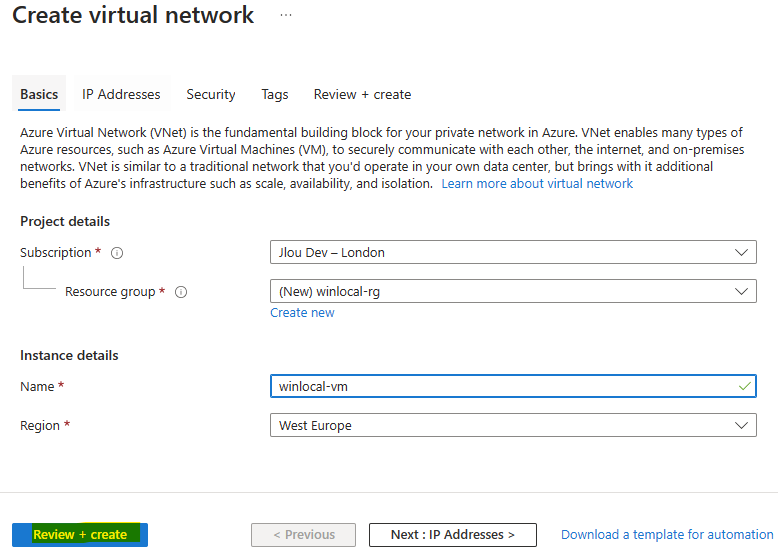

Avant tout chose, nous avons besoin de créer un réseau virtuel Azure. Pour cela, rendez-vous dans le portail Azure, puis commencez sa création :

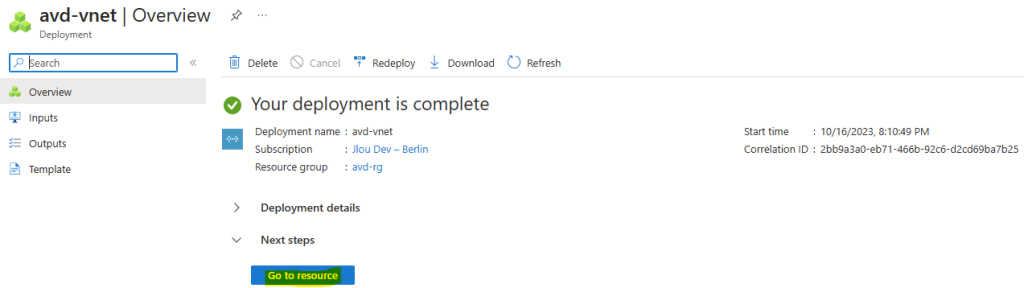

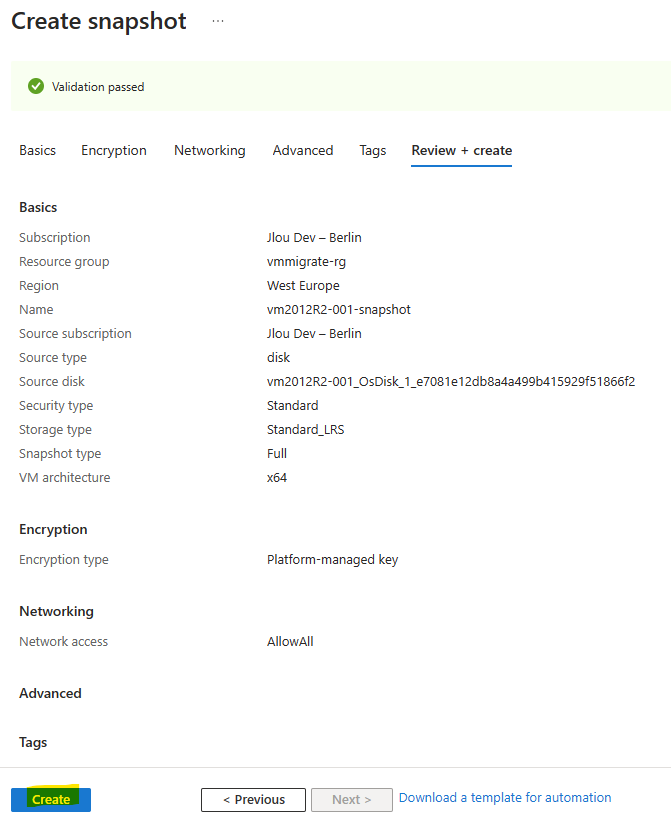

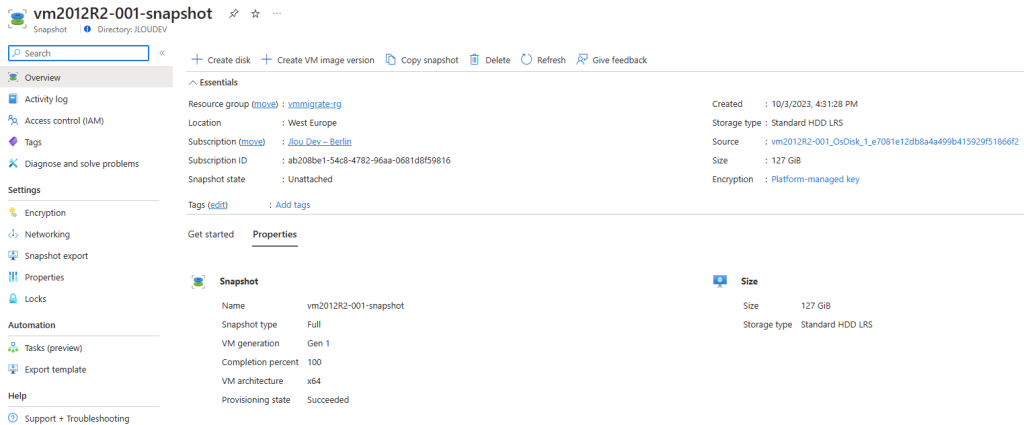

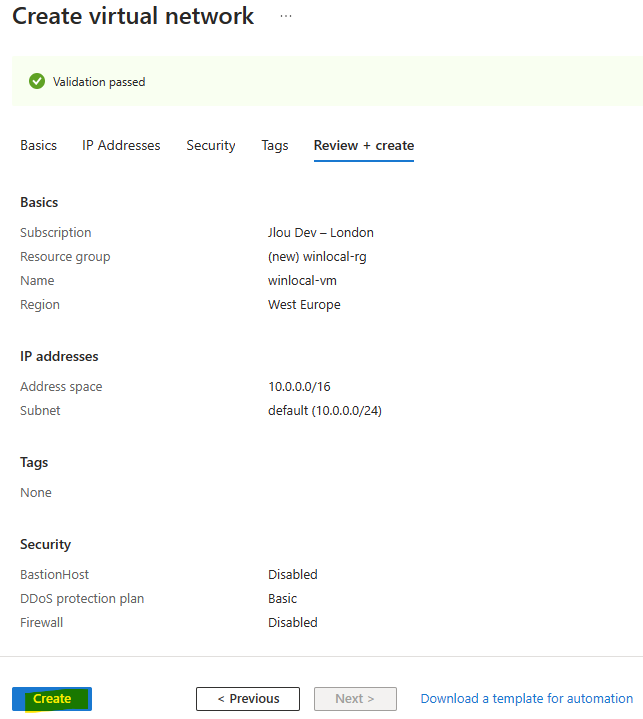

Une fois la validation Azure réussie, lancez la création du réseau virtuel, puis attendez environ 1 minute :

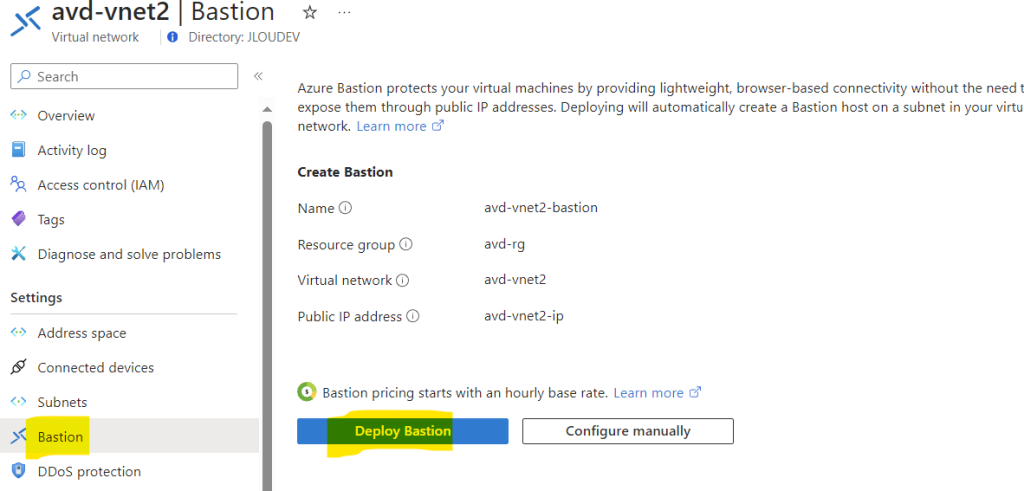

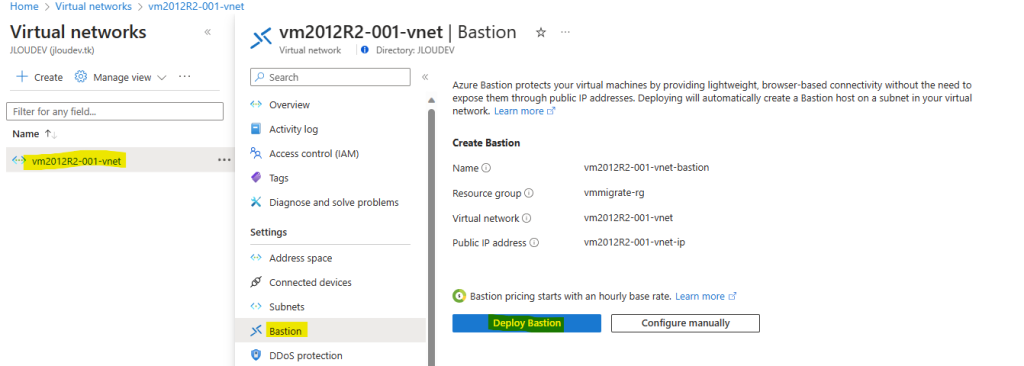

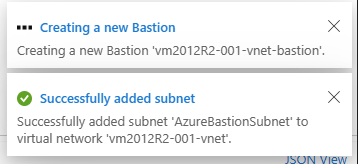

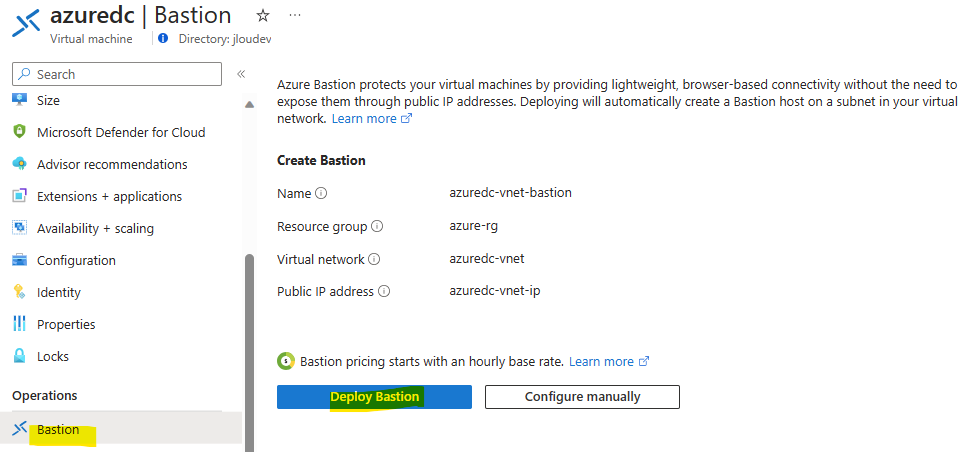

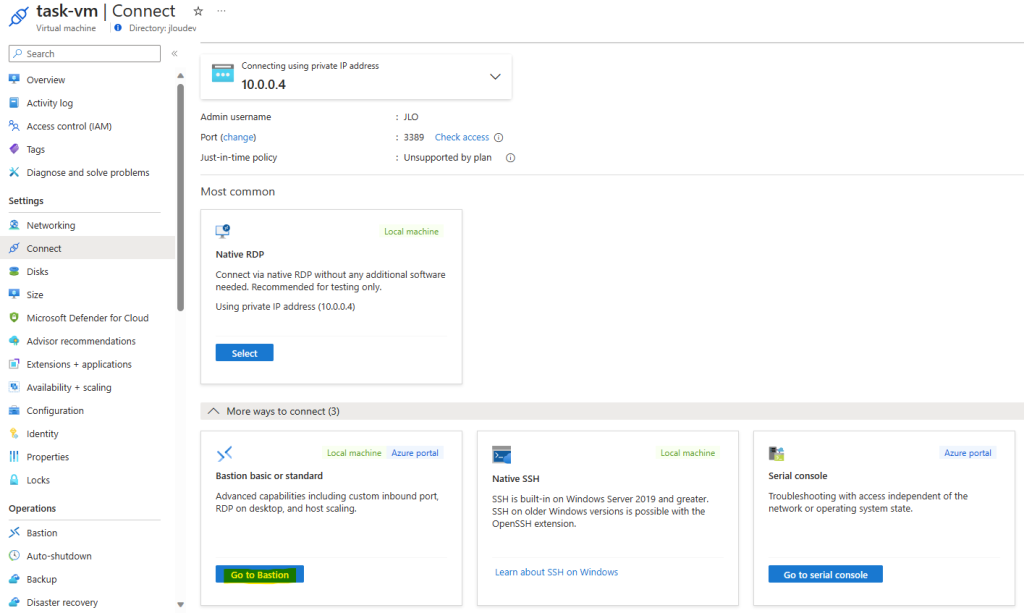

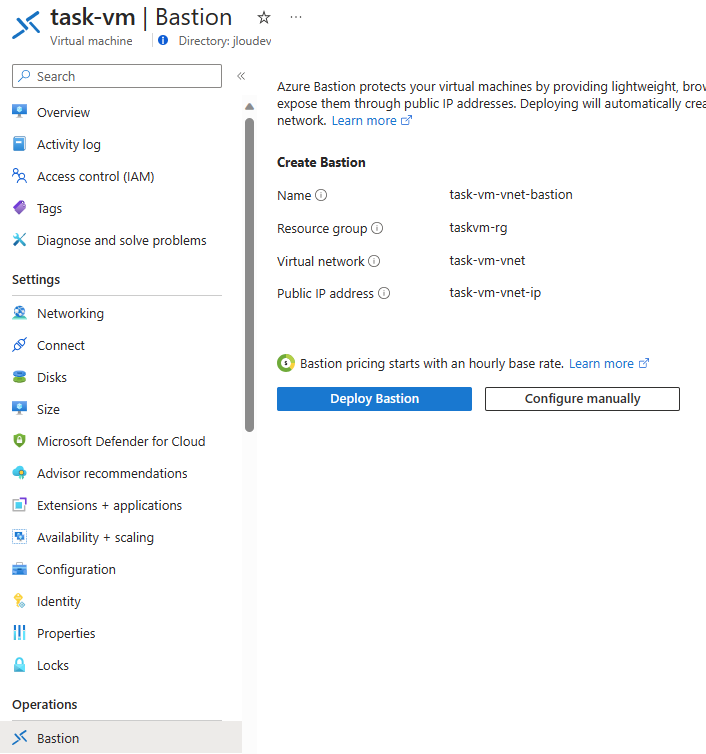

Une fois le déploiement terminé, cliquez-ici pour y déployer le service Azure Bastion :

Cliquez-ici pour déclencher le déploiement du service Azure Bastion :

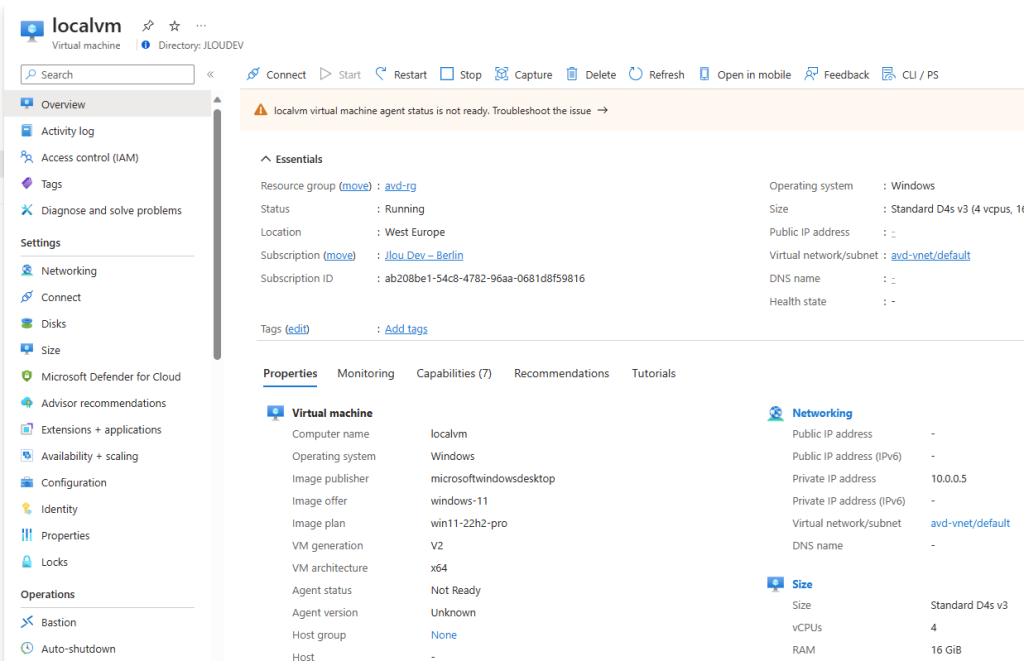

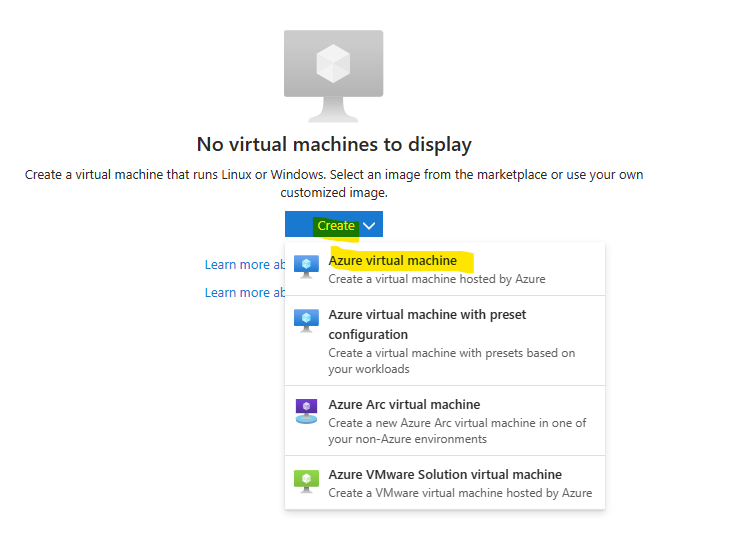

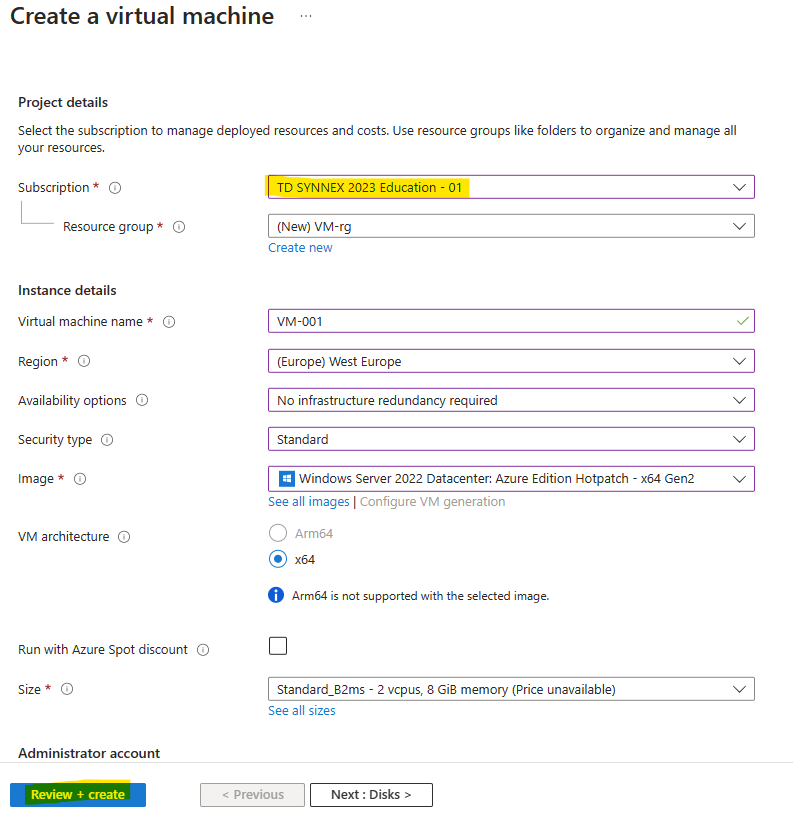

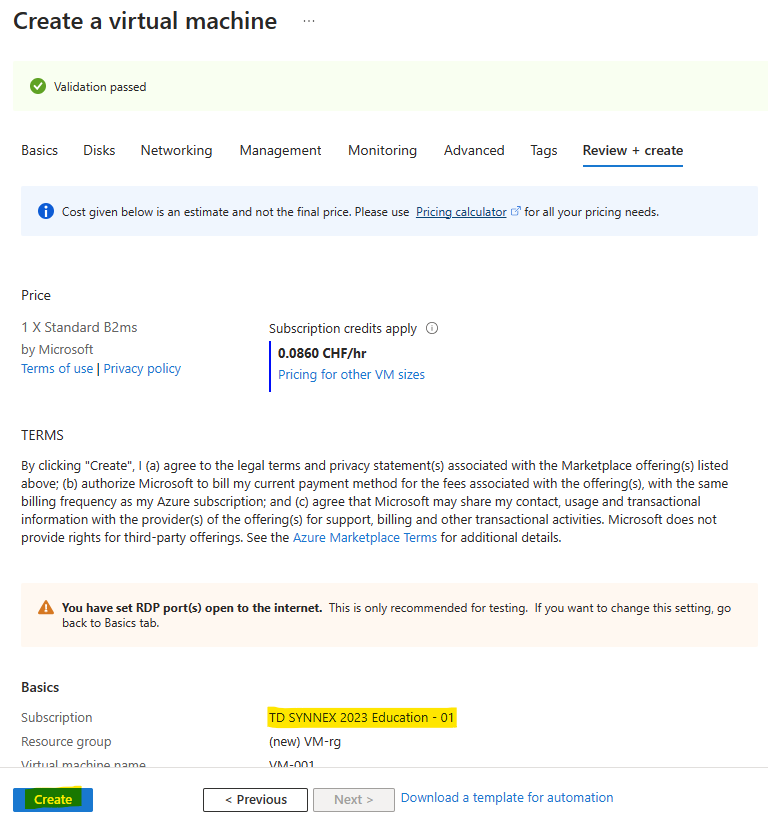

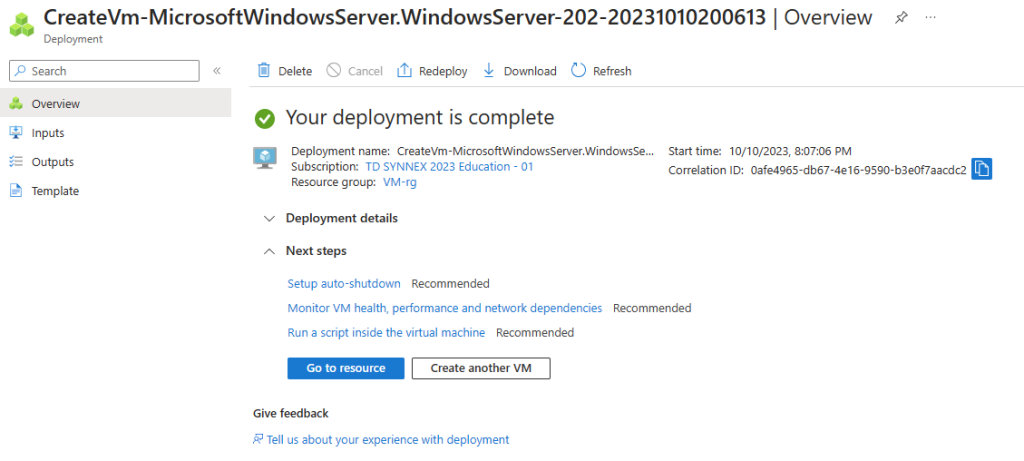

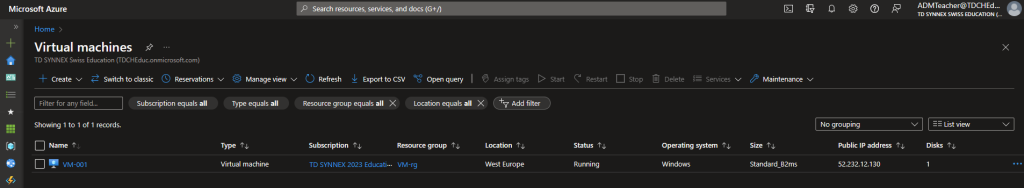

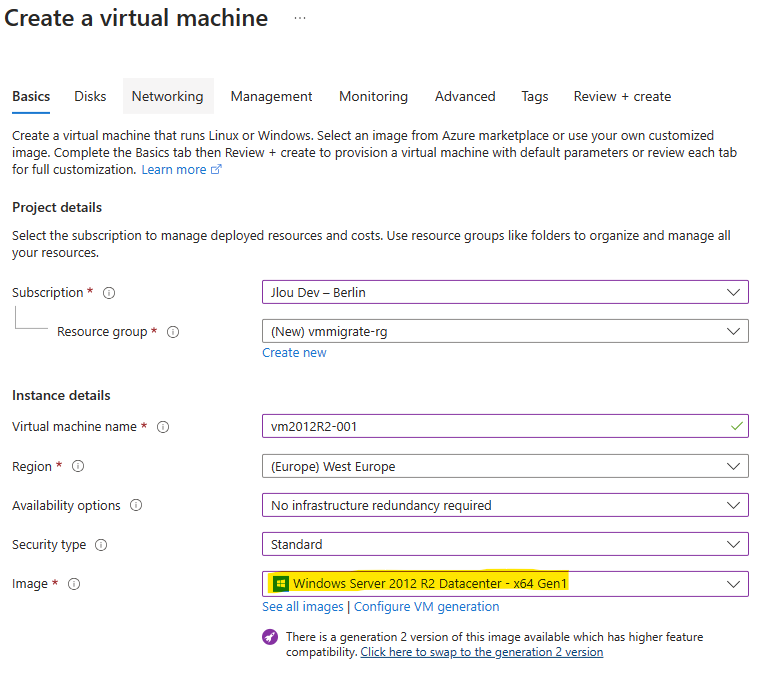

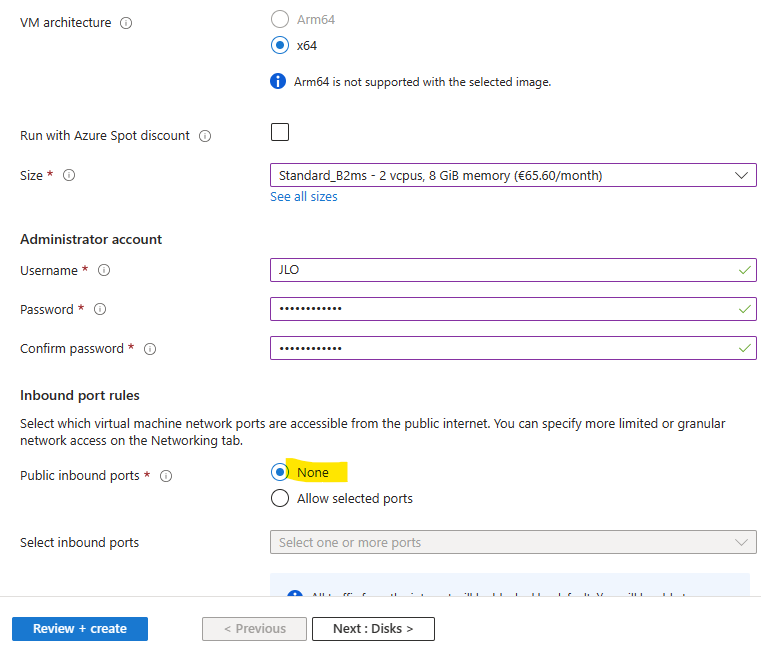

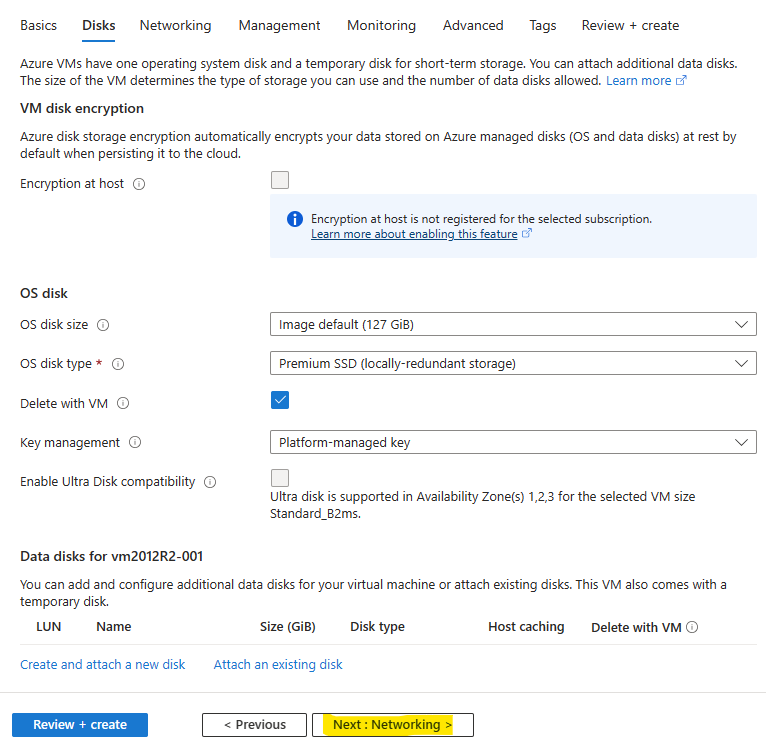

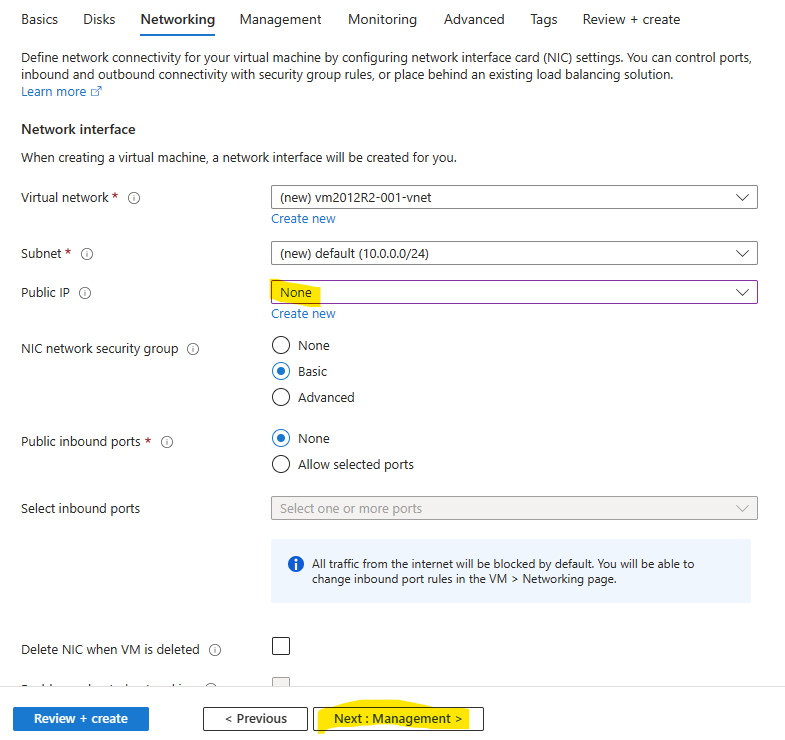

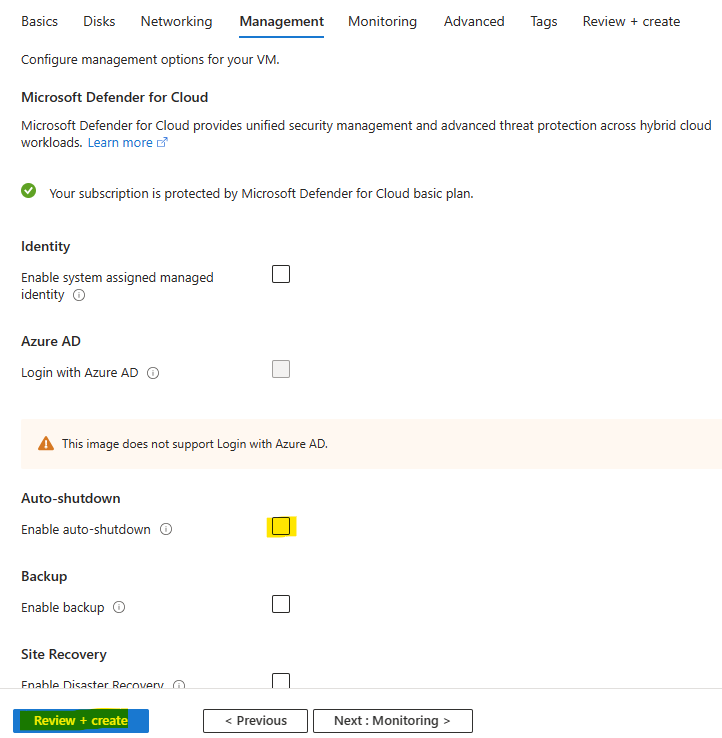

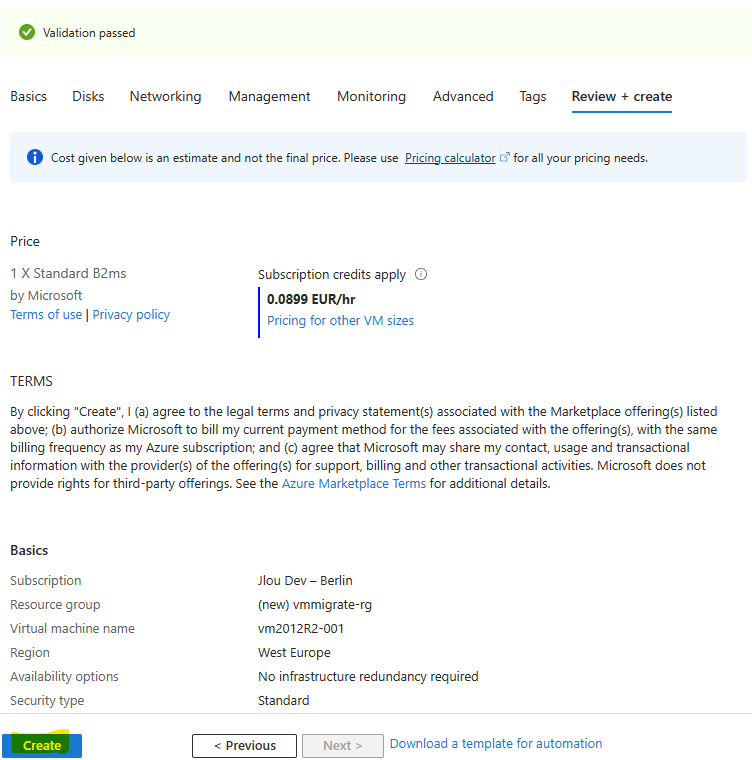

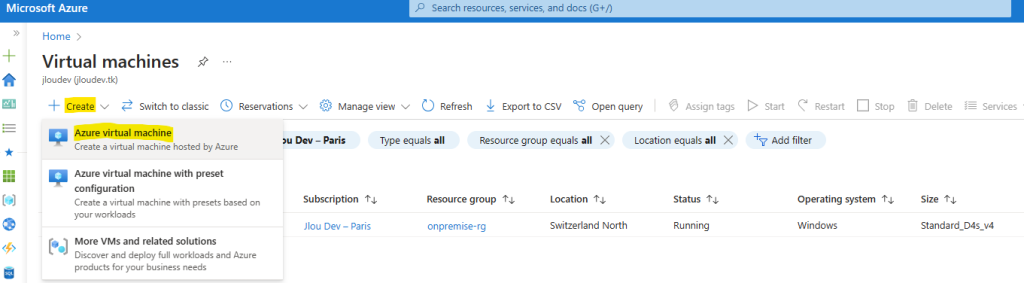

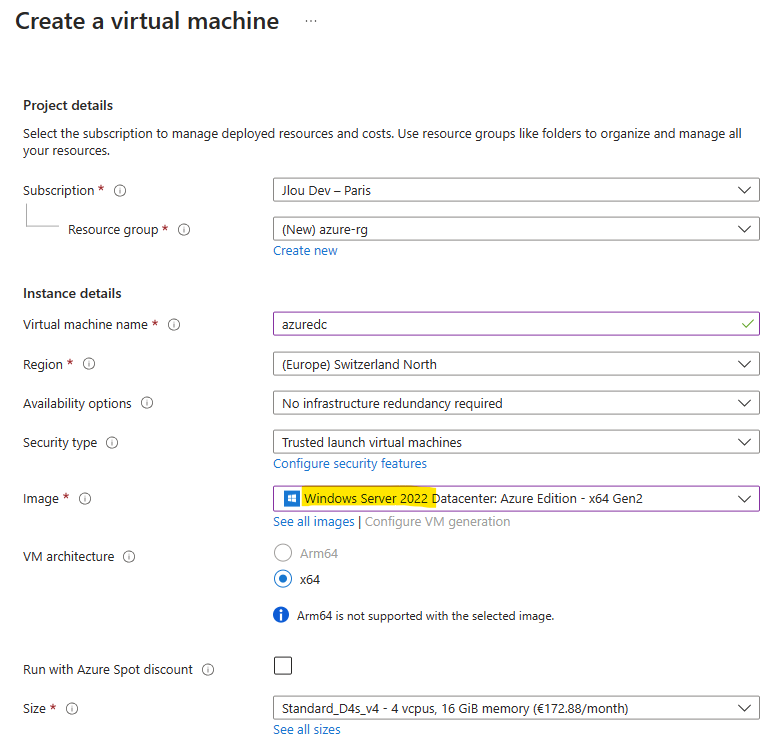

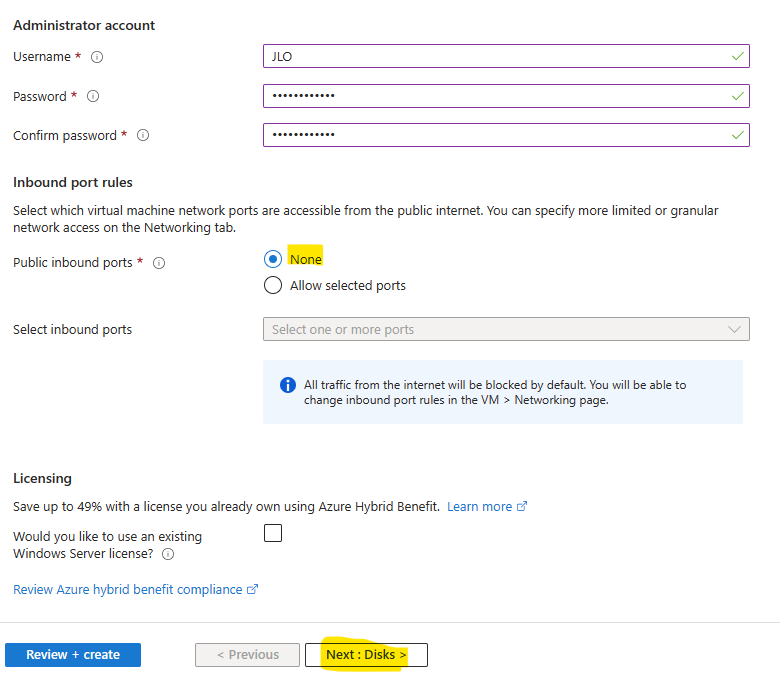

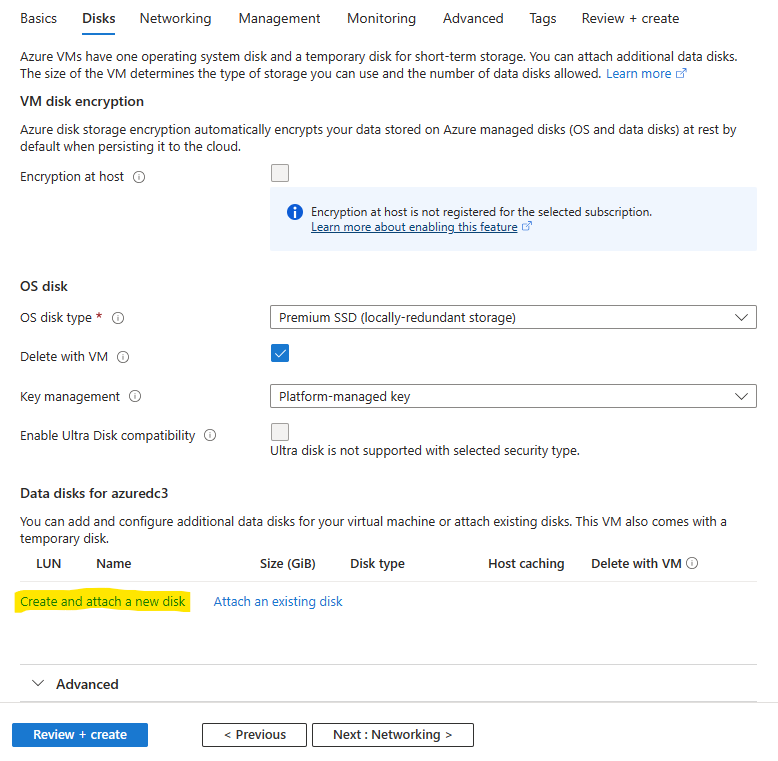

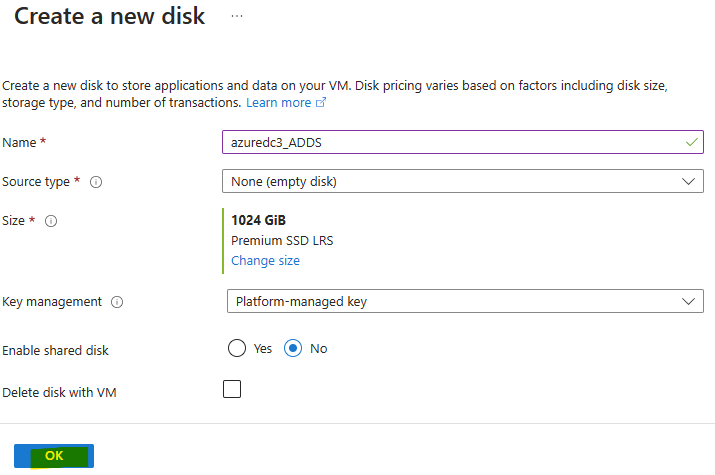

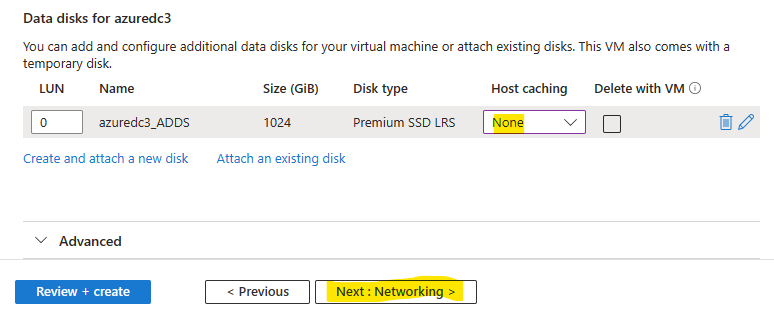

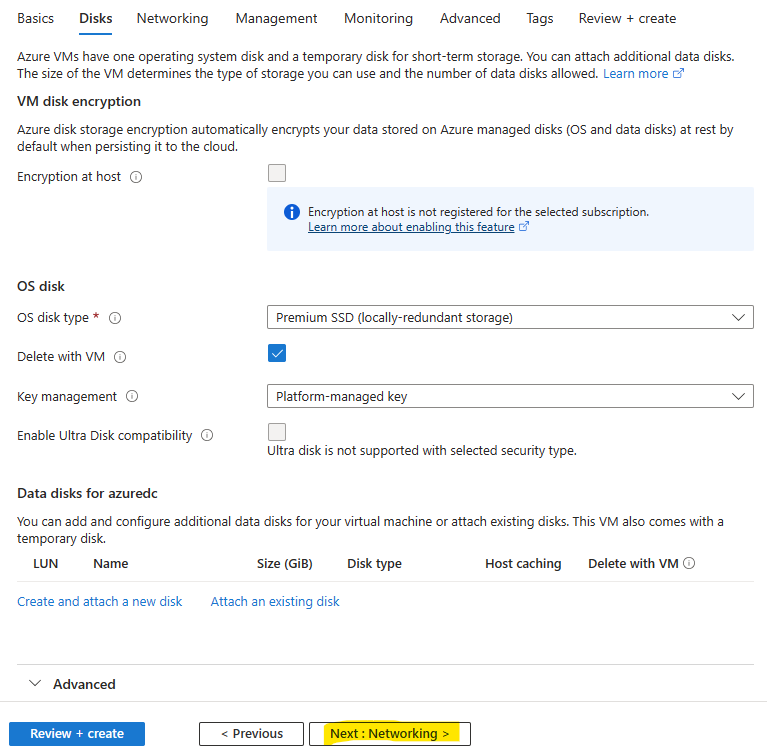

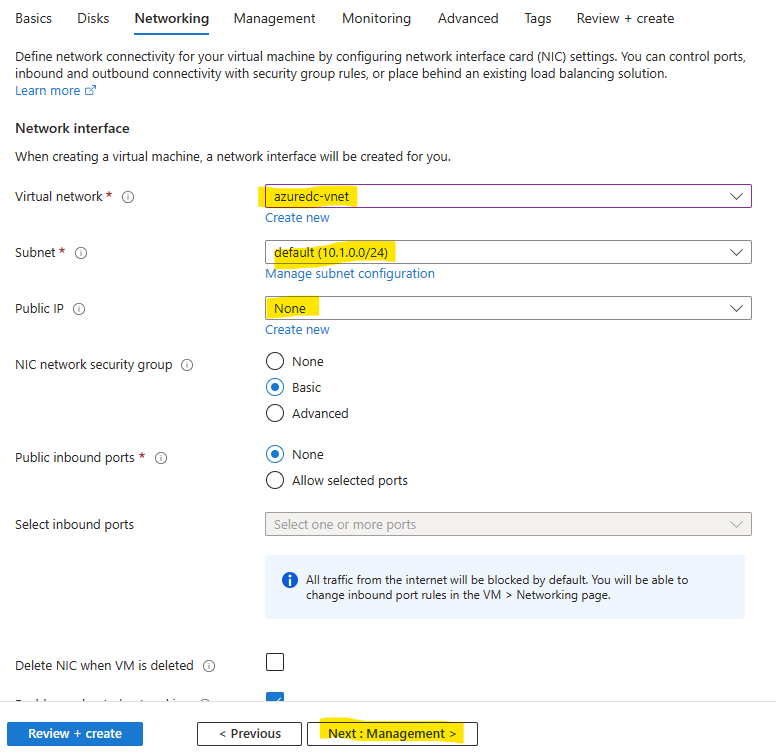

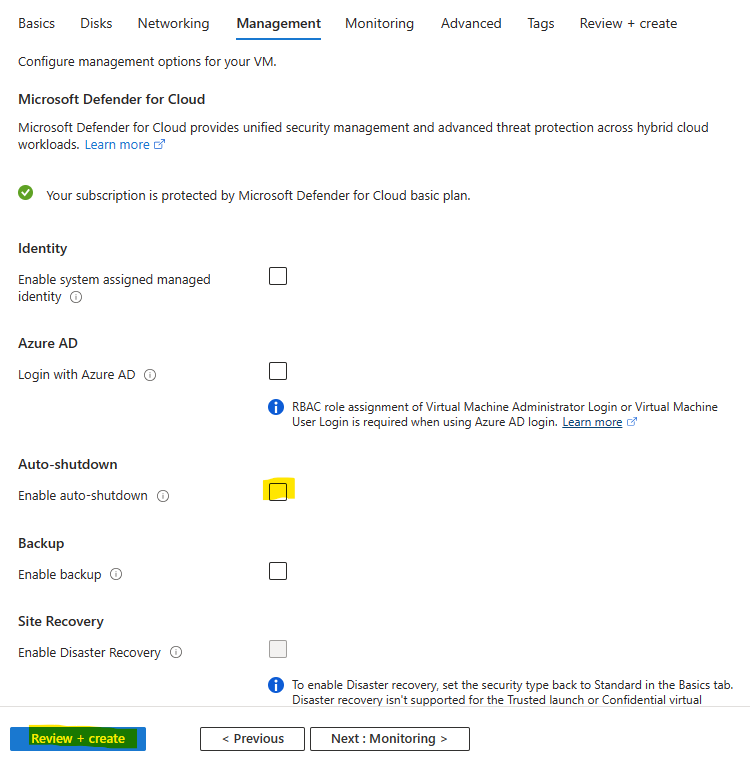

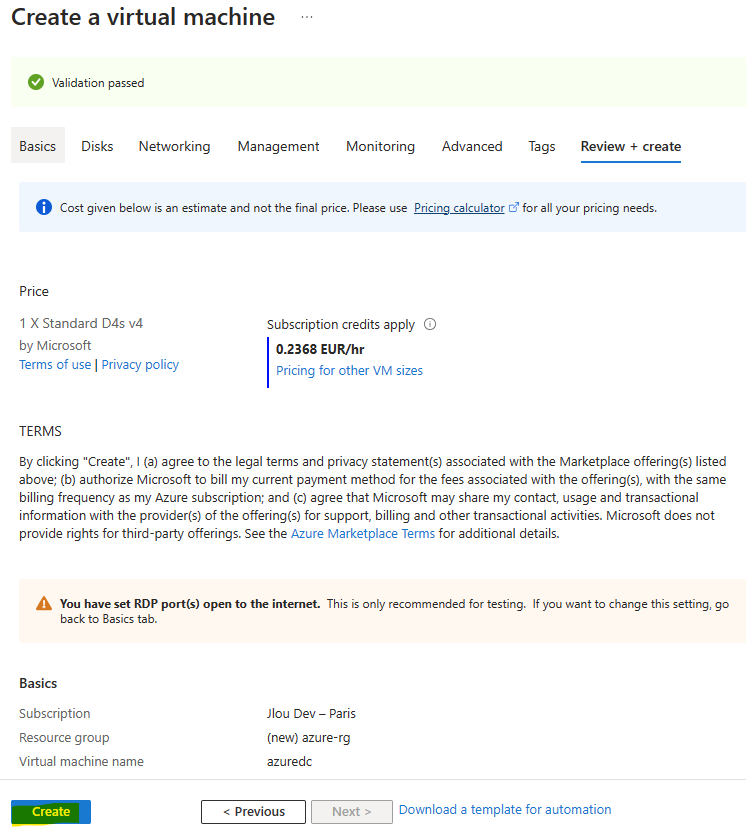

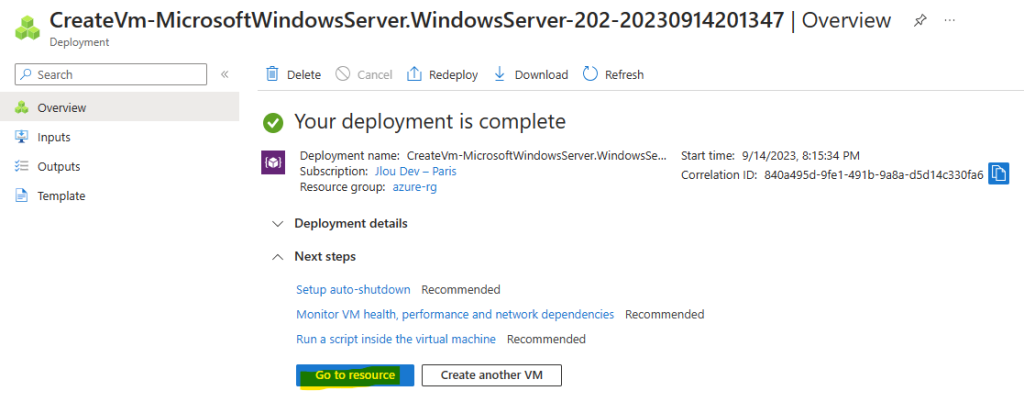

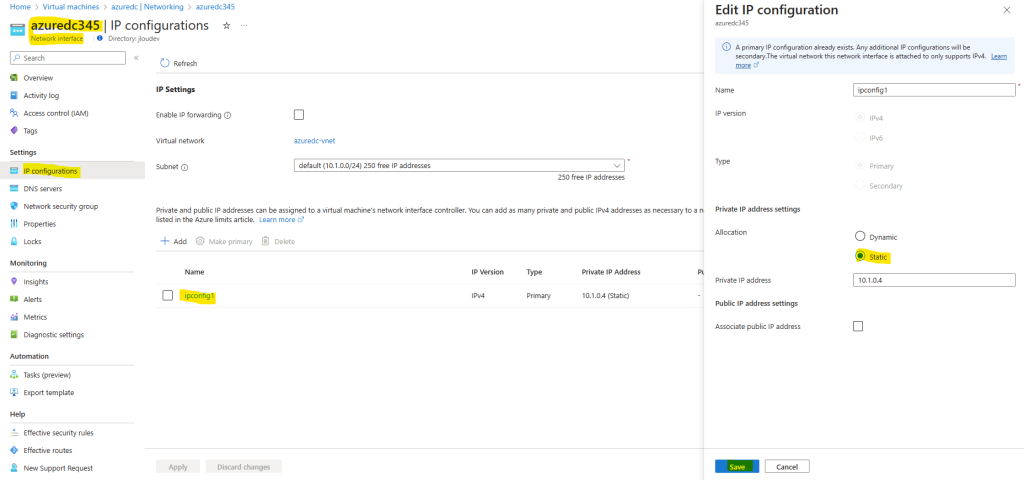

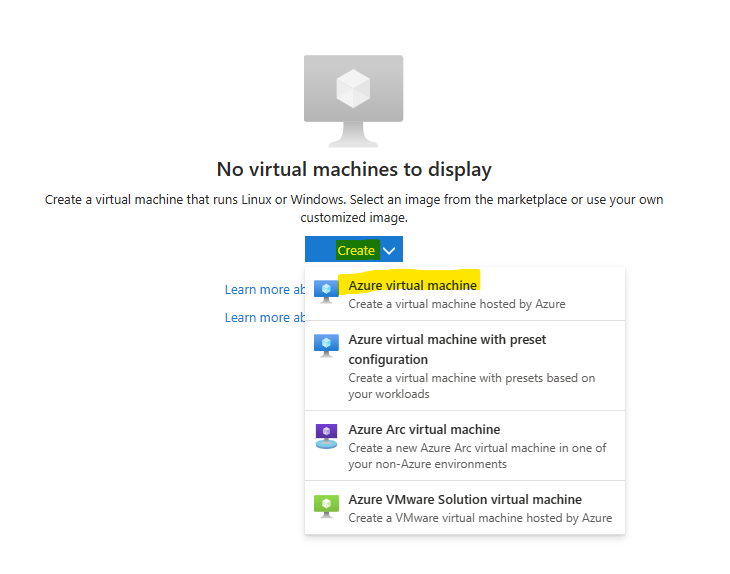

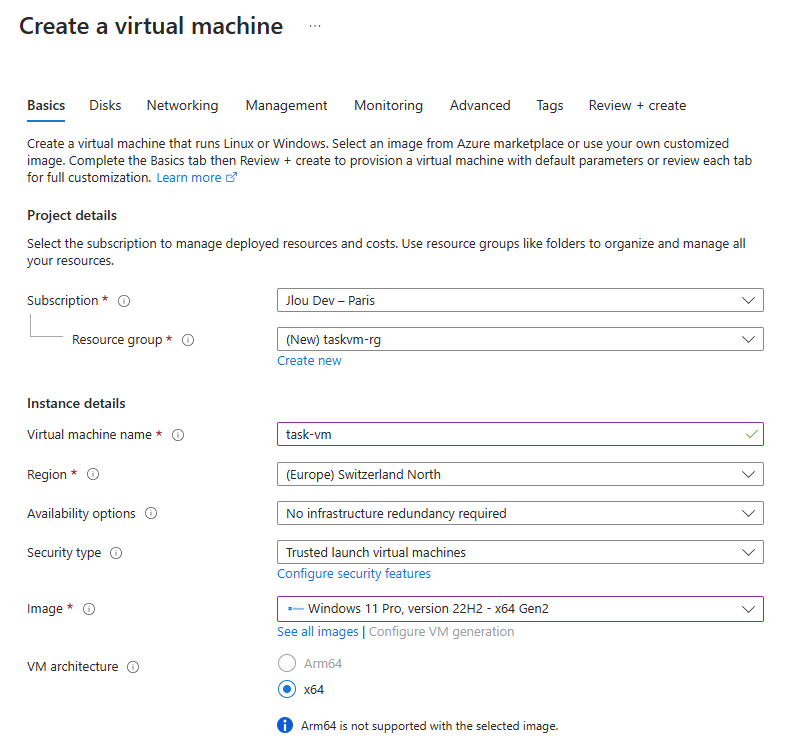

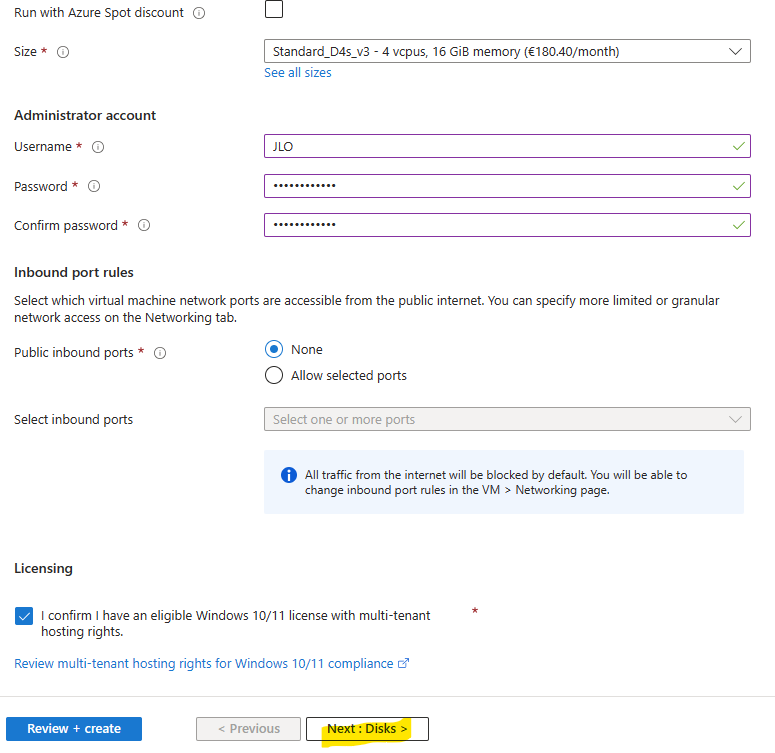

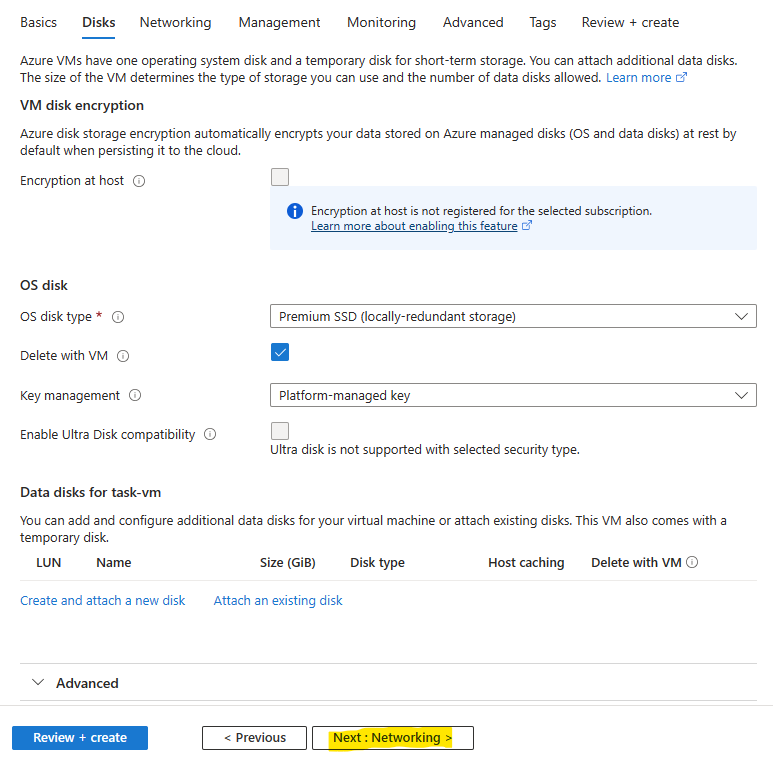

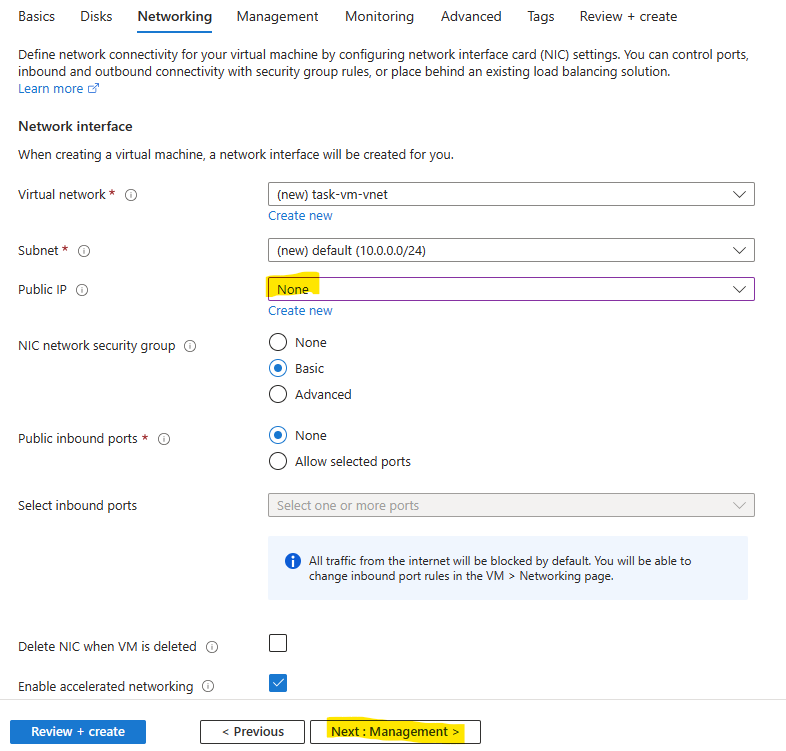

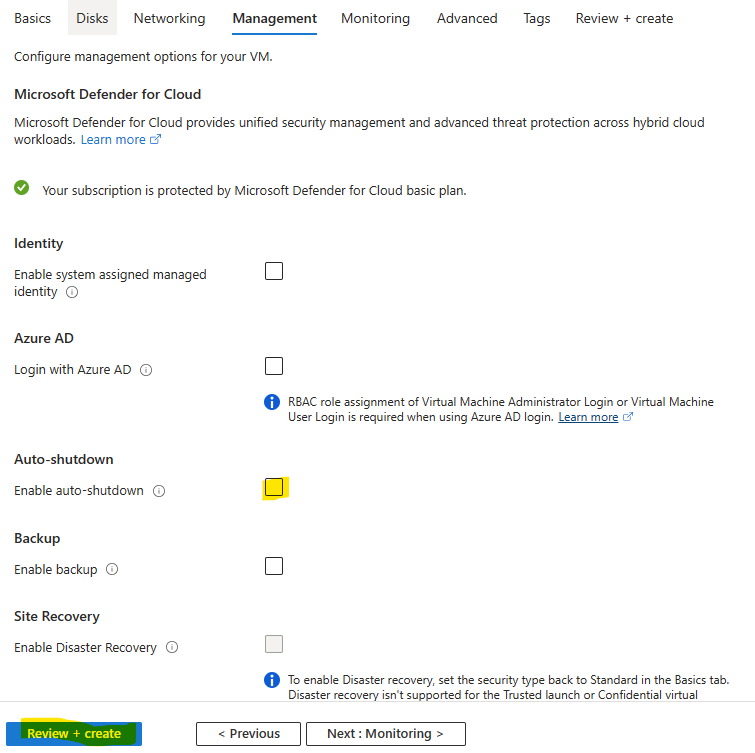

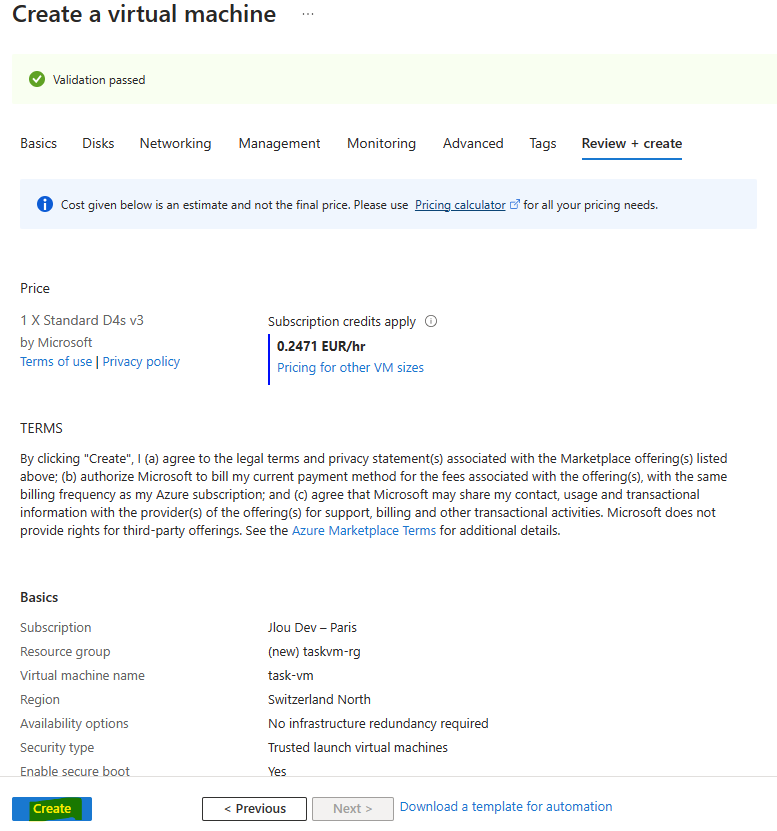

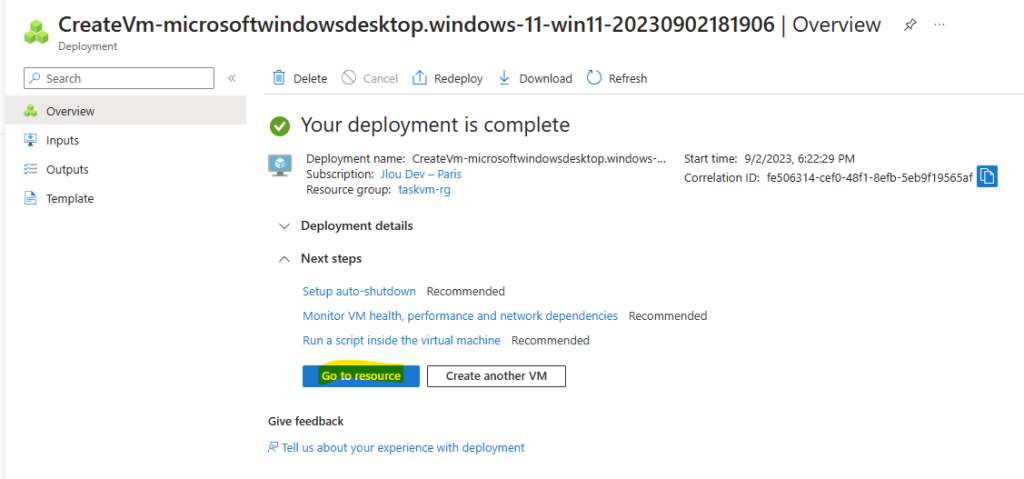

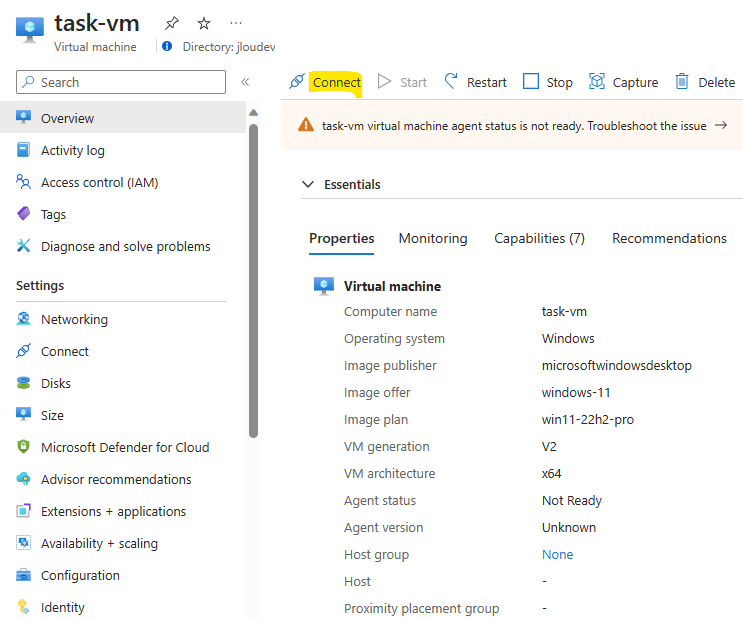

Sans attendre la fin du déploiement d’Azure Bastion, créez une machine virtuelle en Windows 11 sur le même réseau virtuel, sans y configurer d’options particulières :

Cette VM de test va nous servir à simuler notre poste local où nous lancerons l’application AVD en RemoteApp.

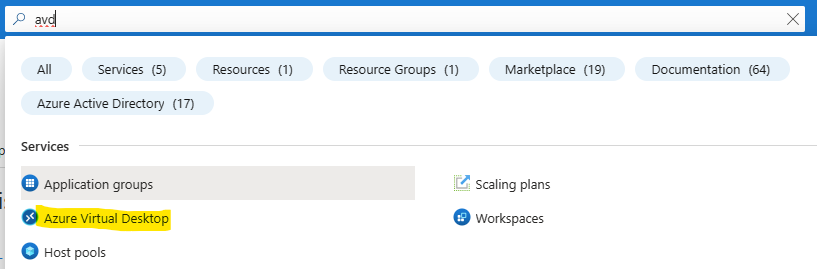

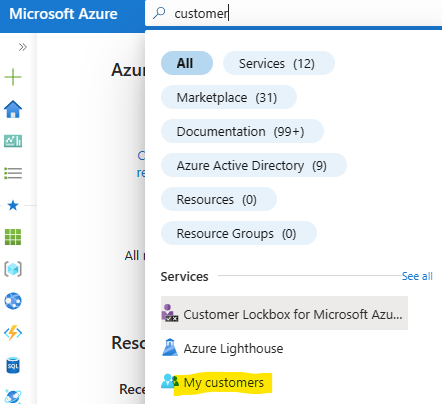

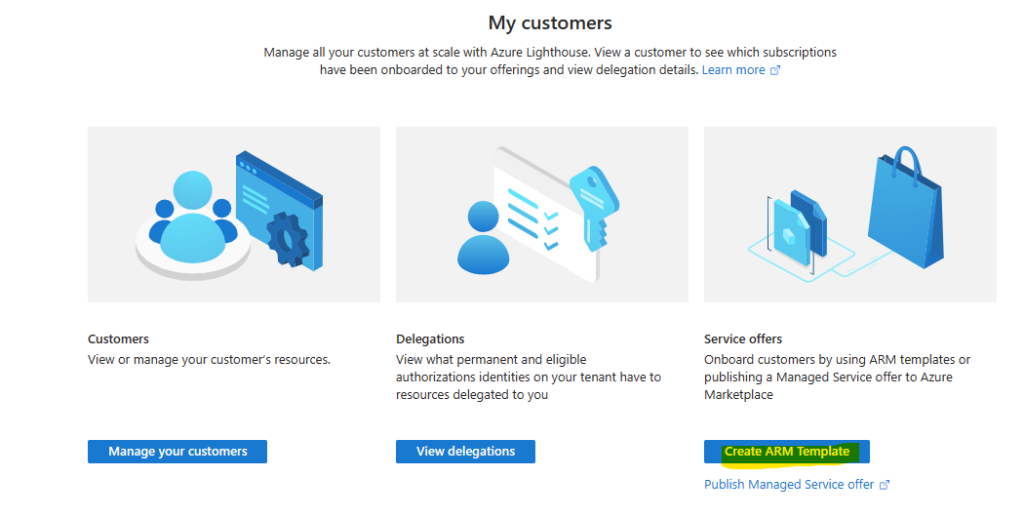

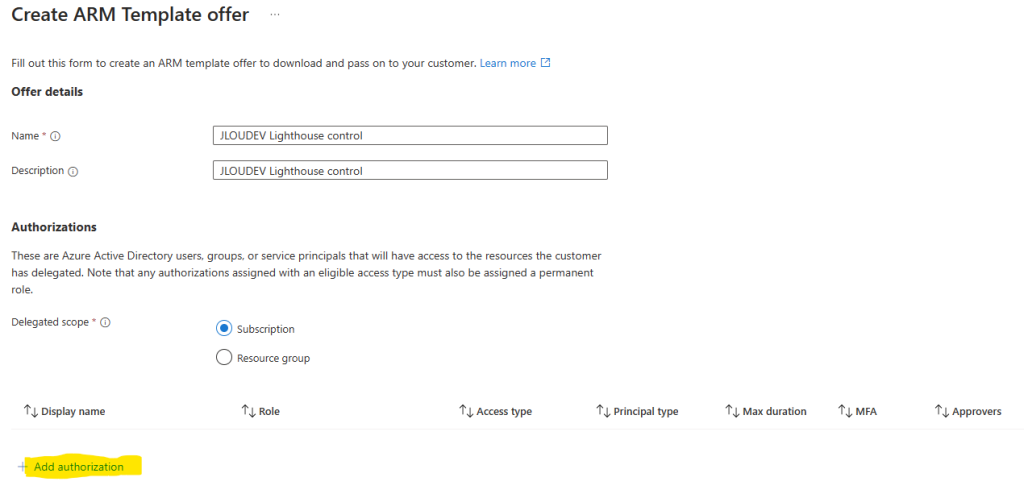

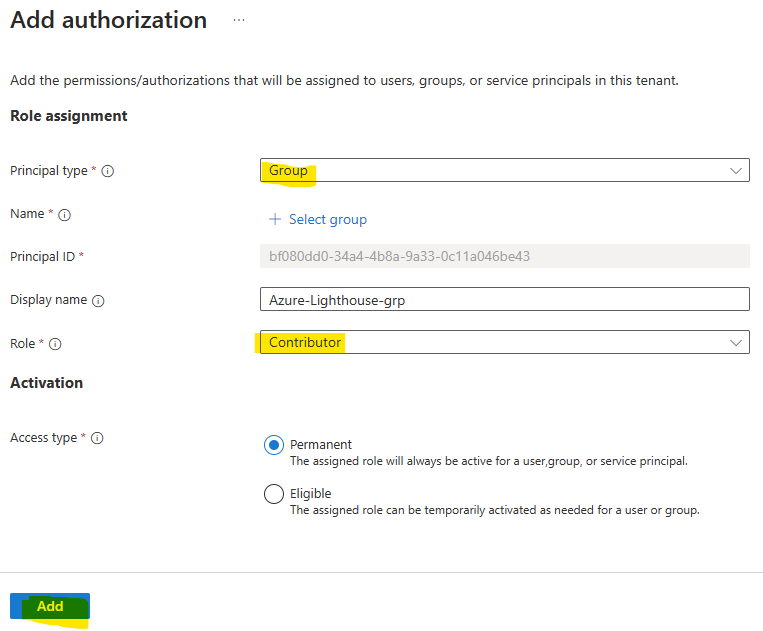

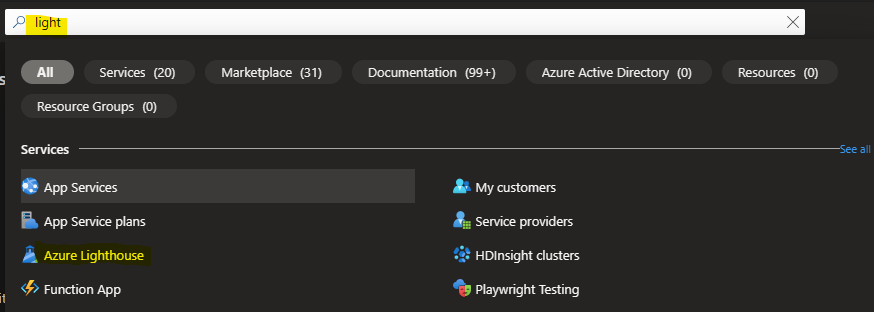

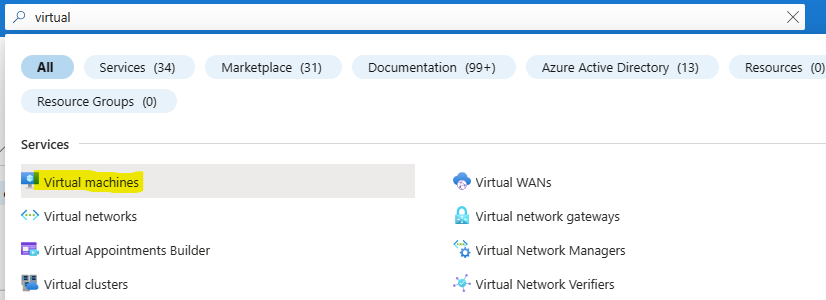

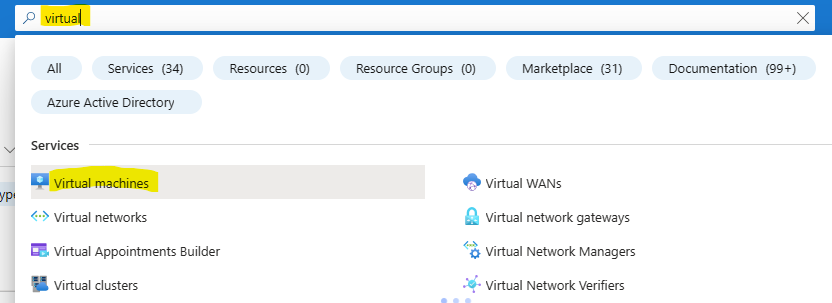

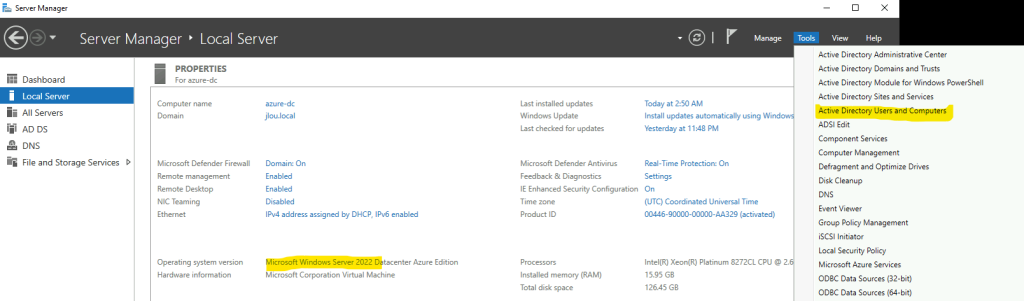

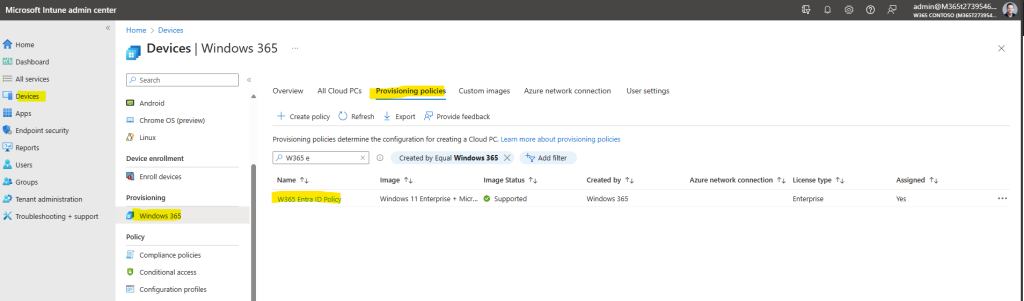

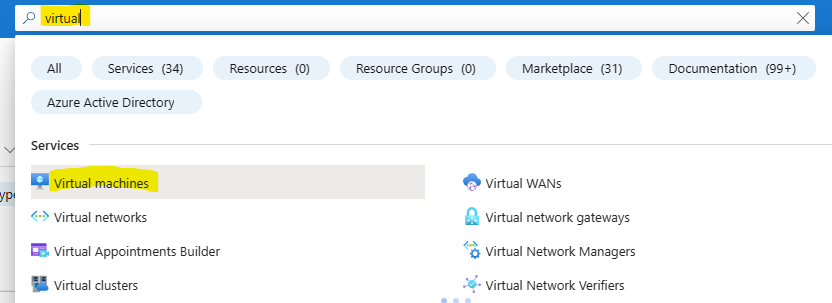

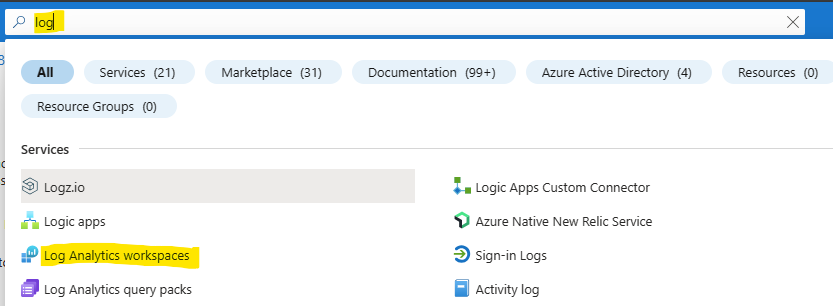

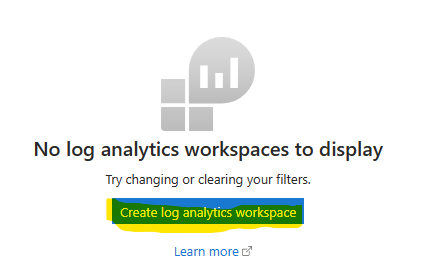

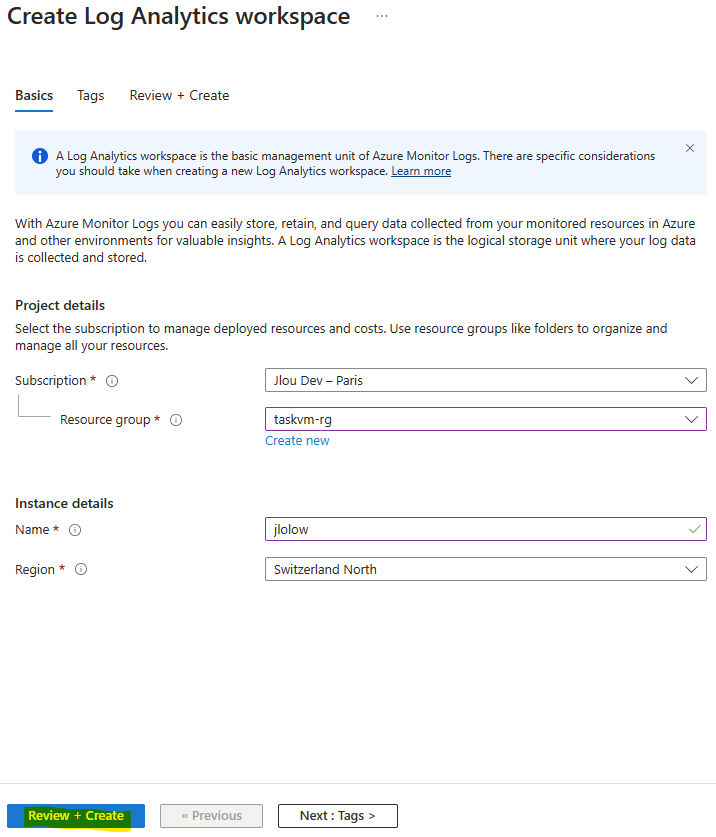

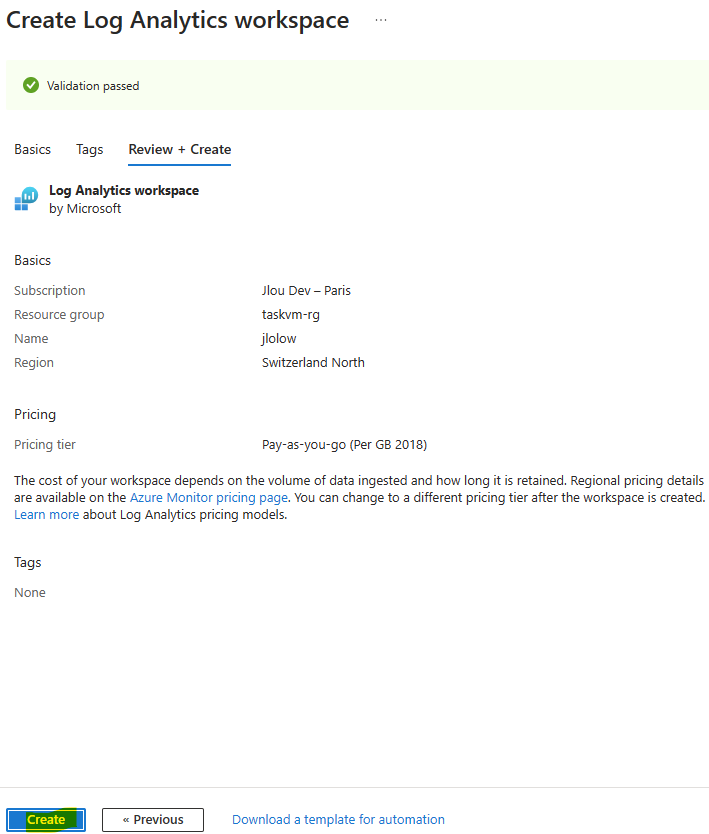

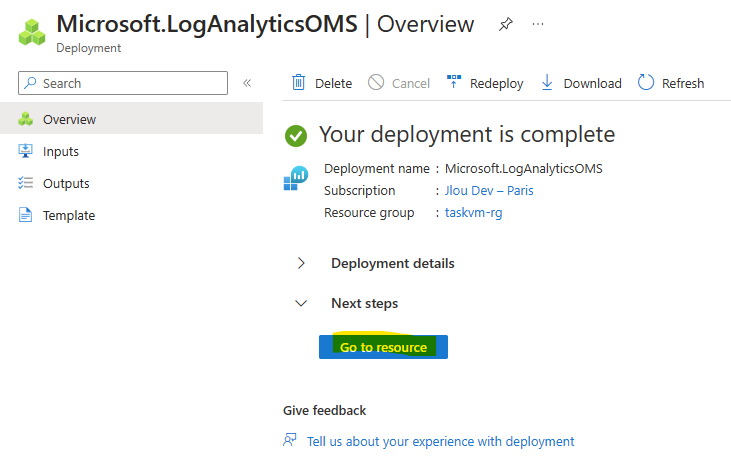

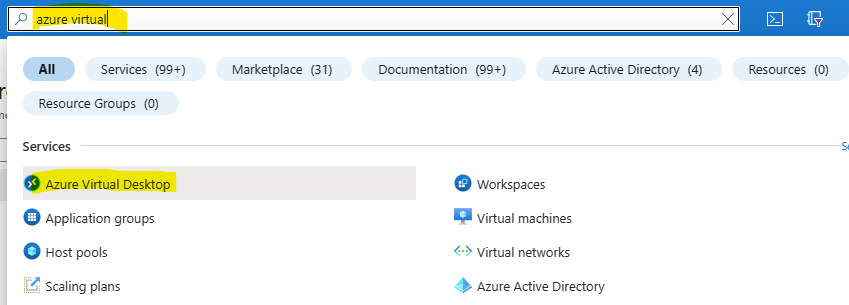

Continuez avec le déploiement de l’environnement Azure Virtual Desktop en utilisant là encore la barre de recherche du portail Azure :

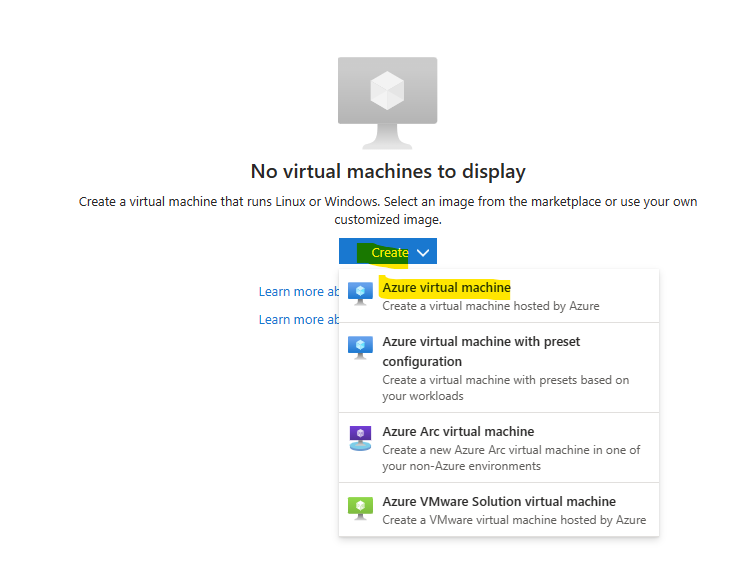

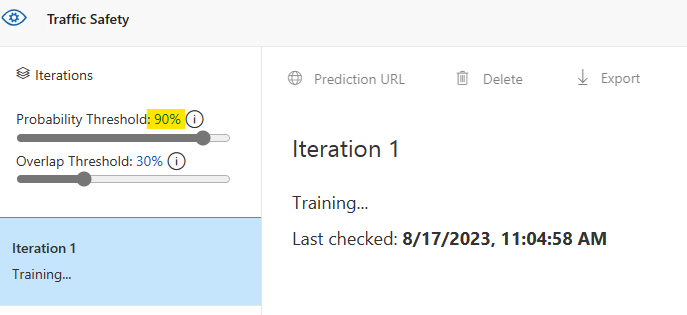

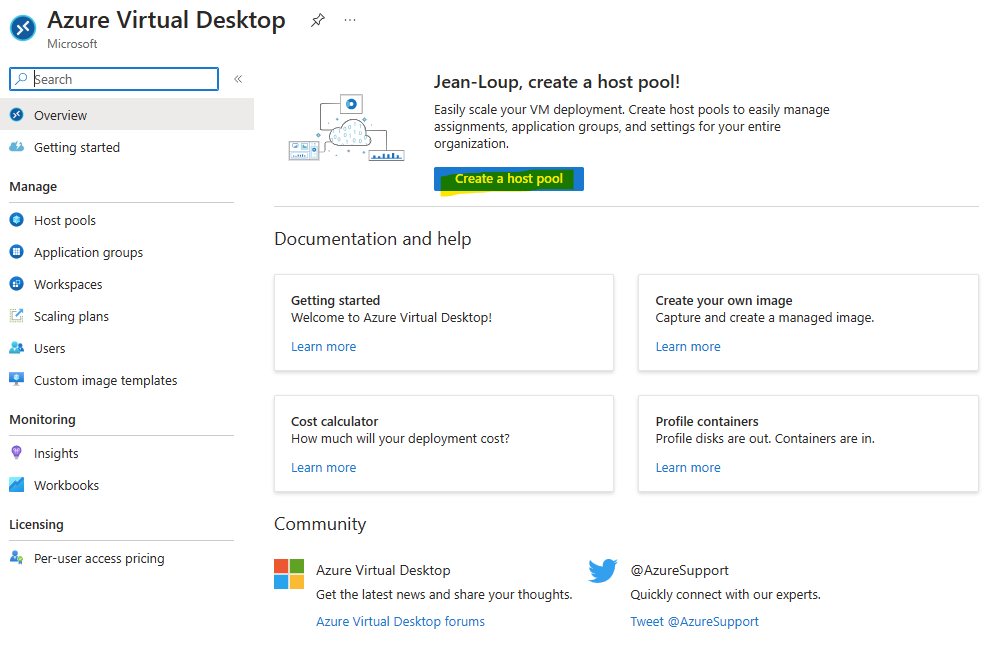

Cliquez-ici pour commencer la création du pool d’hôtes Azure Virtual Desktop :

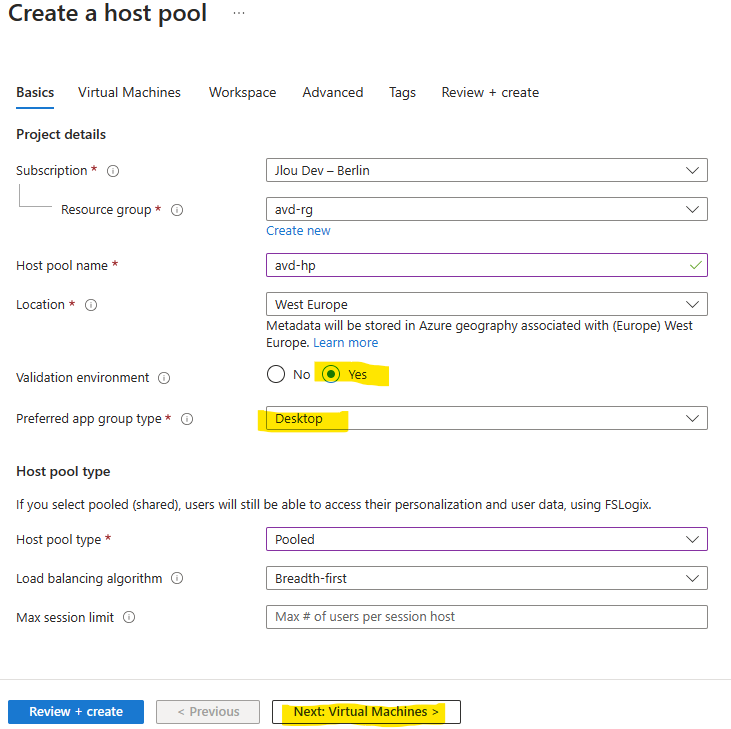

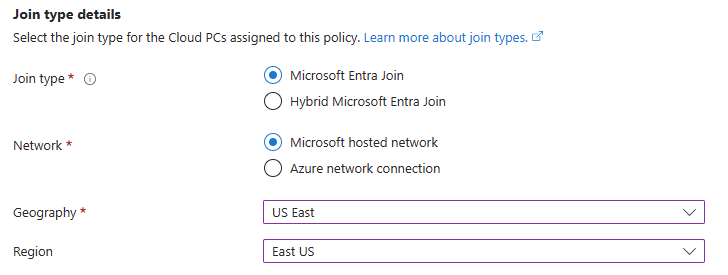

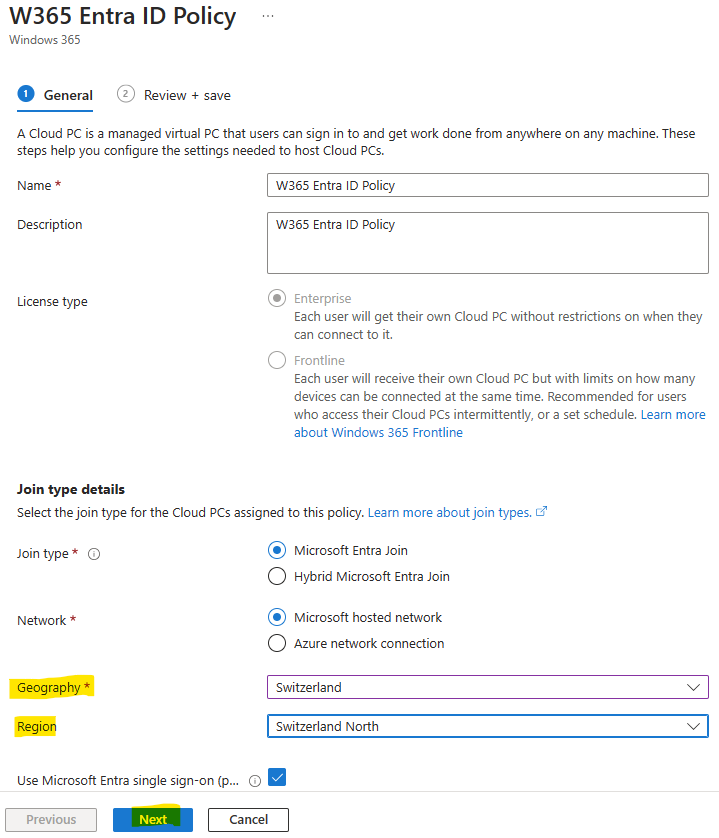

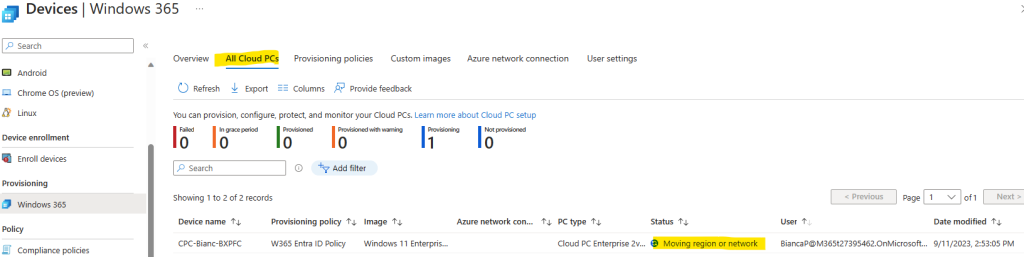

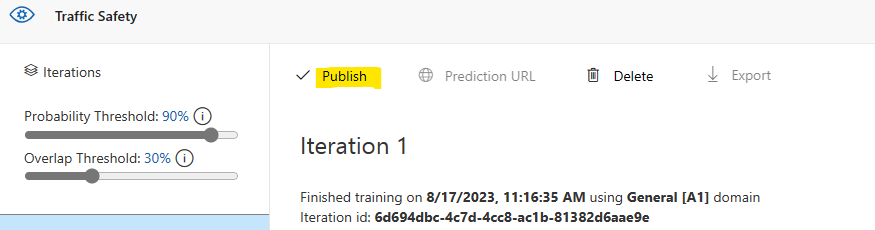

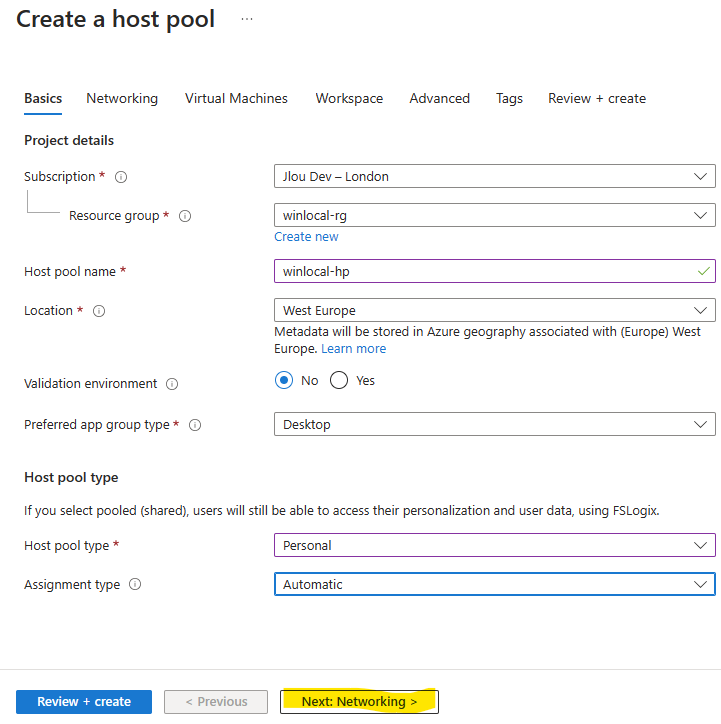

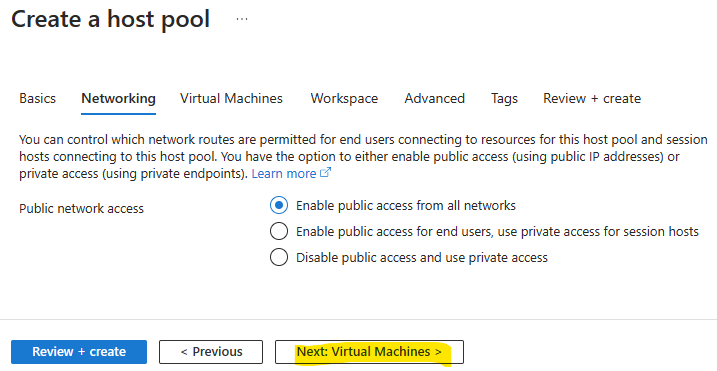

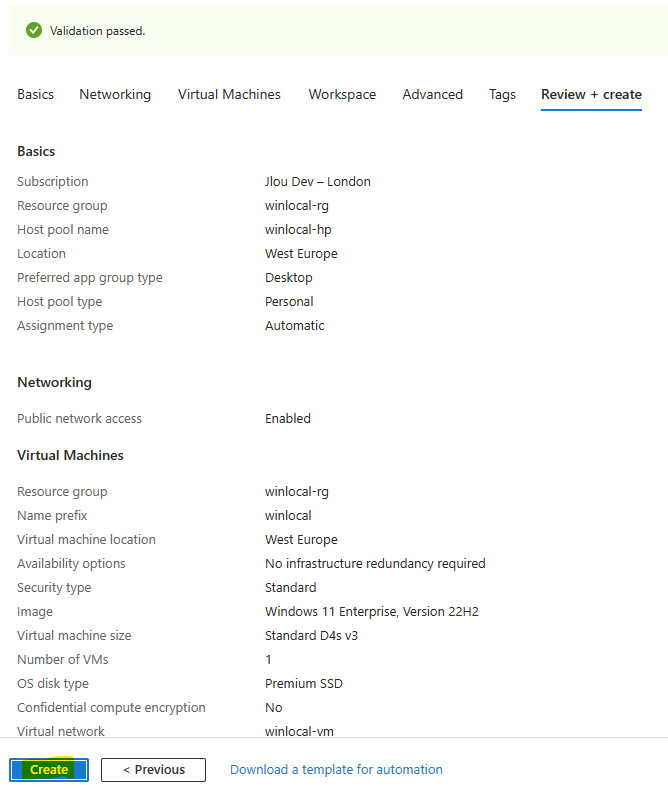

Activez l’option Validation de l’environnement AVD, puis cliquez sur Suivant :

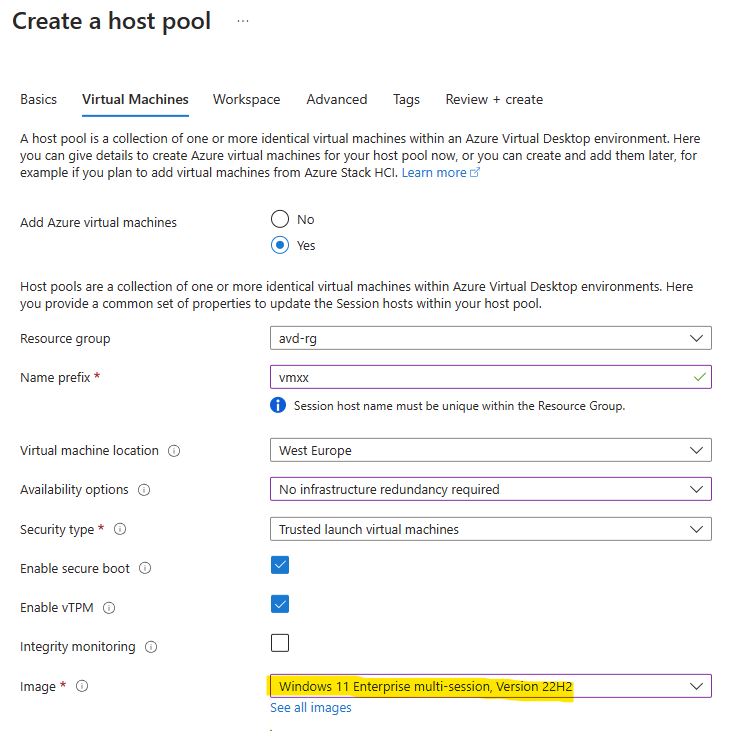

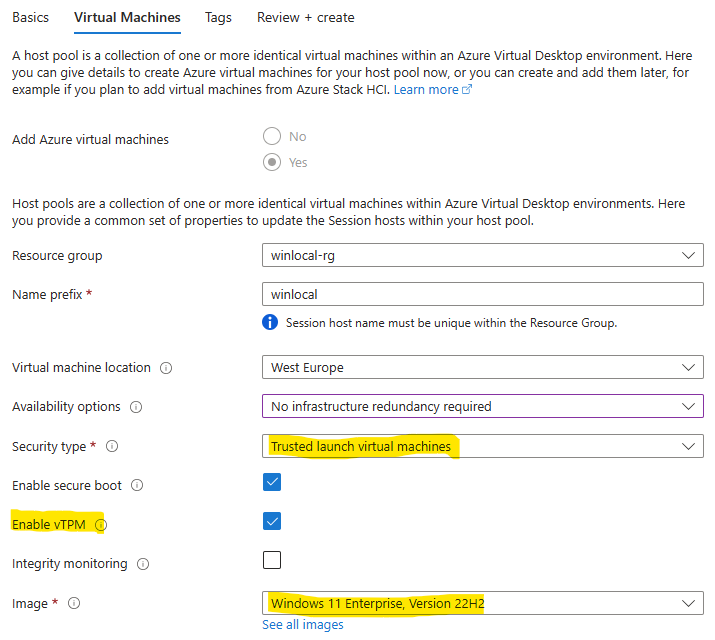

Choisissez dans la liste des images Microsoft l’image Windows 11, version 22H2 :

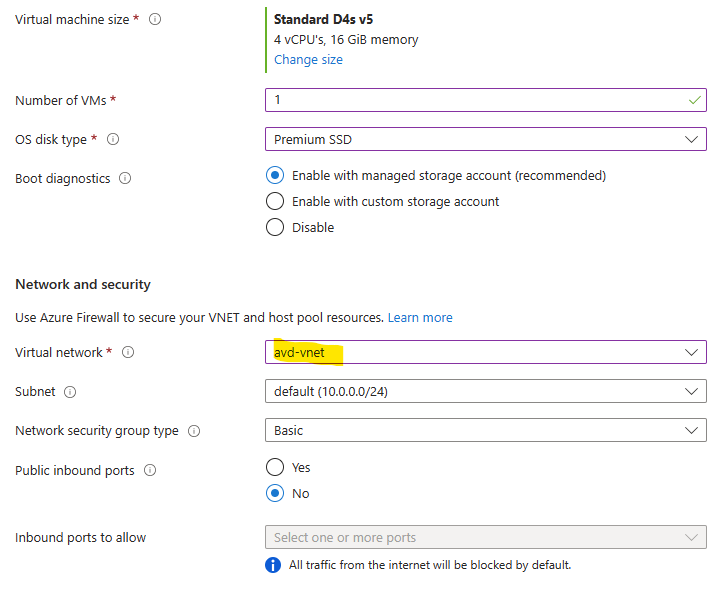

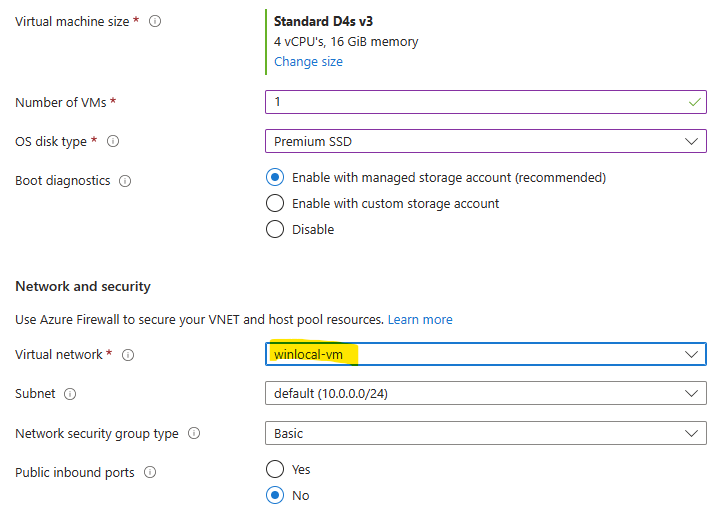

Indiquez le nombre de VMs AVD, puis réutilisez le réseau virtuel Azure créé précédemment :

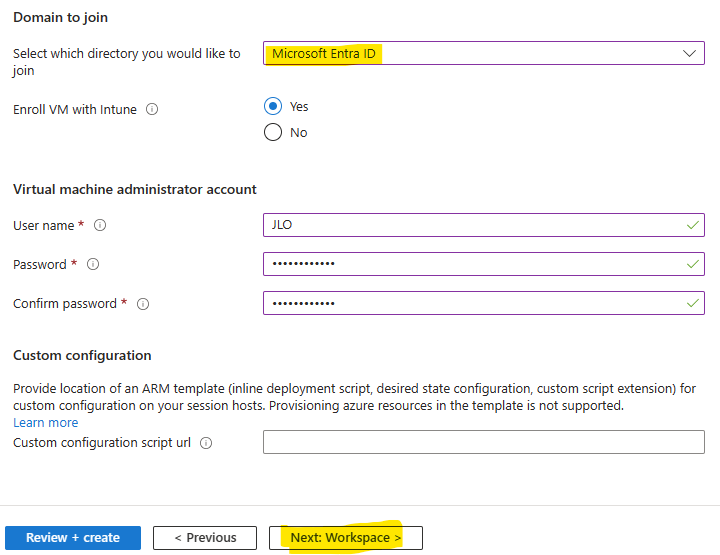

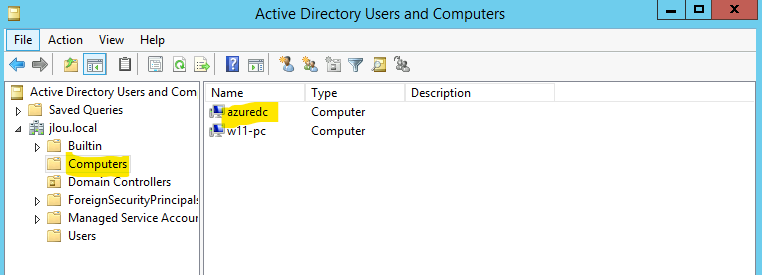

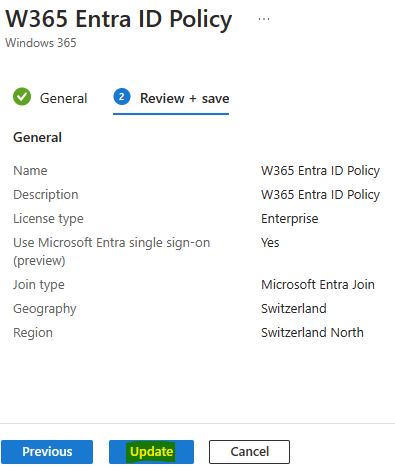

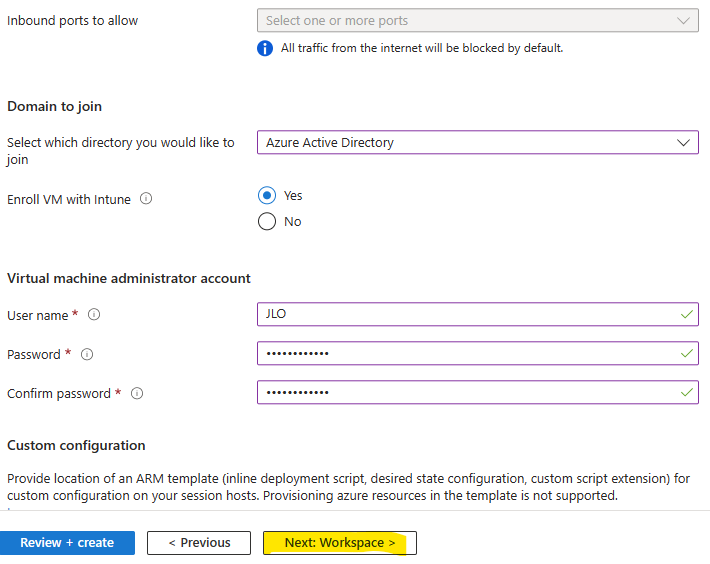

Joignez vos VMs AVD à Entra ID, puis cliquez sur Suivant :

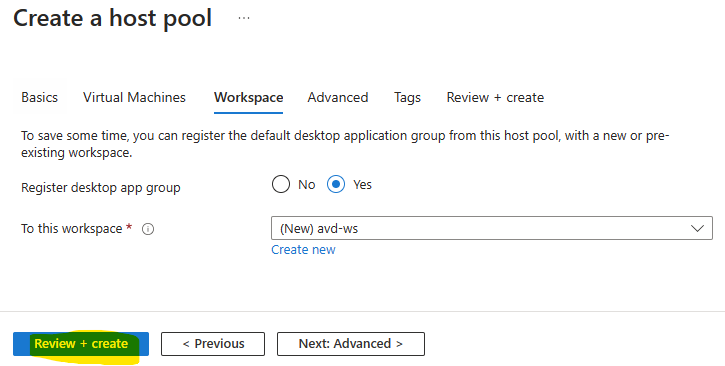

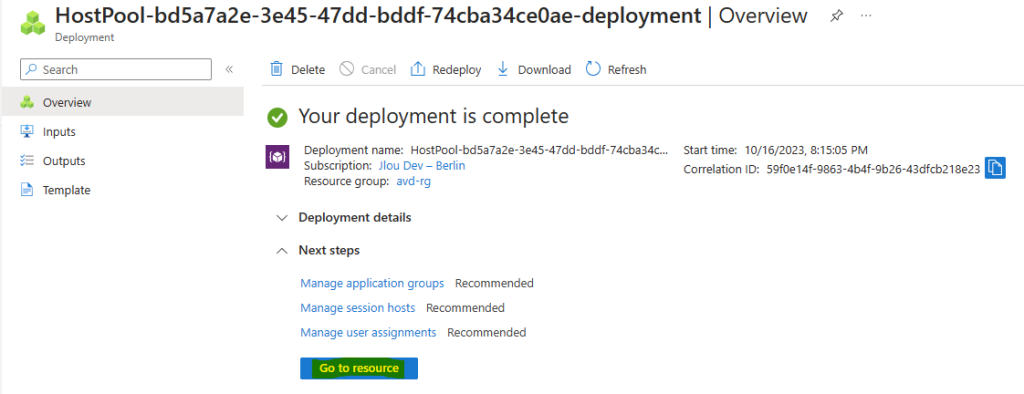

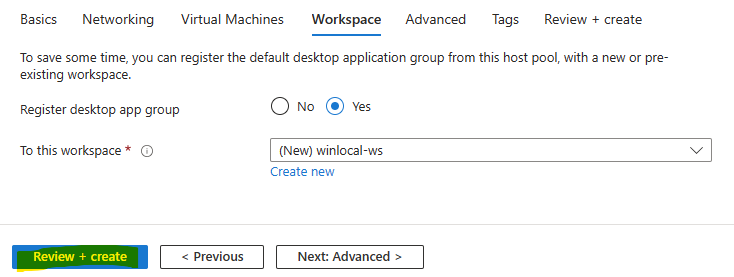

Créez un espace de travail AVD, puis lancez la validation Azure :

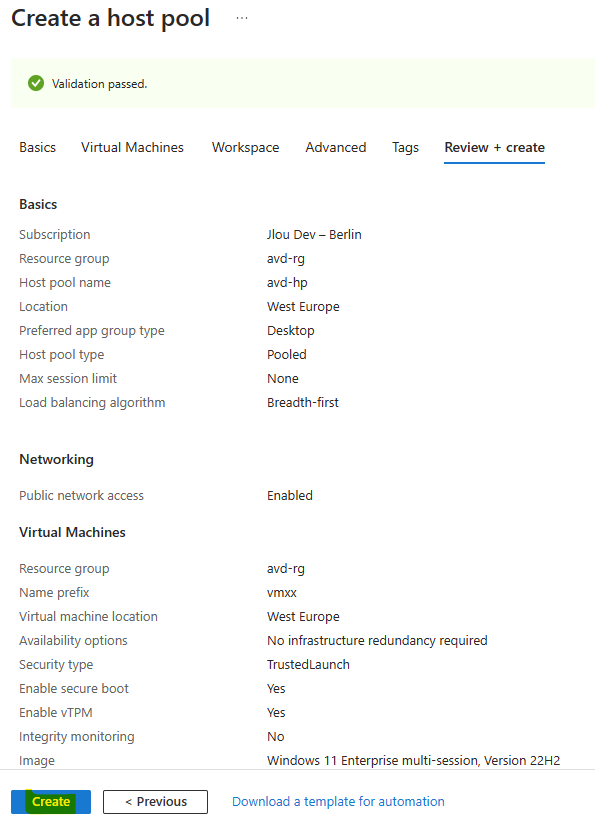

Une fois la validation Azure réussie, lancez la création des ressources puis attendez environ 10 minutes :

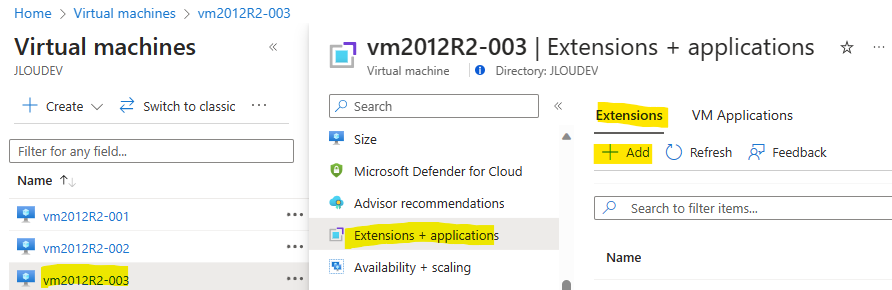

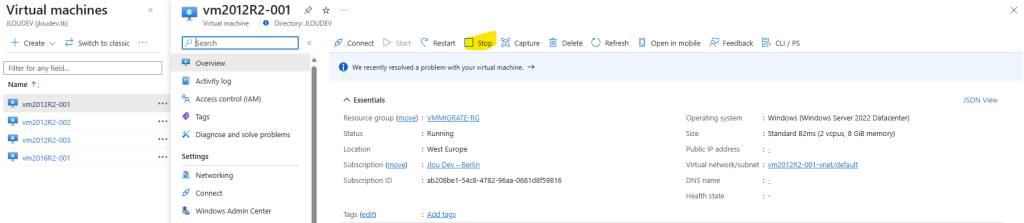

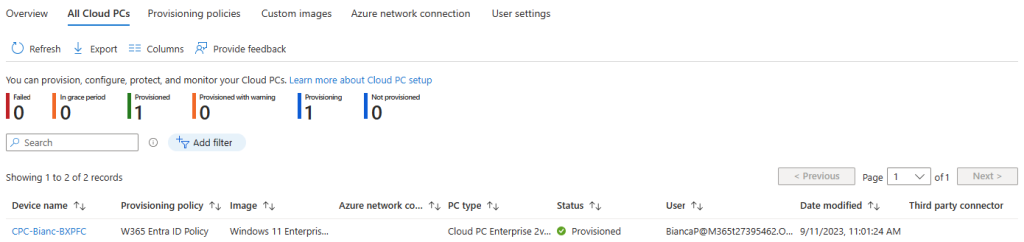

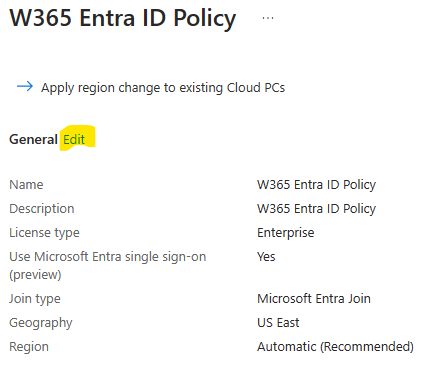

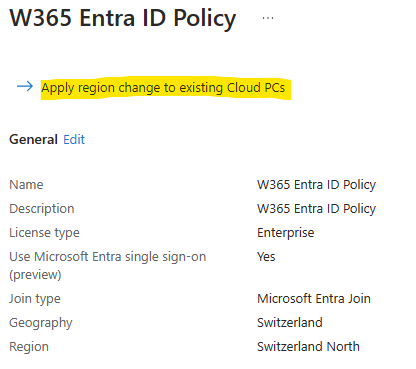

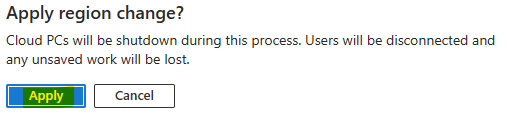

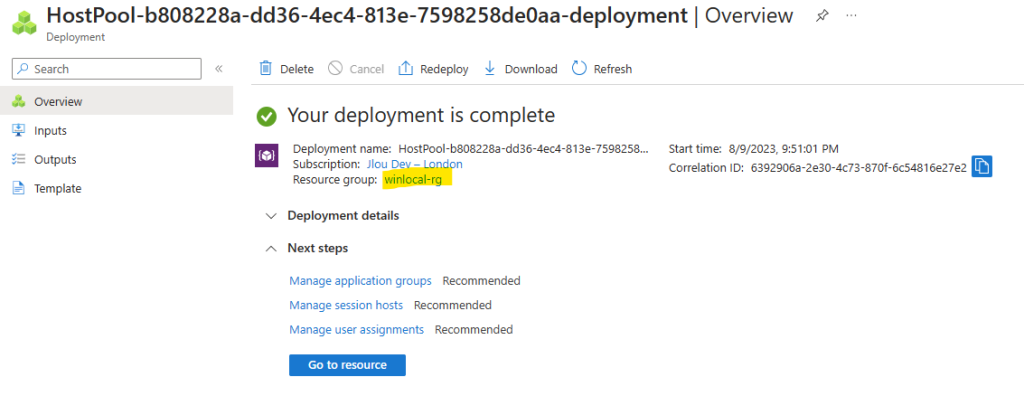

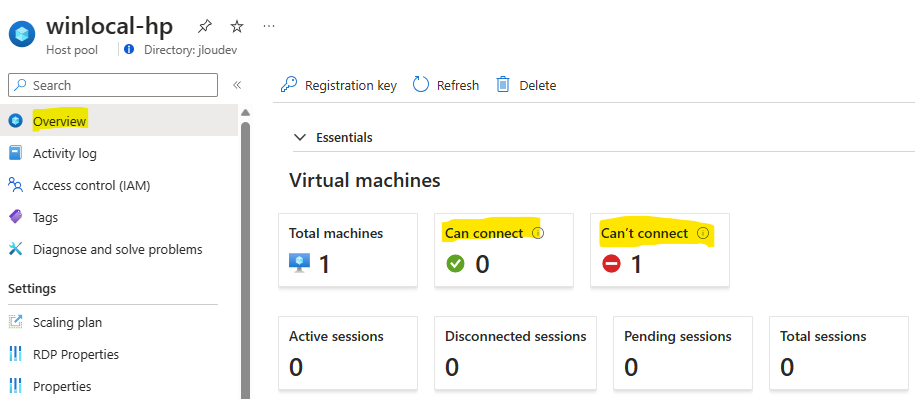

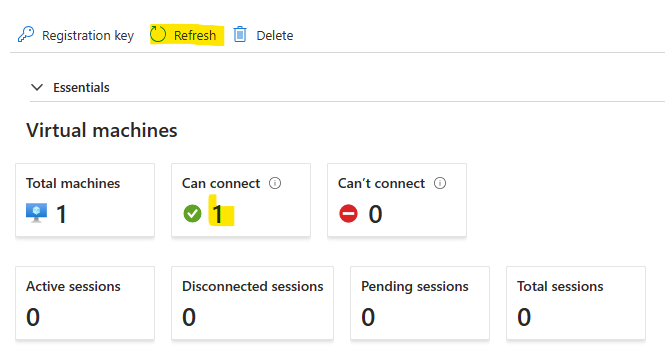

Une fois le déploiement d’Azure Virtual Desktop entièrement terminé, cliquez-ici pour continuer sa configuration :

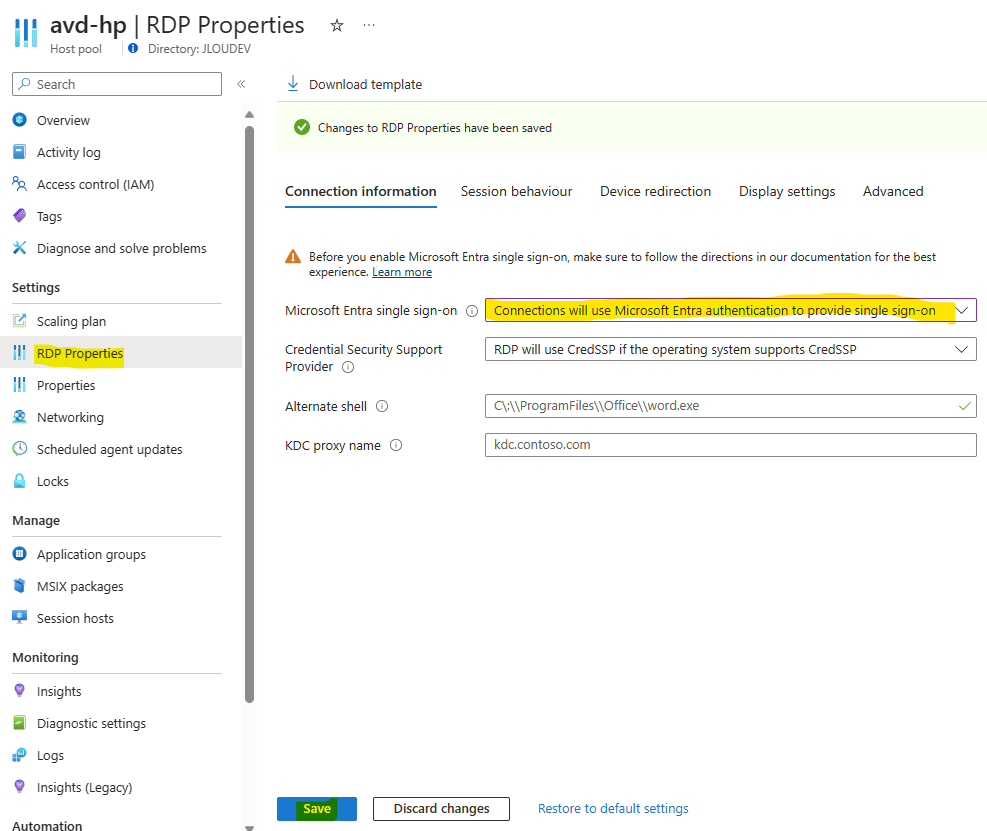

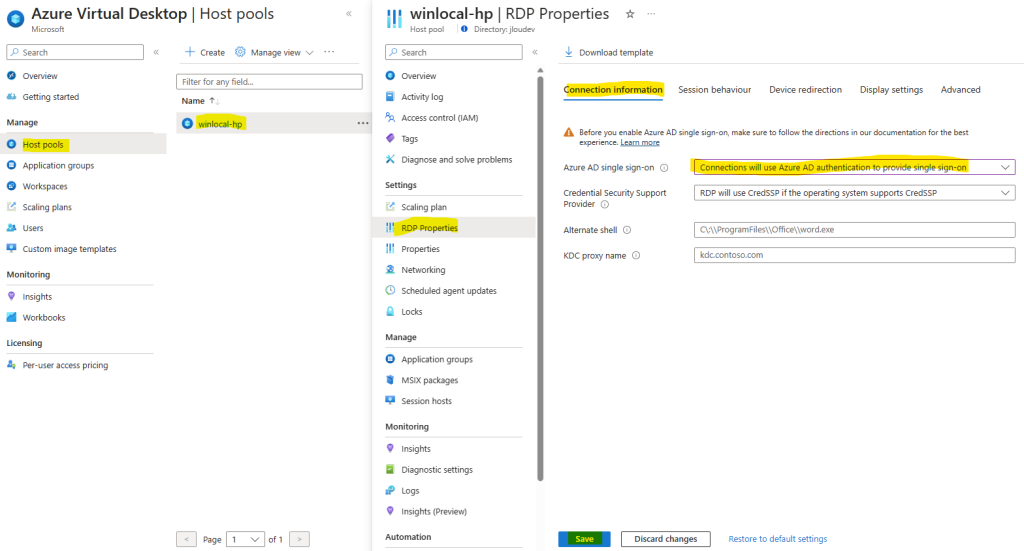

Activez l’option de SSO dans les propriétés RDP, puis cliquez sur Sauvegarder :

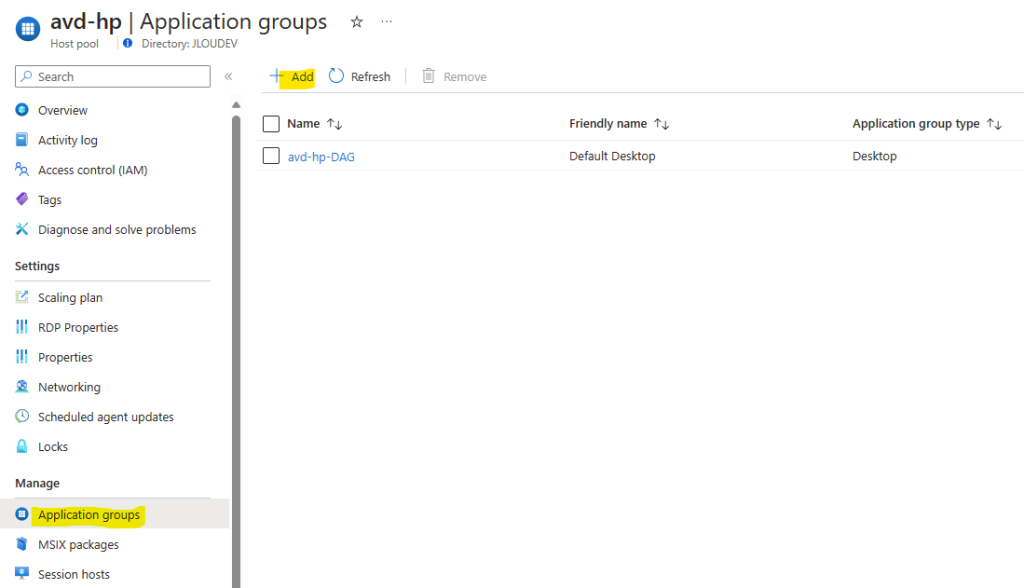

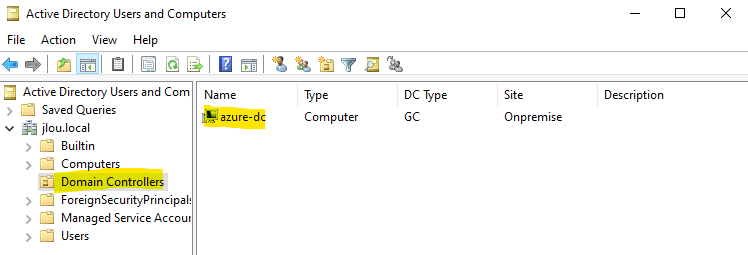

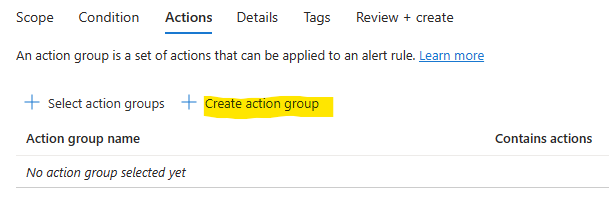

Créez un nouveau groupe d’applications AVD pour effectuer le test de l’application ouverte en RemoteApp :

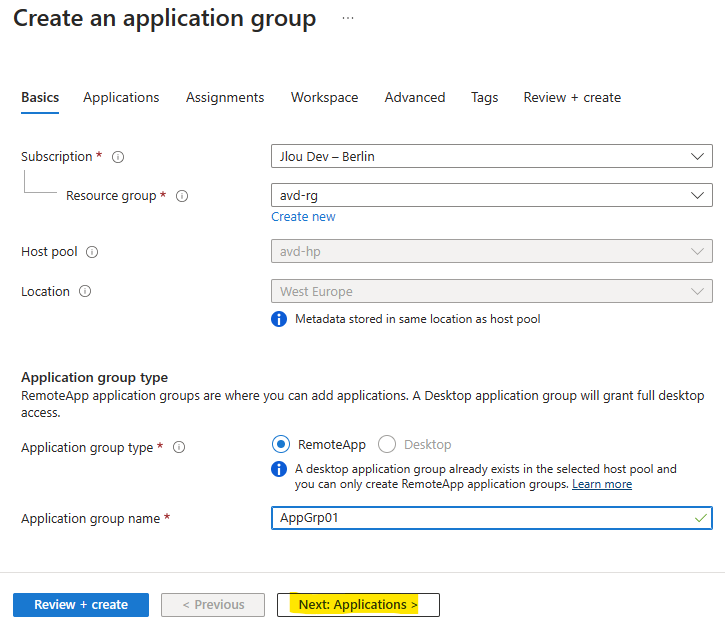

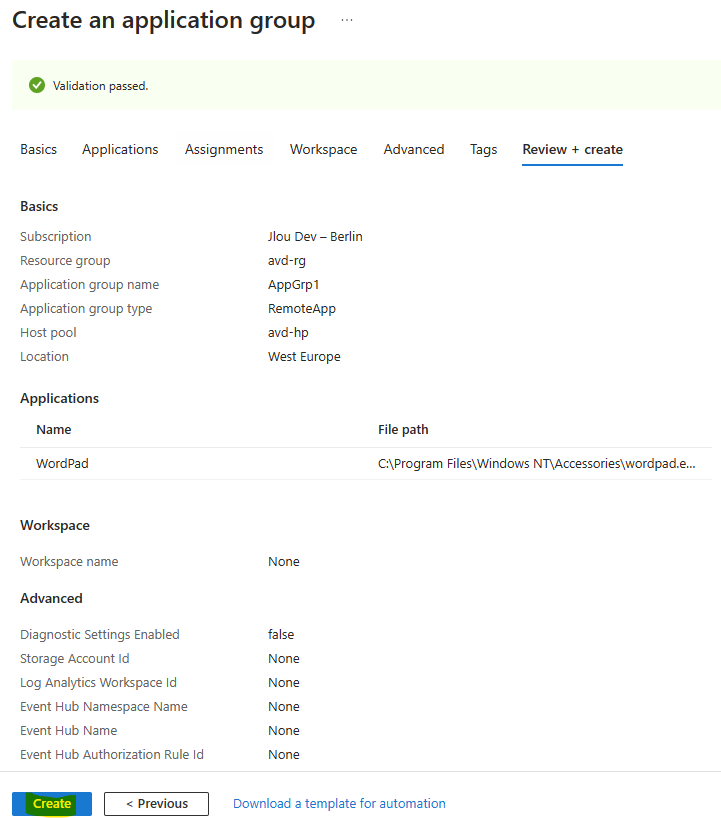

Renseignez les informations de base, puis cliquez sur Suivant :

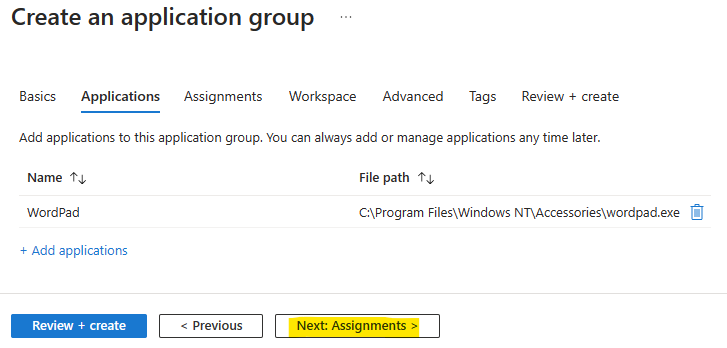

Ajoutez une application accessible depuis le menu Démarrer de votre VM AVD, puis cliquez sur Suivant :

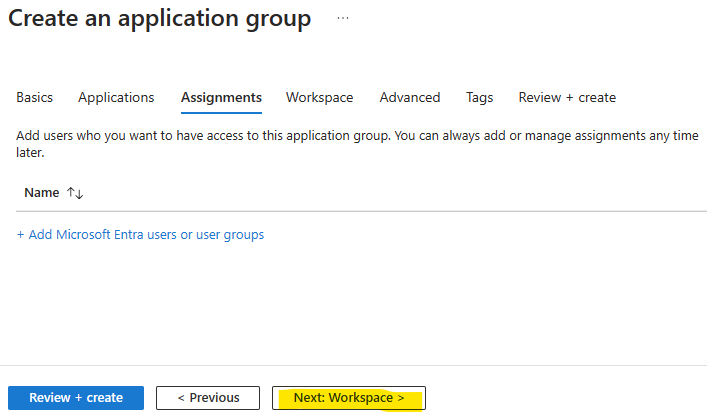

Inutile de renseigner des utilisateurs à notre groupe d’applications, cliquez sur Suivant :

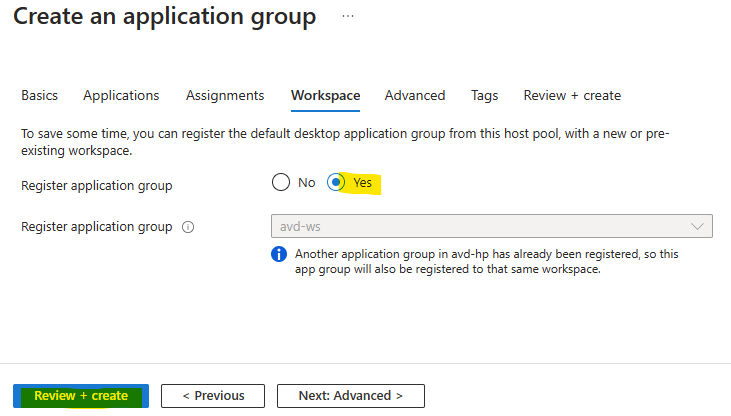

Associez votre nouveau groupe d’applications à votre espace de travail AVD, puis lancez la validation Azure :

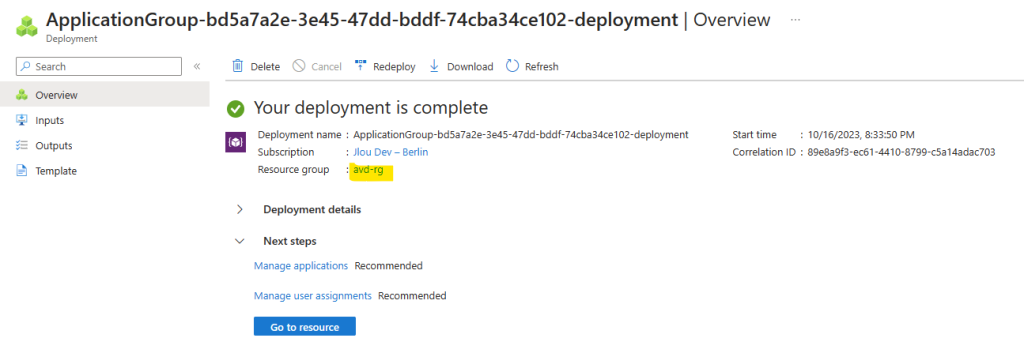

Une fois la validation Azure réussie, lancez la création du groupe d’applications AVD, puis attendez environ 1 minute :

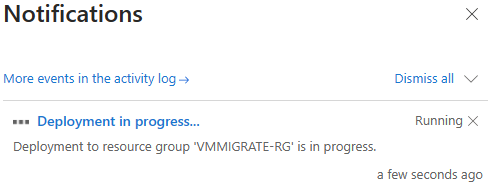

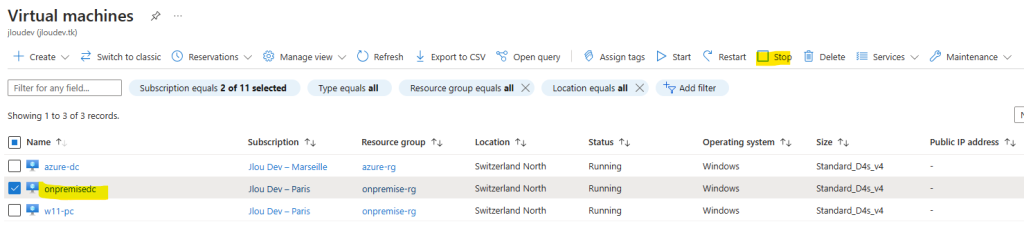

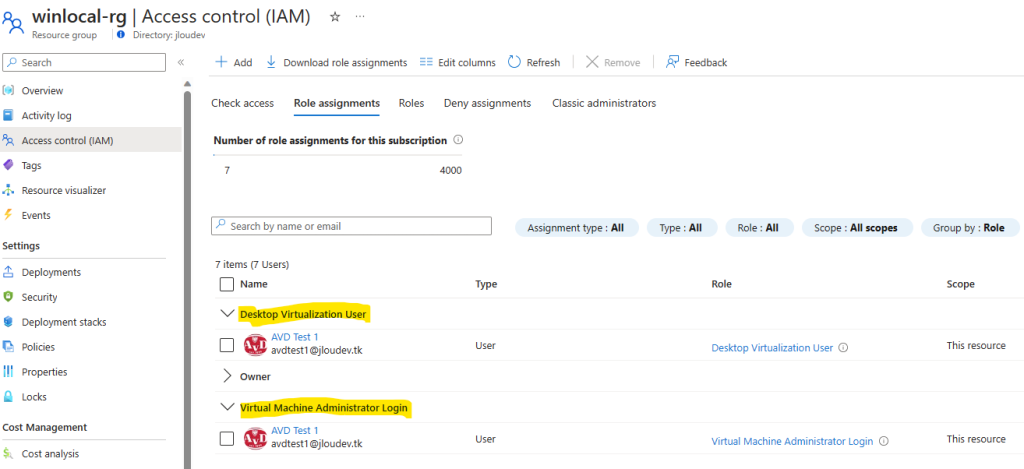

Une fois le déploiement terminé, cliquez sur le groupe de ressources commun à tous les déploiements antérieurs :

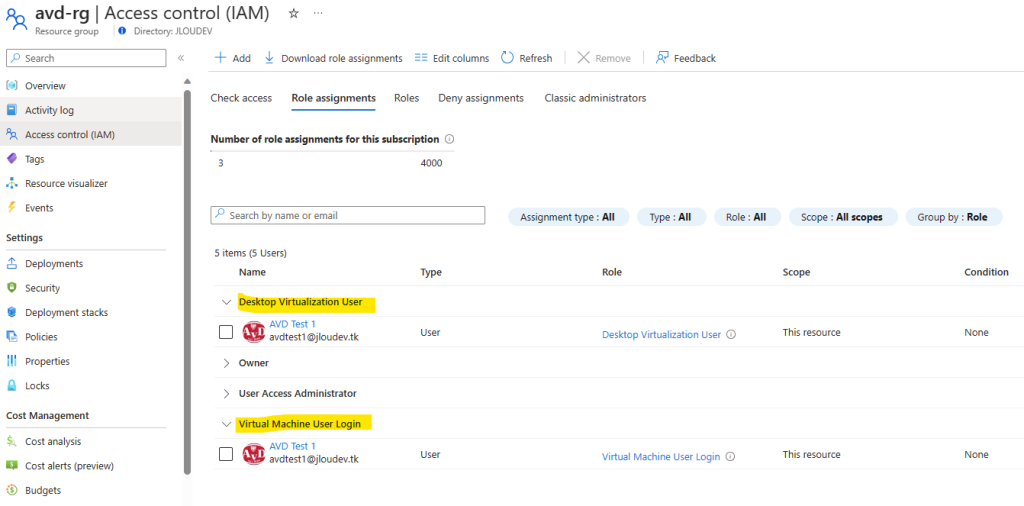

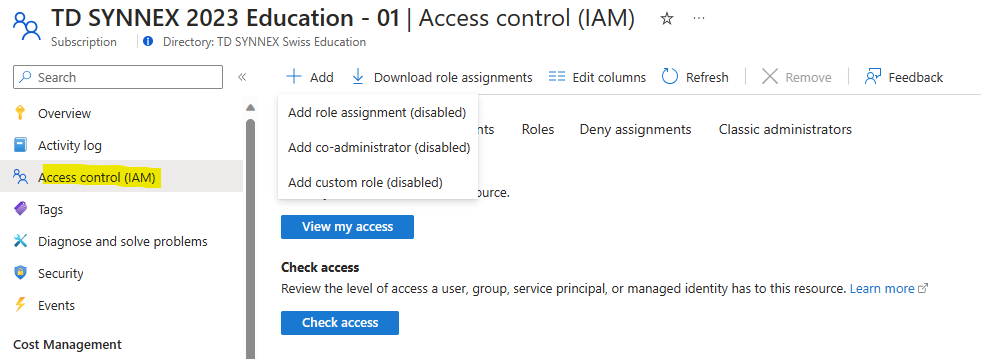

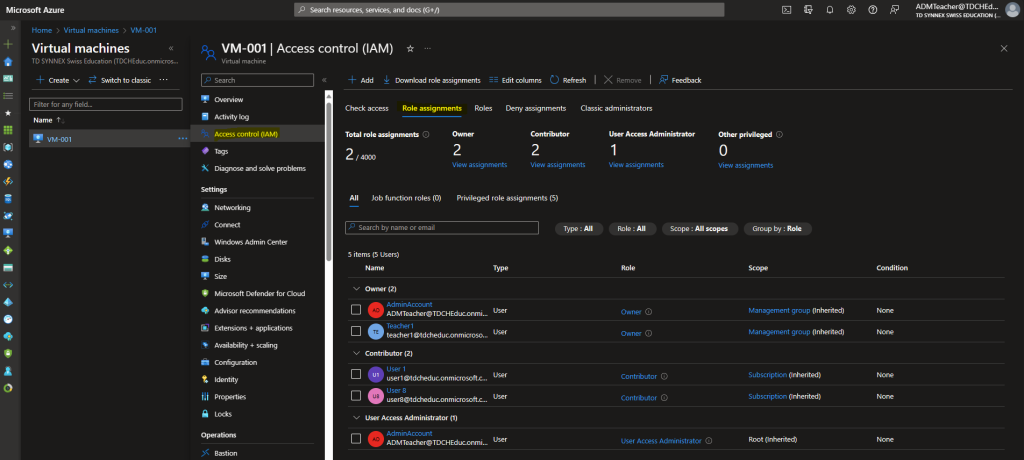

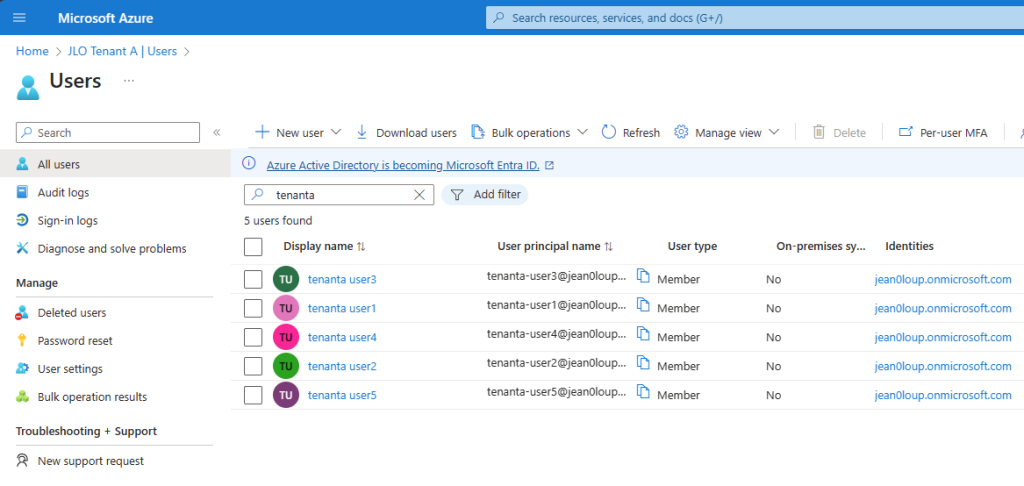

Ajoutez-y les 2 rôles RBAC suivants à un ou plusieurs utilisateurs de test AVD :

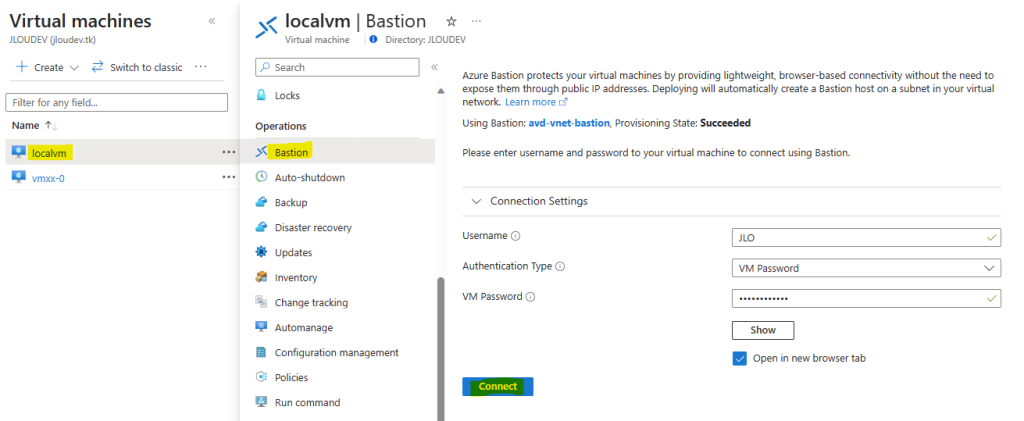

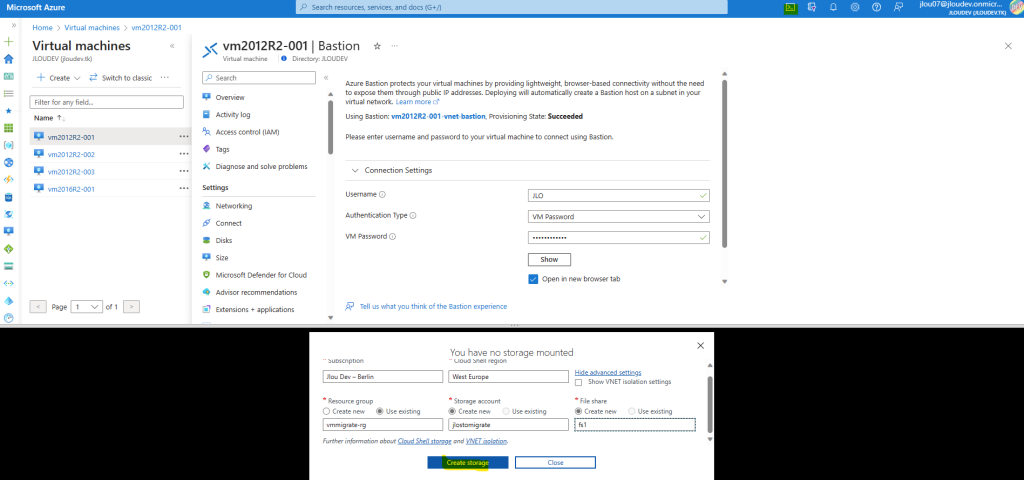

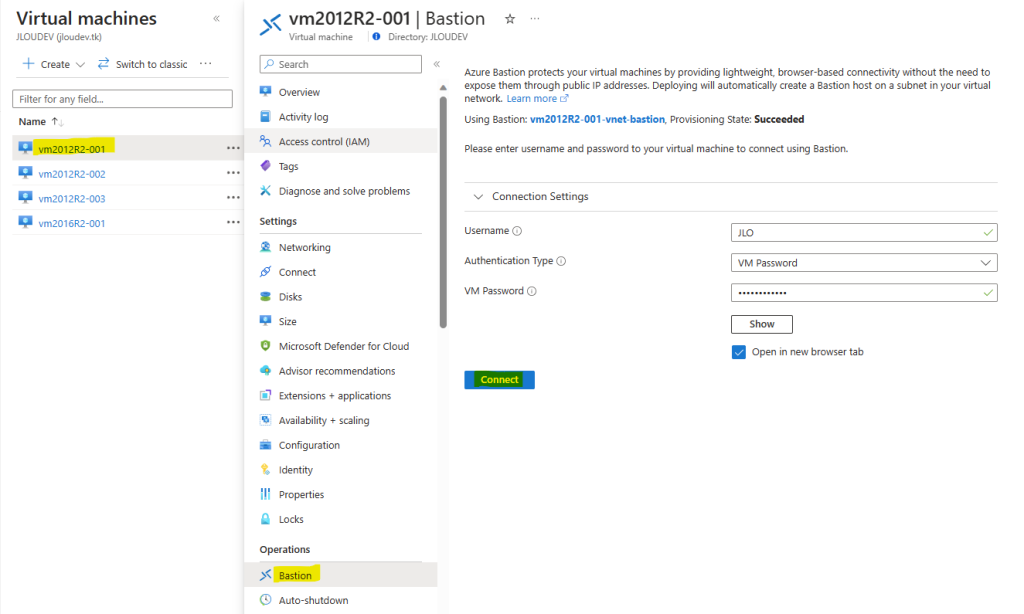

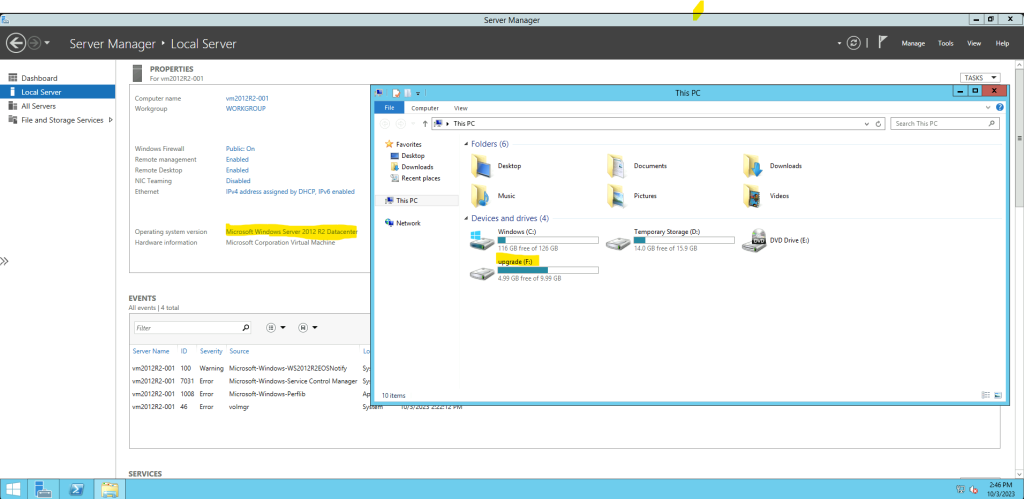

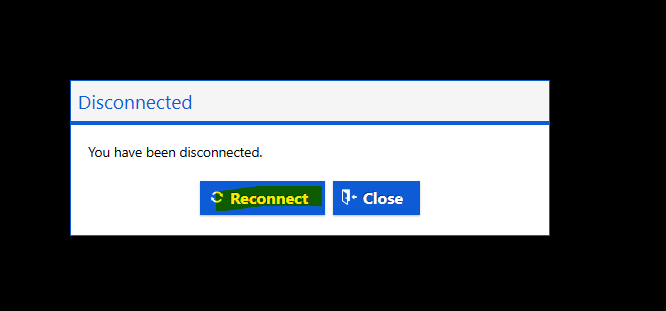

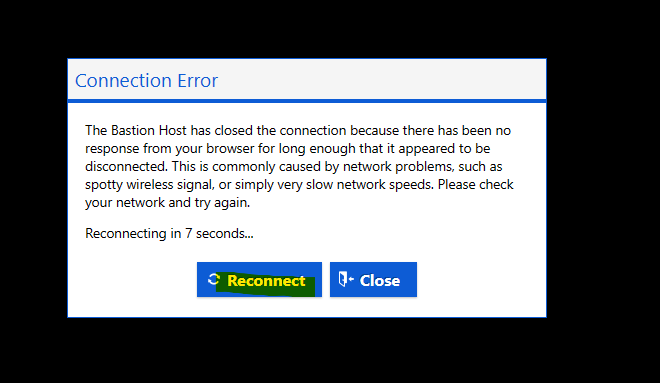

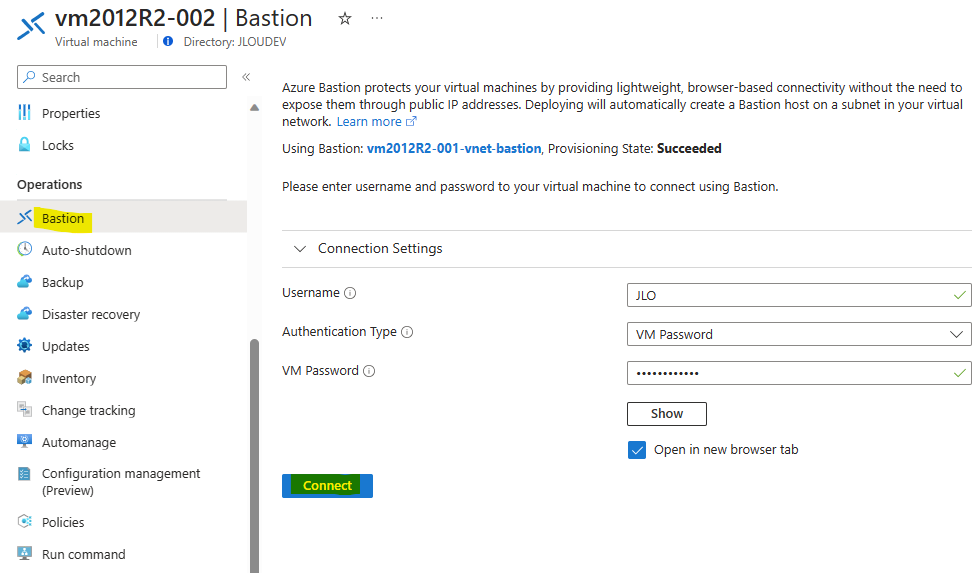

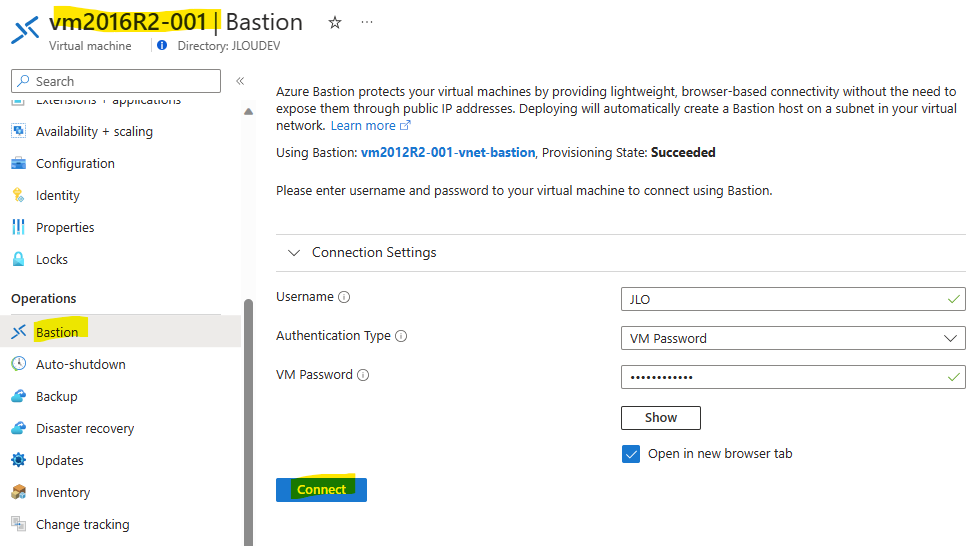

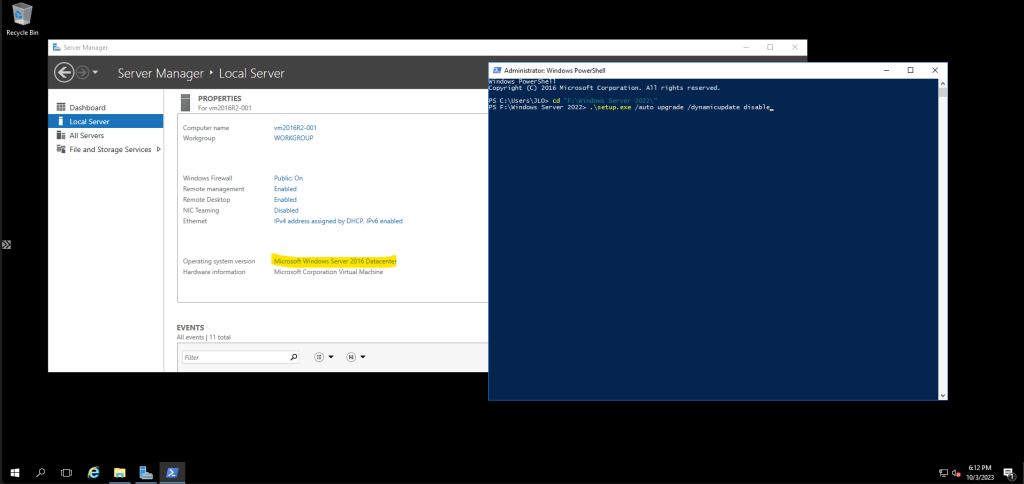

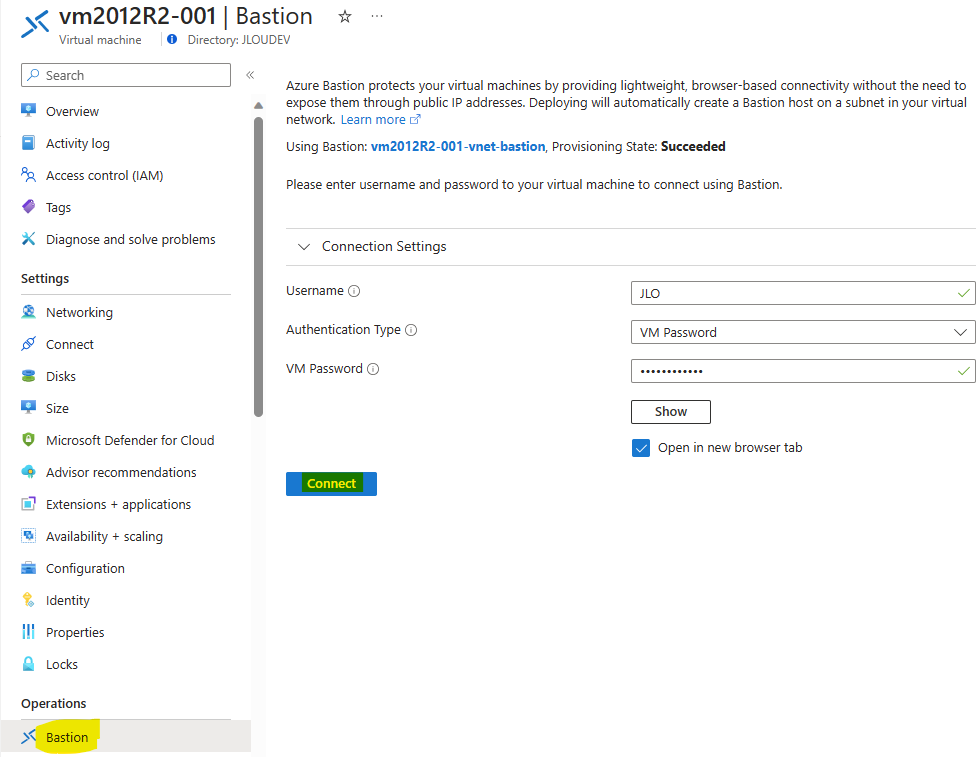

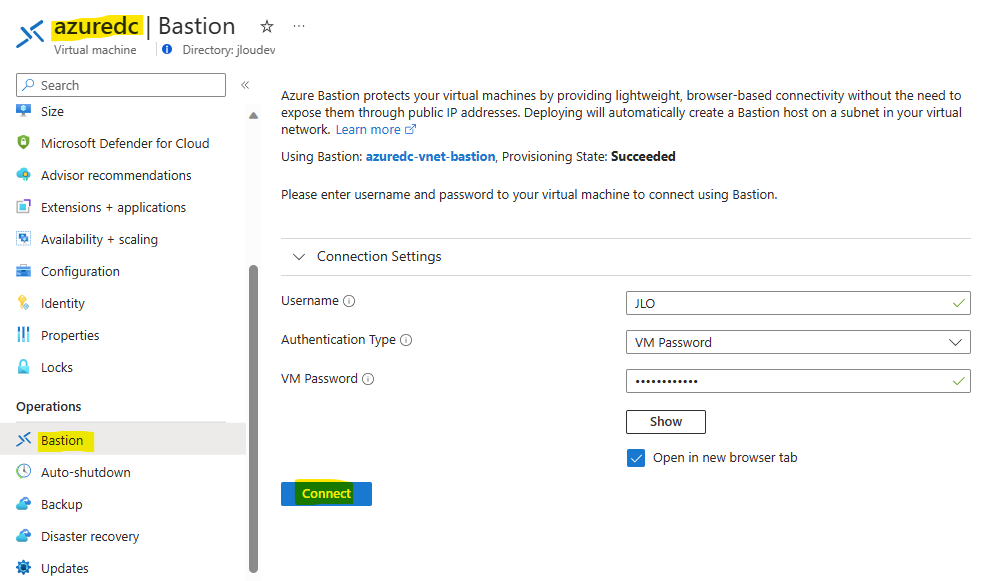

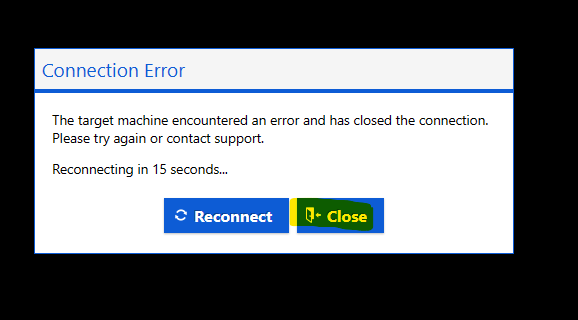

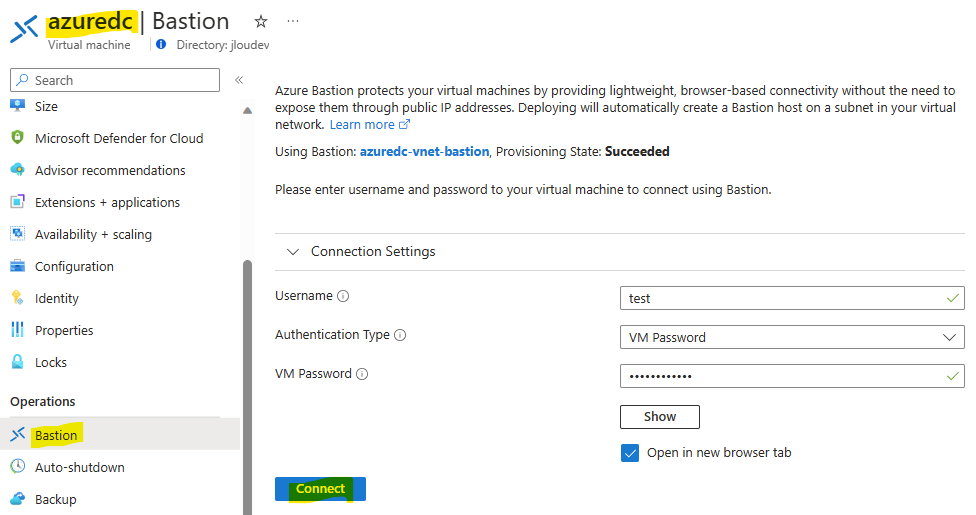

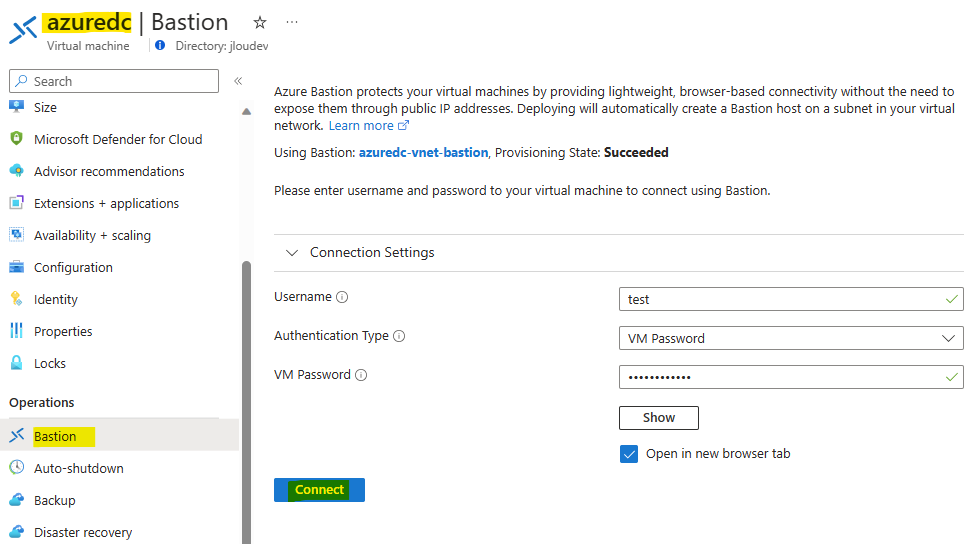

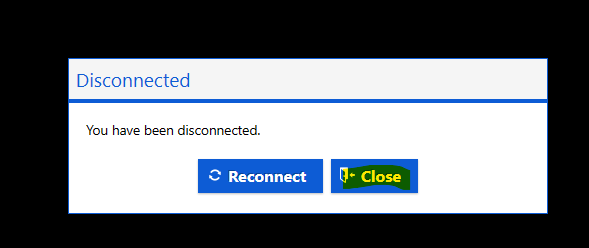

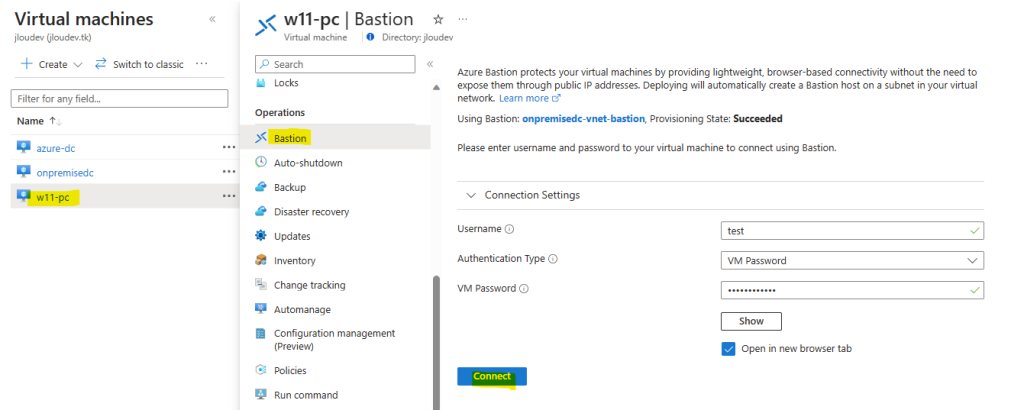

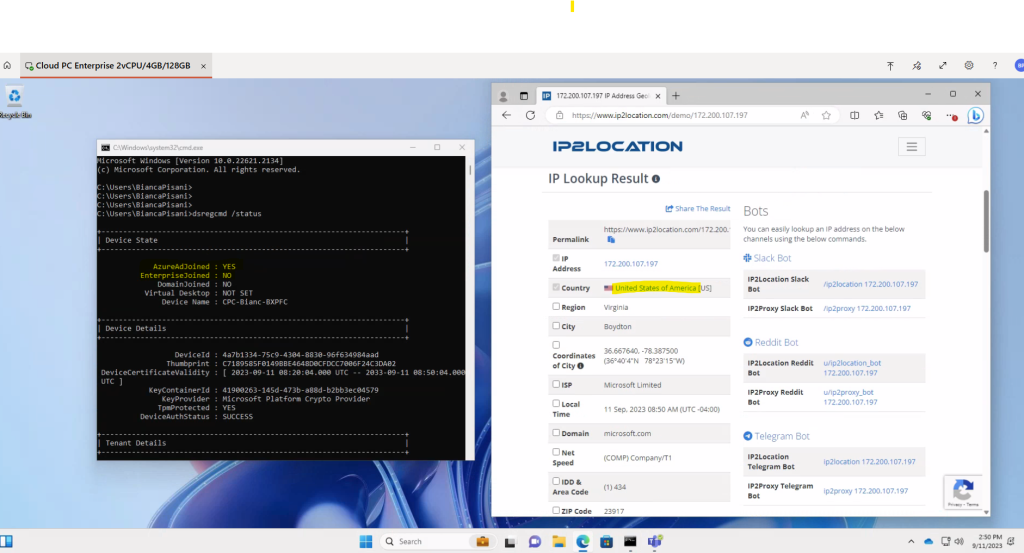

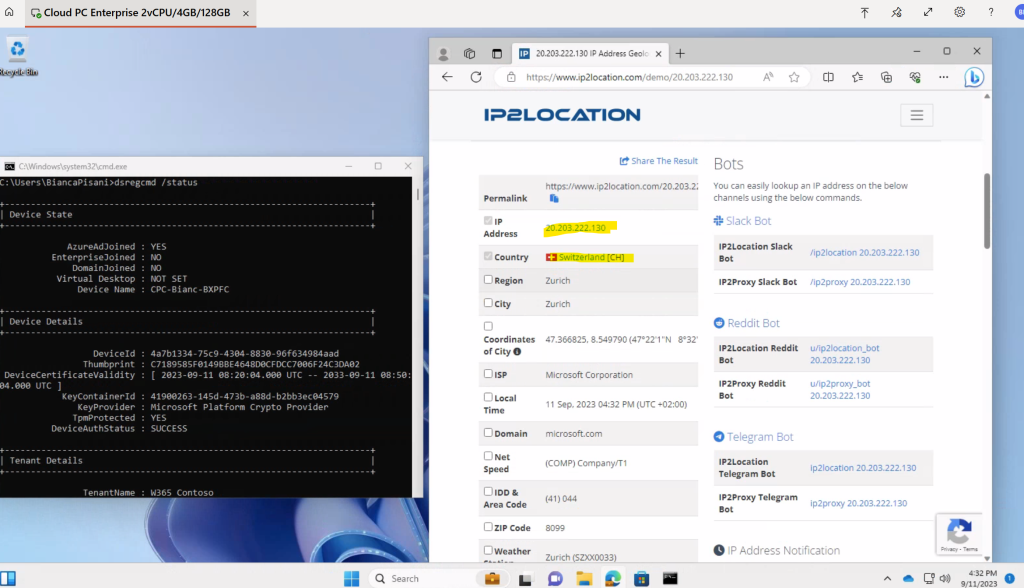

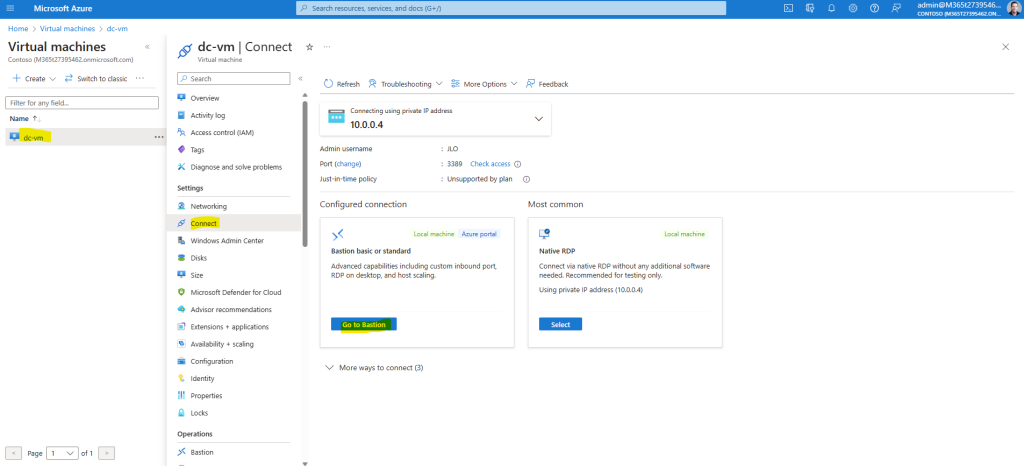

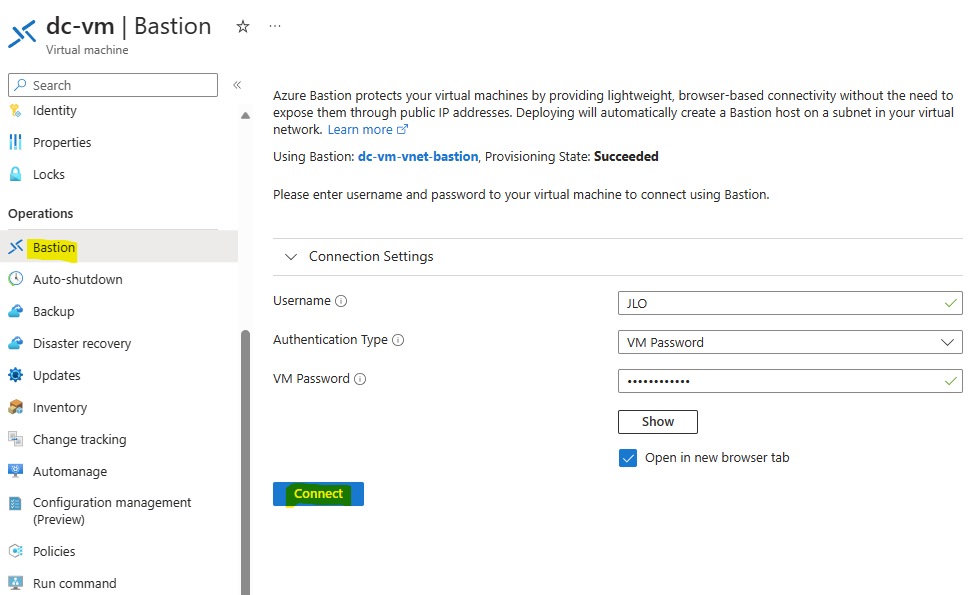

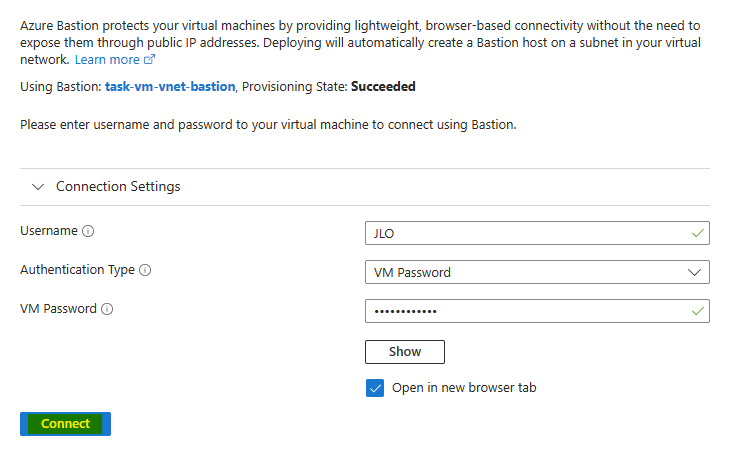

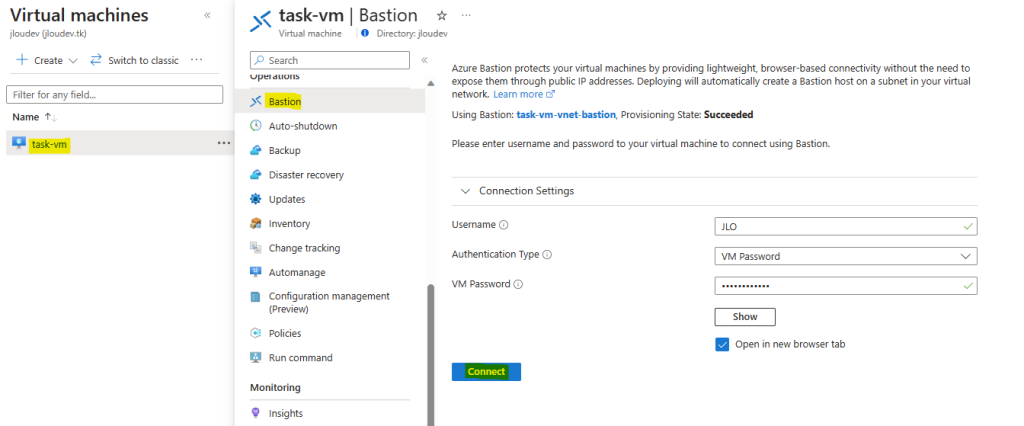

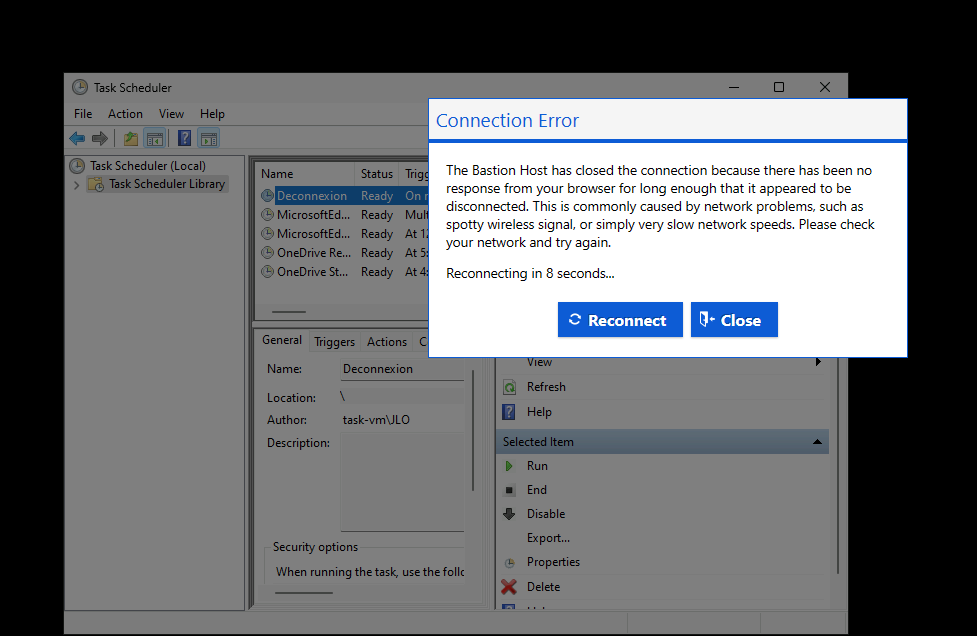

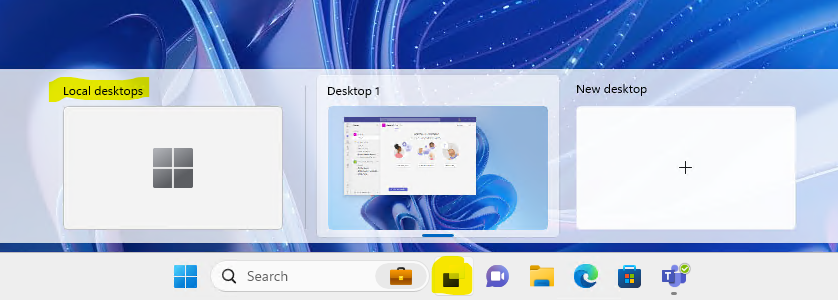

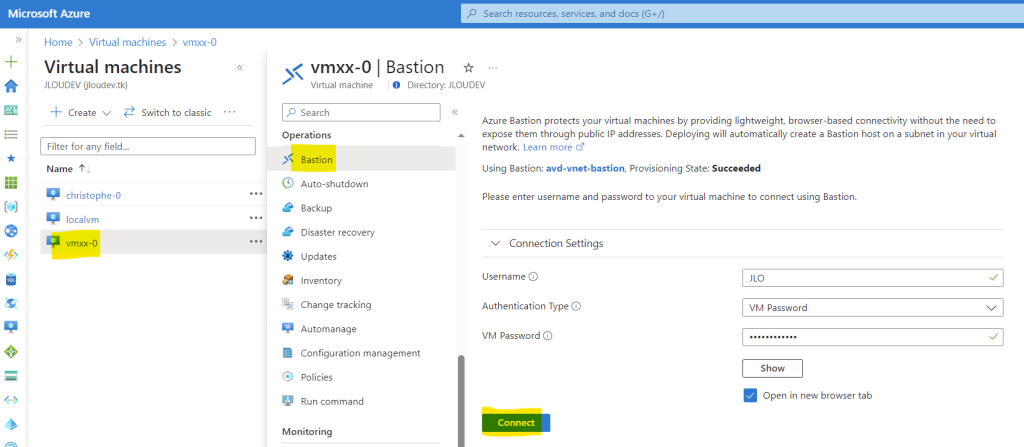

Retournez sur la machine virtuelle de test simulant le poste local, puis ouvrez une session de bureau à distance via Azure Bastion, en utilisant les identifiants administrateurs renseignés lors de la création de celle-ci :

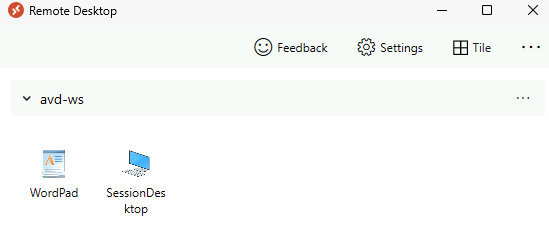

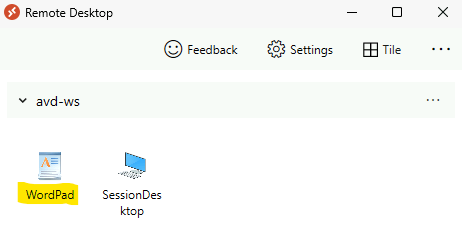

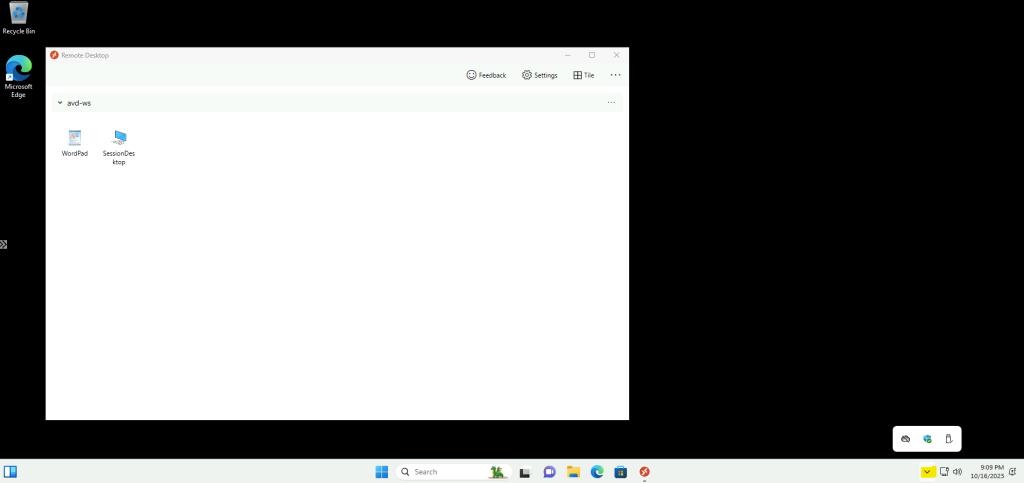

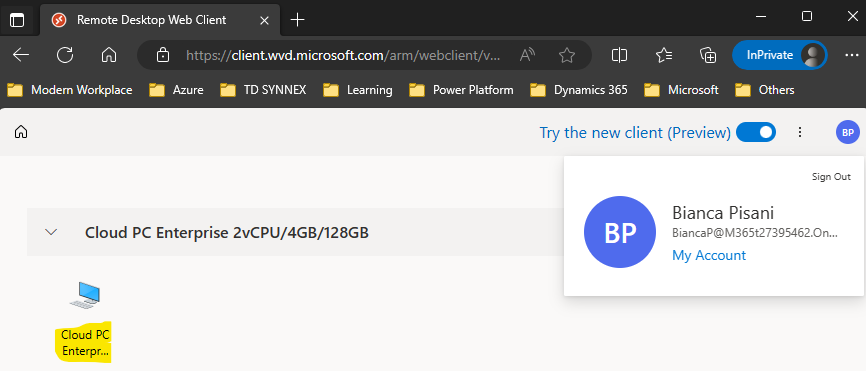

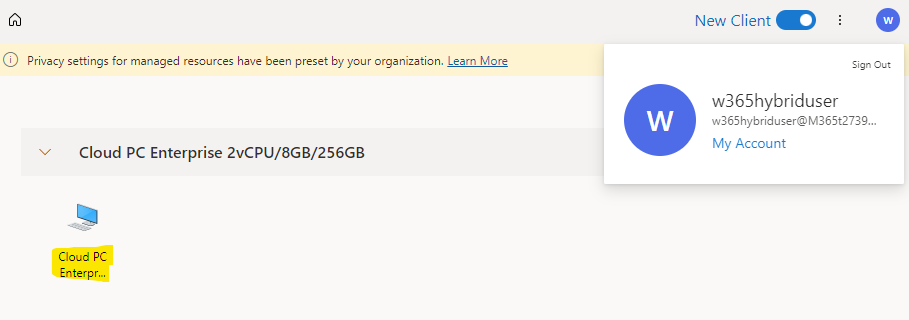

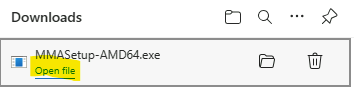

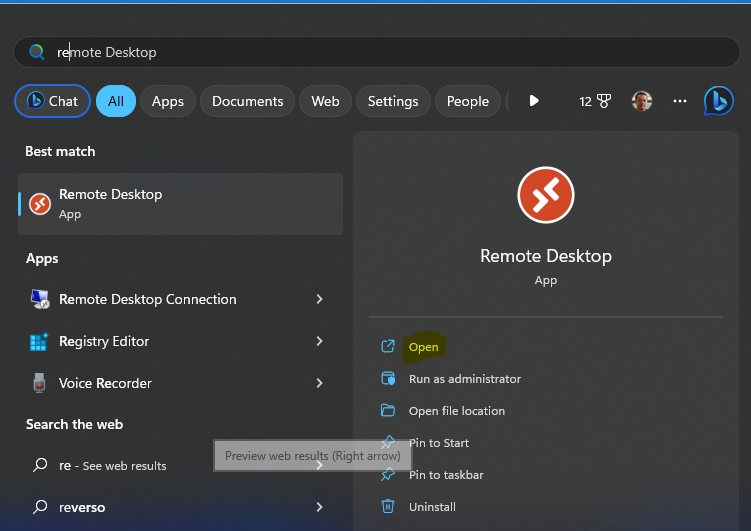

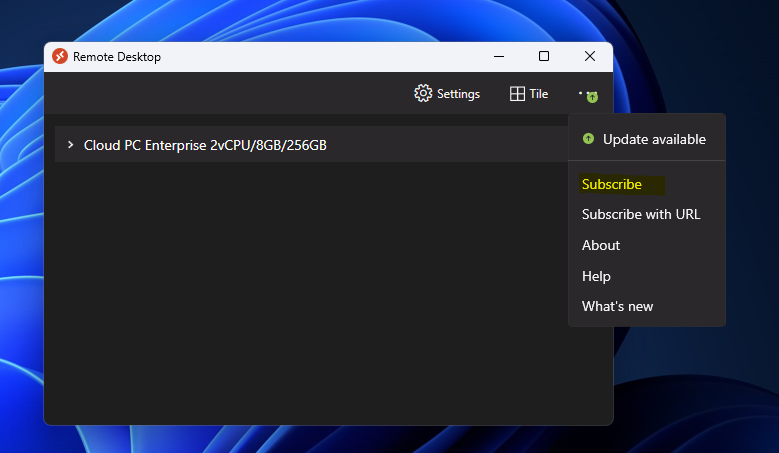

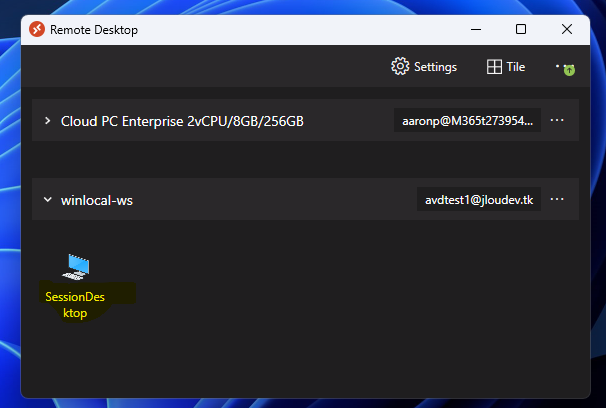

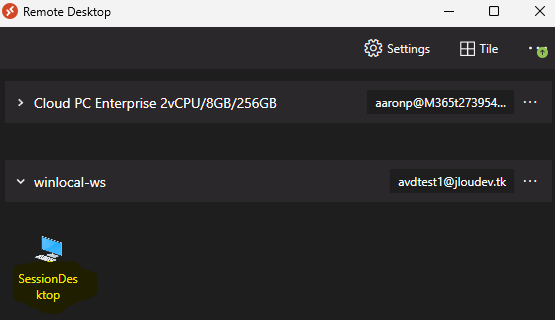

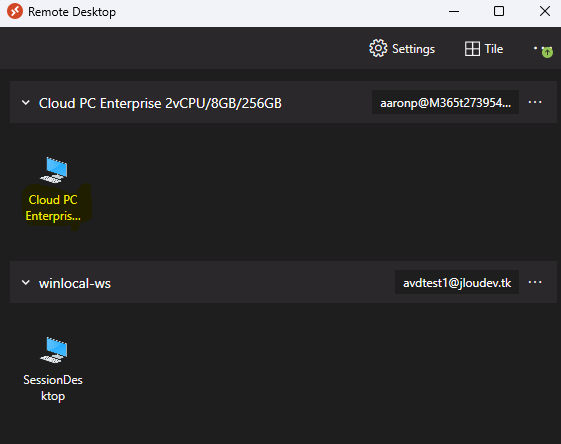

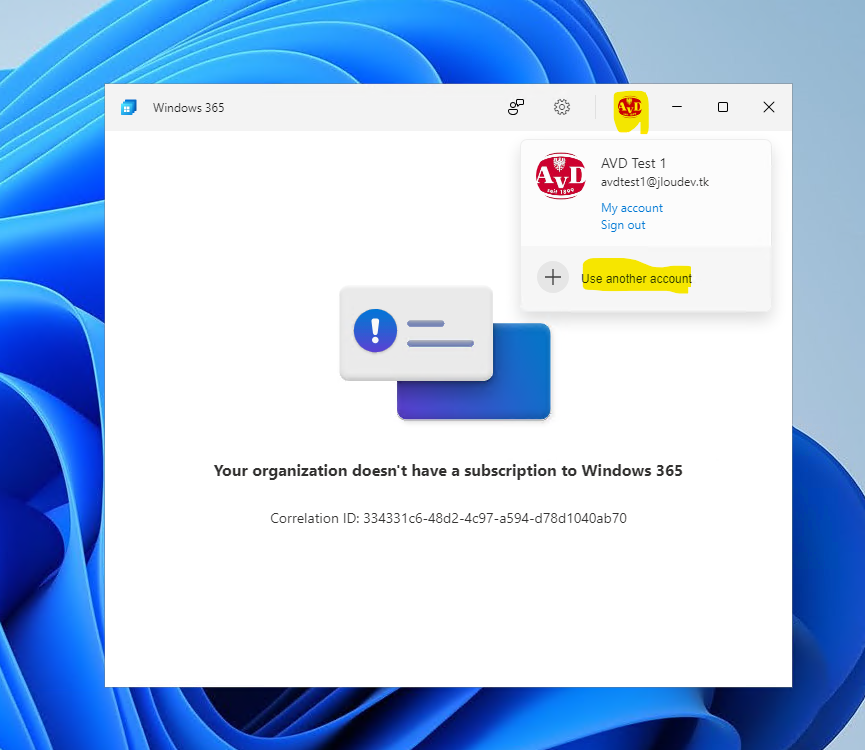

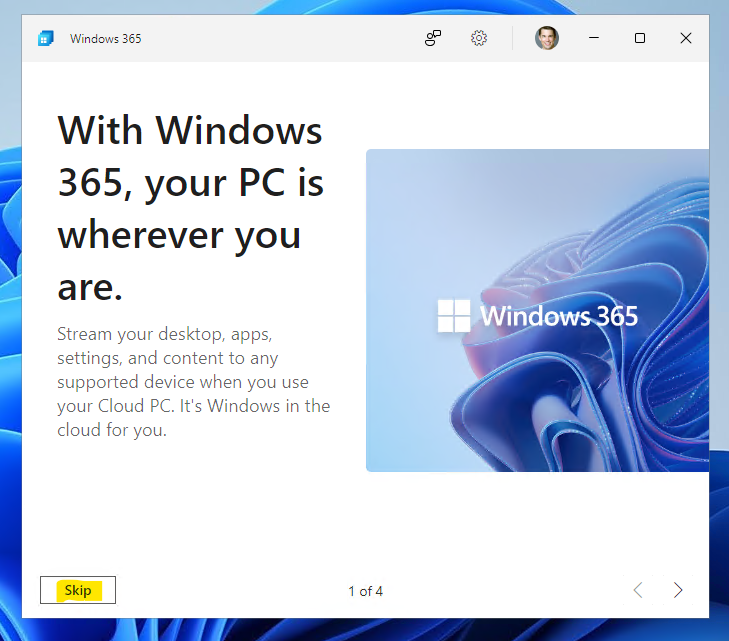

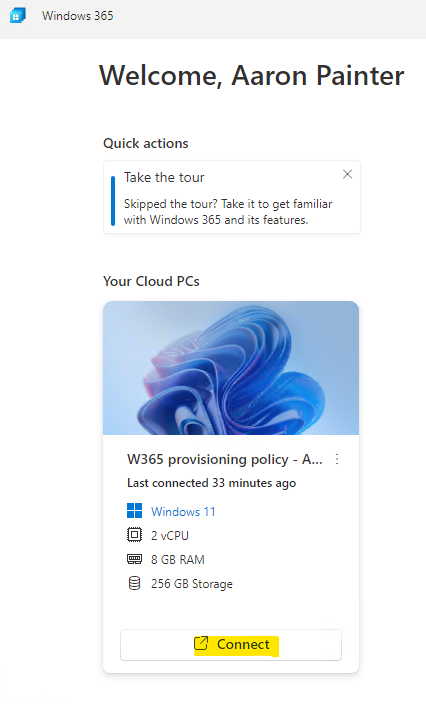

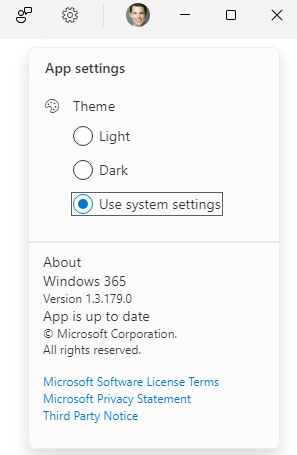

Depuis cette VM, téléchargez le client Remote Desktop depuis cette page officielle Microsoft, puis ouvrez l’application avec votre utilisateur de test AVD :

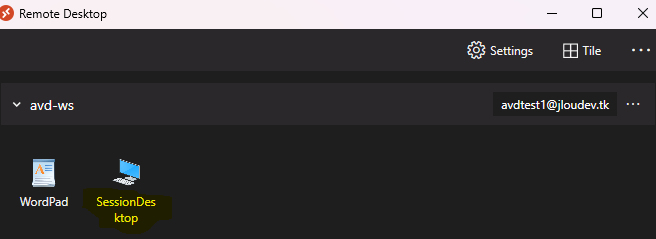

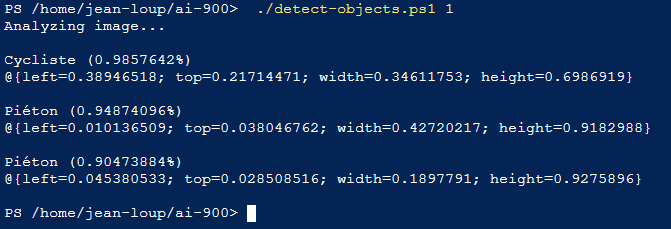

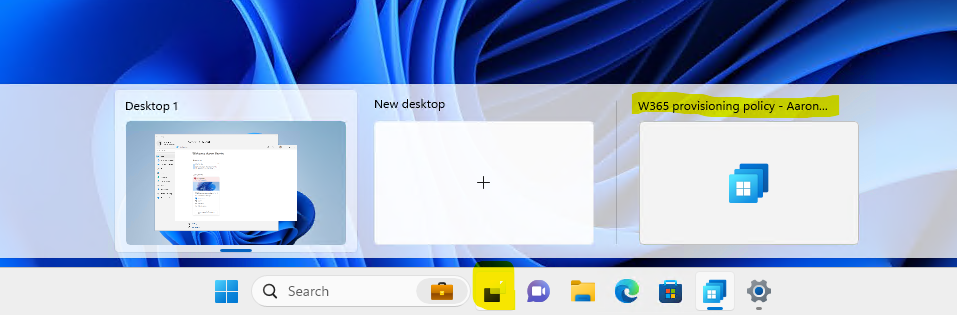

Lancez l’application configurée en RemoteApp :

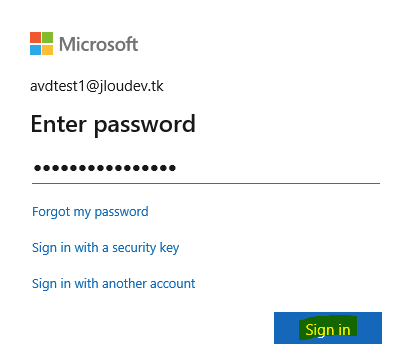

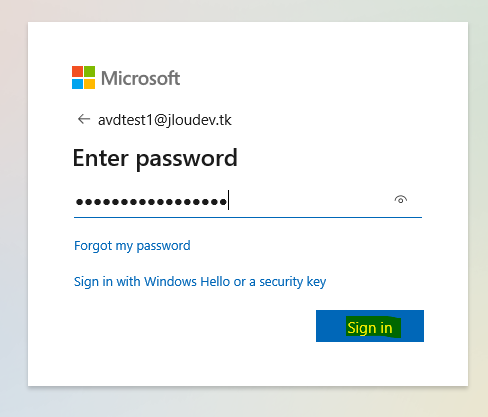

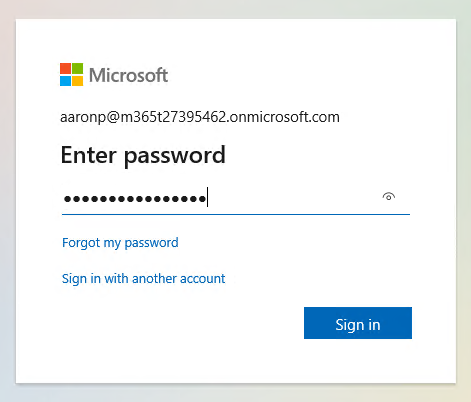

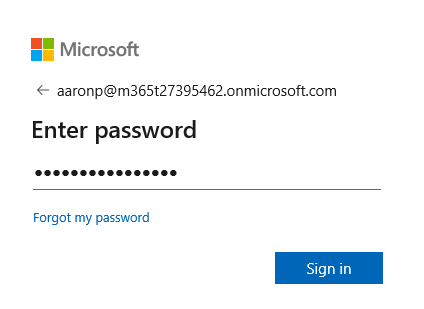

Authentifiez-vous encore une fois avec un compte AVD de test :

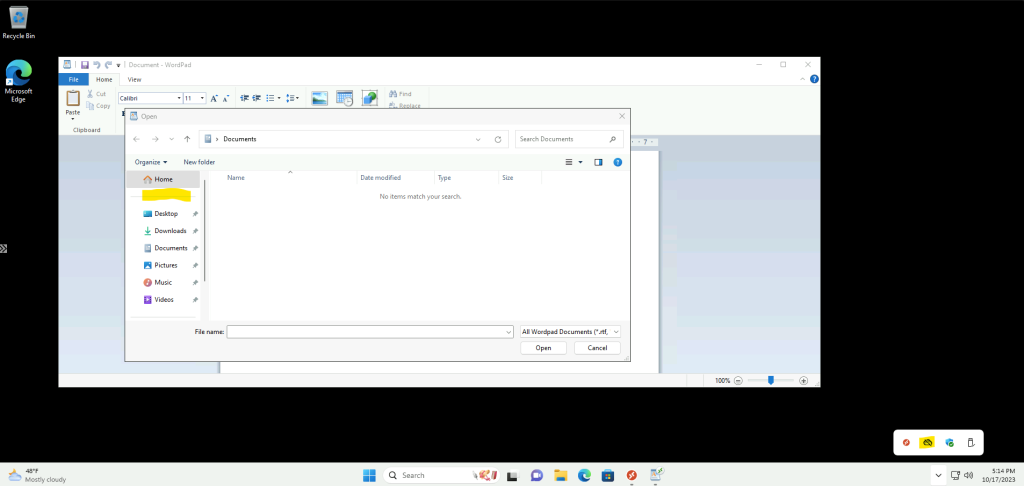

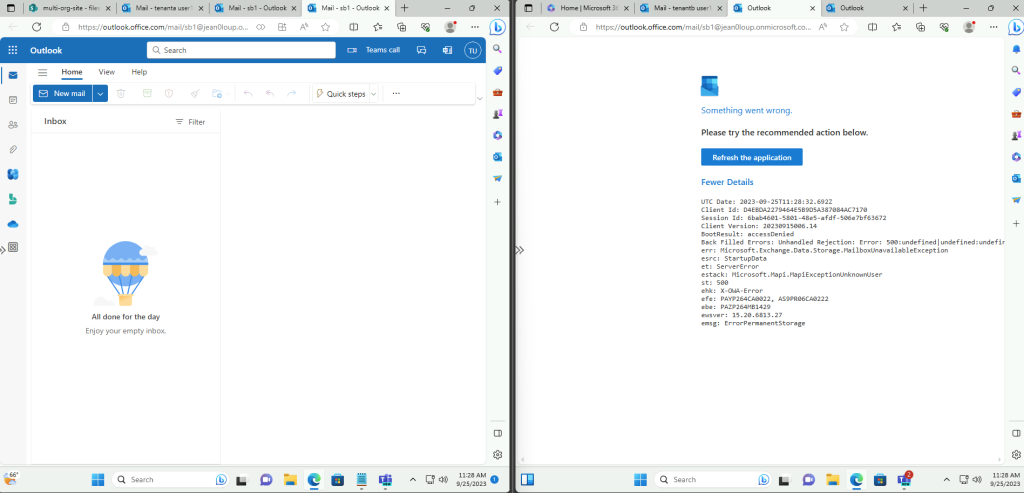

Constatez l‘absence de configuration OneDrive dans l’application RemoteApp, mais aussi au niveau de la VM de test simulant le poste local :

Fermez l’application en RemoteApp.

Nous environnement de départ est en place. Nous allons pouvoir effectuer la configuration cible en commençant par l’installation de OneDrive.

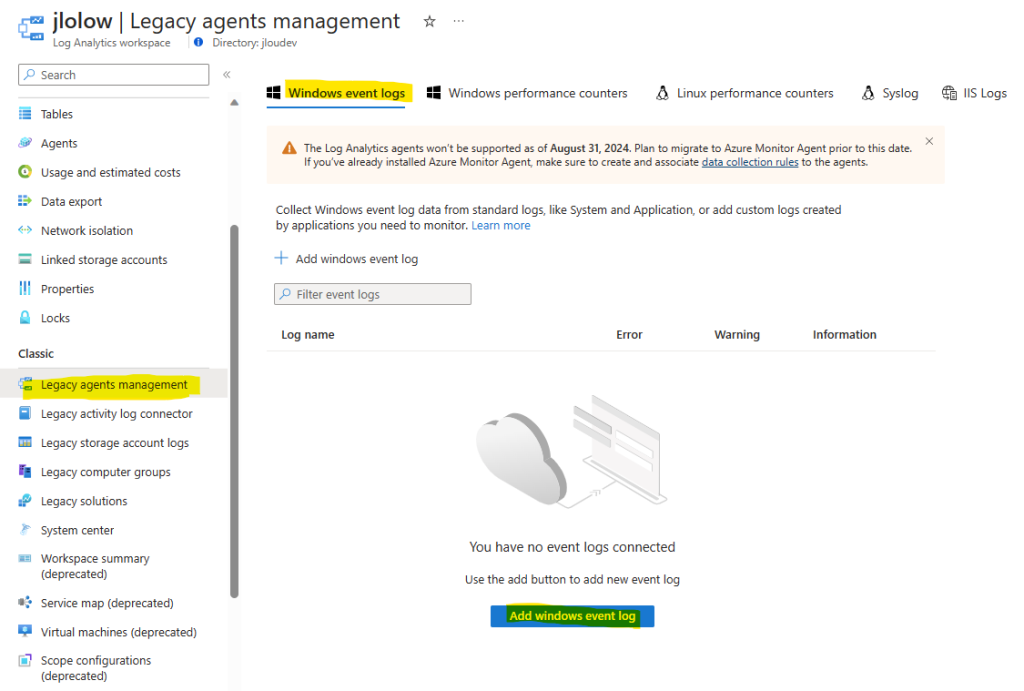

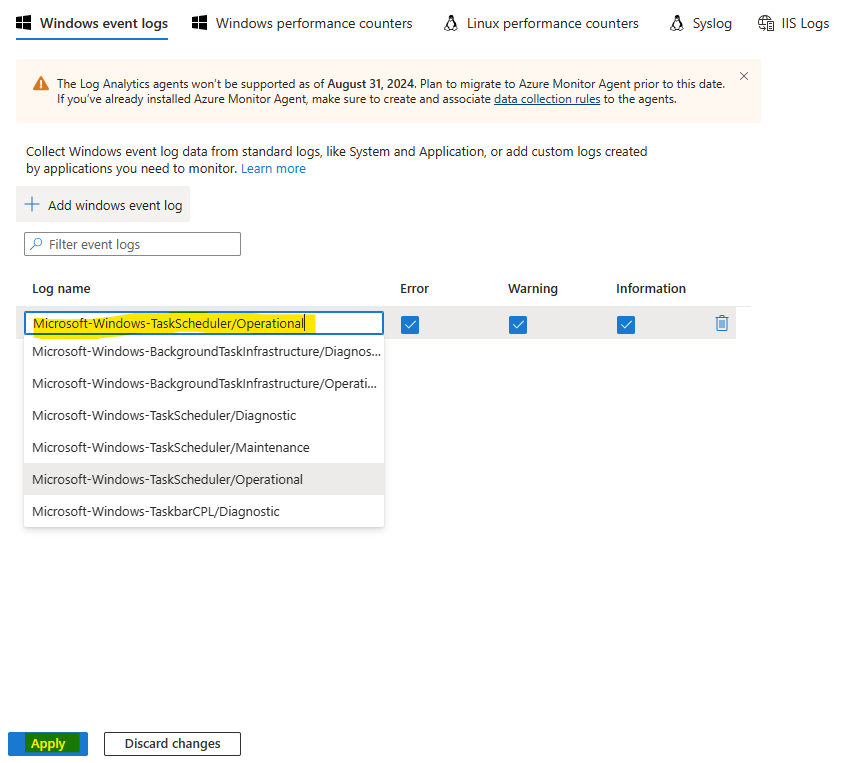

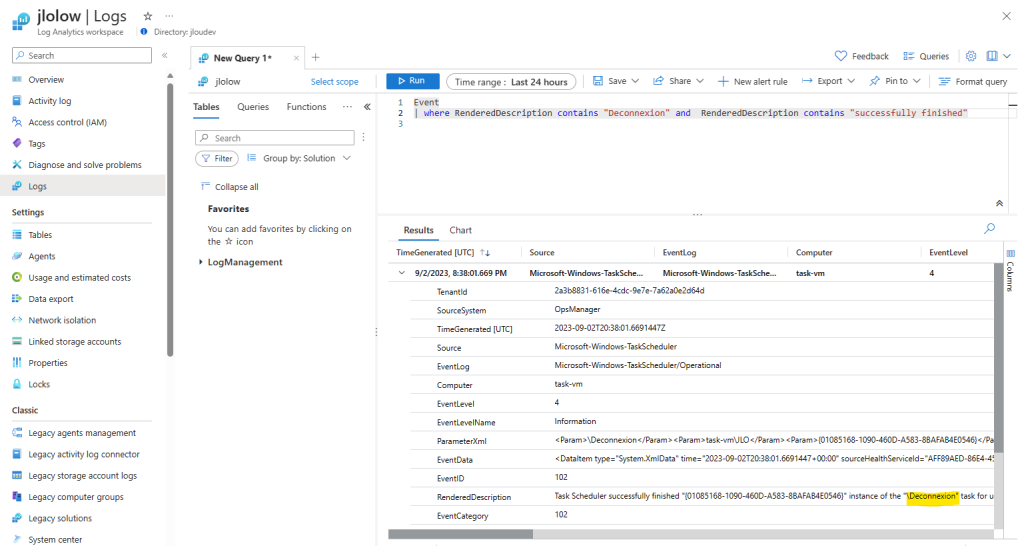

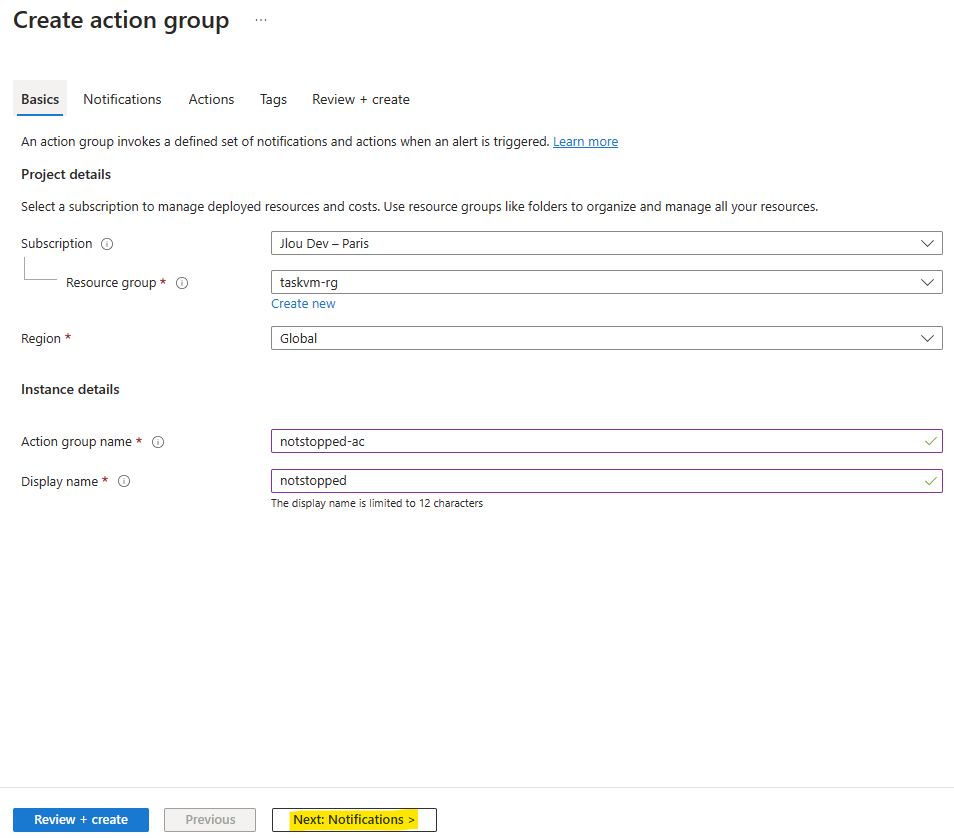

Etape II – Configuration de OneDrive :

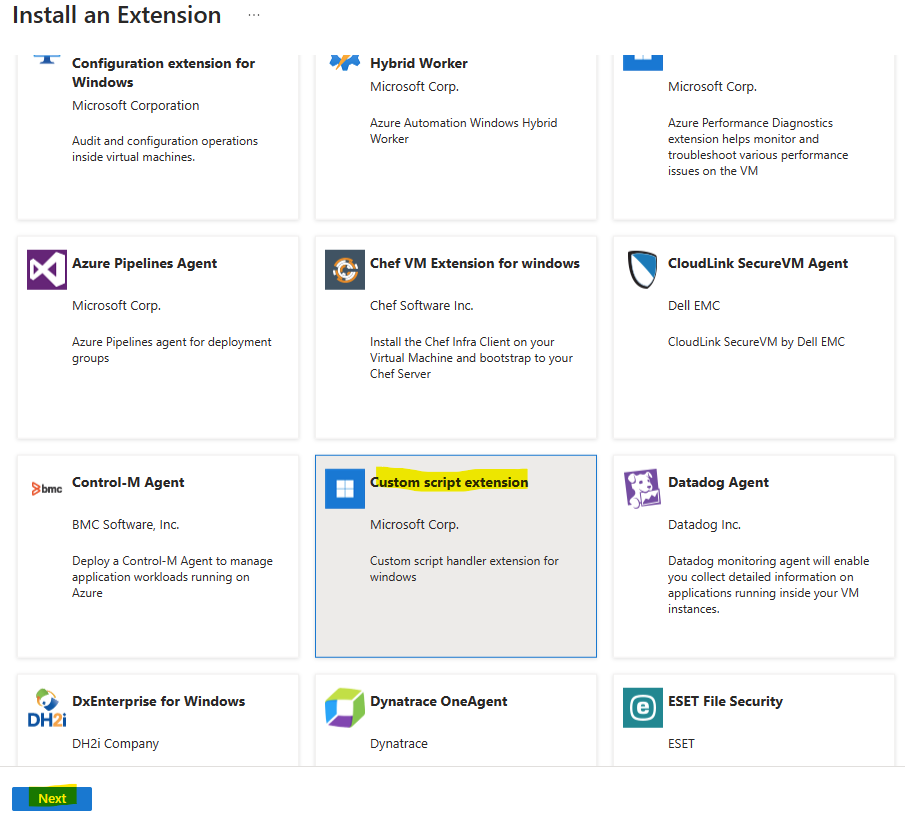

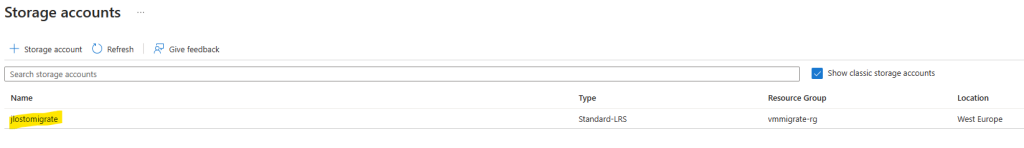

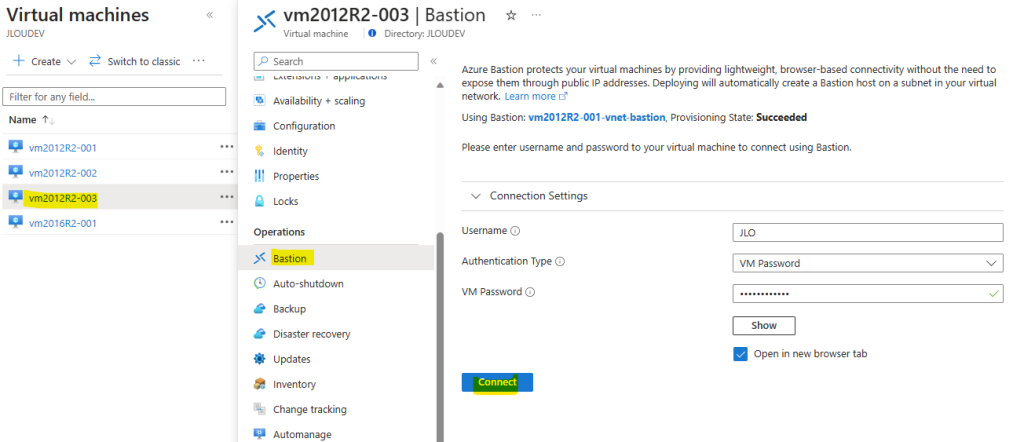

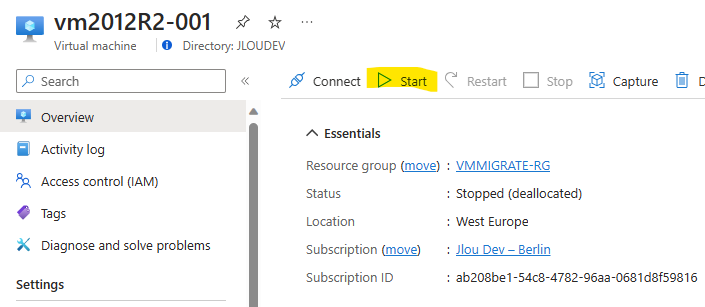

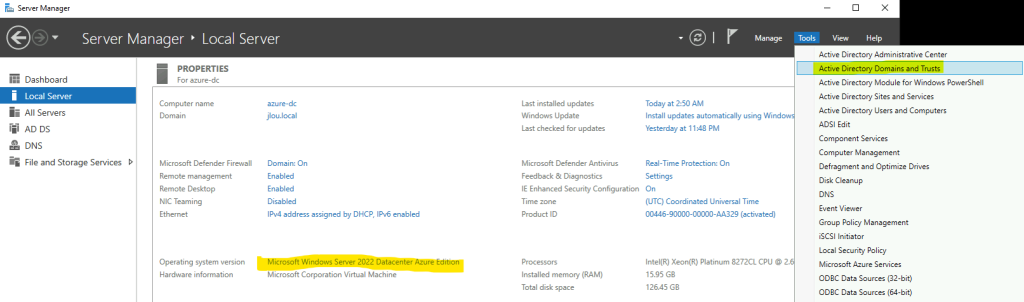

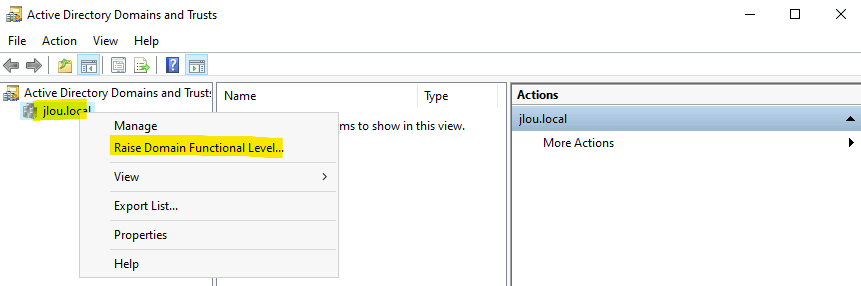

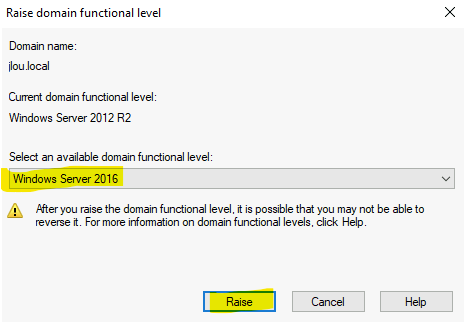

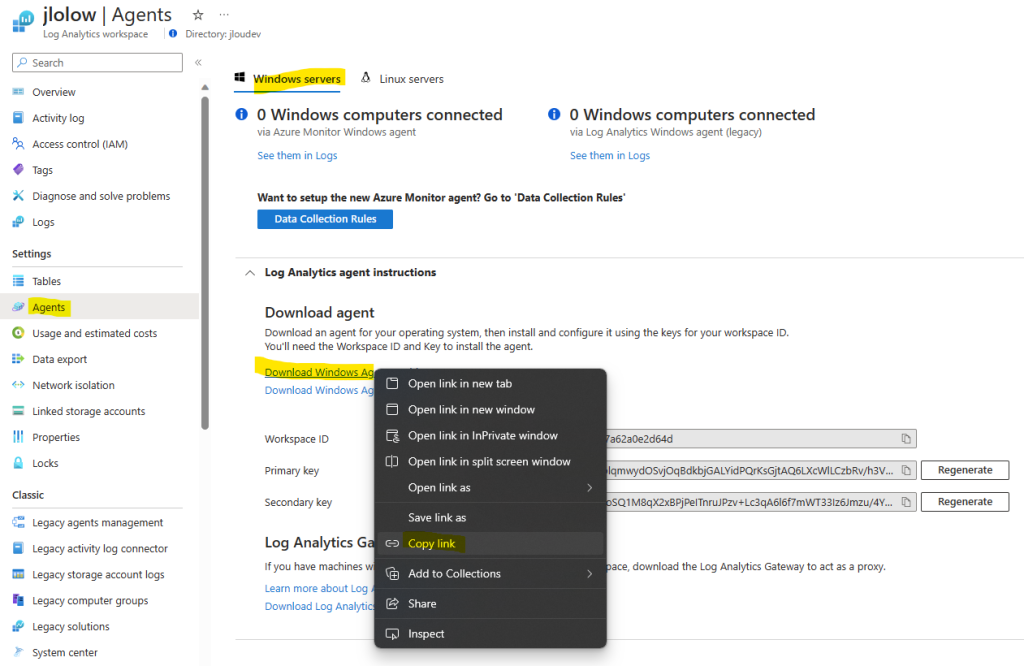

Depuis votre portail Azure, ouvrez une seconde session Bastion sur la VM AVD, en utilisant les identifiants administrateurs renseignés lors de la création celle-ci :

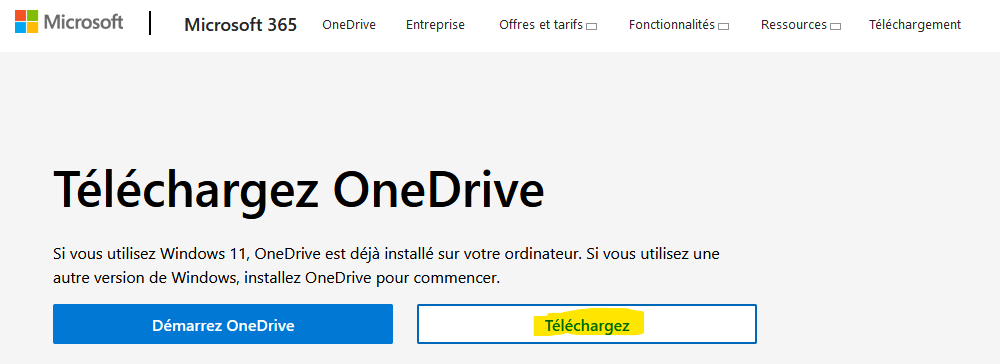

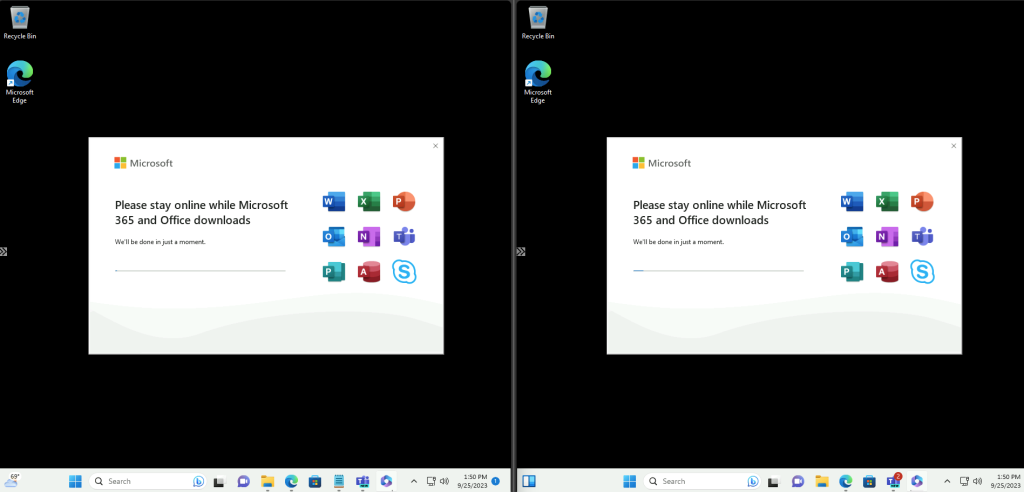

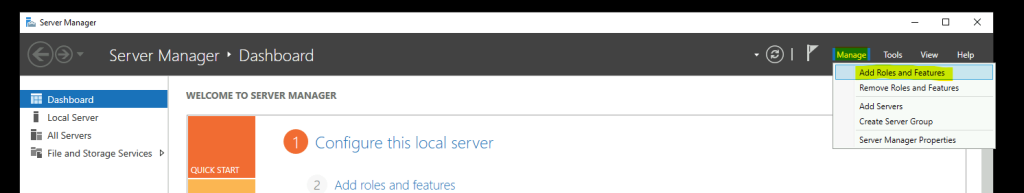

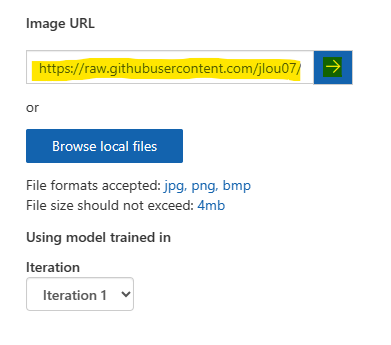

Sur la machine AVD, téléchargez OneDrive via la page officielle Microsoft :

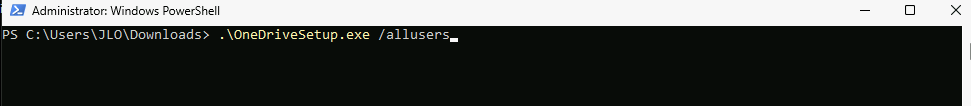

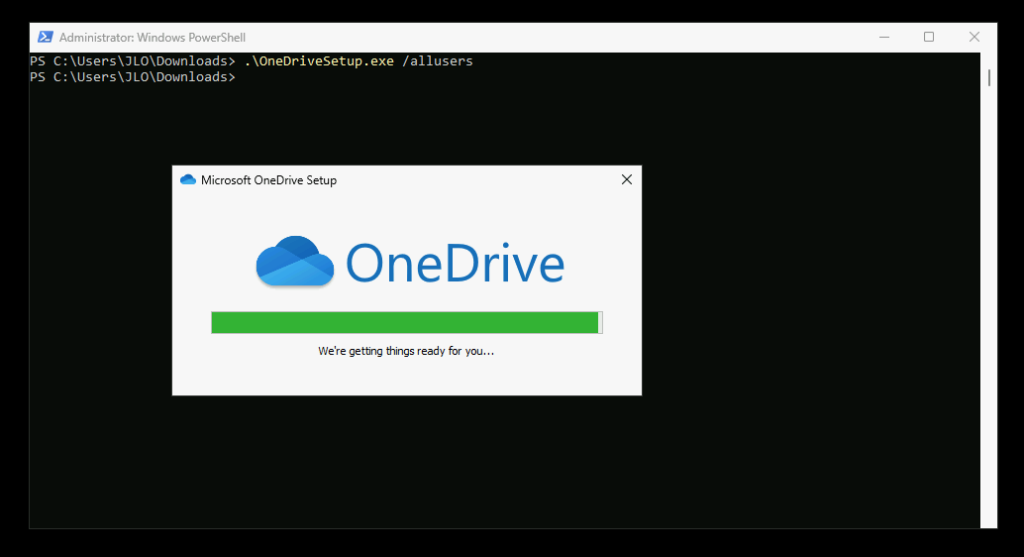

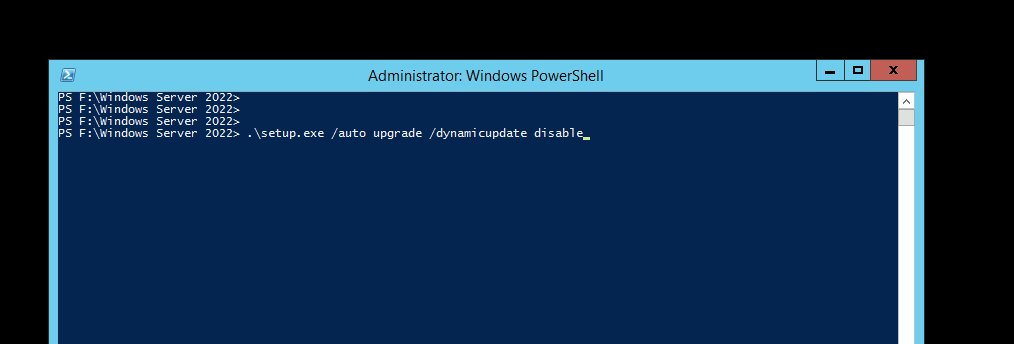

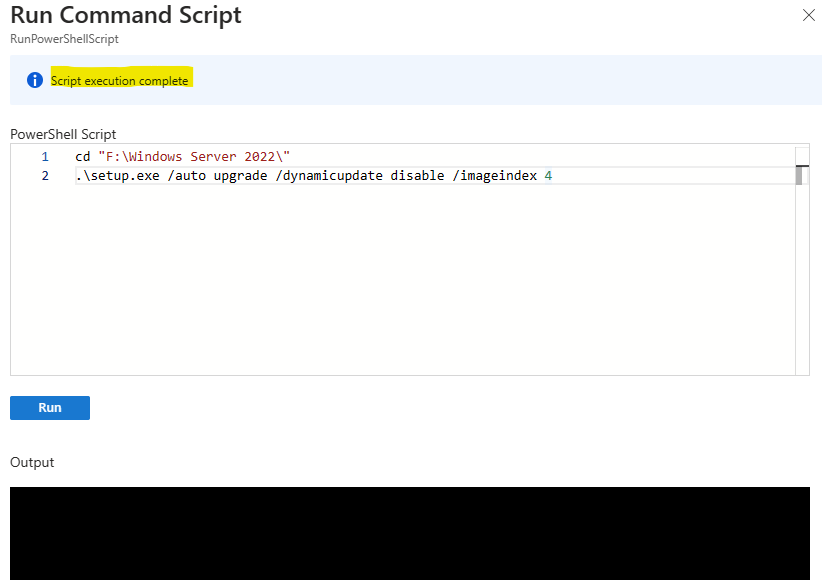

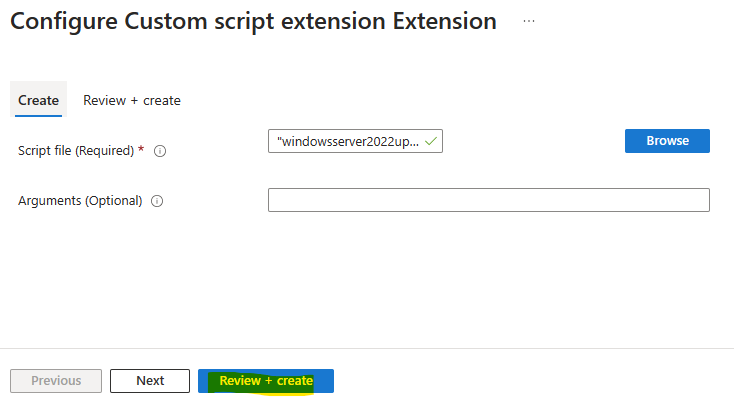

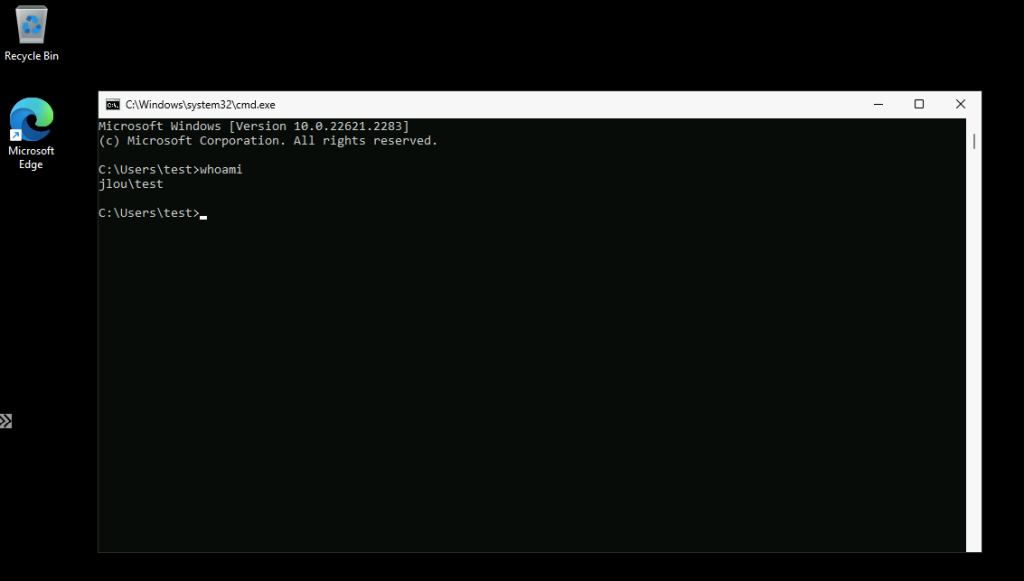

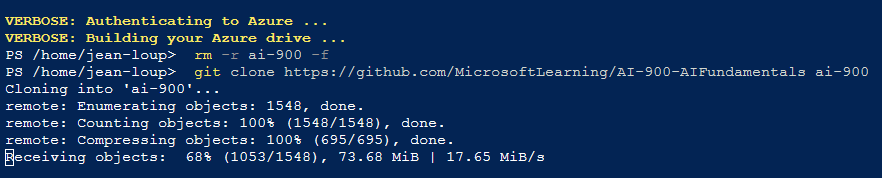

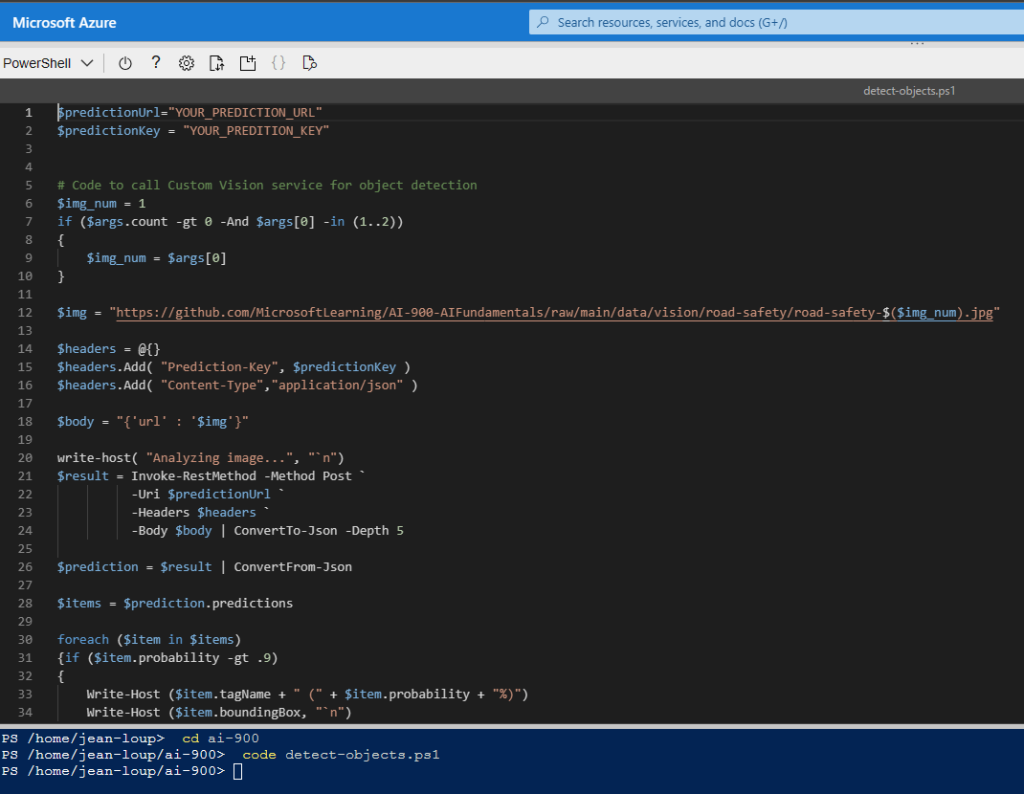

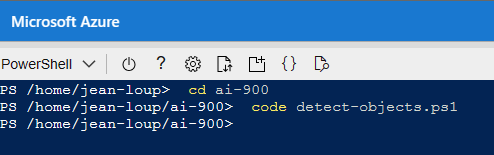

Ouvrez une fenêtre PowerShell, en mode administrateur, puis exécutez-y la commande suivante dans le dossier de téléchargement de votre utilisateur :

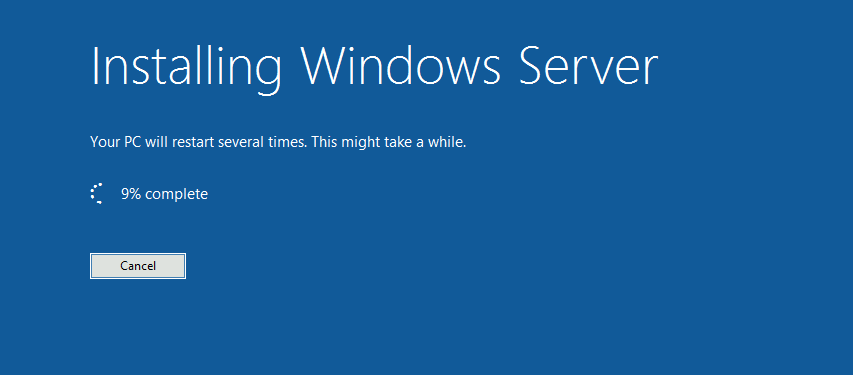

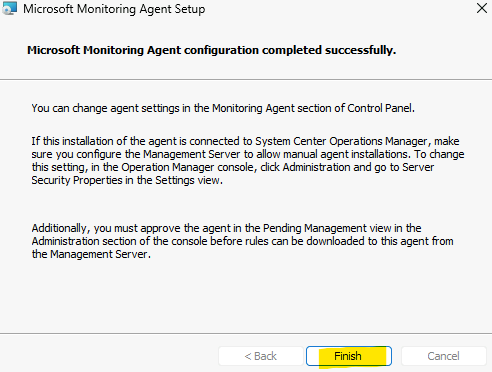

.\OneDriveSetup.exe /allusersAttendez que l’installation de OneDrive se termine :

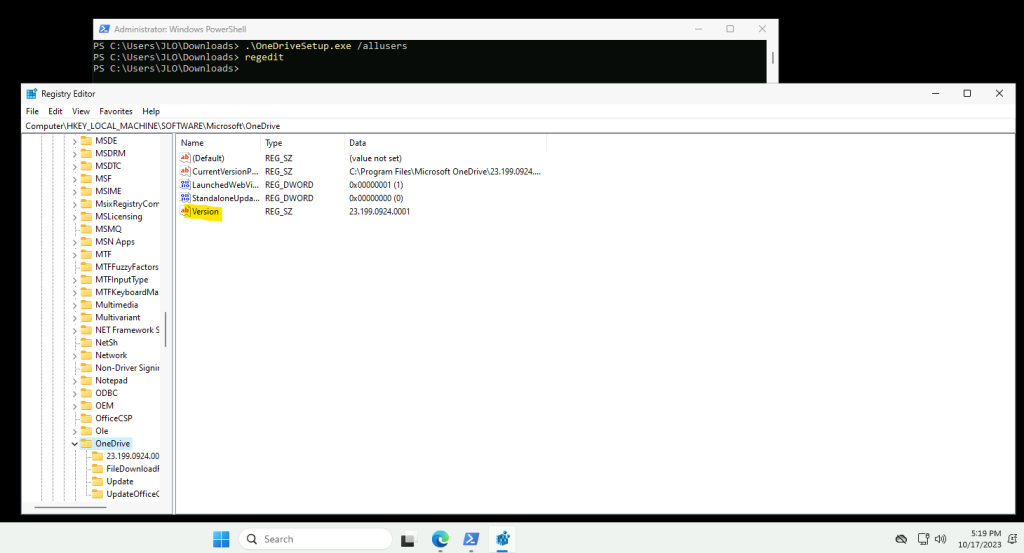

Contrôler que l’installation de OneDrive est bien en mode ALLUSER par la présence de la clef de registre suivante :

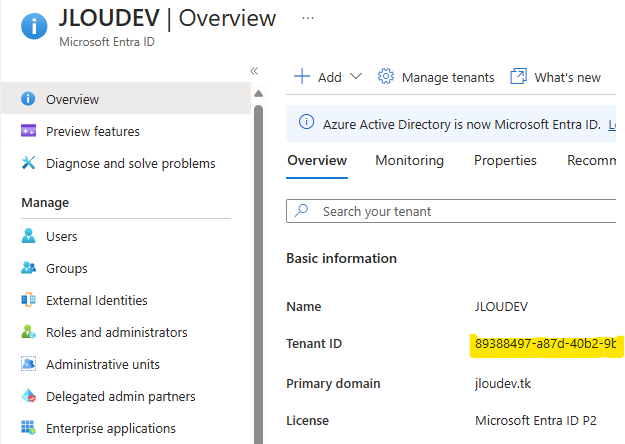

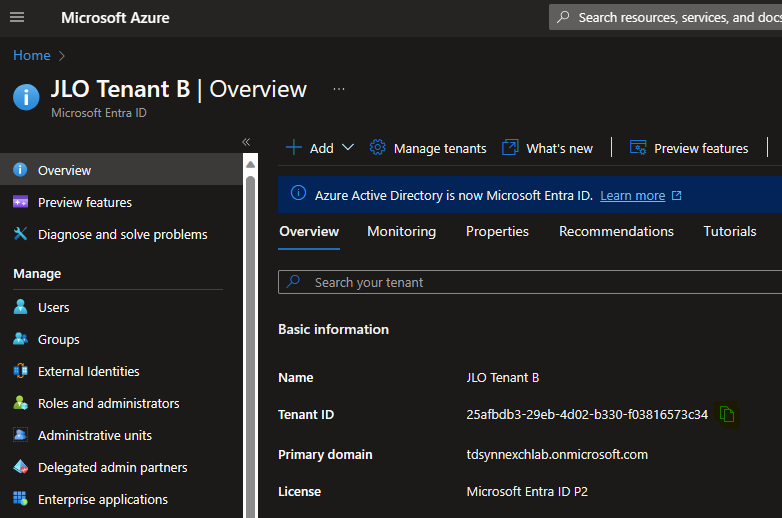

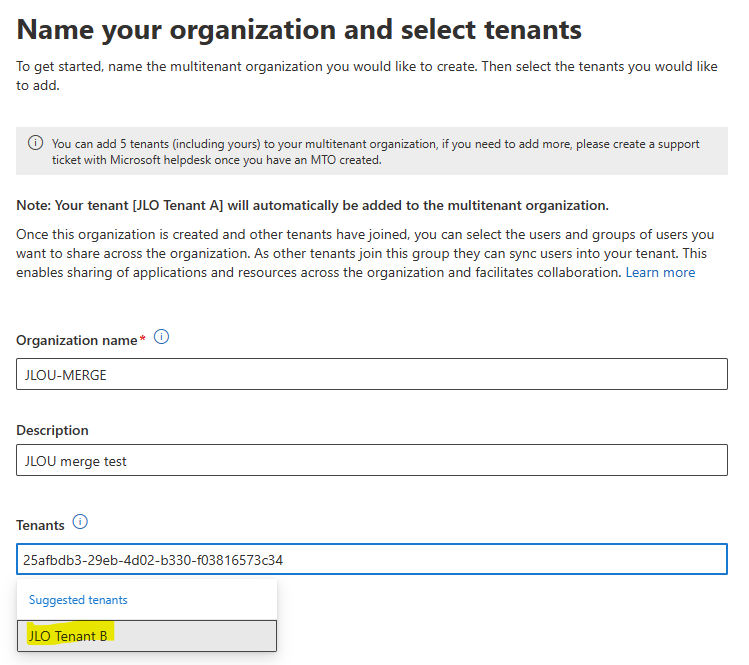

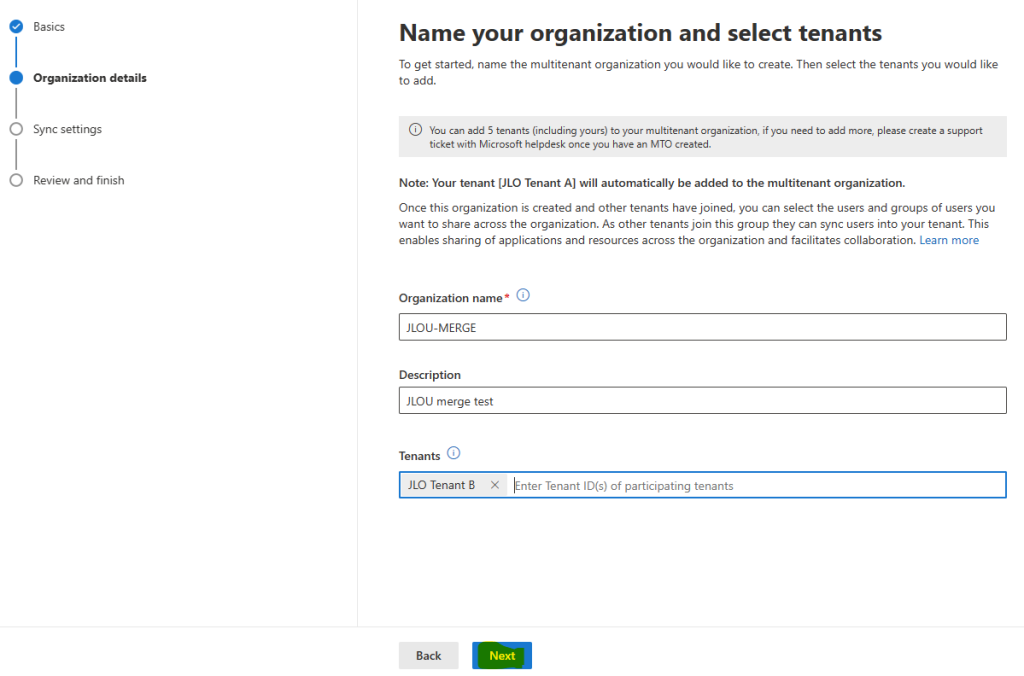

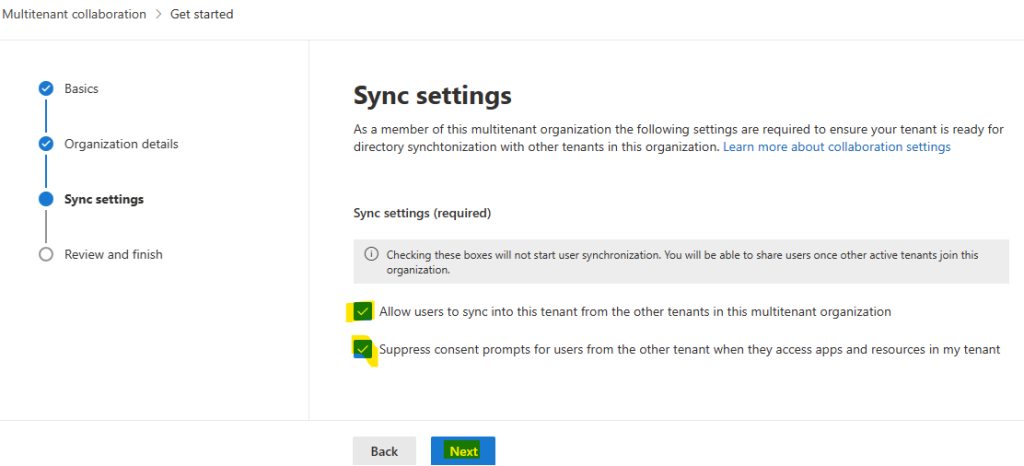

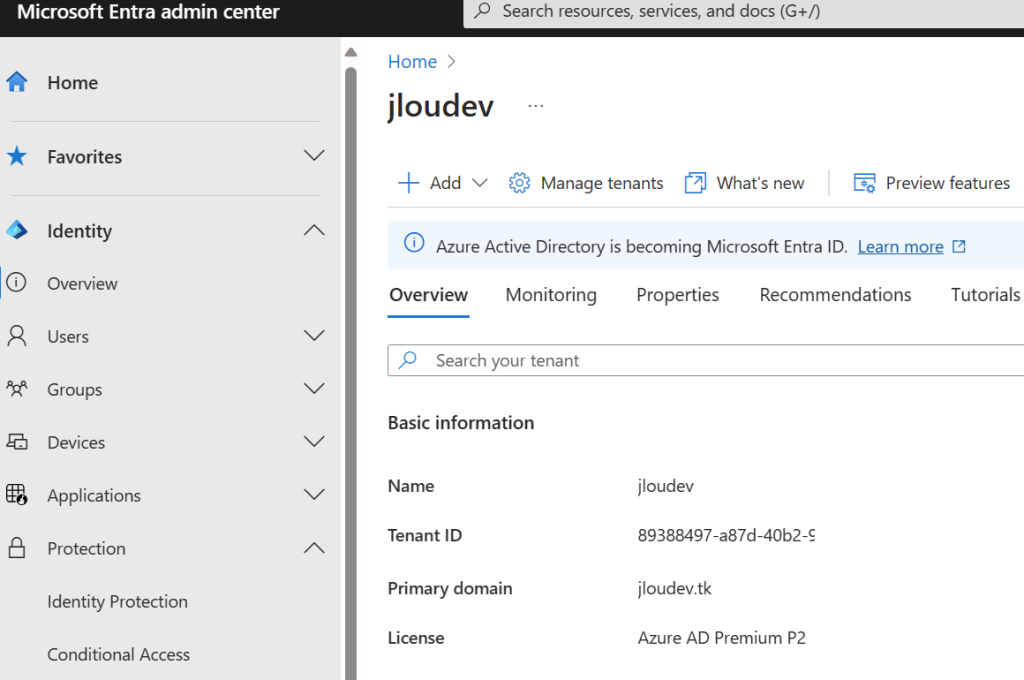

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\OneDriveRetournez sur le portail Azure afin de récupérer le Tenant ID de votre tenant :

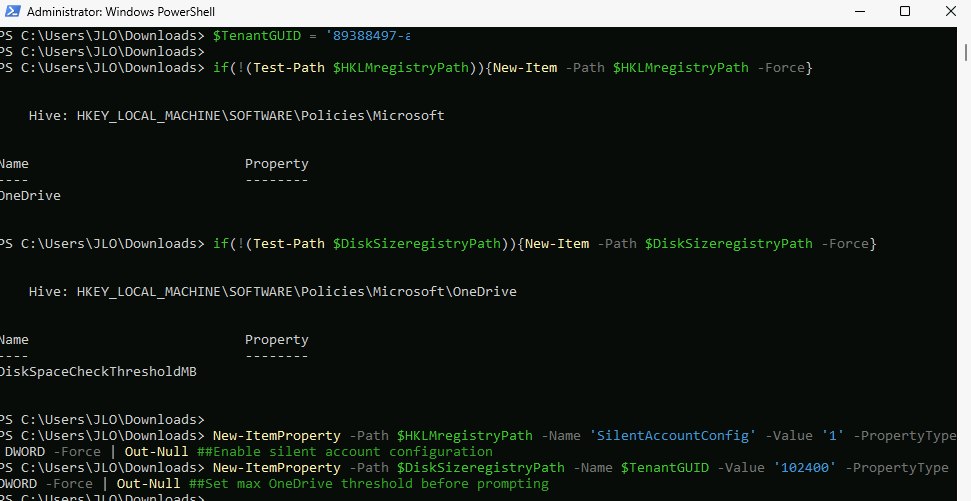

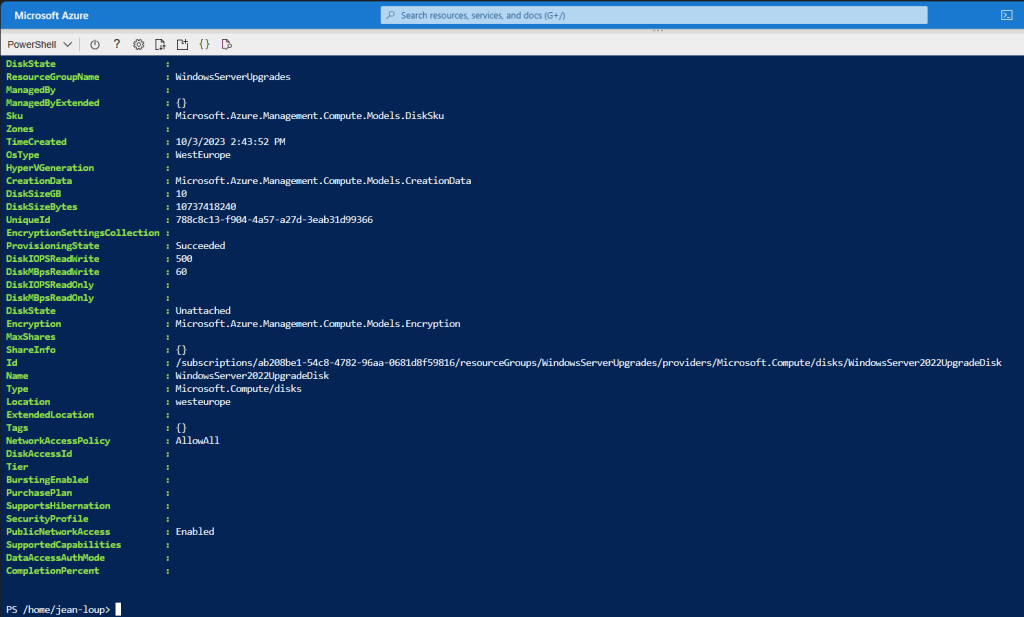

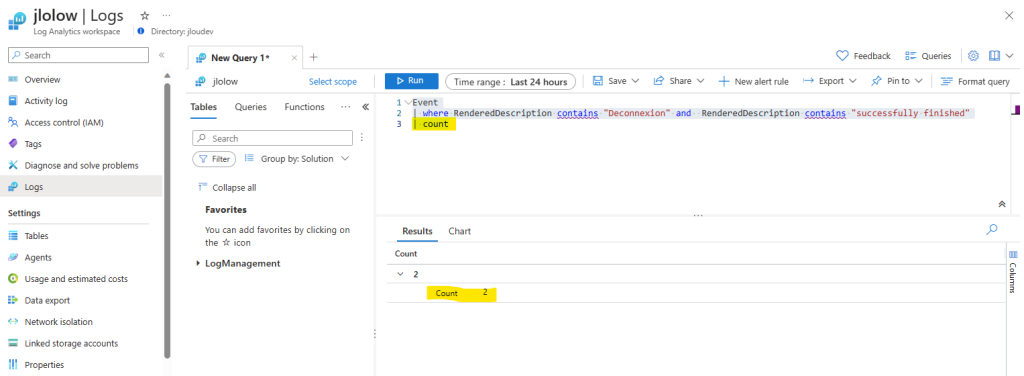

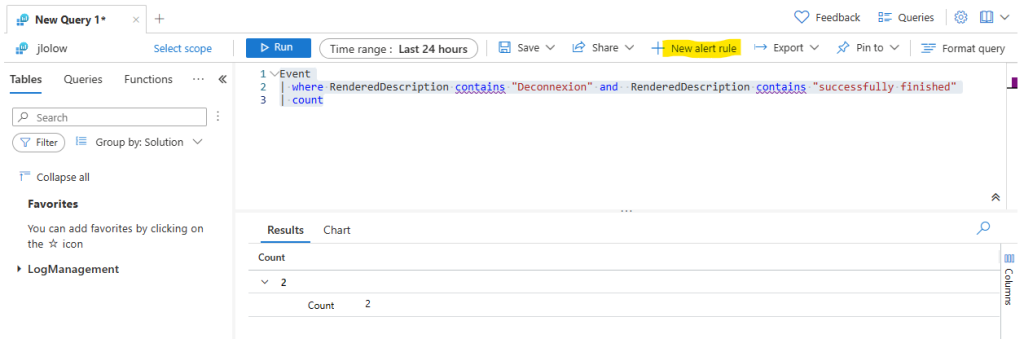

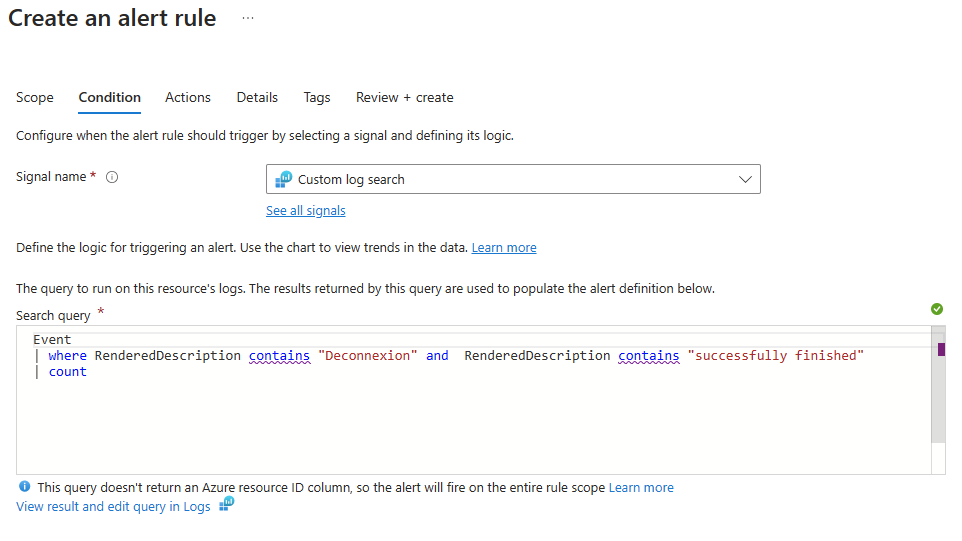

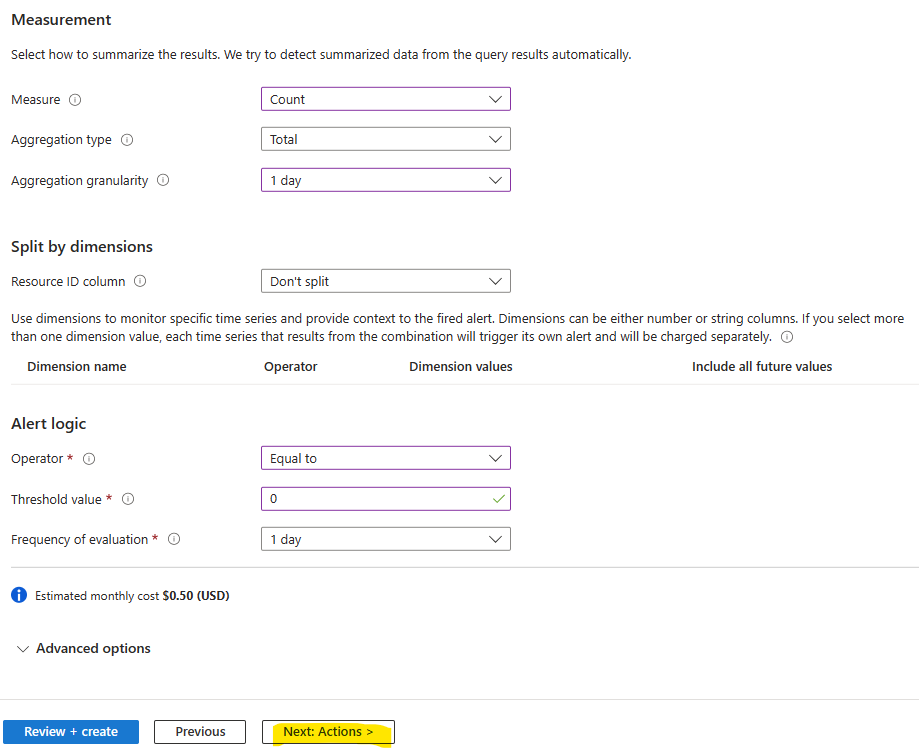

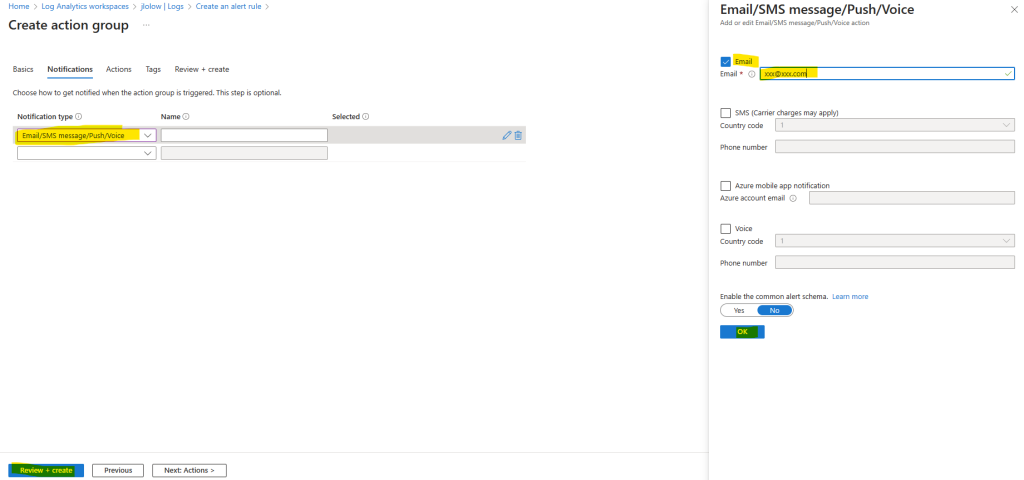

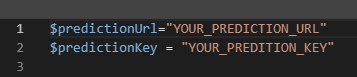

Retournez sur la fenêtre PowerShell de votre VM AVD, puis lancez le script suivant en prenant le soin de renseigner votre Tenant ID dans la variable $TenantGUID :

$HKLMregistryPath = 'HKLM:\SOFTWARE\Policies\Microsoft\OneDrive'##Path to HKLM keys

$DiskSizeregistryPath = 'HKLM:\SOFTWARE\Policies\Microsoft\OneDrive\DiskSpaceCheckThresholdMB'##Path to max disk size key

$TenantGUID = 'XXXXXXXXXXXXX'

if(!(Test-Path $HKLMregistryPath)){New-Item -Path $HKLMregistryPath -Force}

if(!(Test-Path $DiskSizeregistryPath)){New-Item -Path $DiskSizeregistryPath -Force}

New-ItemProperty -Path $HKLMregistryPath -Name 'SilentAccountConfig' -Value '1' -PropertyType DWORD -Force | Out-Null ##Enable silent account configuration

New-ItemProperty -Path $DiskSizeregistryPath -Name $TenantGUID -Value '102400' -PropertyType DWORD -Force | Out-Null ##Set max OneDrive threshold before promptingVérifiez la bonne exécution de celui-ci :

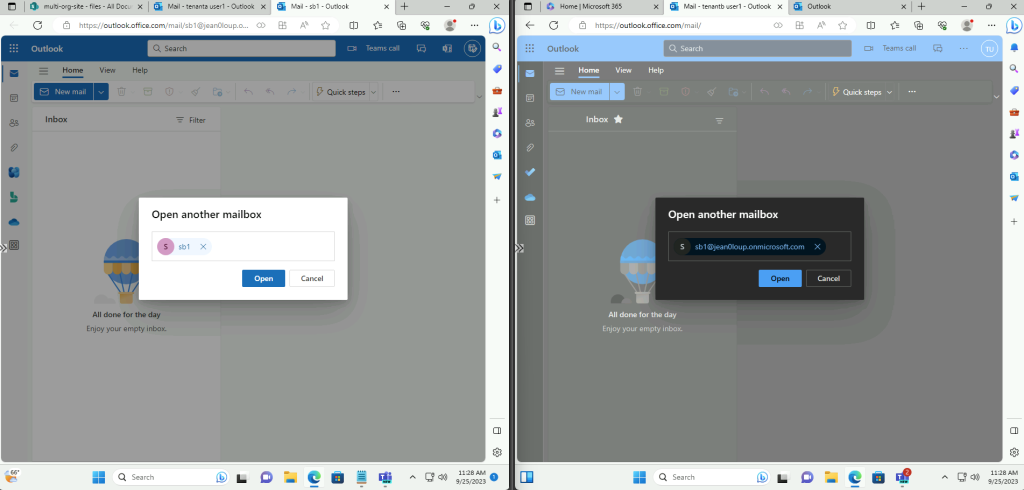

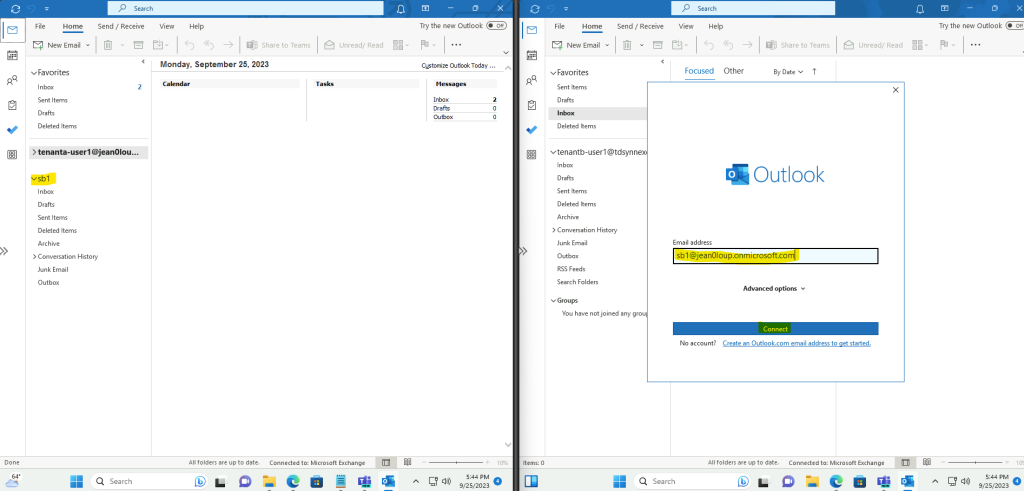

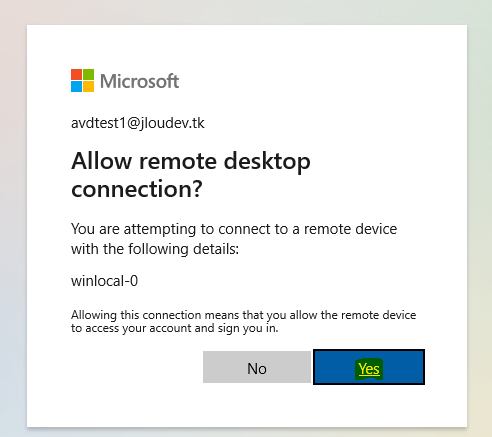

Sur la machine de test local, ouvrez une session de bureau à distance depuis l’application Remote Desktop AVD :

Acceptez la finalisation de la configuration SSO entre Entra ID et la VM AVD :

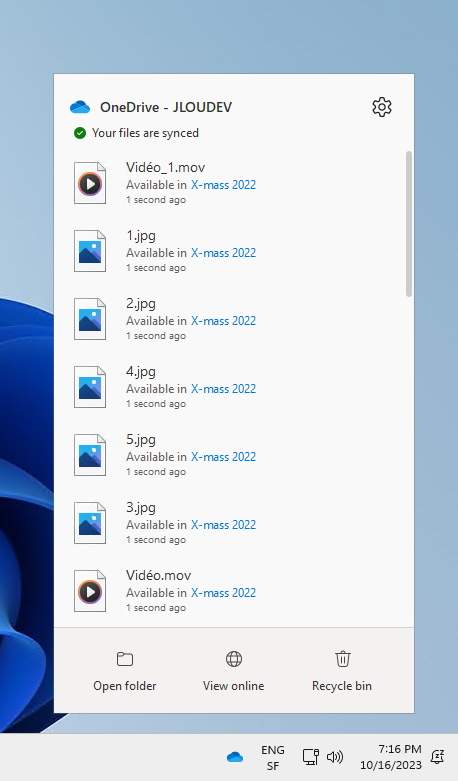

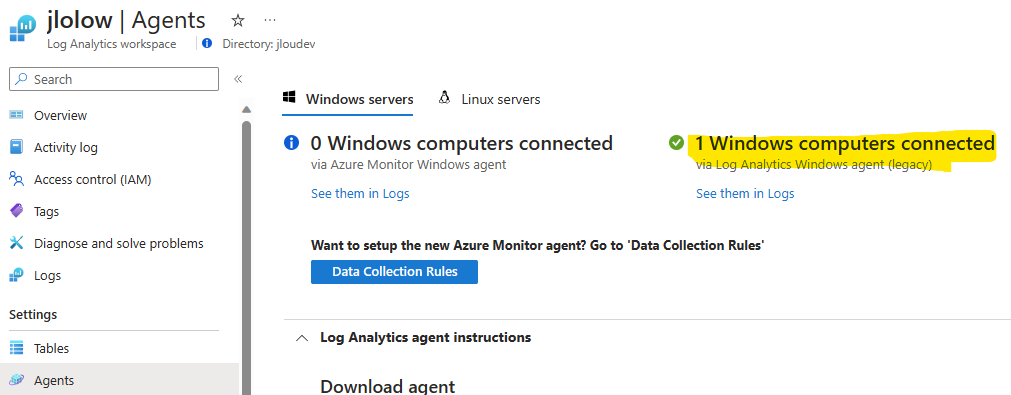

Vérifiez que l’authentification automatique de OneDrive fonctionne et que la synchronisation des fichiers OneDrive démarre bien :

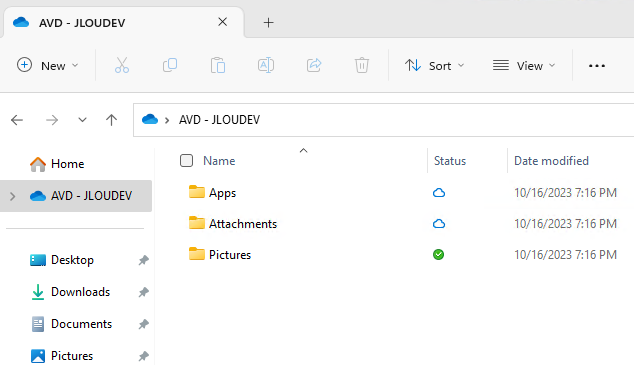

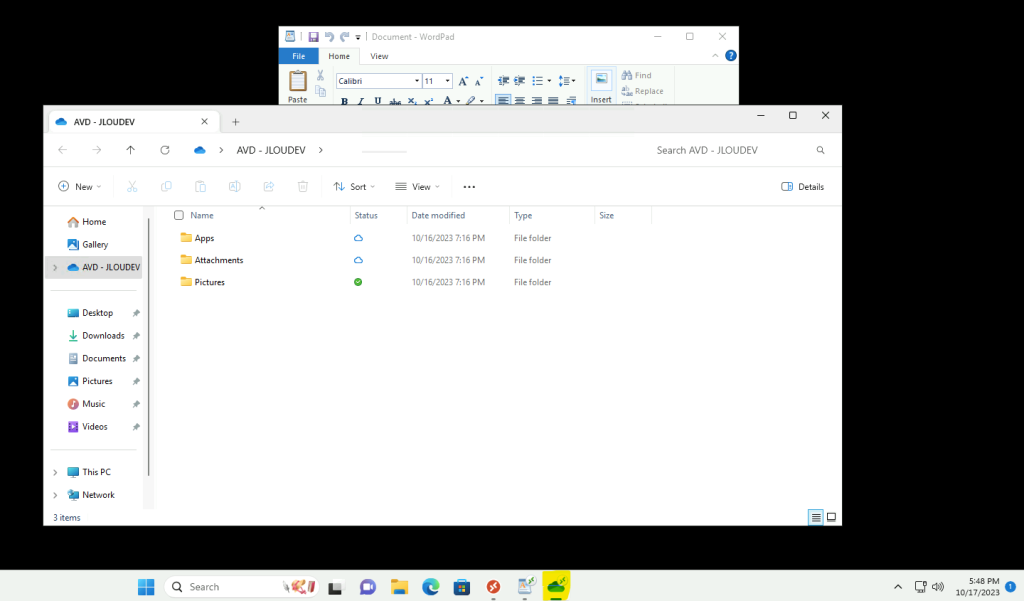

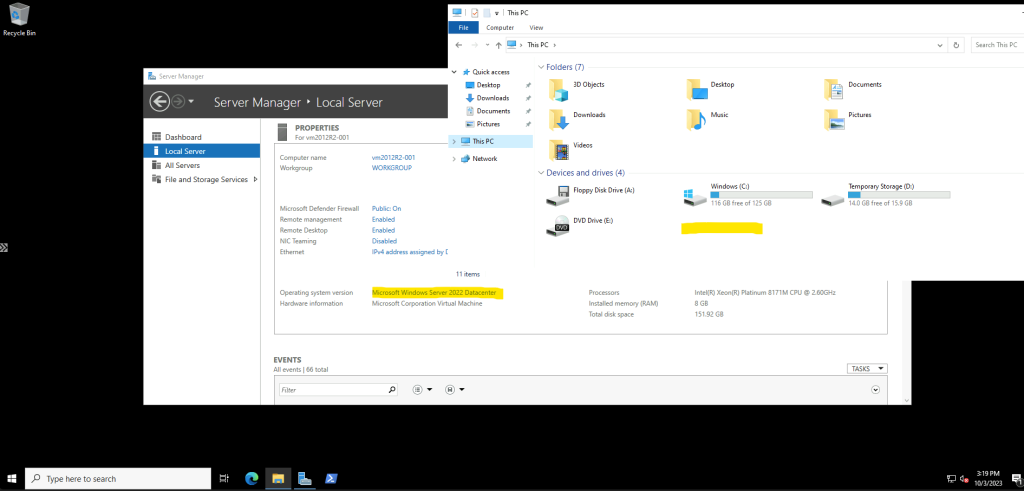

Contrôlez également la présence des fichiers OneDrive depuis l’explorateur de fichiers Windows :

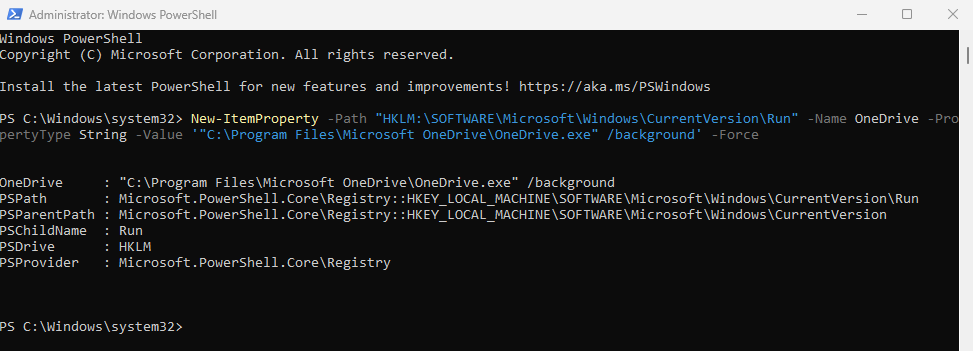

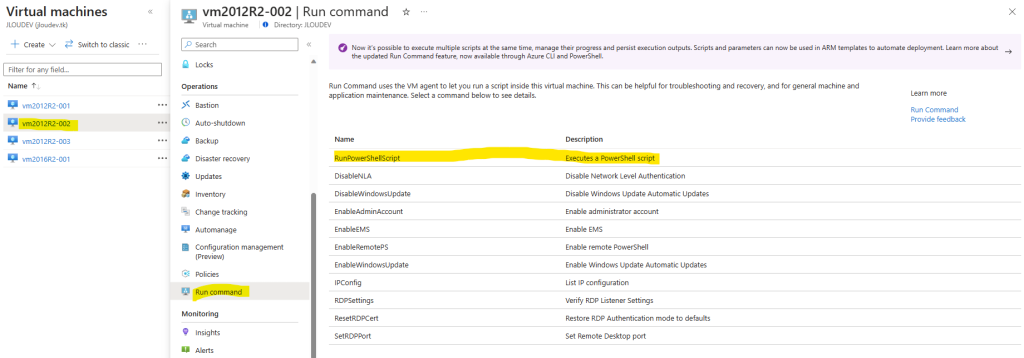

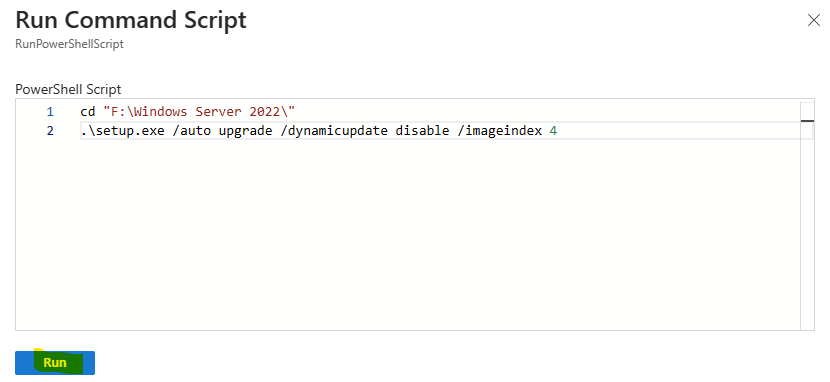

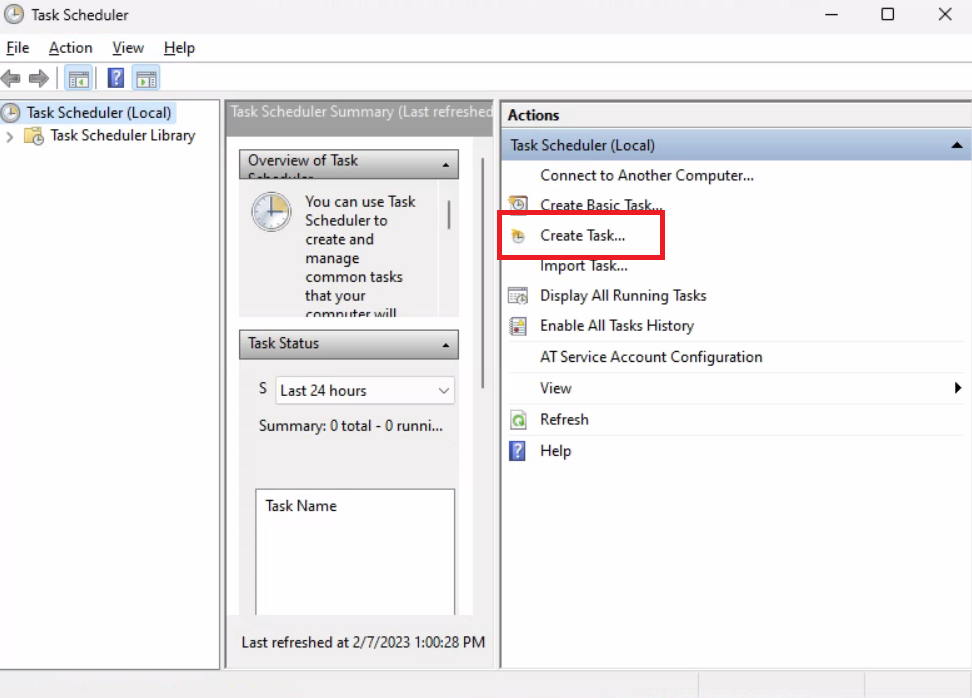

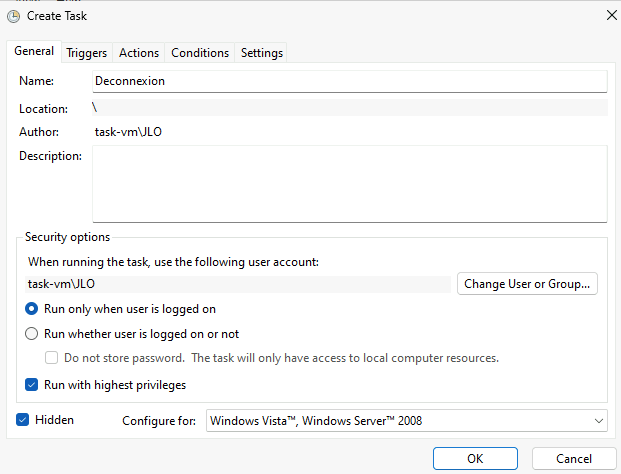

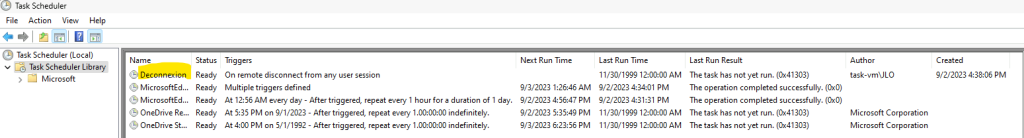

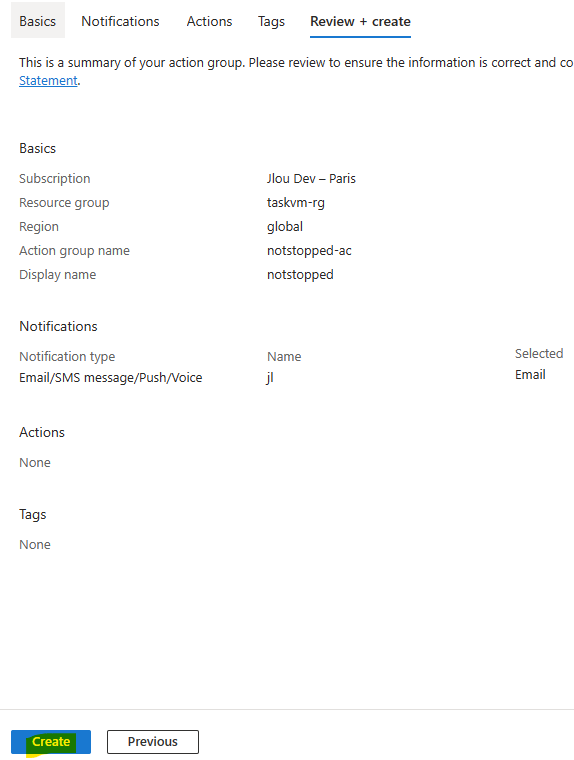

De retour sur la session administrateur de la VM AVD ouverte via Azure Bastion, lancez le script PowerShell suivant :

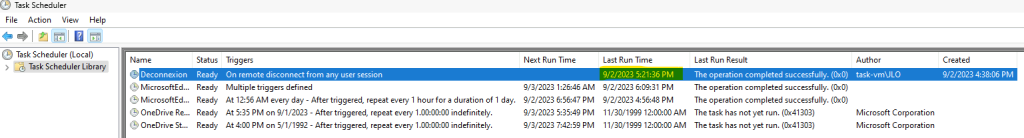

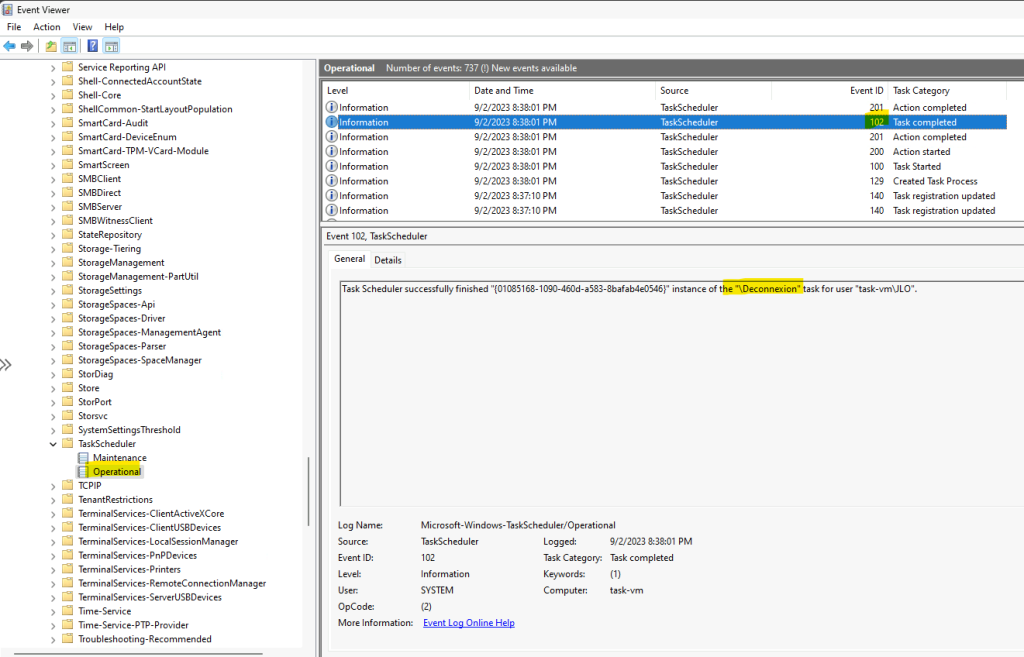

New-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" -Name OneDrive -PropertyType String -Value '"C:\Program Files\Microsoft OneDrive\OneDrive.exe" /background' -ForceLa commande effectuée va permettre de laisser fonctionner OneDrive en tâche de fond lorsque l’application en RemoteApp est démarrée :

La configuration de OneDrive sur notre machine virtuelle AVD est terminée.

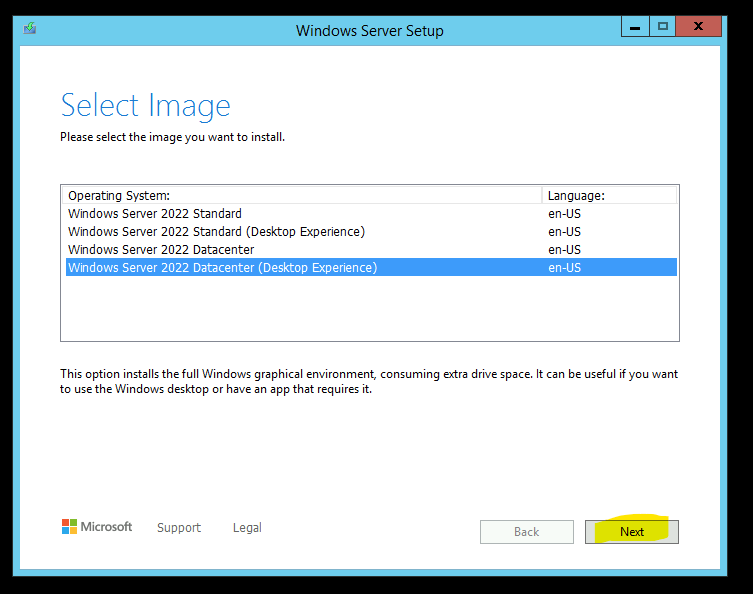

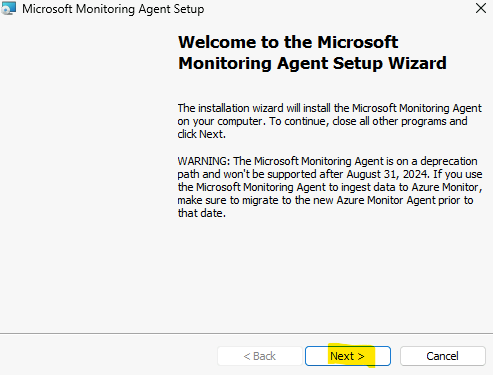

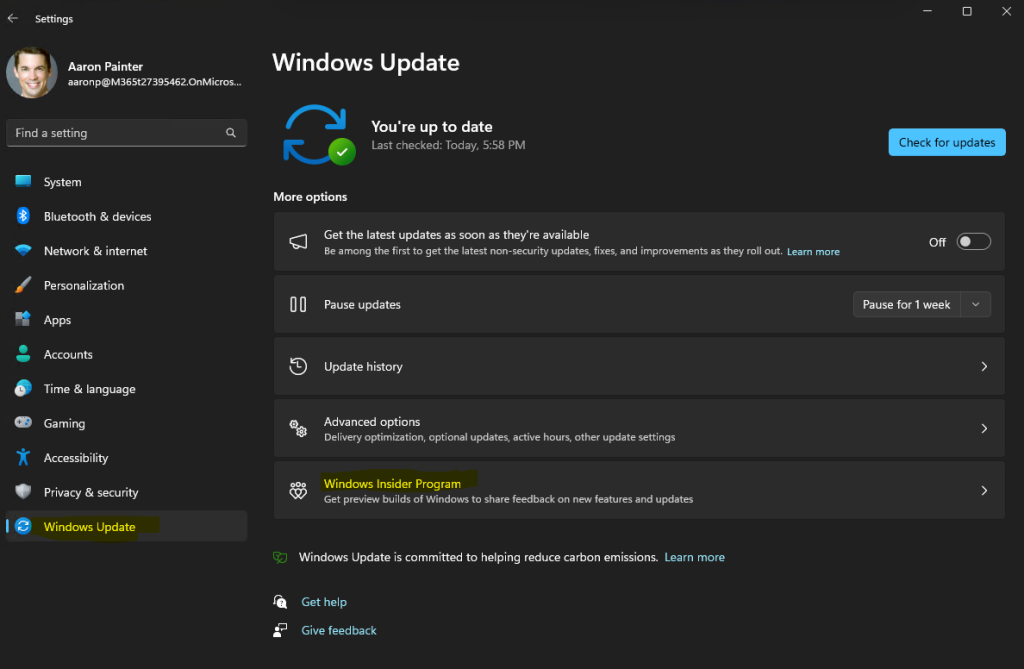

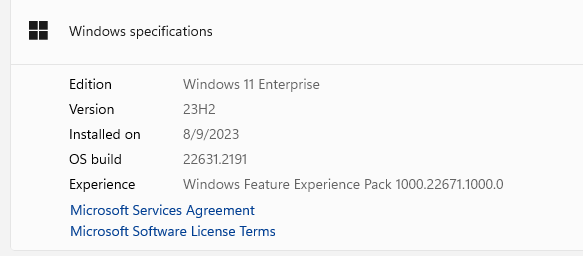

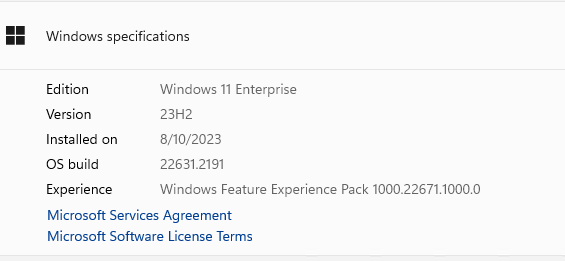

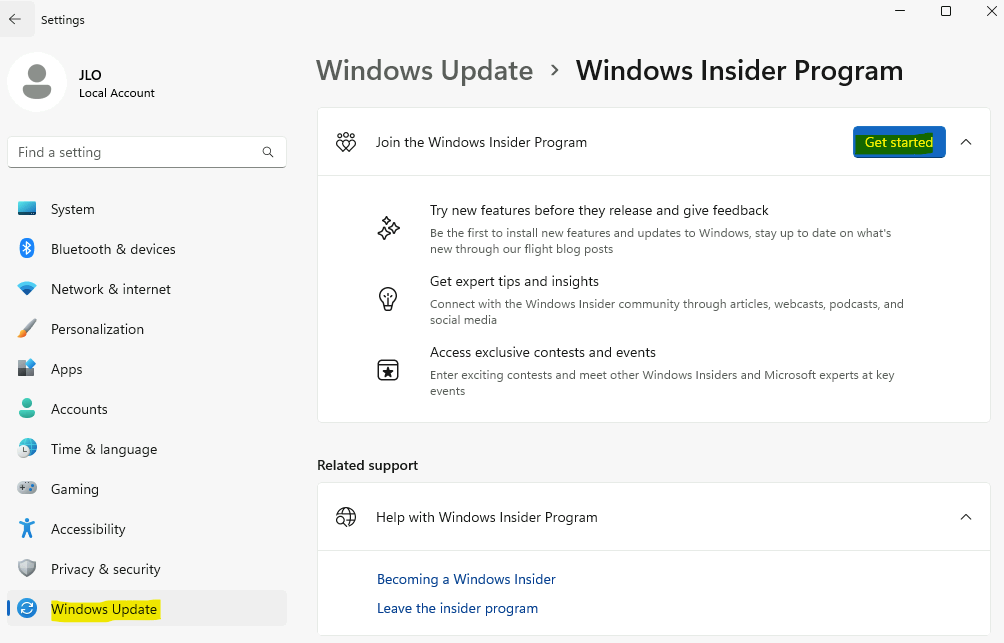

Pour que tout fonctionne correctement, la version de Windows de la VM AVD doit être supérieure ou égale à la 25905.

Pour cela, nous avons besoin de rejoindre programme Windows Insider de Windows 11.

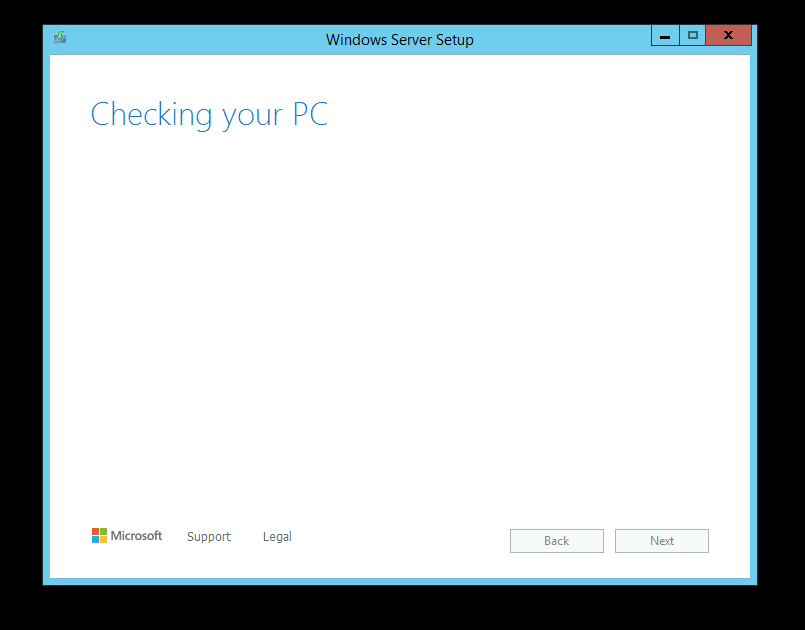

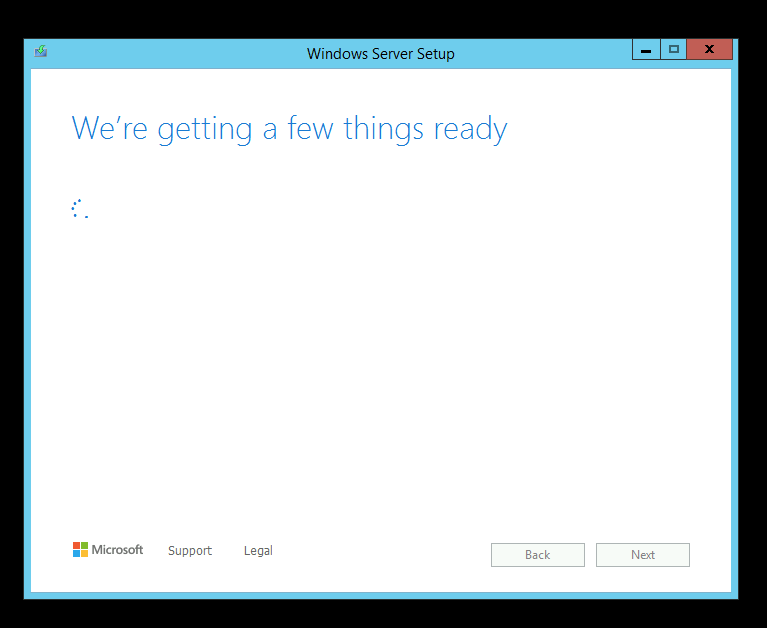

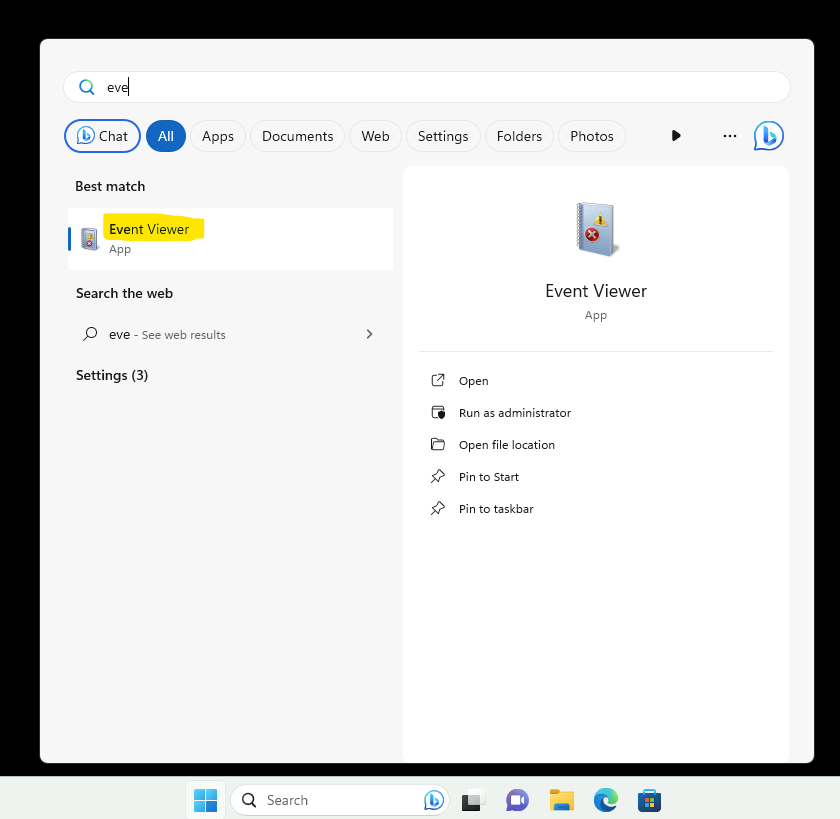

Etape III – Installation du Programme Windows Insider :

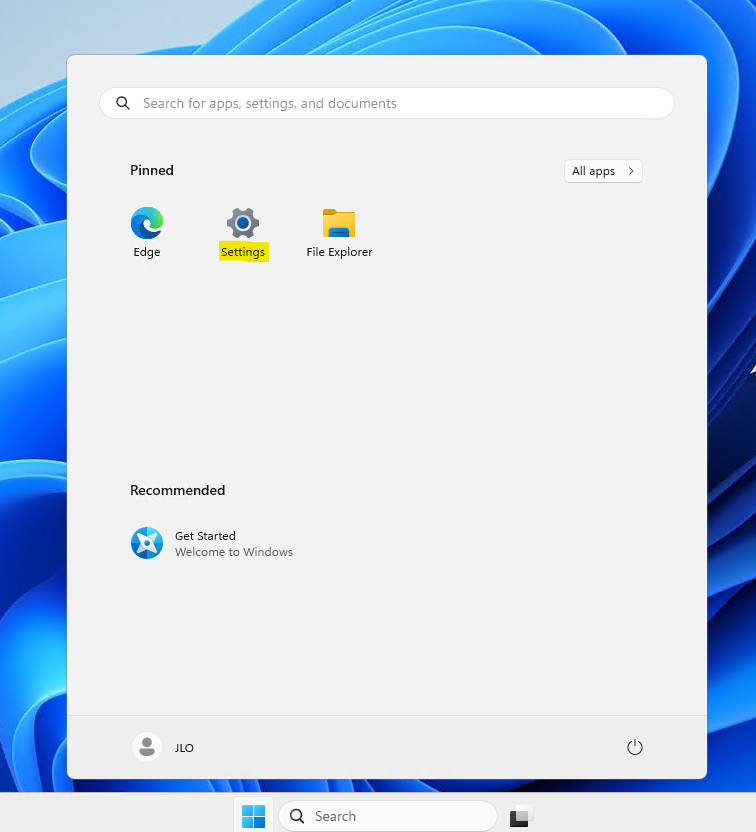

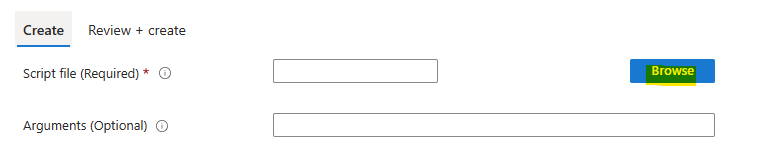

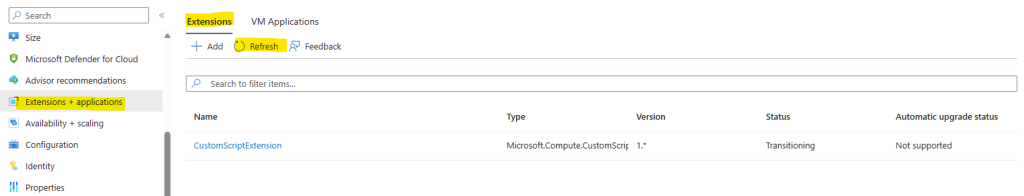

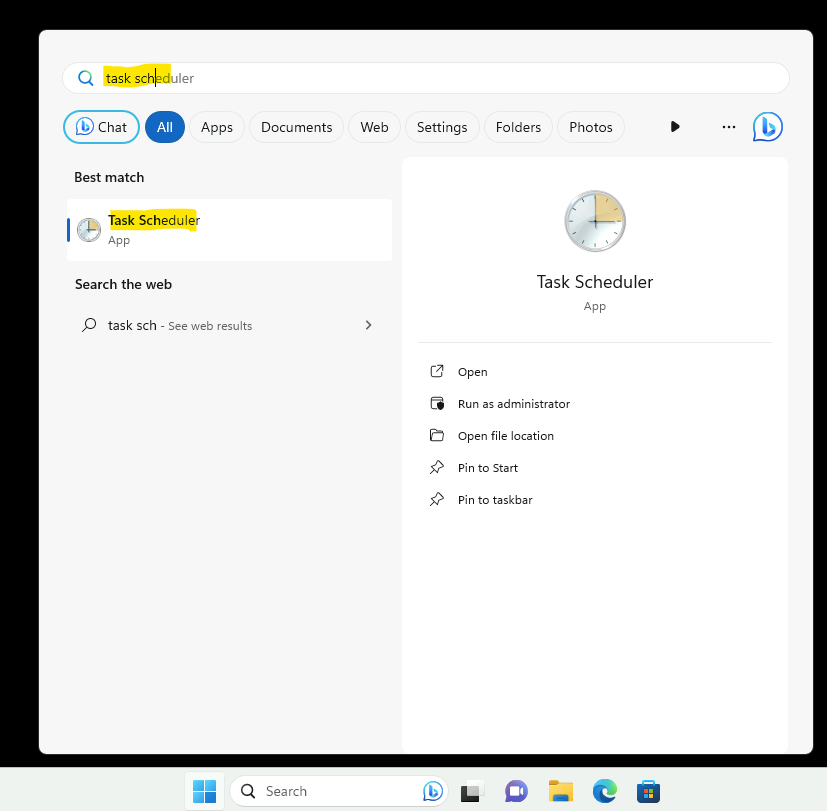

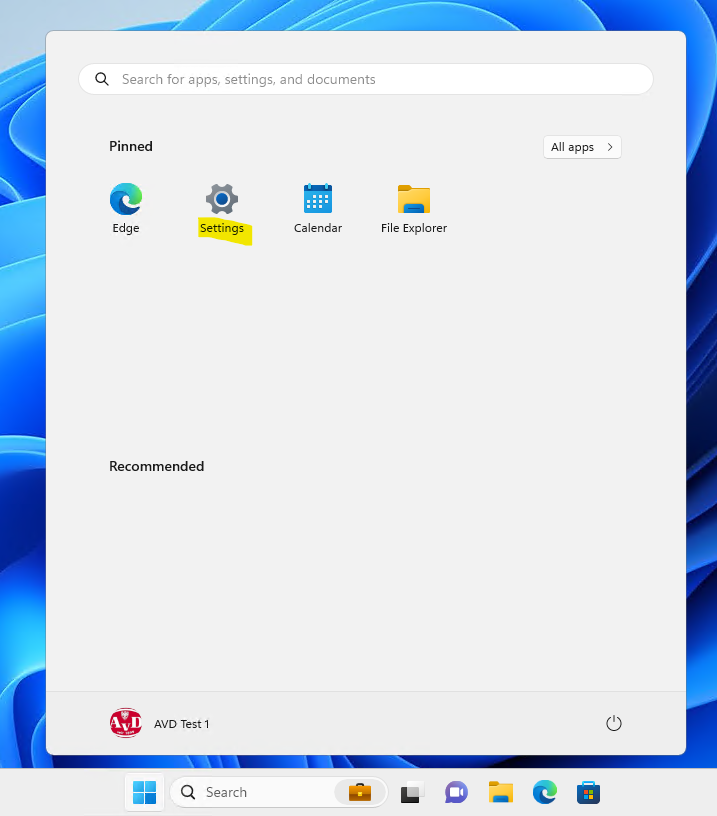

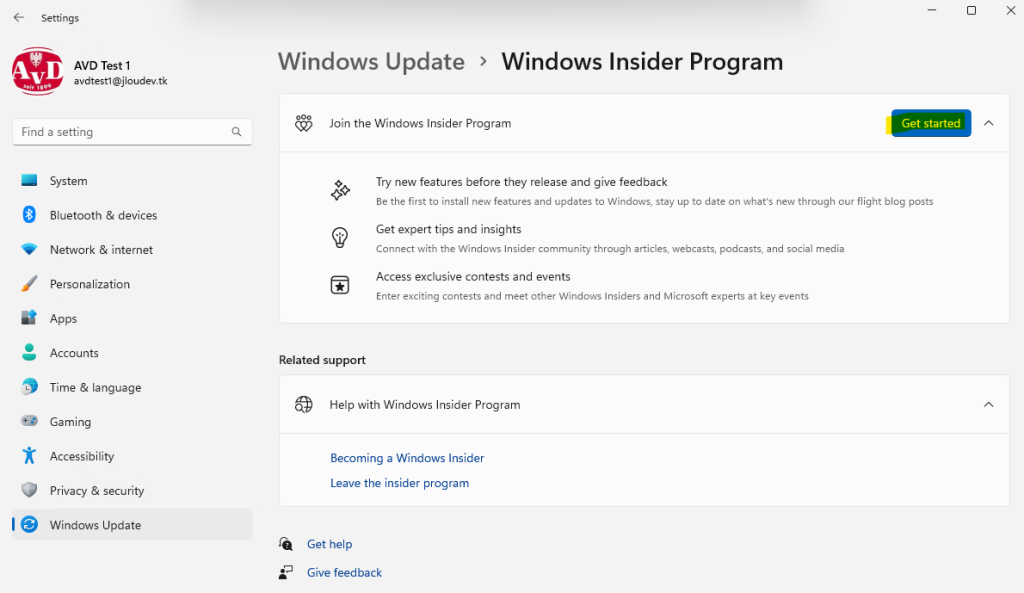

Sur la session administrateur de votre VM AVD, retournez dans les paramétrages Windows :

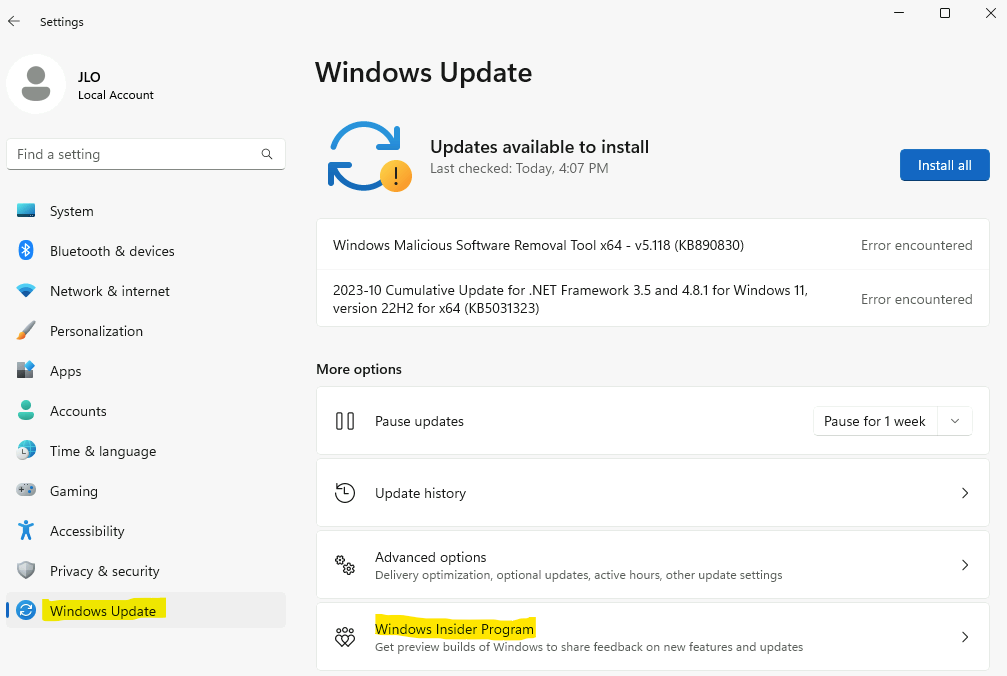

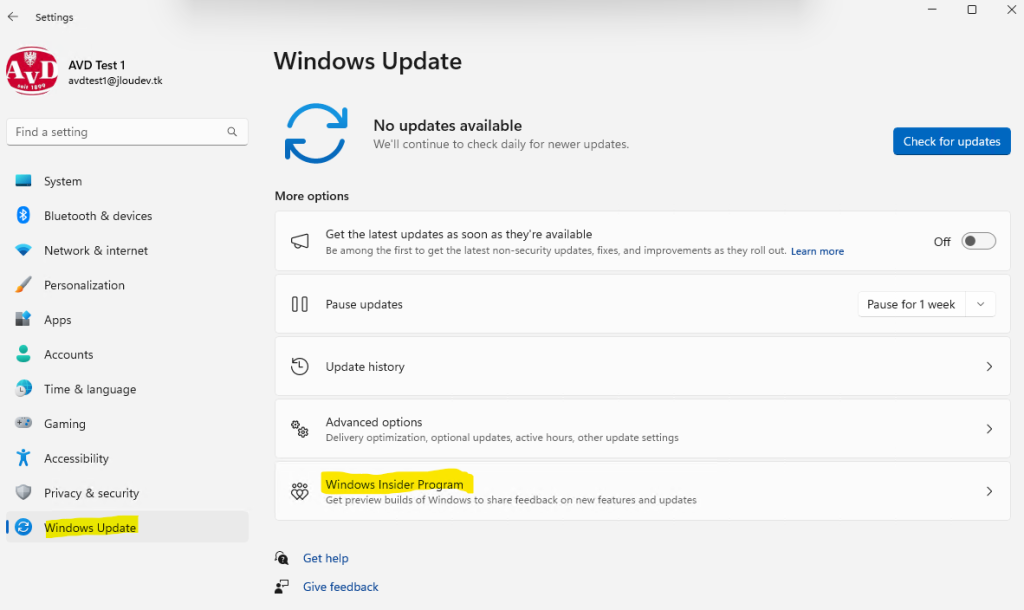

Cliquez-ici pour rejoindre le programme Windows Insider :

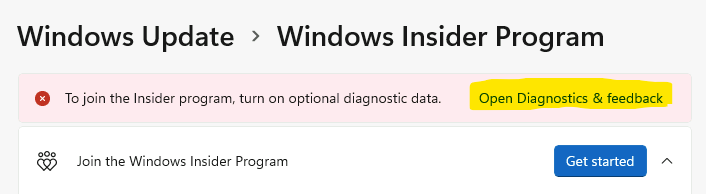

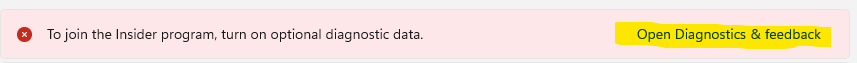

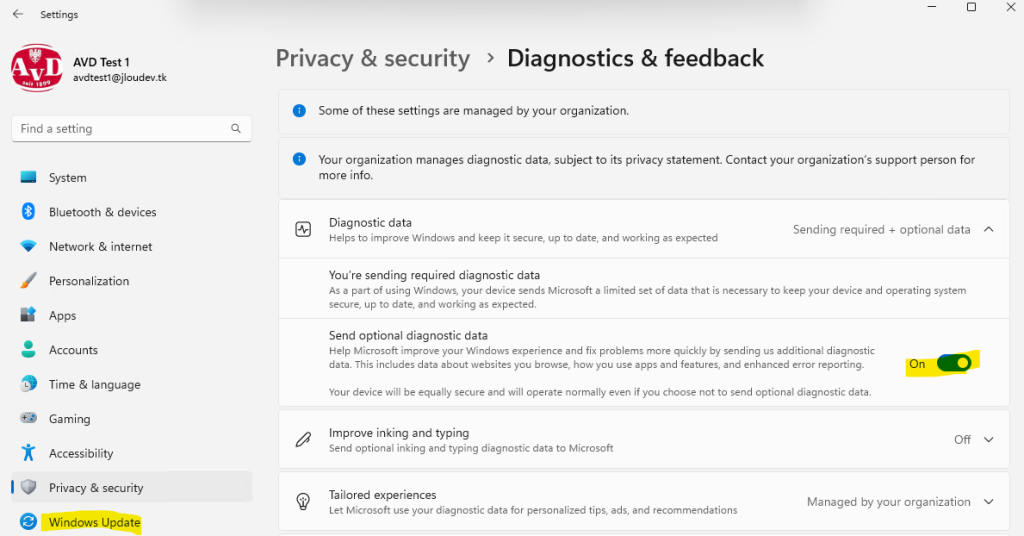

Avant de pouvoir rejoindre le programme Windows Insider, cliquez sur l’alerte afin d’activer la remontée de données de diagnostic :

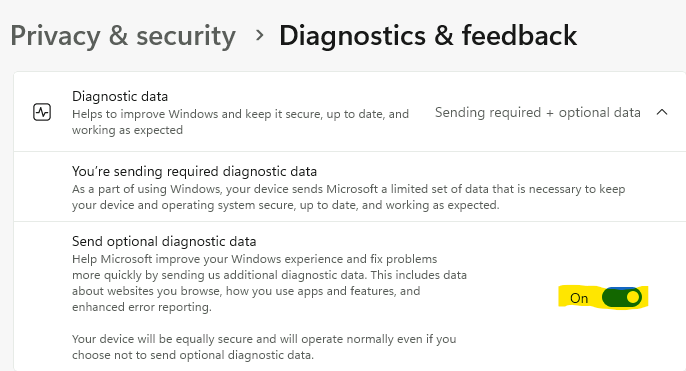

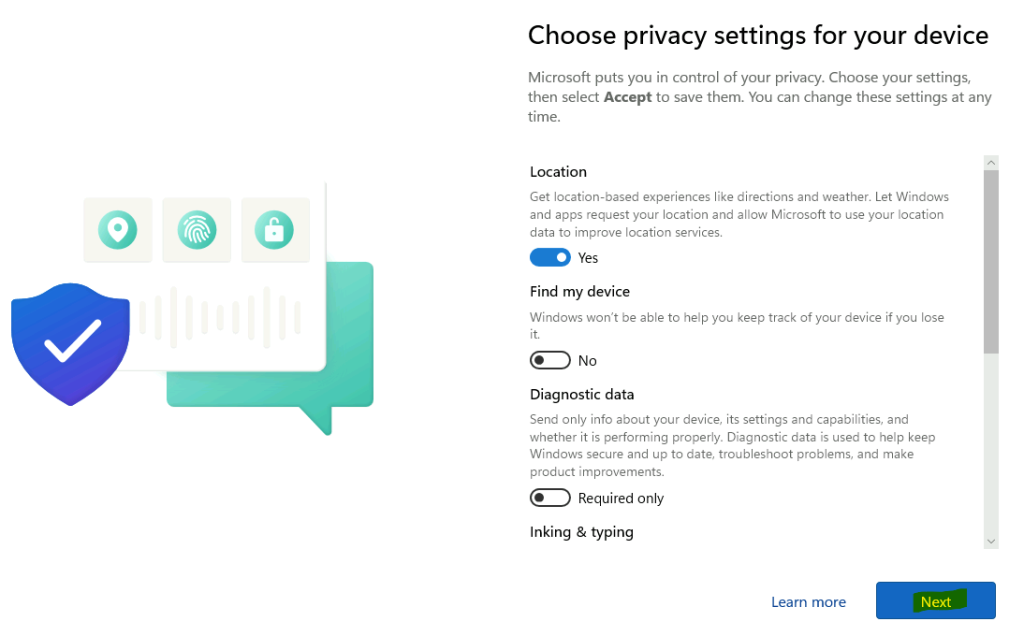

Activez l’option, puis retournez sur la page principale des paramètres Windows :

Cliquez sur Commencer afin d’activer le programme Windows Insider :

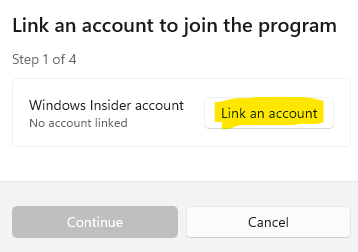

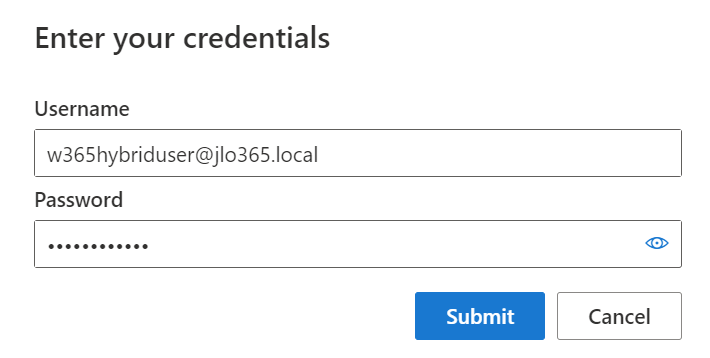

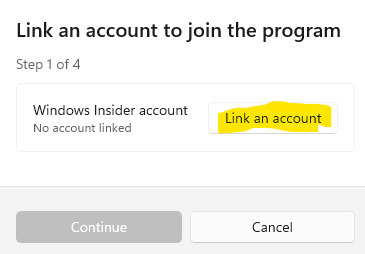

Utilisez le compte de votre utilisateur AVD pour rejoindre le programme :

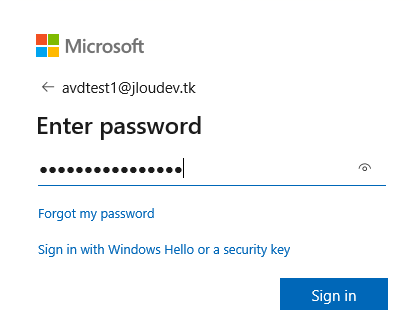

Renseignez ses identifiants :

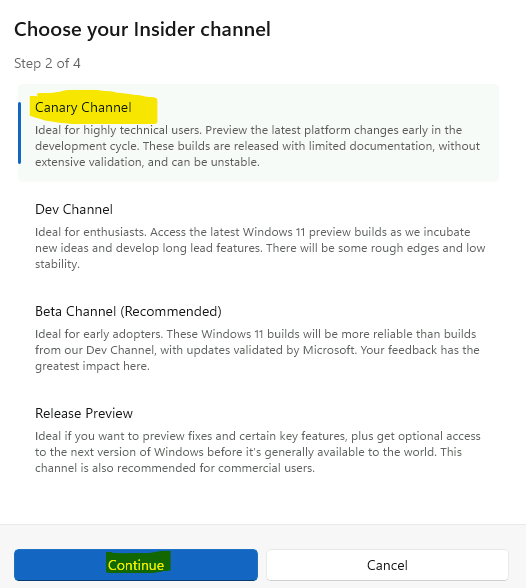

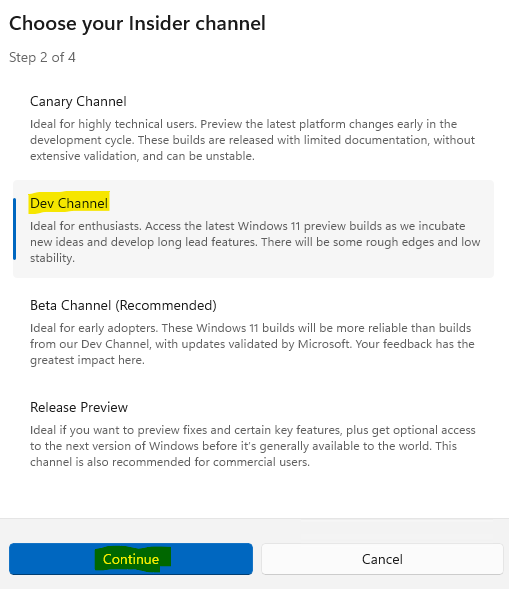

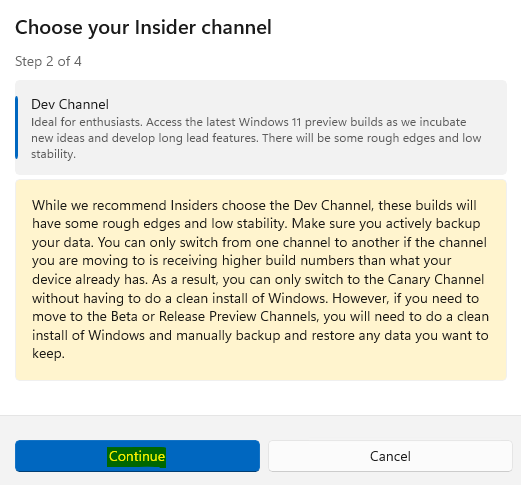

Choisissez le canal Canary, puis cliquez sur Continuer :

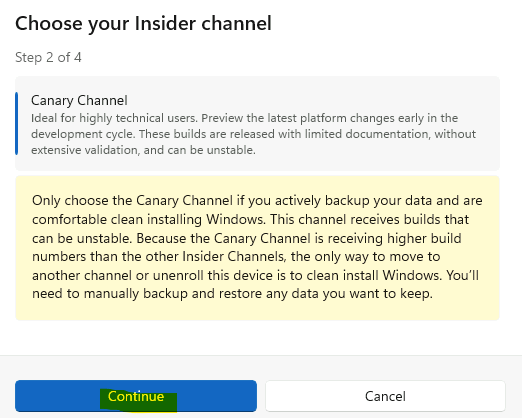

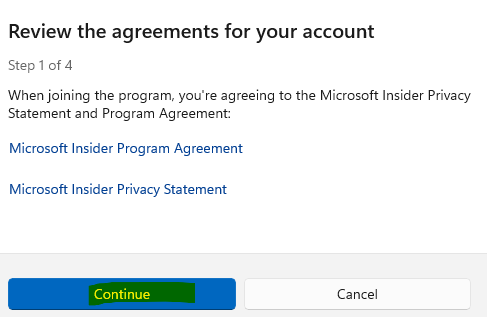

Considérez si besoin les particularités du canal Canary, puis cliquez sur Continuer :

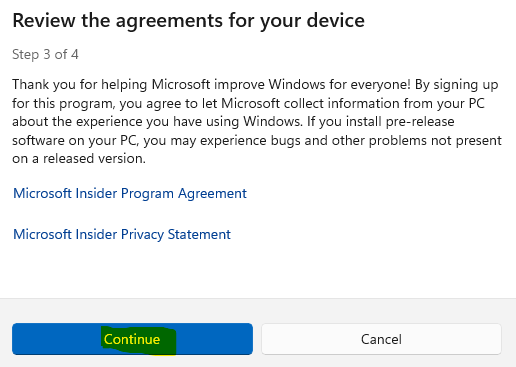

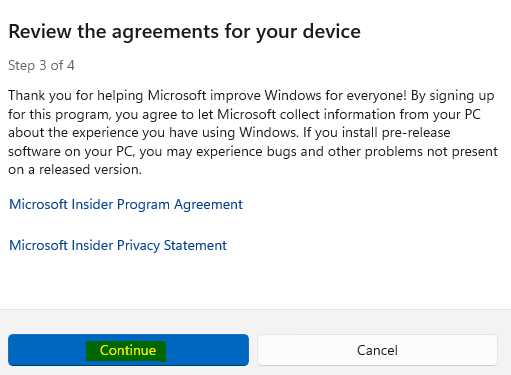

Cliquez sur Continuer pour accepter les conditions du programme liées à votre poste :

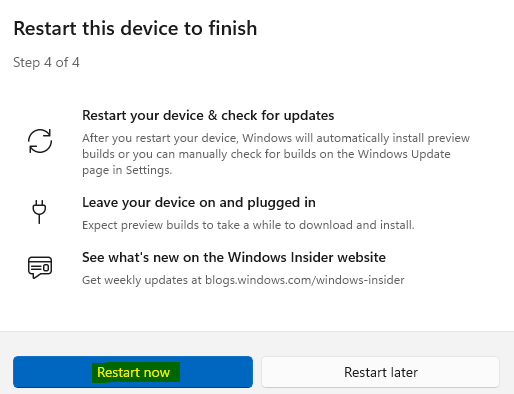

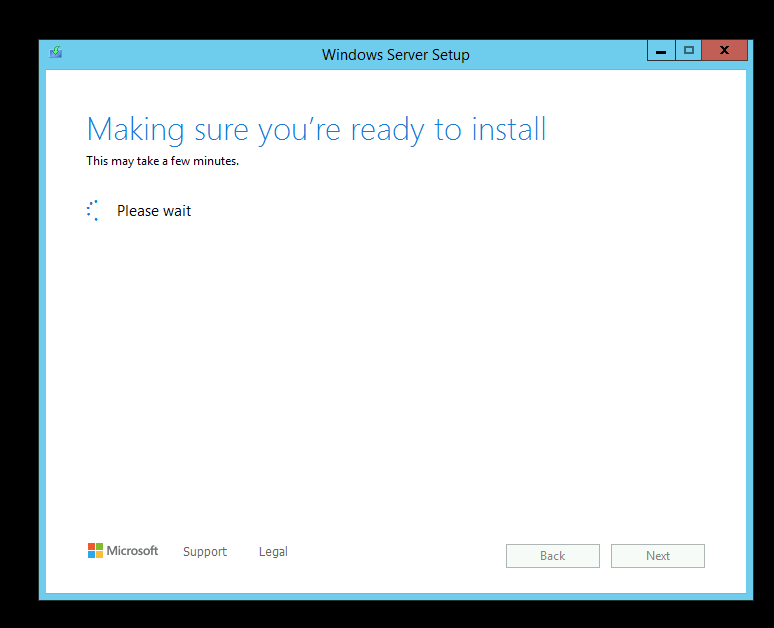

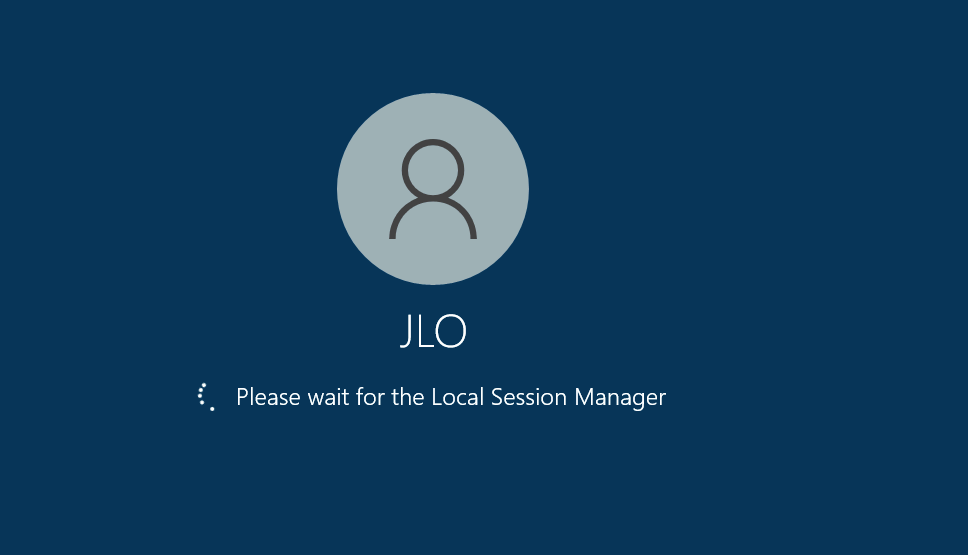

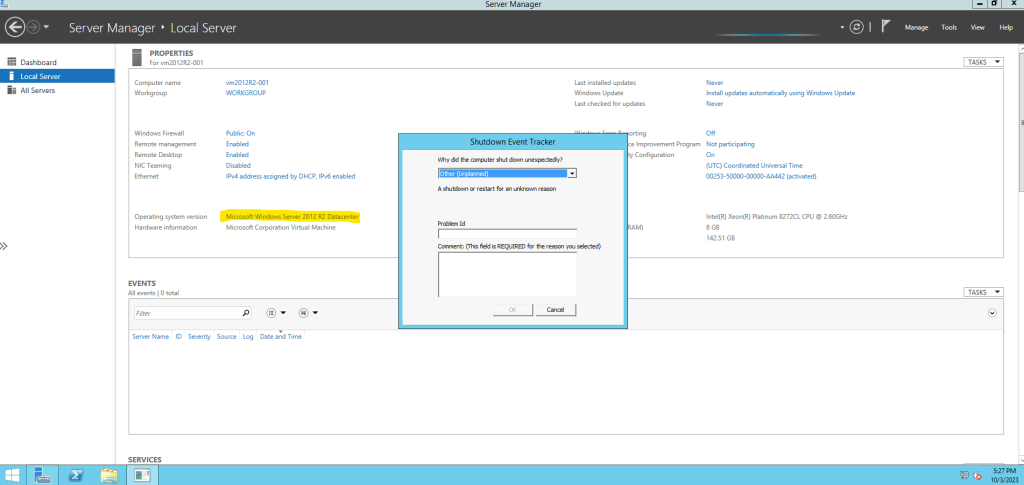

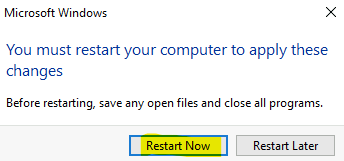

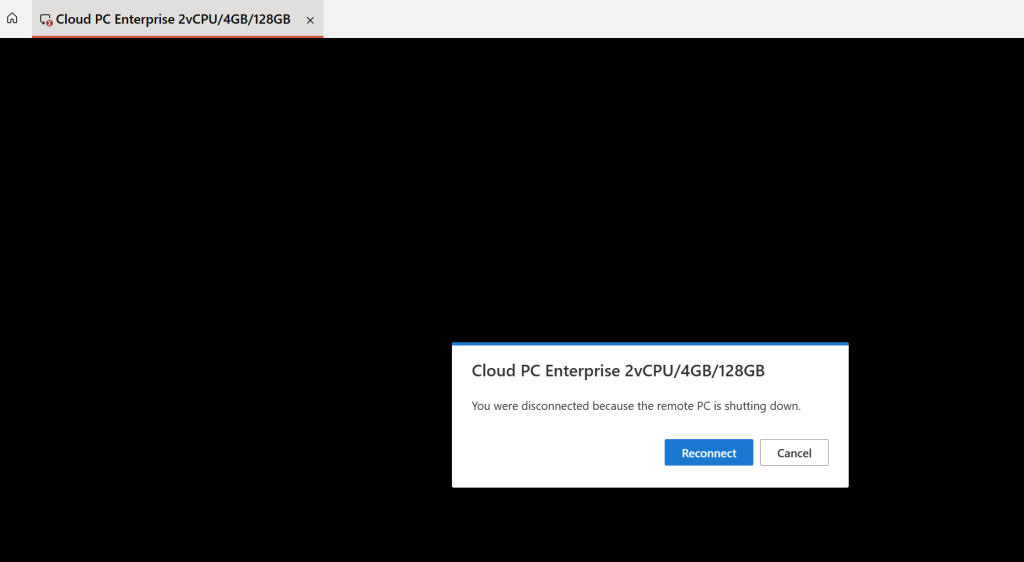

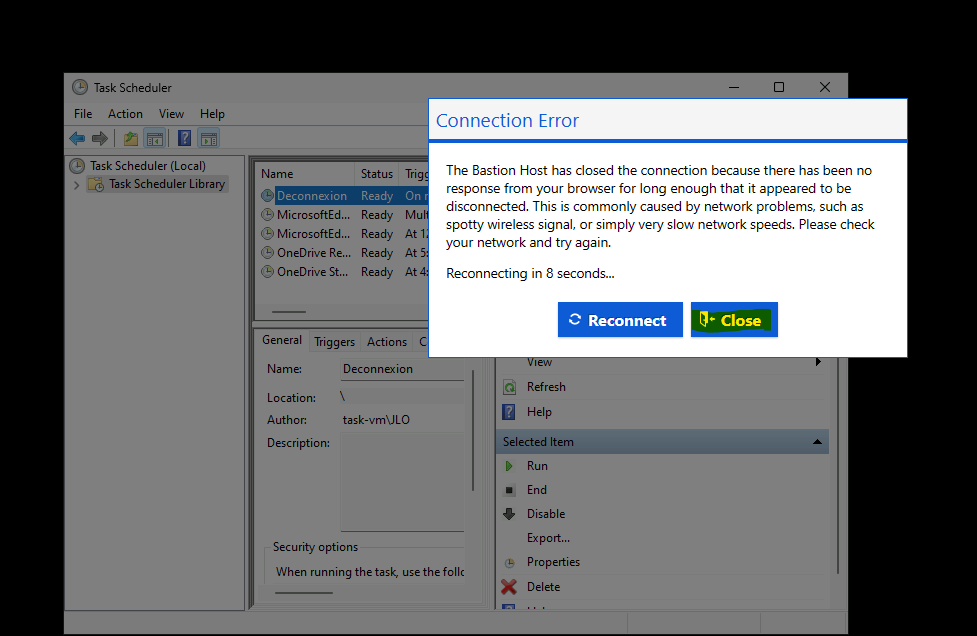

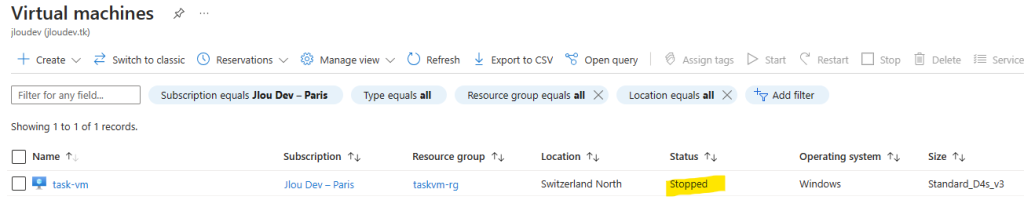

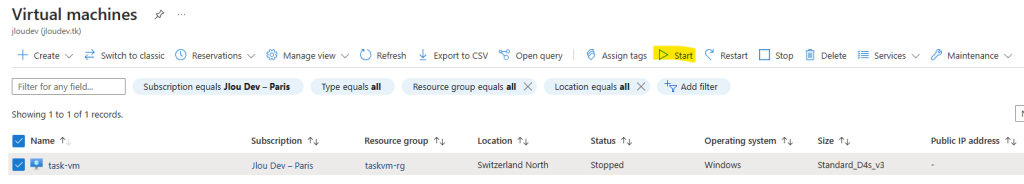

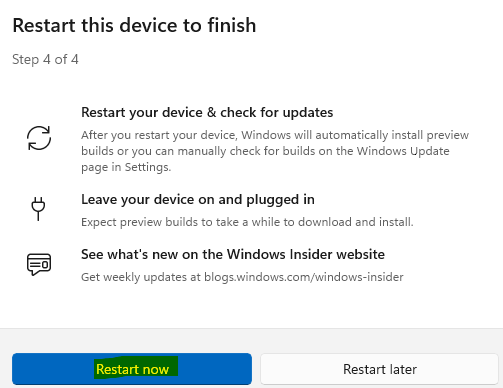

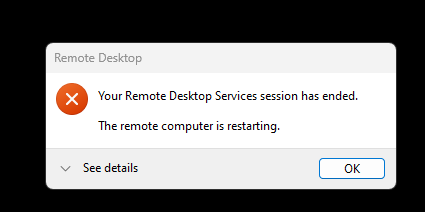

Redémarrez la VM de test AVD :

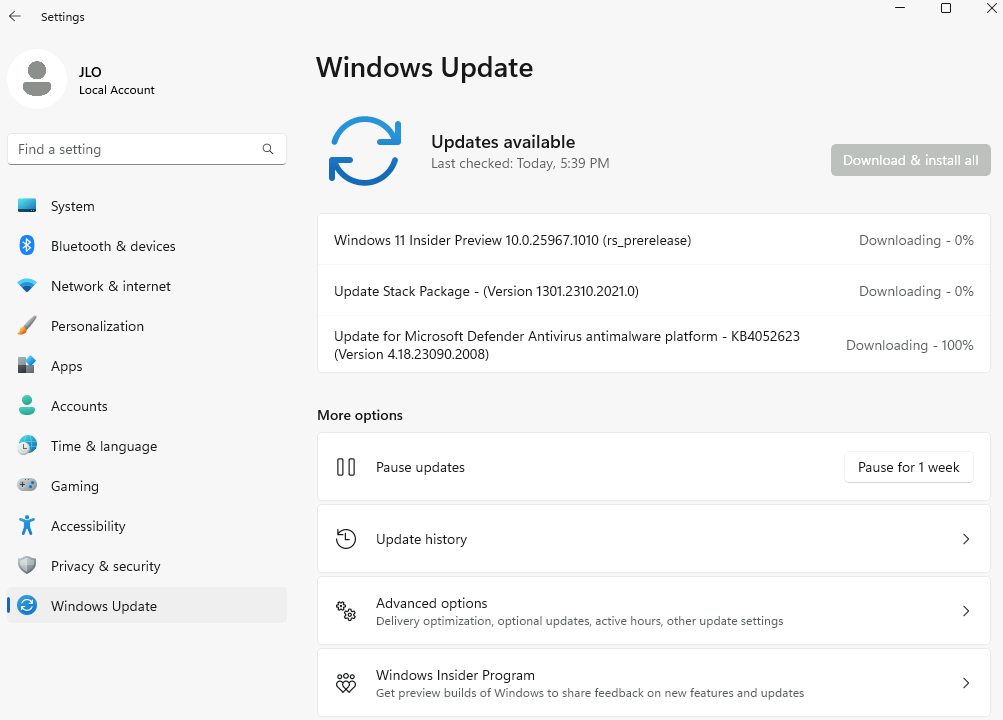

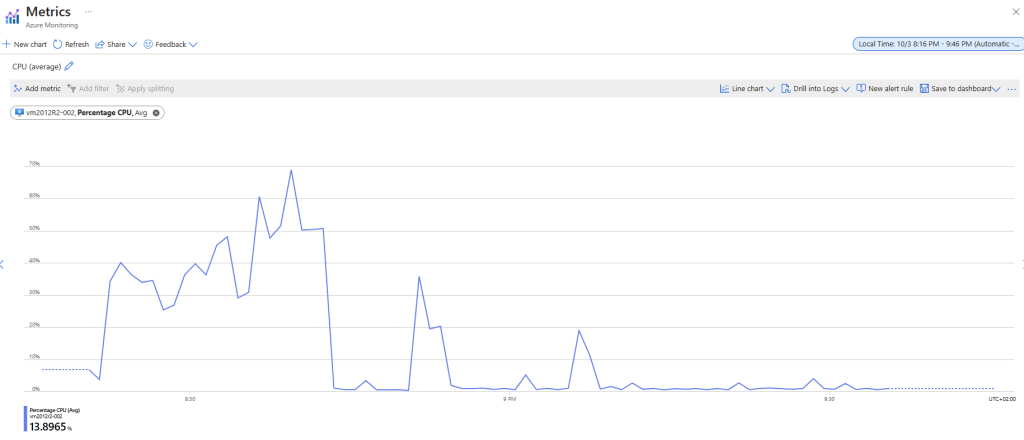

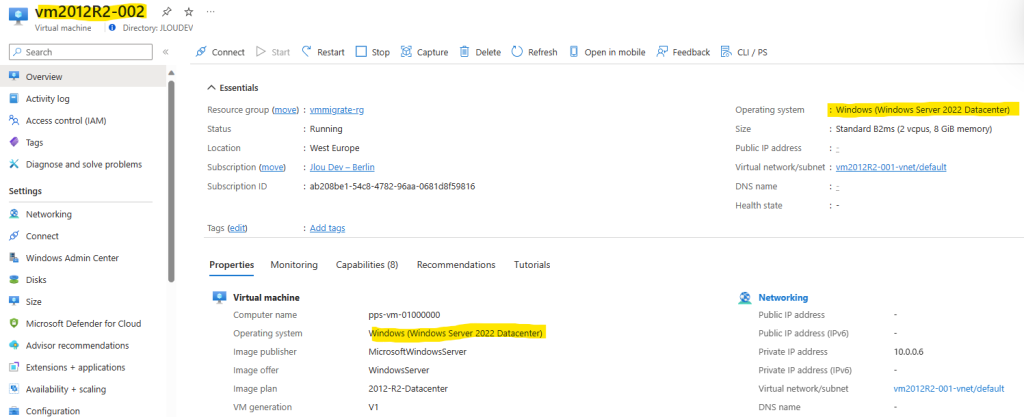

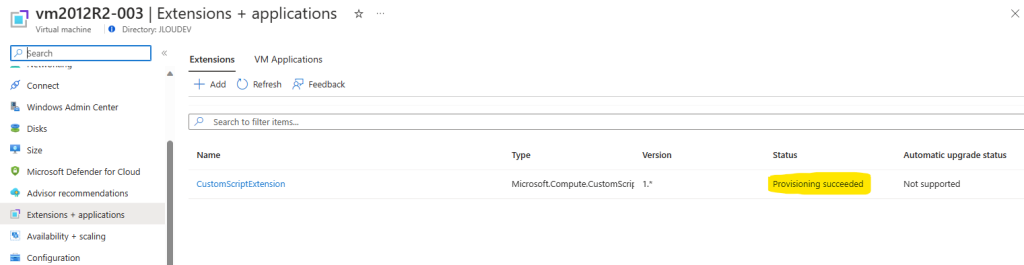

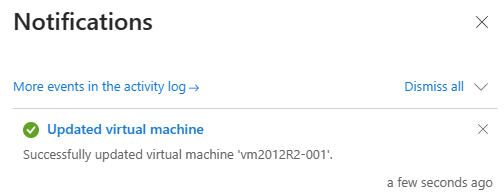

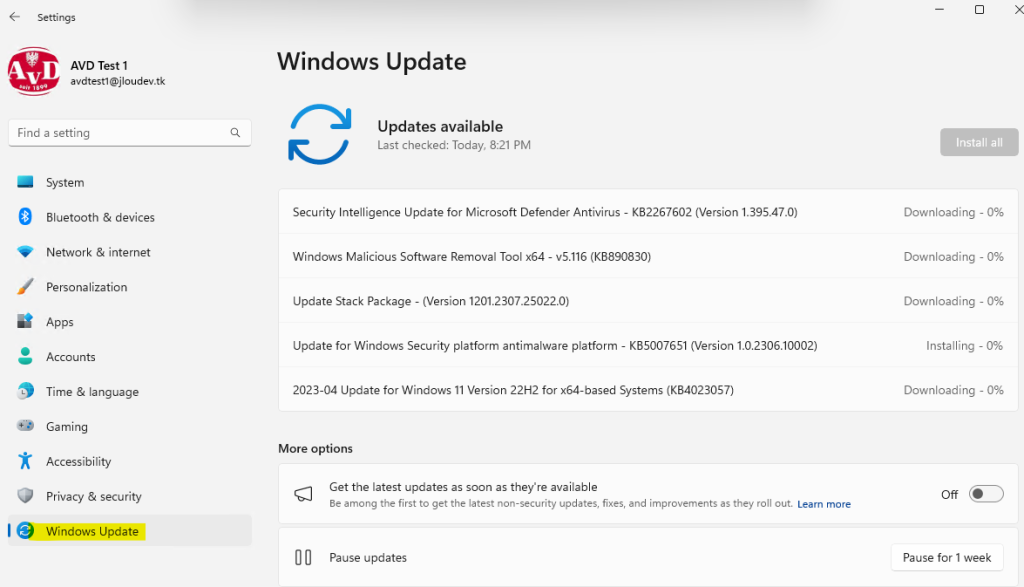

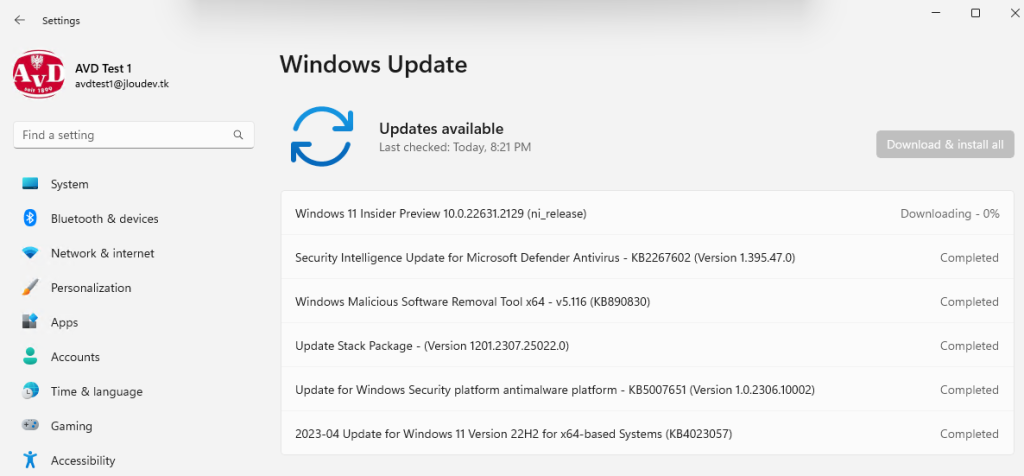

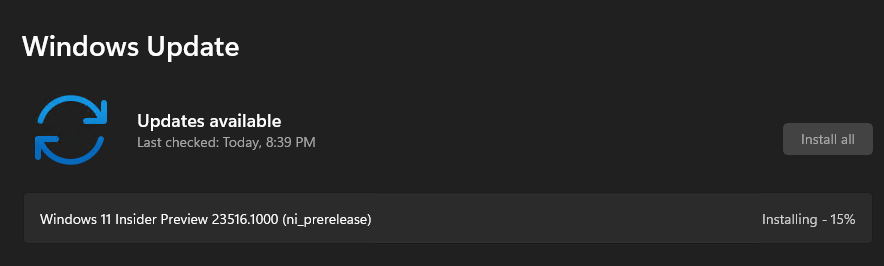

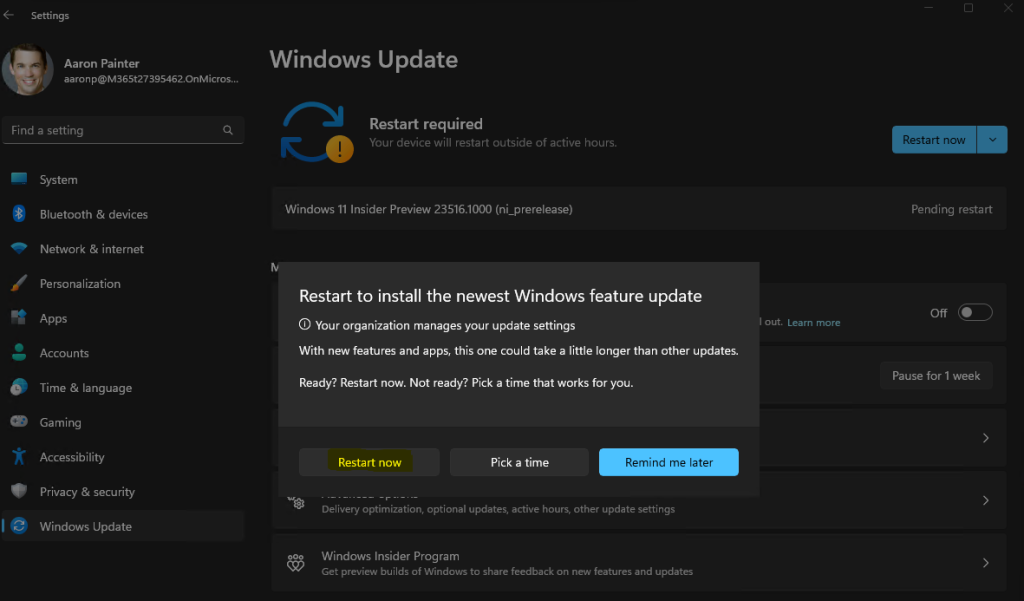

Retournez sur les paramètres Windows, puis constatez l’apparition de nouvelles mises à jour, dont celles-ci :

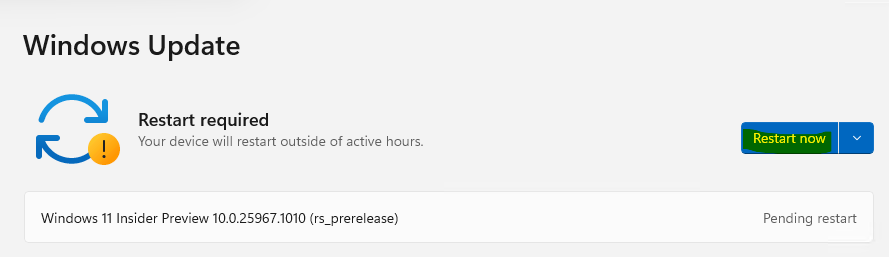

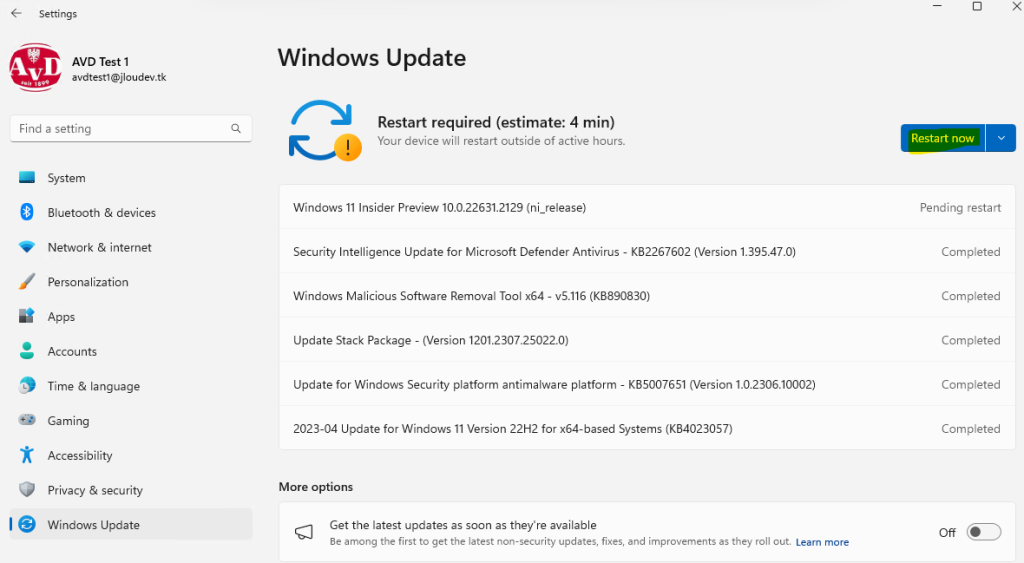

Une fois l’installation terminée, lancez une redémarrage de la VM AVD :

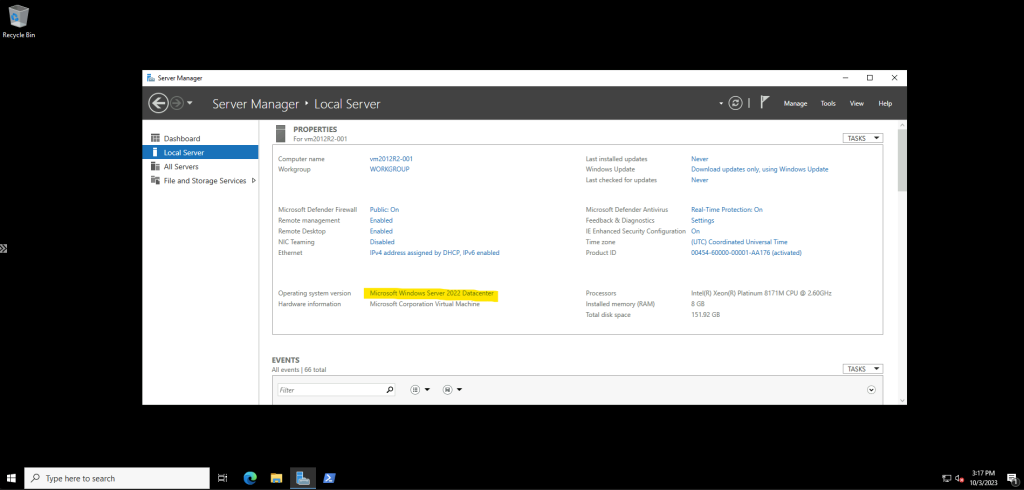

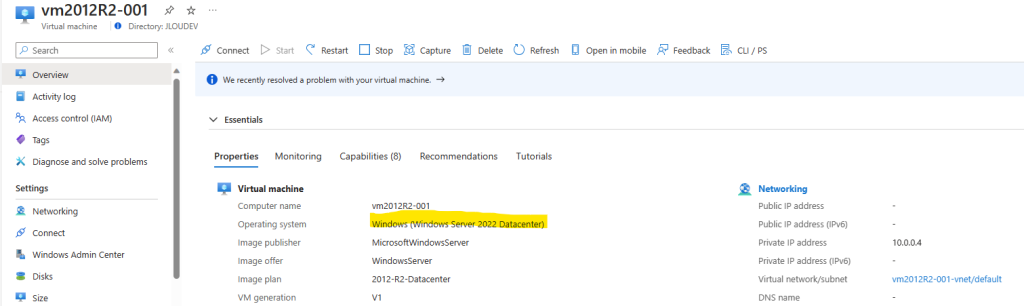

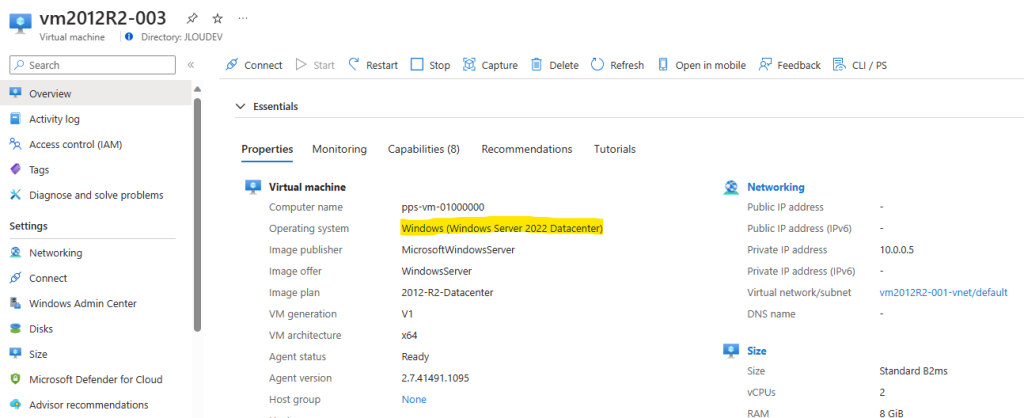

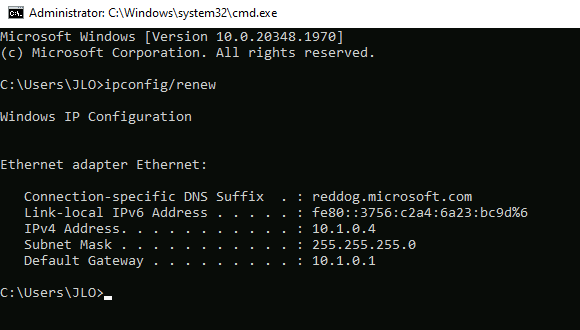

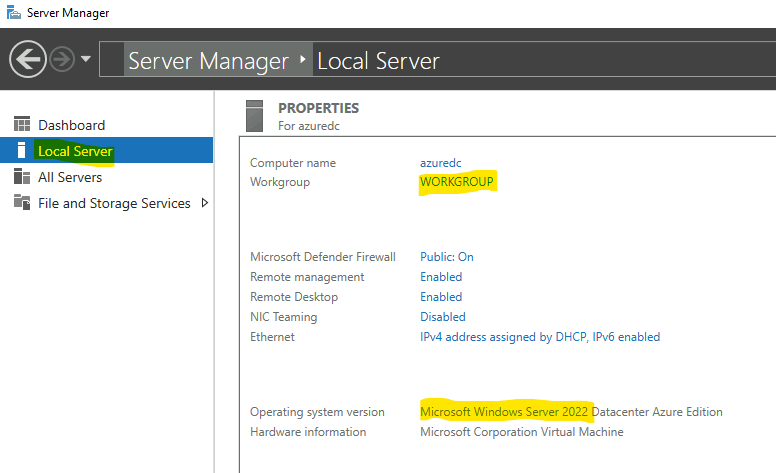

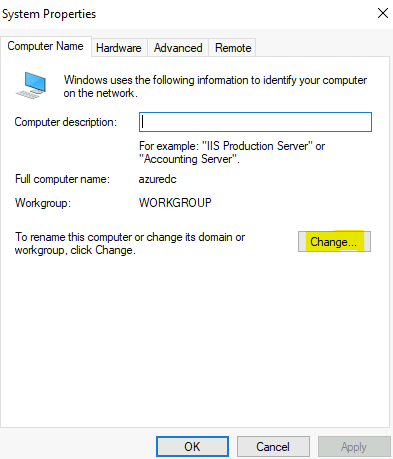

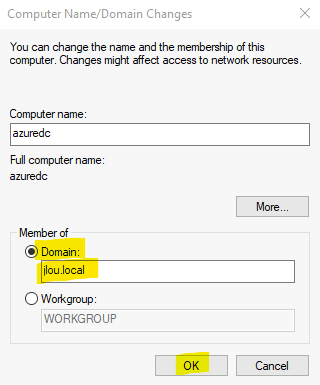

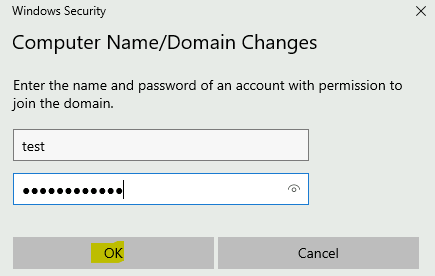

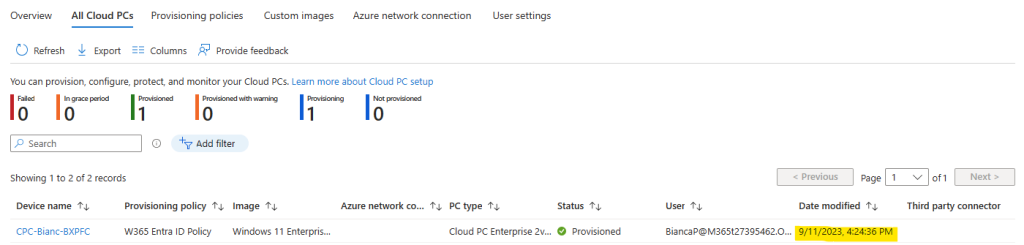

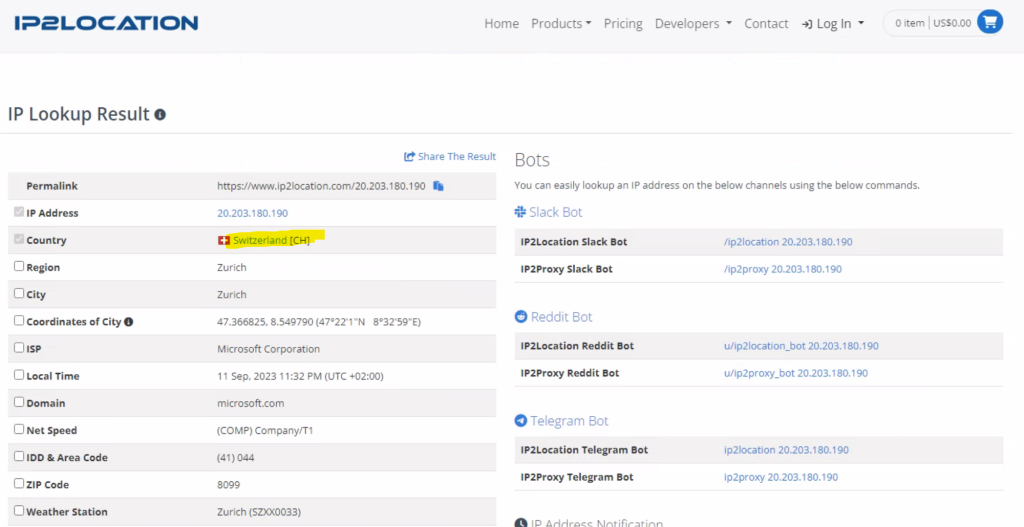

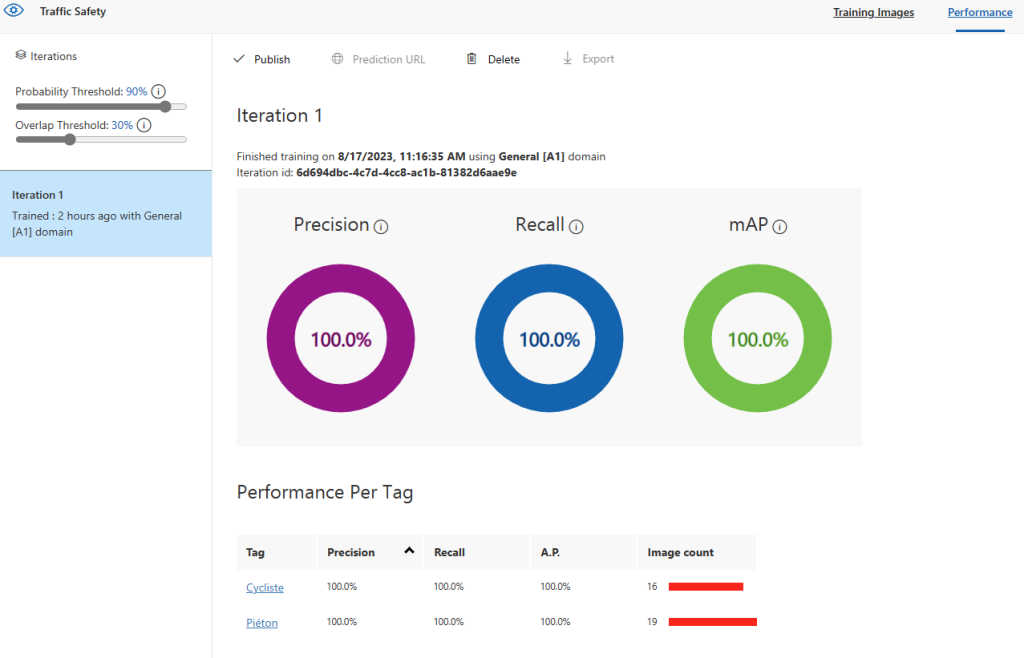

Quelques minutes plus tard, vérifiez via la session ouverte sur Azure Bastion que votre VM AVD est dans la bonne version de Windows 11 :

Notre environnement est enfin prêt et fonctionnel pour tester OneDrive en version RemoteApp.

Il ne nous reste plus qu’à effectuer des tests RemoteApp grâce à notre utilisateur AVD.

Etape IV – Test de OneDrive en RemoteApp :

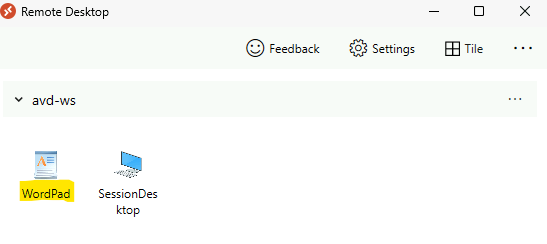

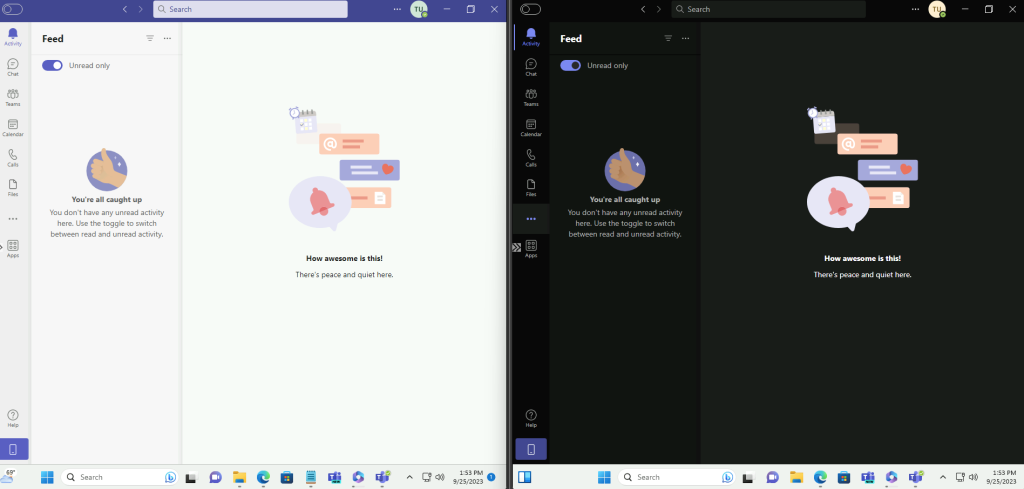

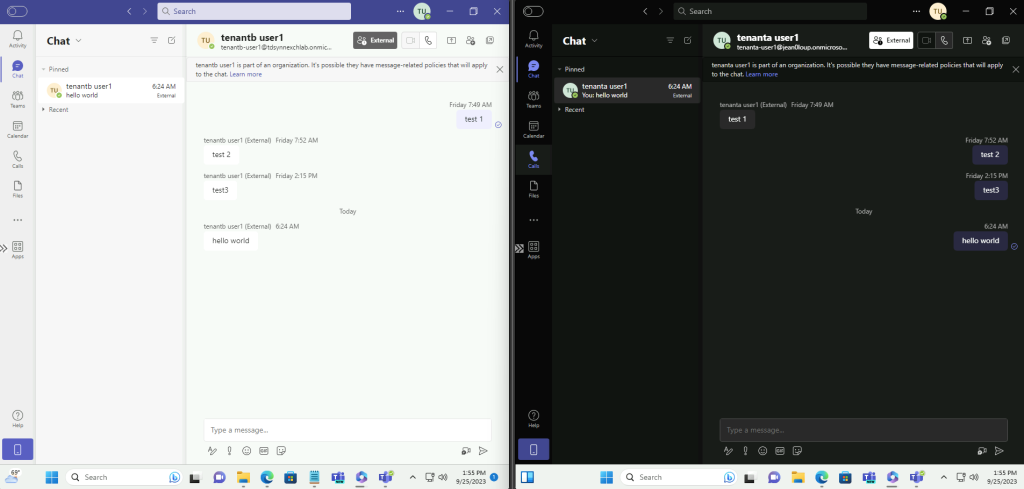

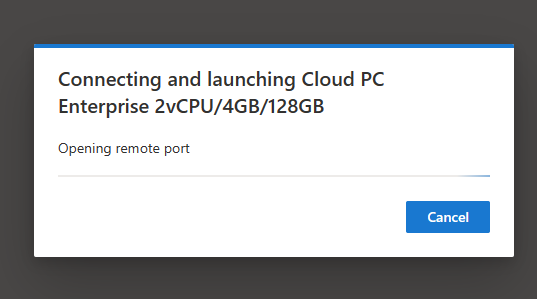

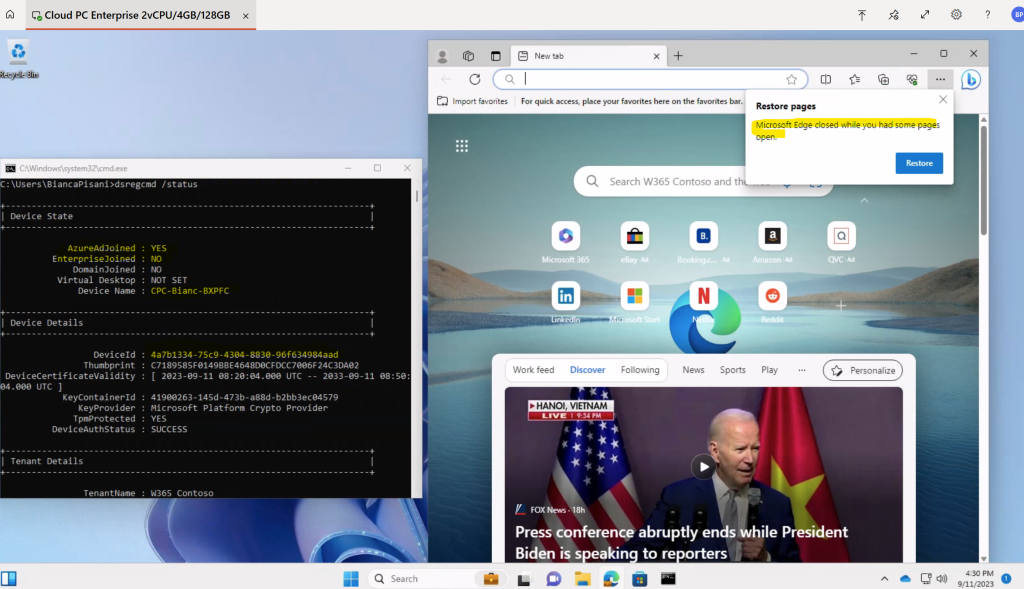

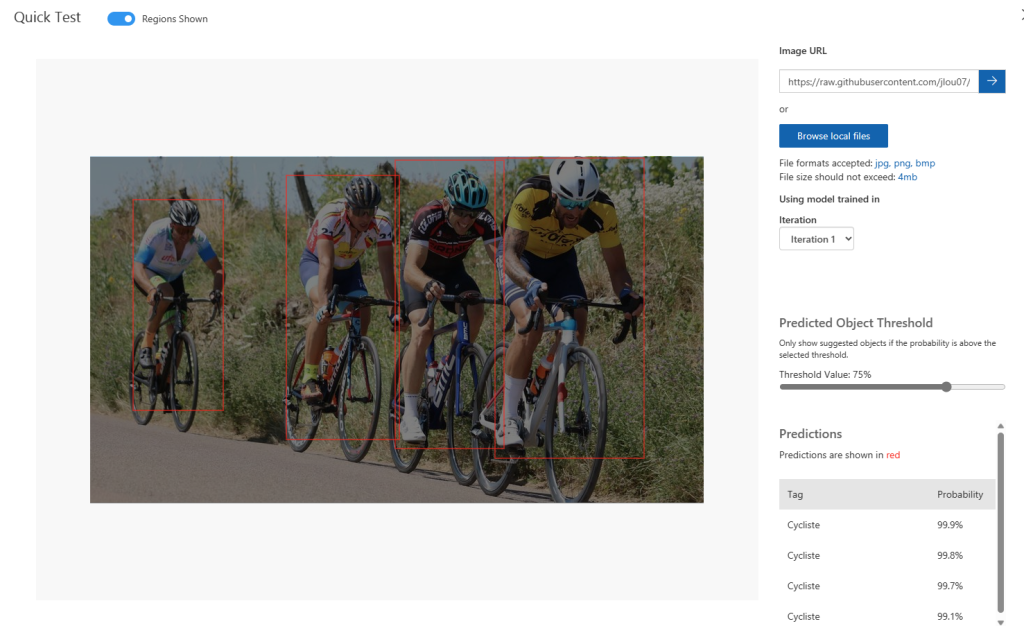

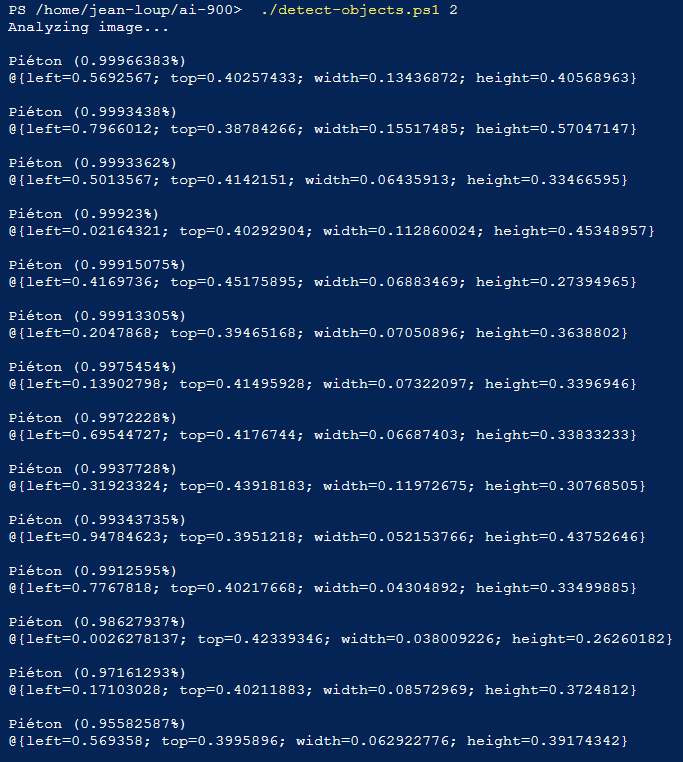

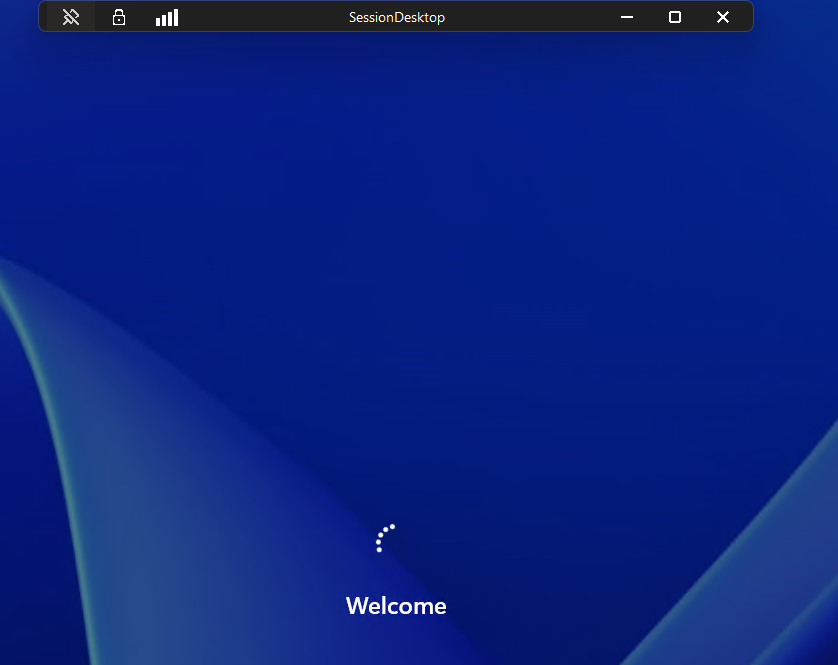

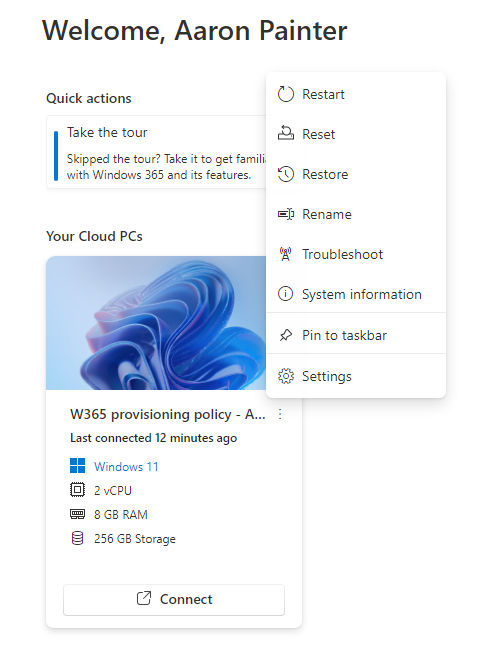

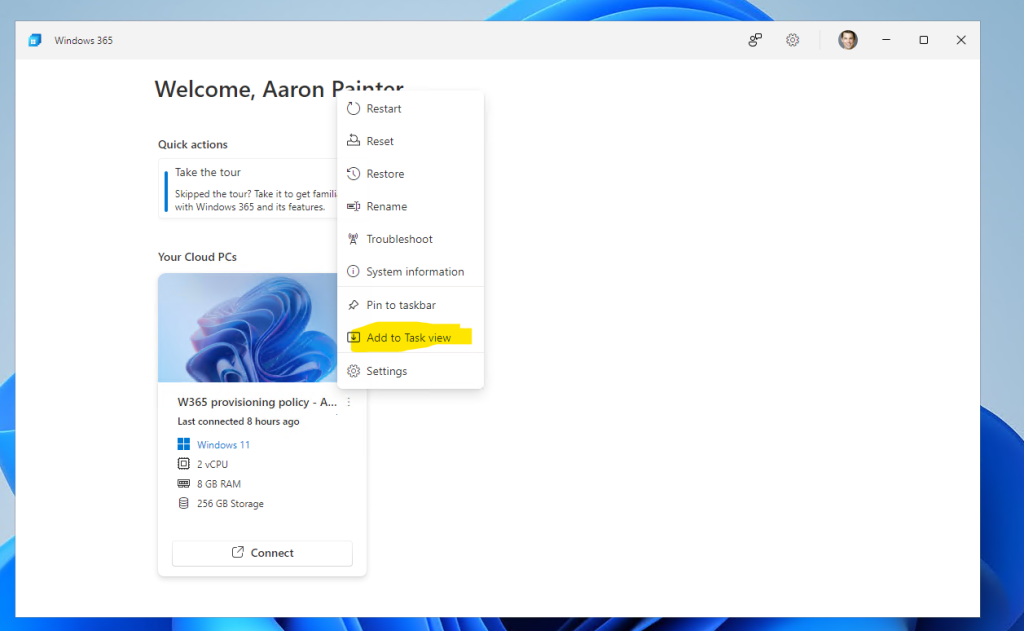

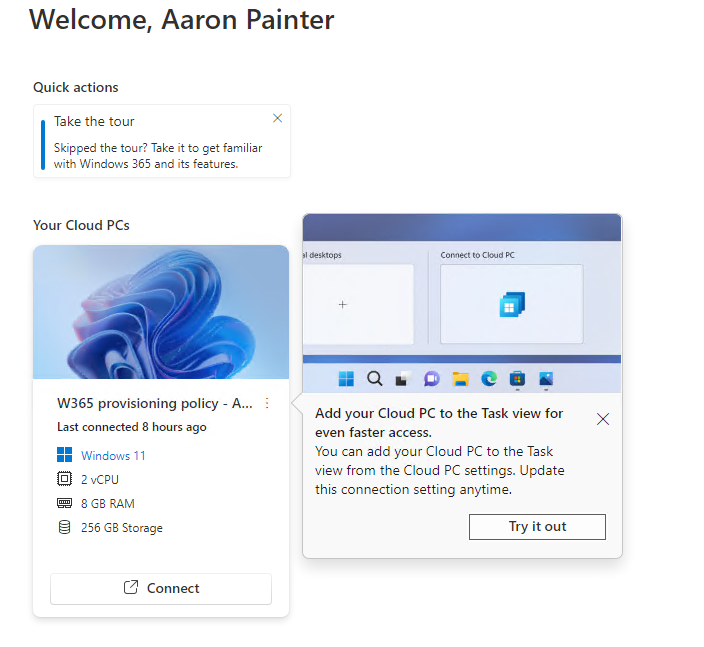

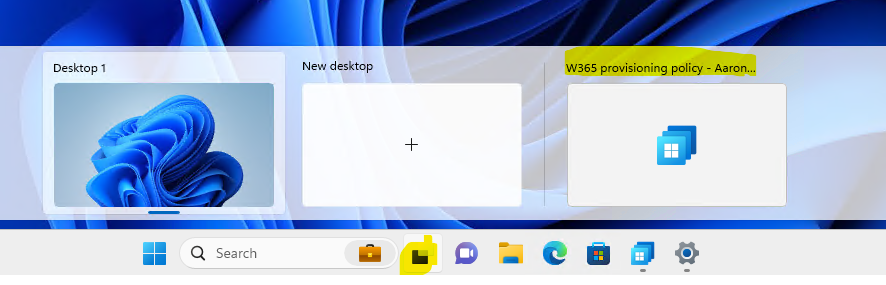

Retournez sur la session ouverte sur la VM de test local ouverte via Azure Bastion, puis réouvrez l’application configurée en RemoteApp :

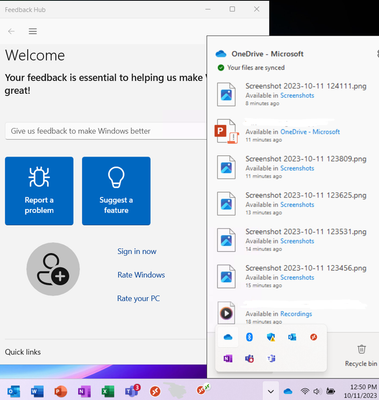

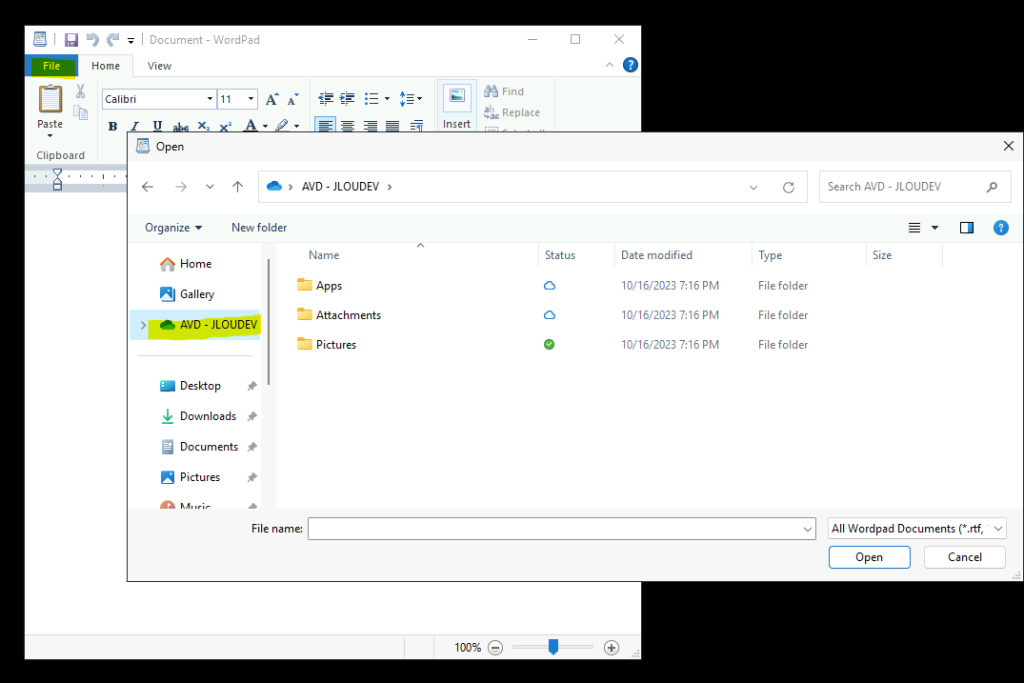

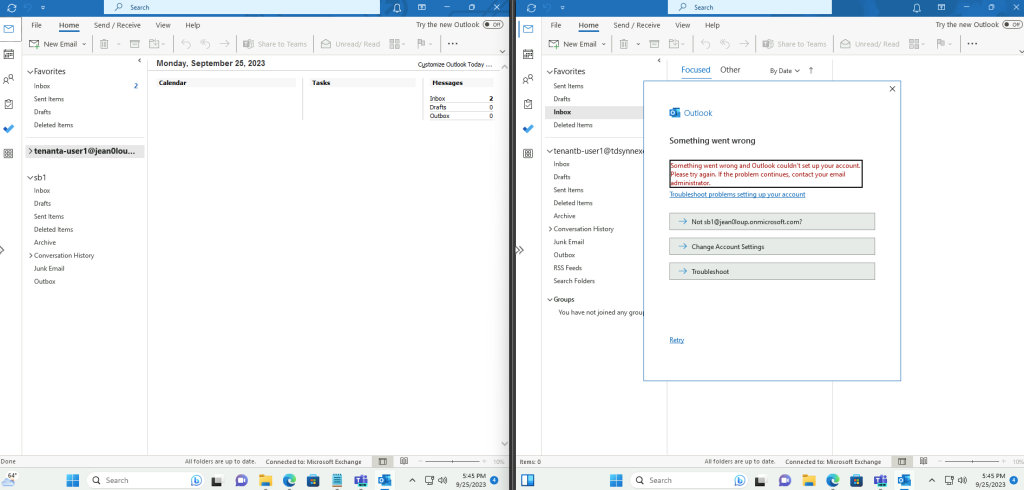

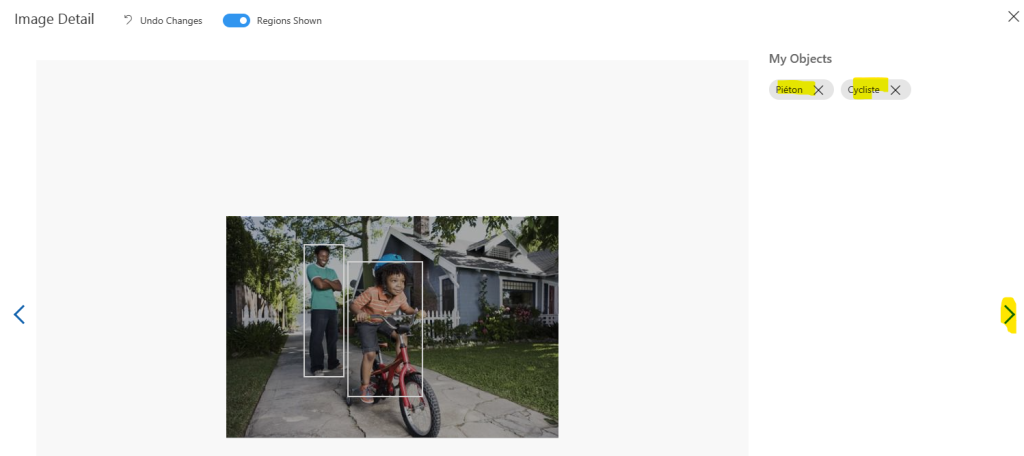

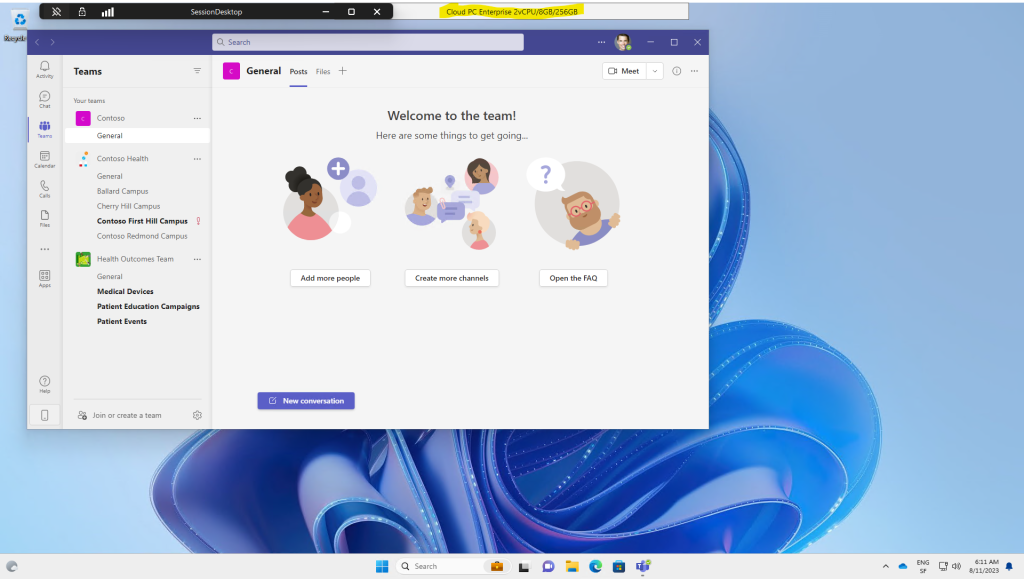

Constatez la présence du compte OneDrive depuis l’application WordPad :

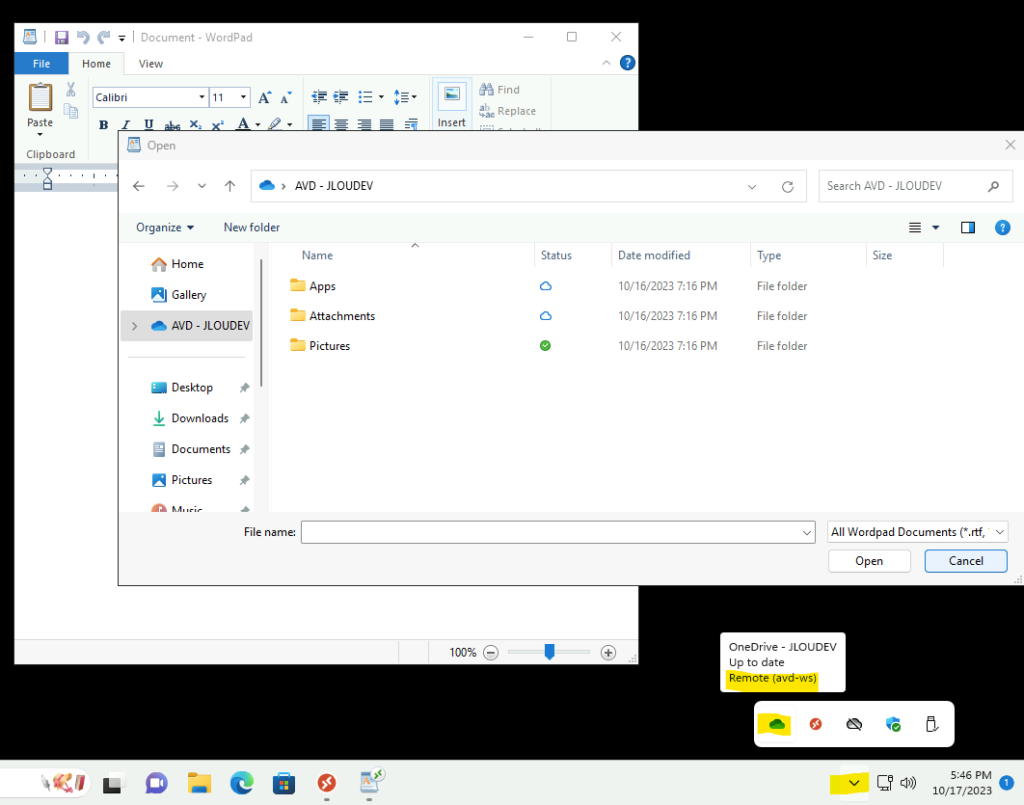

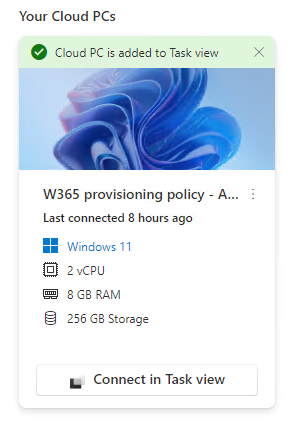

Constatez l’apparition d’un second OneDrive ouvert localement, avec la mention Remote, puis cliquez-dessus :

Constatez l’ouverture de la fenêtre OneDrive comme une seconde application RemoteApp ouverte depuis le poste local :

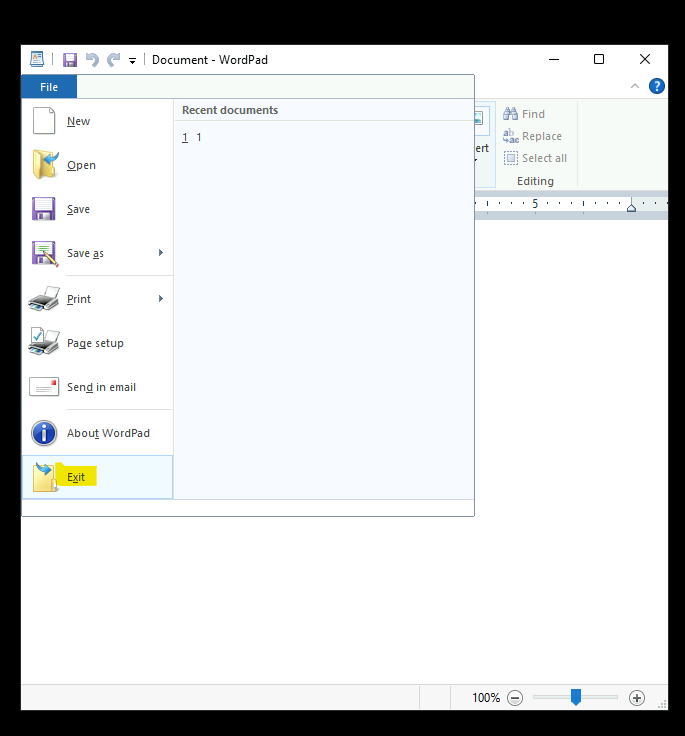

Fermez l’application WordPad :

Quelques secondes plus tard, l’application OneDrive ouverte automatiquement en RemoteApp se ferme également :

Conclusion

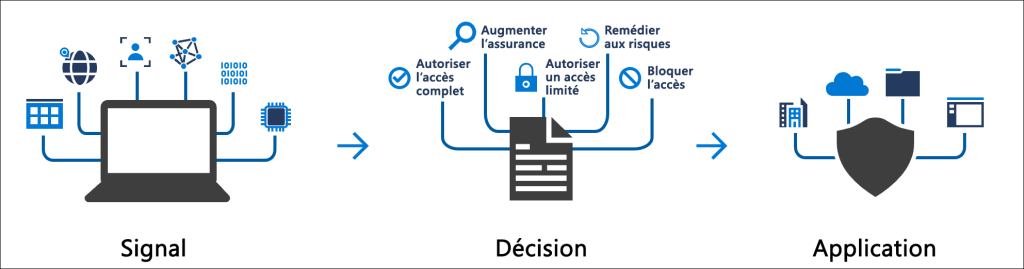

Grâce à cette évolution, OneDrive fonctionne parfaitement avec RemoteApp créée dans un environnement Azure Virtual Desktop. Cela permet à vos aux utilisateurs d’accéder à leurs fichiers et de les synchroniser lorsqu’ils utilisent une RemoteApp de 2 manières, localement ou au travers de l’application RemoteApp.