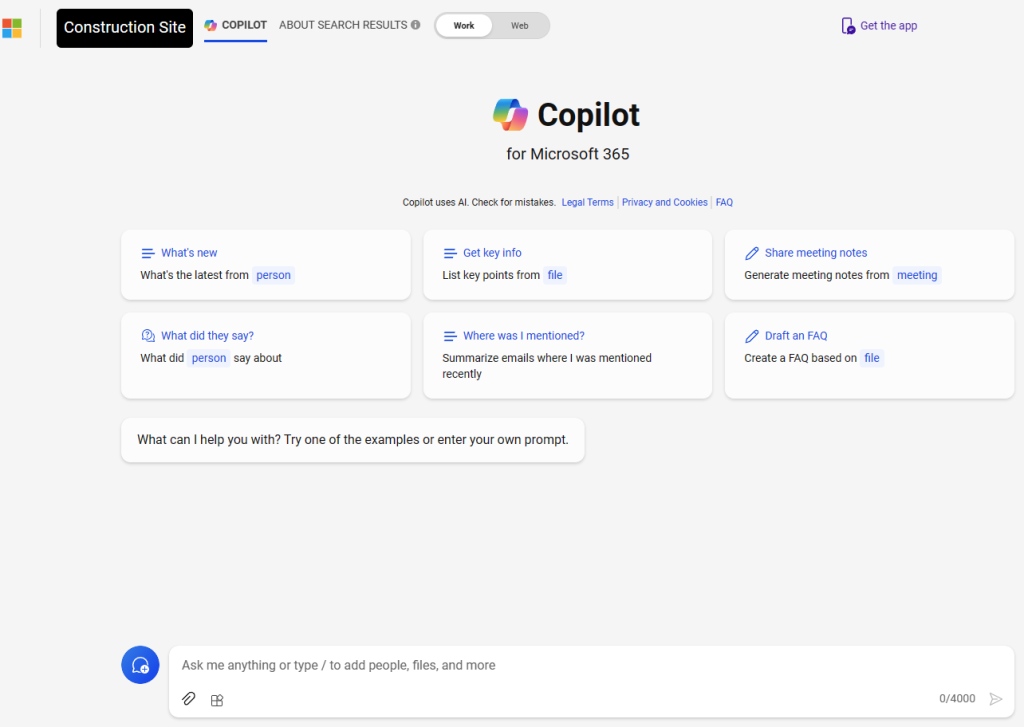

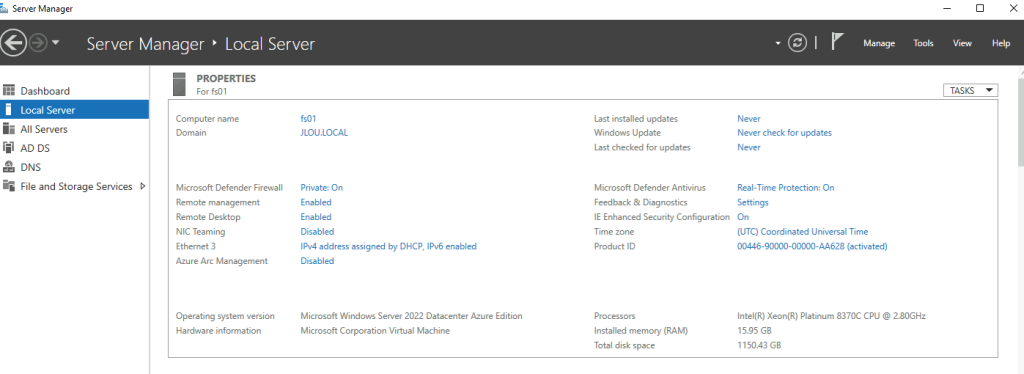

Anciennement appelé AADDS pour Azure Active Directory Domain Services, ce service a lui aussi subi le renommage d’Entra ID de 2023. Très facile à déployer et à maintenir, le domaine managé de Microsoft a tout pour plaire. Mais depuis quelques temps, peu d’évolutions lui ont été apportées. Dean Cefola de la Cloud Academy refait parler de lui et des possibles trusts pour notre plus grand plaisir.

Pour commencer, quelques notions intéressantes sur ce service managé par Microsoft :

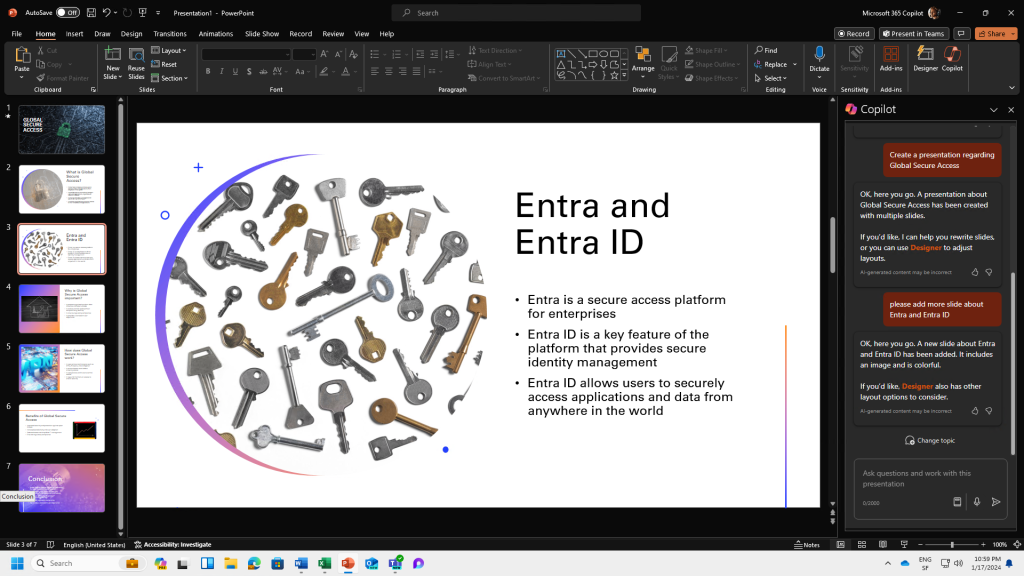

Qu’est-ce que Microsoft Entra Domain Services ?

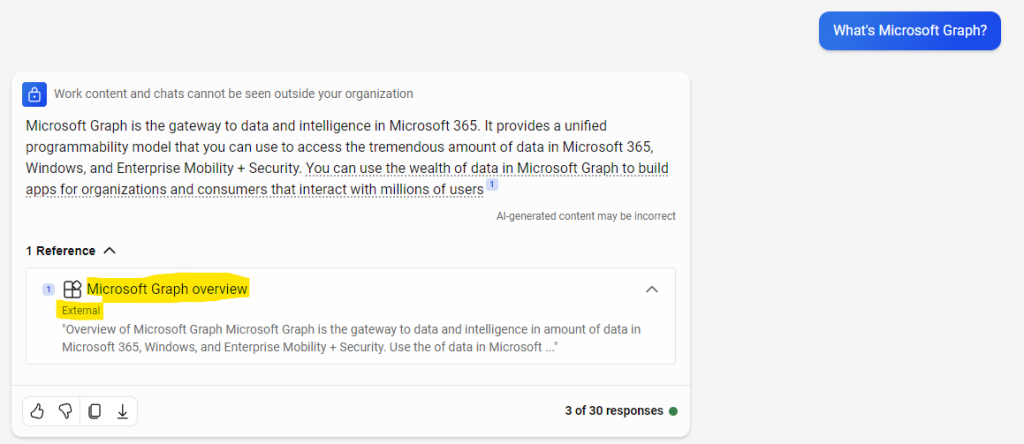

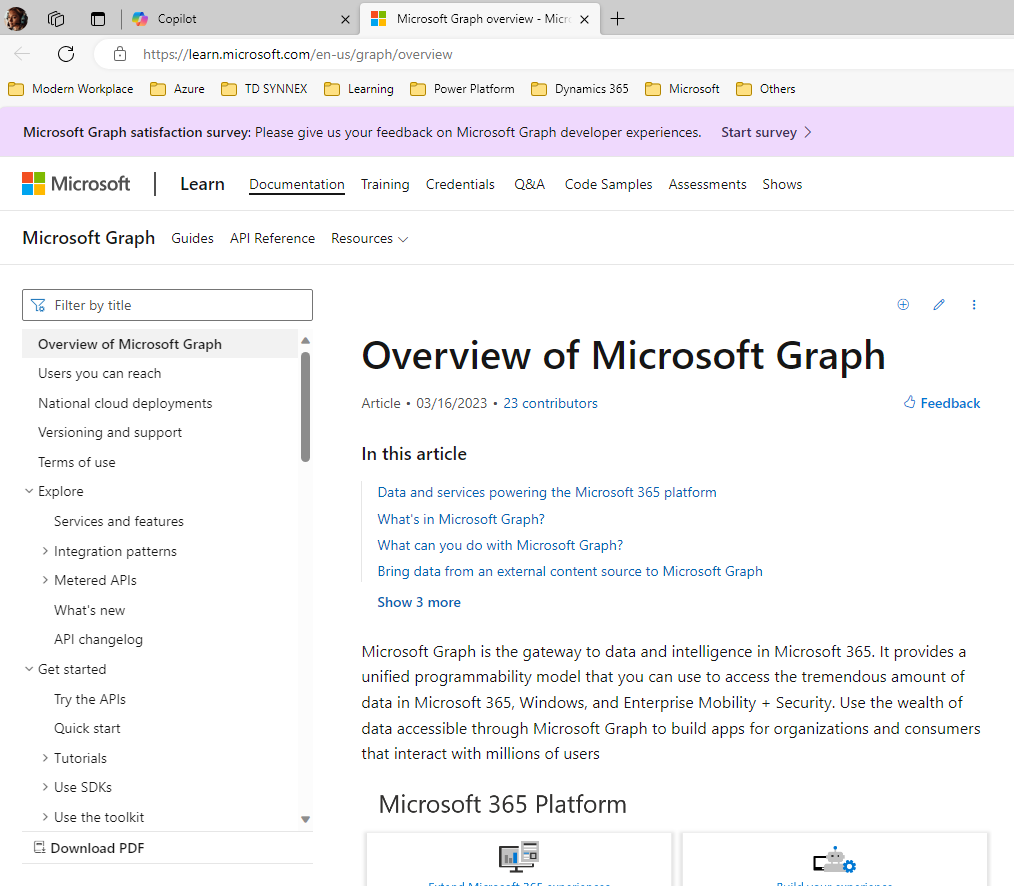

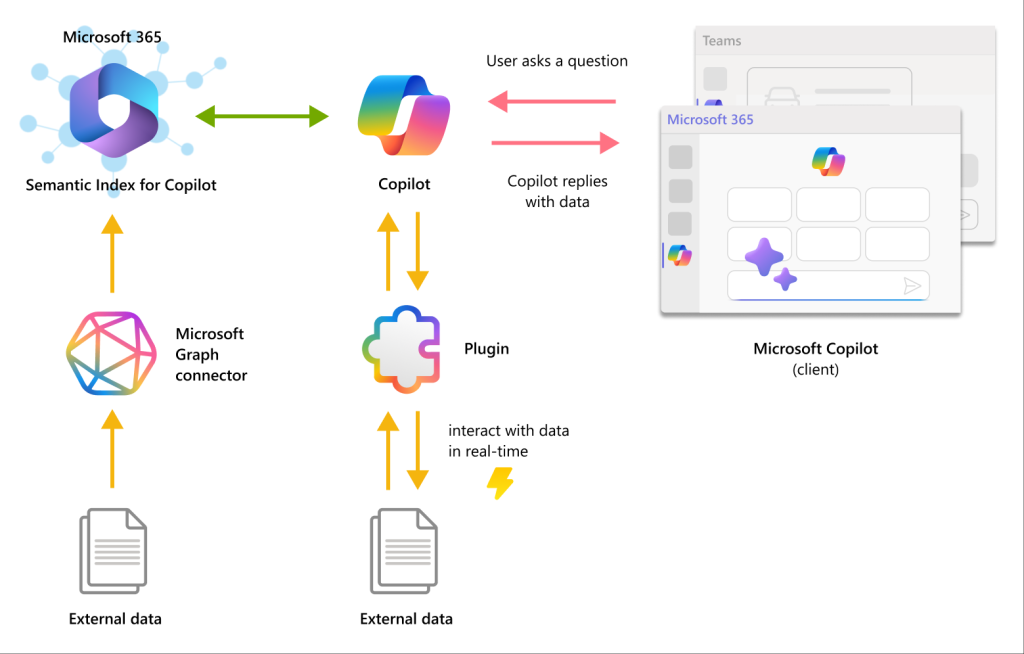

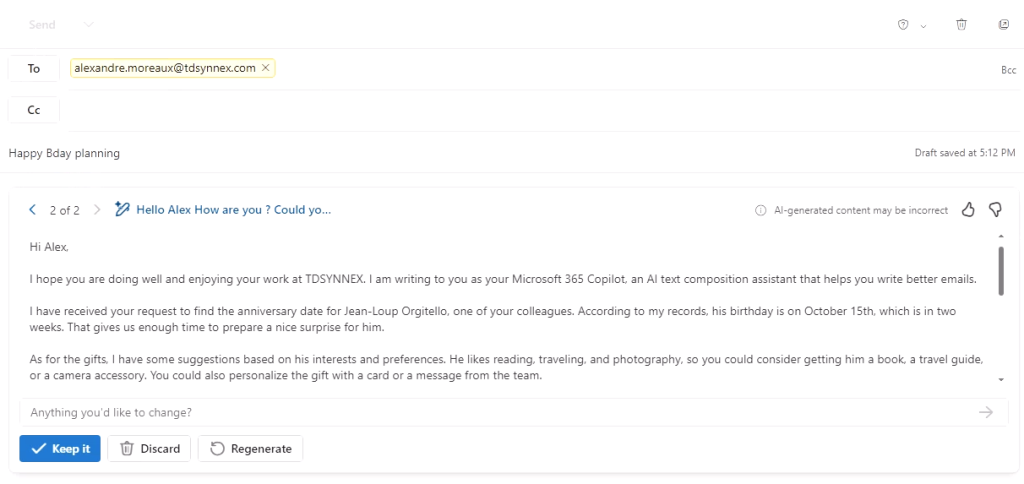

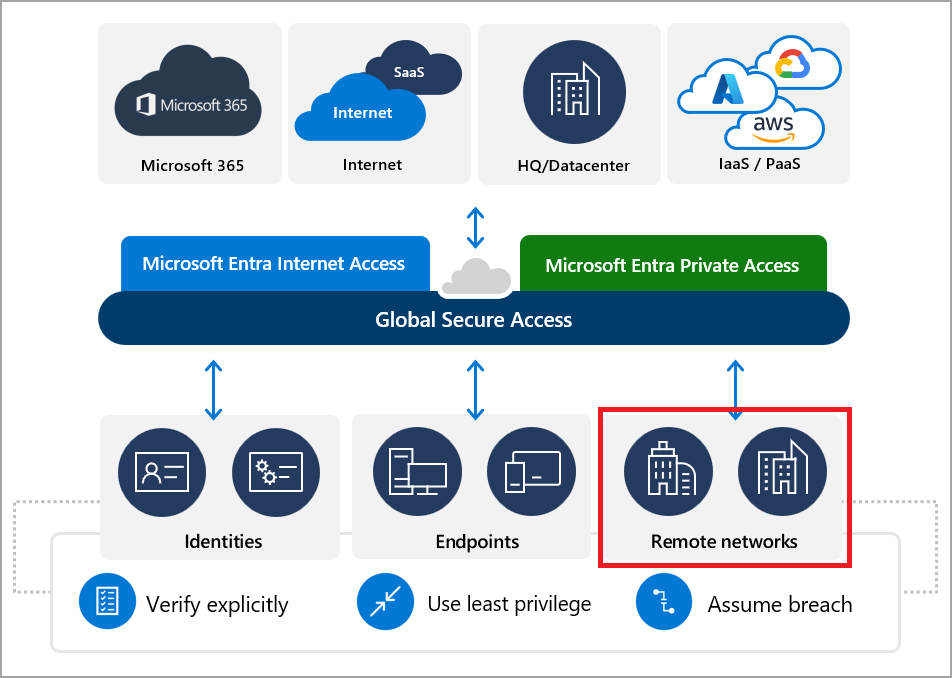

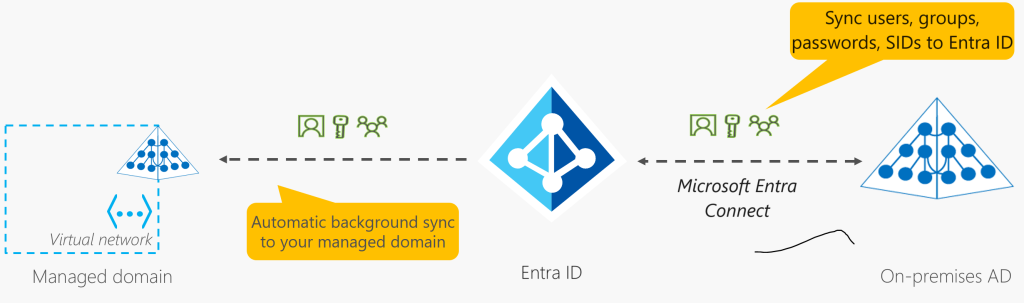

Grâce à Entra Domain Services, il va vous être possible de générer rapidement et facilement un domaine AD, au sens classique du terme, managé par Microsoft et à partir de votre Entra ID :

Microsoft Entra Domain Services offres des services de domaine managé, comme la jonction de domaine, la stratégie de groupe, le protocole LDAP et l’authentification Kerberos et NTLM. Vous utilisez ces services de domaine sans avoir à déployer, gérer et apporter des correctifs aux contrôleurs de domaine dans le cloud.

Microsoft Learn

La partie de gauche de ce schéma nous montre le potentiel de synchronisation d’Entra Domain Services depuis des données stockées dans Entra ID :

Mais alors quelles sont les différences entre un AD DS classique, Entra ID et Entra Domain Services ?

Cet article ne date pas d’hier mais répond très bien à la question !

Afin de rentrer directement dans le vif du sujet, voici donc la vidéo de Dean ayant servi de base à cet article ainsi que le tutoriel officiel de Microsoft :

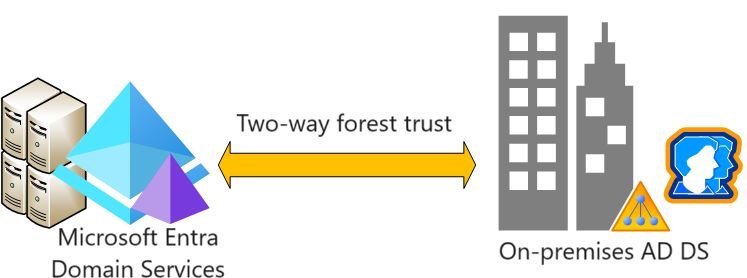

Vous l’aurez compris, le but est donc tester le trust entre un environnement on-premise et un domaine managé par Microsoft hébergé sous Azure. Grâce à cette approche séparée, chaque domaine impactera en premier lieu sa localité, tout en ayant des adhérences avec les annexes.

Afin de bien comprendre la mise en place du trust entre le domain Active Directory on-premise et le service managé Entra Domain Services, je vous propose de réaliser ce petit exercice :

- Etape 0 – Rappel des prérequis

- Etape I – Création du domaine managé Entra Domain Services

- Etape II – Création du domaine non managé Active Directory

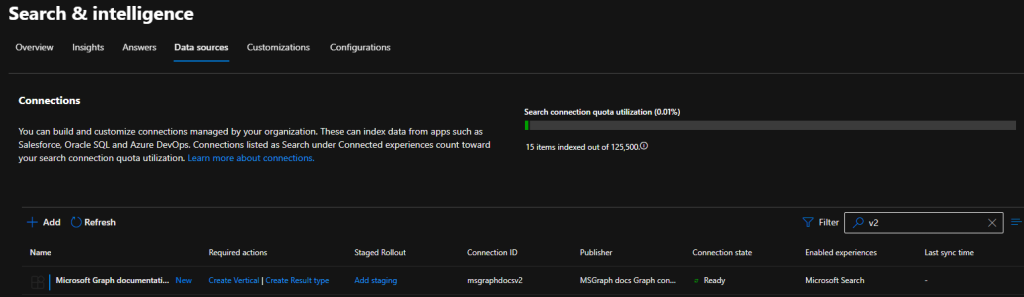

- Etape III – Appairage des réseaux virtuels

- Etape IV – Mise en place du Trust Active Directory

- Etape V – Mise en place du Trust Entra Domain Services

- Etape VI – Configuration du partage Active Directory

- Etape VII – Configuration du partage Entra Domain Services

- Etape VIII – Test d’accès Active Directory

- Etape IX – Test d’accès côté Entra Domain Services

Etape 0 – Rappel des prérequis :

Pour réaliser cet exercice de Trust, il vous faudra disposer de :

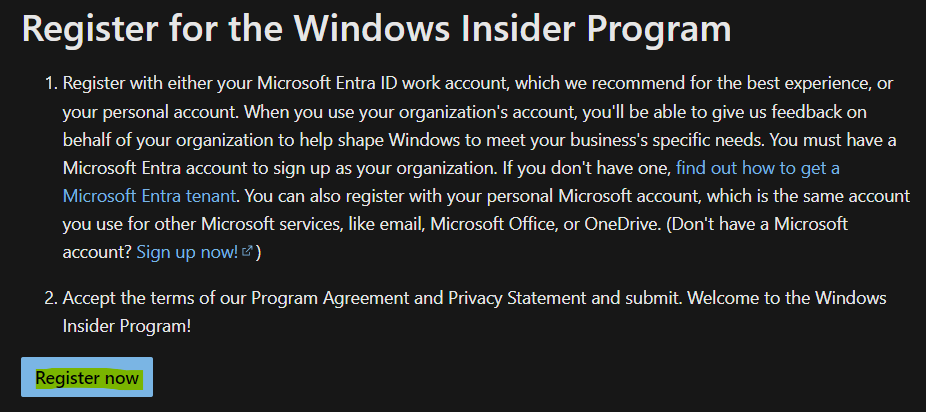

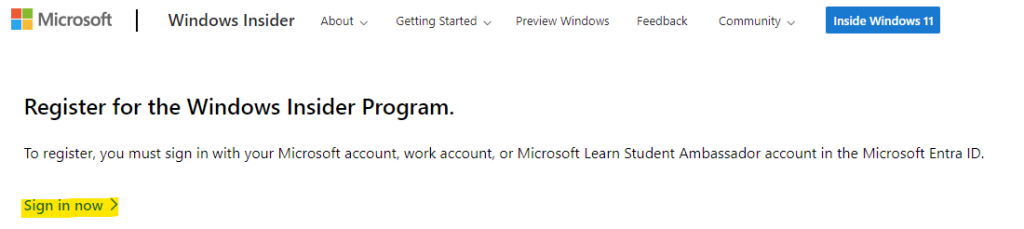

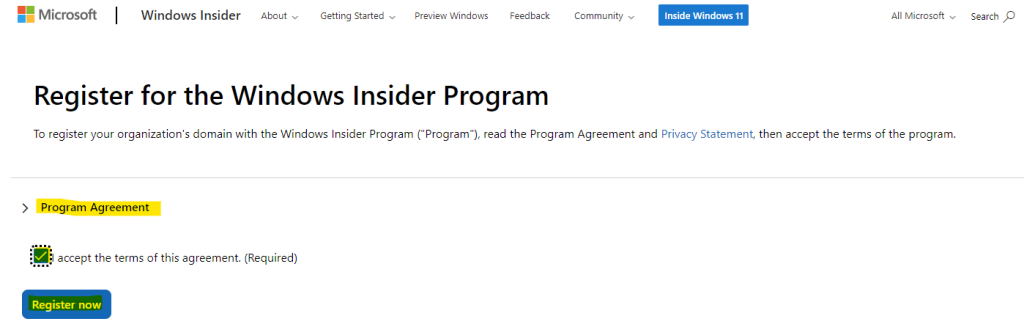

- Un tenant Microsoft

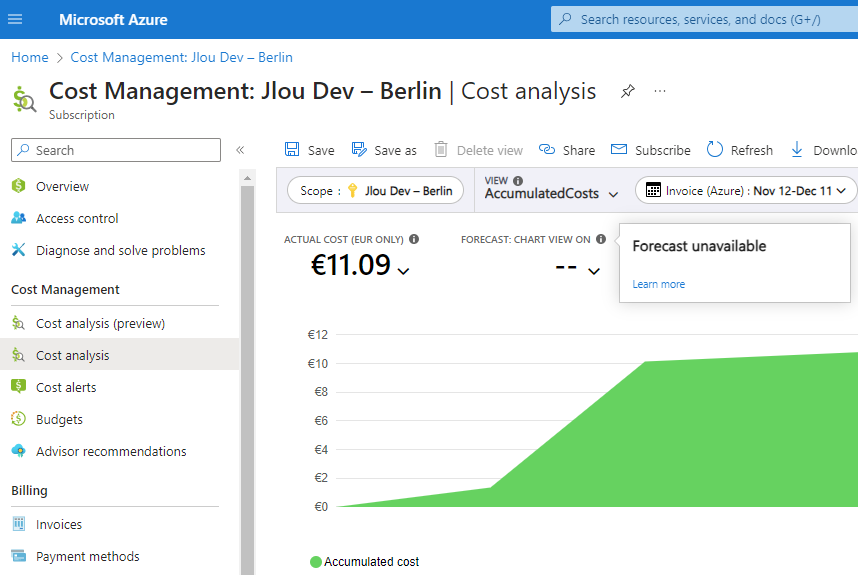

- Une souscription Azure valide

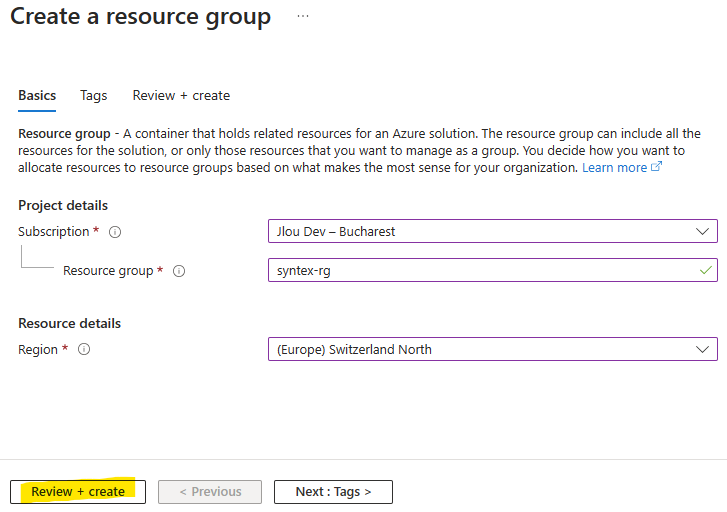

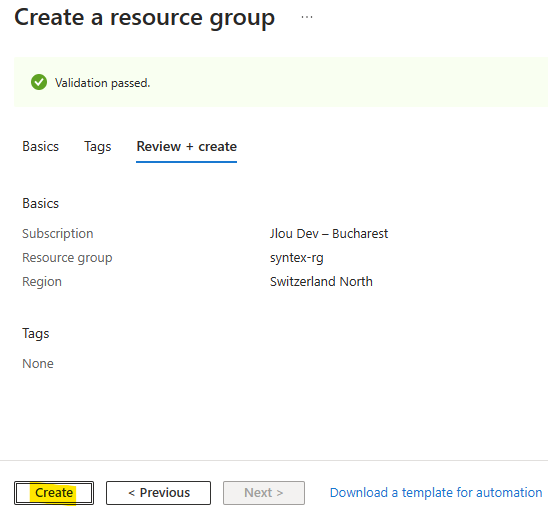

Afin de pouvoir tester cette fonctionnalité Azure, il est nécessaire de créer plusieurs ressources détaillées par la suite.

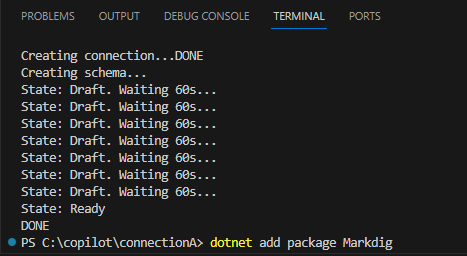

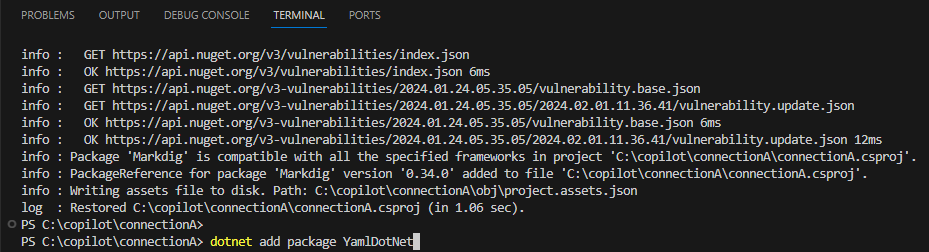

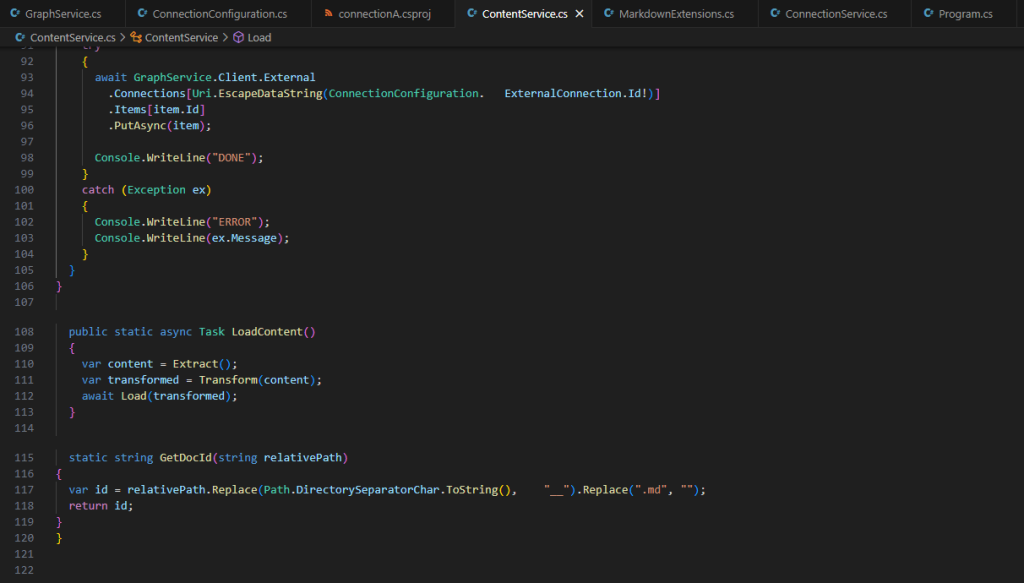

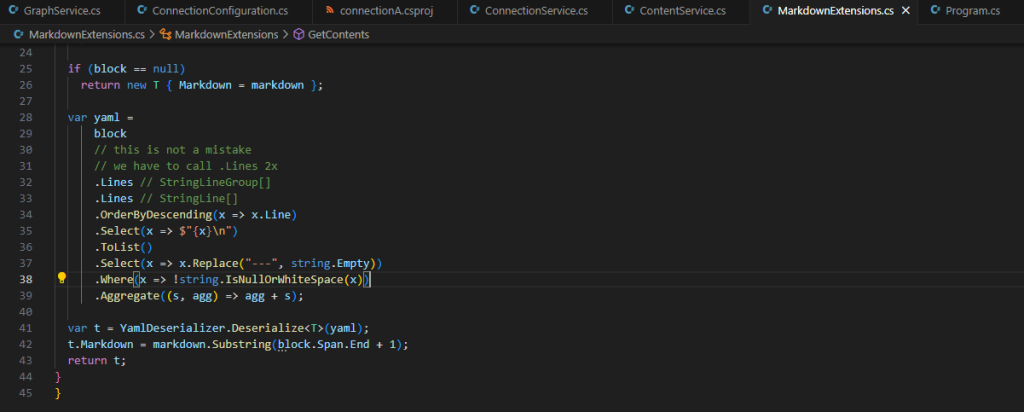

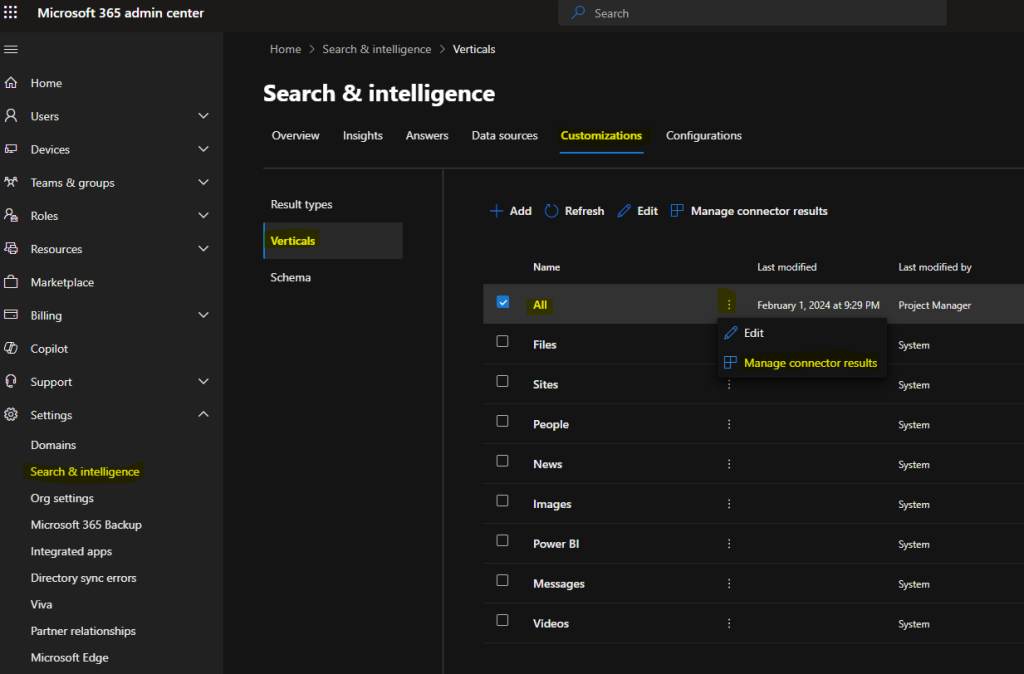

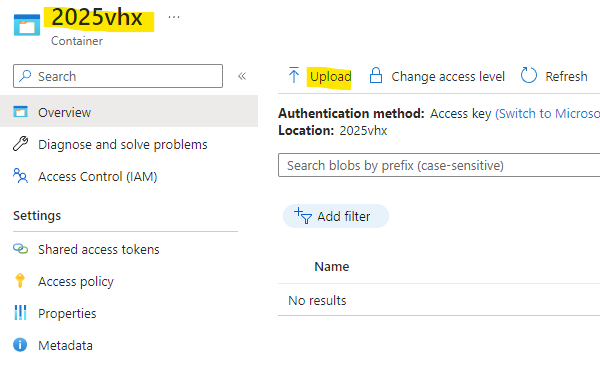

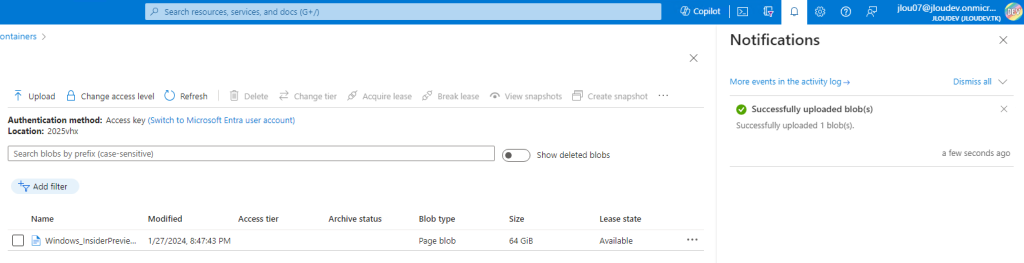

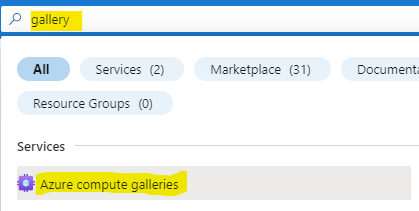

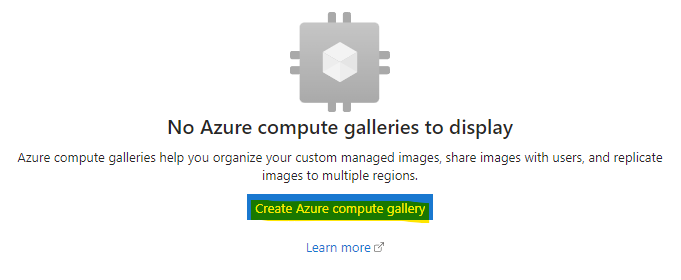

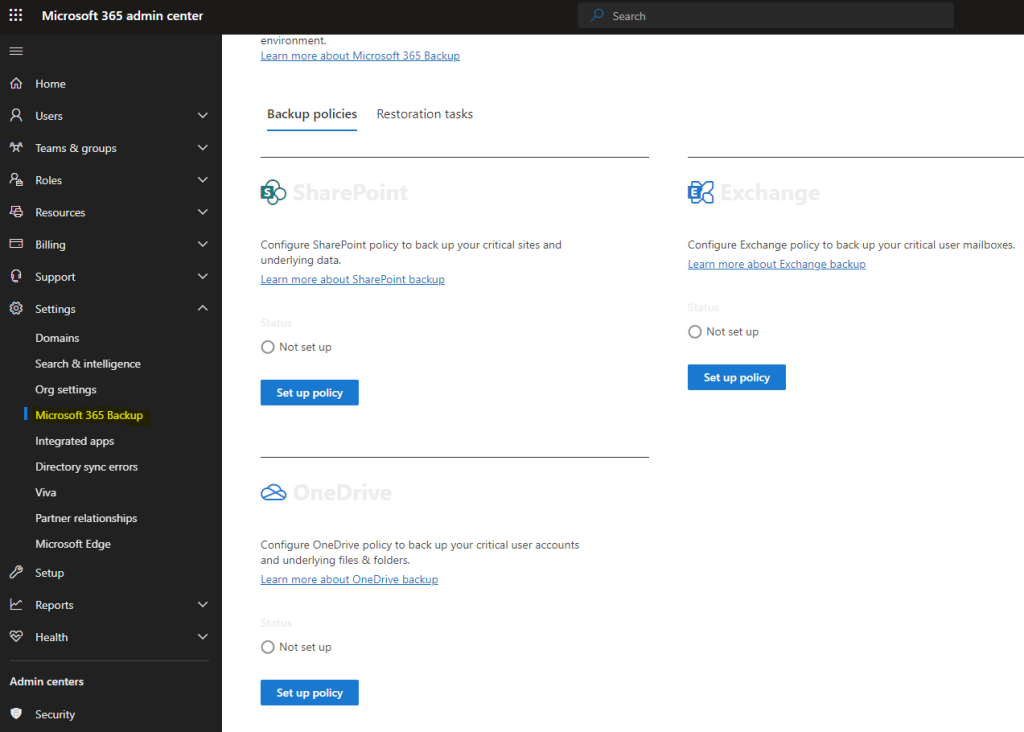

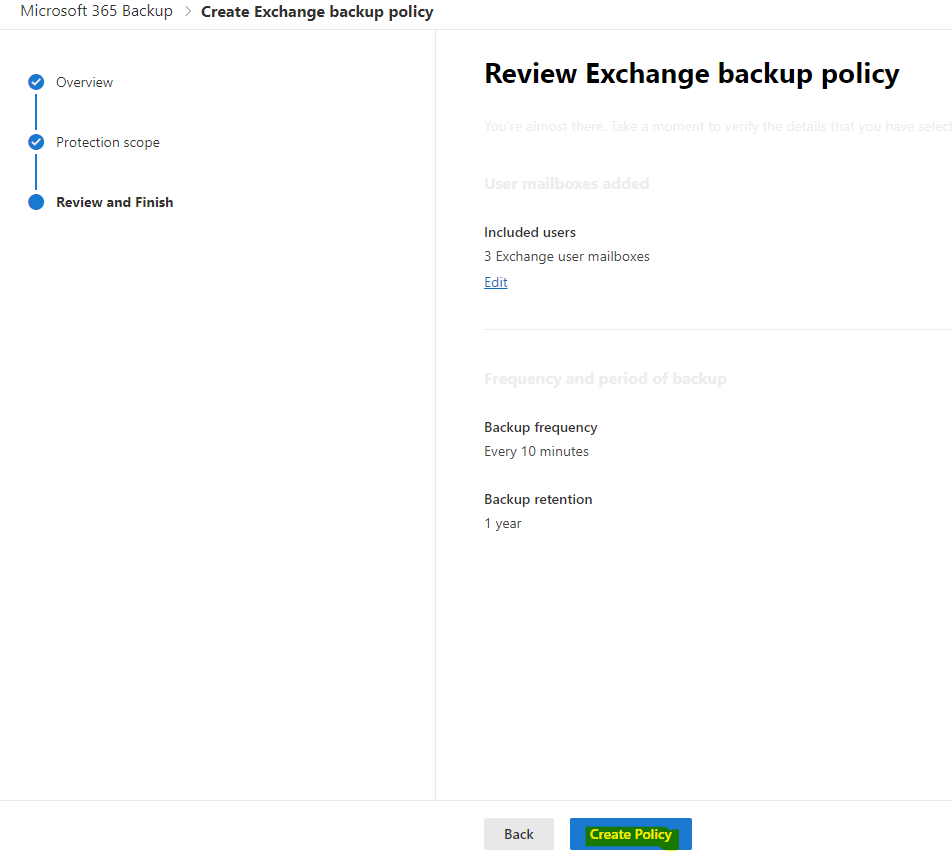

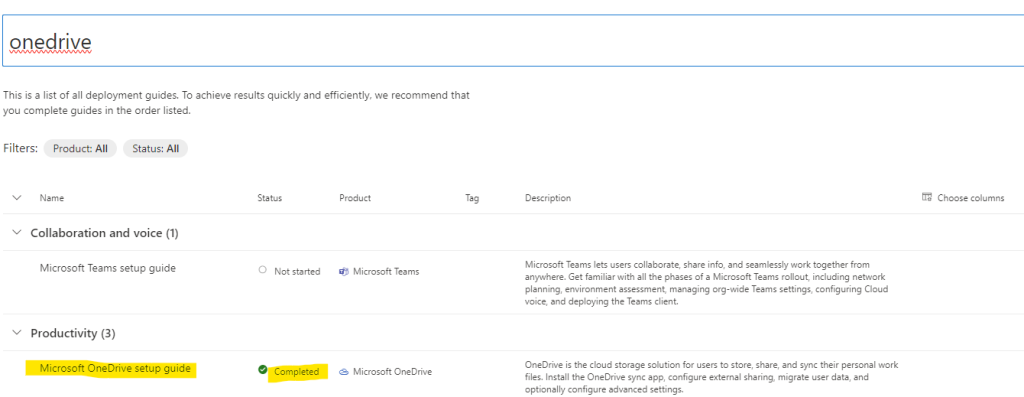

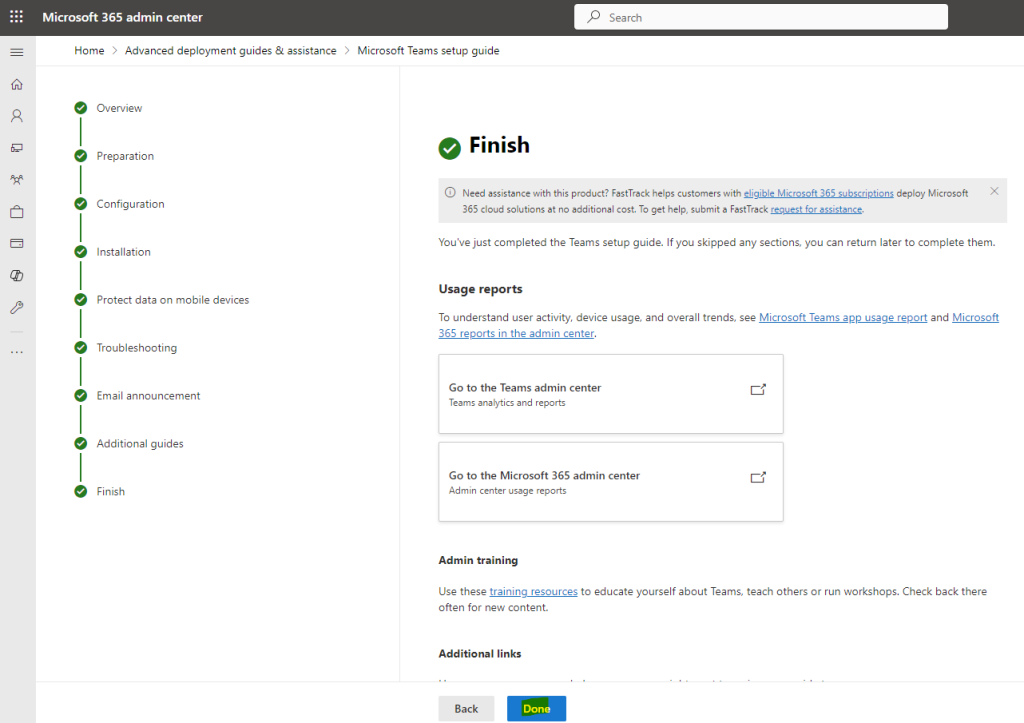

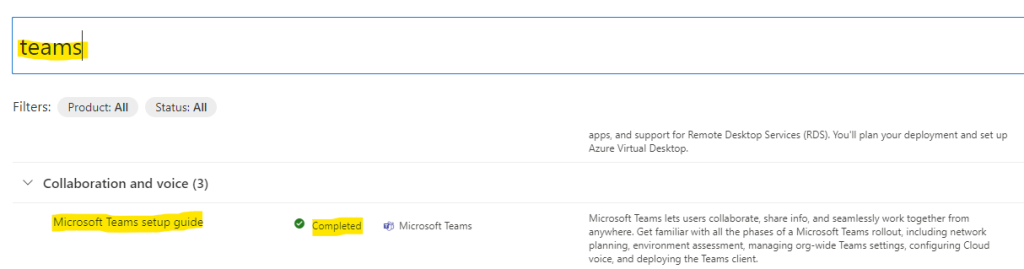

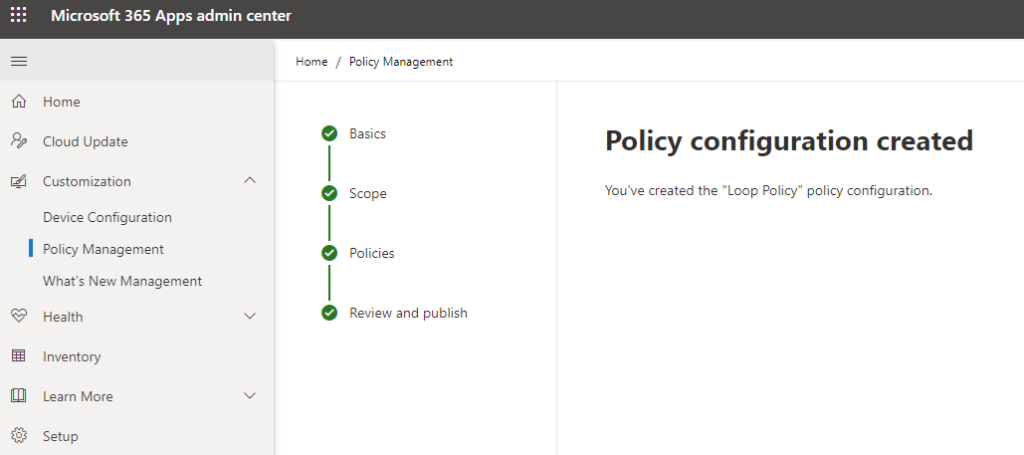

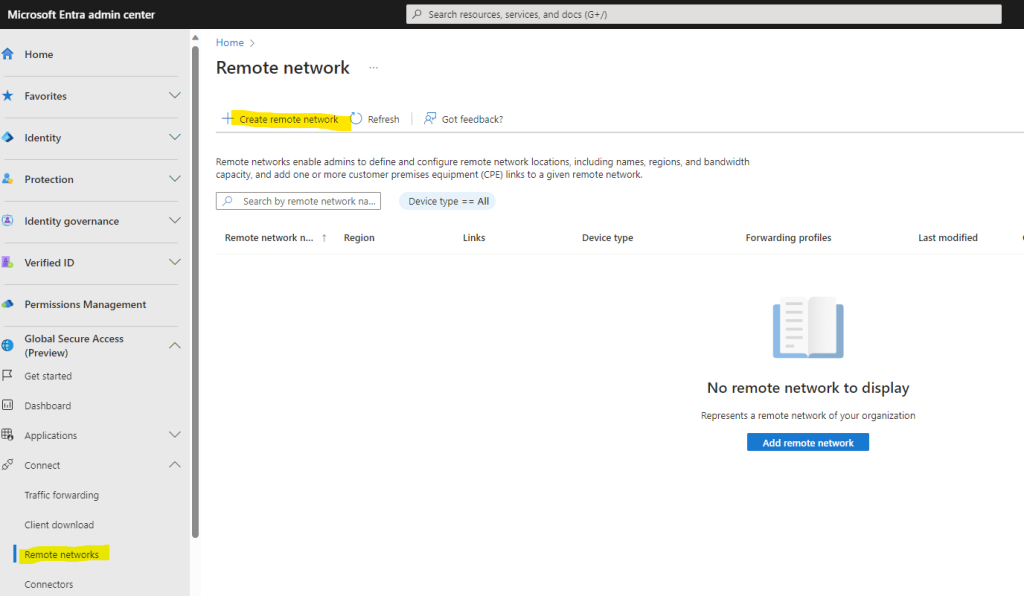

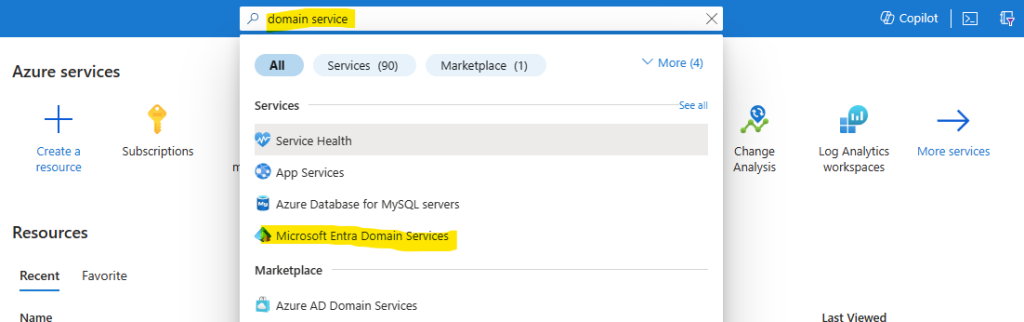

Etape I – Création du domaine managé Entra Domain Services :

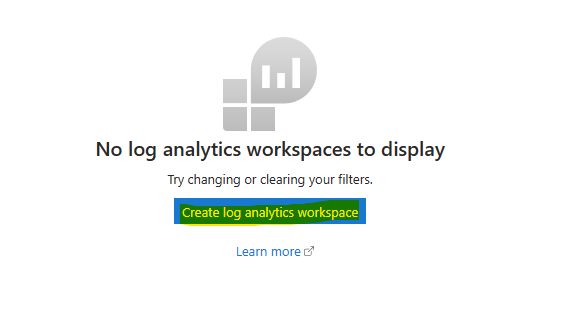

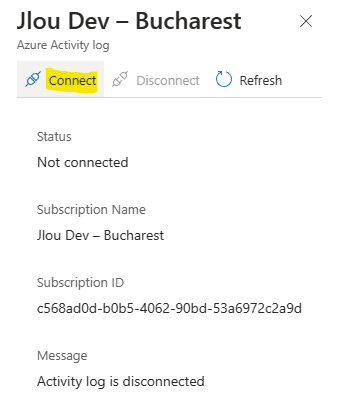

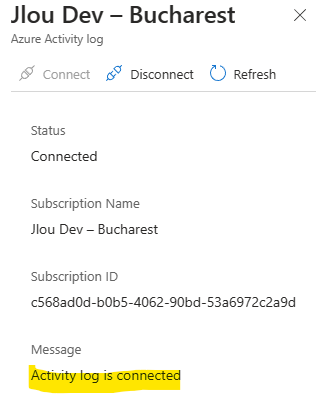

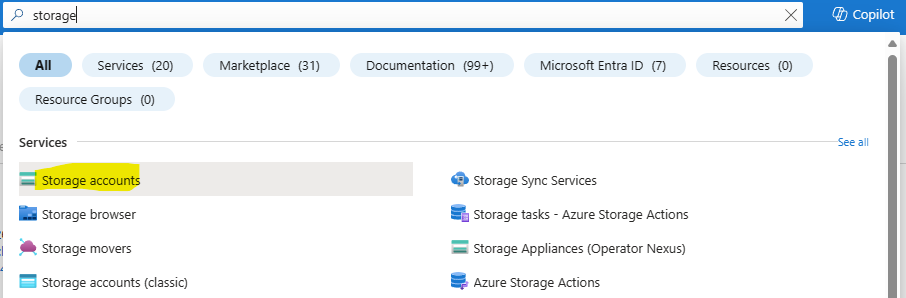

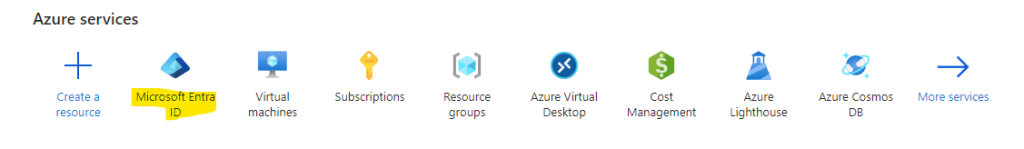

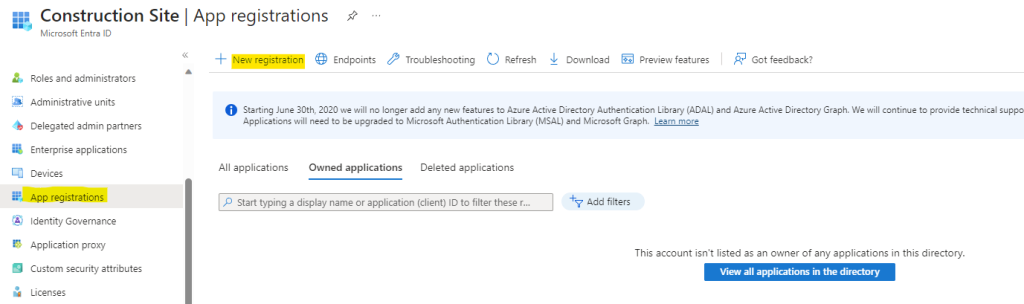

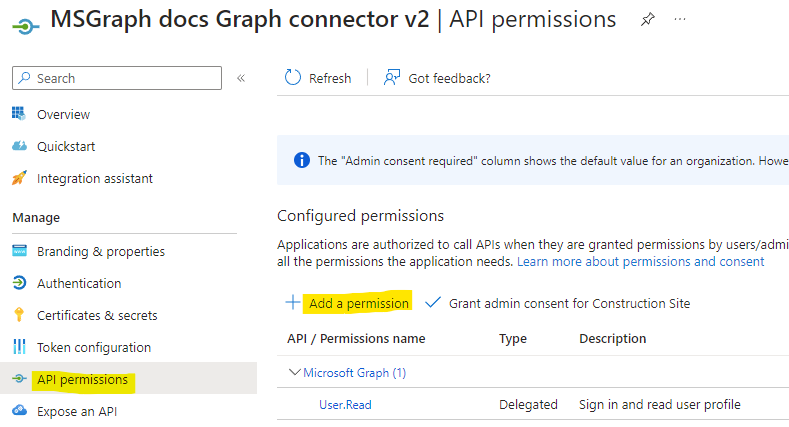

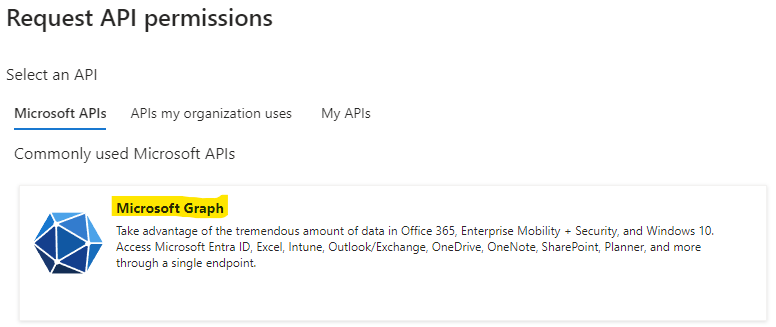

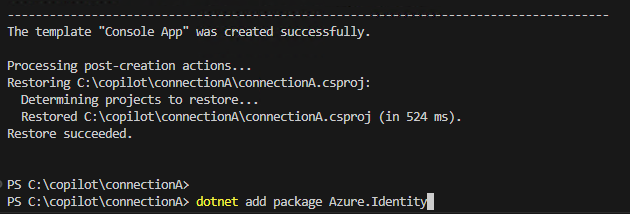

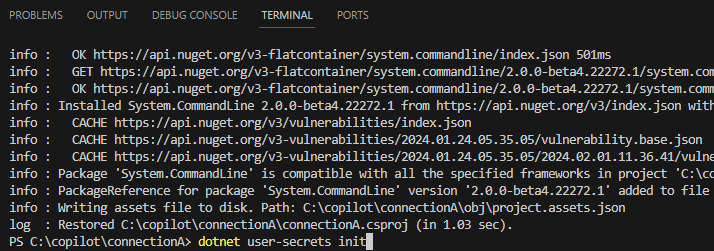

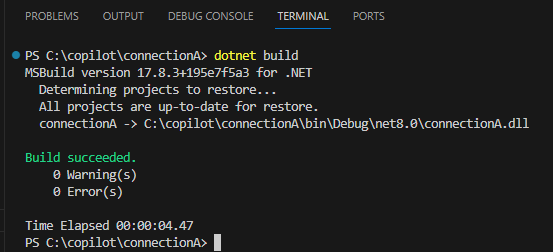

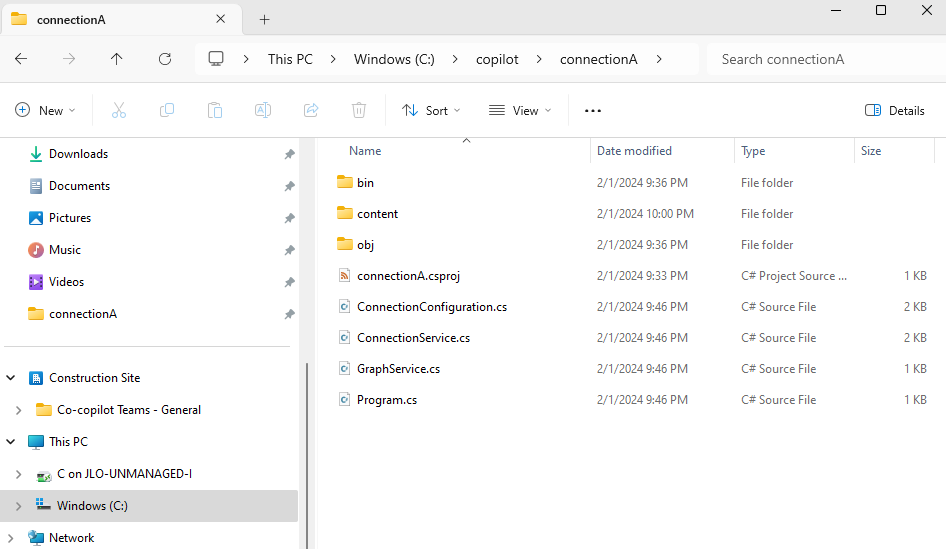

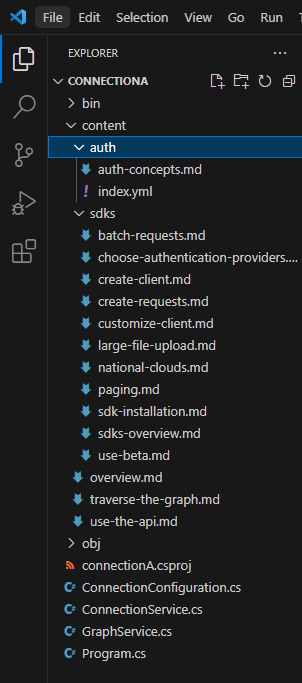

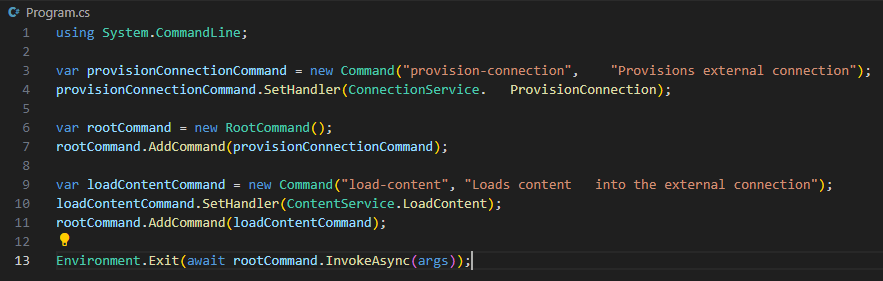

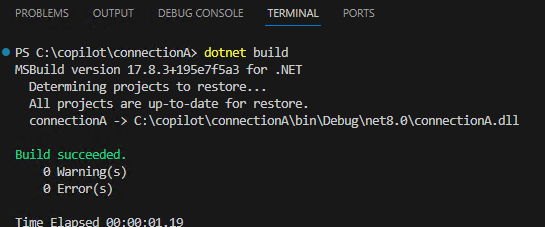

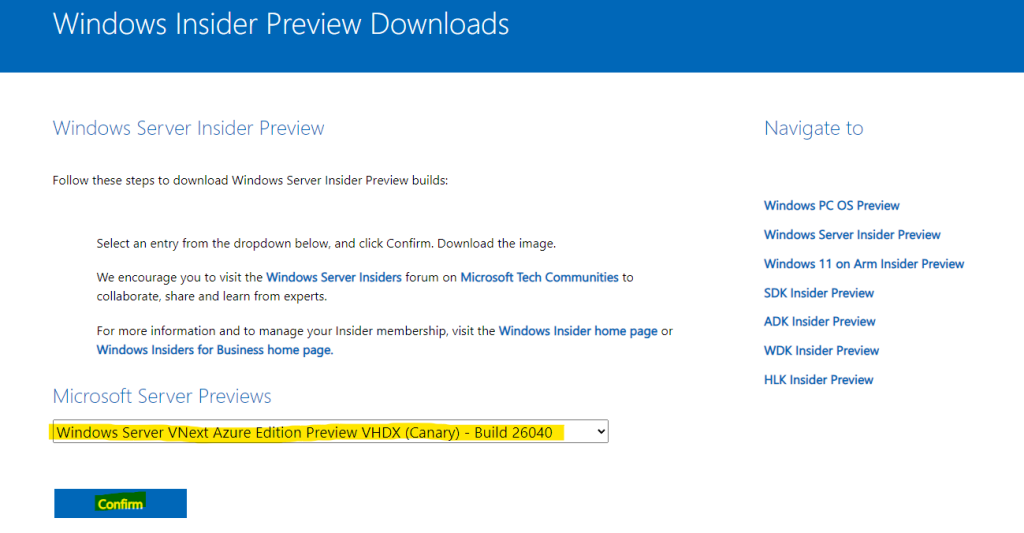

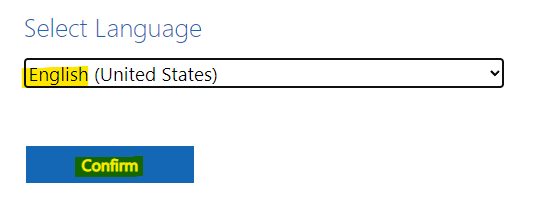

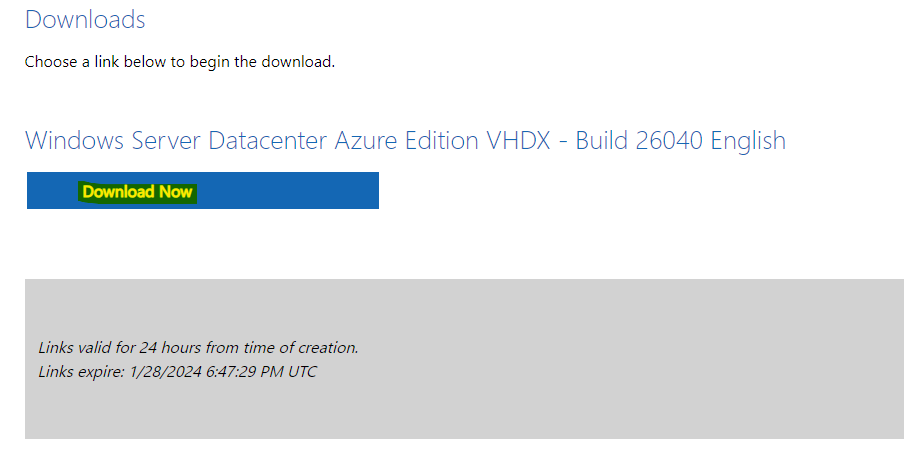

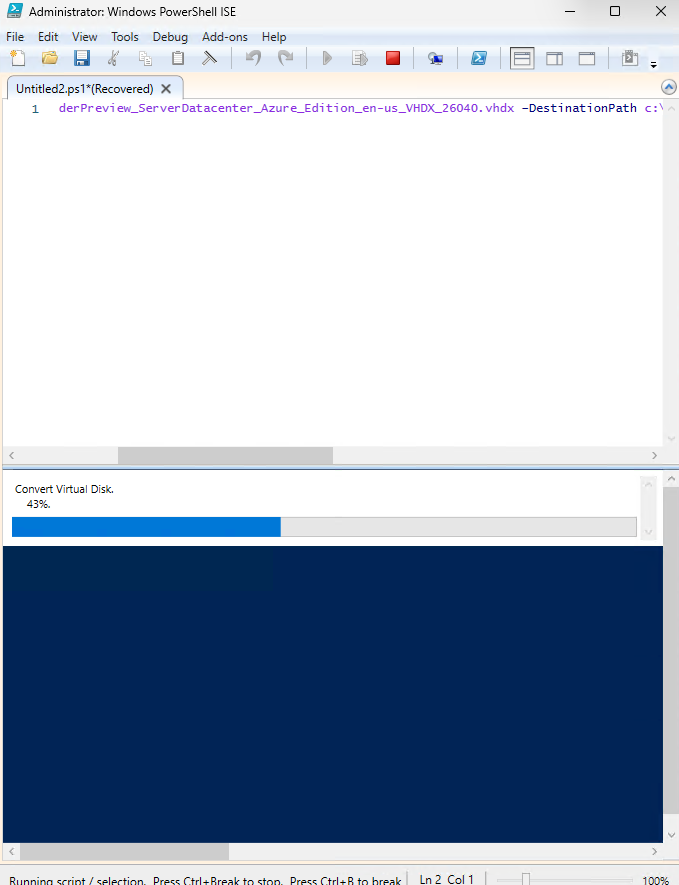

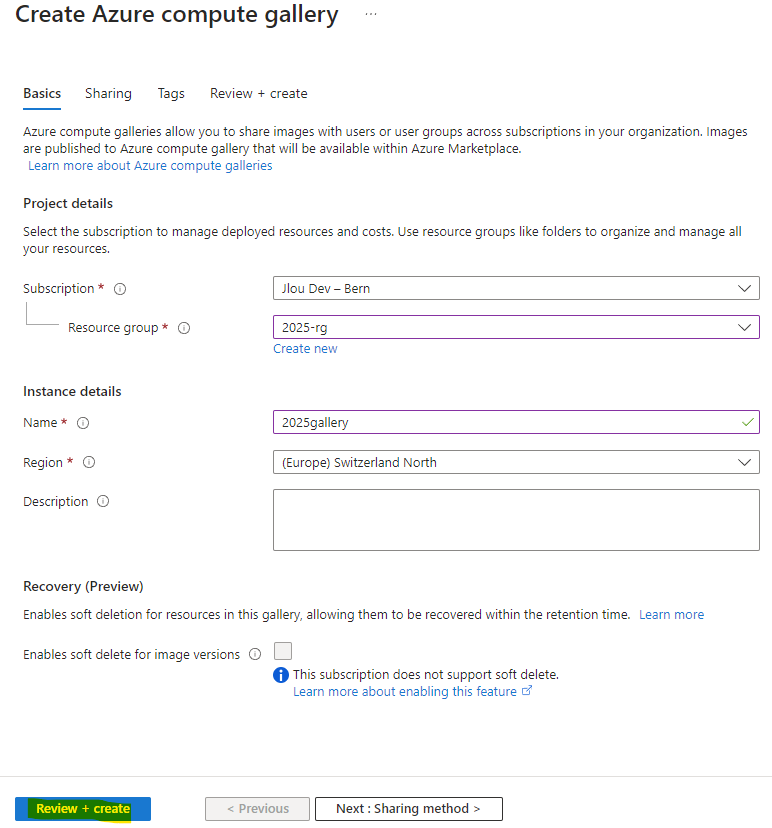

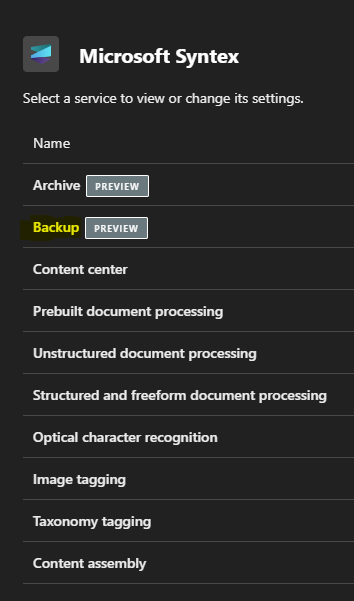

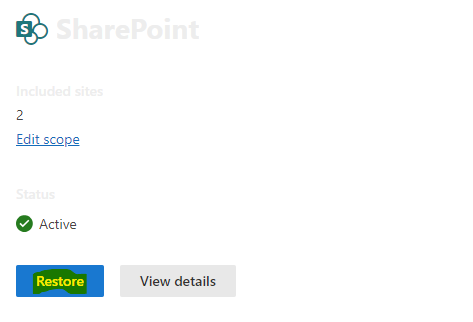

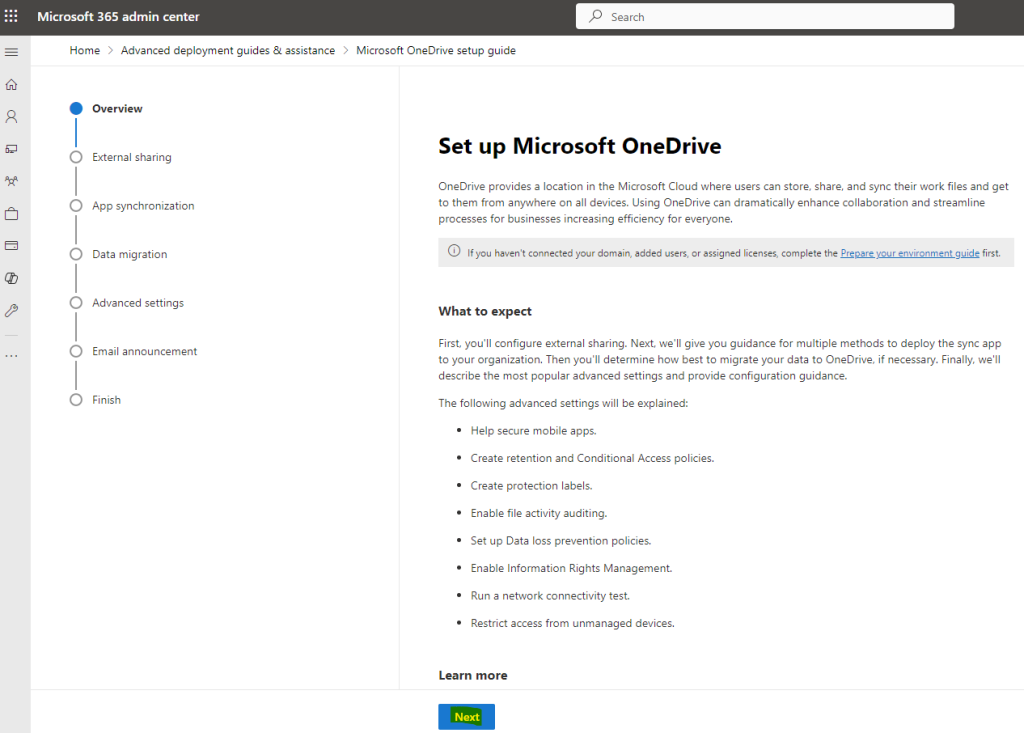

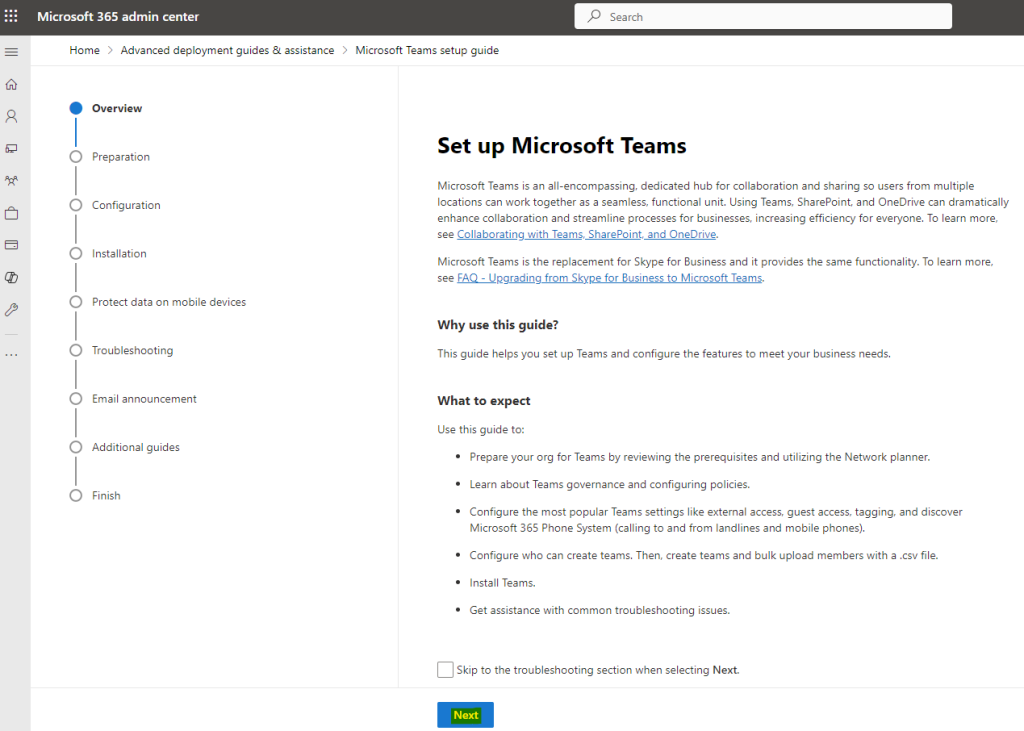

Commençons par créer notre service de domaine active Directory managé. Pour cela, rechercher le service Microsoft Entra Domain Services sur votre portail Azure :

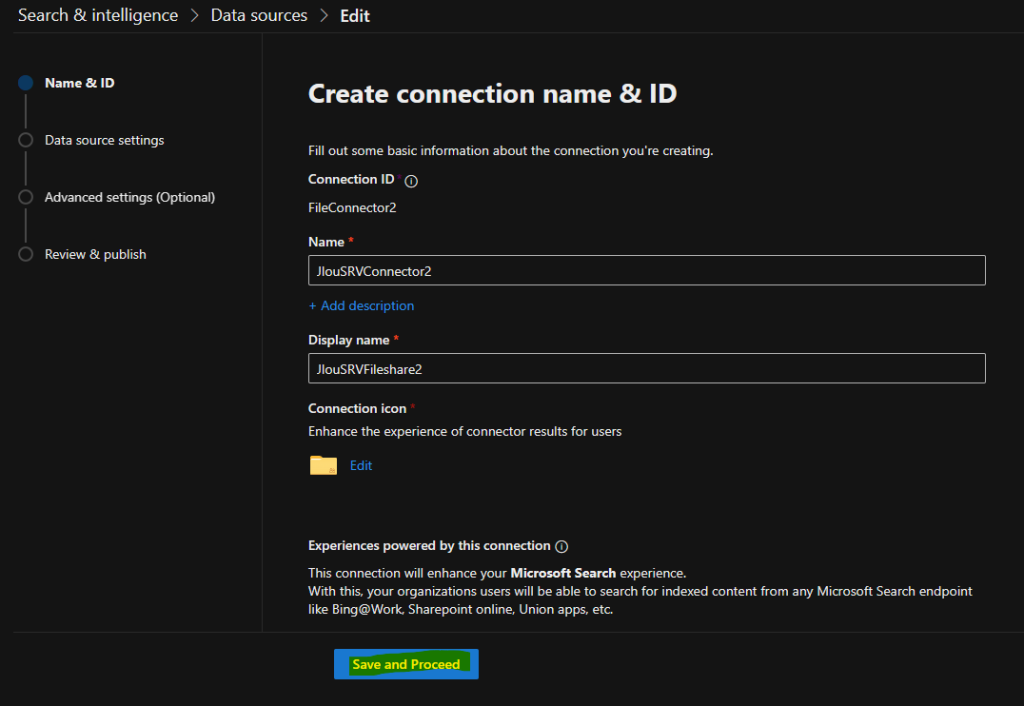

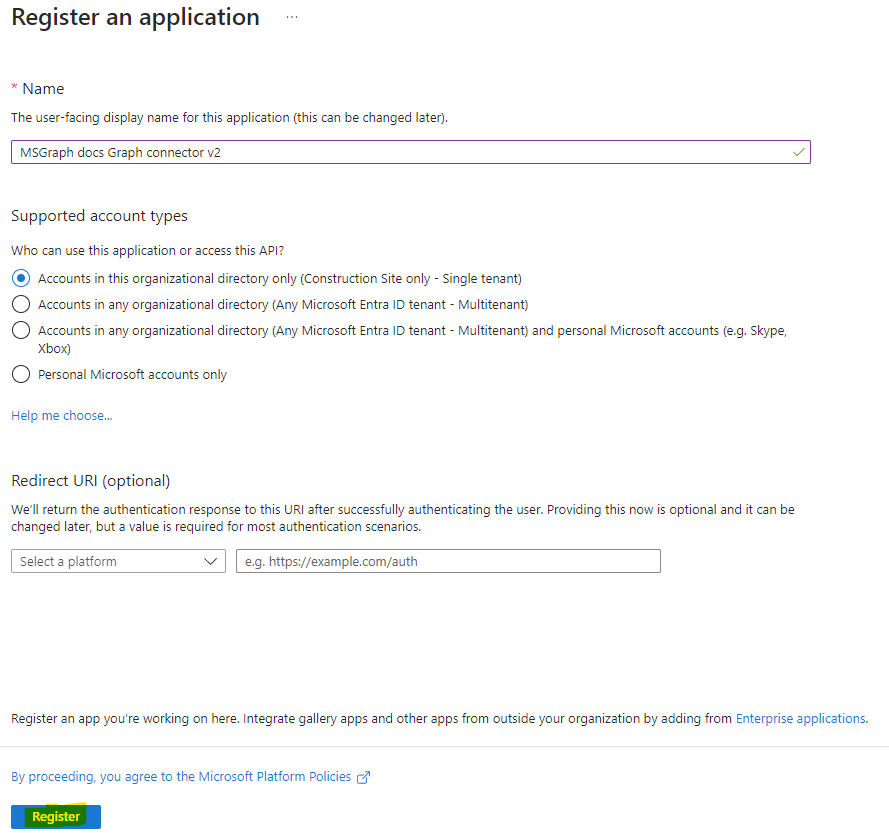

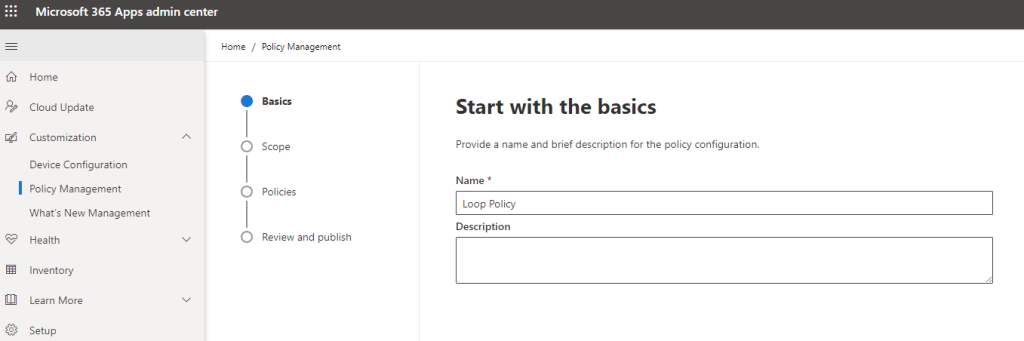

Cliquez-ici pour créer le service managé sur votre tenant :

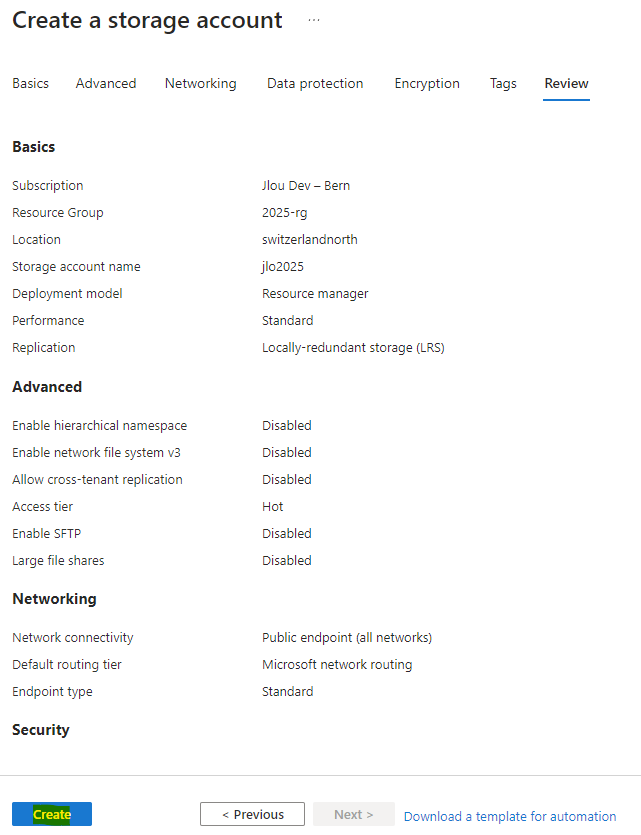

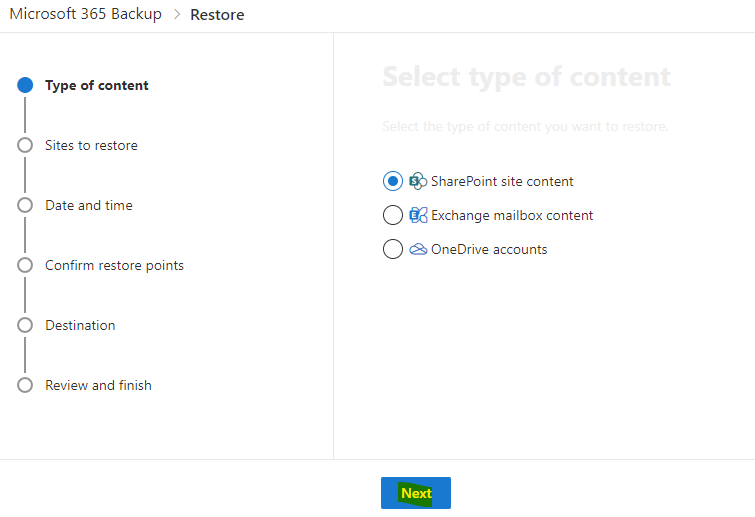

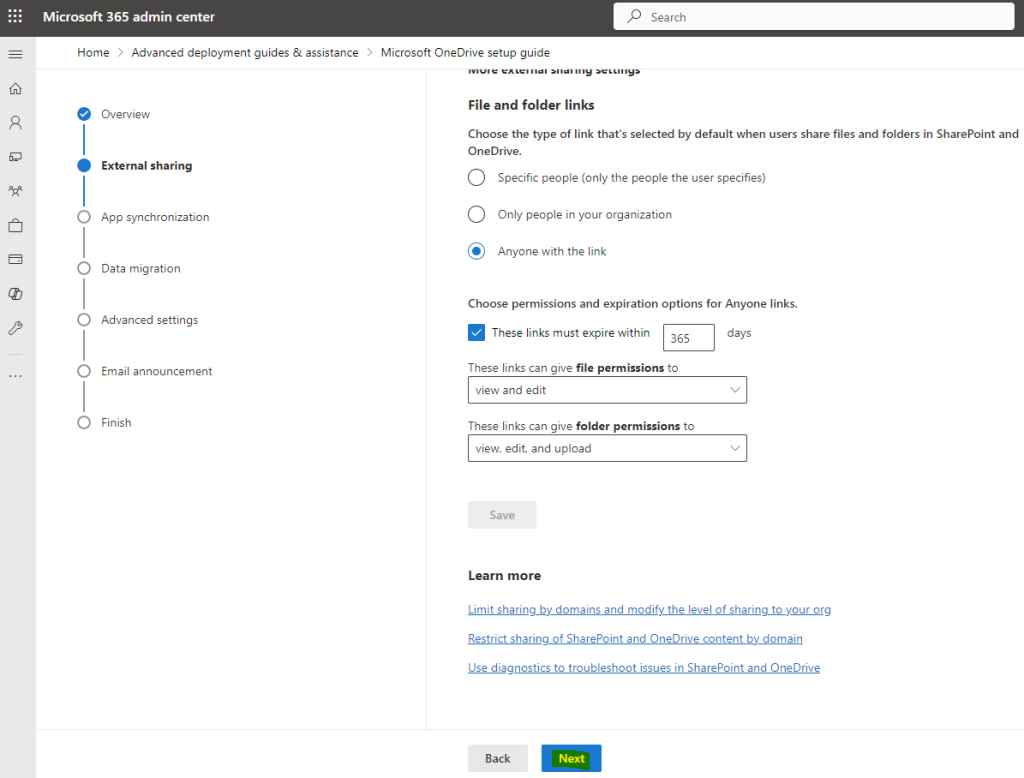

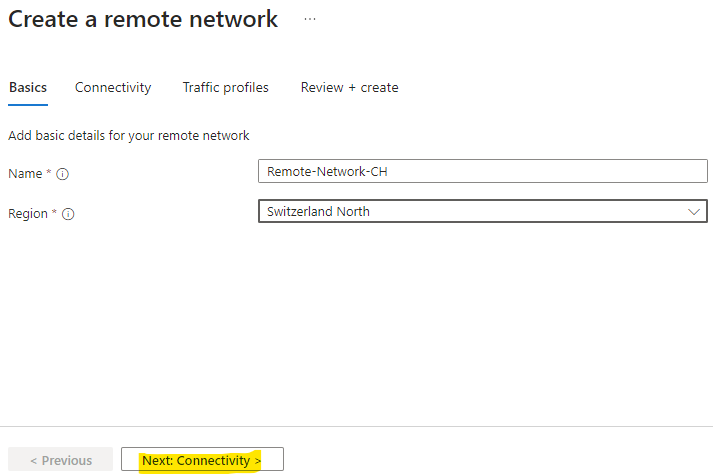

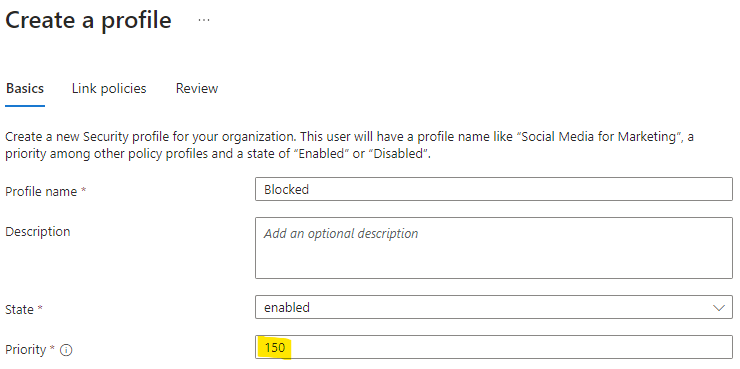

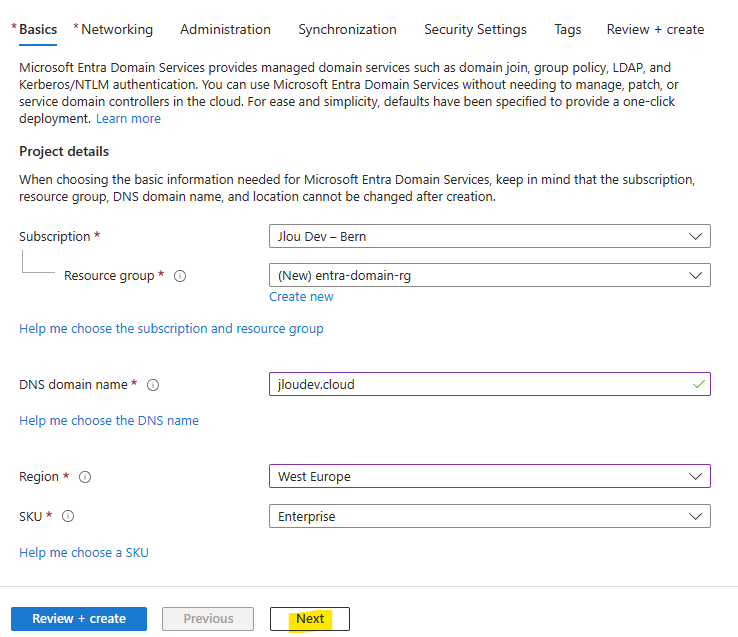

Renseignez ses informations de base dont son nom et le SKU Enterprise, puis cliquez sur Suivant :

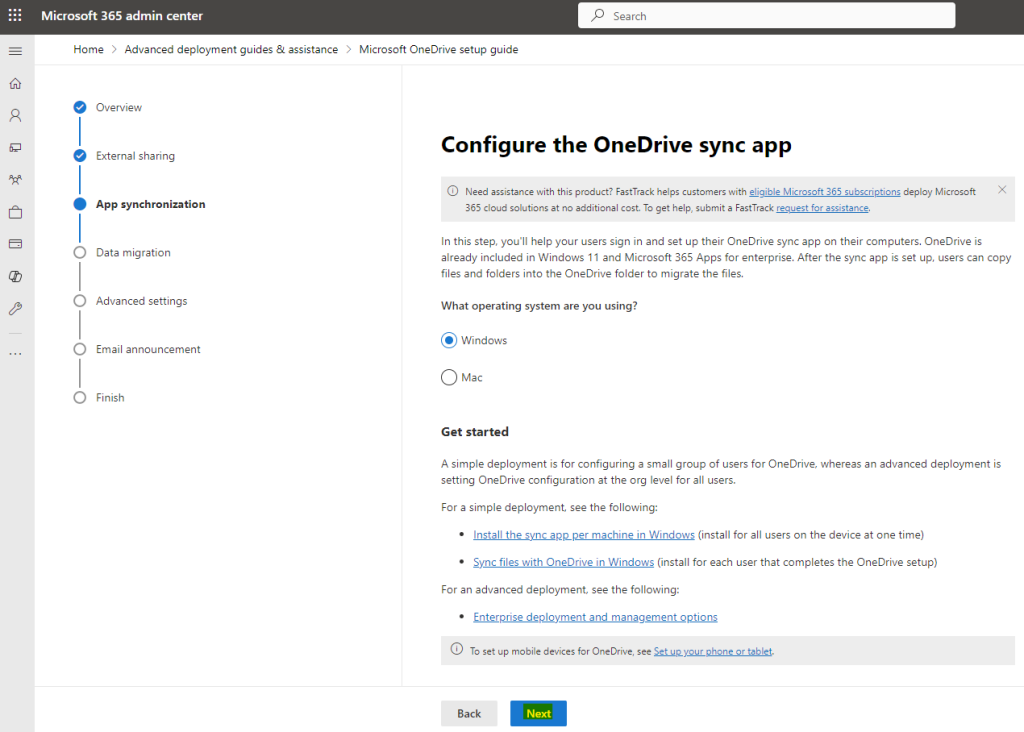

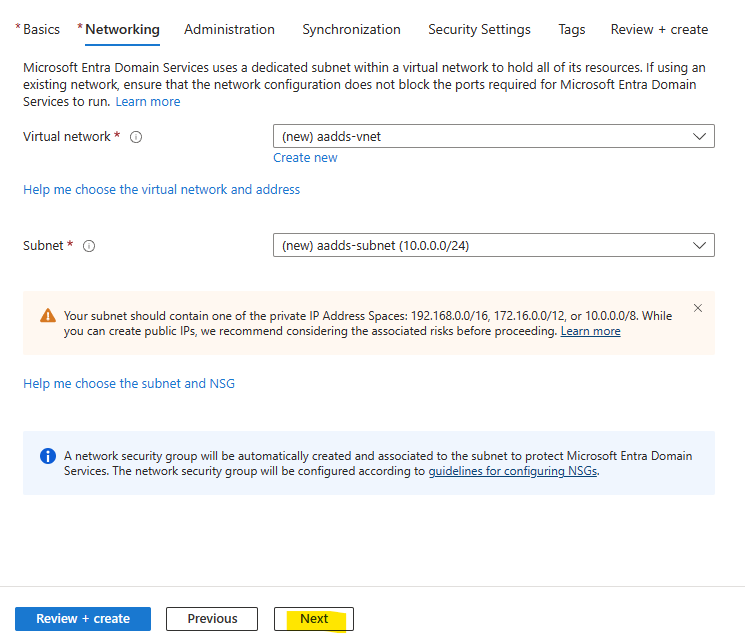

Validez ses propriétés réseaux, puis cliquez sur Suivant :

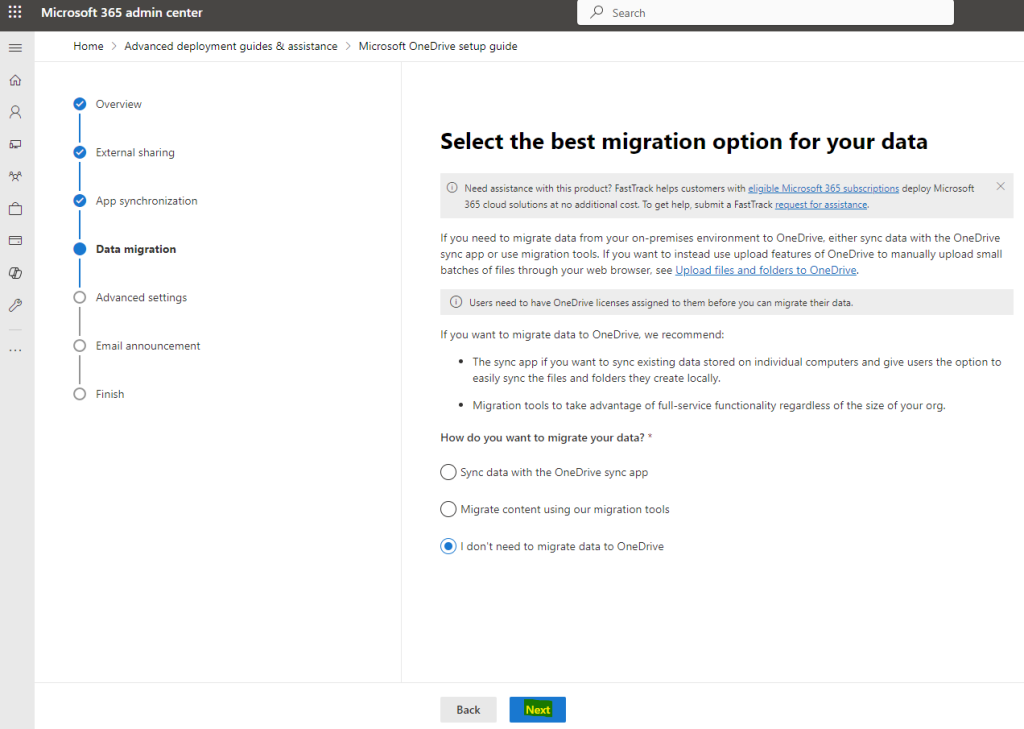

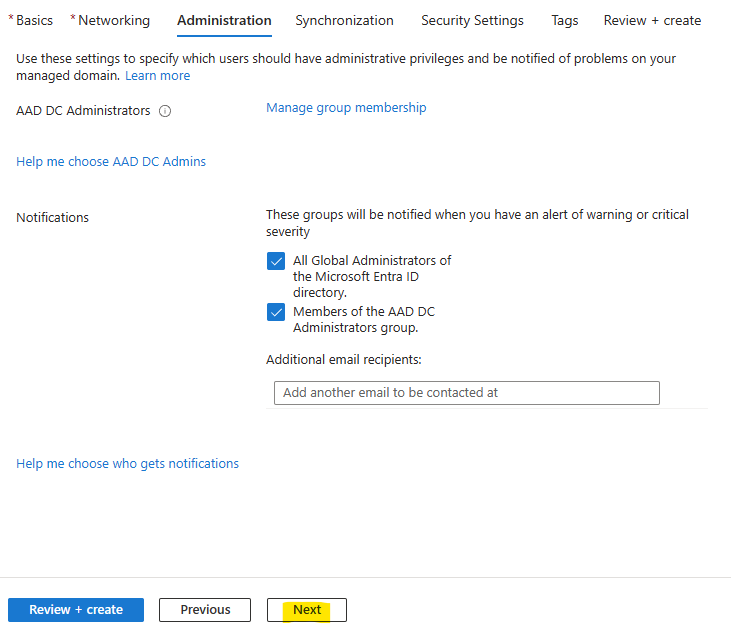

Adaptez au besoin les membres du groupe d’administrateurs créé par défaut à votre domaine managé, puis cliquez sur Suivant :

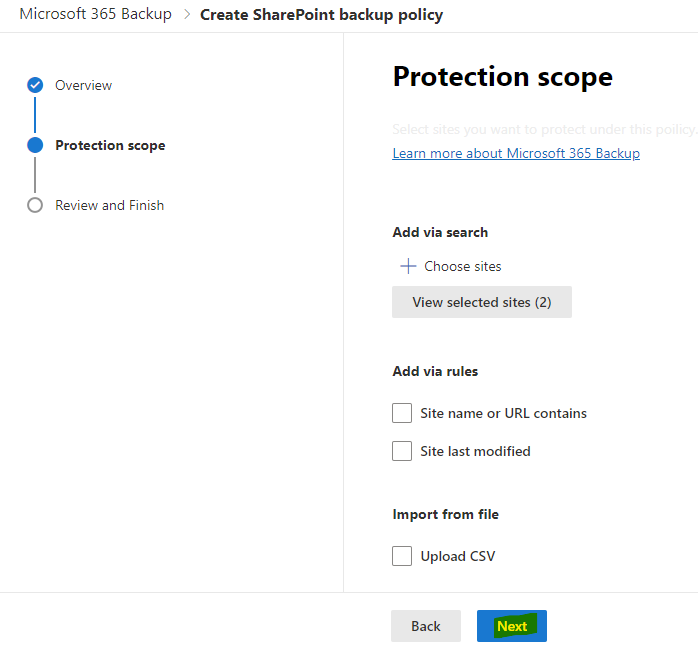

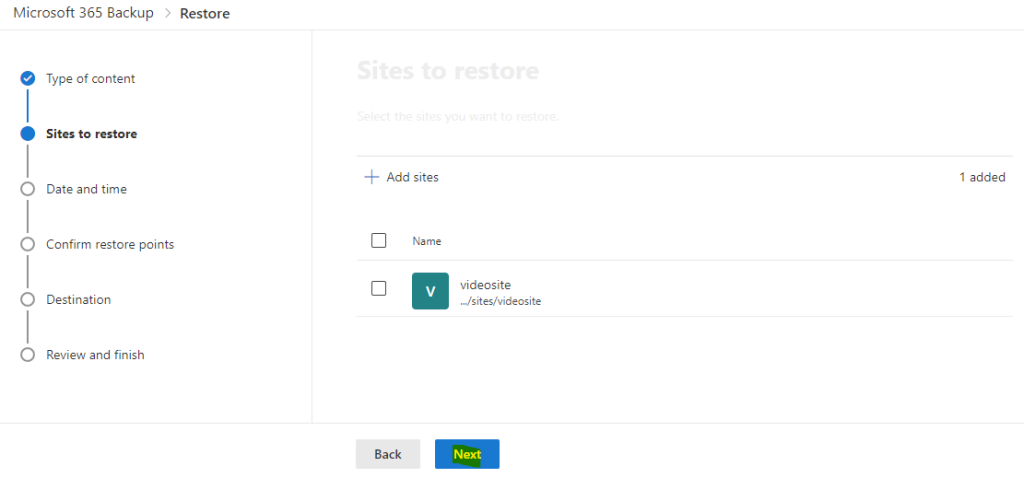

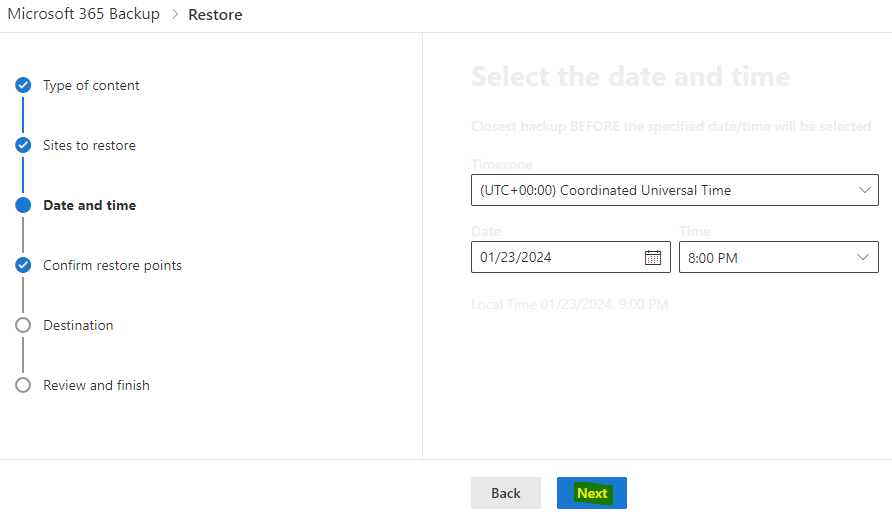

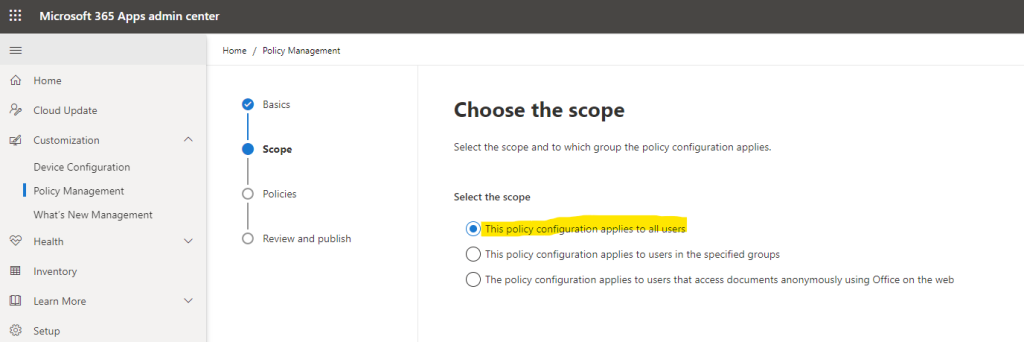

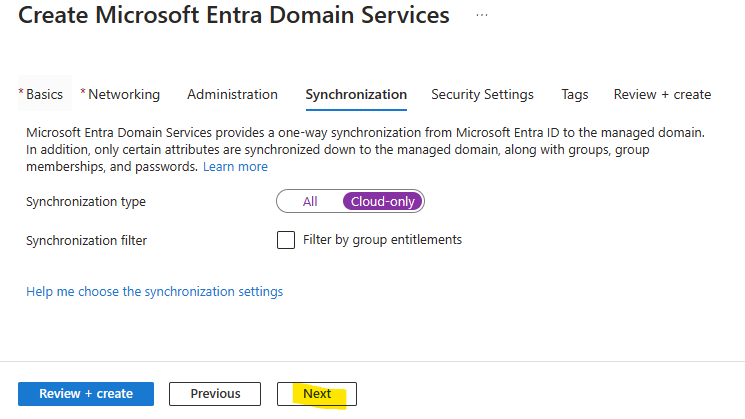

Définissez le périmètre de synchronisation, puis cliquez sur Suivant :

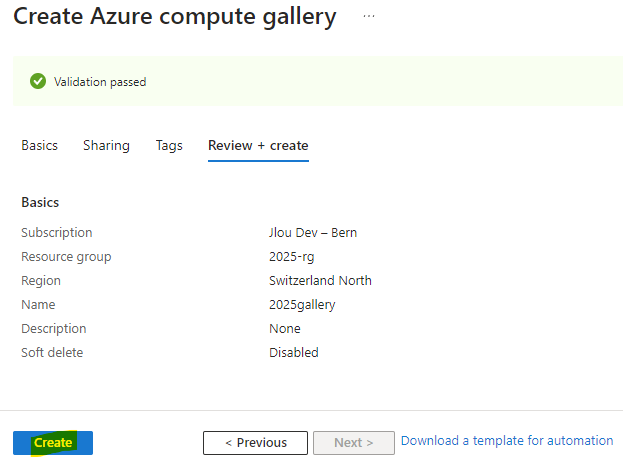

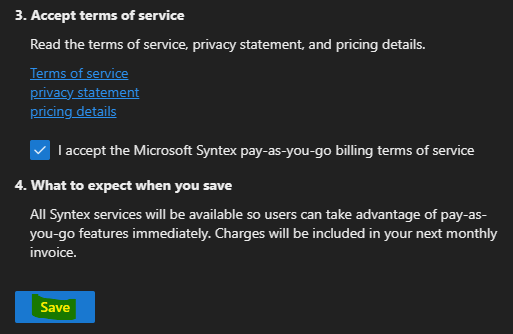

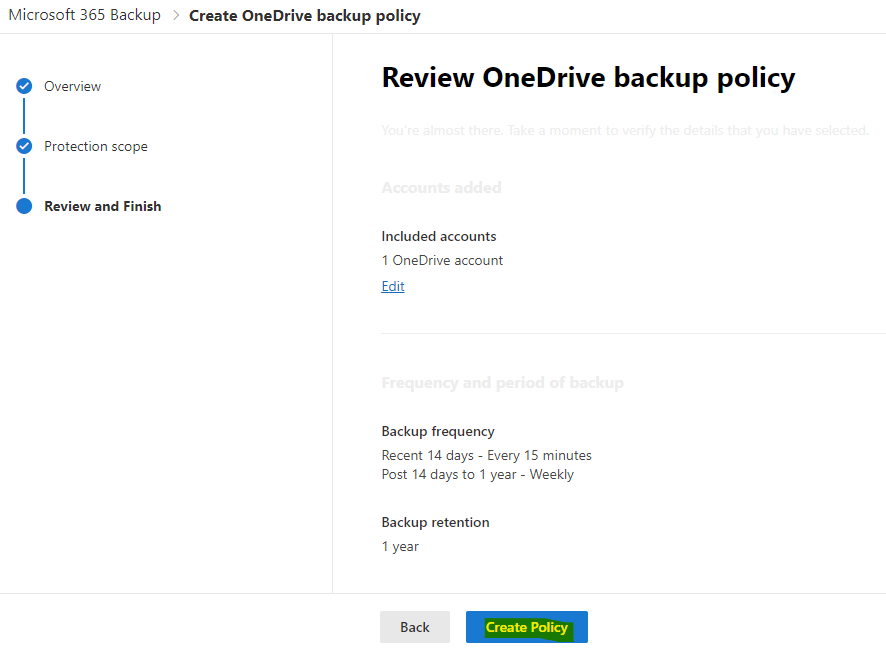

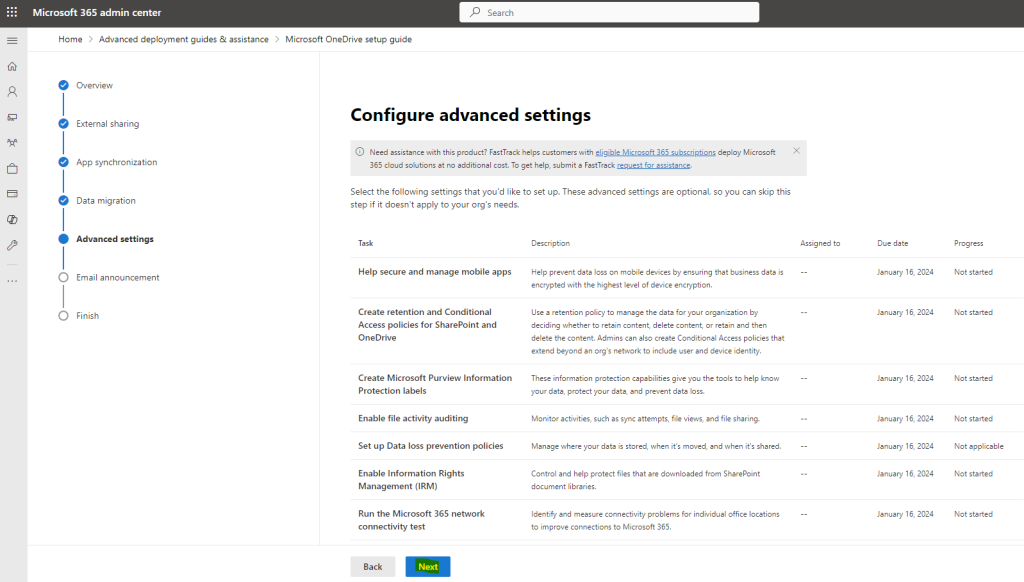

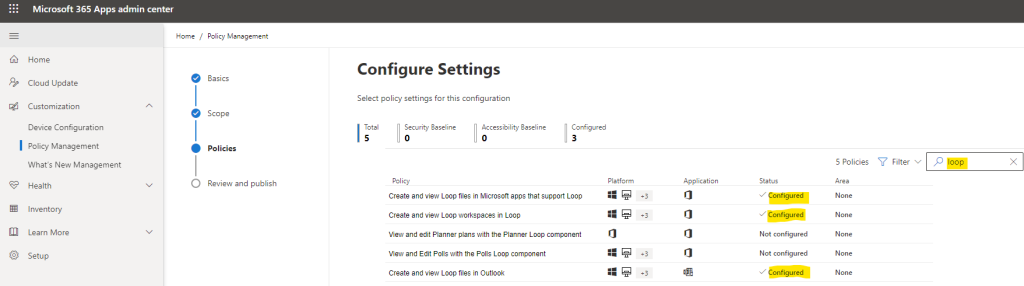

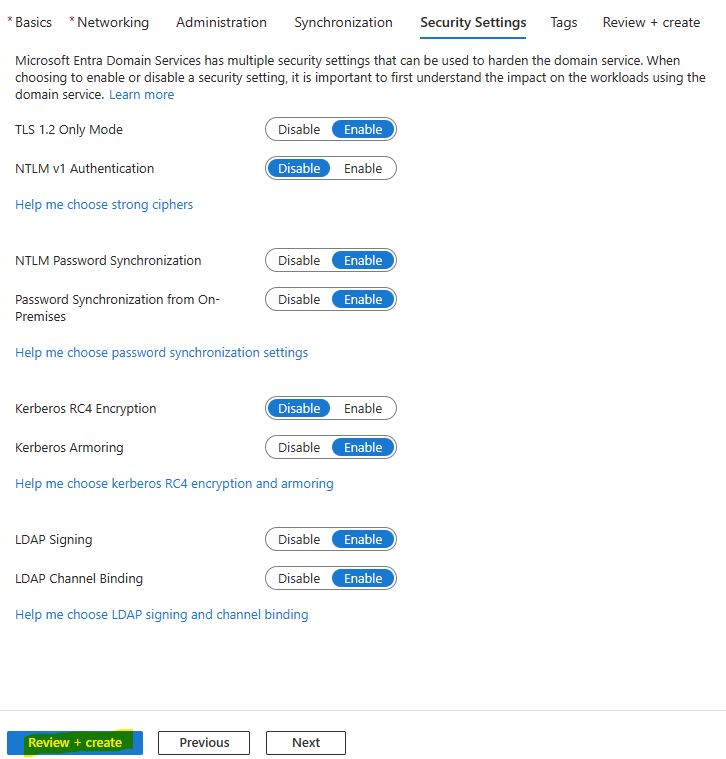

Parcourez les options liées à la sécurité de votre domaine managé, puis lancez la validation Azure :

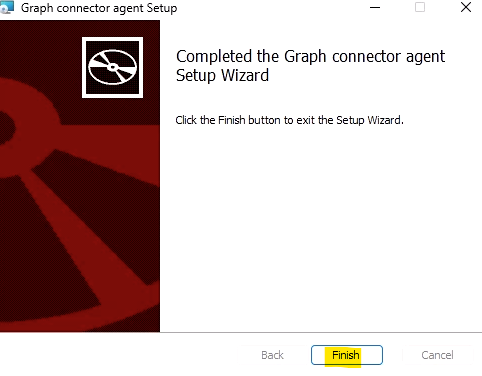

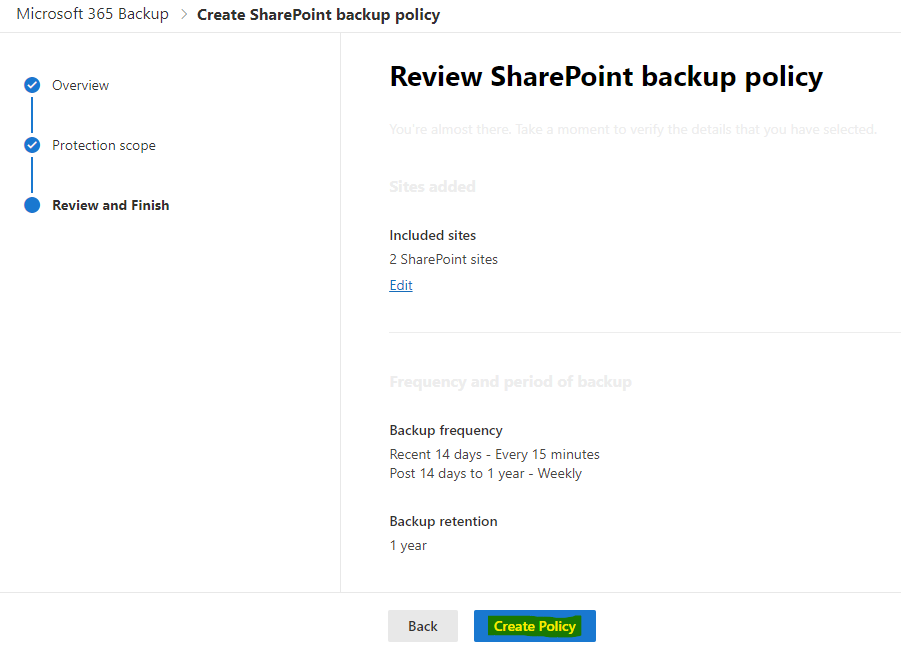

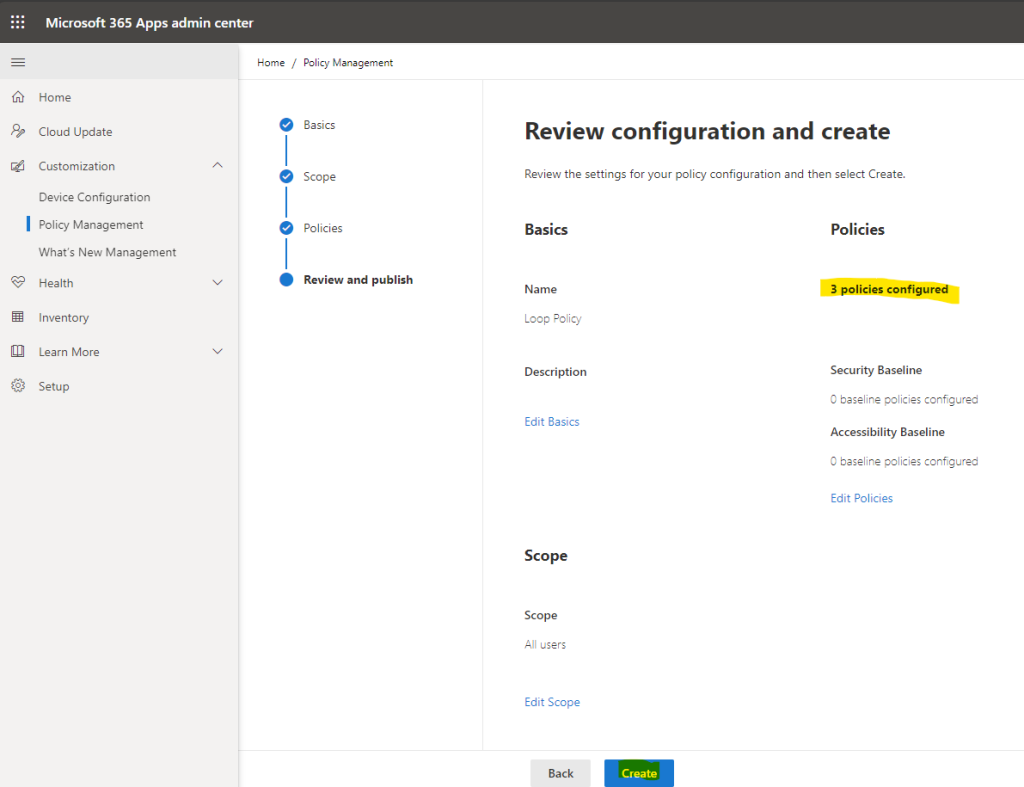

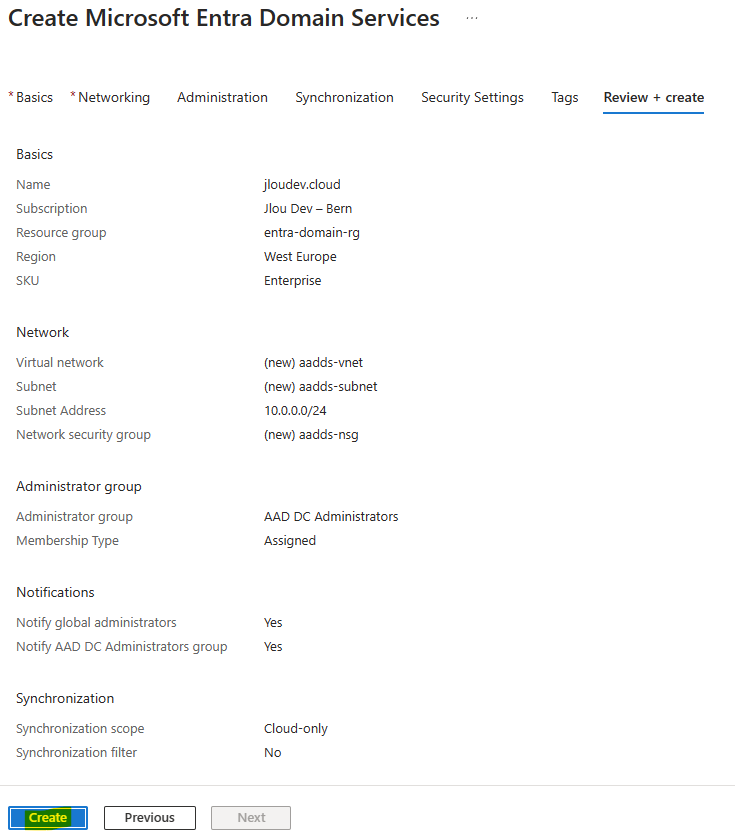

Cliquez sur Créer pour lancez la création de toutes les ressources Azure :

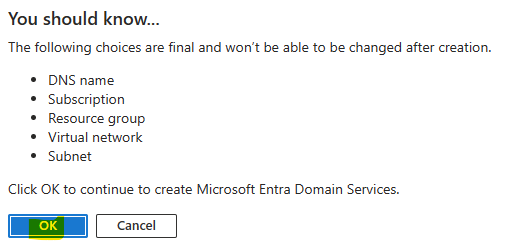

Lisez bien l’avertissement sur le blocage de modification après création, puis cliquez sur OK :

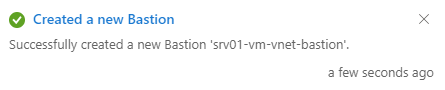

La notification Azure suivante apparaît en haut à droite de votre portail :

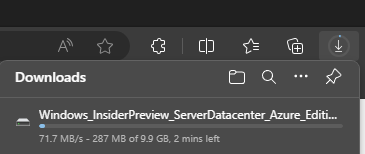

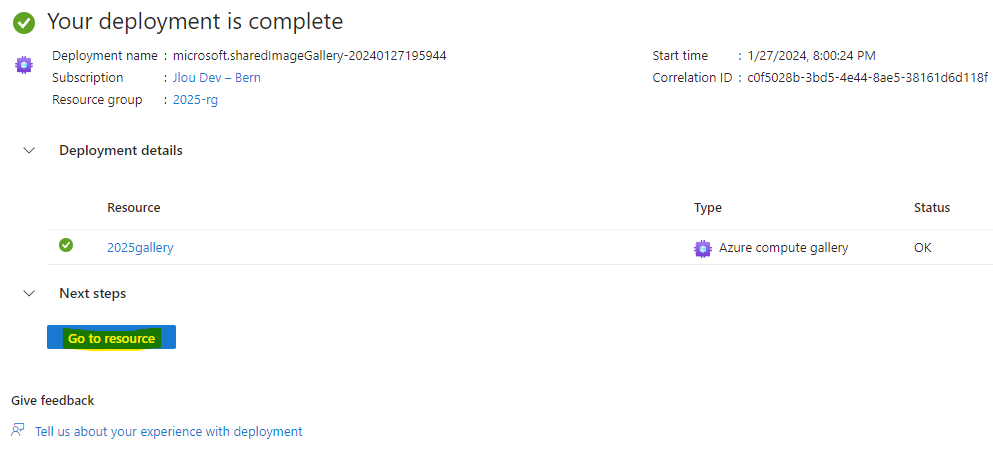

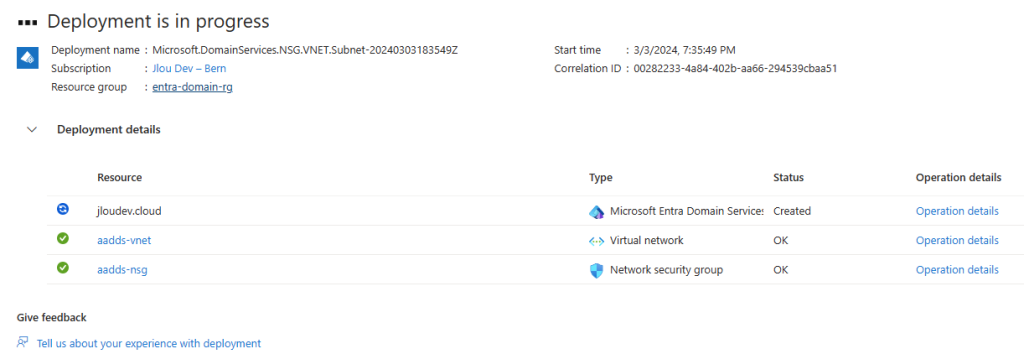

Attendez environ 30 minutes la première phase de déploiement des ressources Azure :

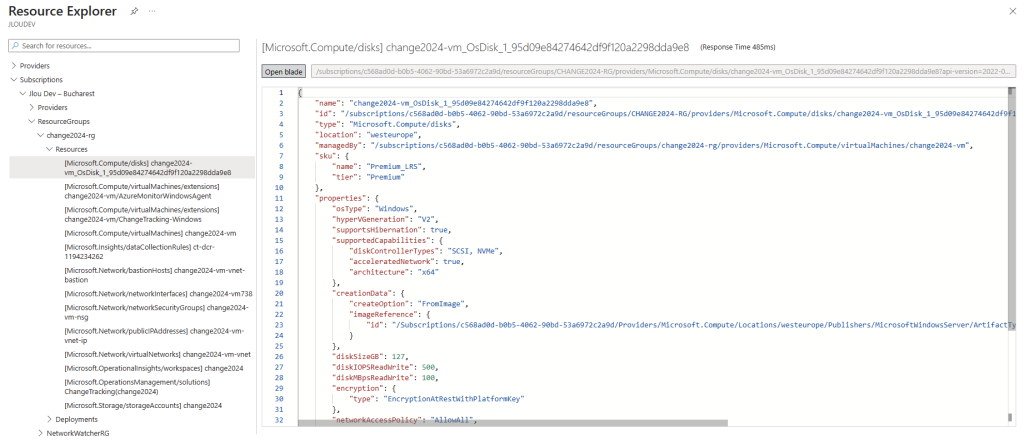

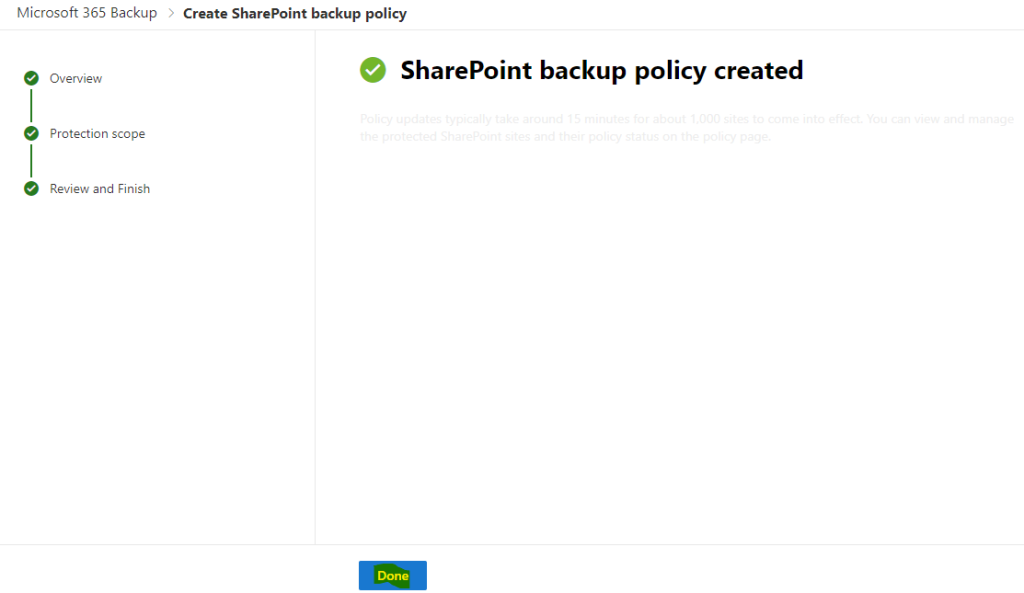

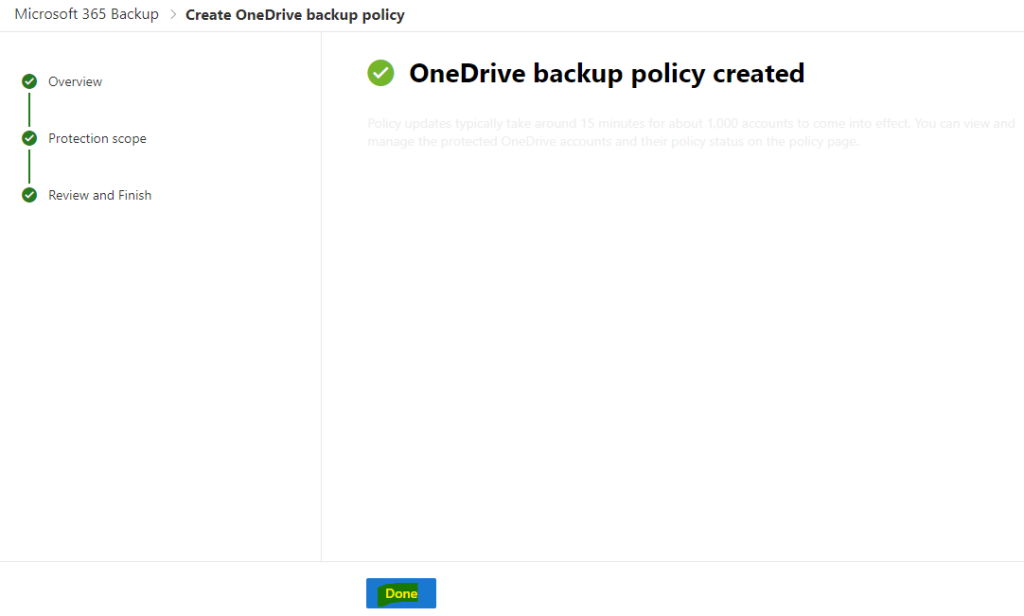

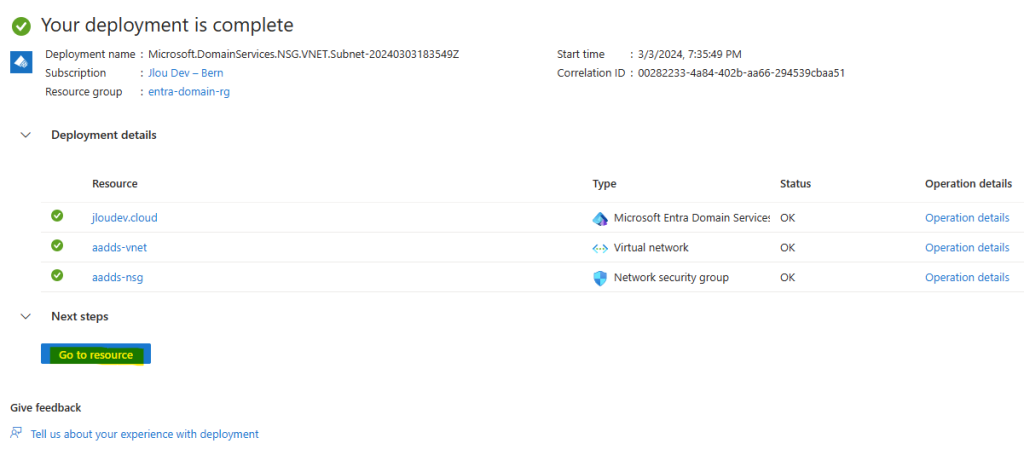

Environ 30 minutes plus tard, cliquez-ici pour parcourir les ressources Azure liées à votre domaine managé :

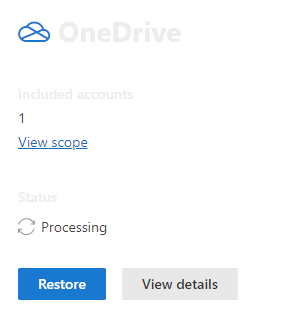

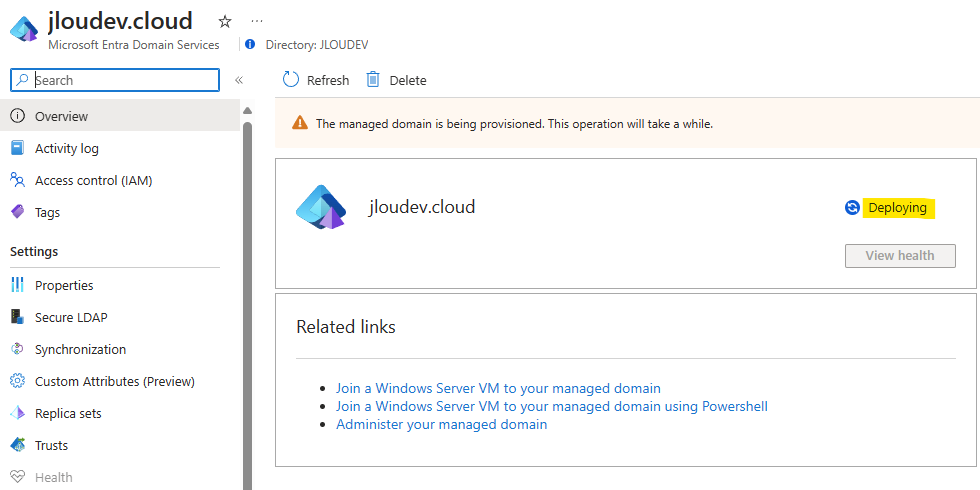

Comme vous le constatez ici, une phase de post-déploiement prend le relai pendant encore 25 minutes environ :

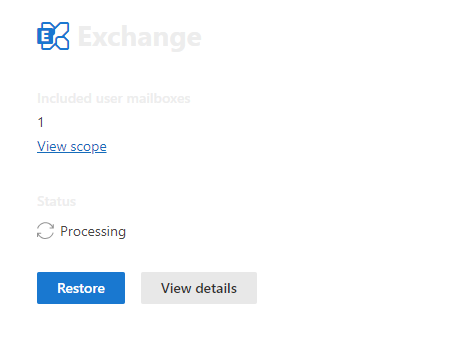

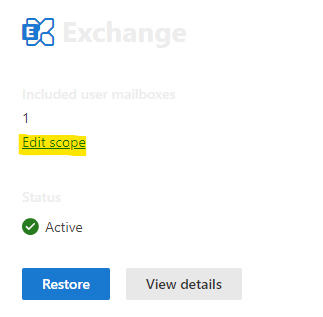

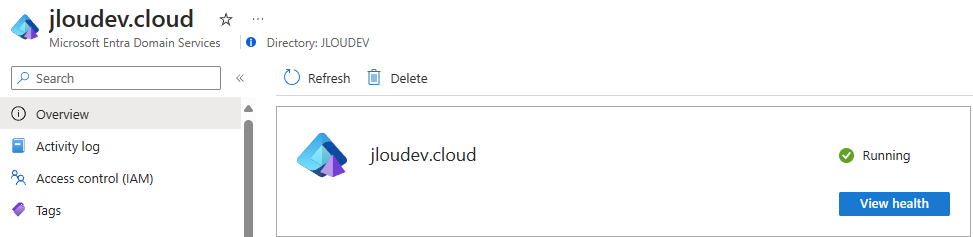

Approximativement 25 minutes plus tard, la phase de post déploiement est maintenant terminée.

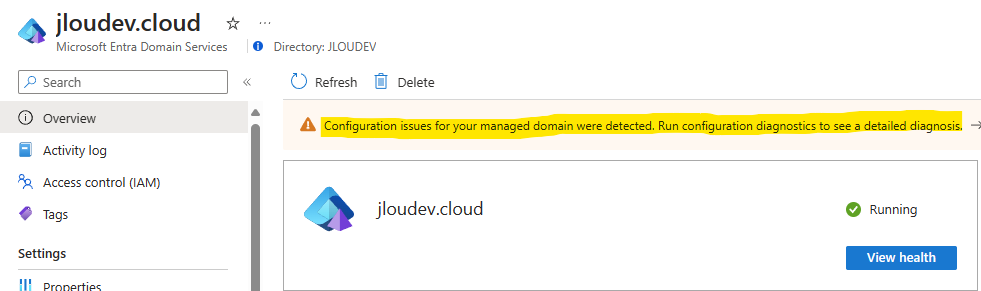

Cliquez-sur le message ci-dessous pour corriger le problème lié aux enregistrements DNS de votre réseau virtuel :

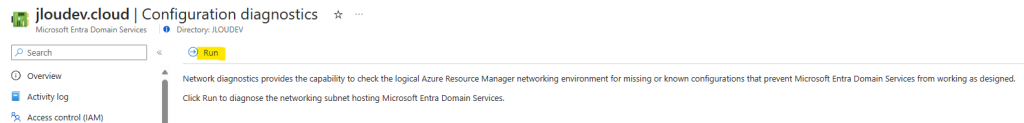

Lancez-le diagnostique en cliquant sur Lancer :

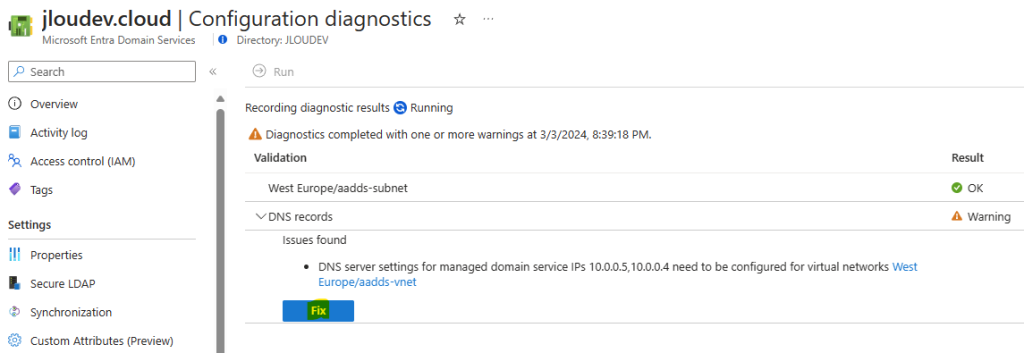

Corrigez l’adressage DNS de votre réseau virtuel en cliquant sur Réparer :

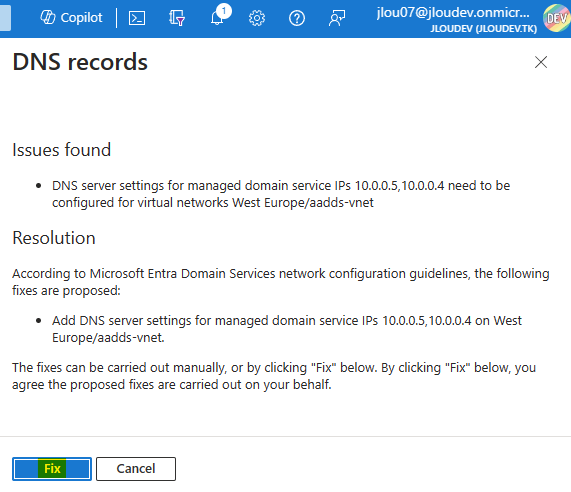

Confirmez votre choix en cliquant à nouveau sur Réparer :

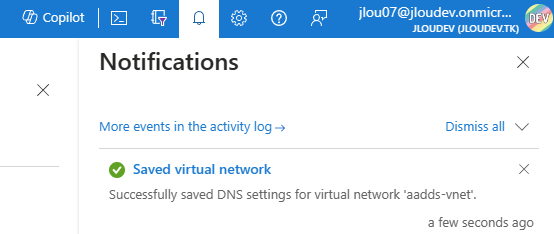

Constatez la présence d’une notification Azure impactant votre réseau virtuel :

Vérifiez la disparition de la notification d’alerte sur votre domaine managé :

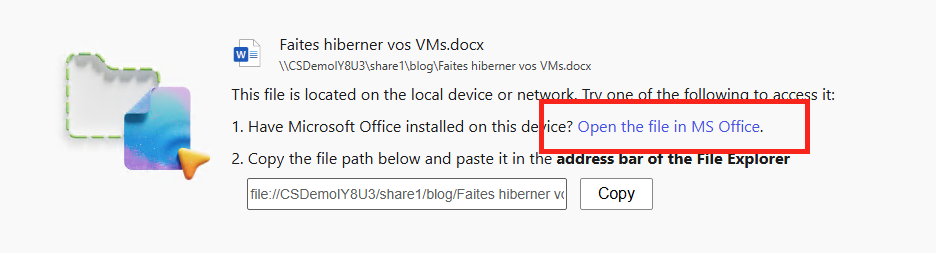

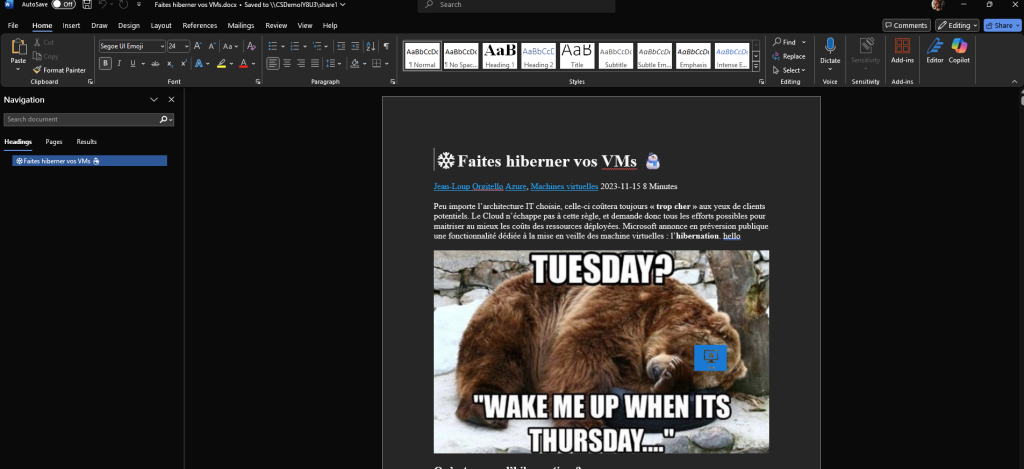

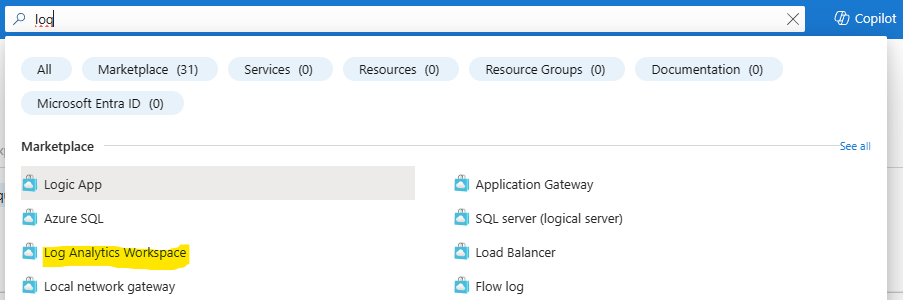

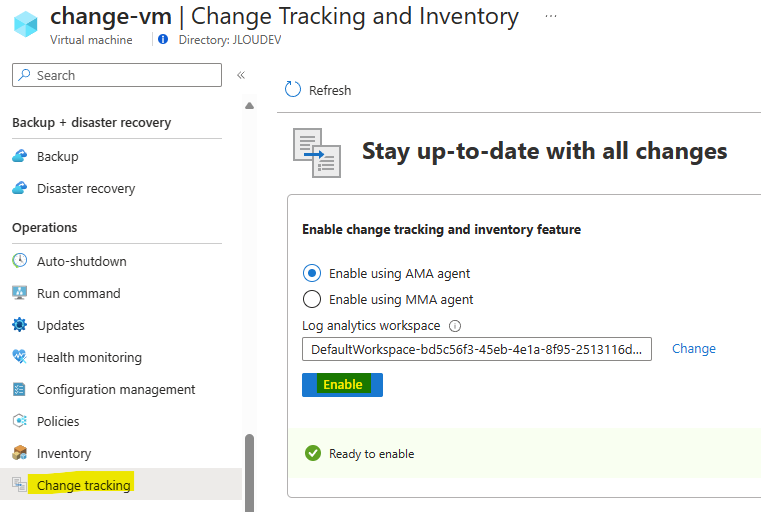

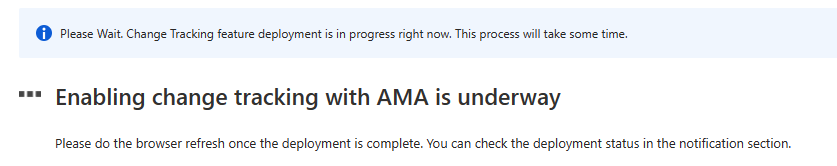

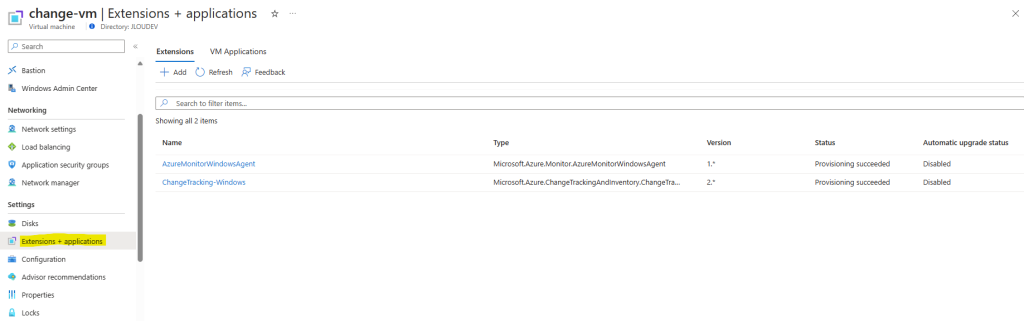

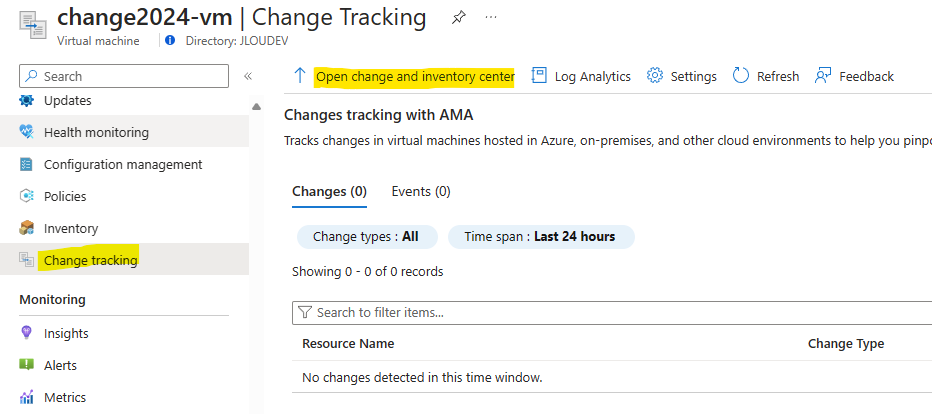

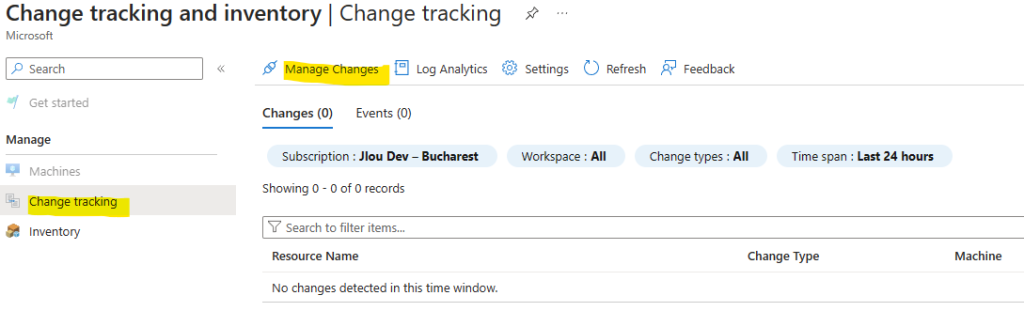

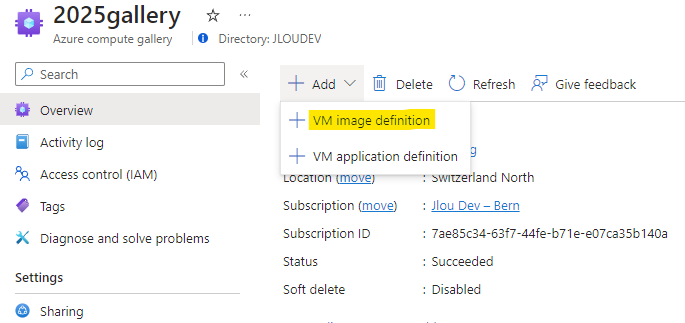

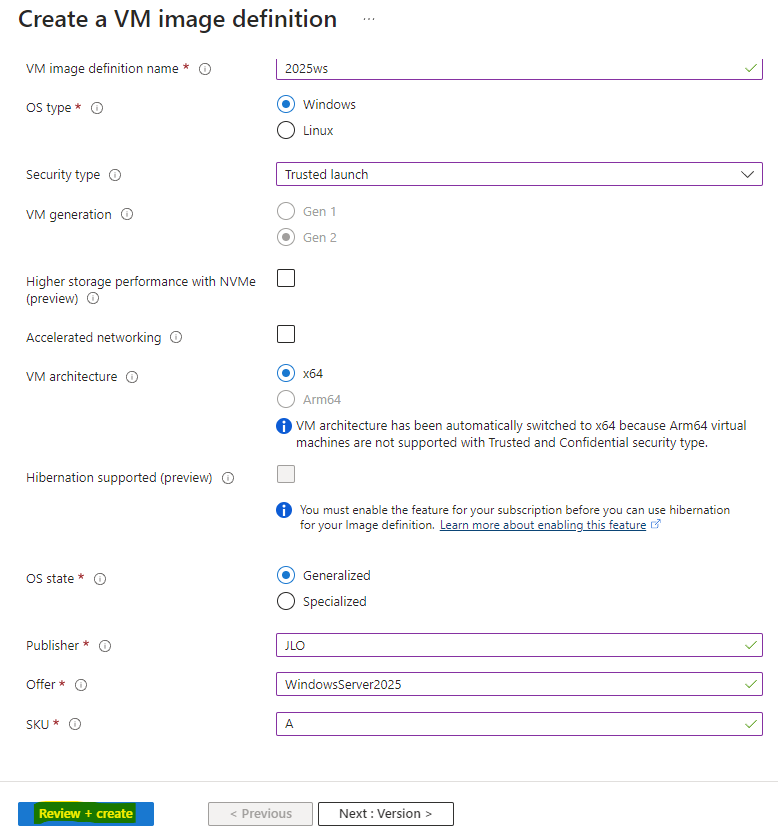

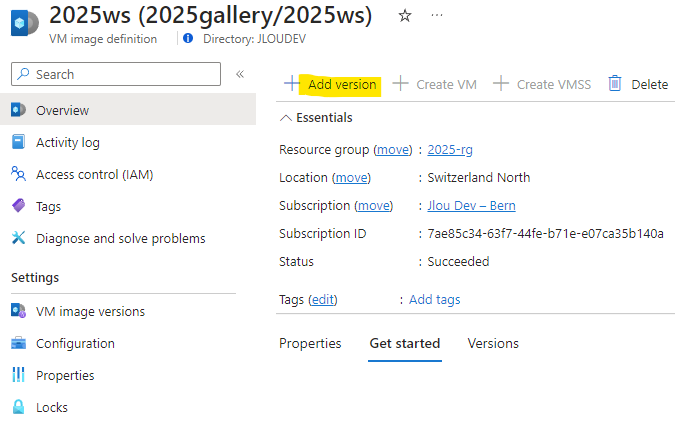

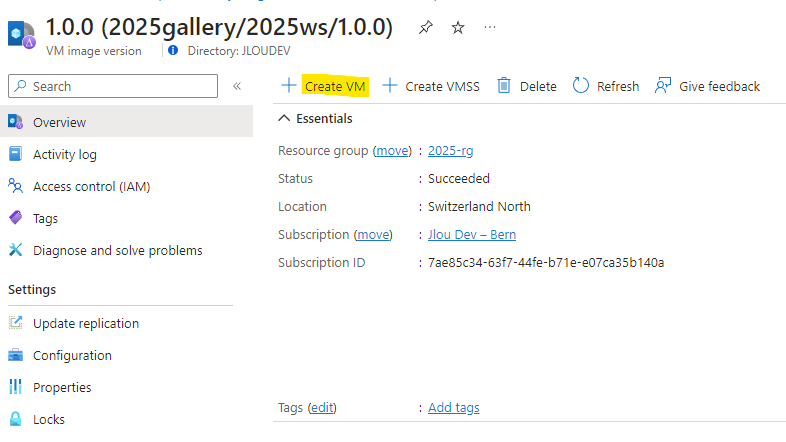

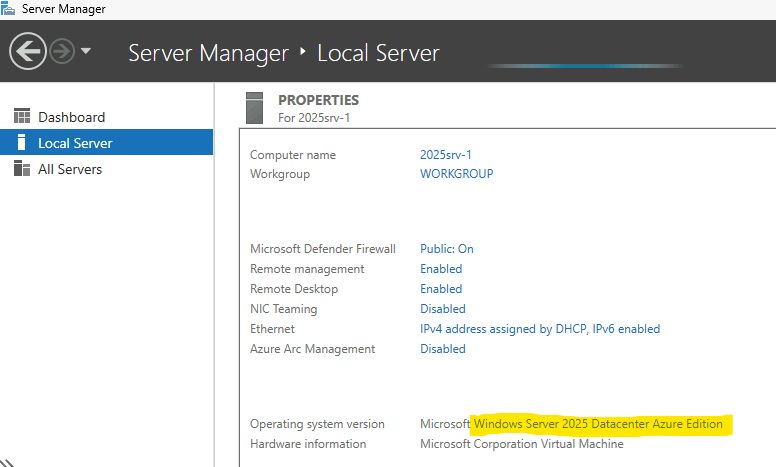

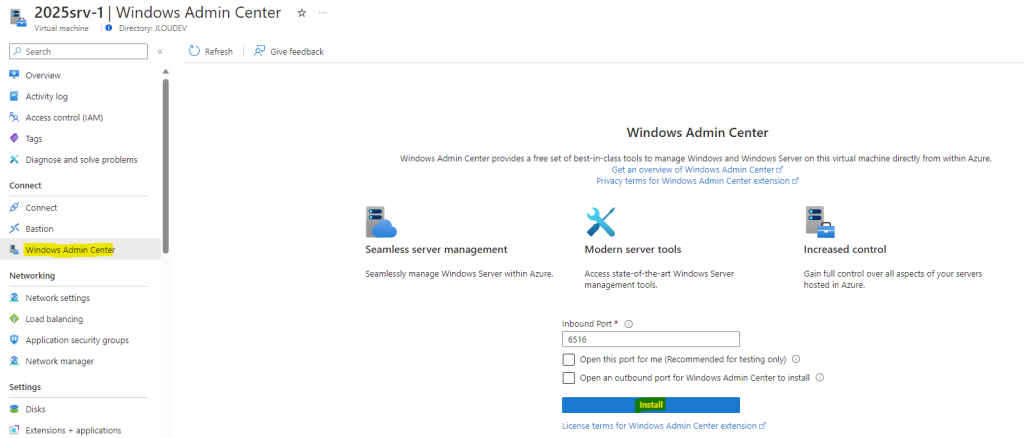

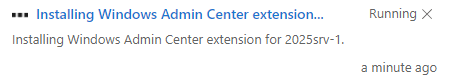

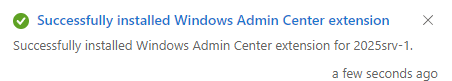

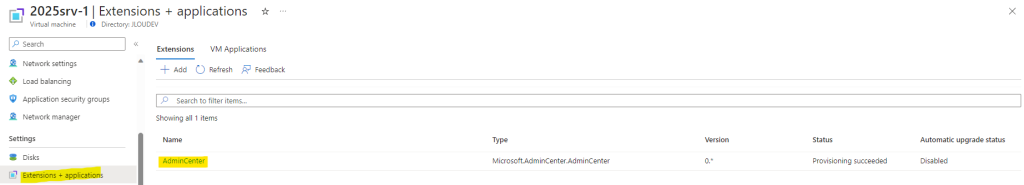

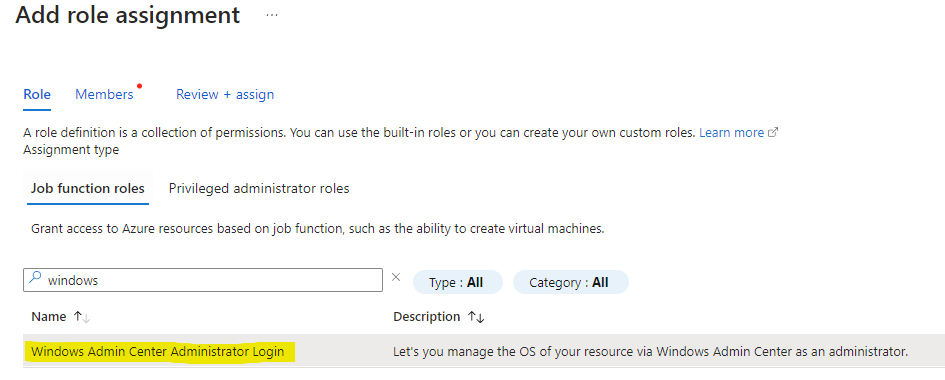

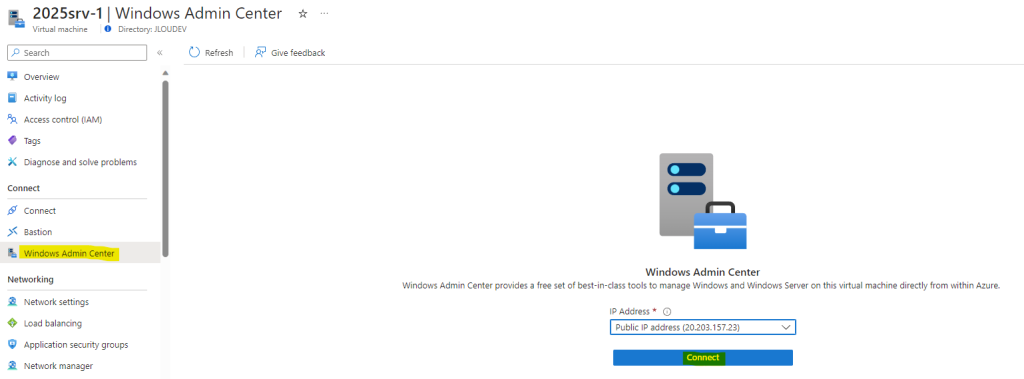

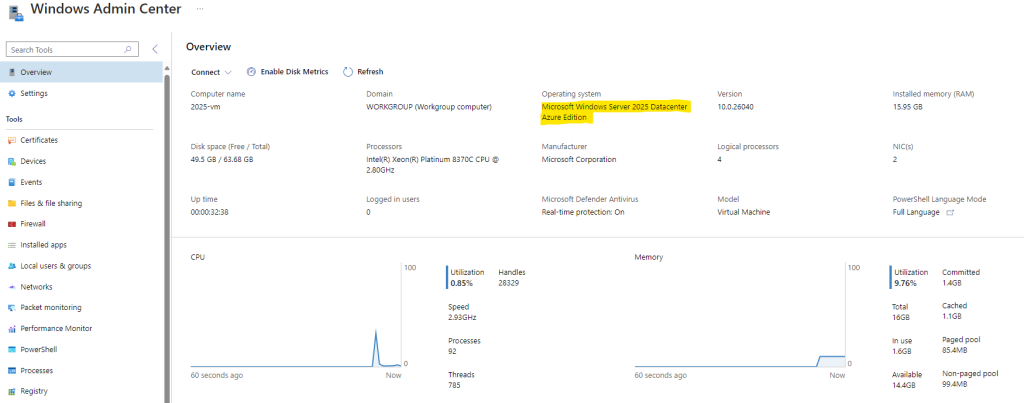

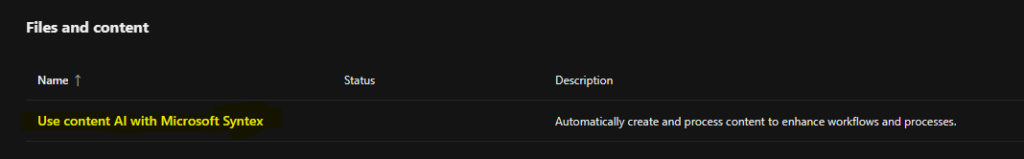

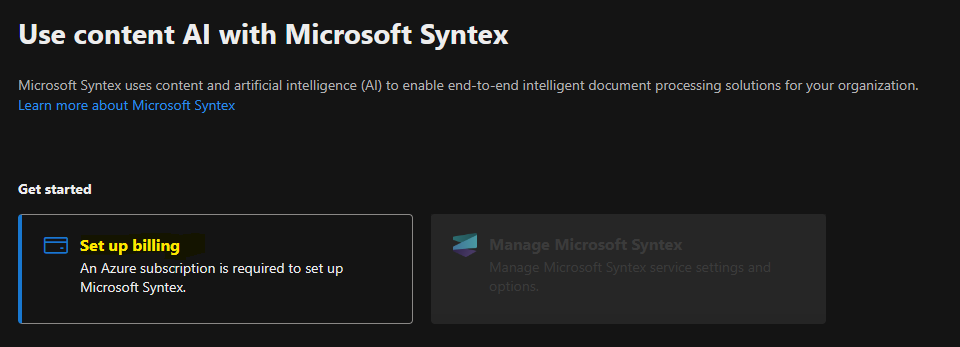

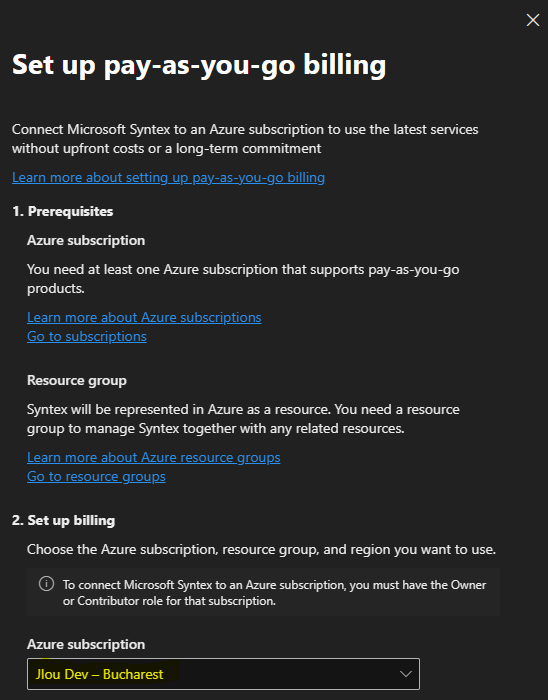

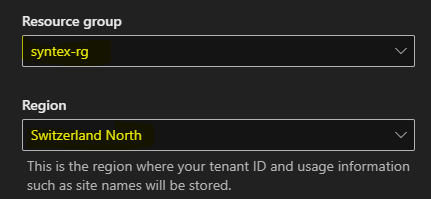

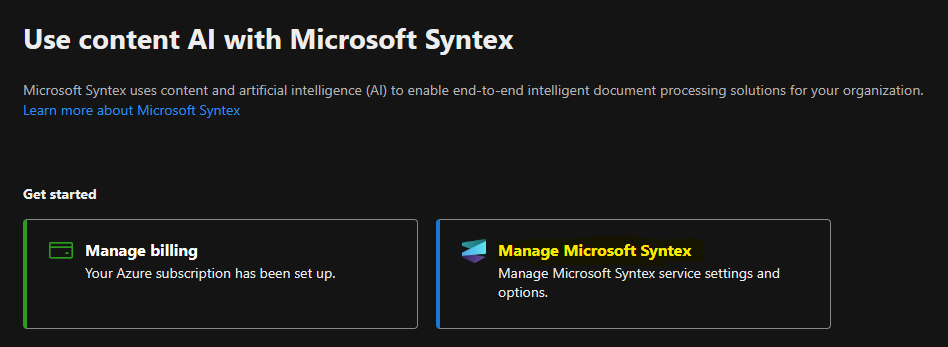

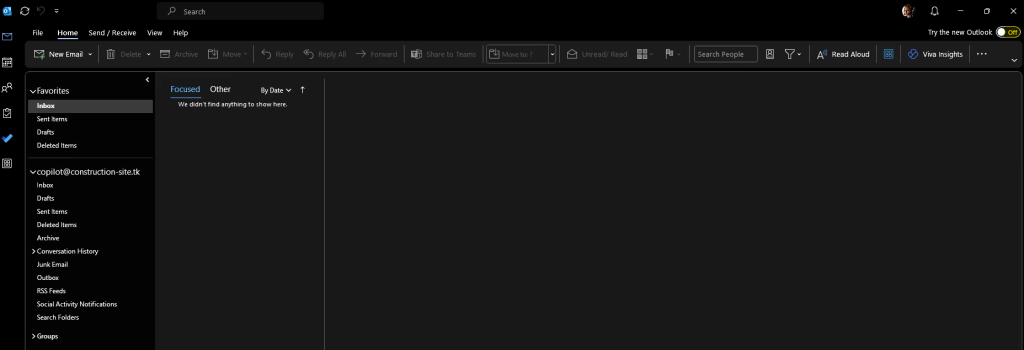

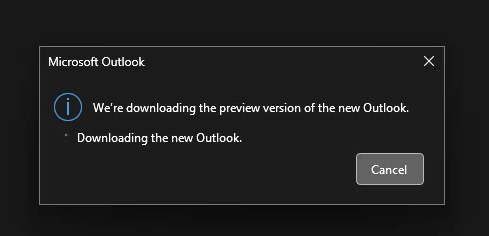

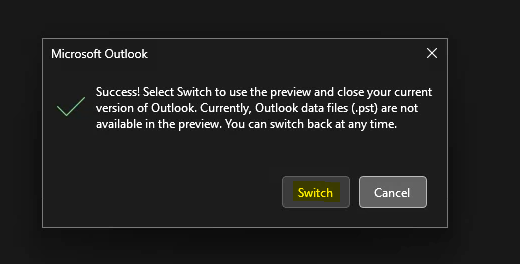

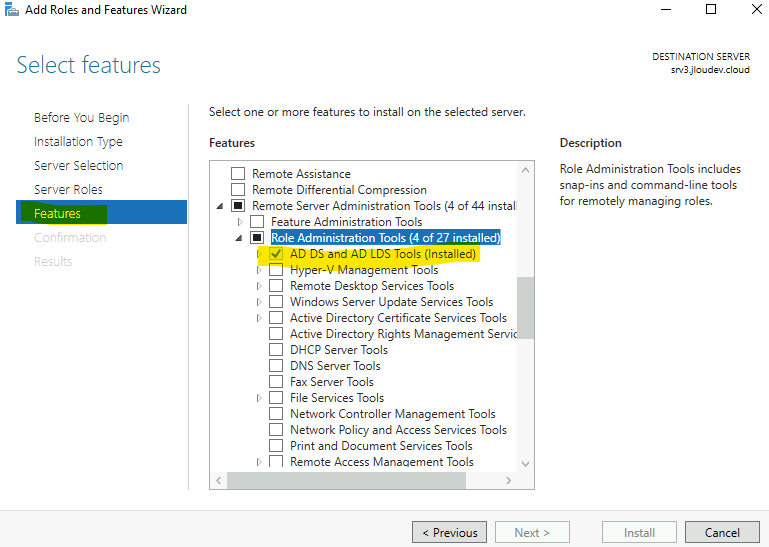

Afin de gérer plus facilement le partage côté domaine managé, vous pouvez créer une machine virtuelle Azure sur le même réseau que votre domaine managé avec la fonctionnalité suivante :

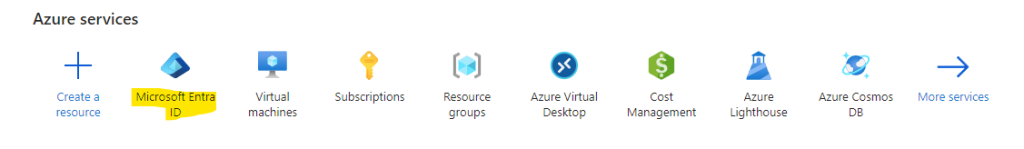

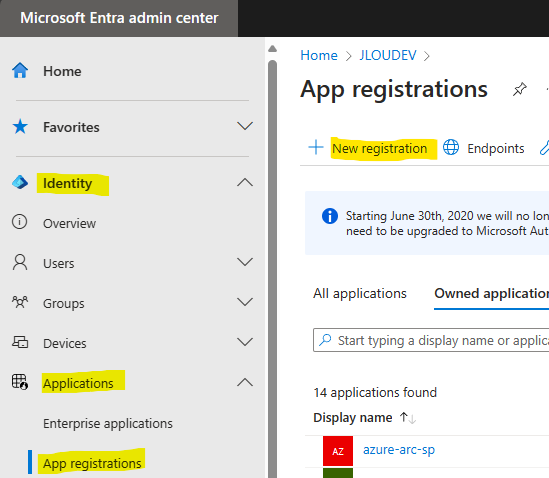

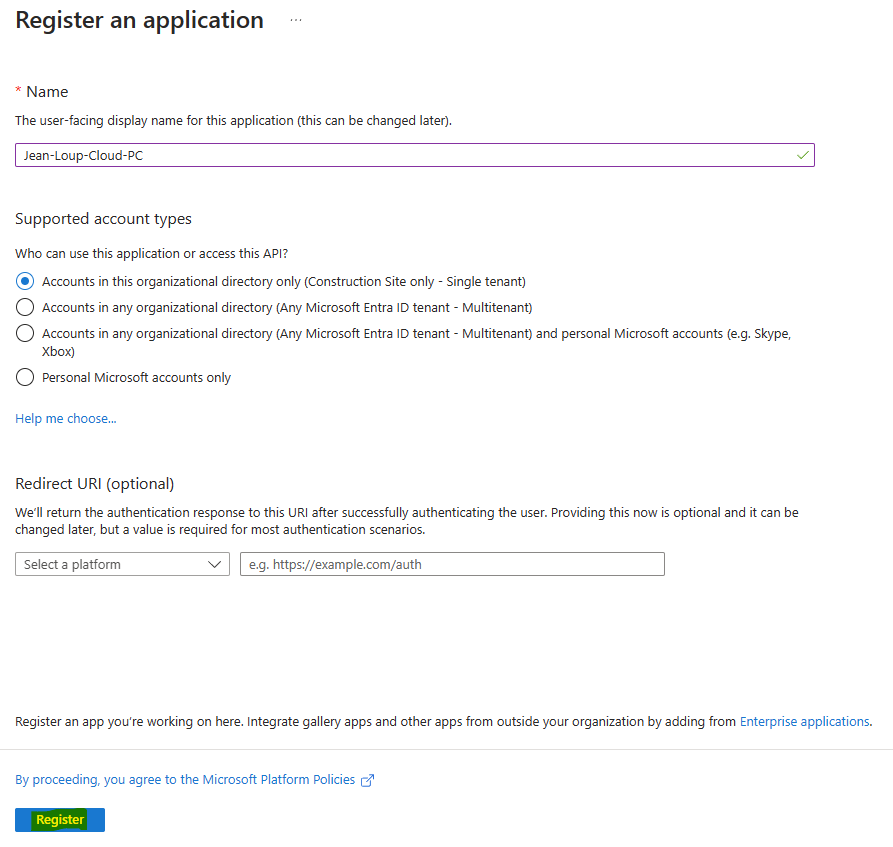

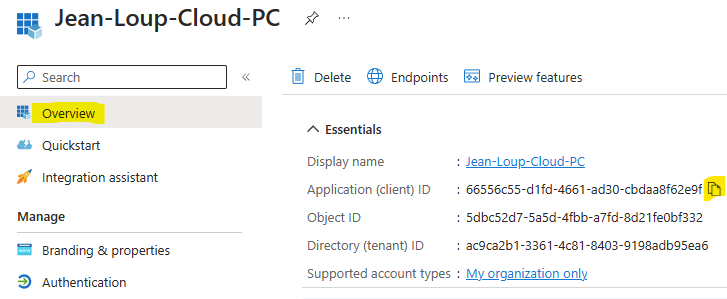

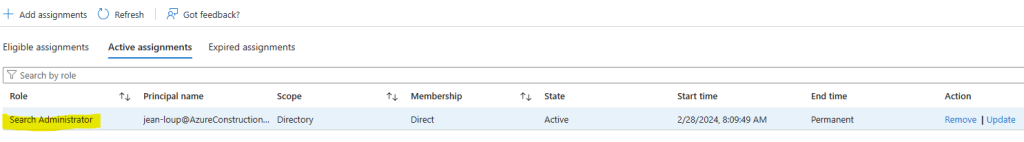

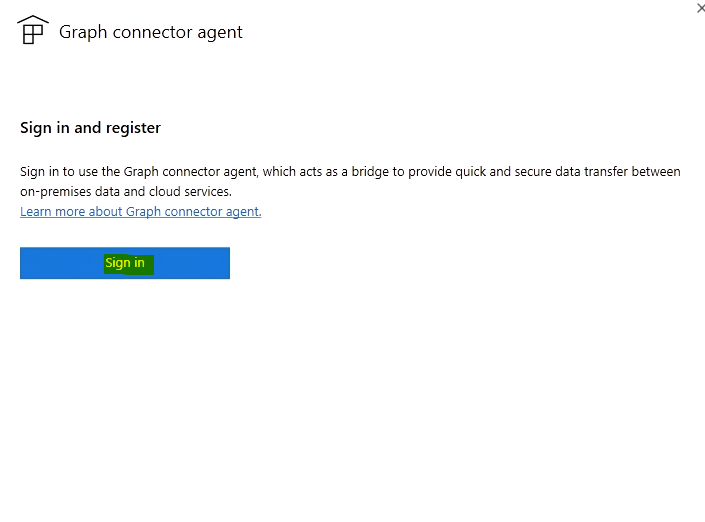

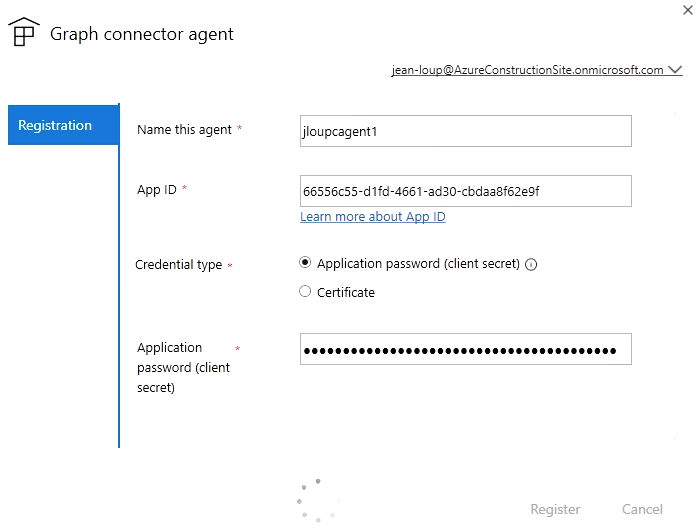

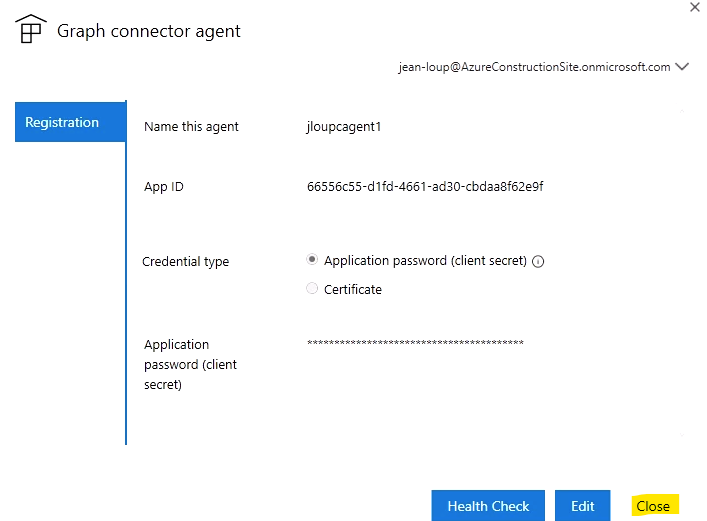

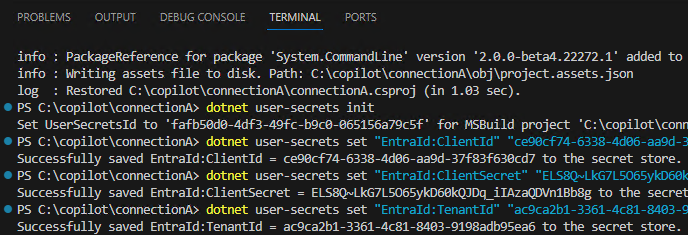

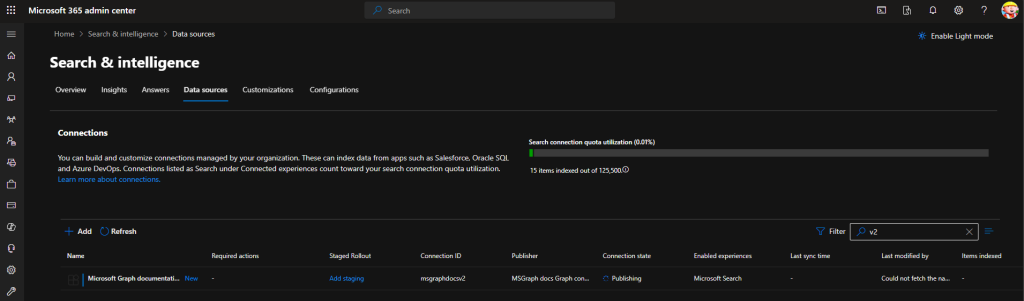

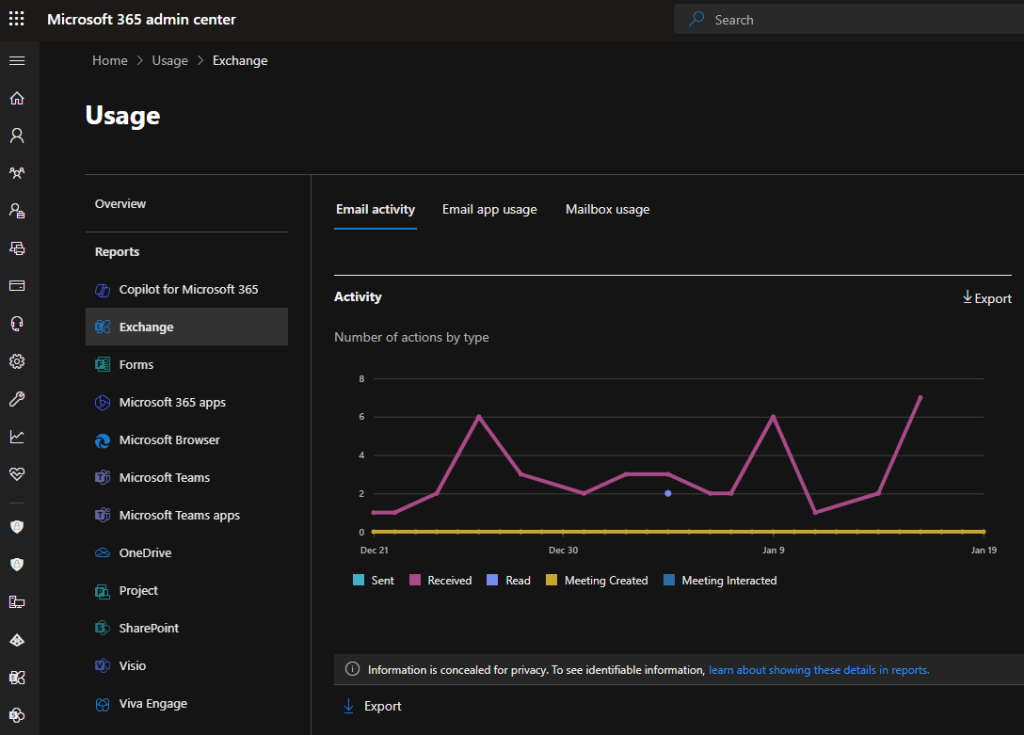

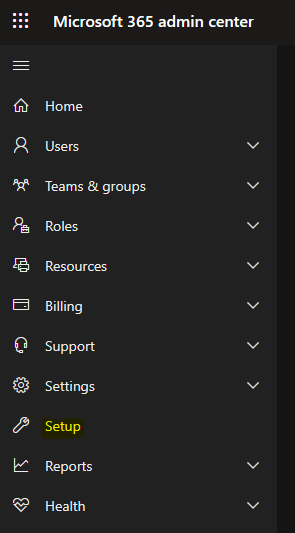

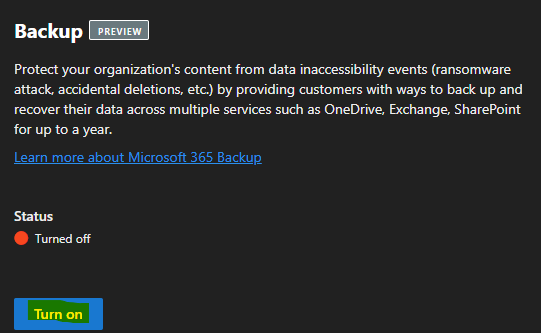

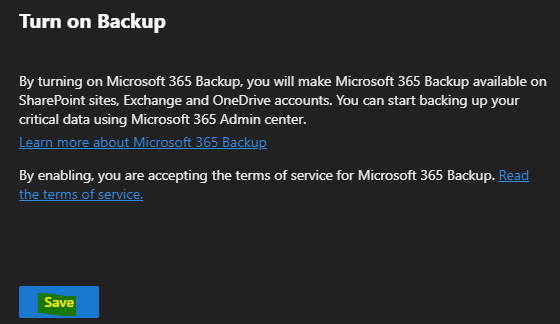

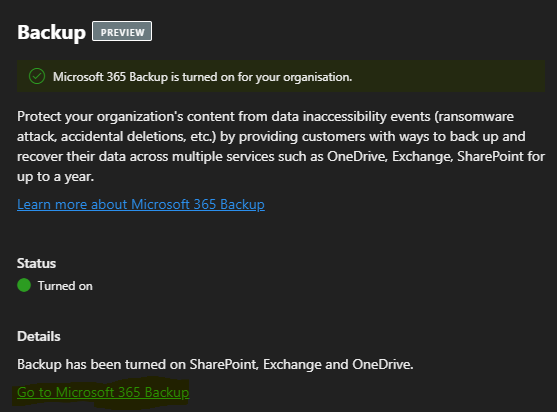

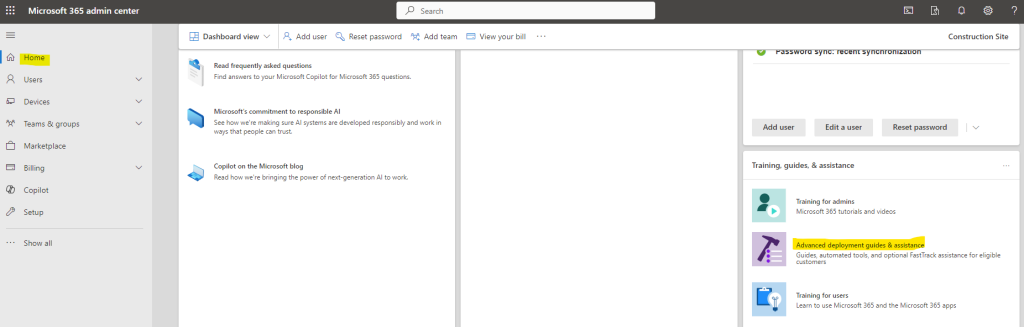

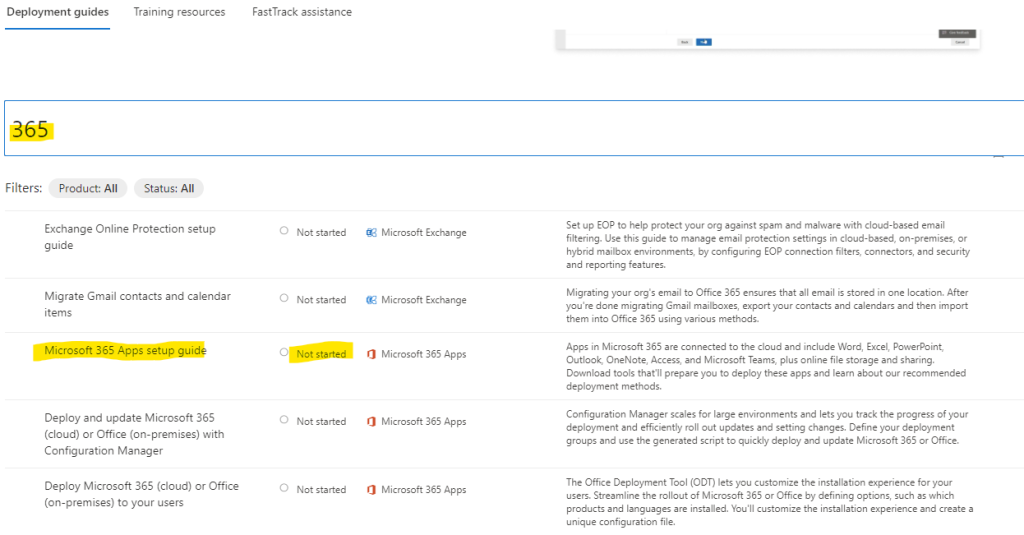

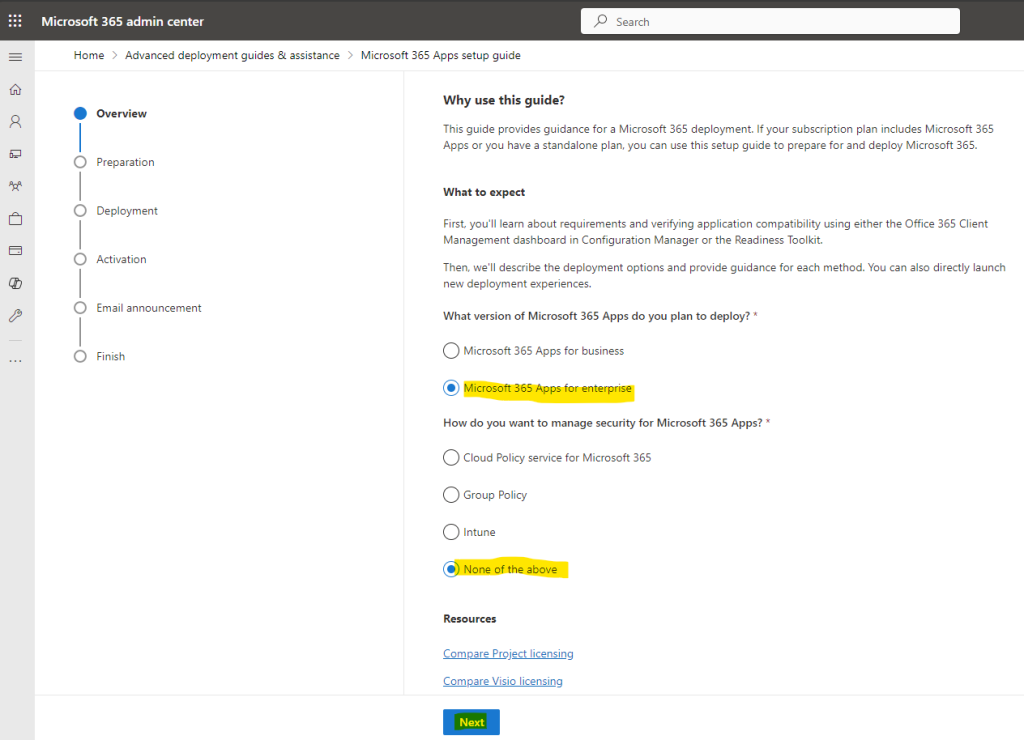

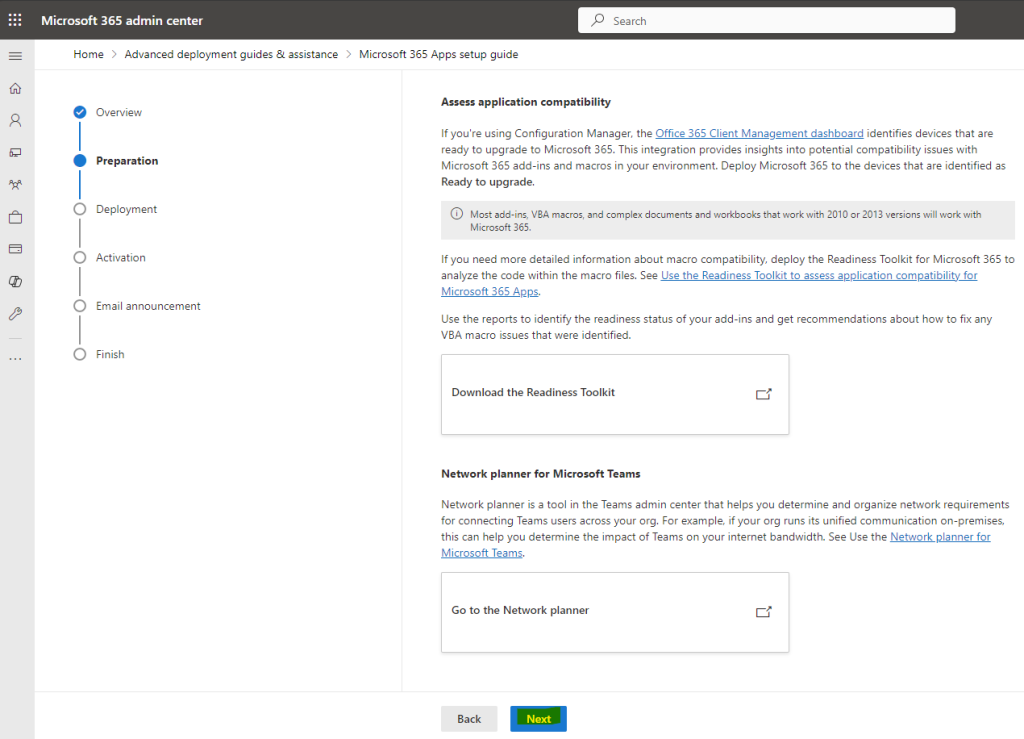

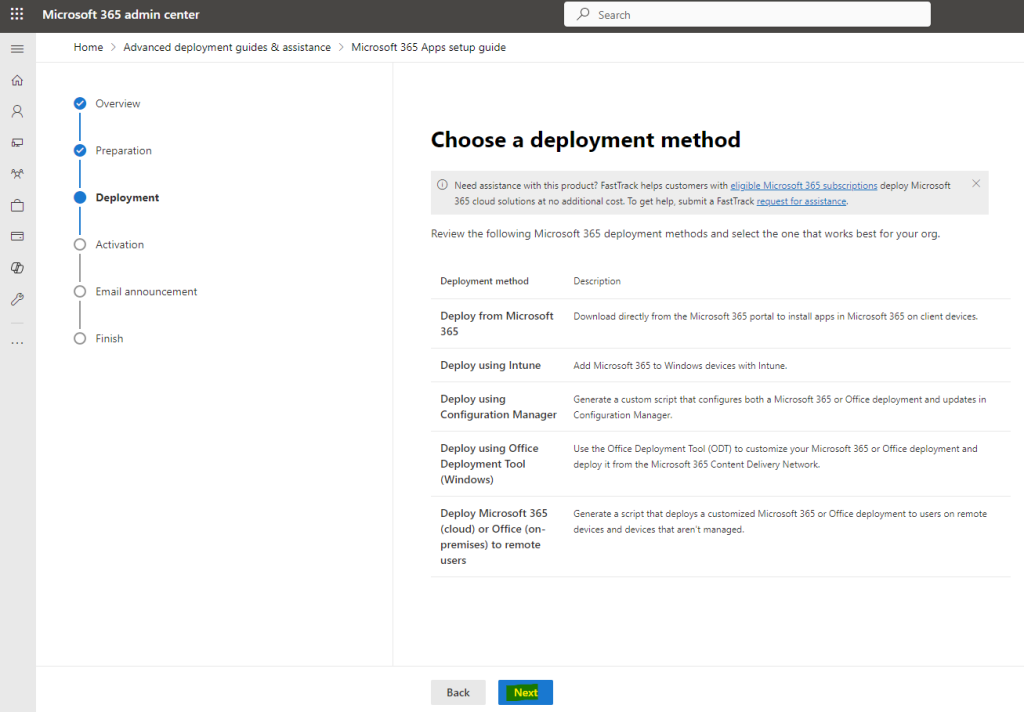

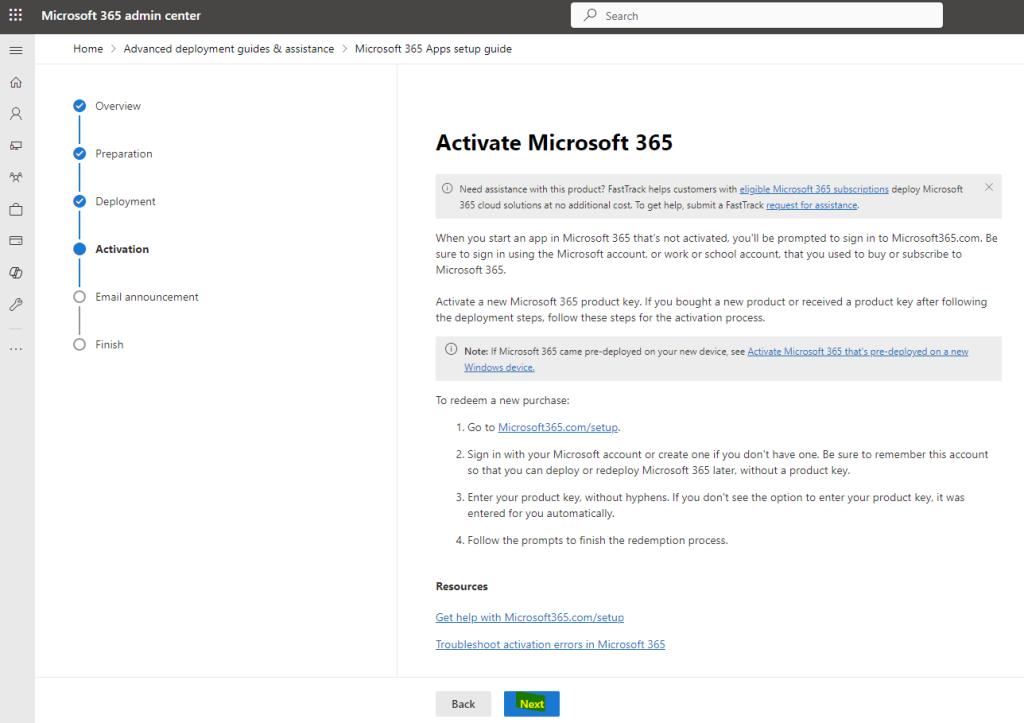

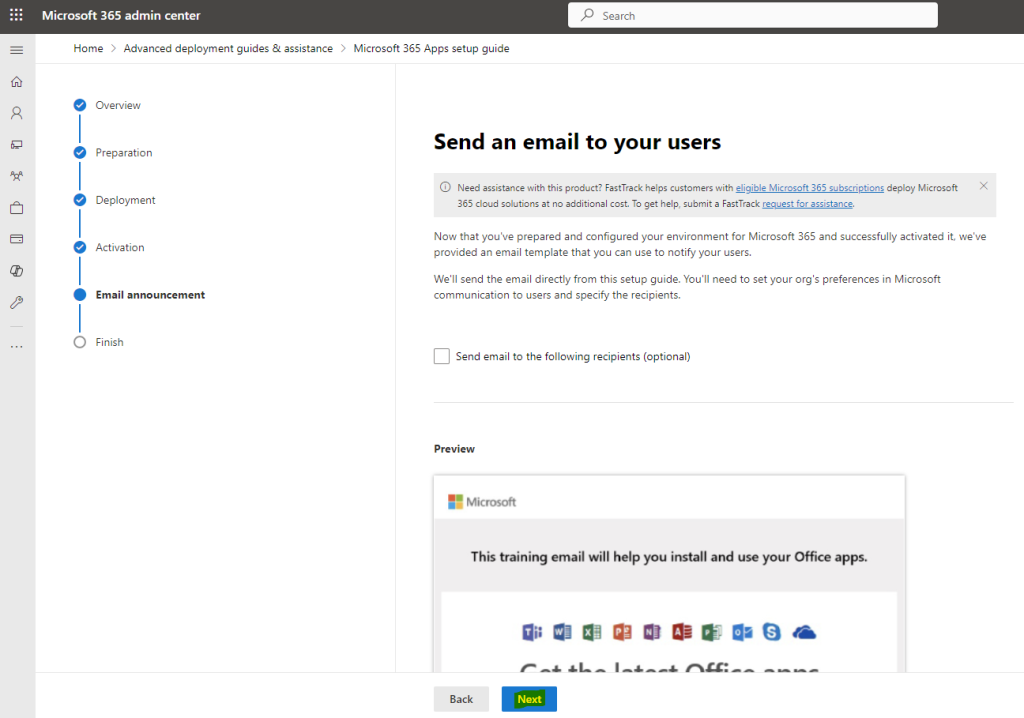

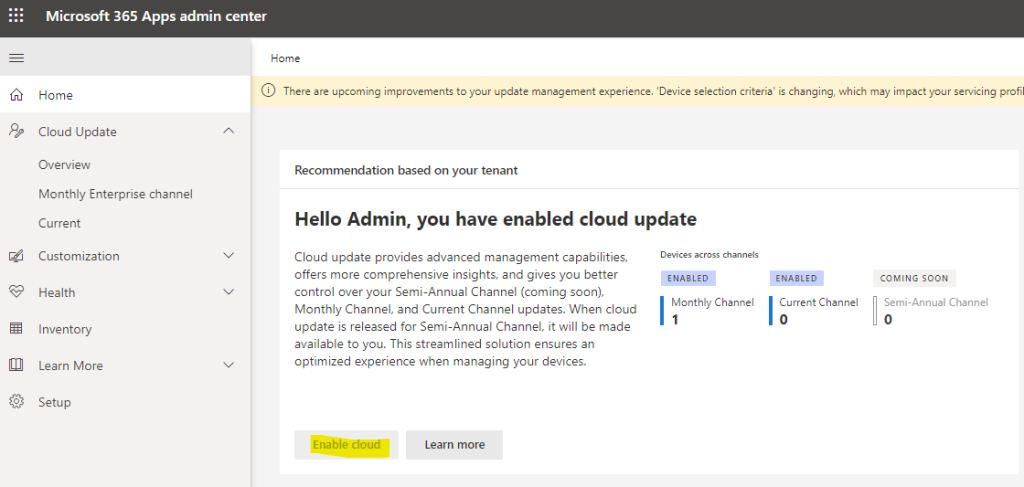

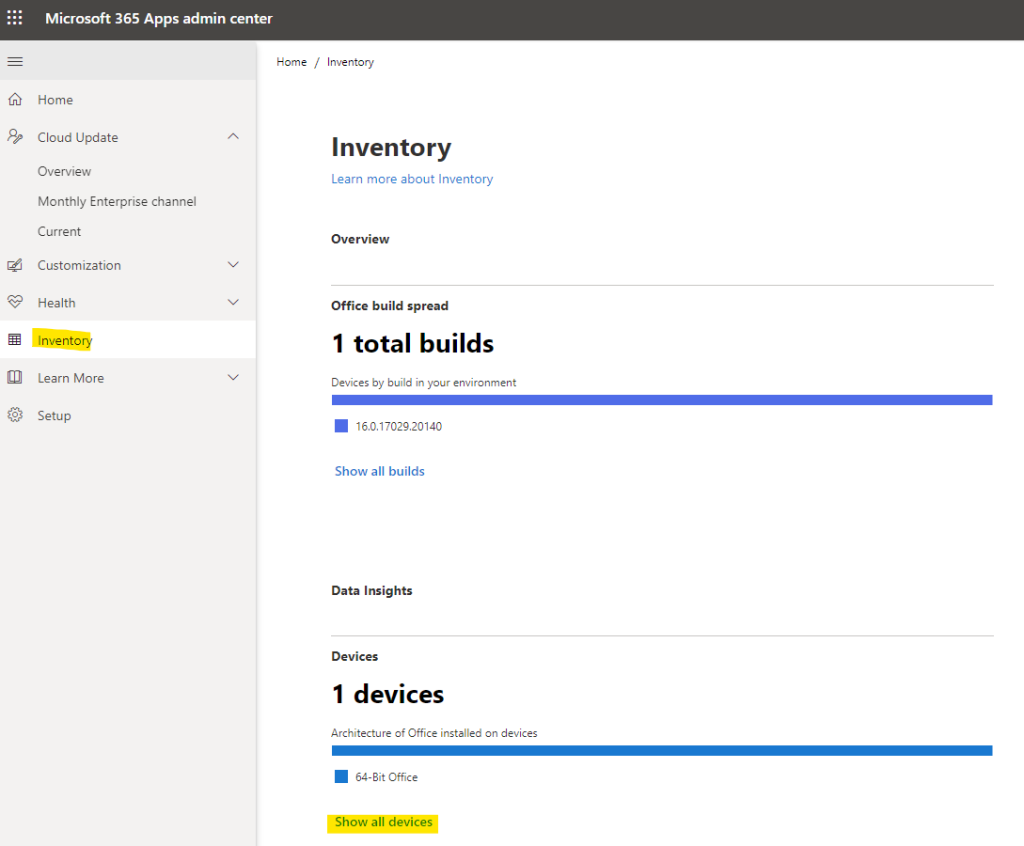

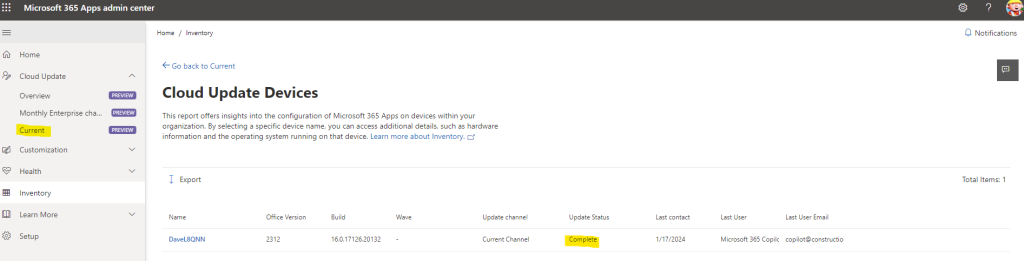

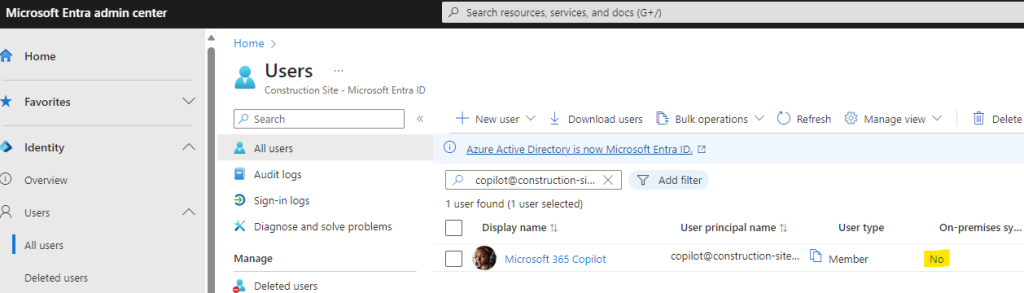

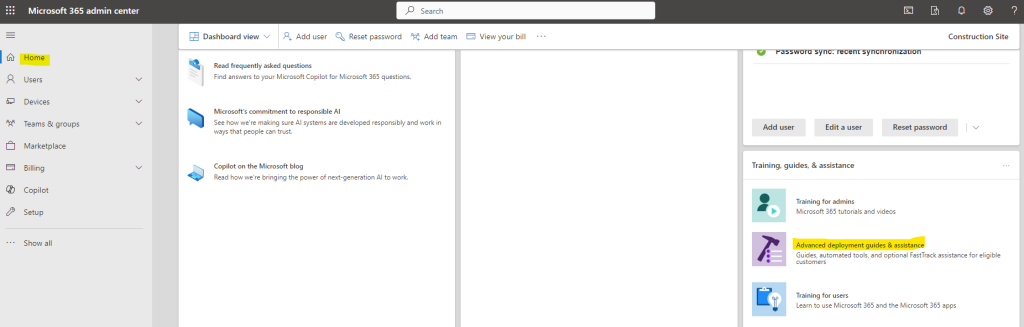

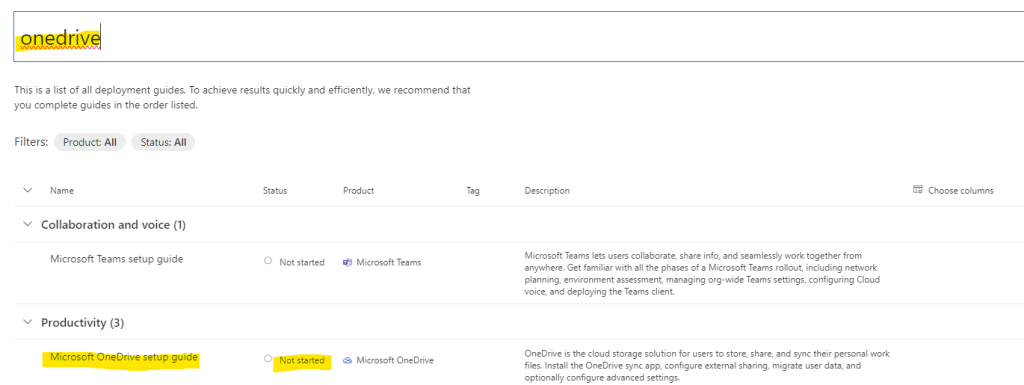

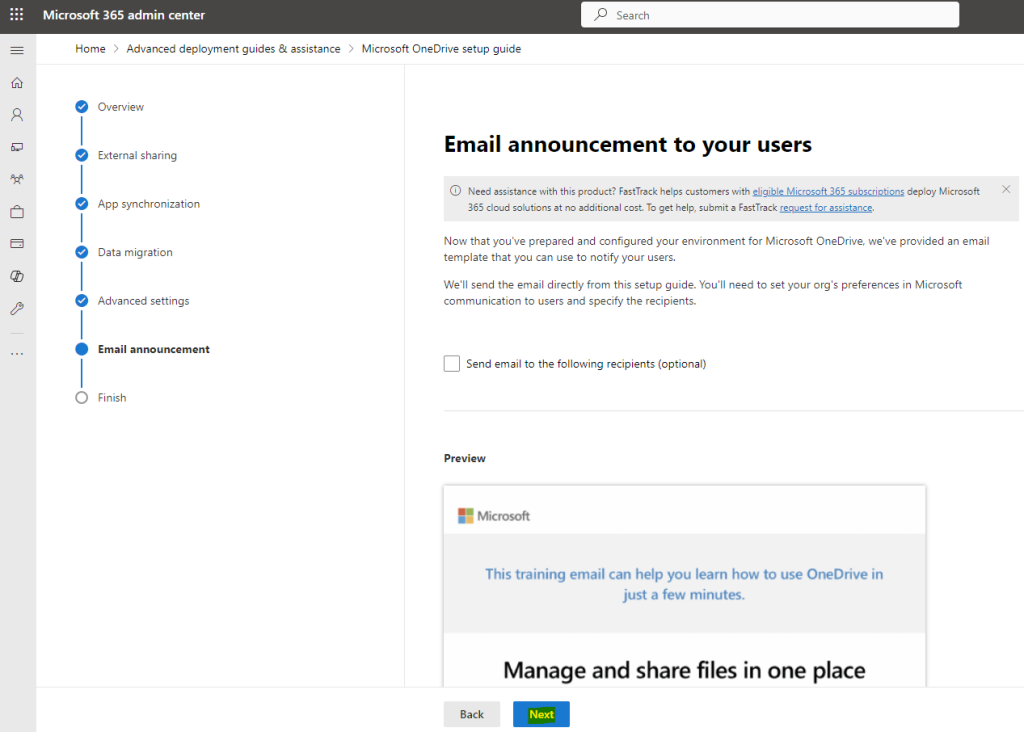

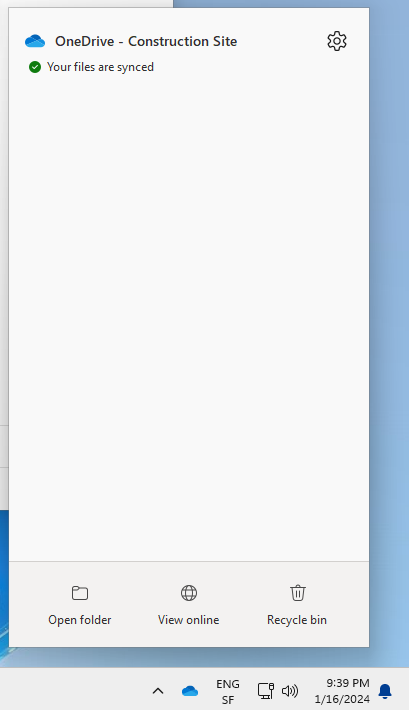

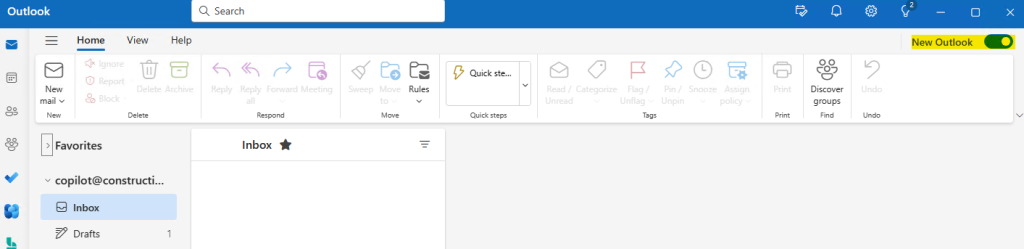

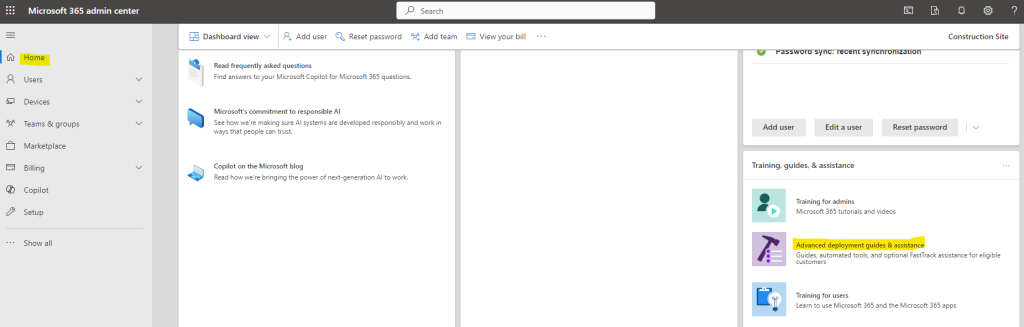

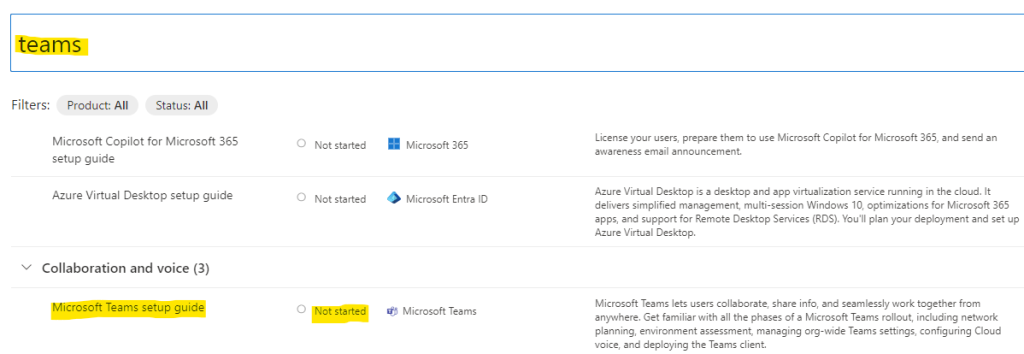

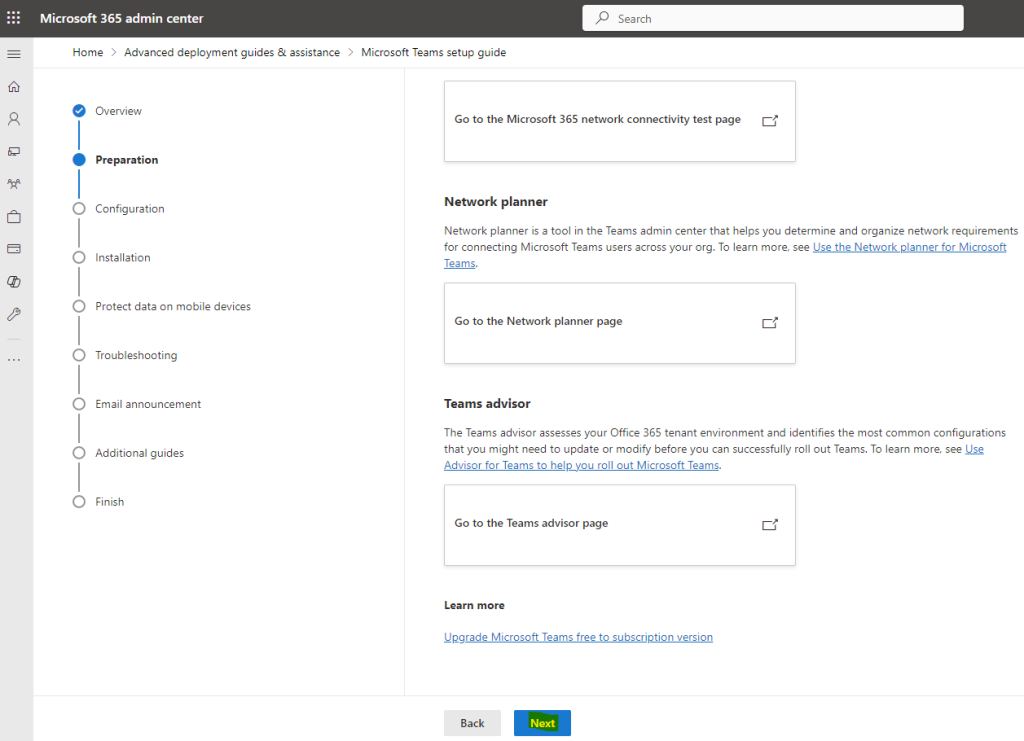

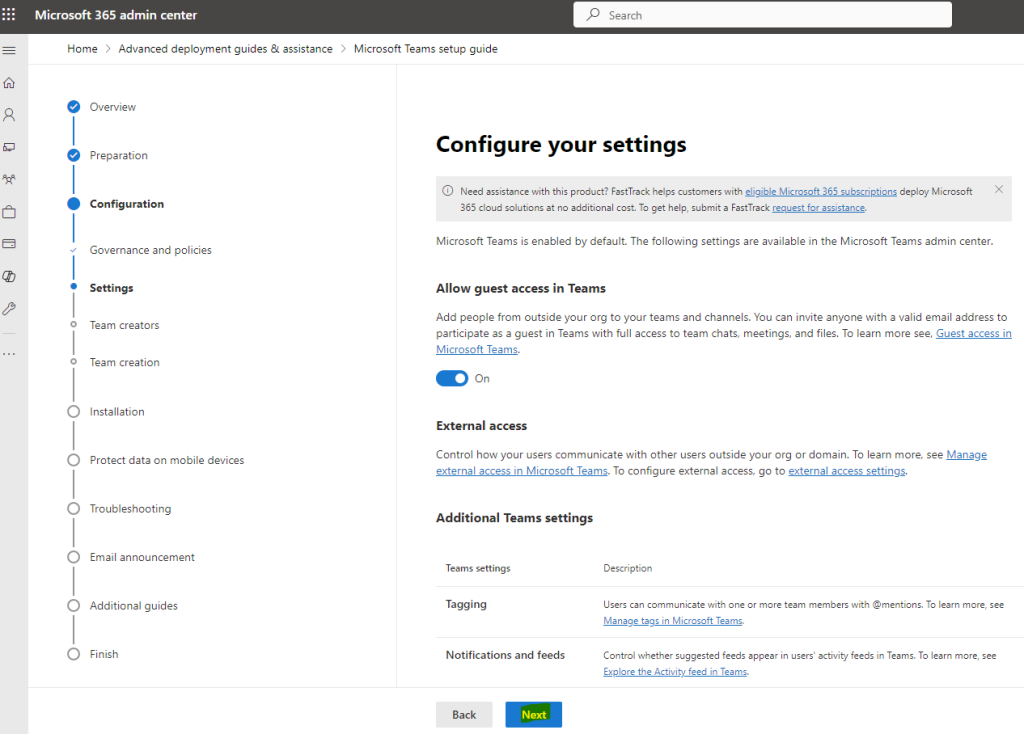

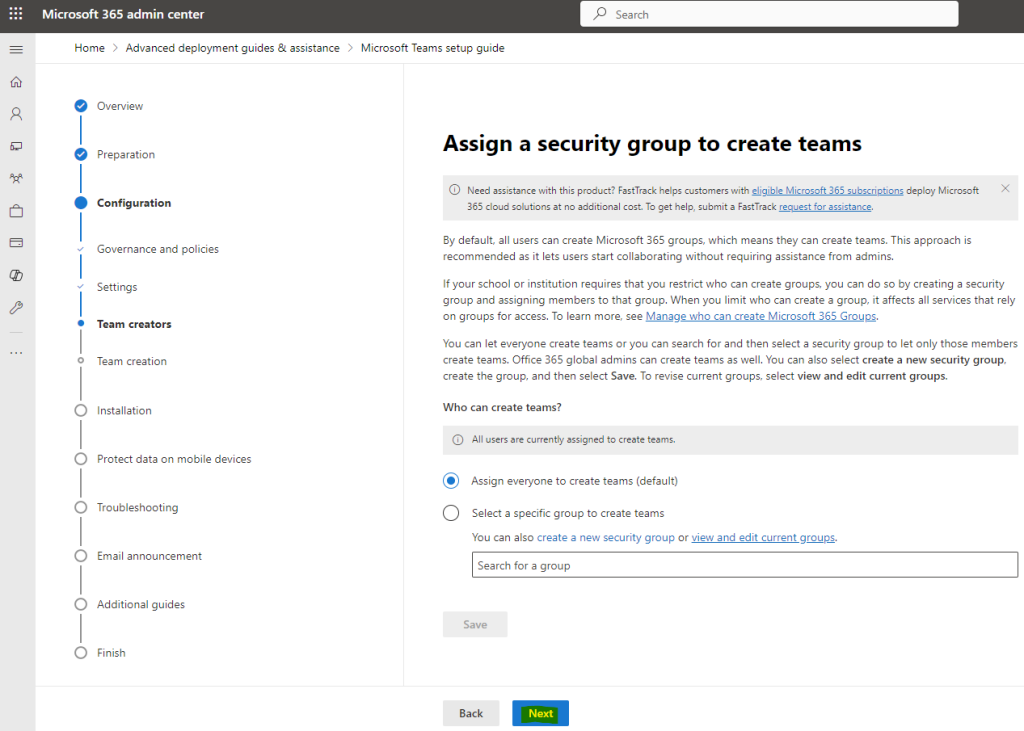

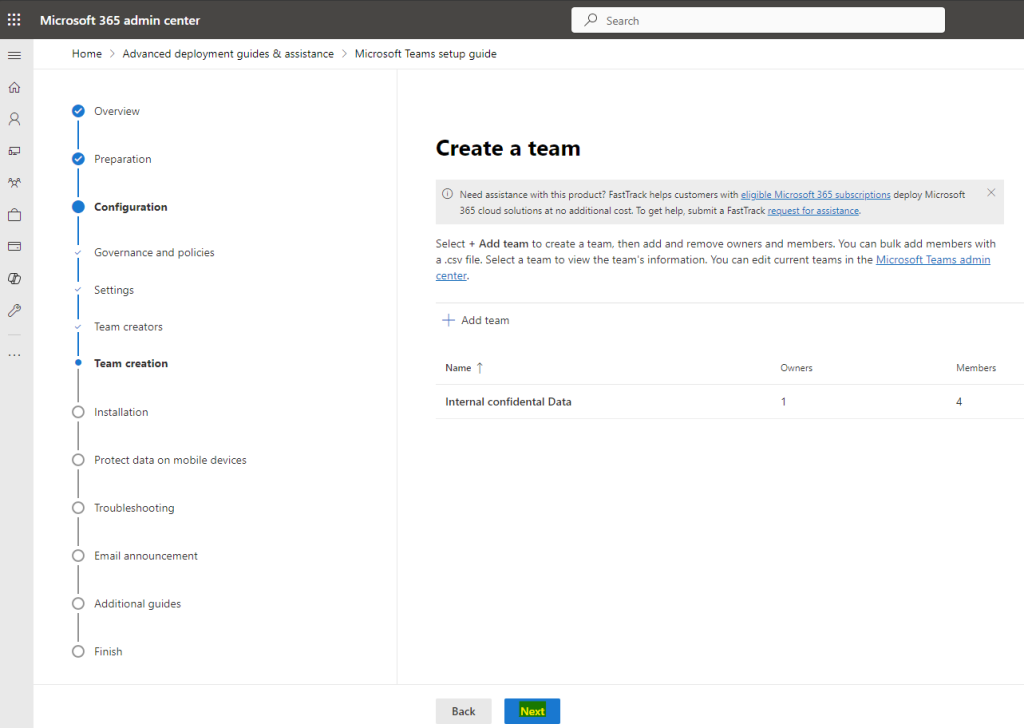

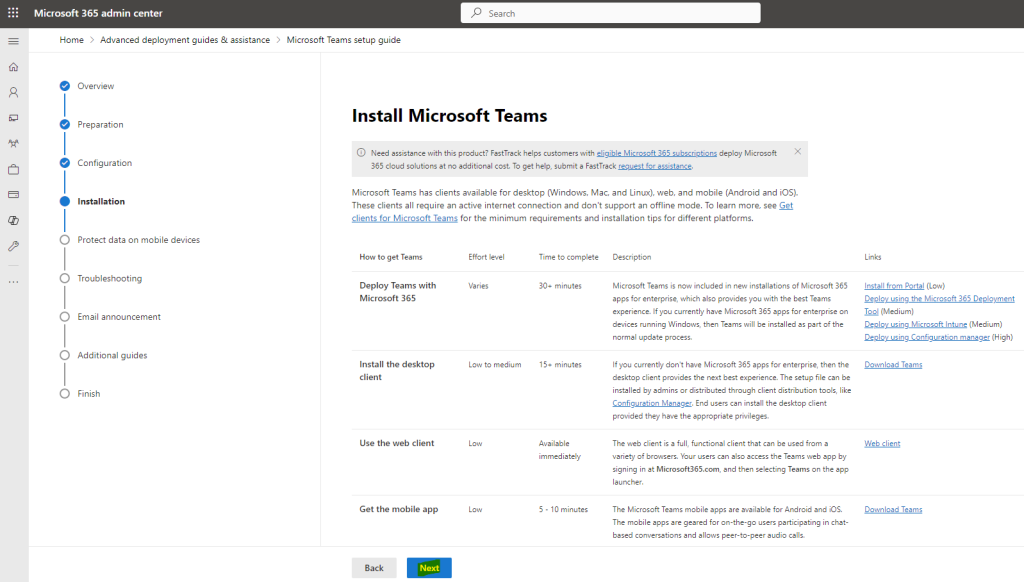

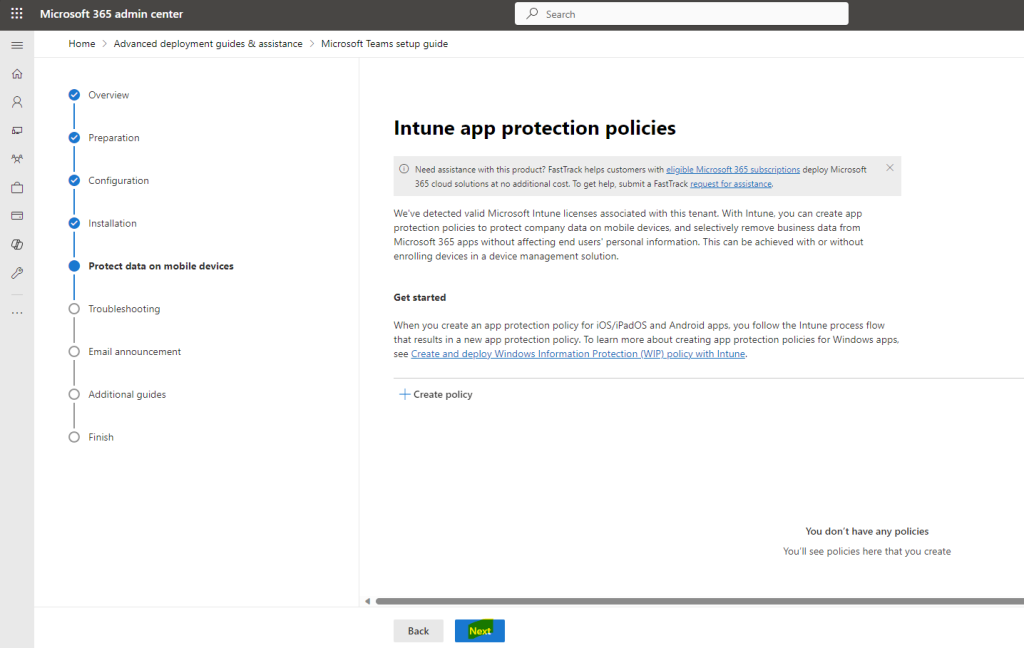

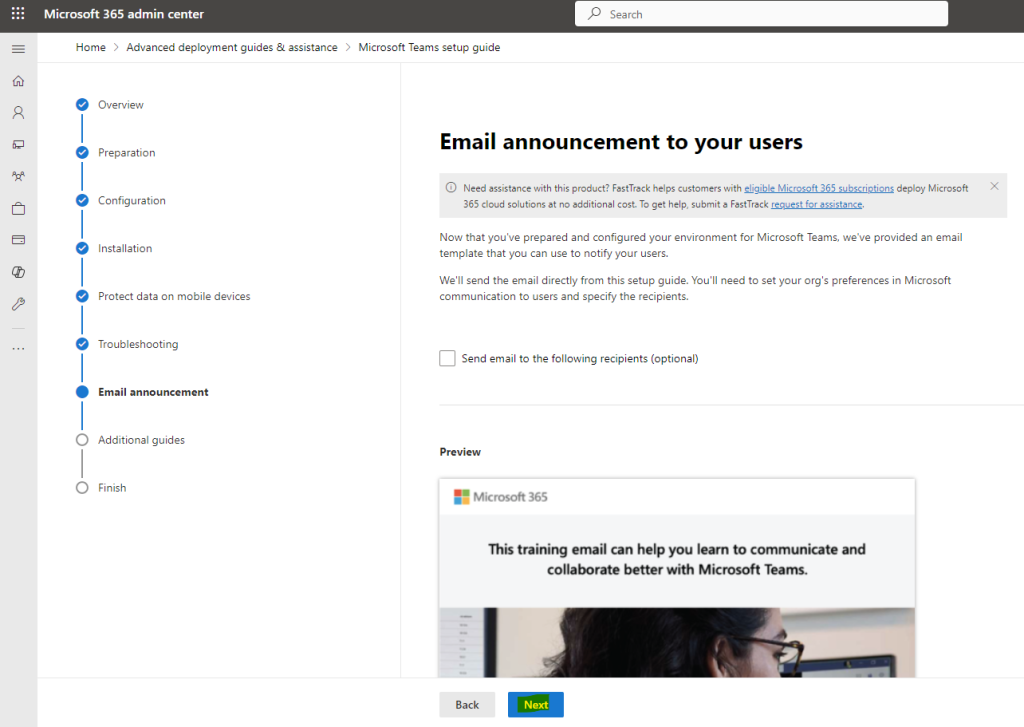

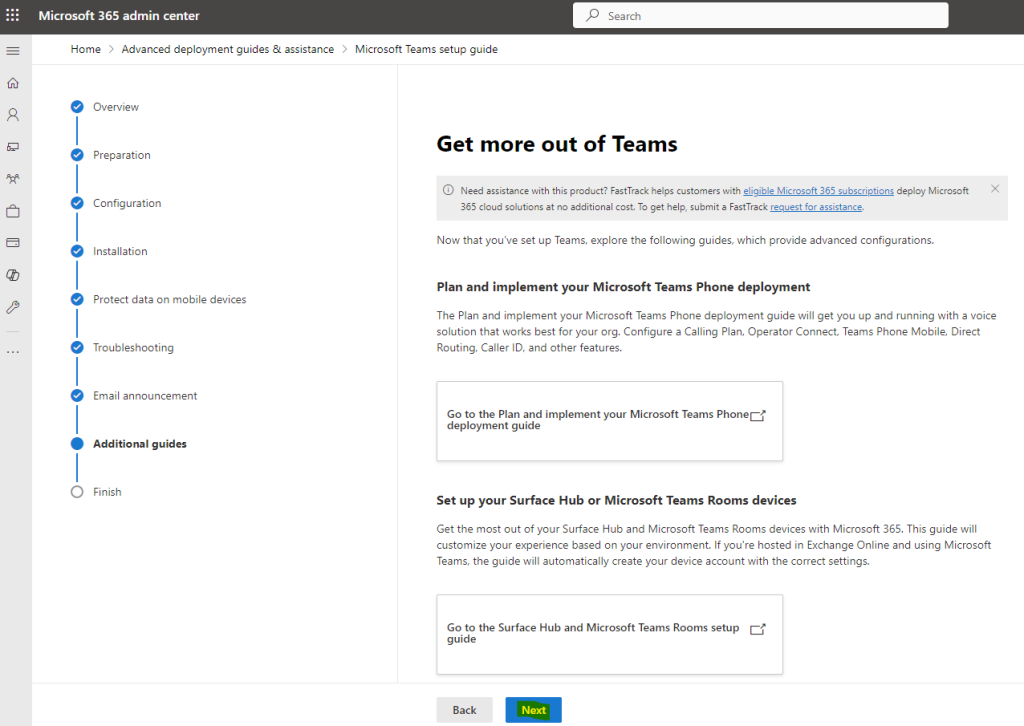

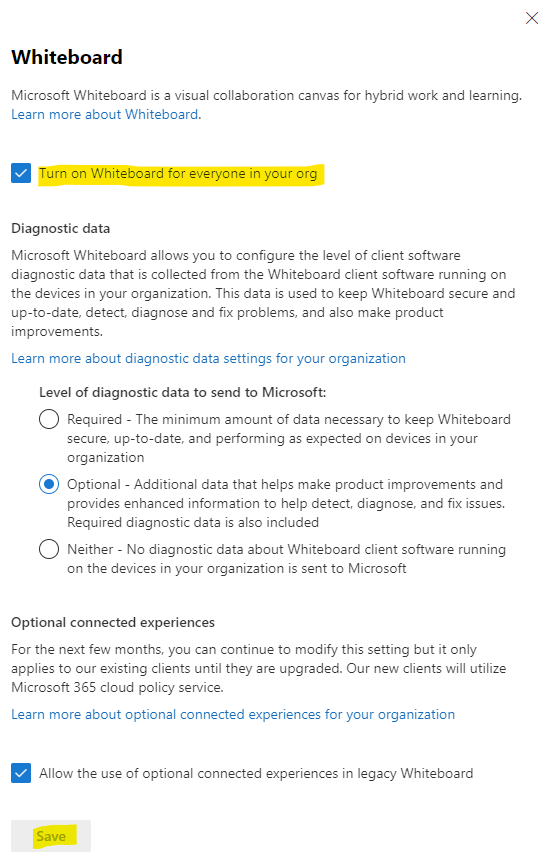

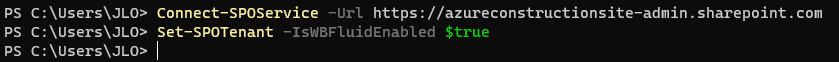

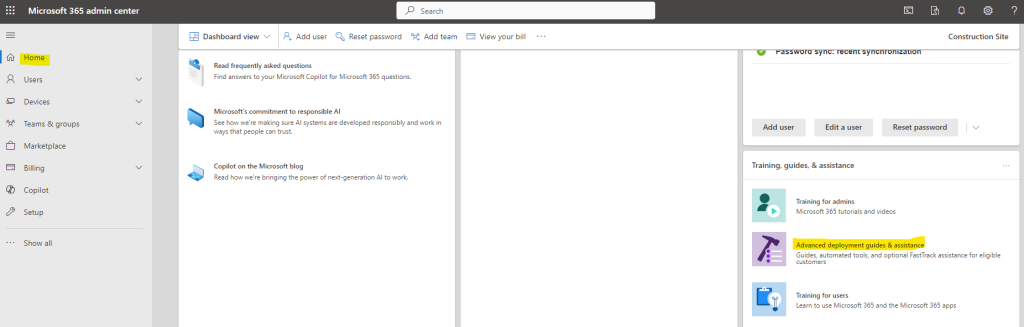

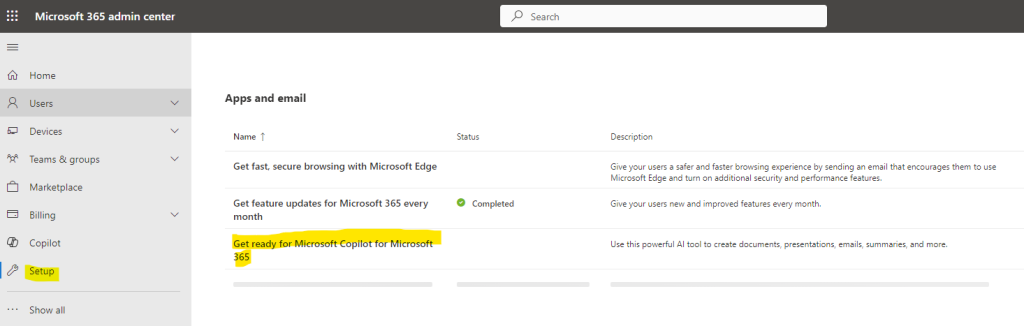

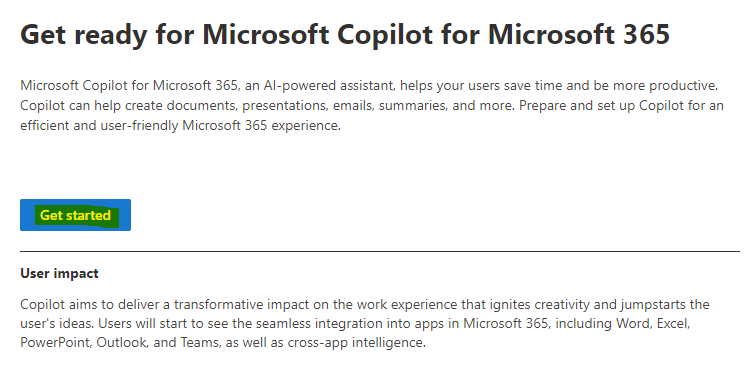

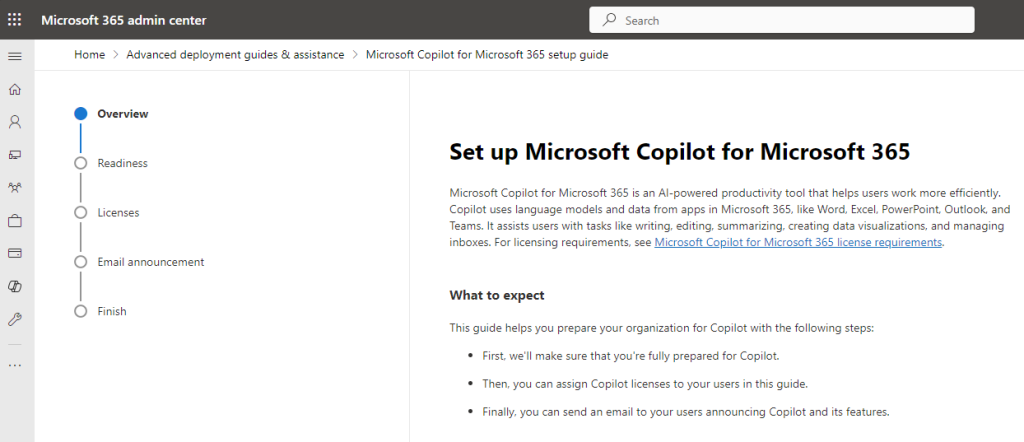

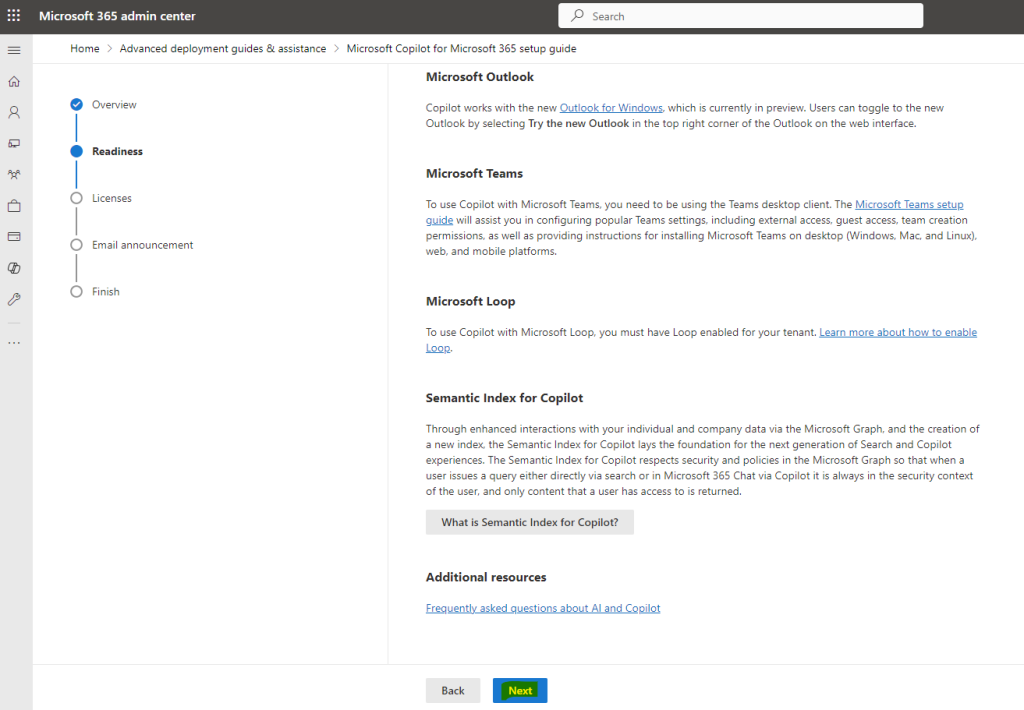

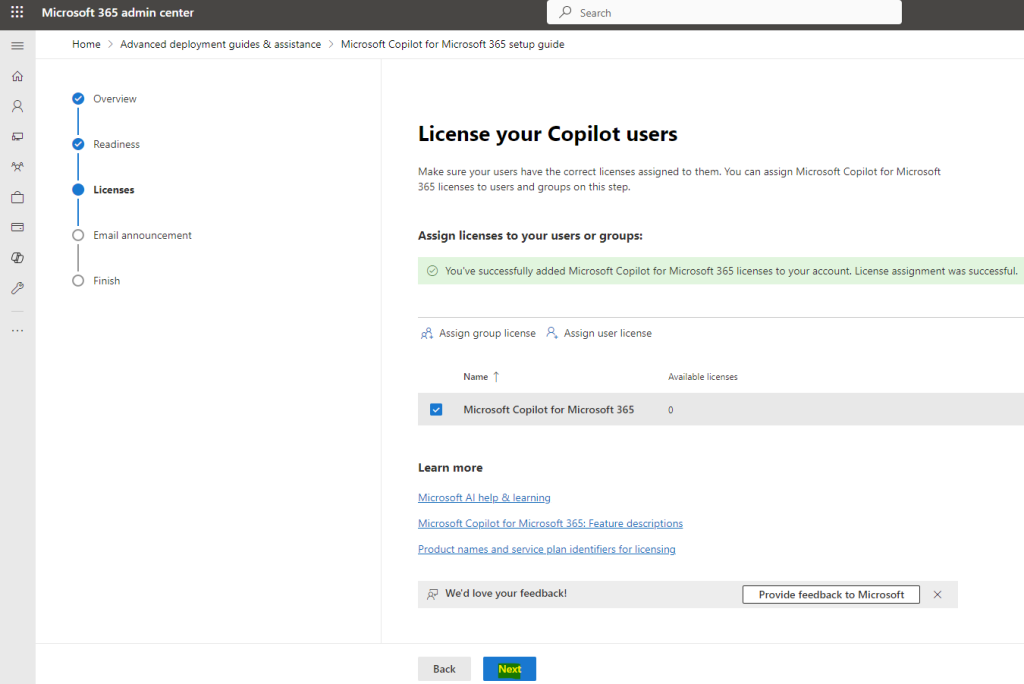

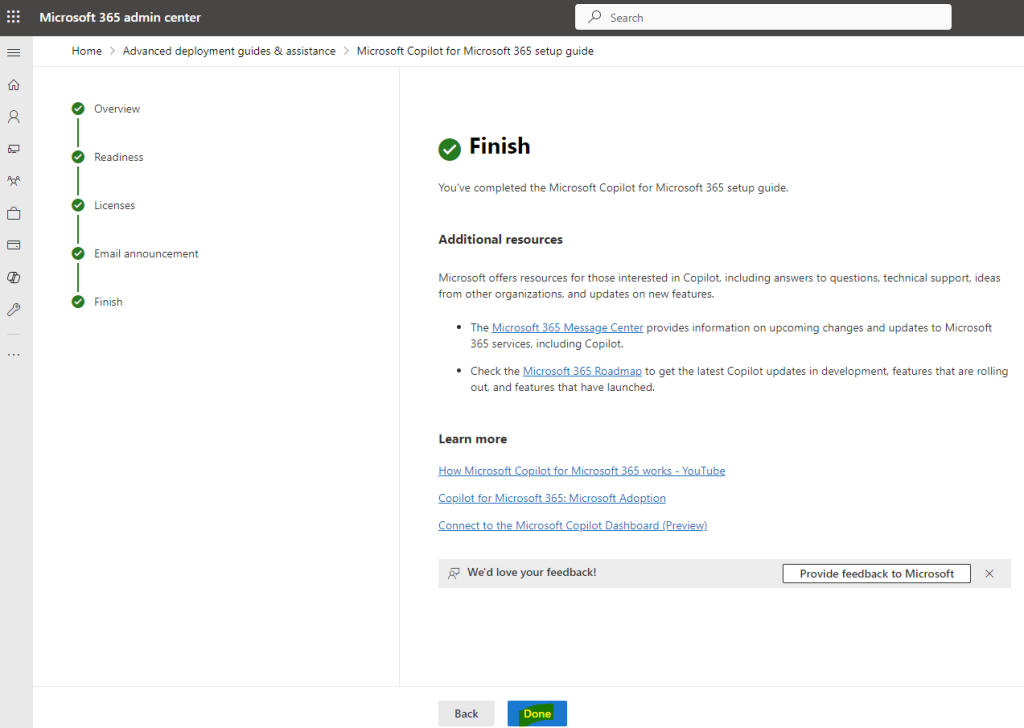

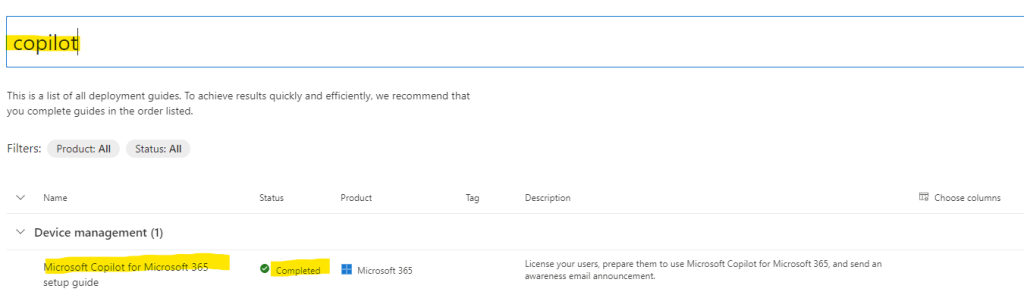

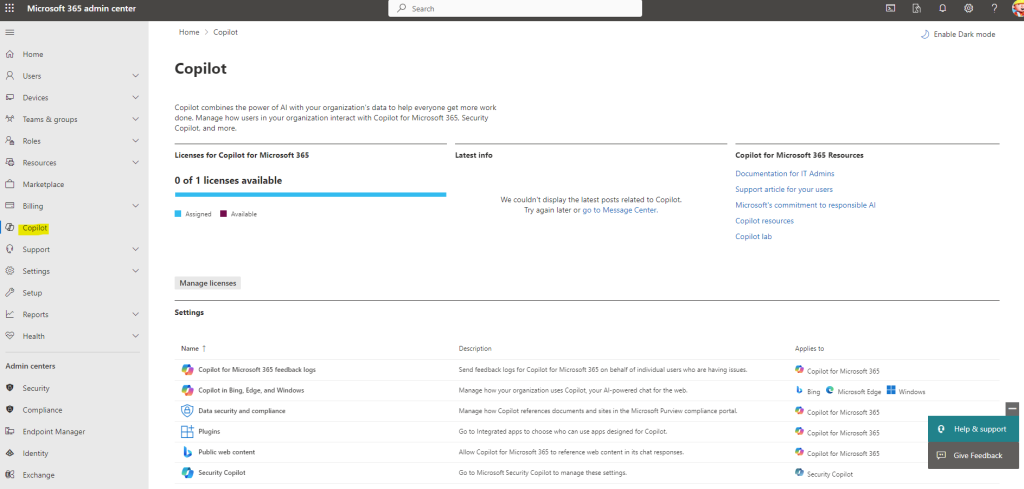

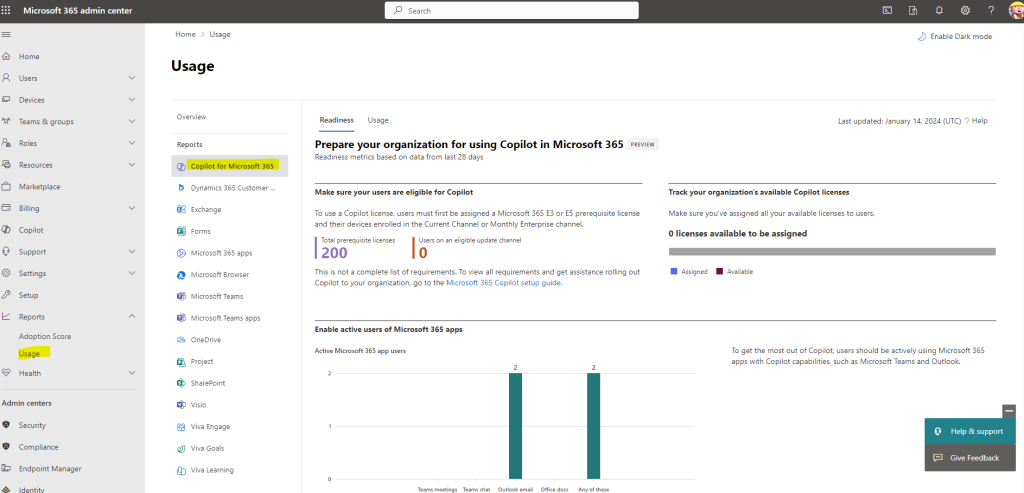

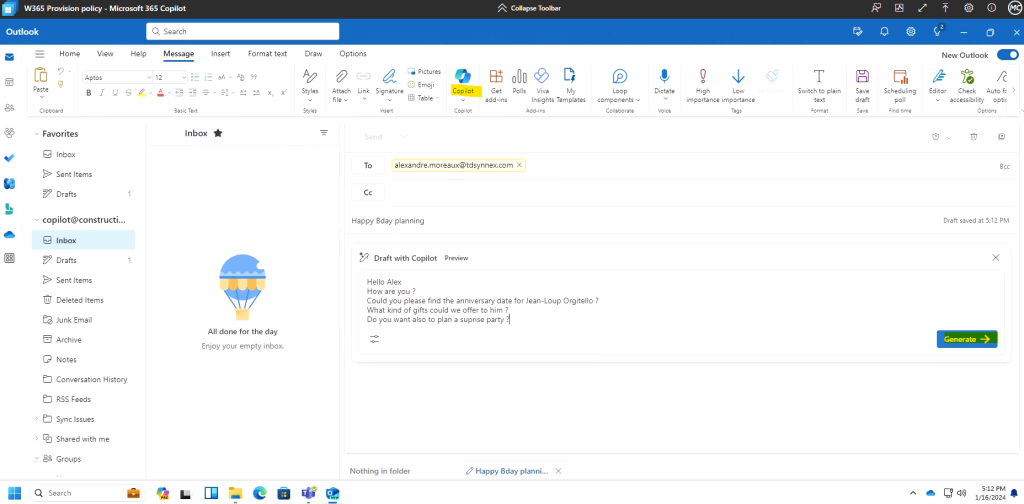

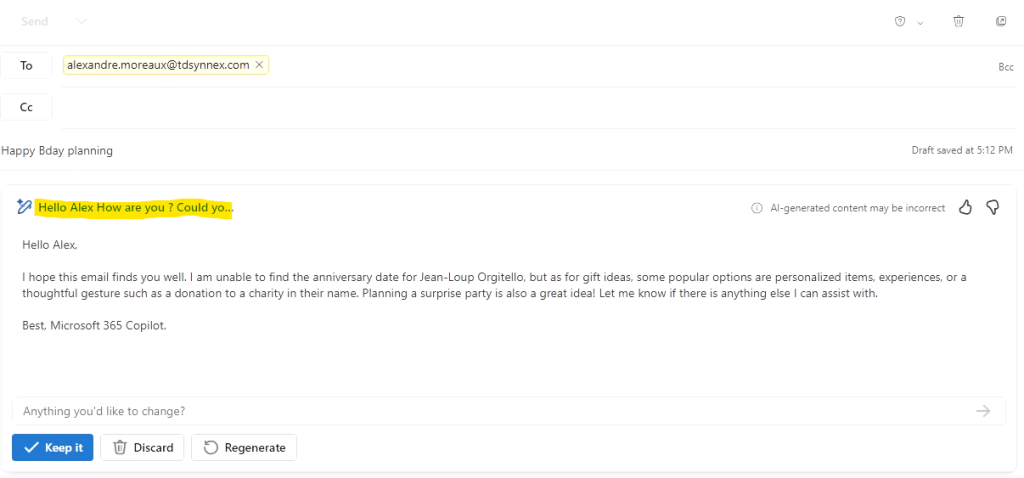

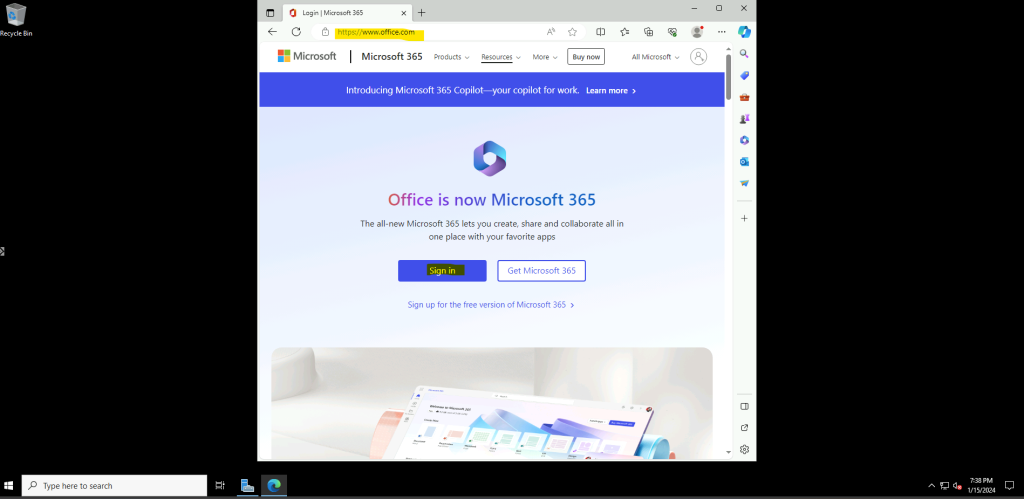

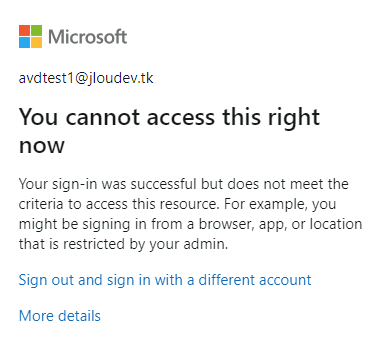

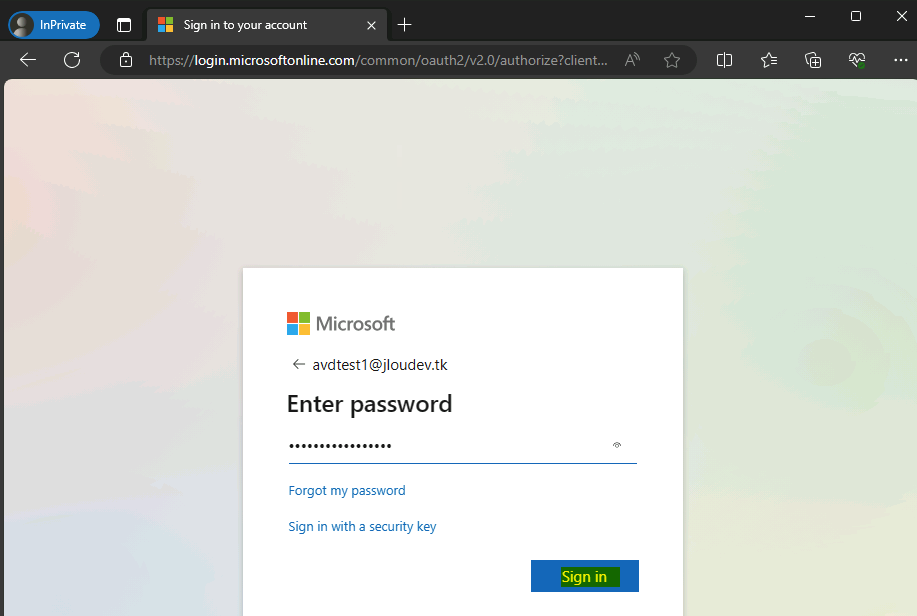

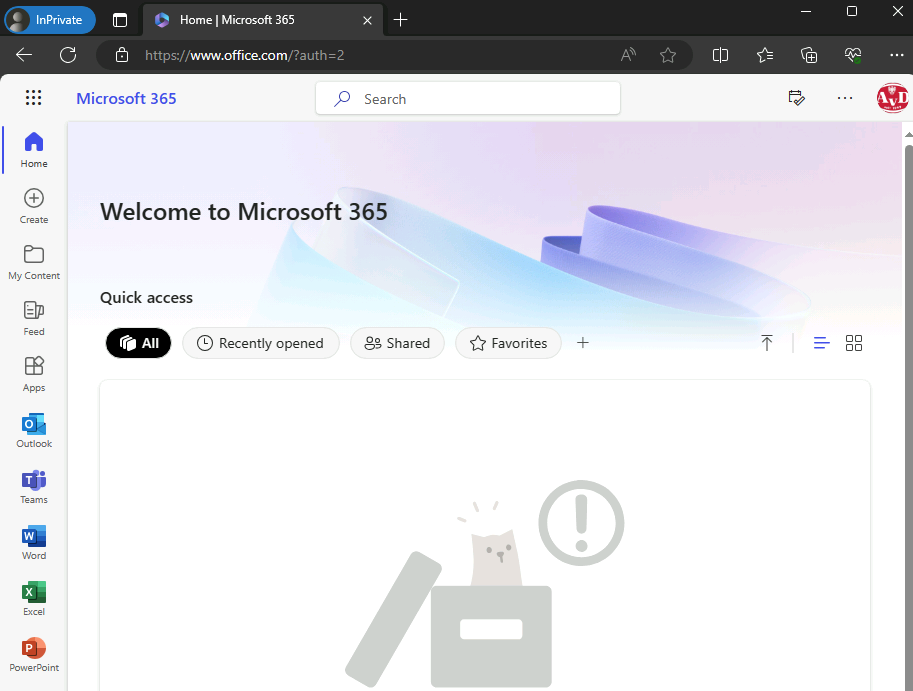

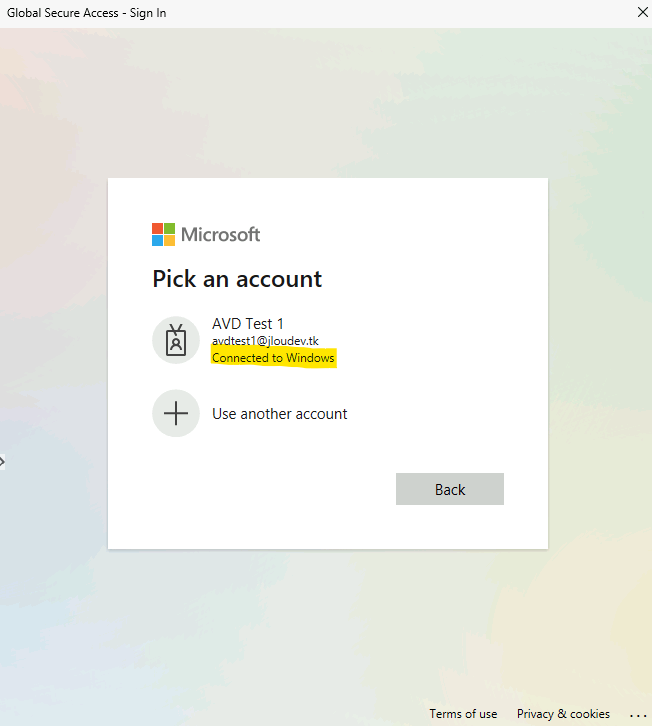

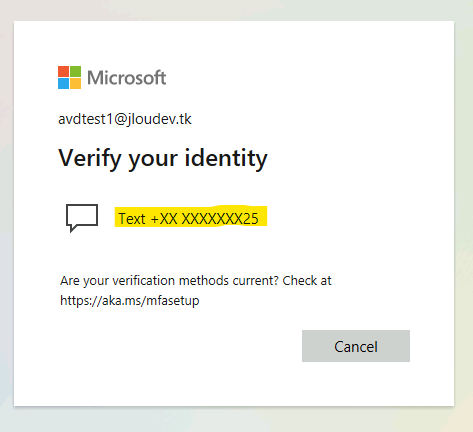

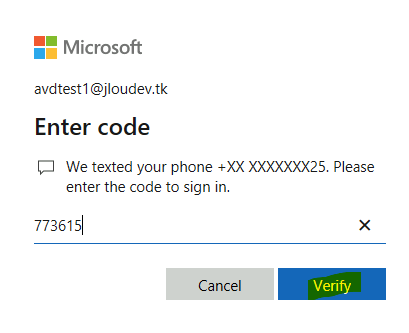

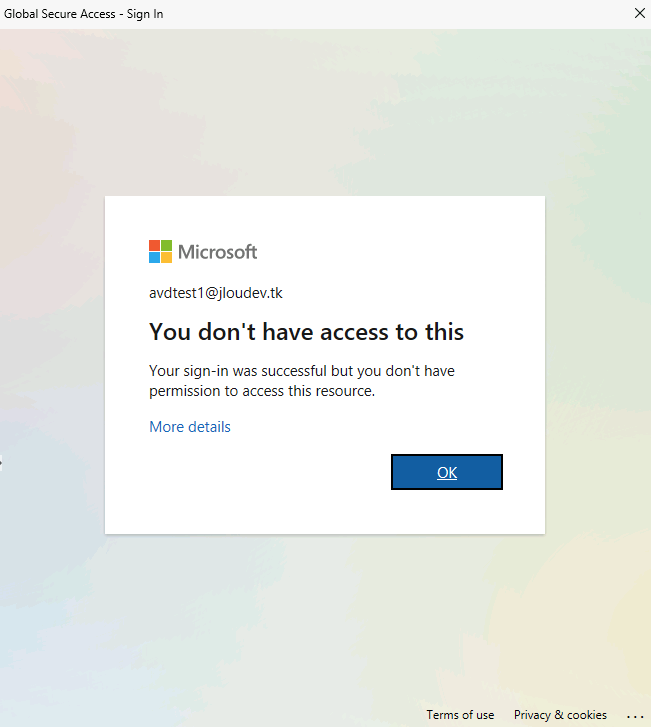

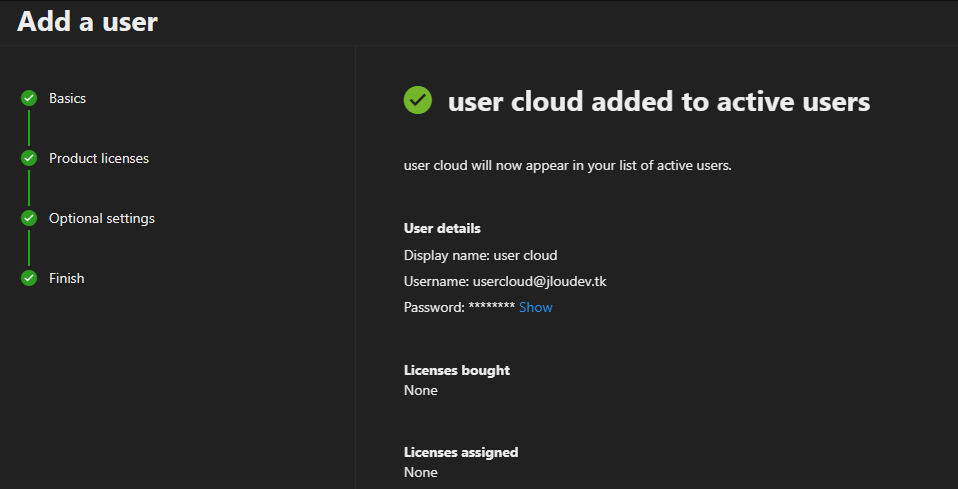

Enfin, rendez-vous sur la console d’administration de Microsoft 365 afin de créer un utilisateur de test Cloud :

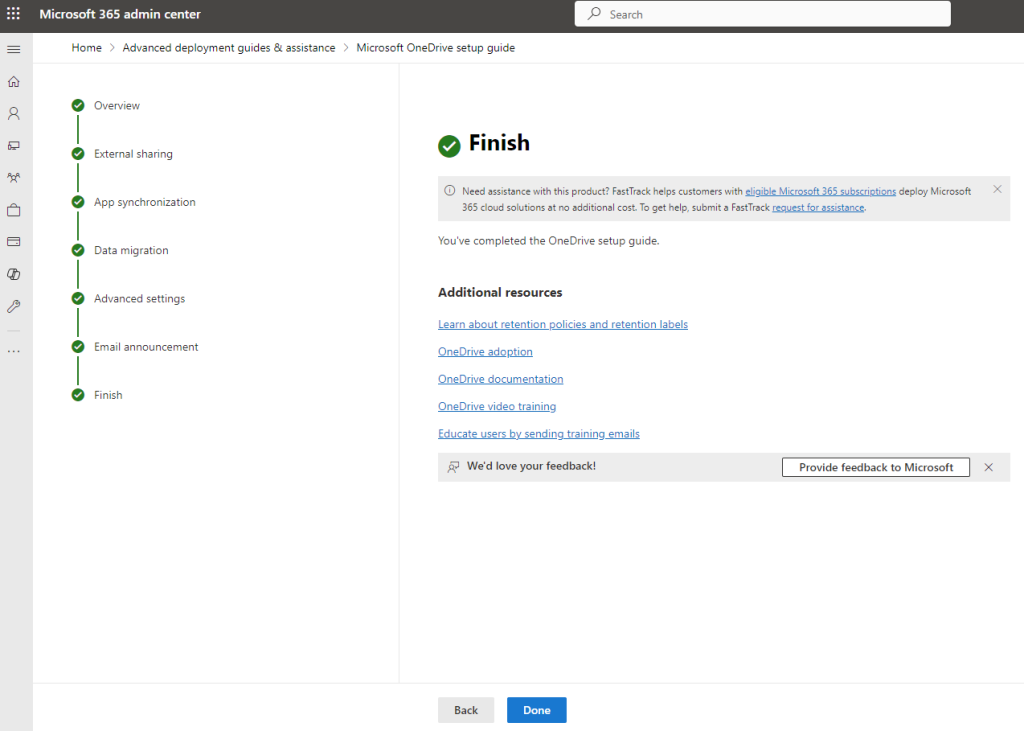

Notre domaine managé par Microsoft est configuré dans sa partie initiale.

Nous allons reproduire maintenant une seconde configuration pour notre domaine AD non managé et représentant un environnement on-premise.

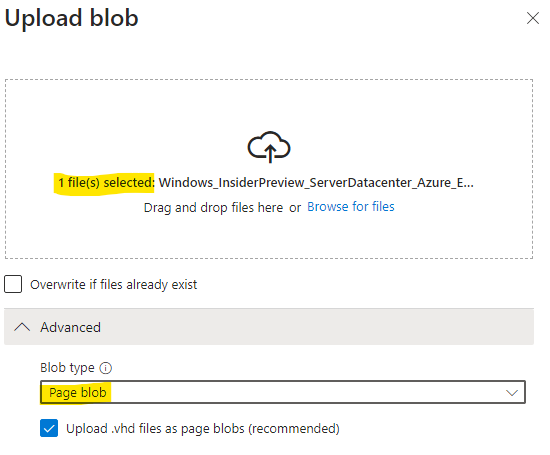

Etape II – Création du domaine non managé Active Directory :

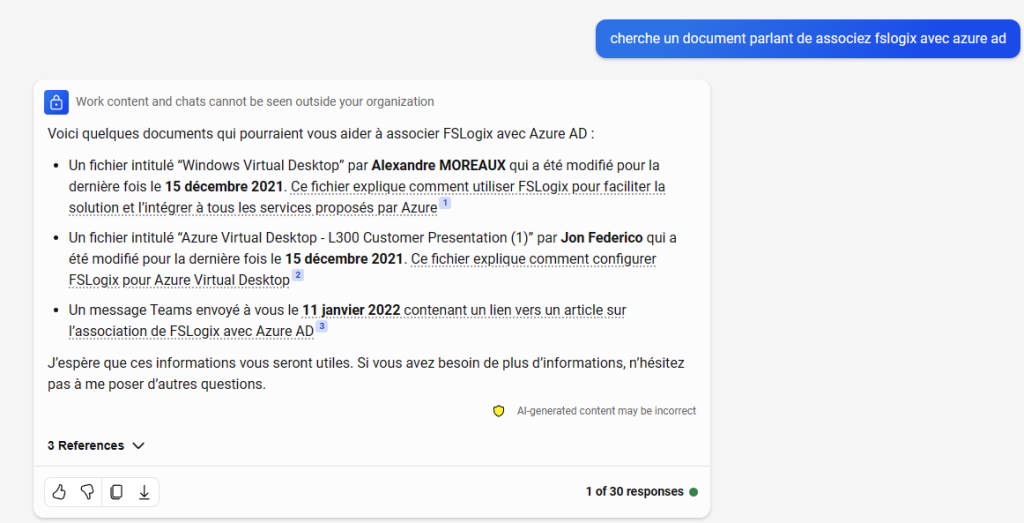

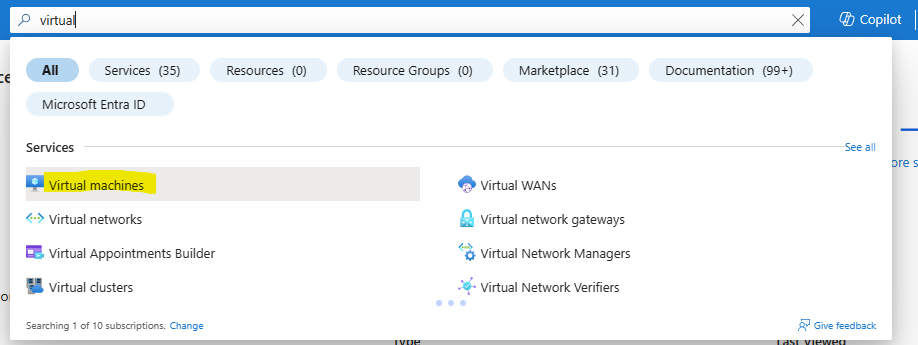

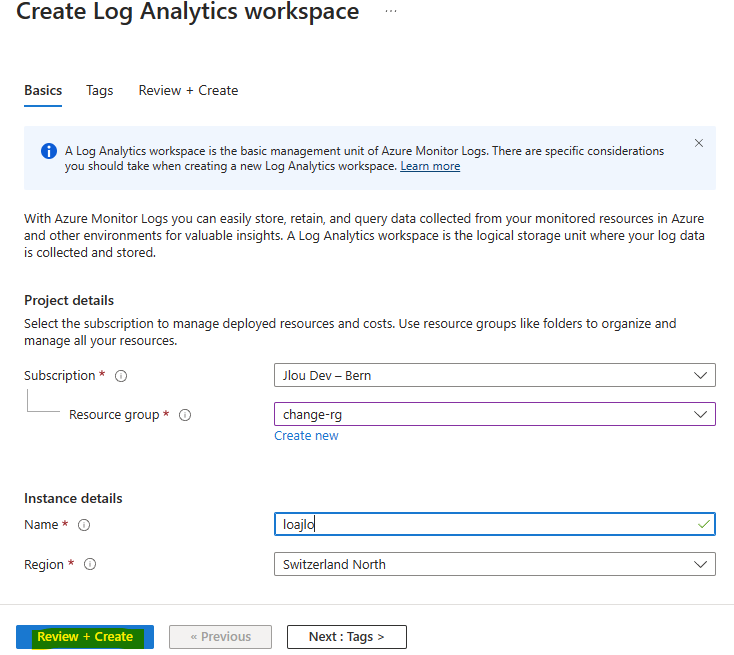

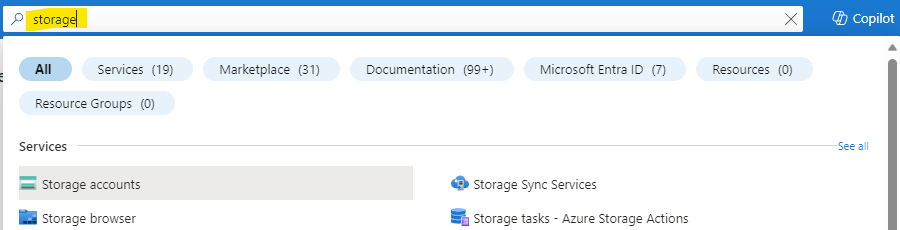

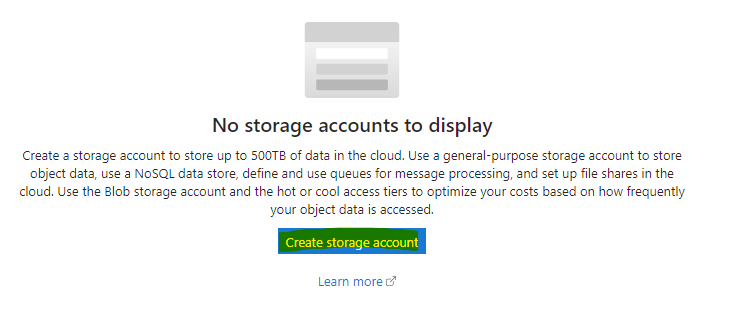

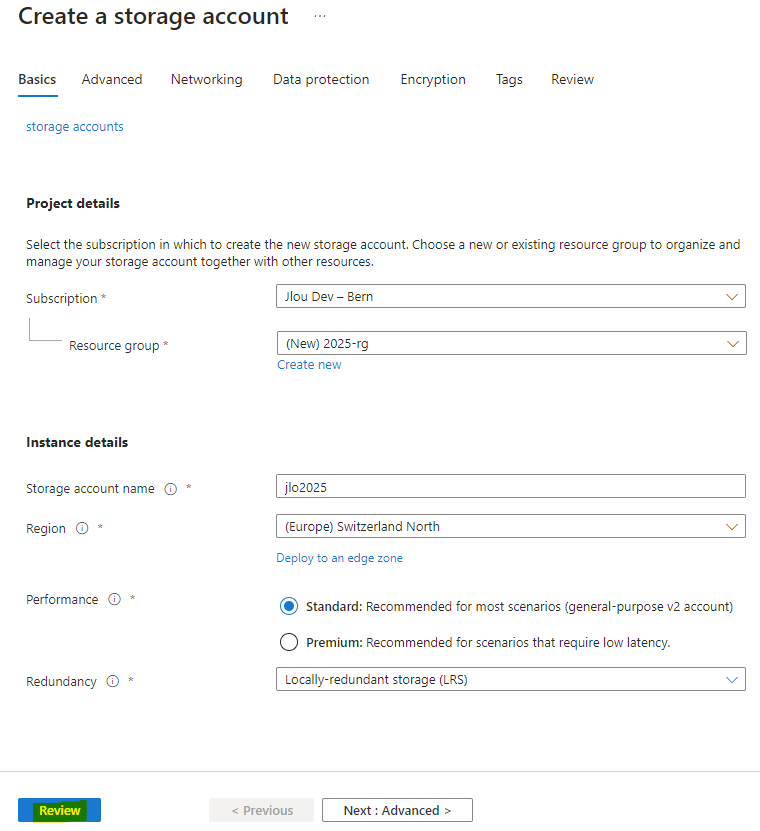

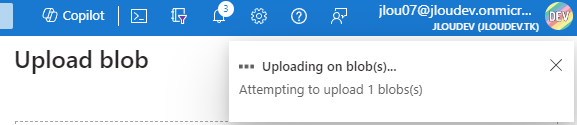

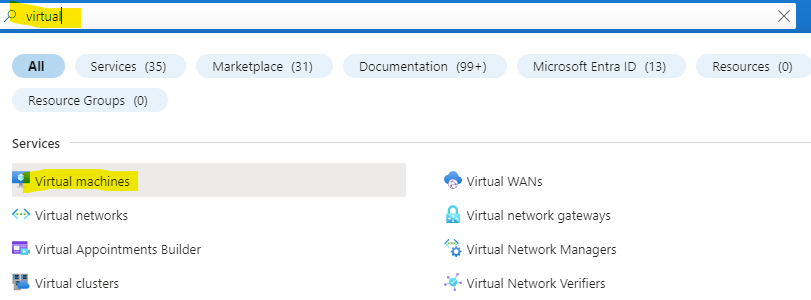

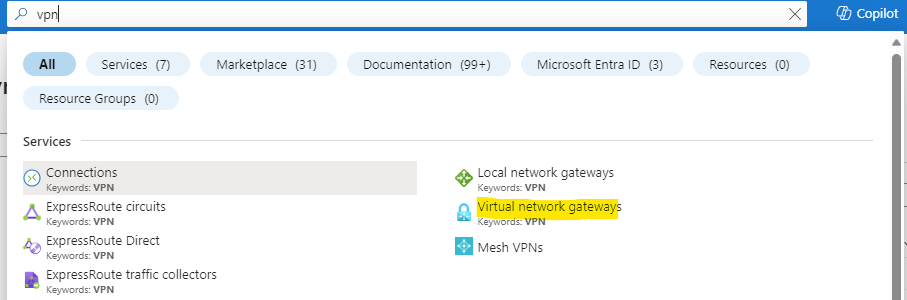

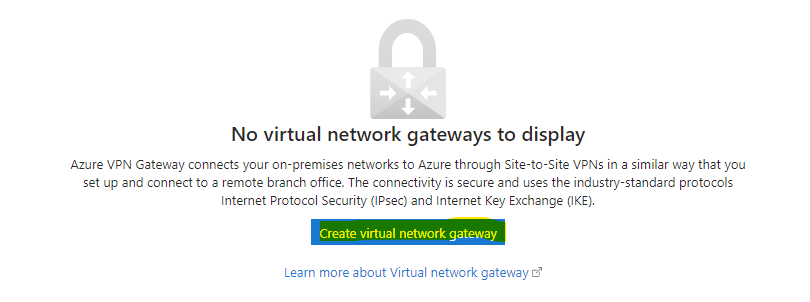

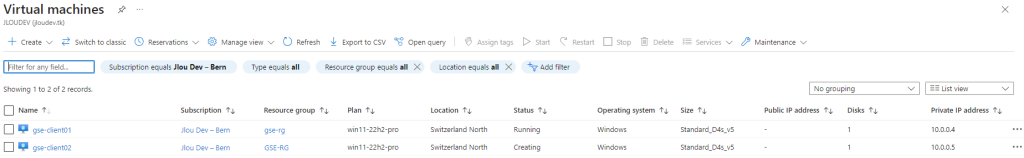

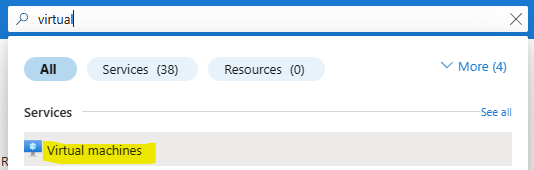

Pour cela, rechercher le service des Machines virtuelles sur votre portail Azure :

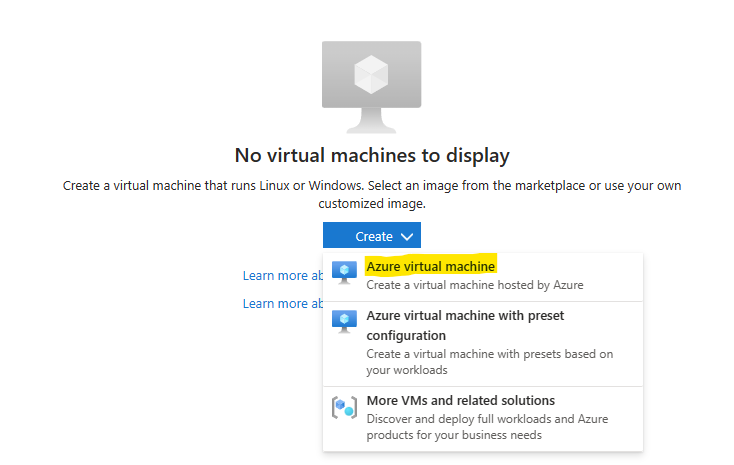

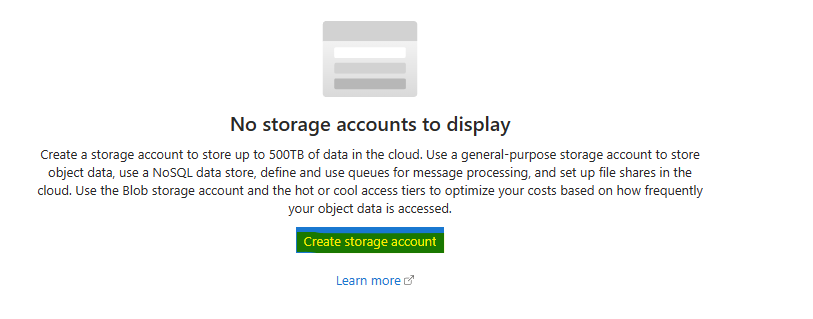

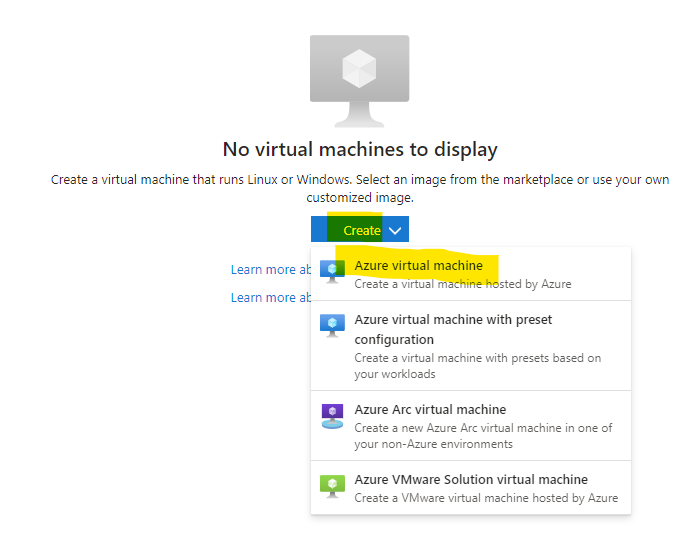

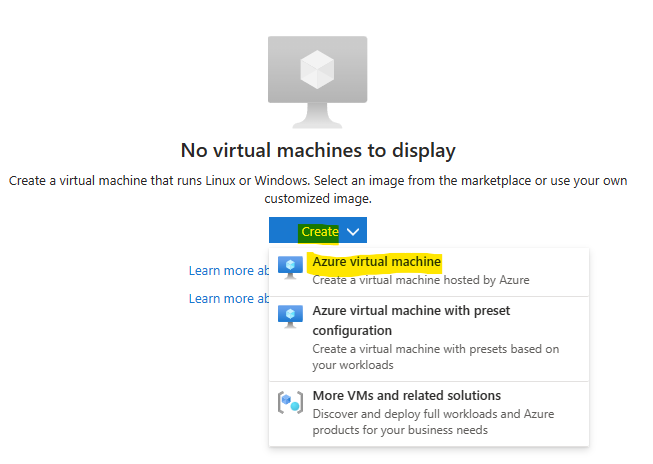

Cliquez-ici pour commencer la création de la machine virtuelle :

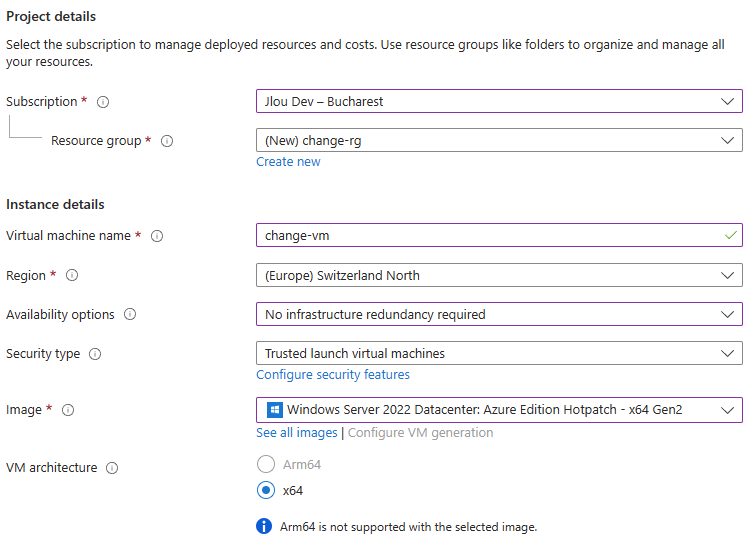

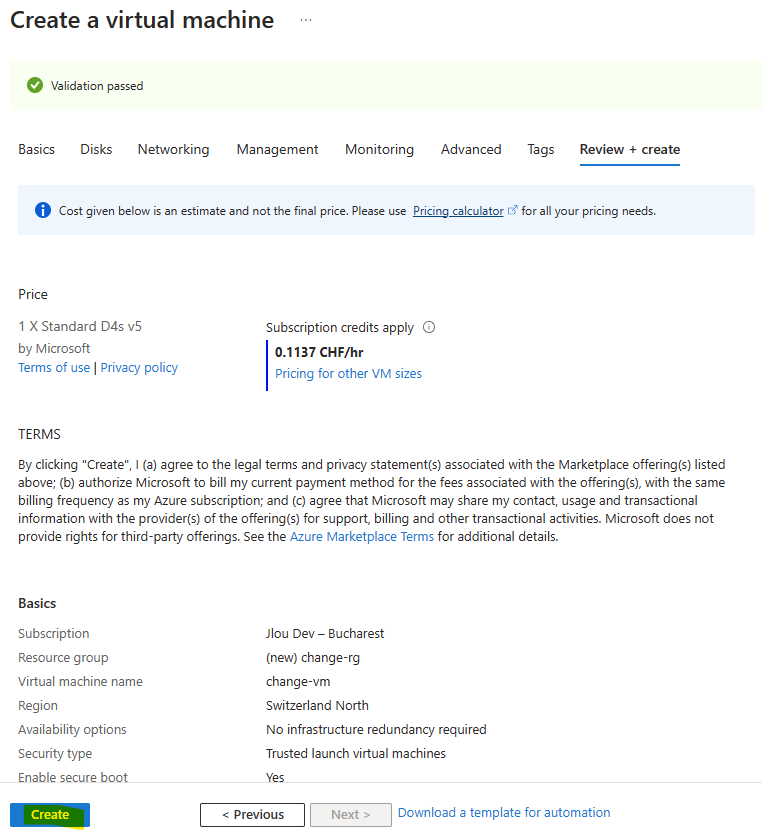

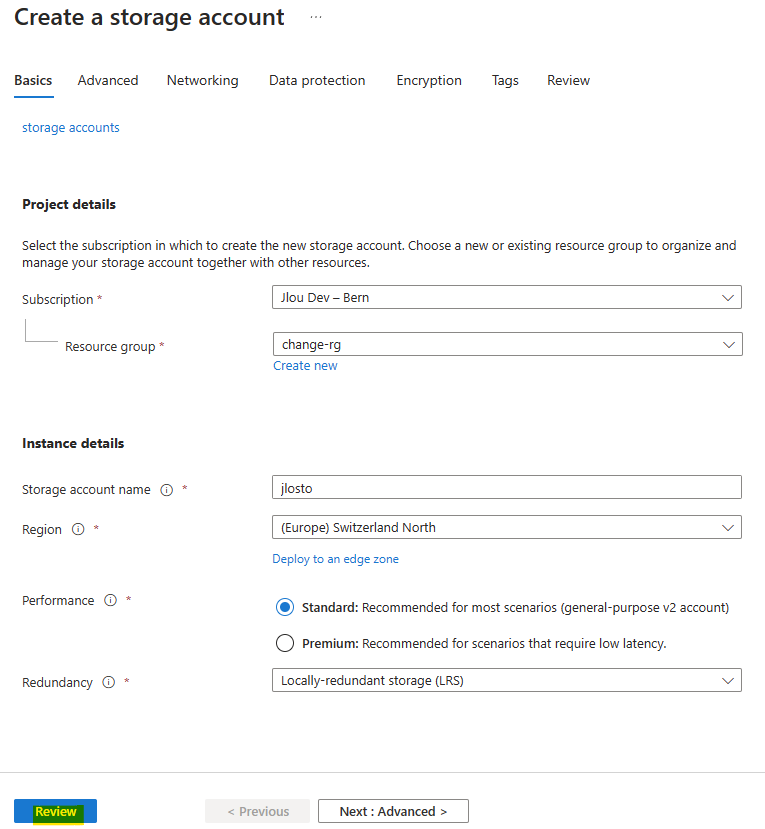

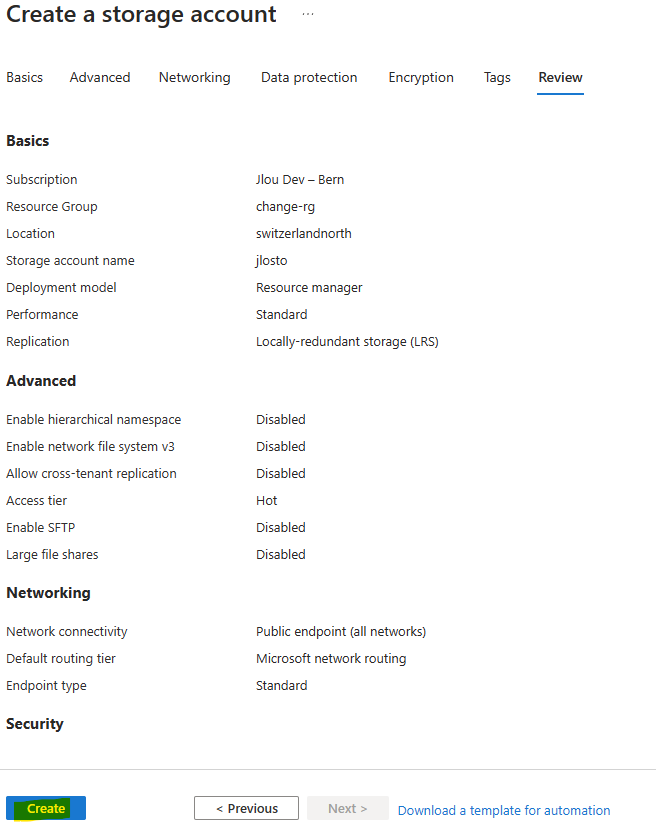

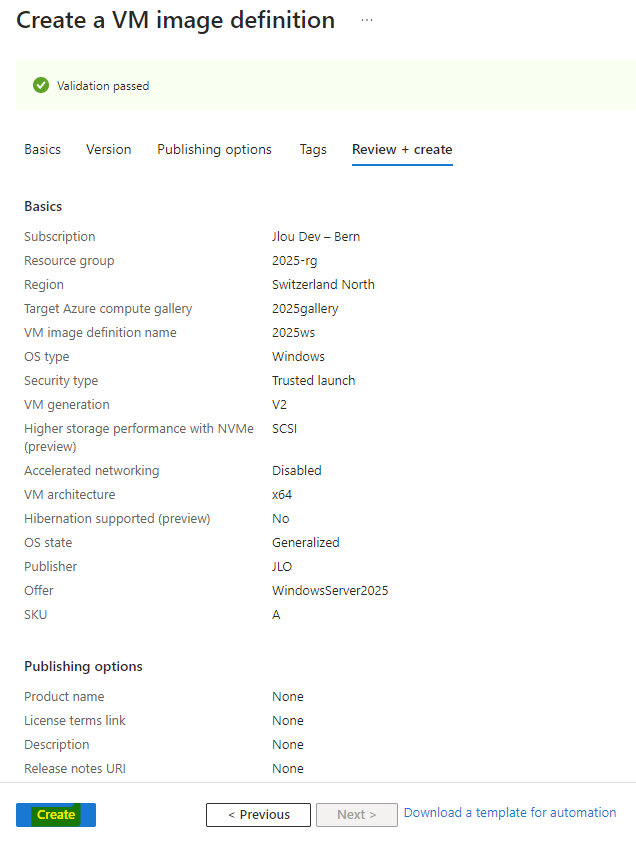

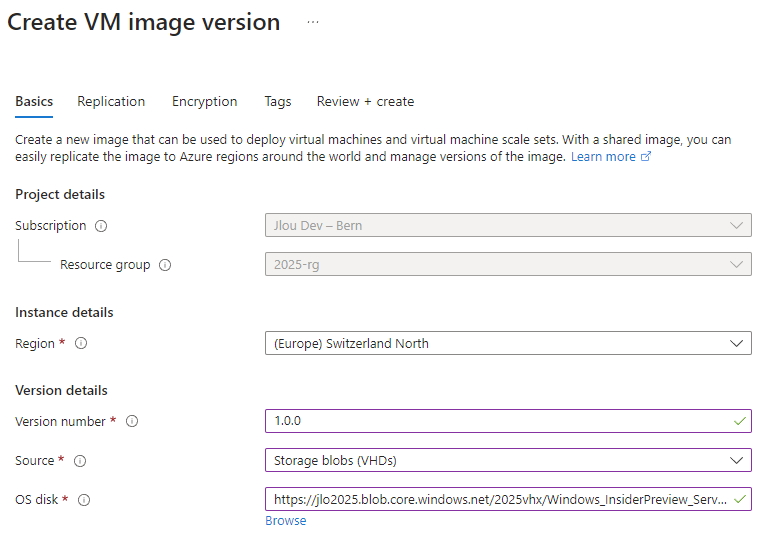

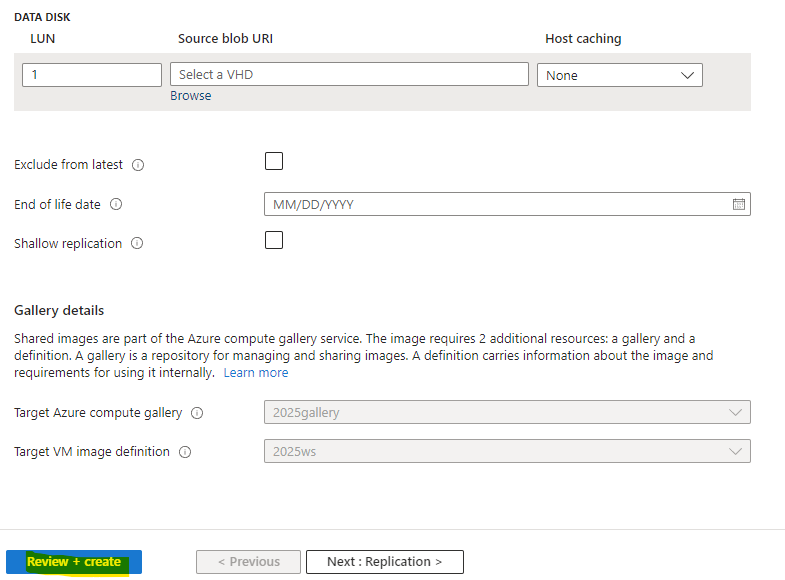

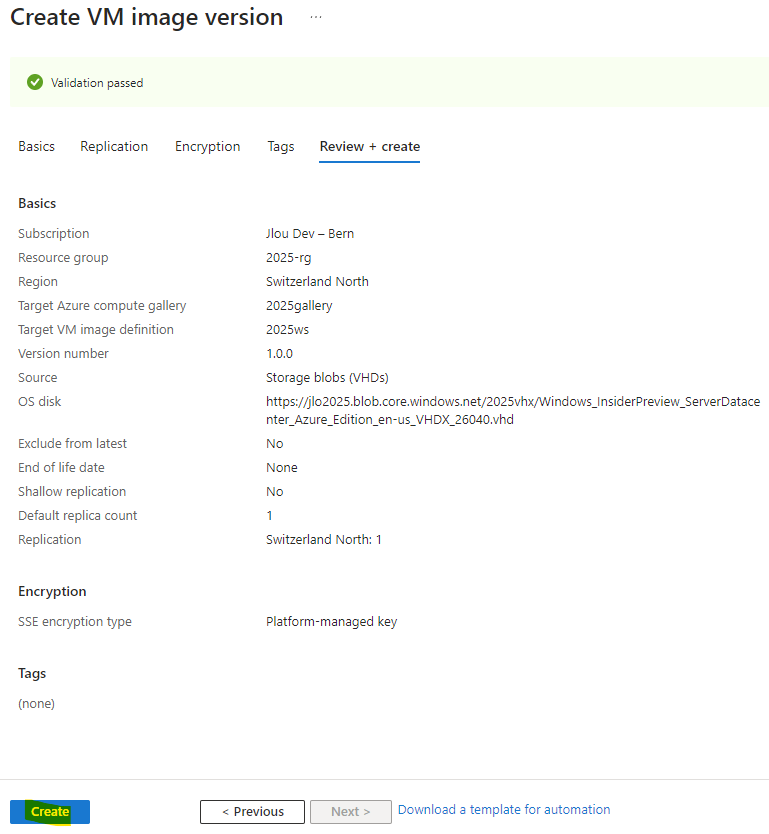

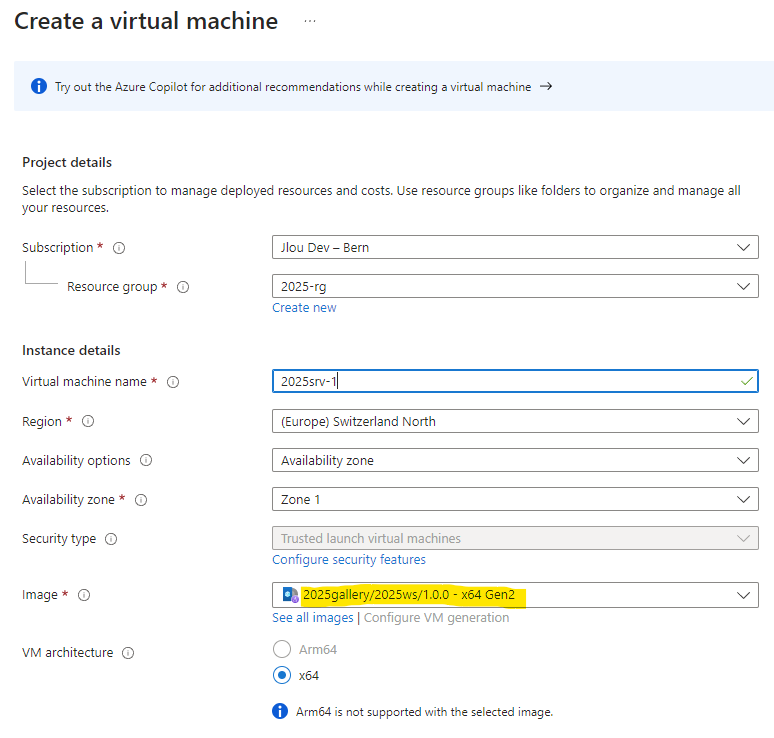

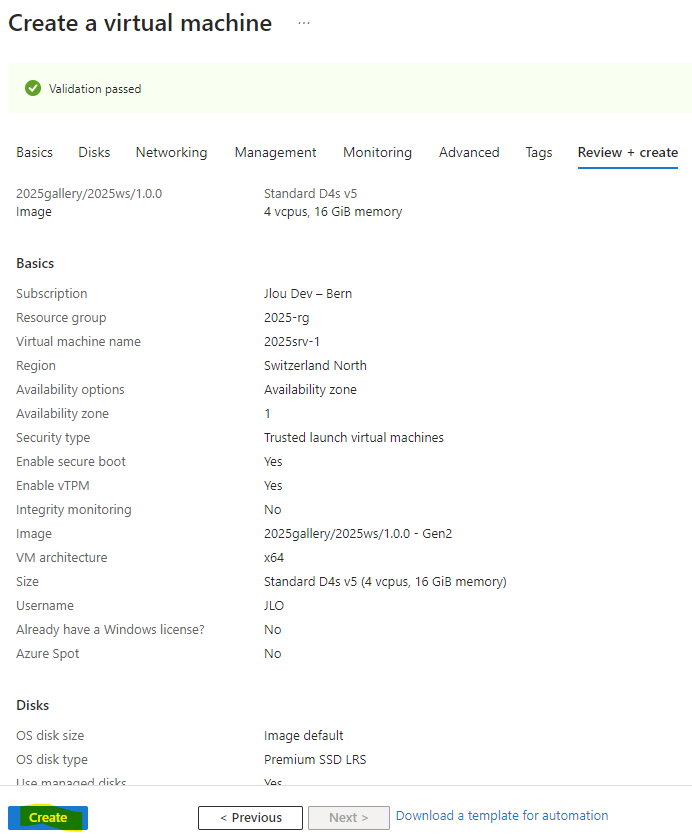

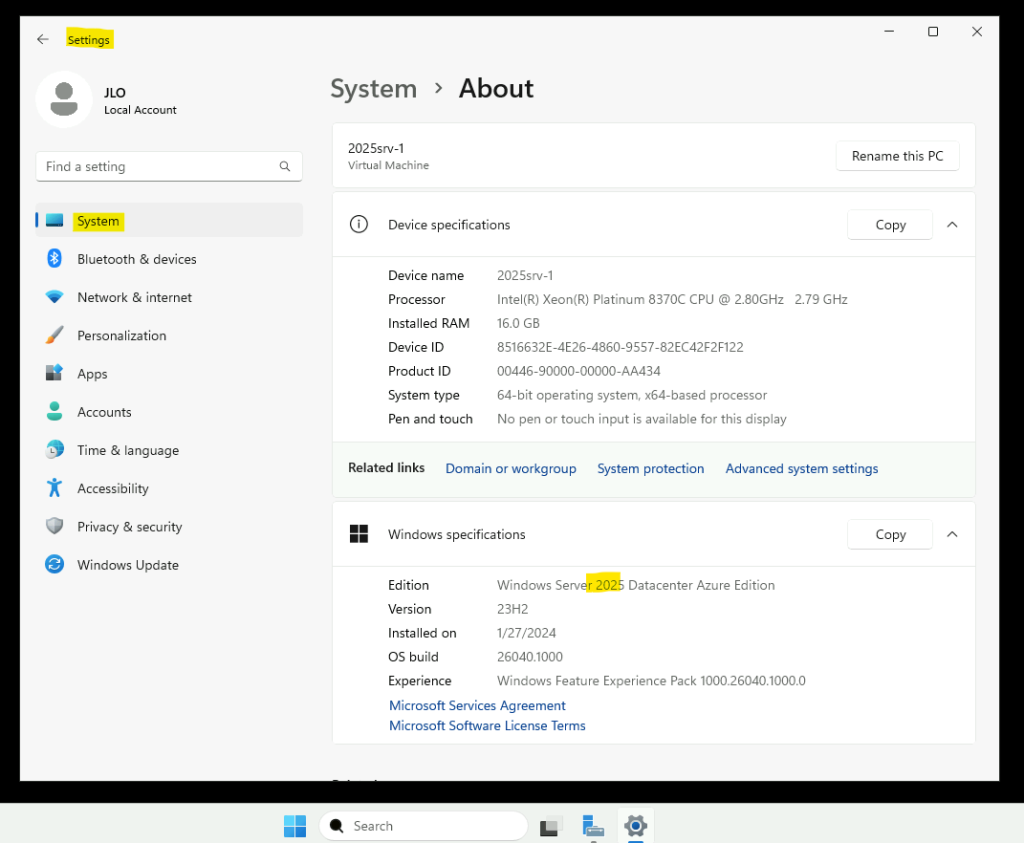

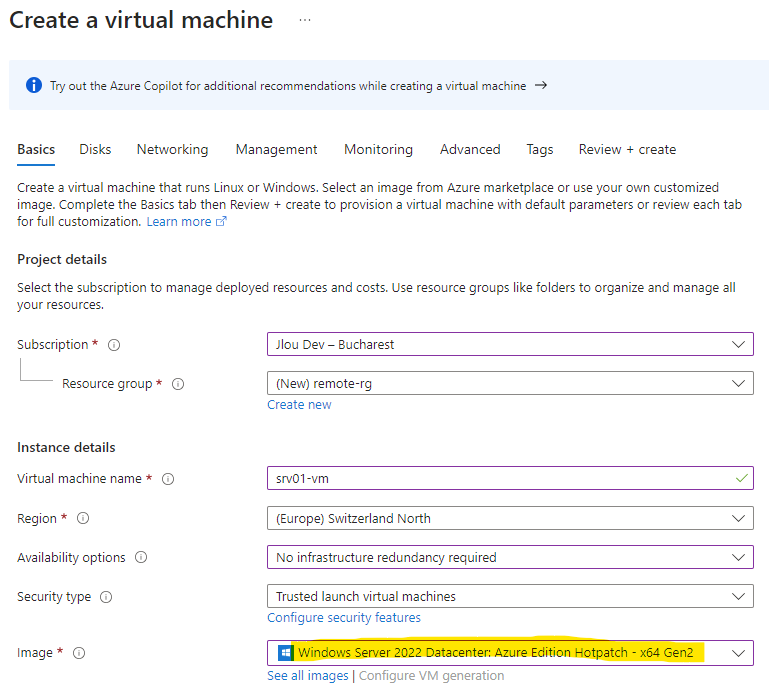

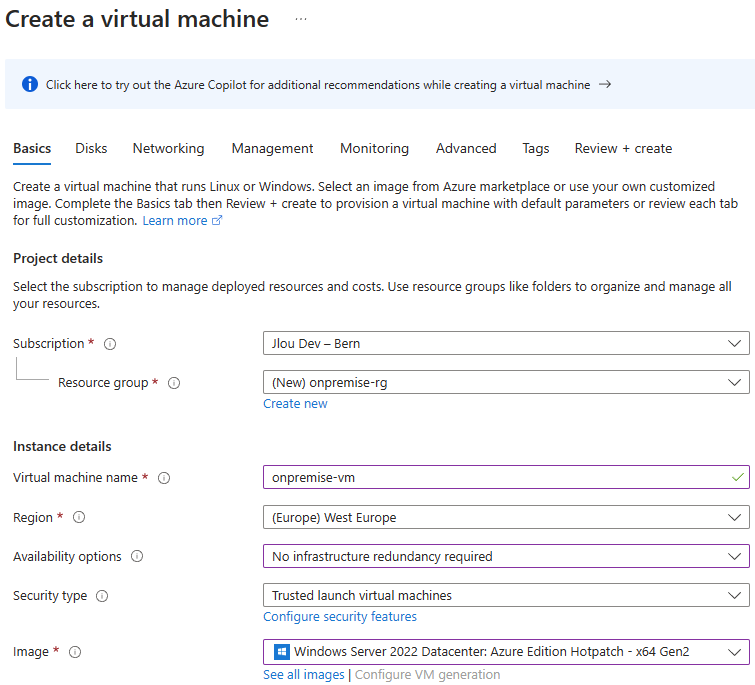

Renseignez les informations de base relatives à votre VM :

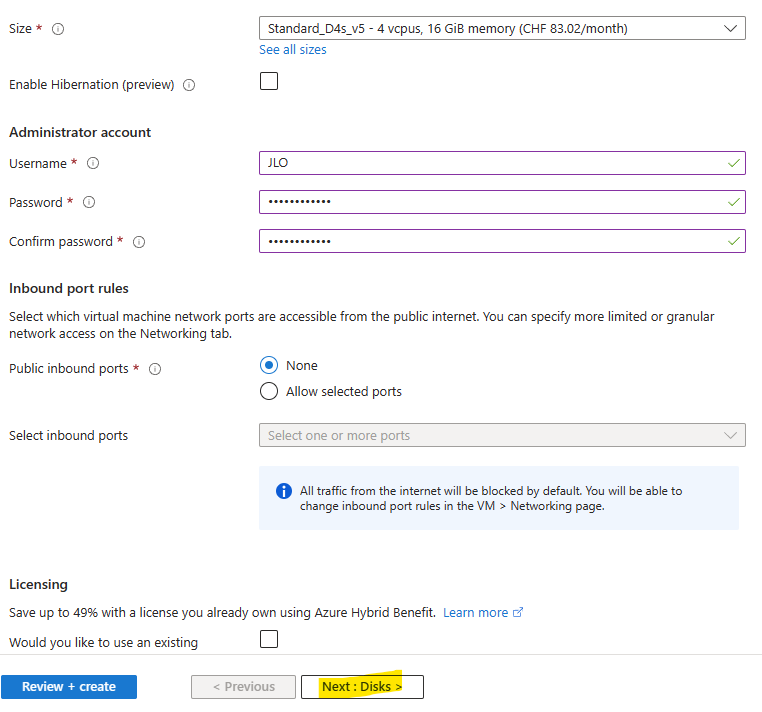

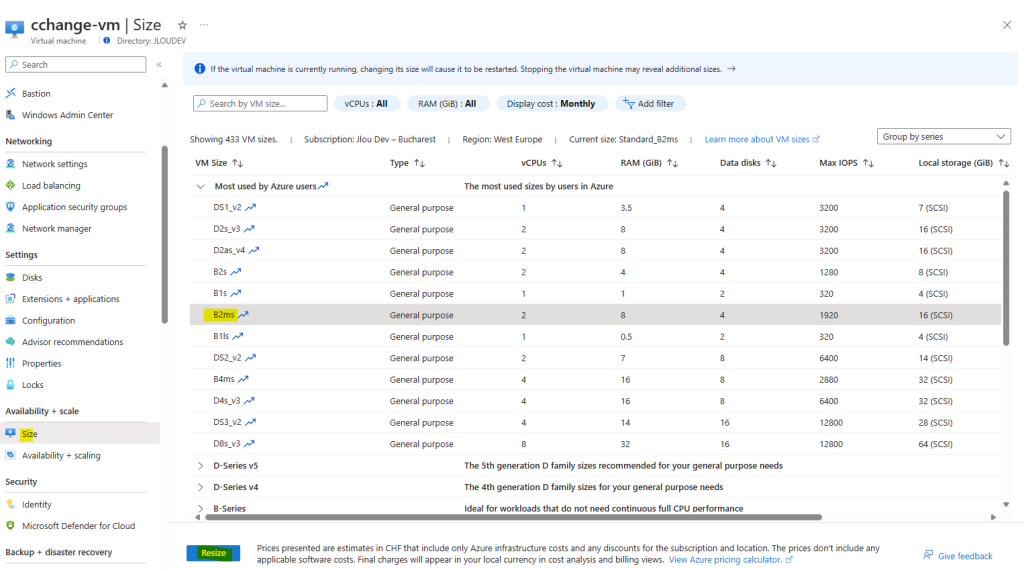

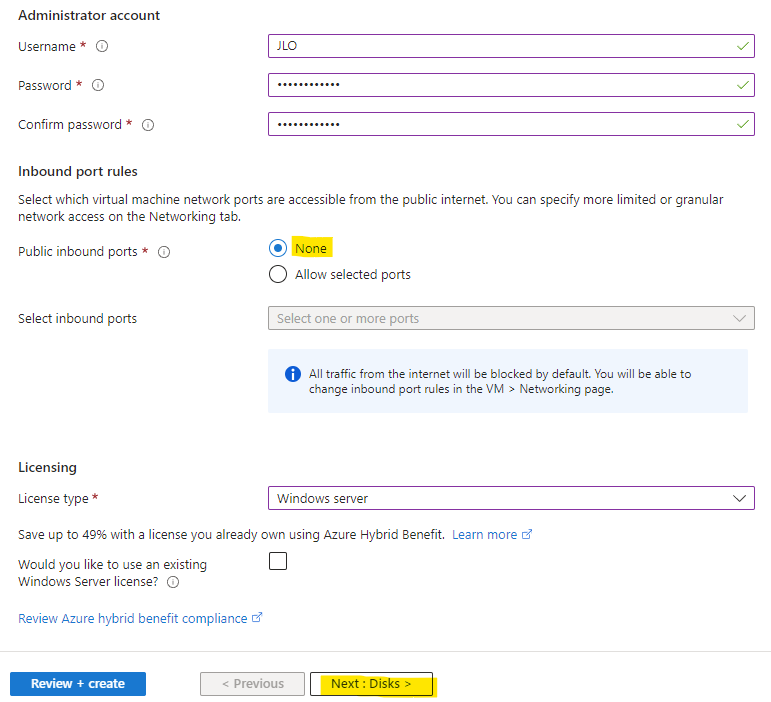

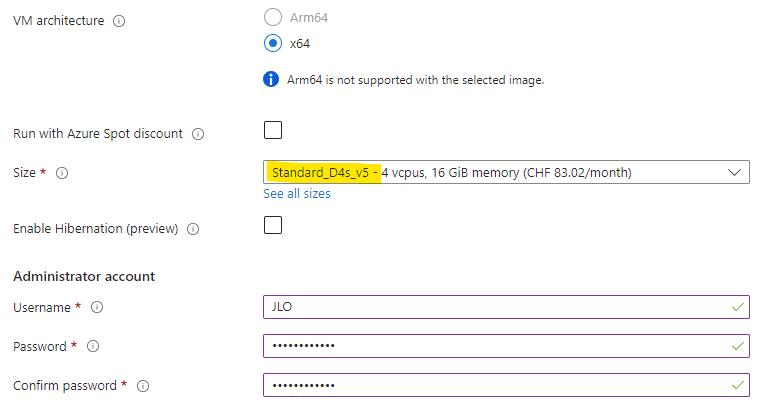

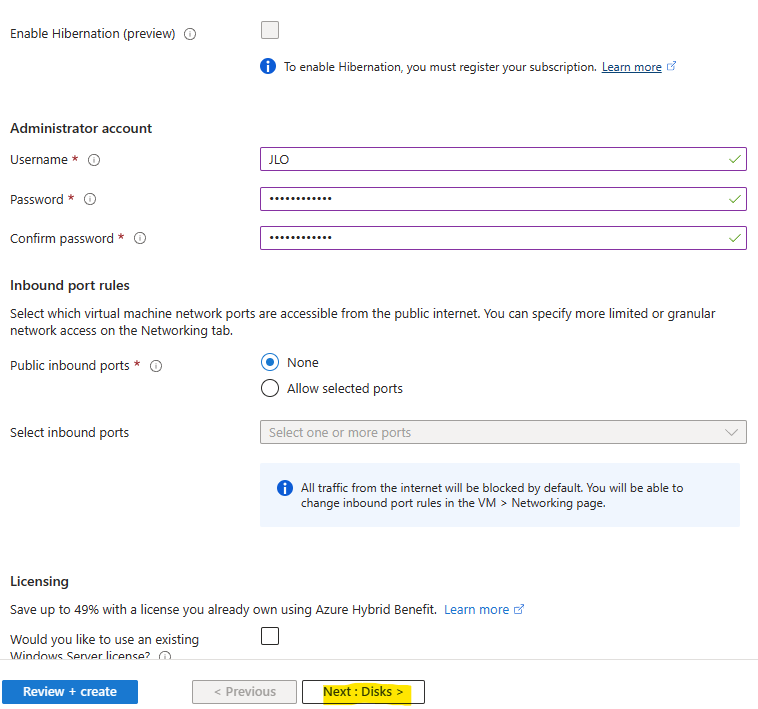

Choisissez la taille de votre VM, définissez un compte administrateur local, bloquez les ports entrants, puis cliquez sur Suivant :

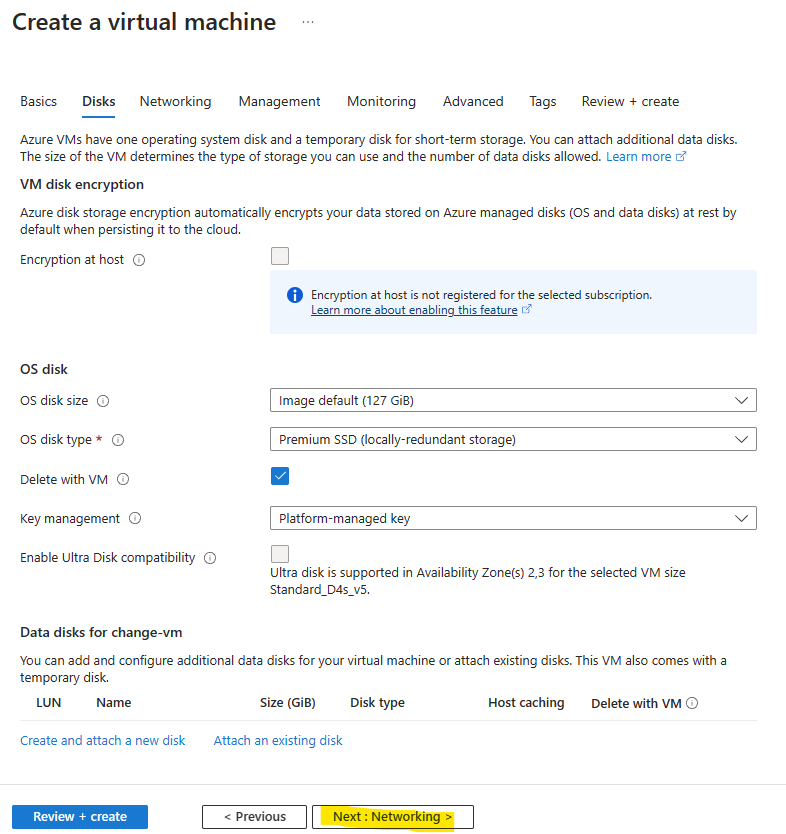

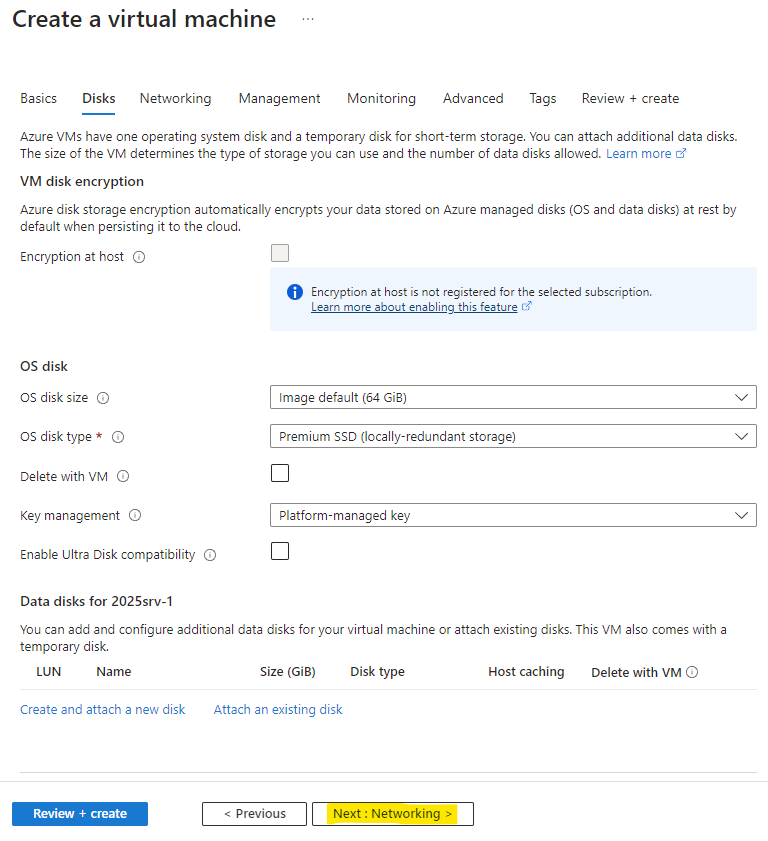

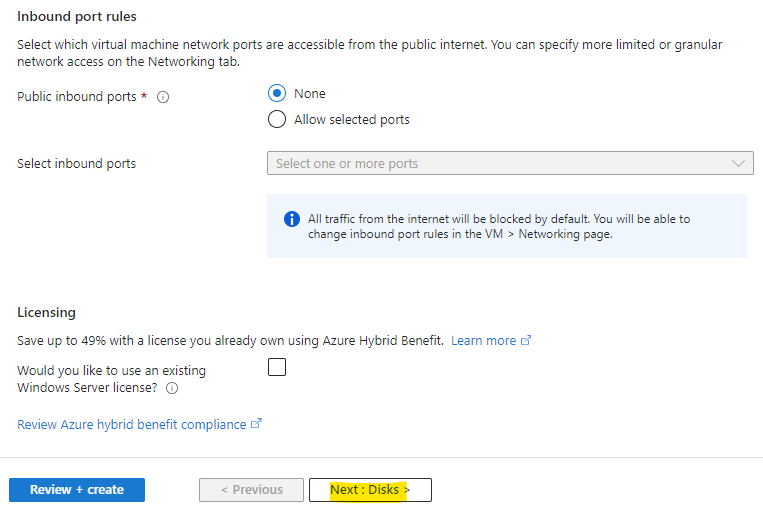

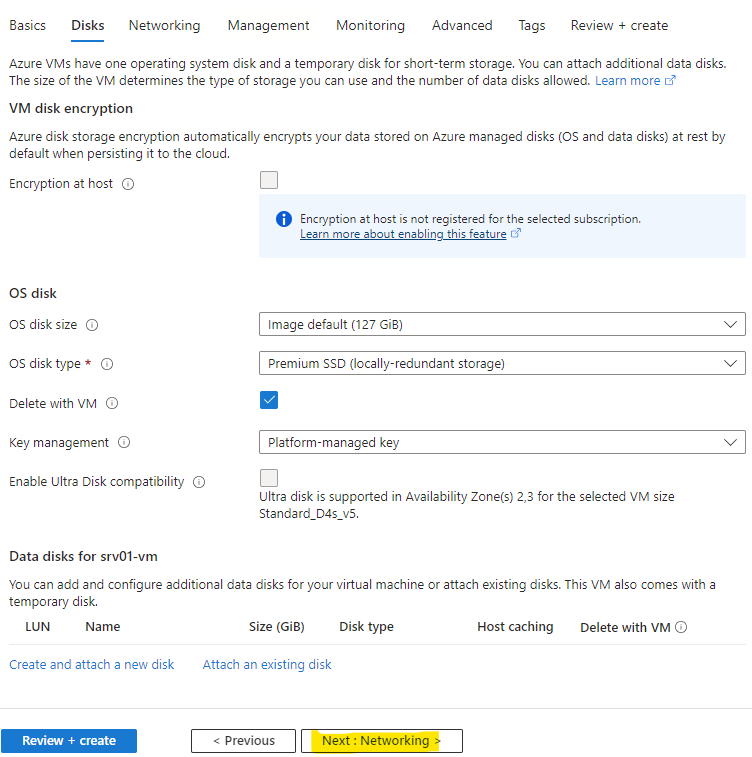

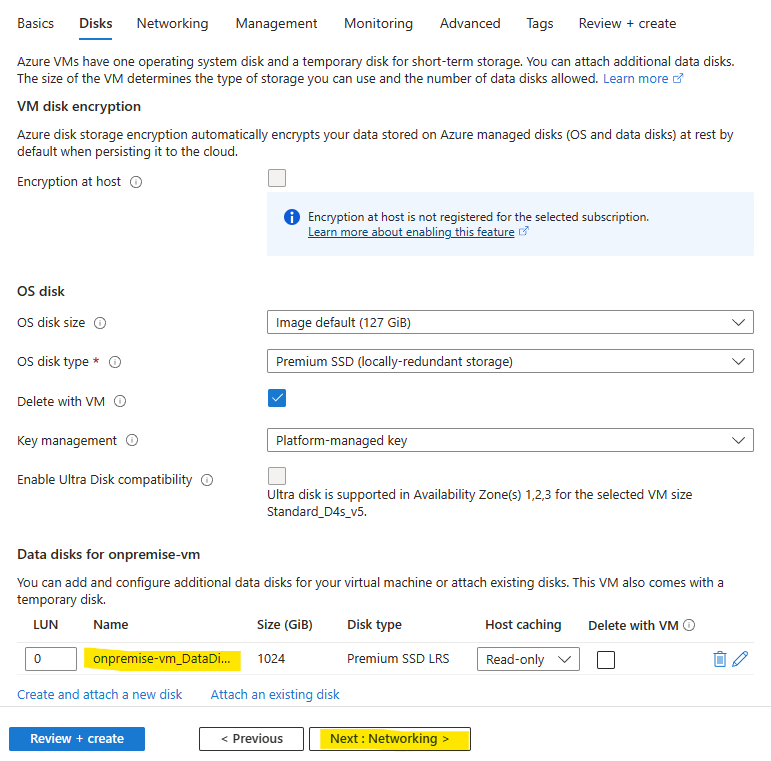

Ajoutez un disque secondaire pour les dossiers systèmes AD, puis cliquez sur Suivant :

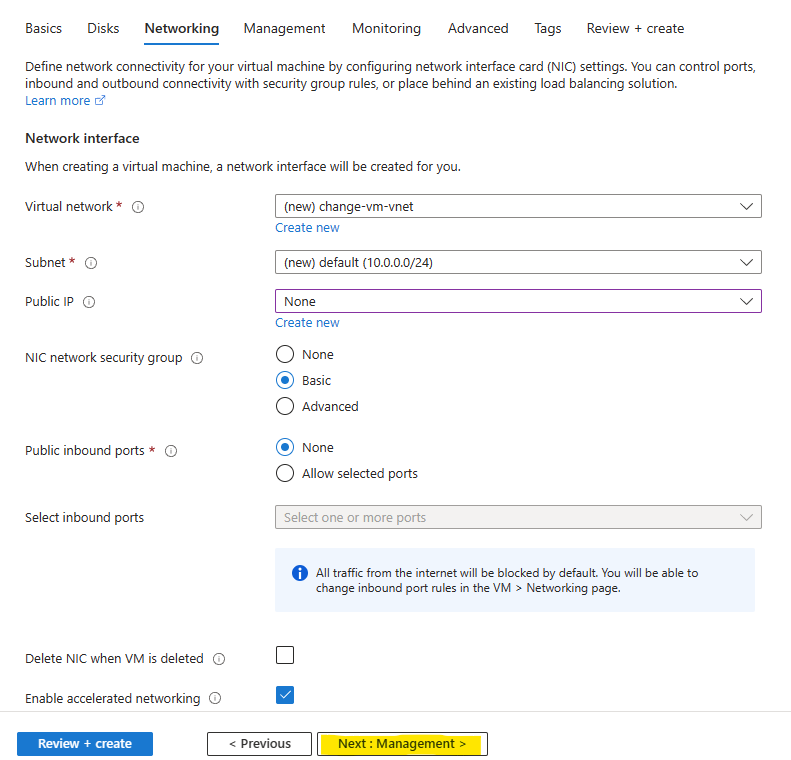

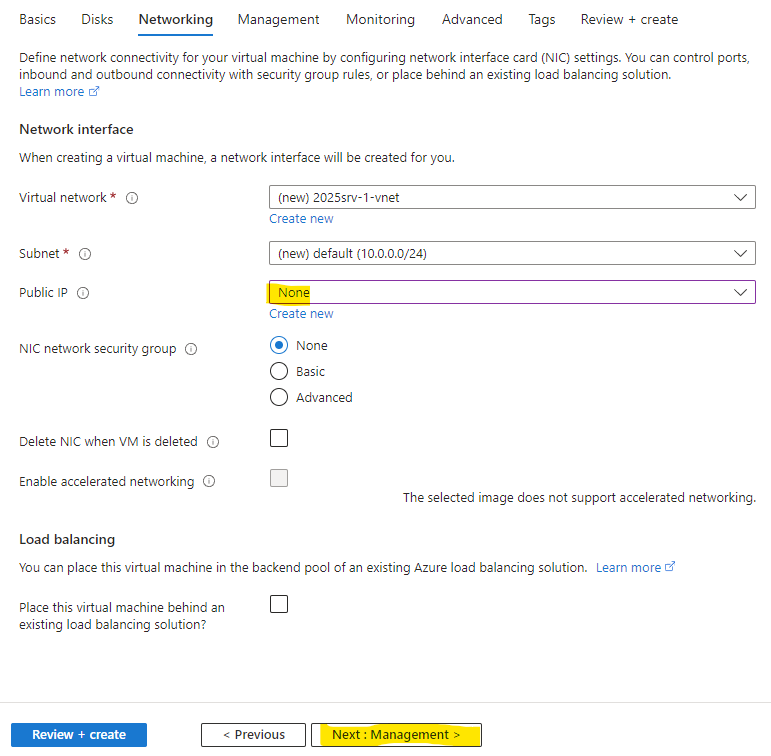

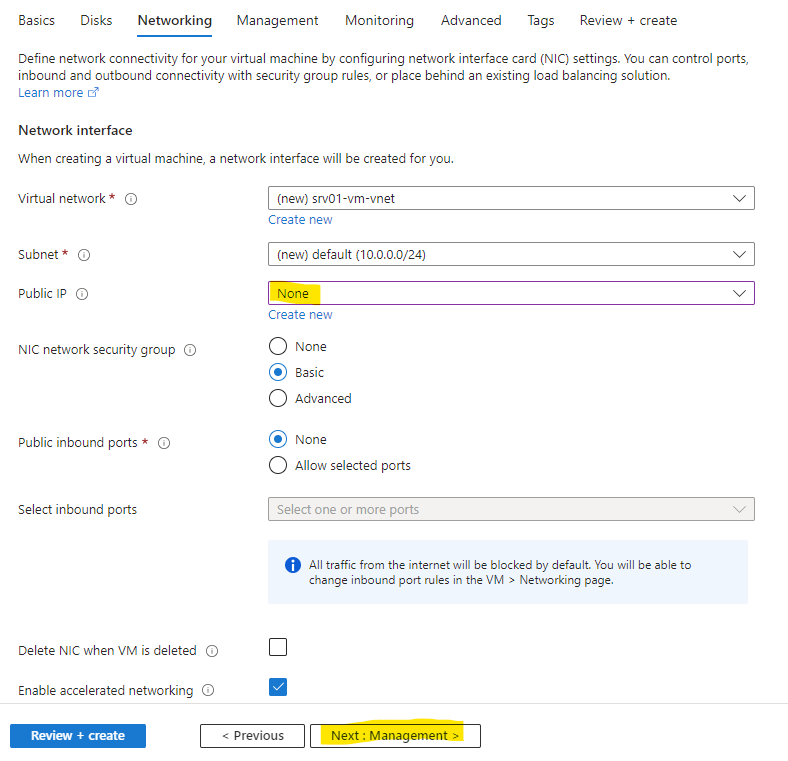

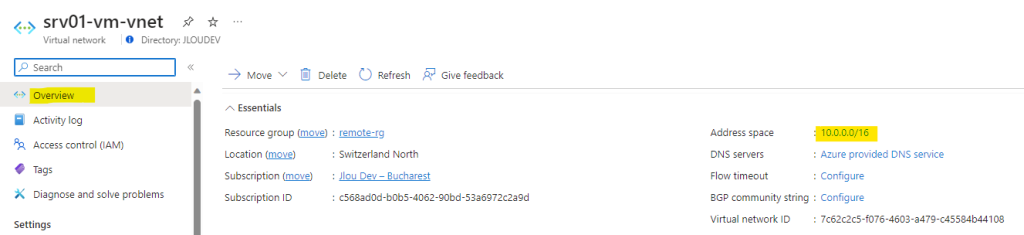

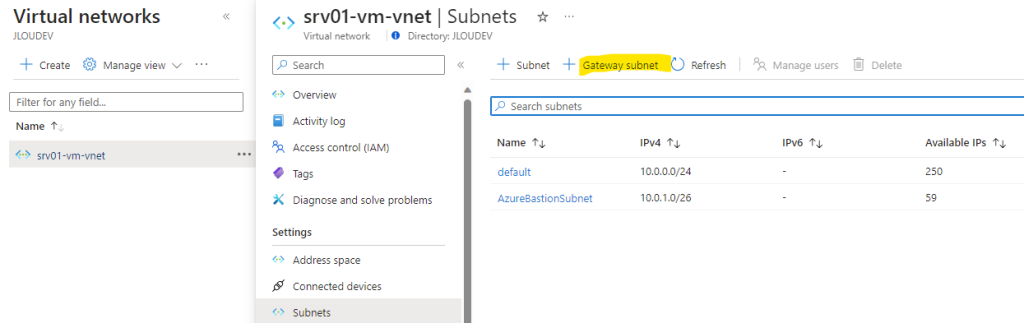

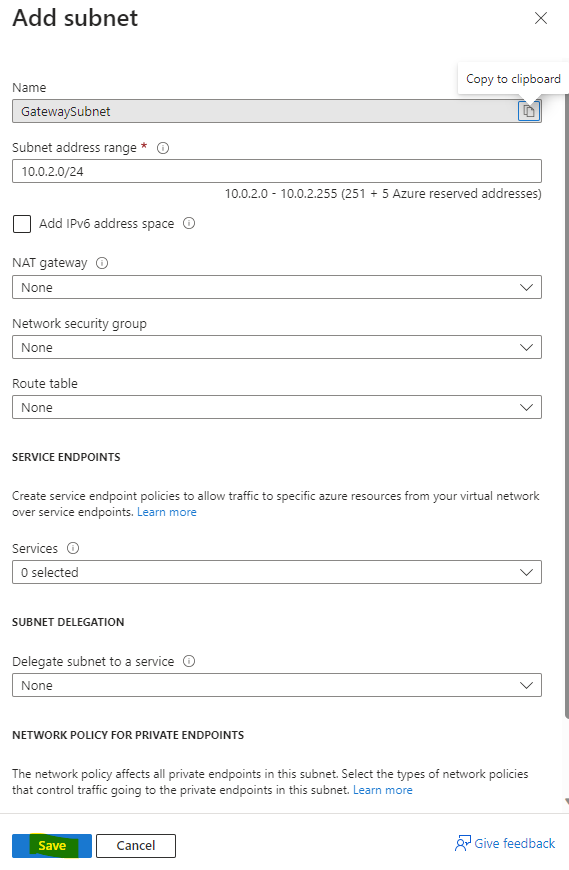

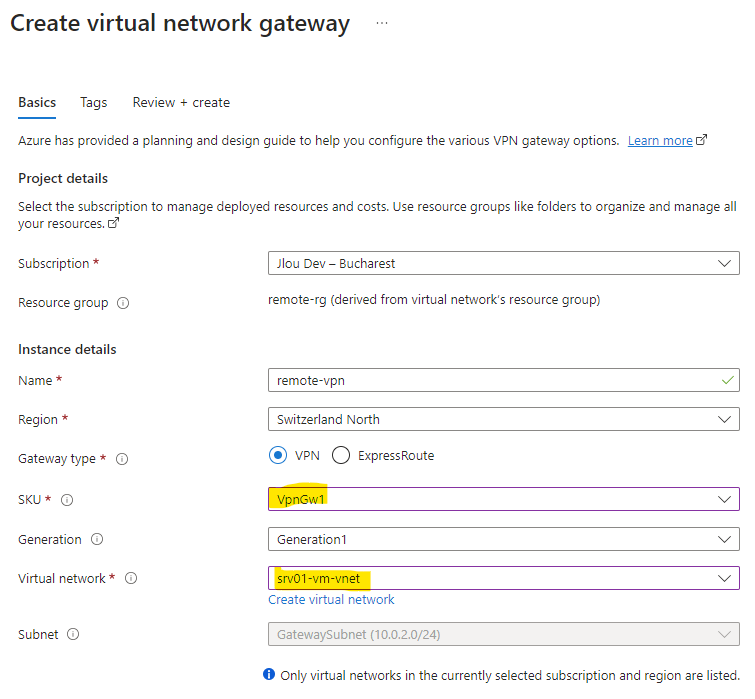

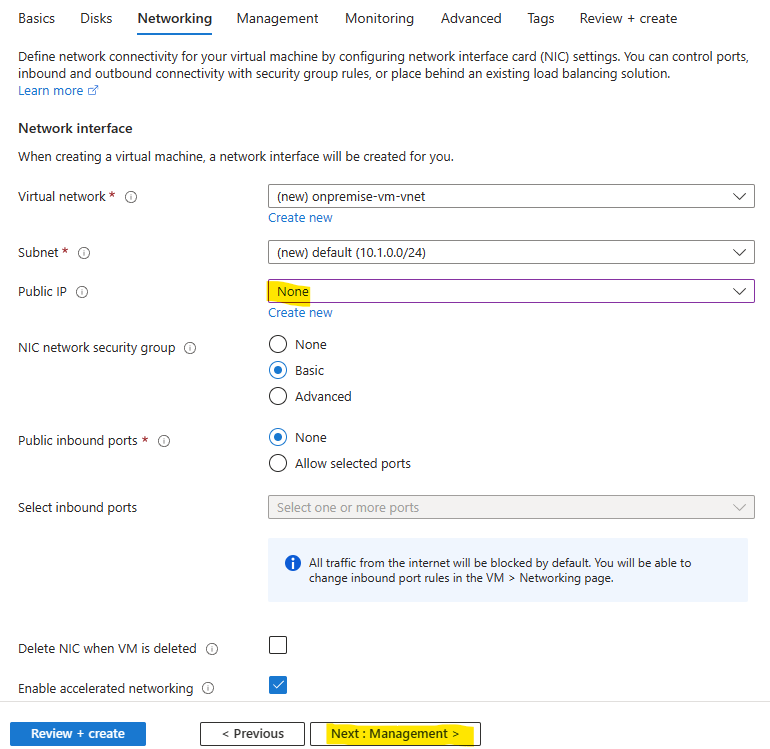

Prenez soin de définir un réseau virtuel différent du domaine managé, retirez l’adresse IP publique de votre VM, puis cliquez sur Suivant :

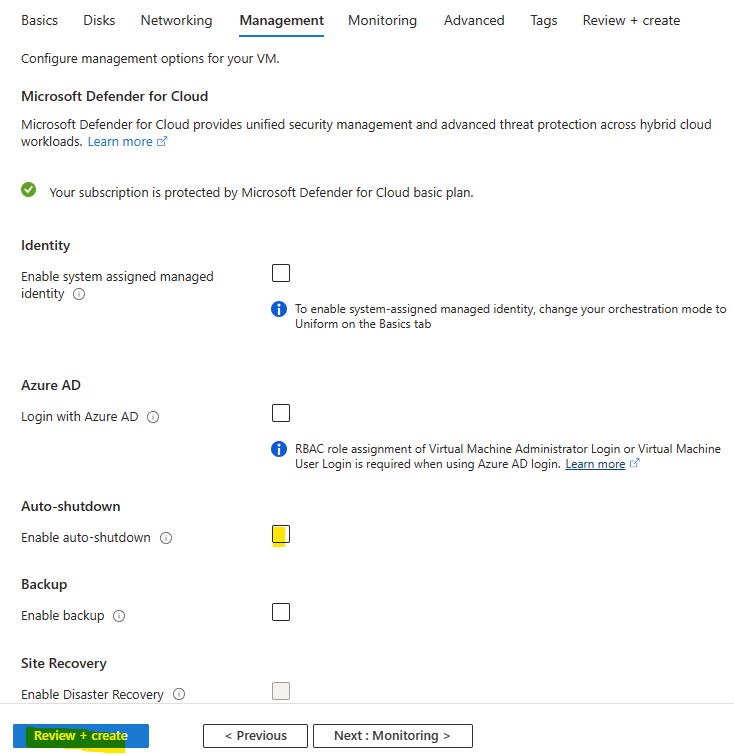

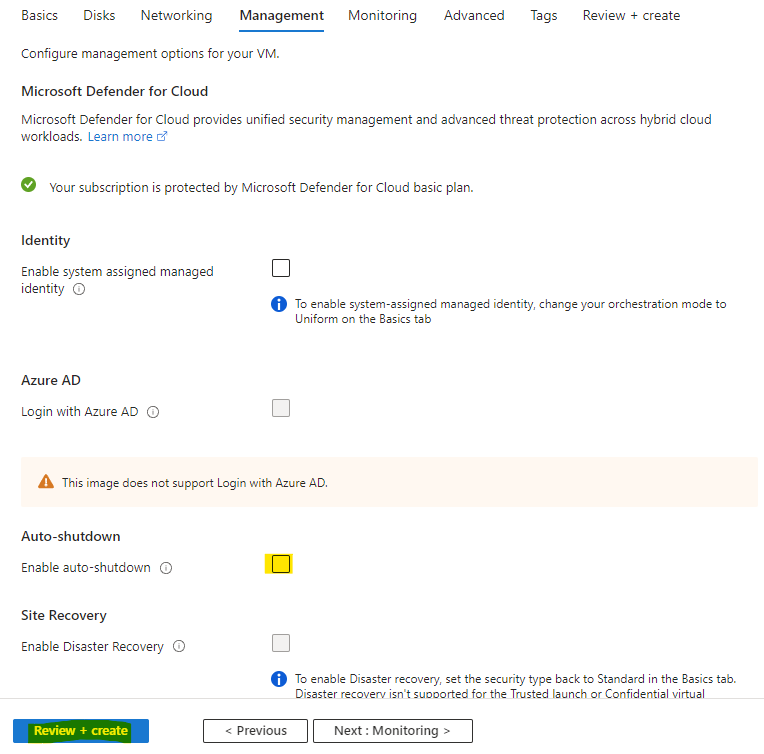

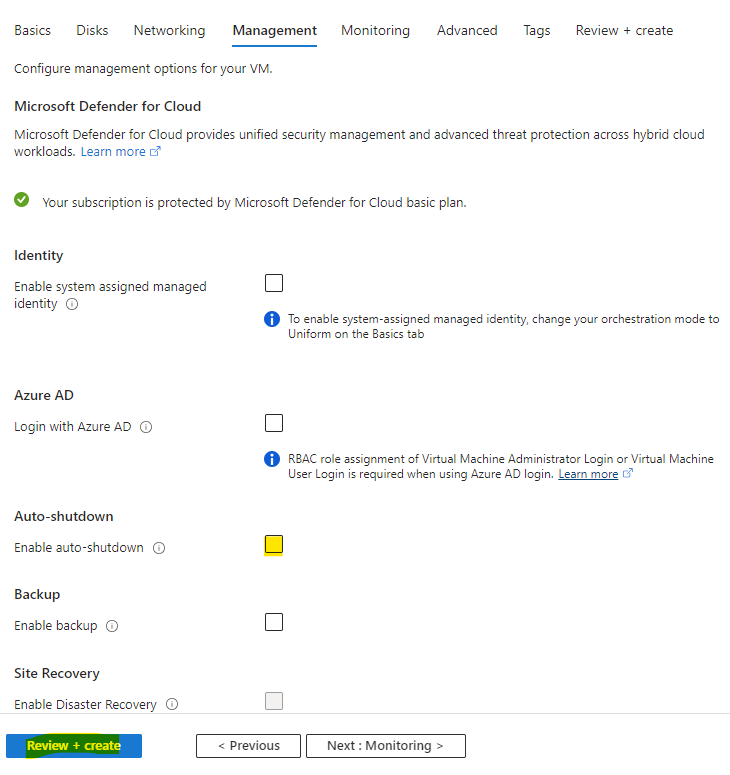

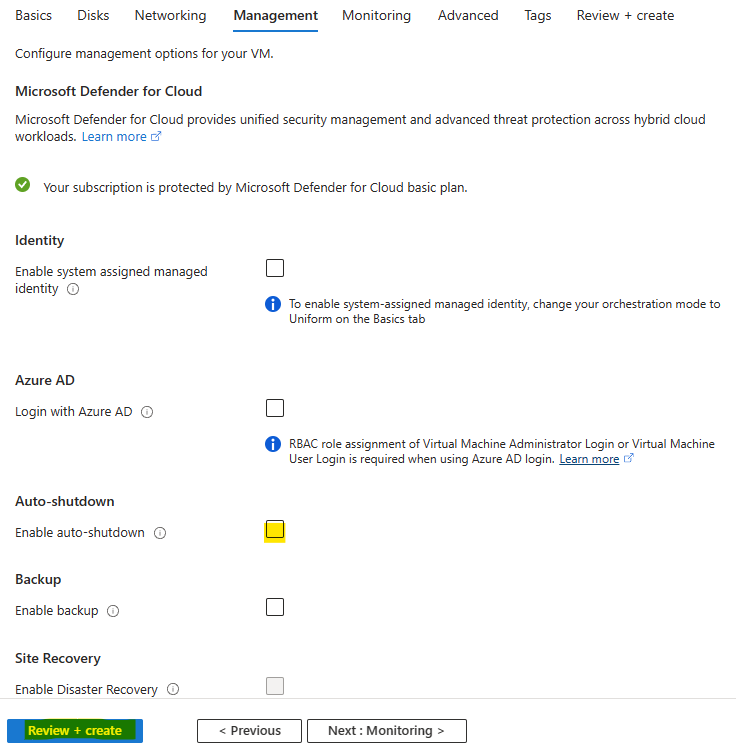

Décochez l’extinction automatique de la machine virtuelle, puis lancez la validation Azure :

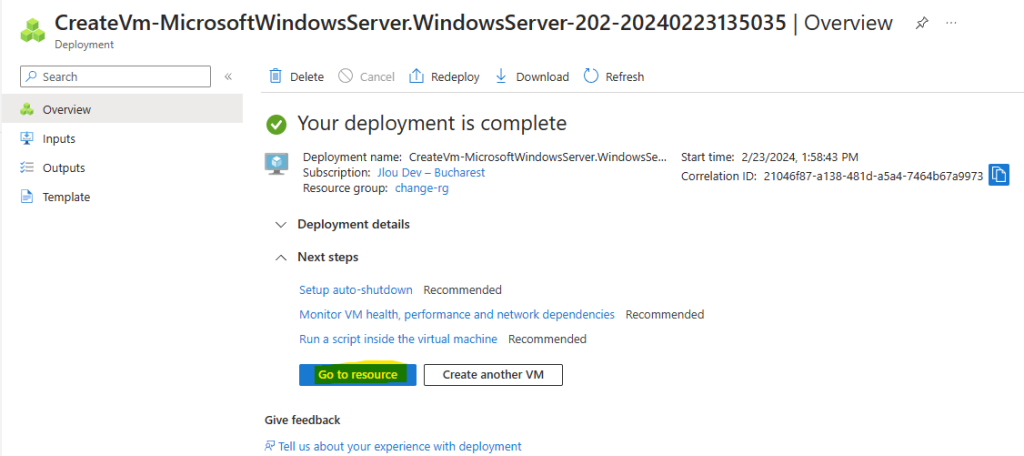

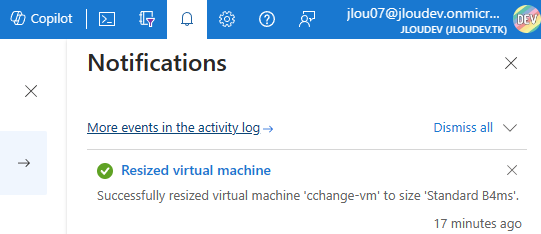

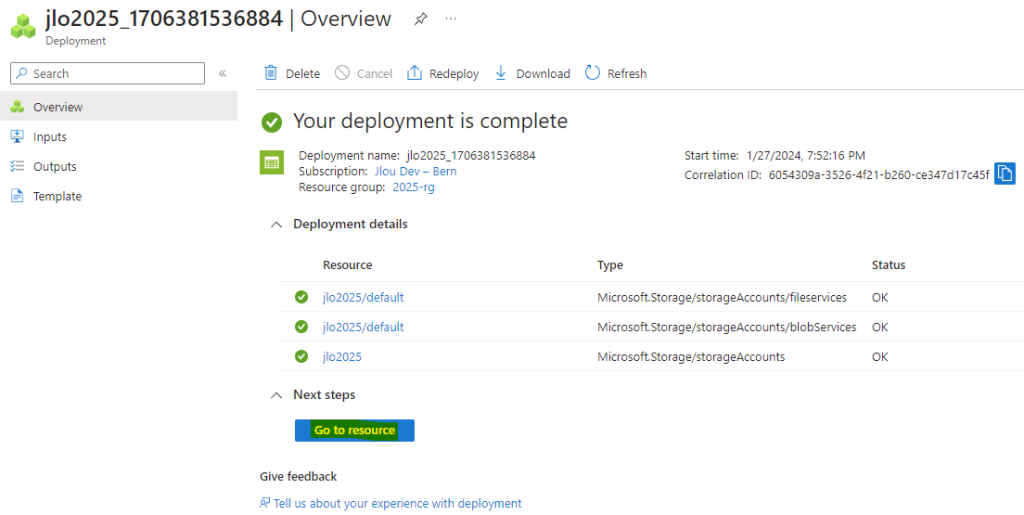

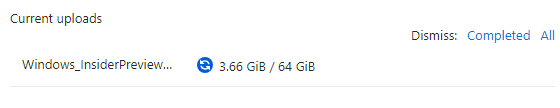

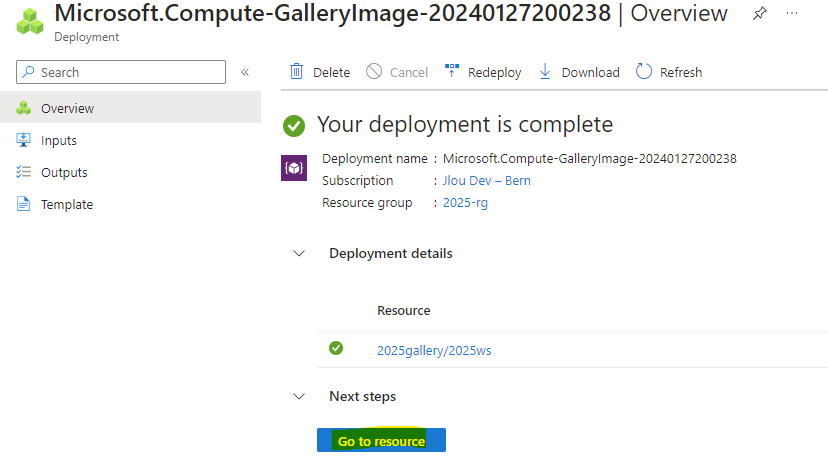

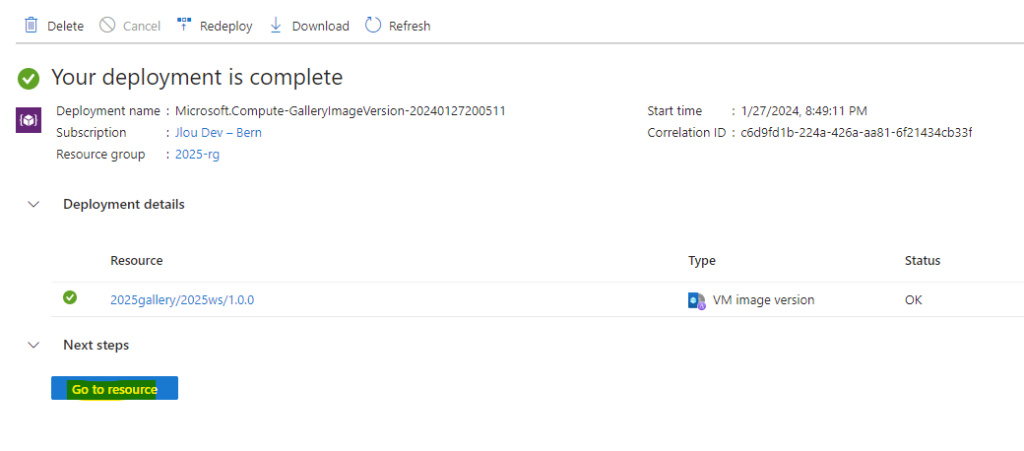

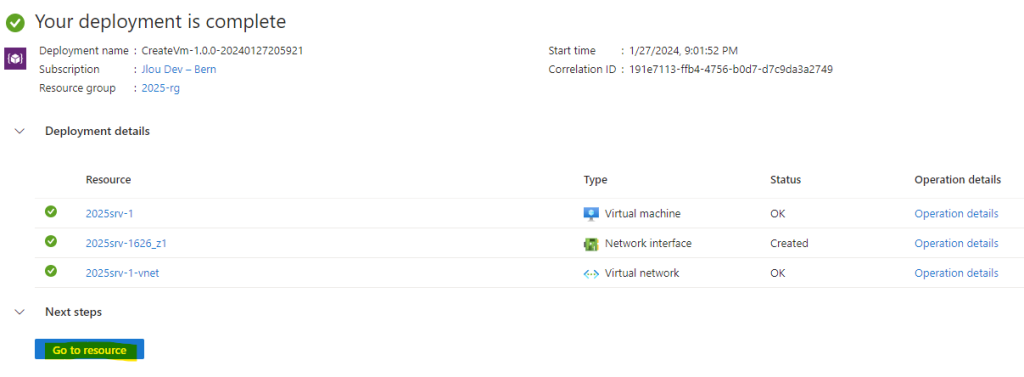

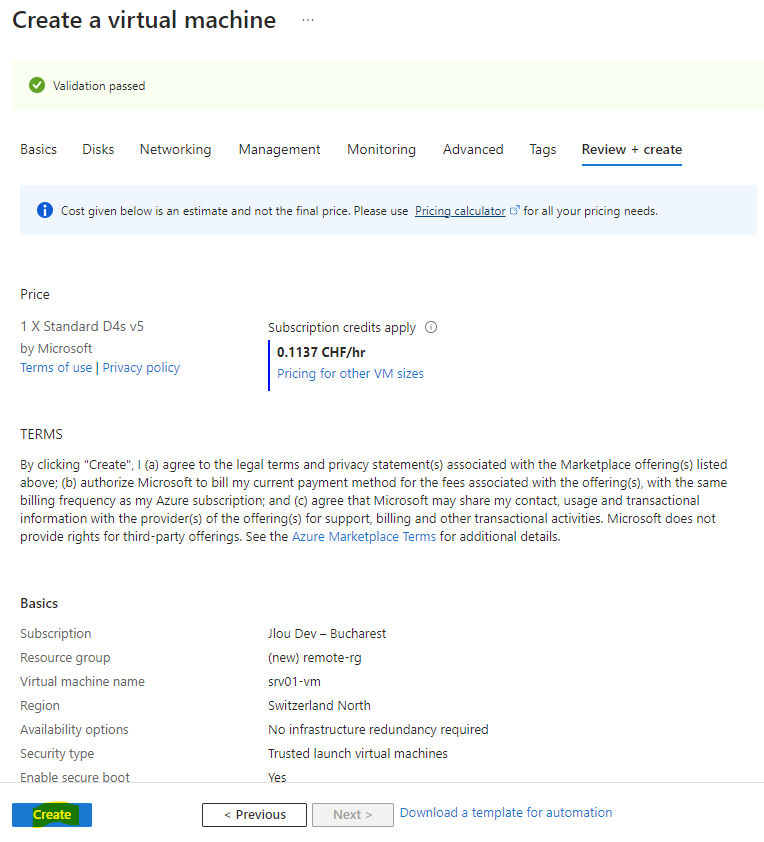

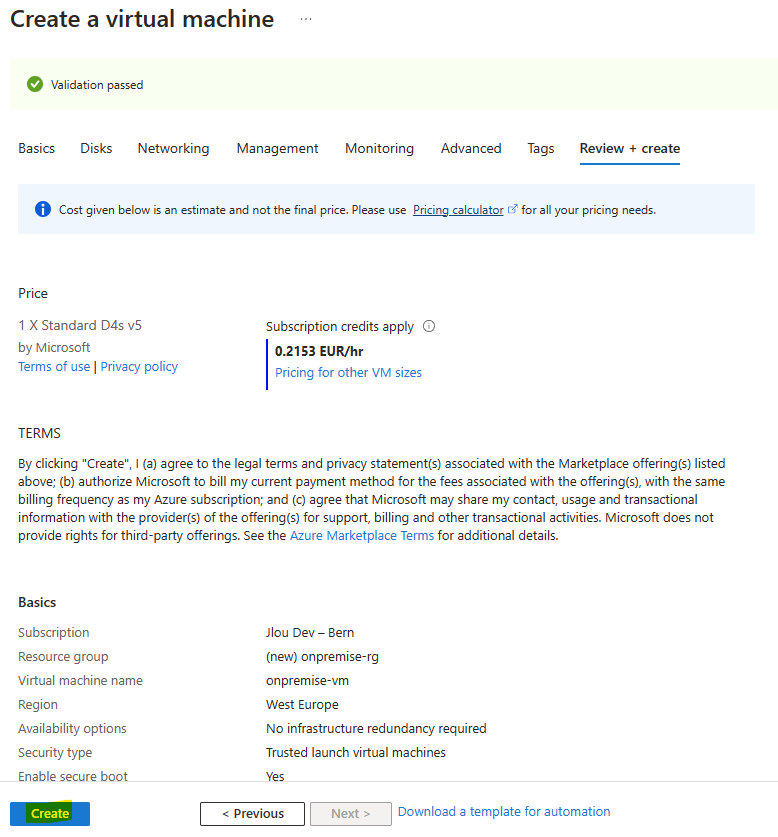

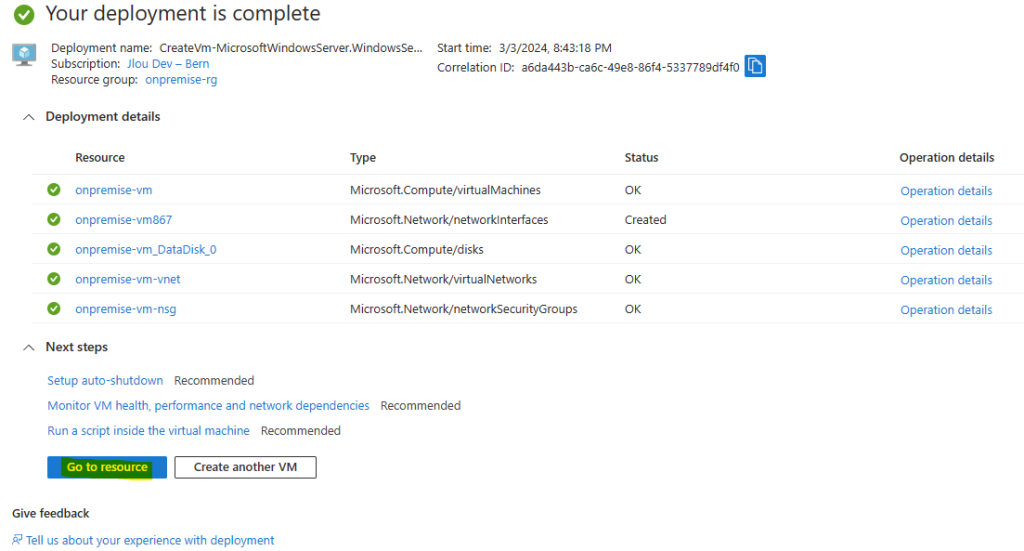

Une fois la validation Azure réussie, lancez la création de la VM, puis attendez environ 2 minutes :

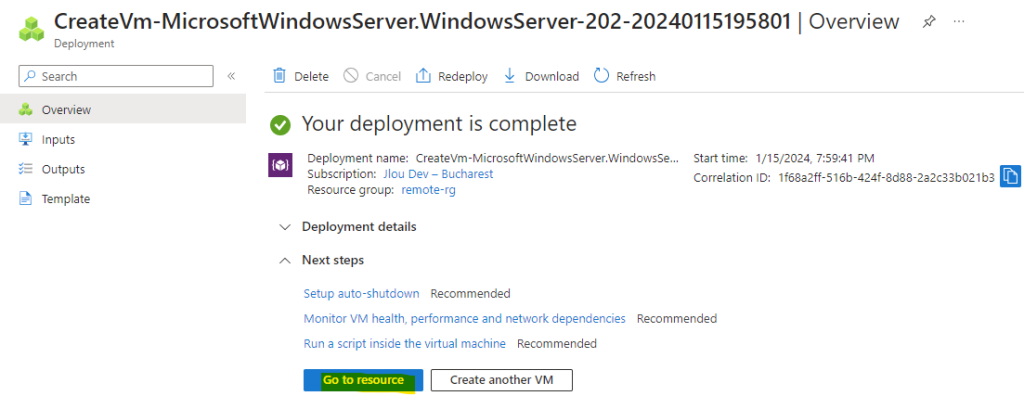

Une fois le déploiement terminé, cliquez-ici pour consulter votre machine virtuelle :

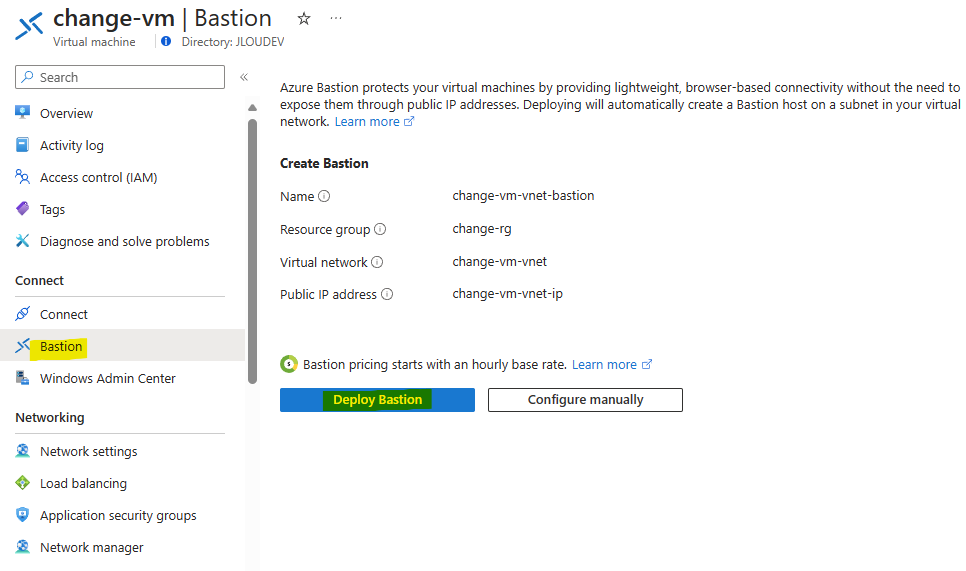

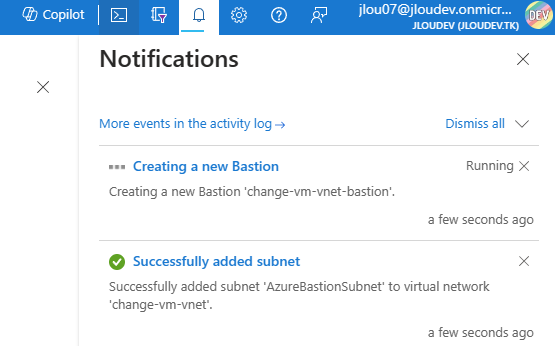

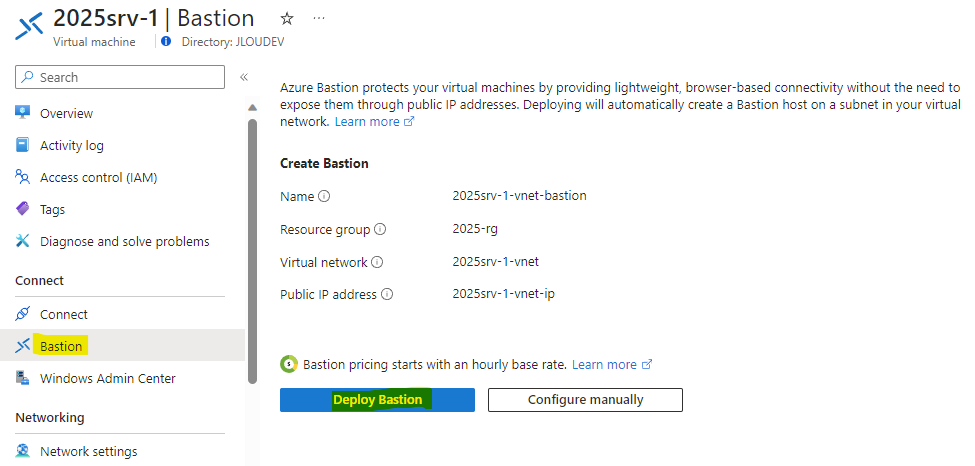

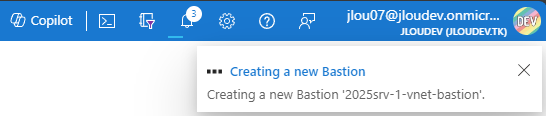

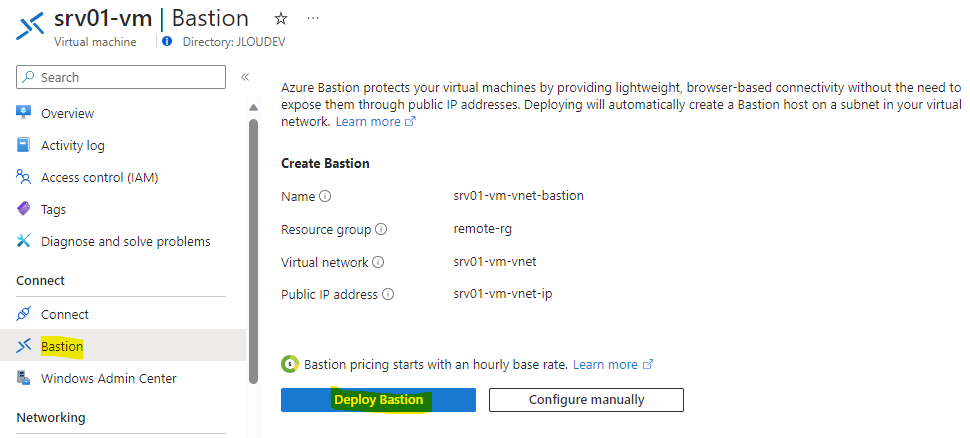

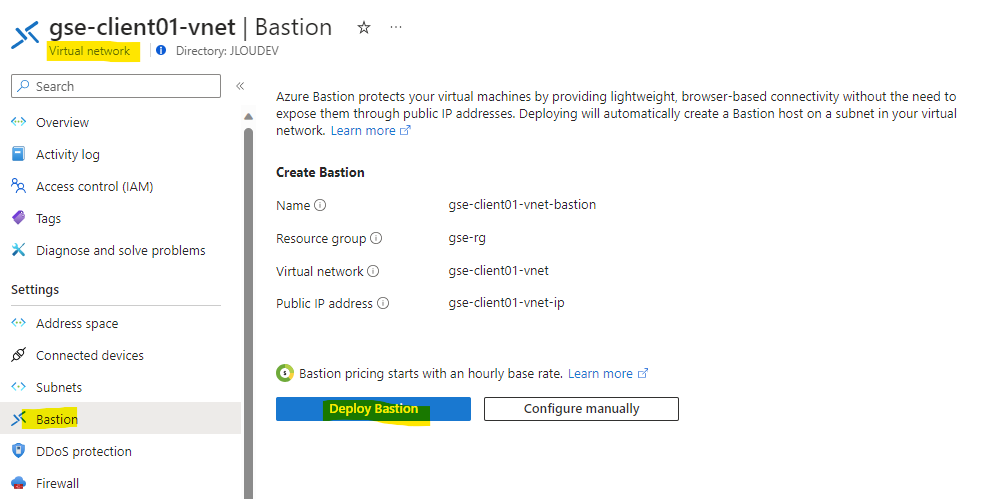

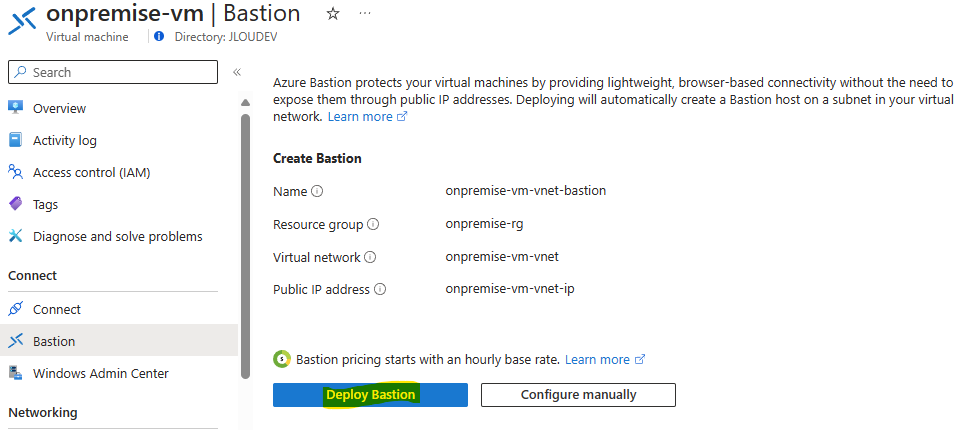

Cliquez-ici pour déclencher le déploiement du service Azure Bastion :

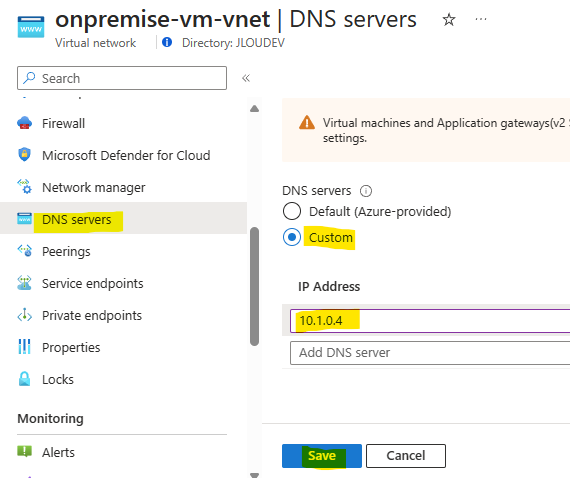

Retournez sur le réseau virtuel nouvellement créé par la machine virtuelle afin de renseigner l’adresse IP locale de votre VM en tant que serveur DNS, puis Sauvegardez :

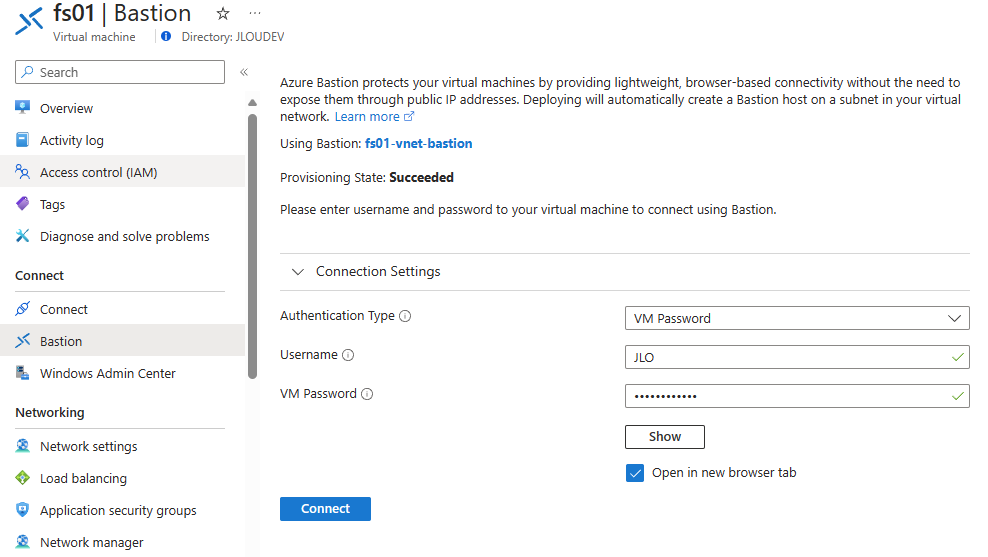

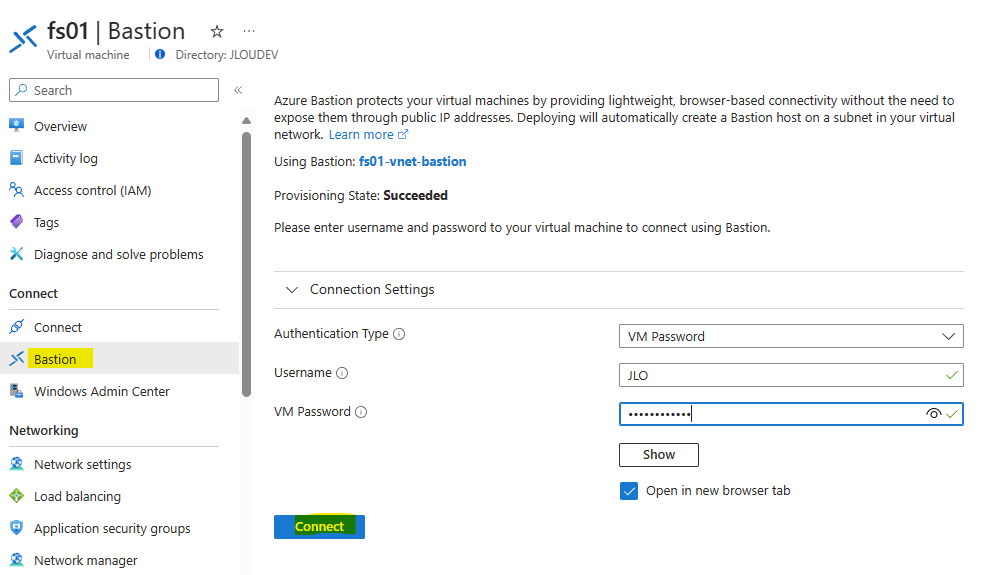

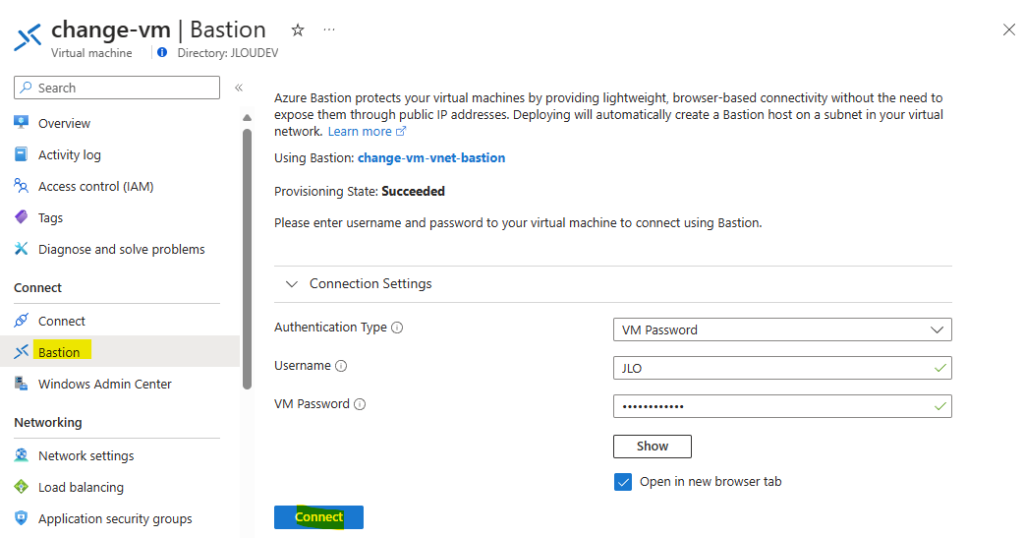

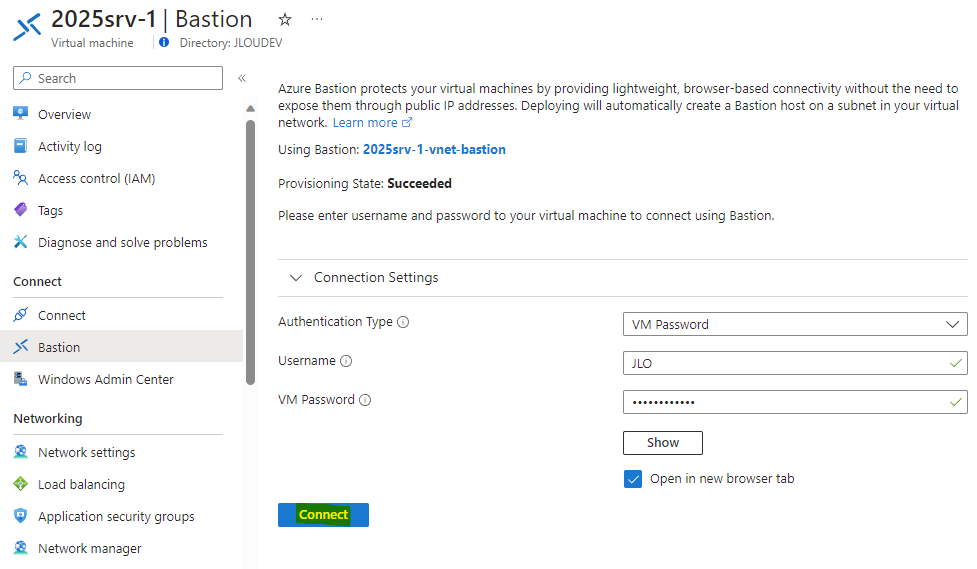

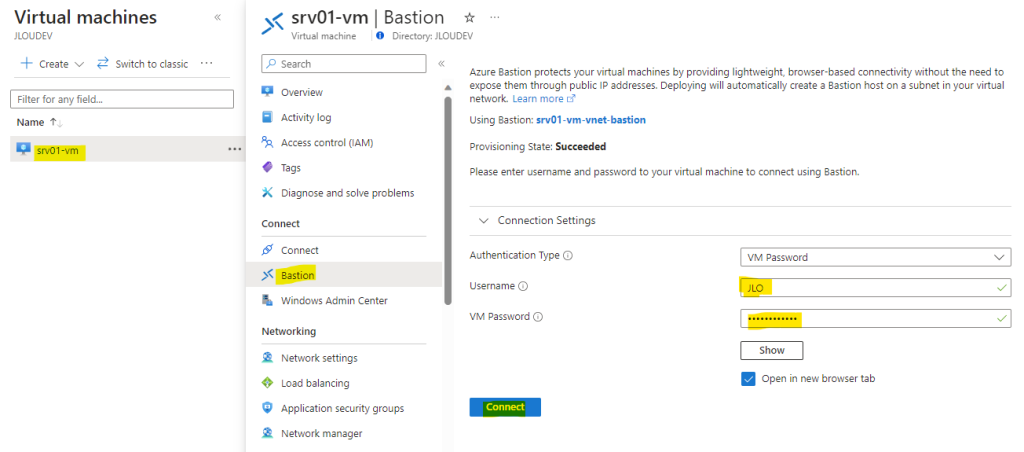

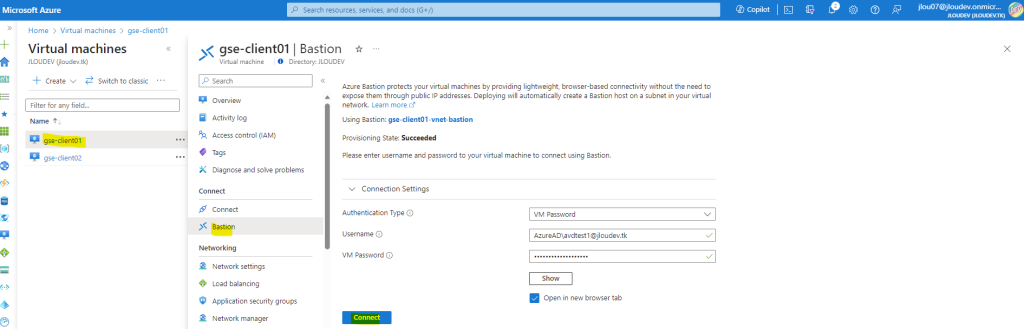

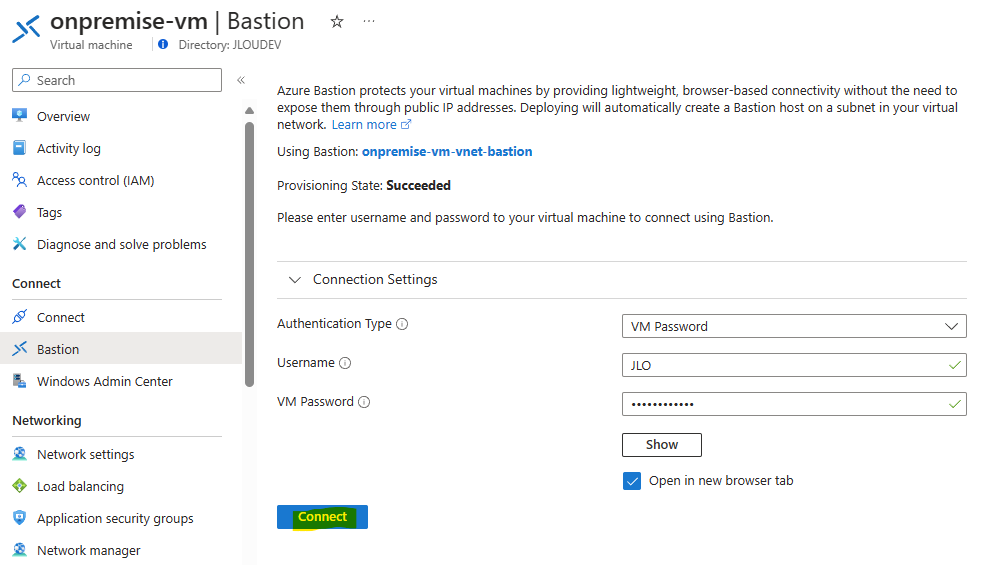

Une fois que le service Azure Bastion est déployé, connectez-vous à votre machine virtuelle en utilisant le compte d’administrateur local :

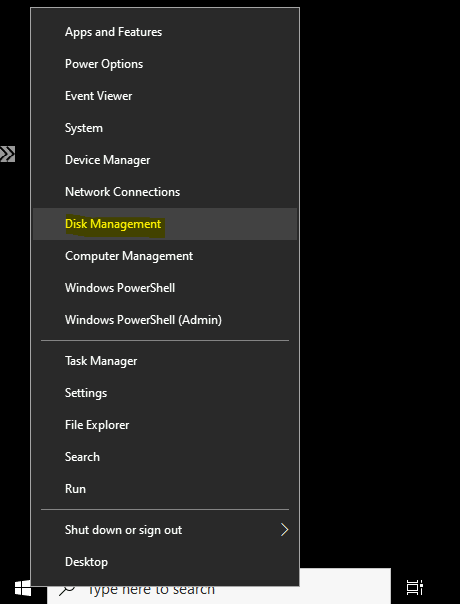

Une fois connecté, rendez-vous dans le Gestionnaire des disques :

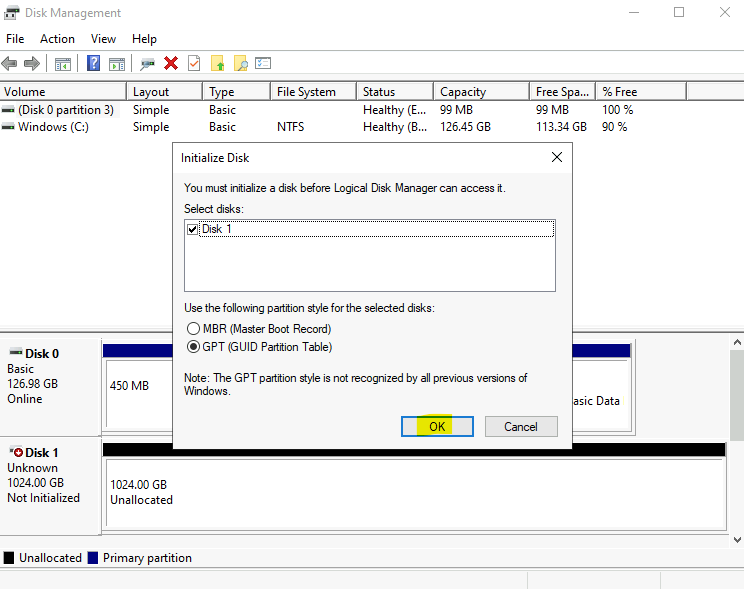

A l’ouverture du gestionnaire des disques, il vous est proposé d’initialiser le disque de données :

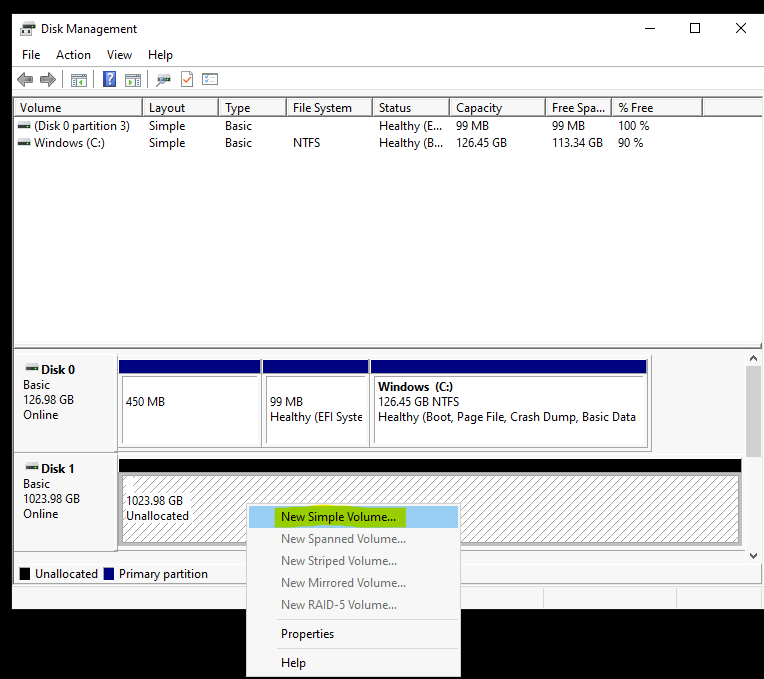

Par la suite créez un nouveau volume simple :

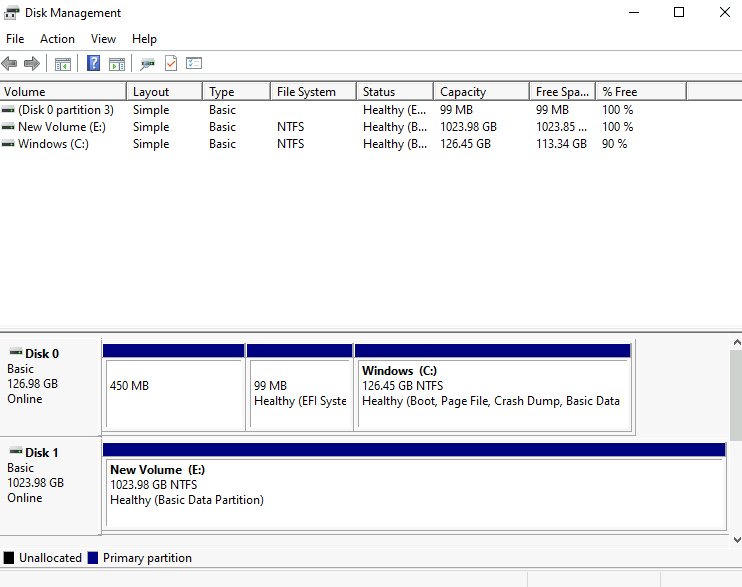

Puis formatez ce dernier en NTFS :

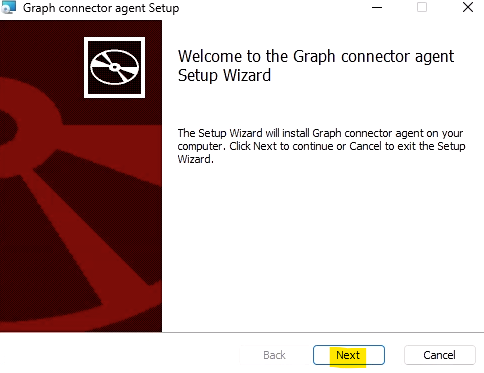

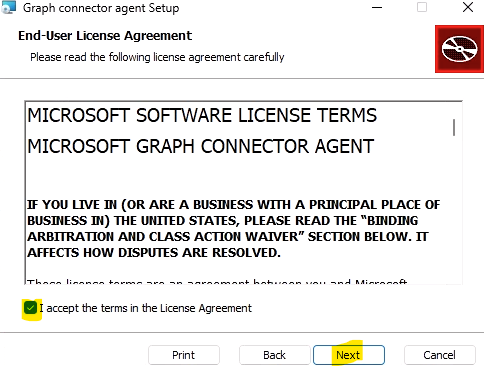

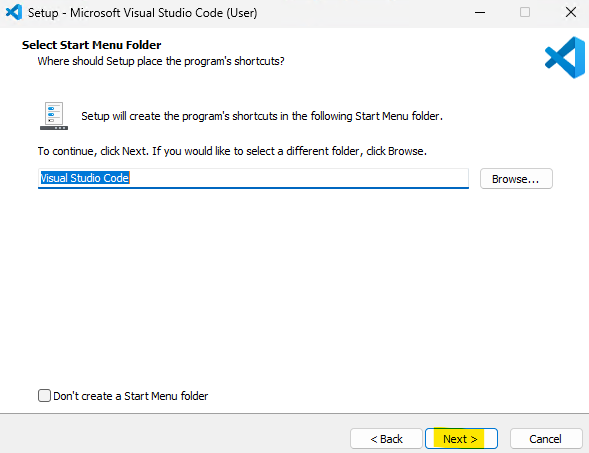

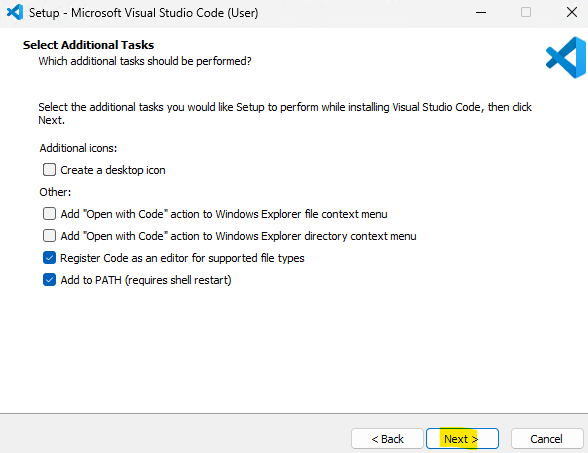

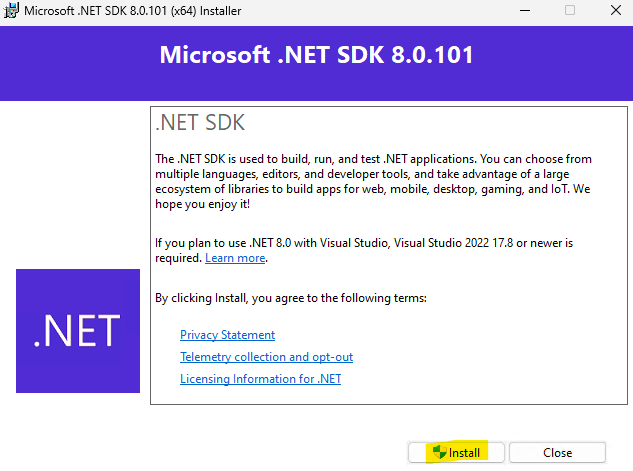

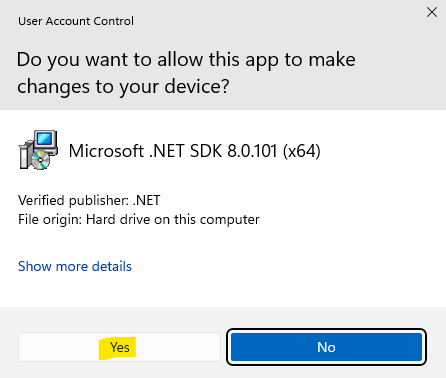

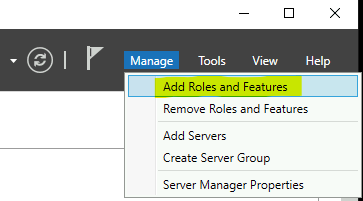

Continuez en ajoutant un nouveau rôle à votre Windows via Server Manager :

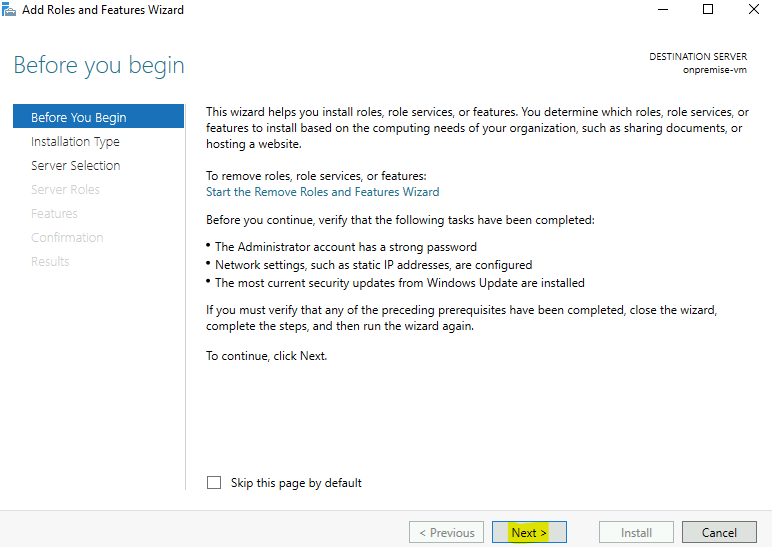

Cliquez sur Suivant :

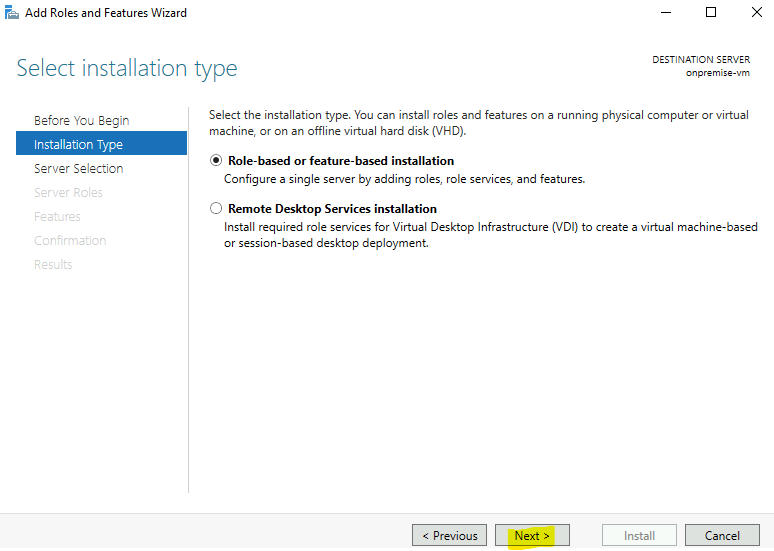

Cliquez sur Suivant :

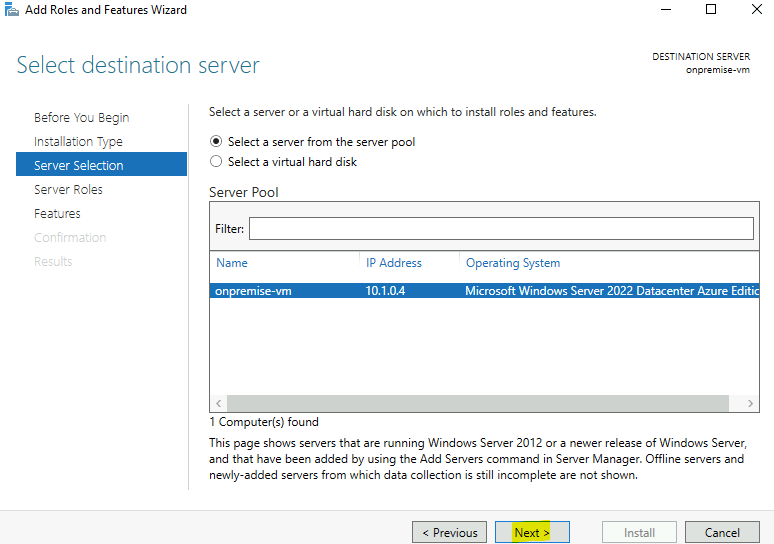

Cliquez sur Suivant :

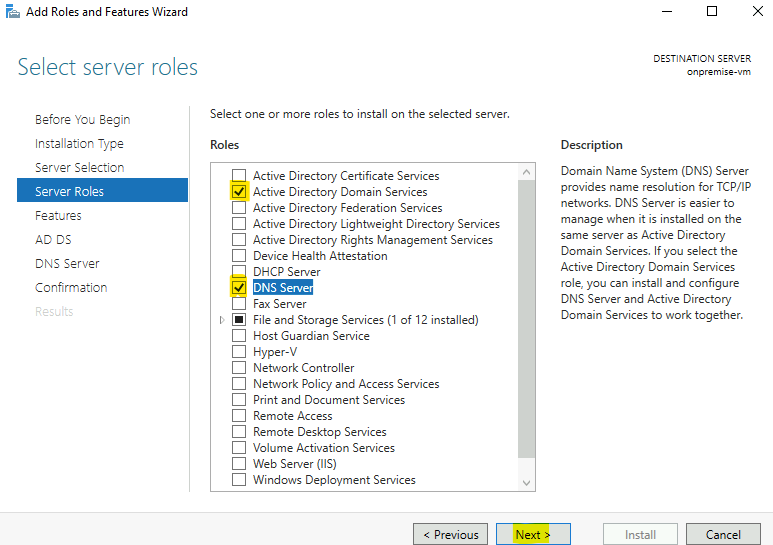

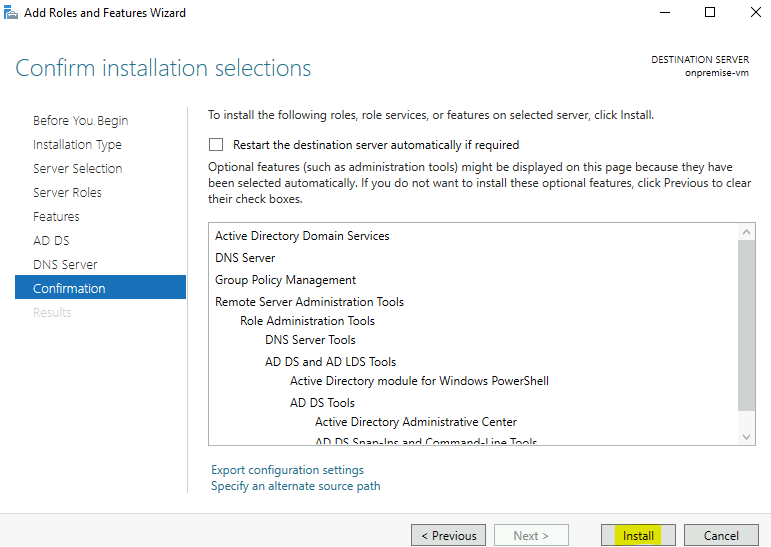

Cochez les 2 rôles ci-dessous, puis cliquez sur Suivant :

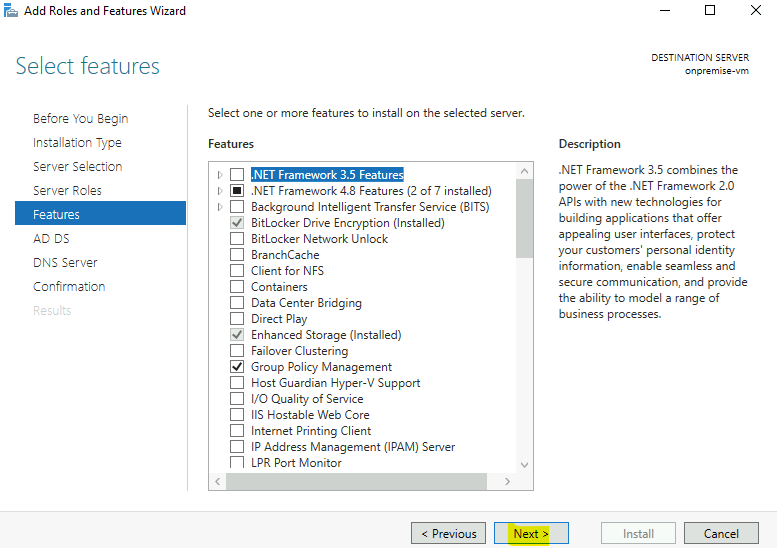

Cliquez sur Suivant :

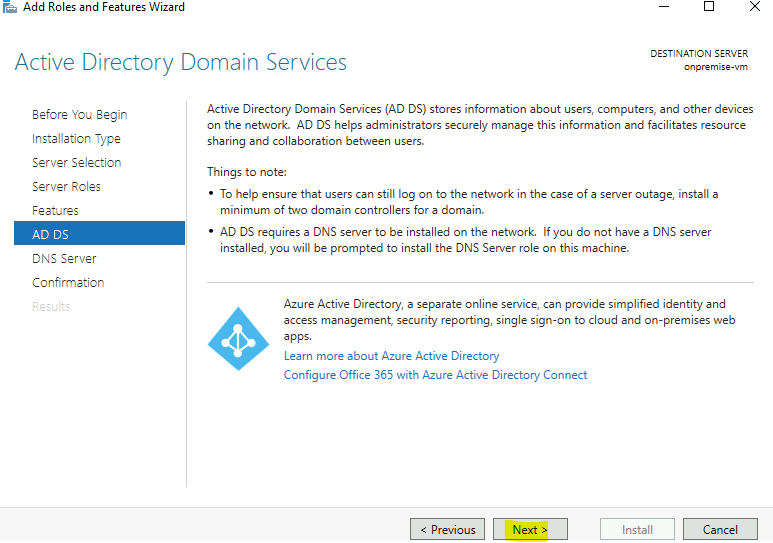

Cliquez sur Suivant :

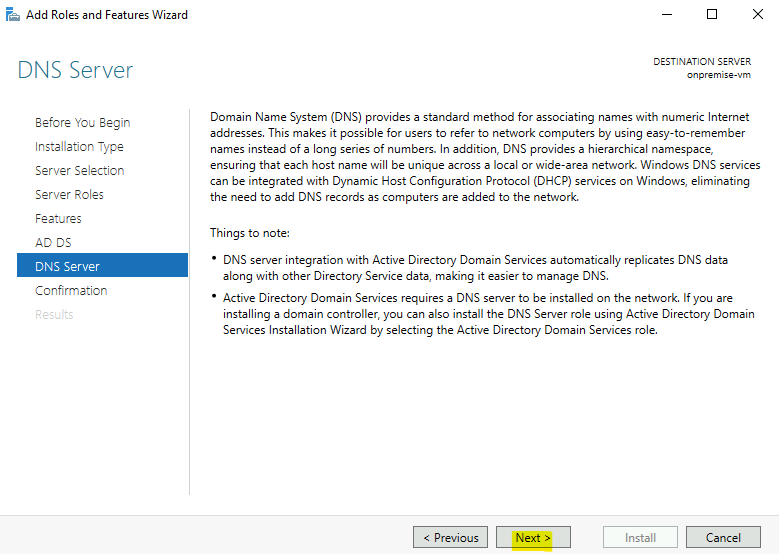

Cliquez sur Suivant :

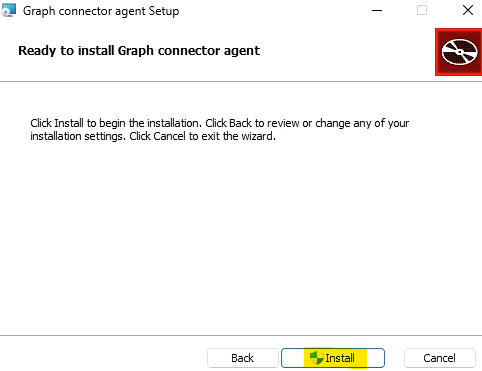

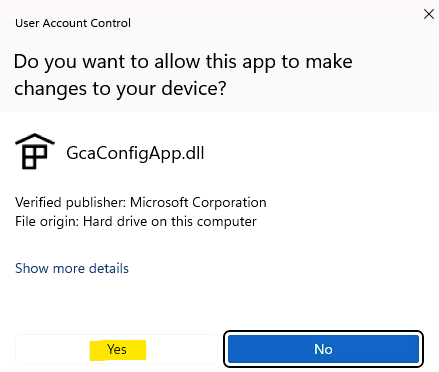

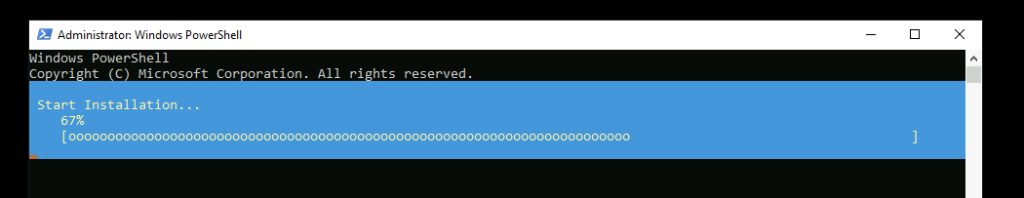

Cliquez sur Installer :

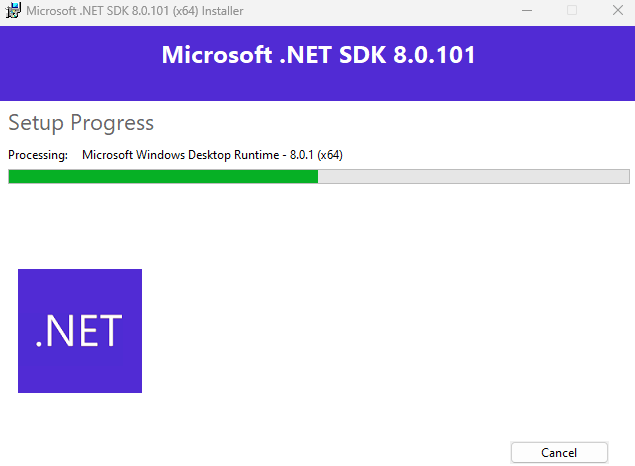

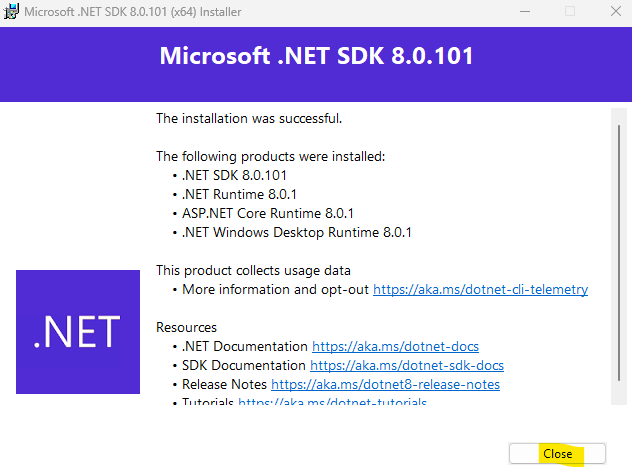

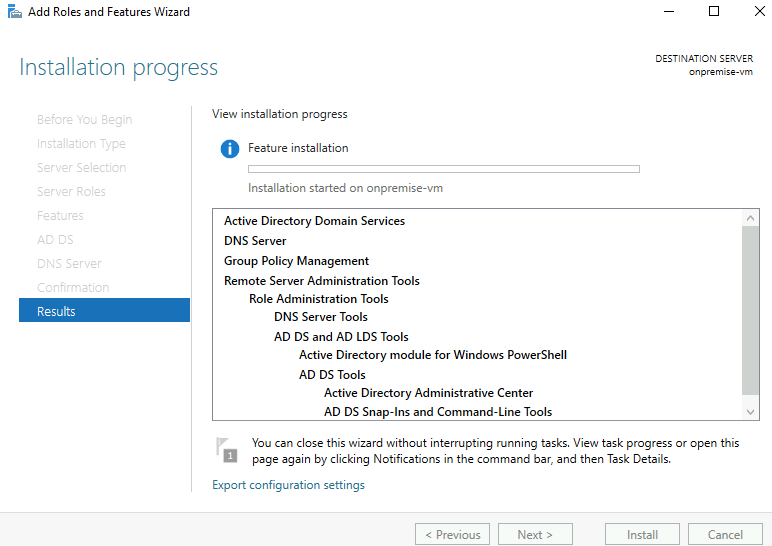

Attendez environ 5 minutes que l’installation des 2 rôles se termine :

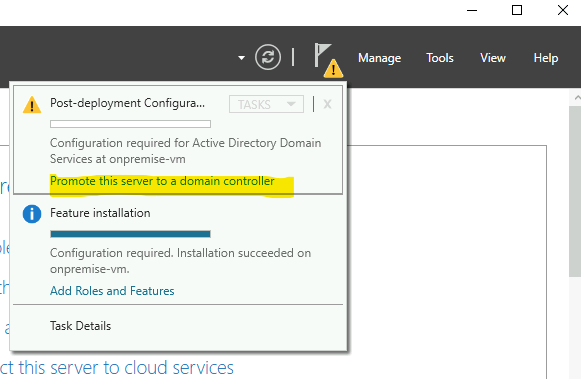

Démarrez la promotion de ce serveur en tant que contrôleur de domaine AD :

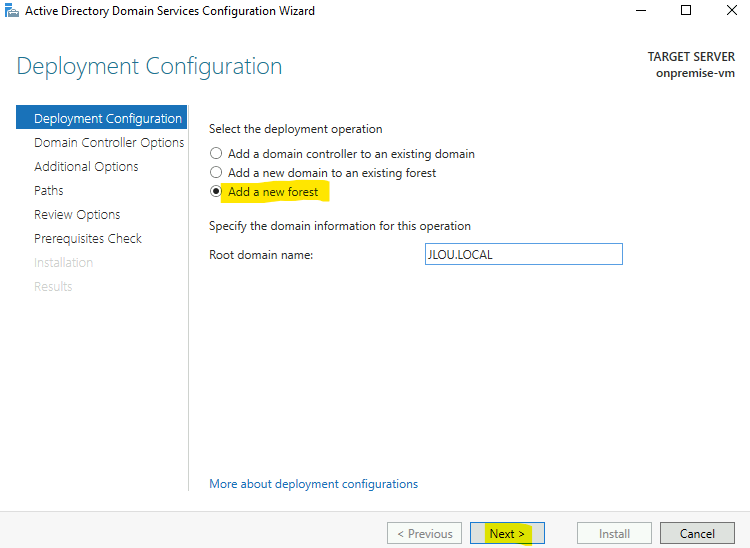

Créez une nouvelle forêt locale :

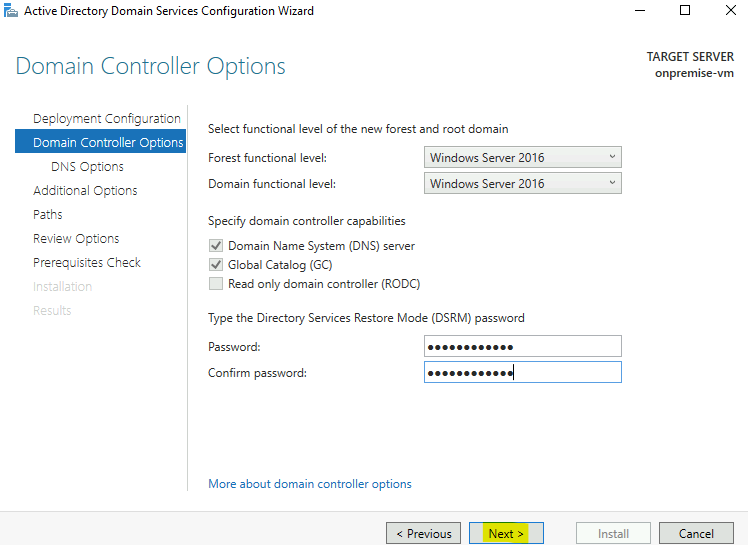

Définissez un mot de passe DSRM, puis cliquez sur Suivant :

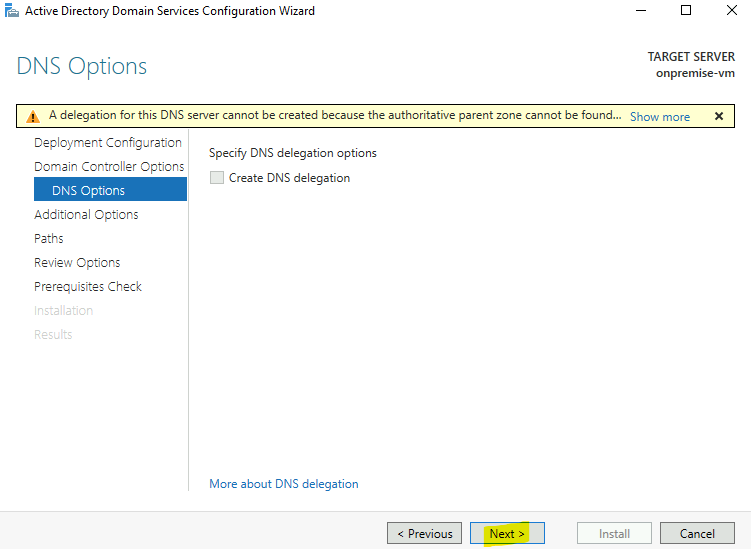

Cliquez sur Suivant :

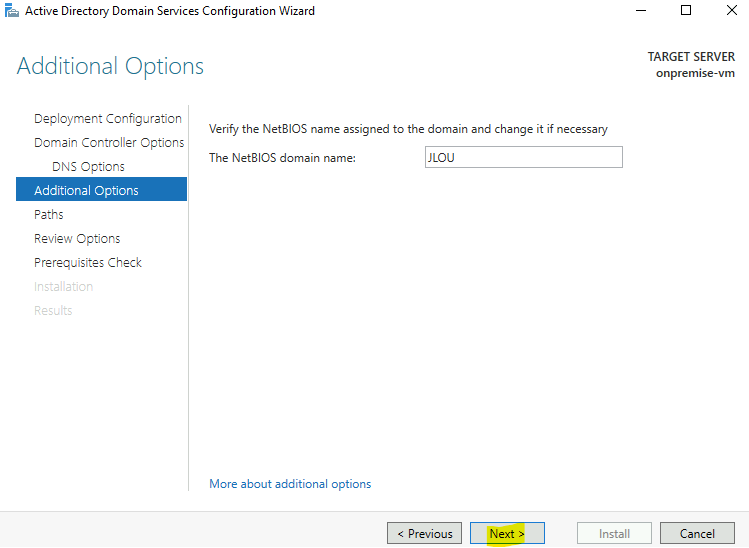

Cliquez sur Suivant :

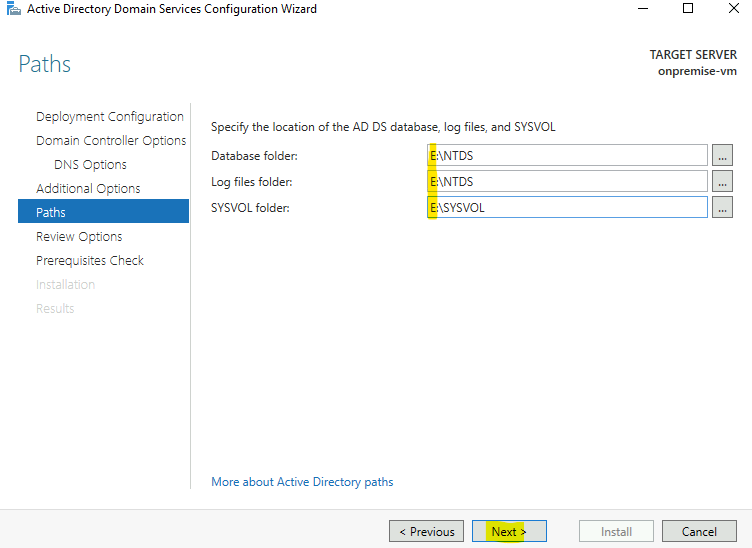

Renseignez la lettre de votre disque de données, puis cliquez sur Suivant :

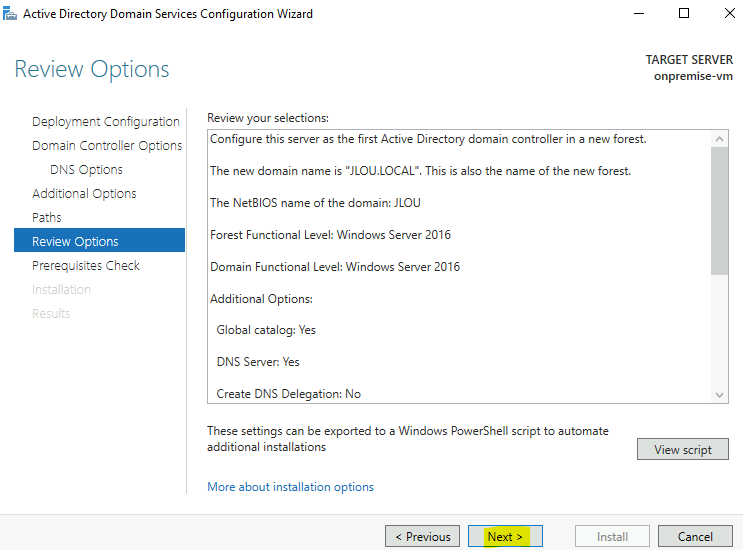

Cliquez sur Suivant :

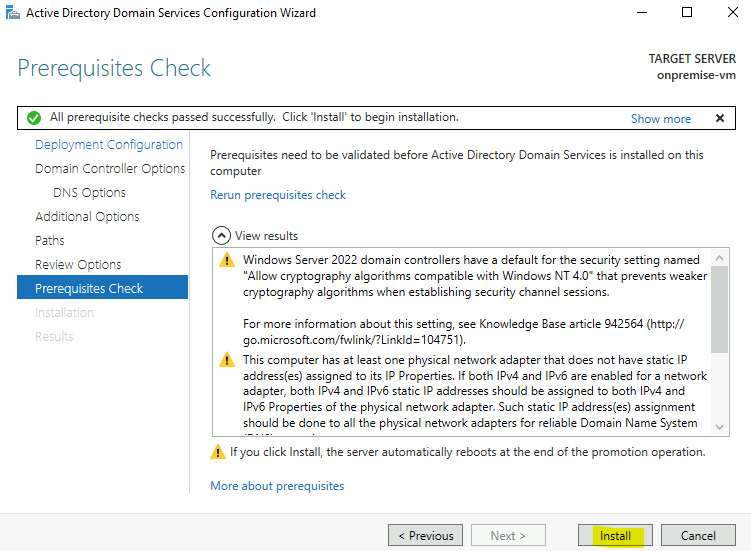

Cliquez sur Installer :

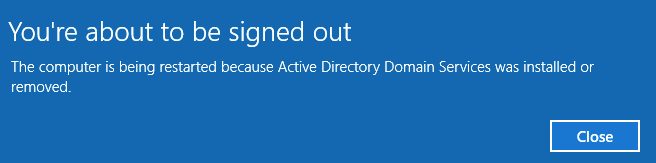

Quelques minutes plus tard, Windows vous avertit d’une déconnexion imminente :

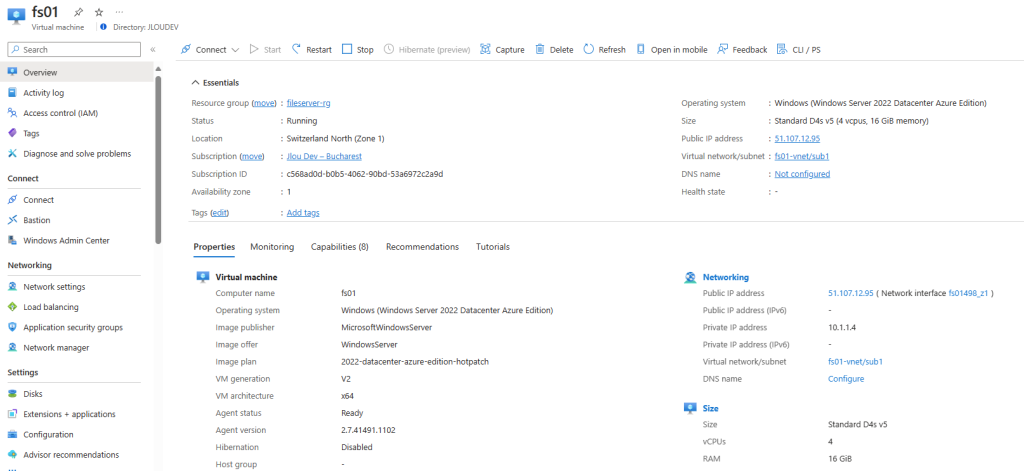

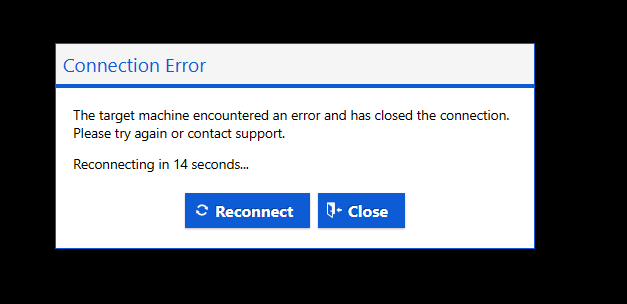

Attendez quelques minutes qu’Azure Bastion vous reconnecte une fois la machine virtuelle redémarrée avec le compte administrateur de domaine :

Attendez la fin de l’initialisation pendant environ 5 minutes :

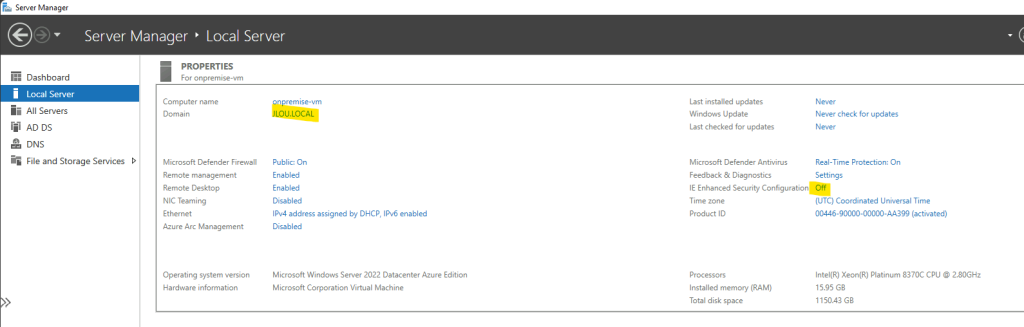

Vérifiez la présence de votre domaine AD dans la console Server Manager :

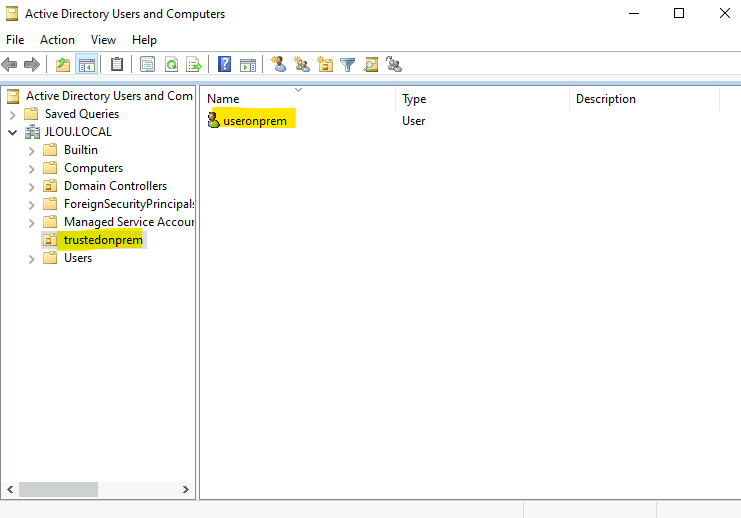

Enfin, créez une nouvelle OU ainsi qu’un nouvel utilisateur local à votre domaine AD :

Continuons la suite de l’exercice en reliant les deux réseaux virtuels Azure entre eux.

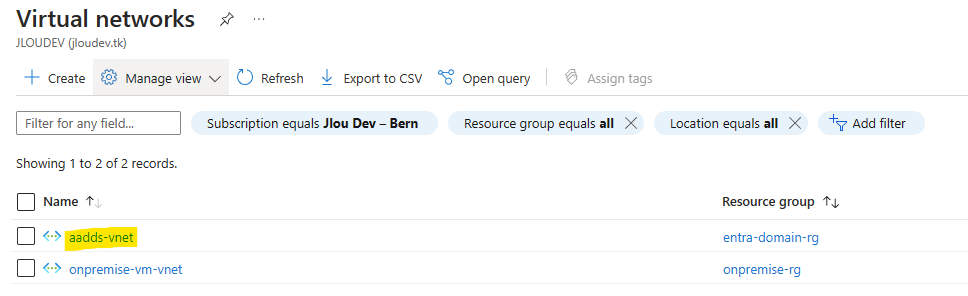

Etape III – Appairage des réseaux virtuels :

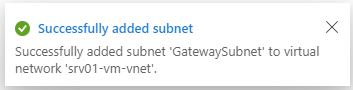

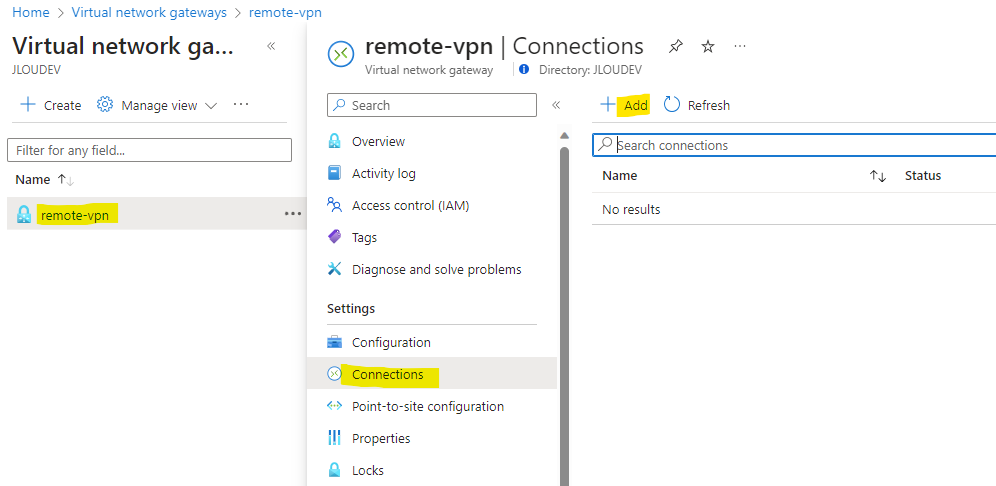

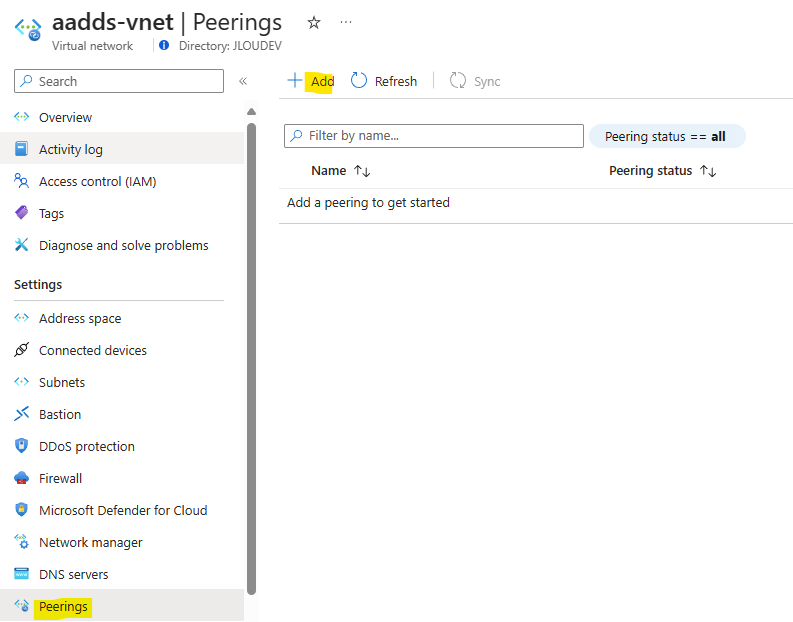

Sélectionnez le réseau virtuel contenant votre domaine managé par Microsoft :

Ajoutez un appairage de réseau virtuel comme ceci :

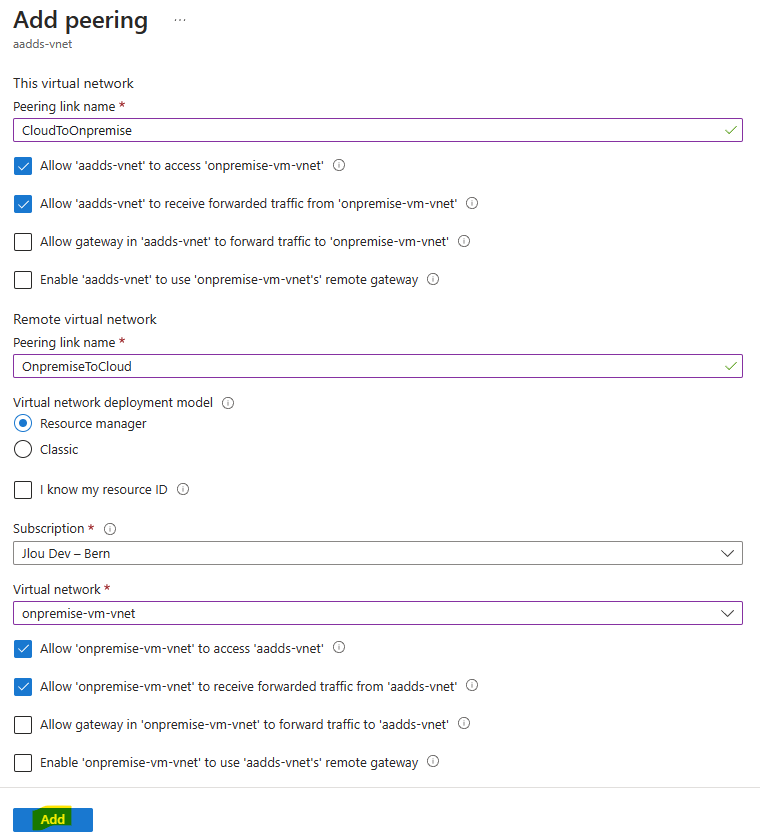

Configurez votre appairage comme-ci, puis cliquez sur Ajouter :

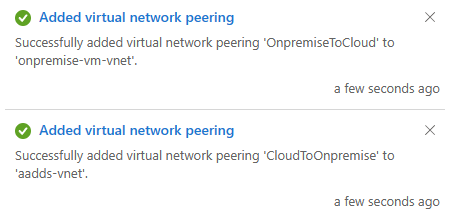

Les deux notifications Azure suivantes devraient apparaître :

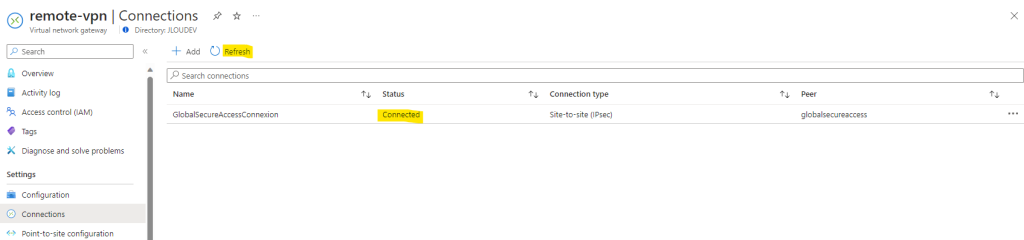

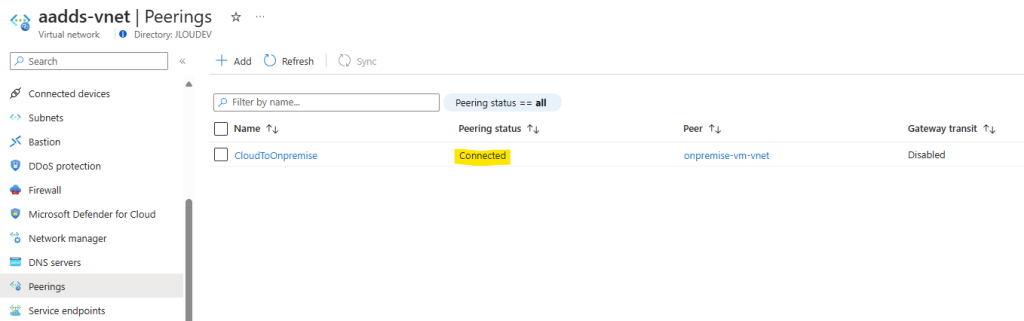

Vérifiez le changement de statut de votre appairage :

Le lien réseau est maintenant opérationnel. La suite consiste à élaborer la relation de confiance entre les deux domaines Active Directory.

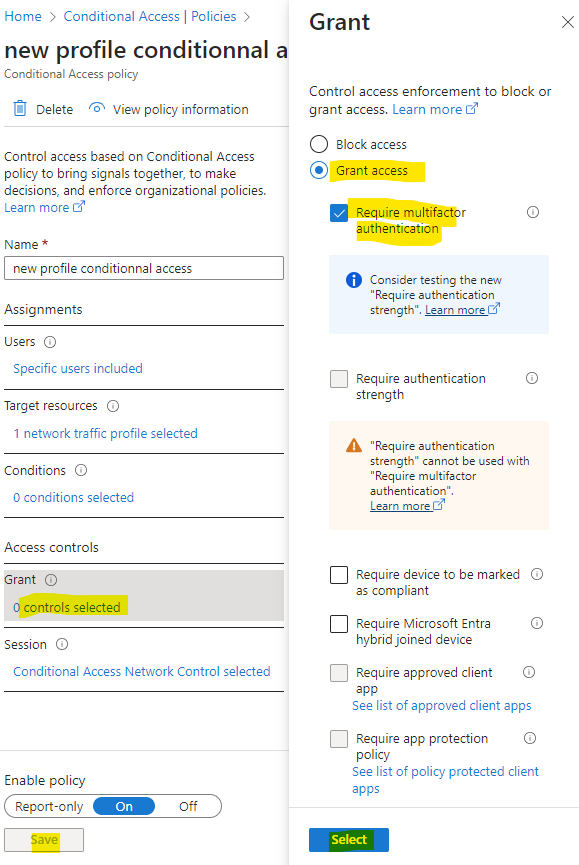

Etape IV – Mise en place du Trust Active Directory :

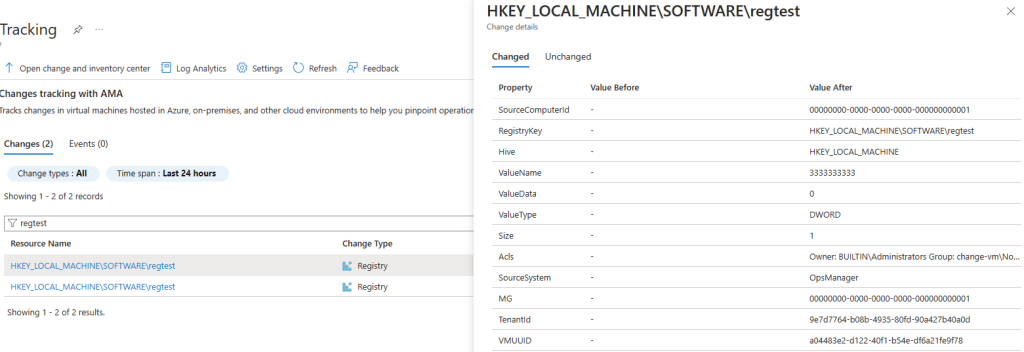

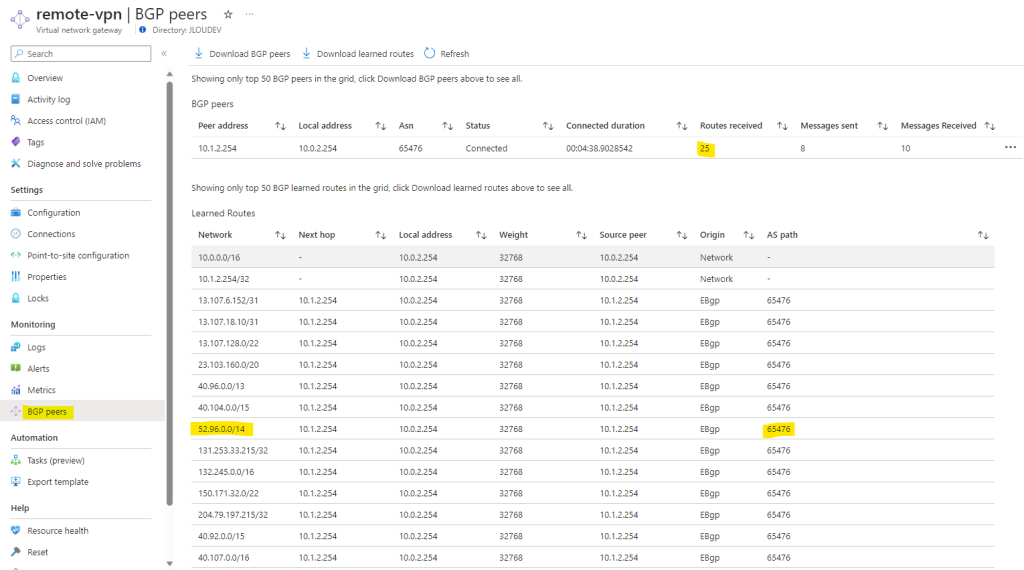

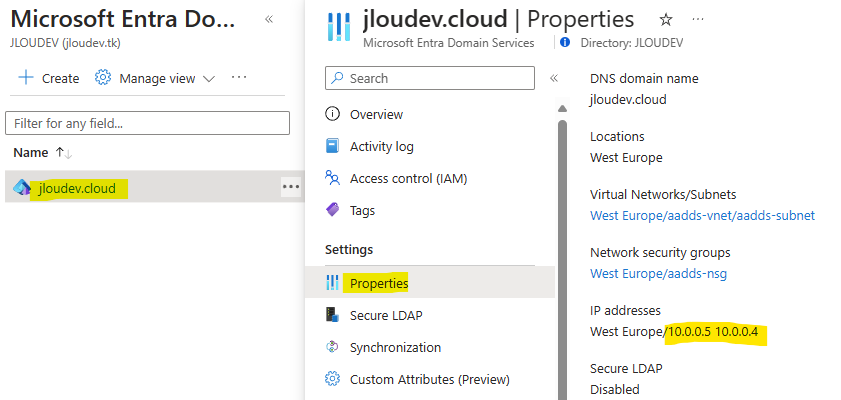

Copiez les 2 adresses IPs présentes sur votre domaine managé par Microsoft :

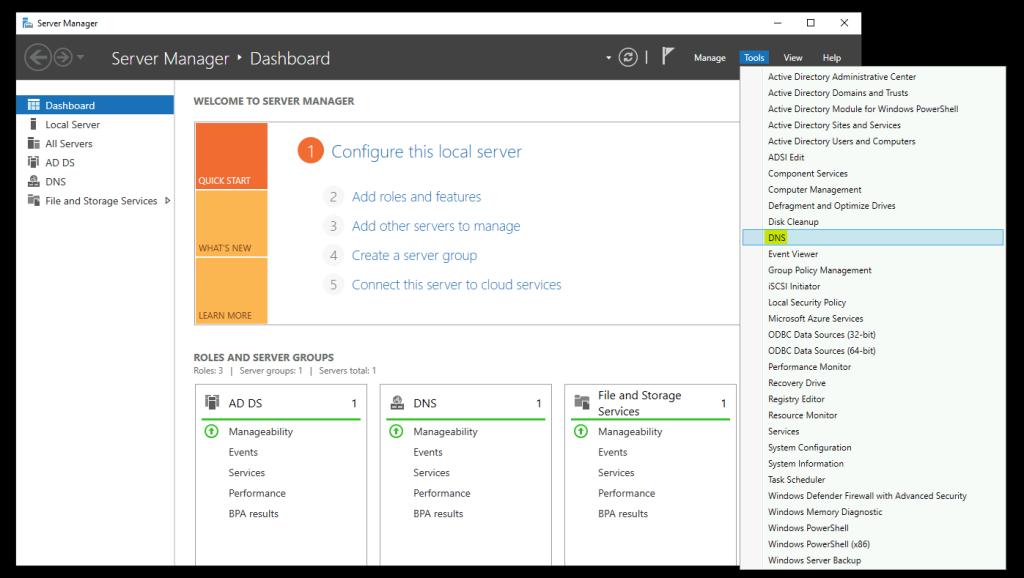

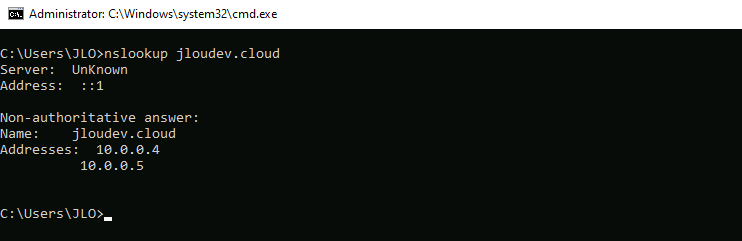

Sur votre contrôleur de domaine local, ouvrez l’outil DNS :

Ajoutez un nouveau transit conditionnel via un clic droit :

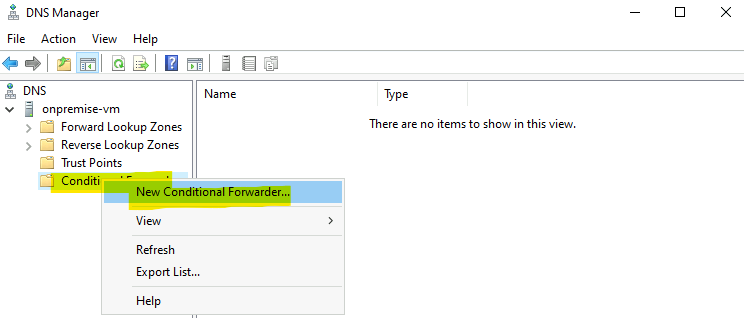

Reprenez le nom de votre domaine managé, ajoutez-y ses deux adresses IPs, cochez la case suivante, puis cliquez sur OK :

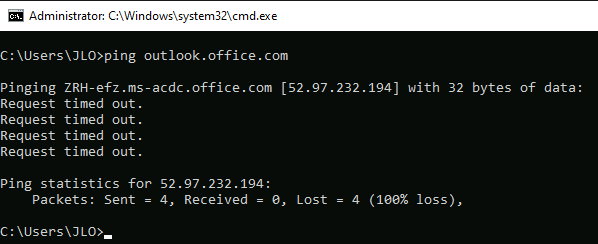

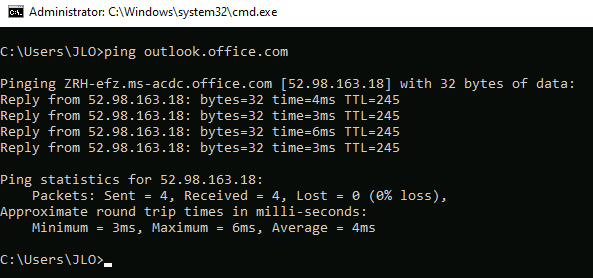

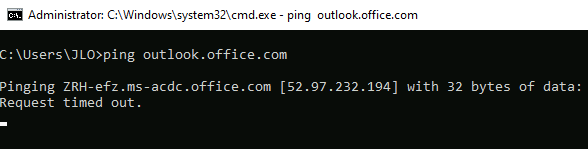

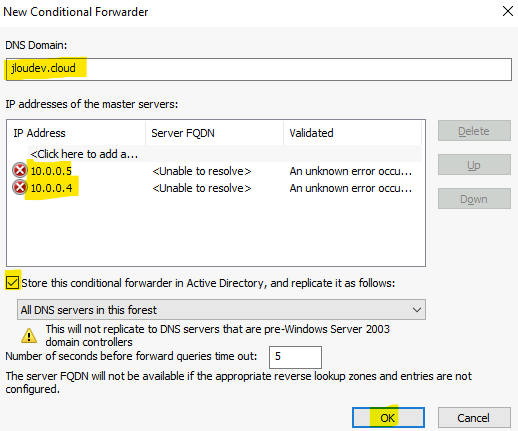

Testez le bon transfert des requêtes du domaine managé via la commande suivante :

nslookup jloudev.cloud

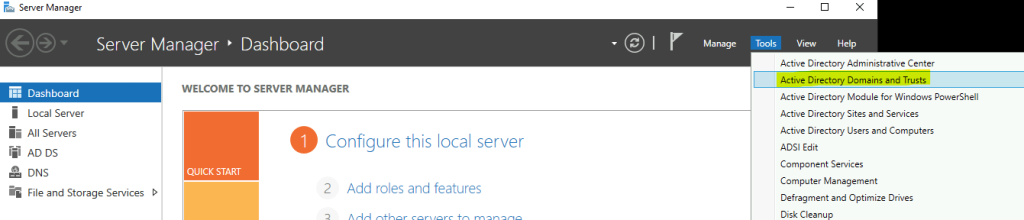

Toujours sur votre contrôleur de domaine, ouvrez le menu suivant :

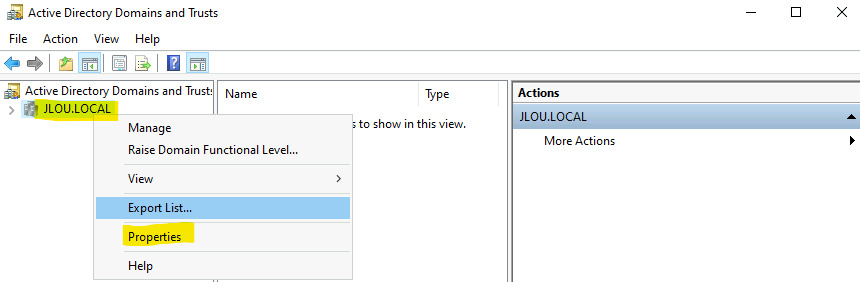

Rendez-vous dans les propriétés de votre domaine :

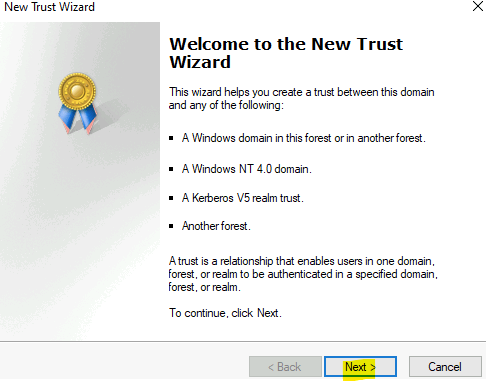

Dans l’onglet suivant, cliquez sur Nouveau Trust :

Cliquez sur Suivant :

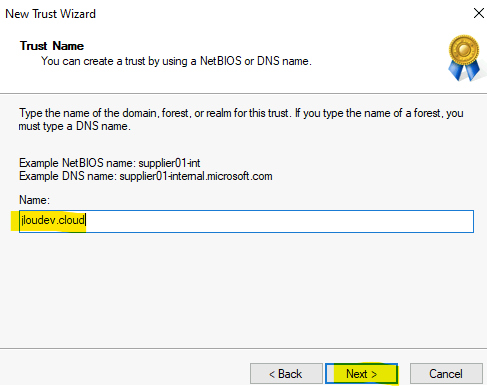

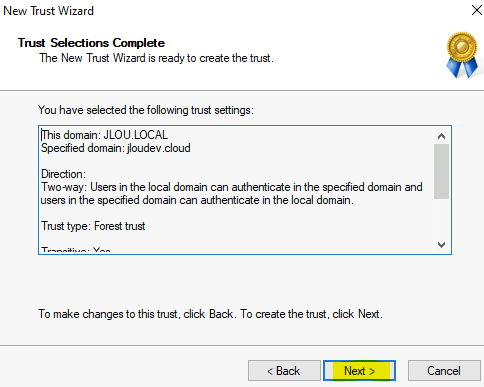

Reprenez le nom de votre domaine managé, puis cliquez sur Suivant :

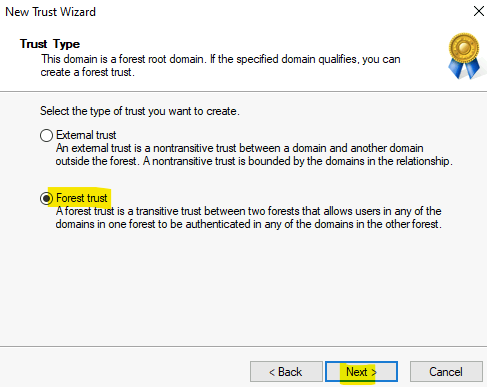

Définissez le trust au niveau de la forêt, puis cliquez sur Suivant :

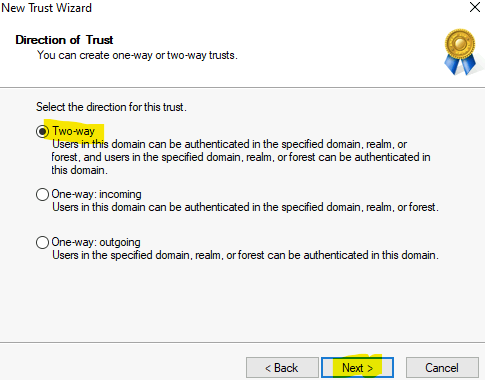

Activez le trust bidirectionnel, puis cliquez sur Suivant :

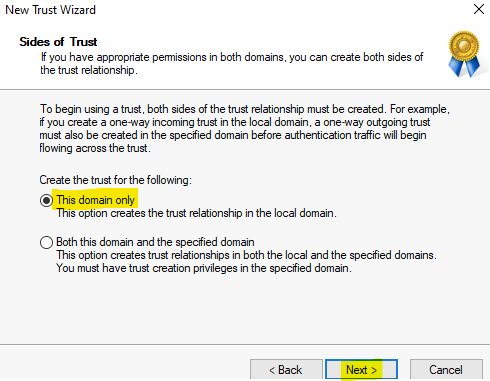

Configurez le trust simplement pour ce domaine, puis cliquez sur Suivant :

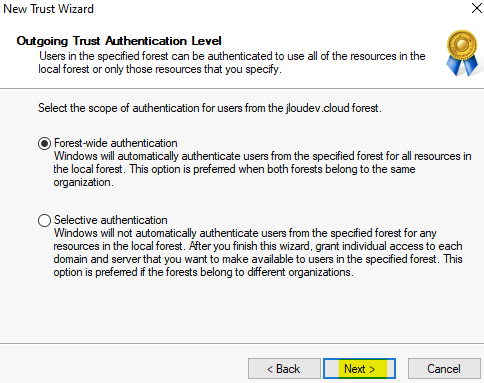

Cliquez sur Suivant :

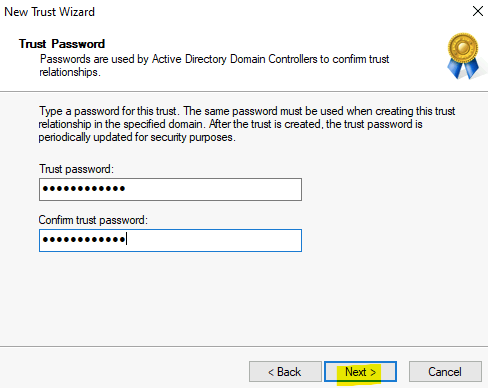

Définissez un mot de passe trust, puis cliquez sur Suivant :

Cliquez sur Suivant :

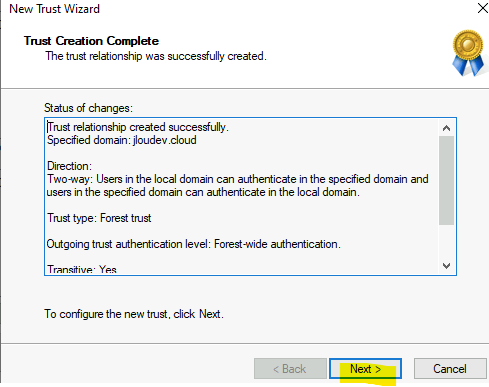

Cliquez sur Suivant :

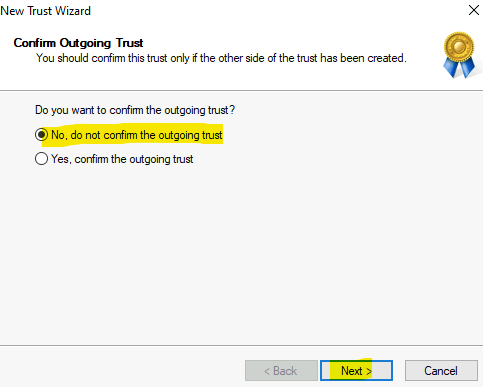

N’activez pas le trust sortant, puis cliquez sur Suivant :

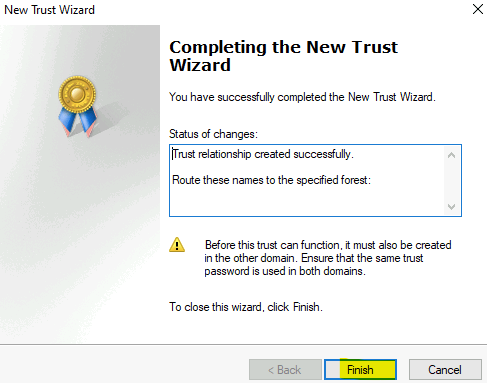

Cliquez enfin sur Terminer :

Vérifiez la présence du lien dans le tableau des trusts :

Continuons avec la configuration de trust sur le domaine managé par Microsoft.

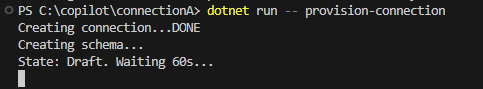

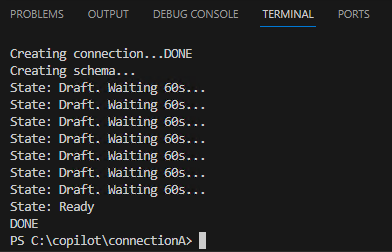

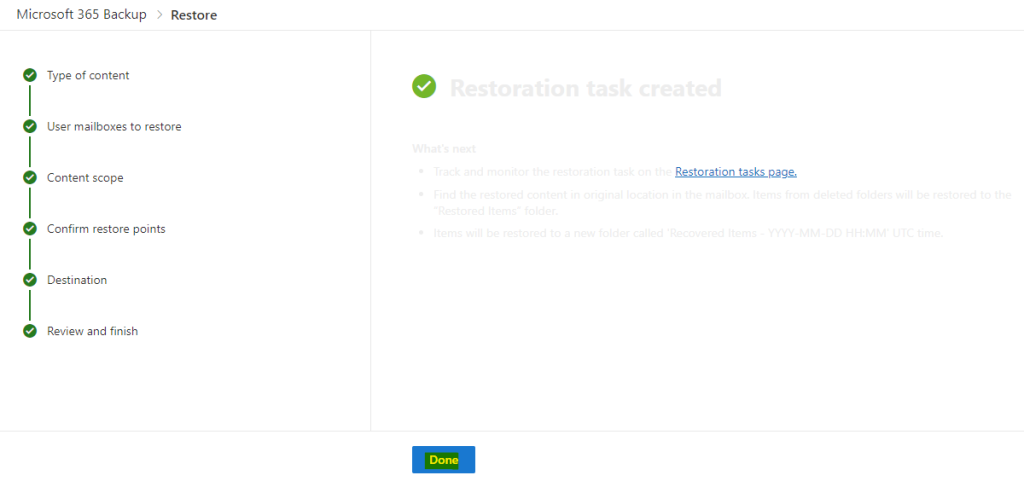

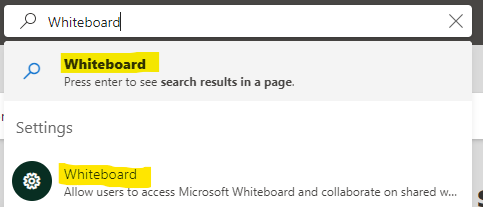

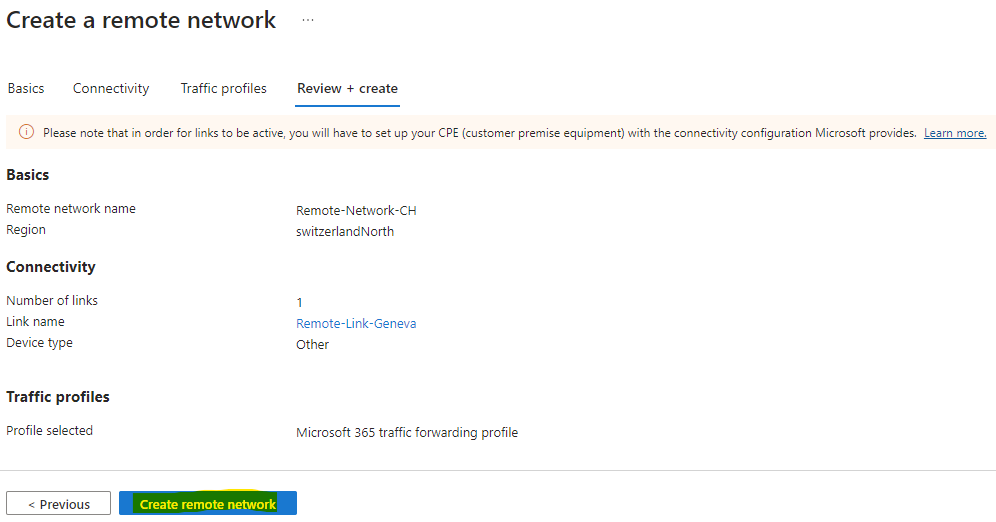

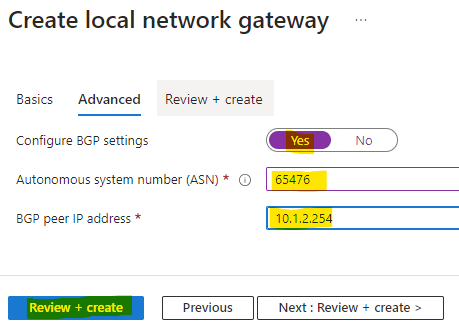

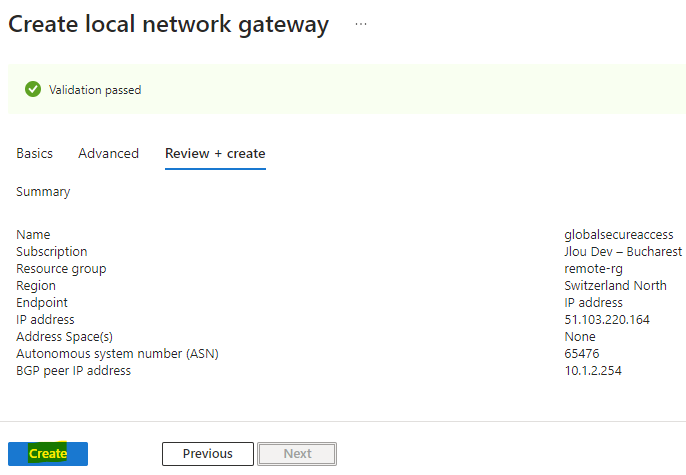

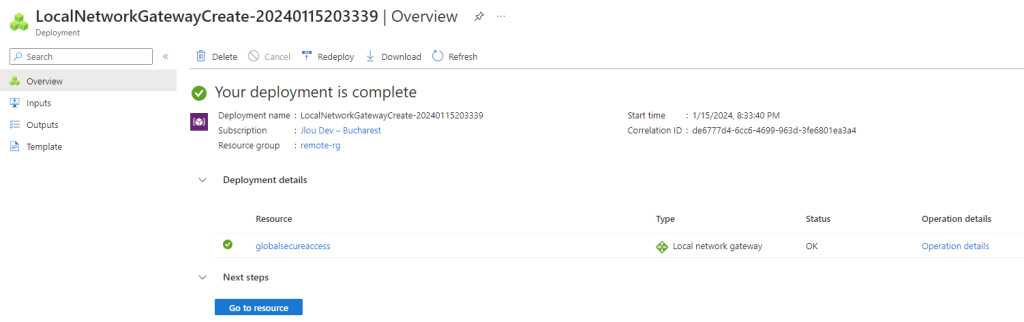

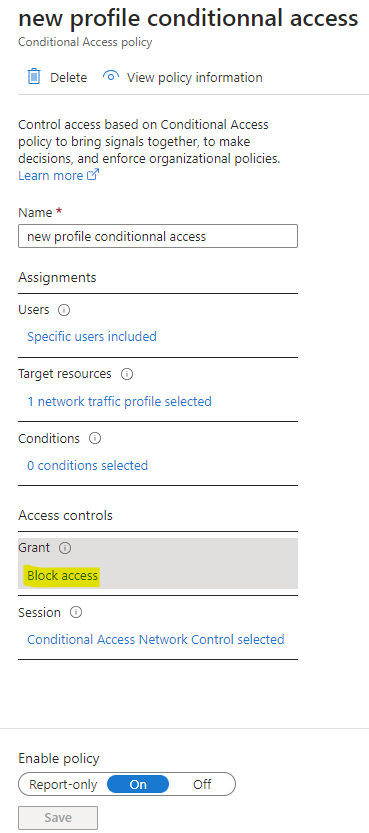

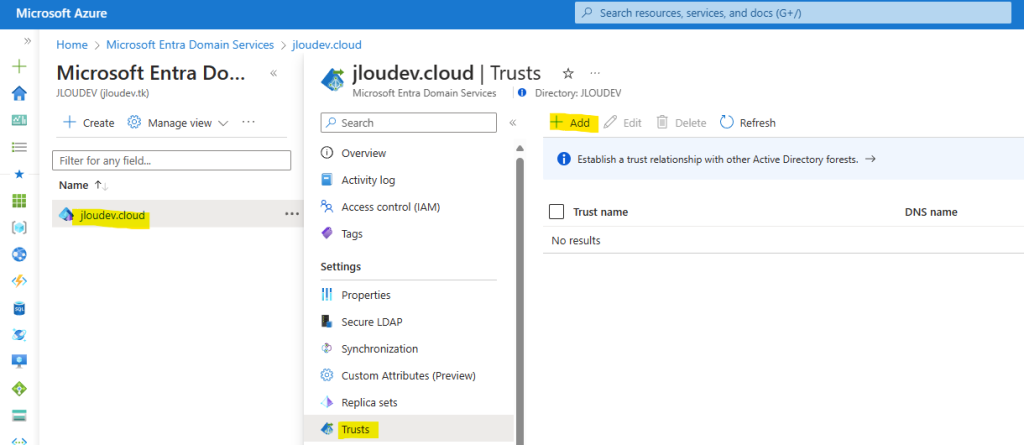

Etape V – Mise en place du Trust Entra Domain Services :

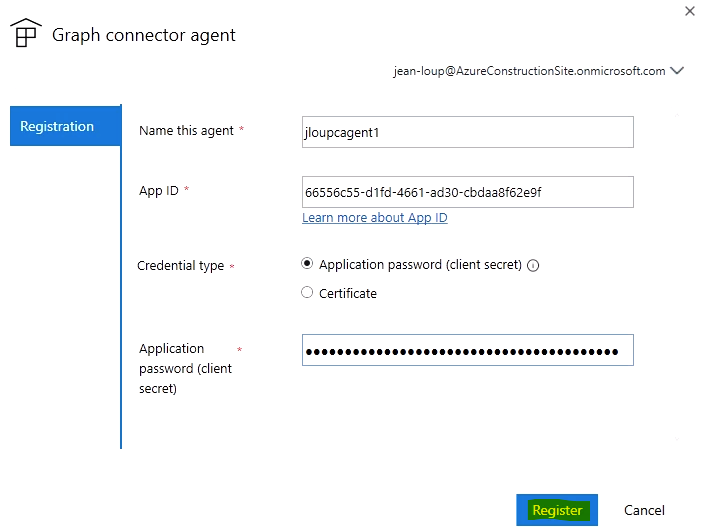

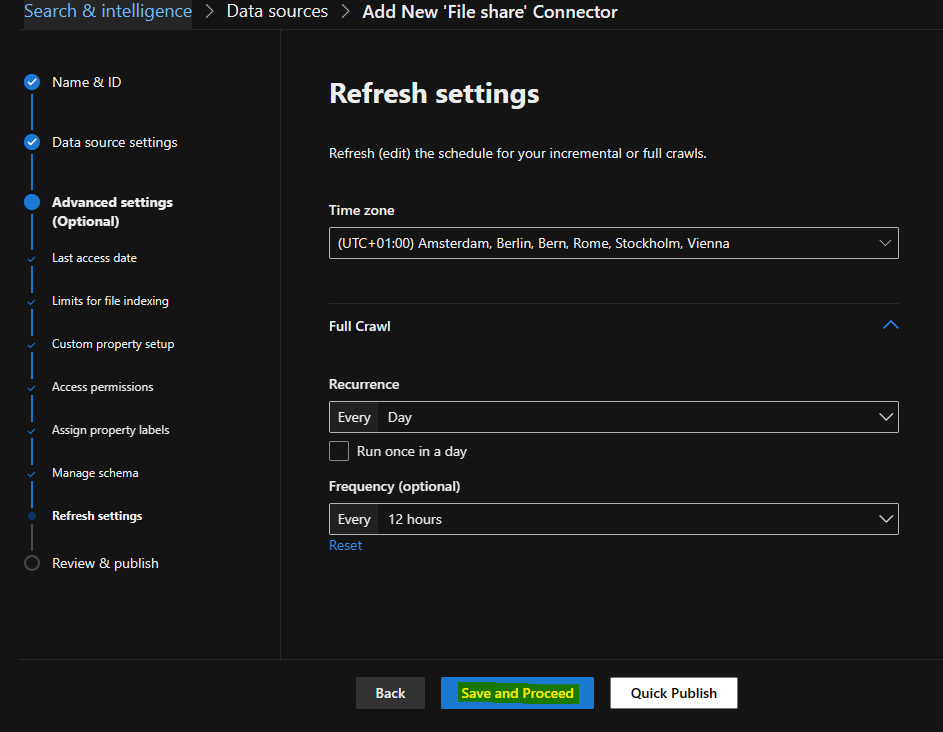

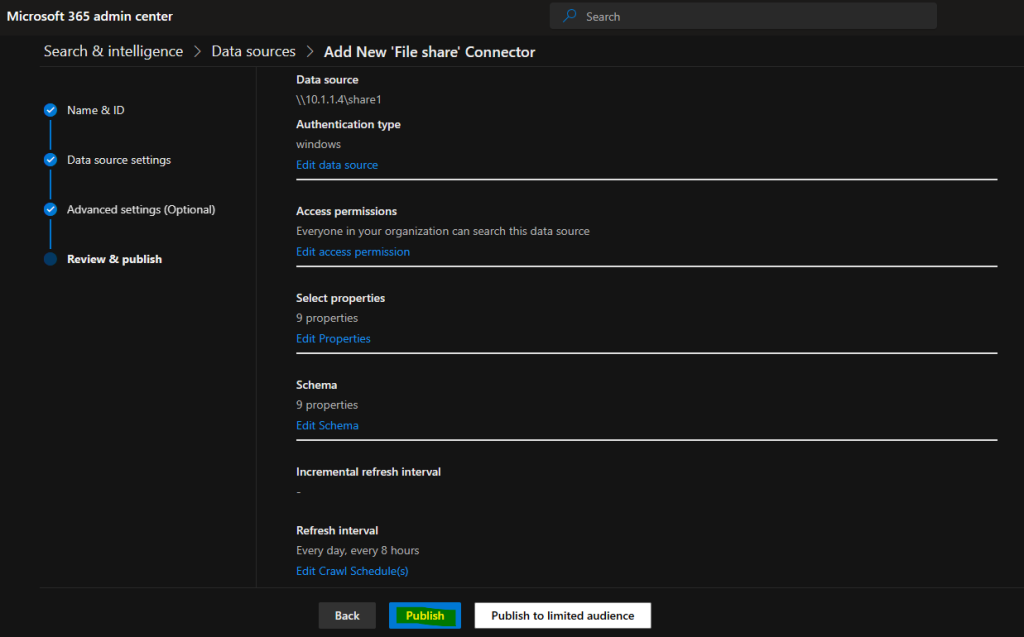

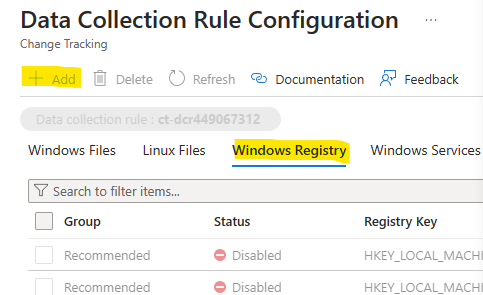

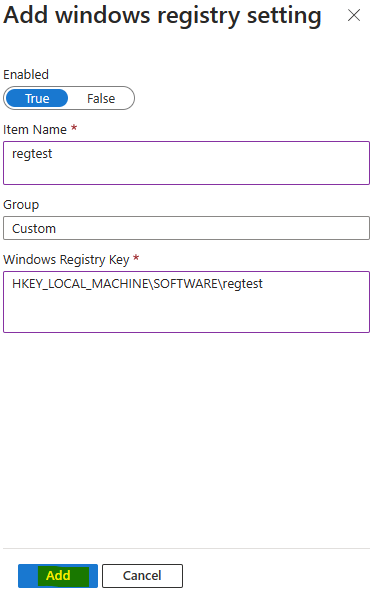

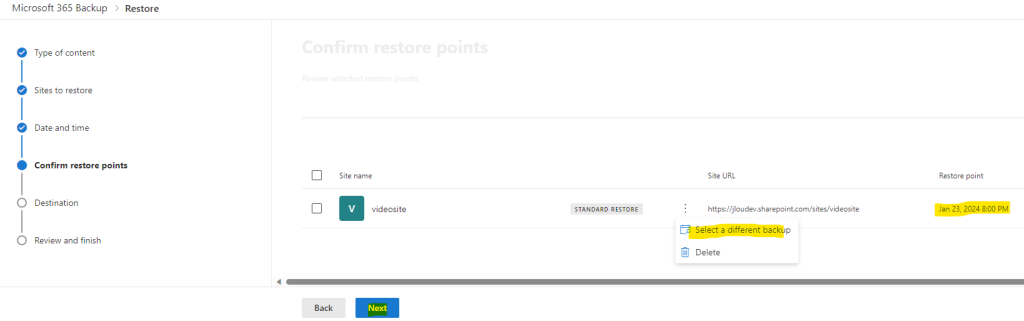

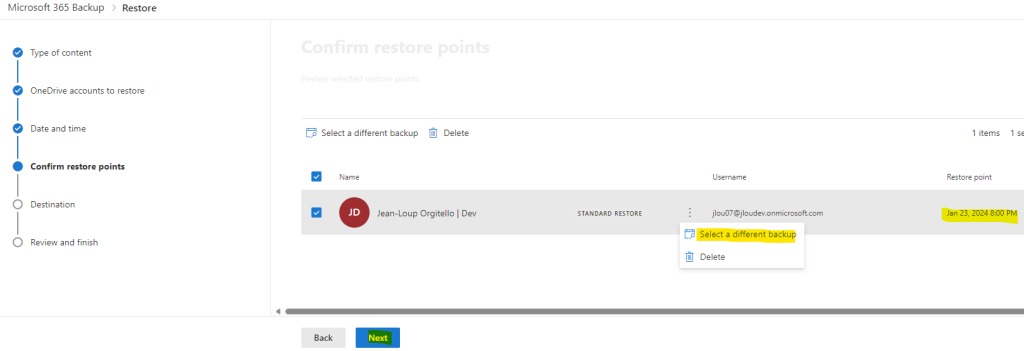

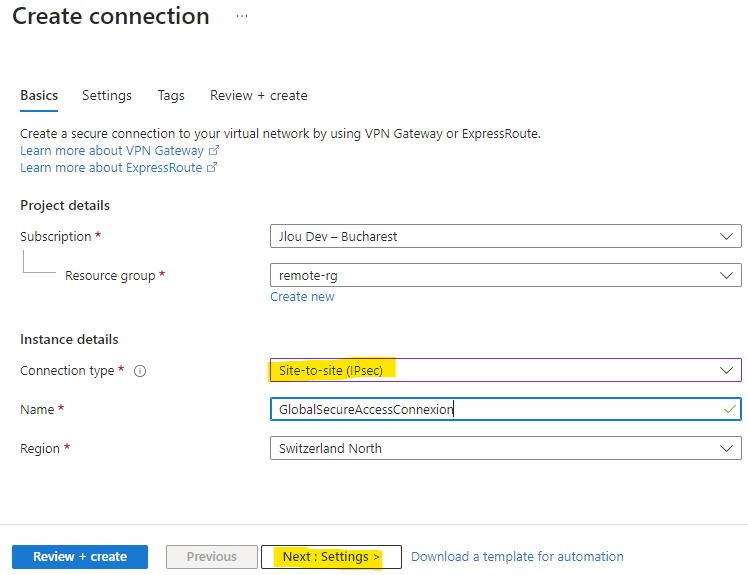

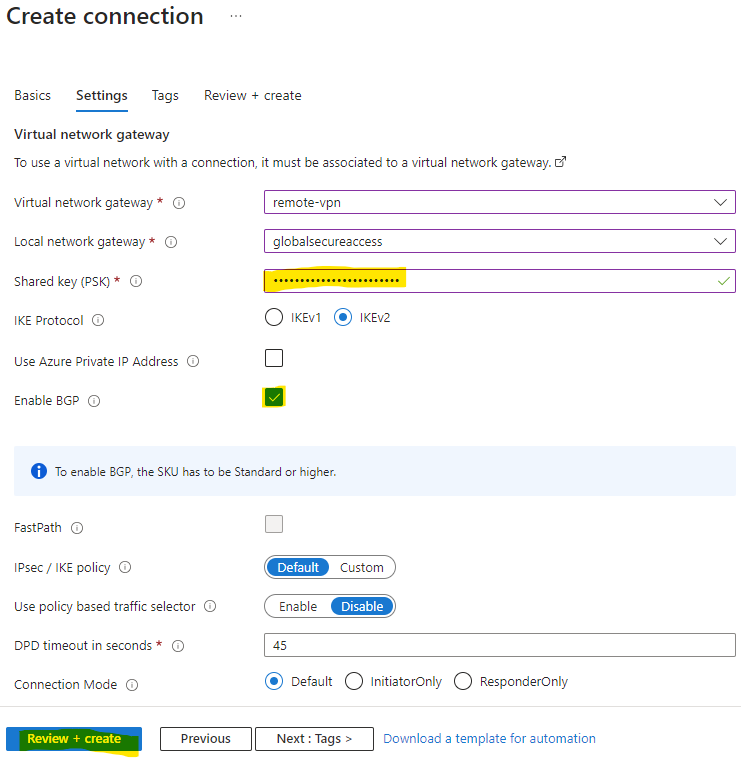

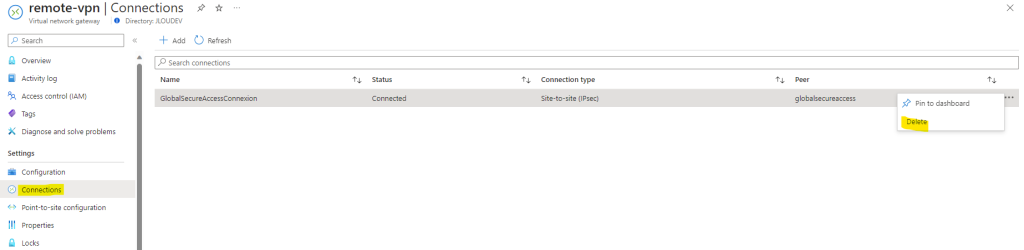

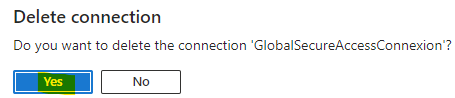

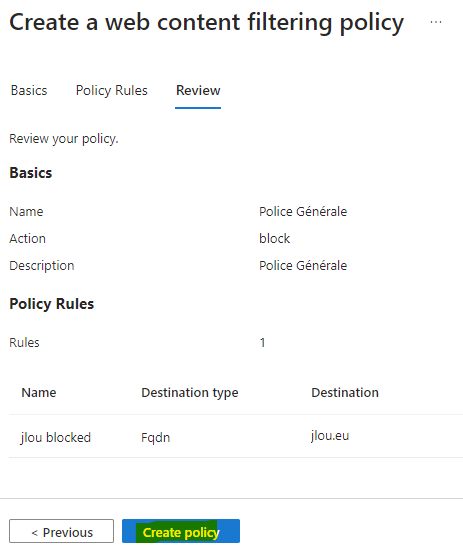

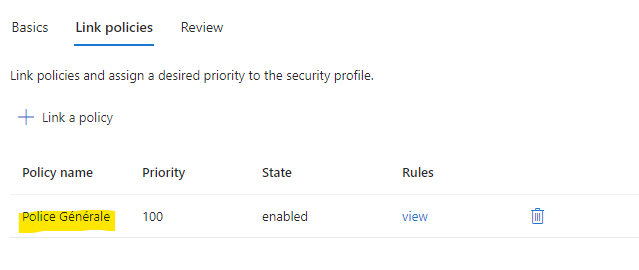

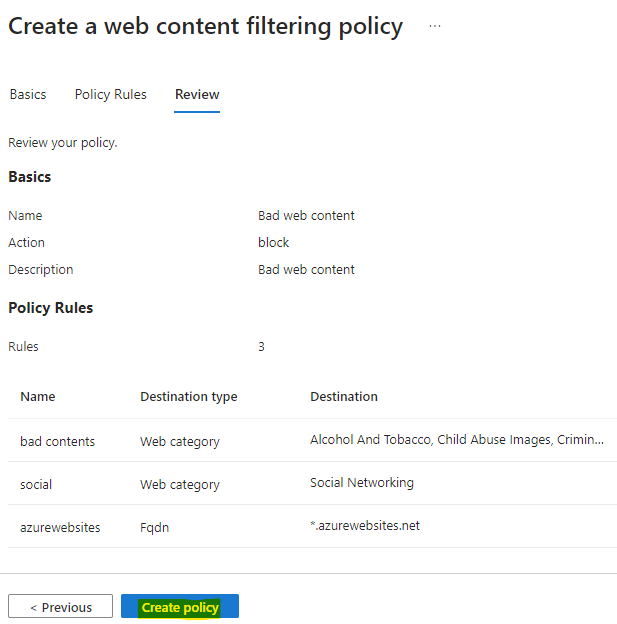

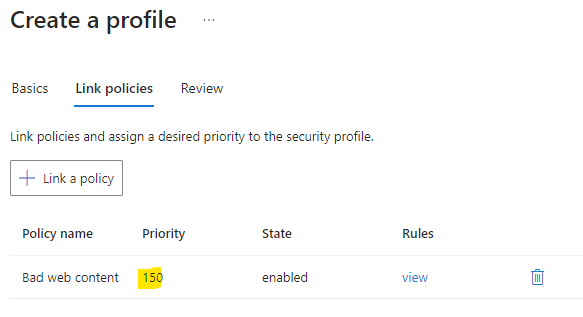

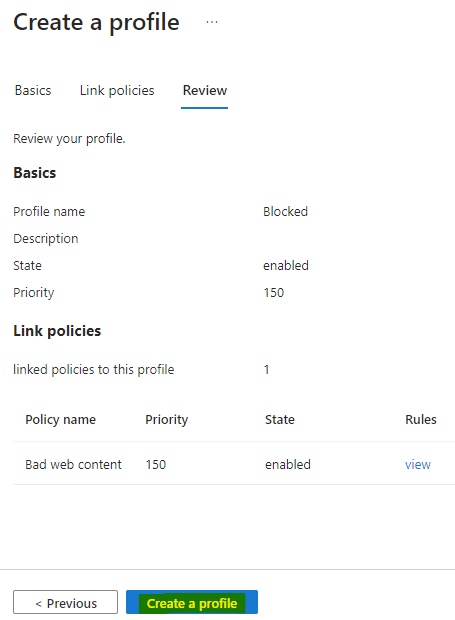

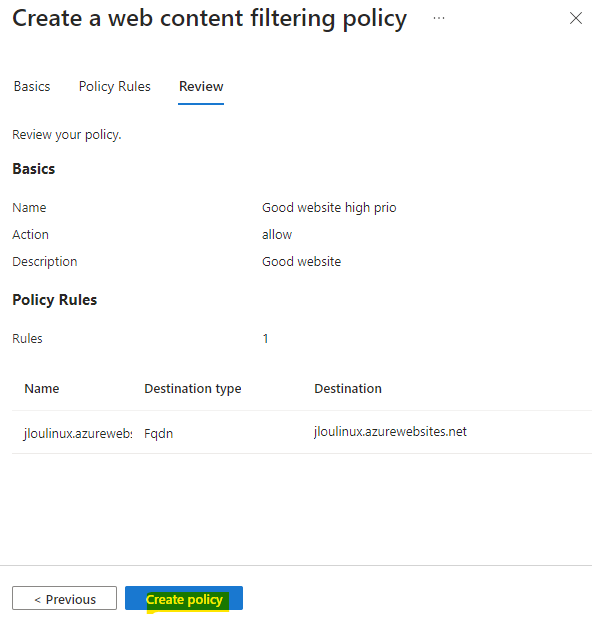

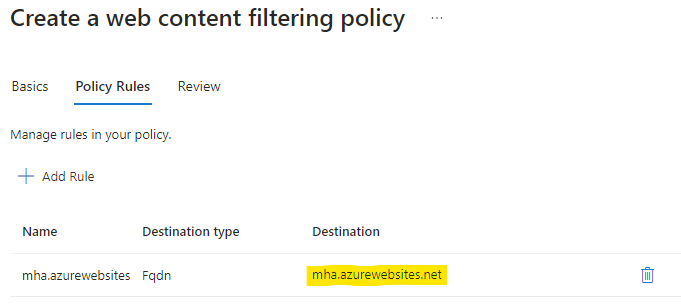

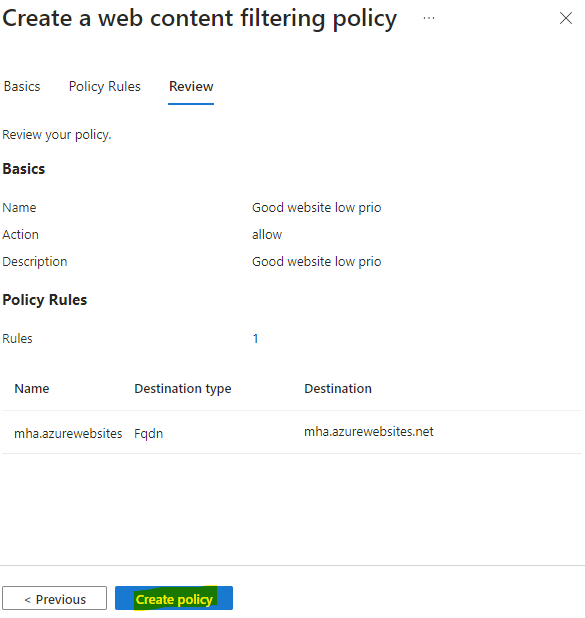

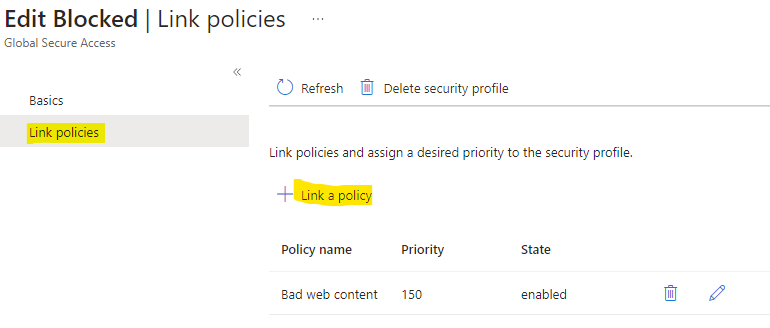

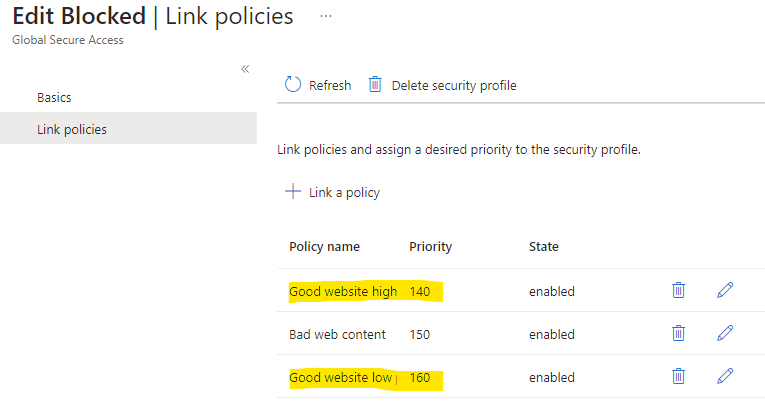

Pour cela, retournez sur la page Azure de votre domaine managé par Microsoft, puis ajoutez le trust par le menu suivant :

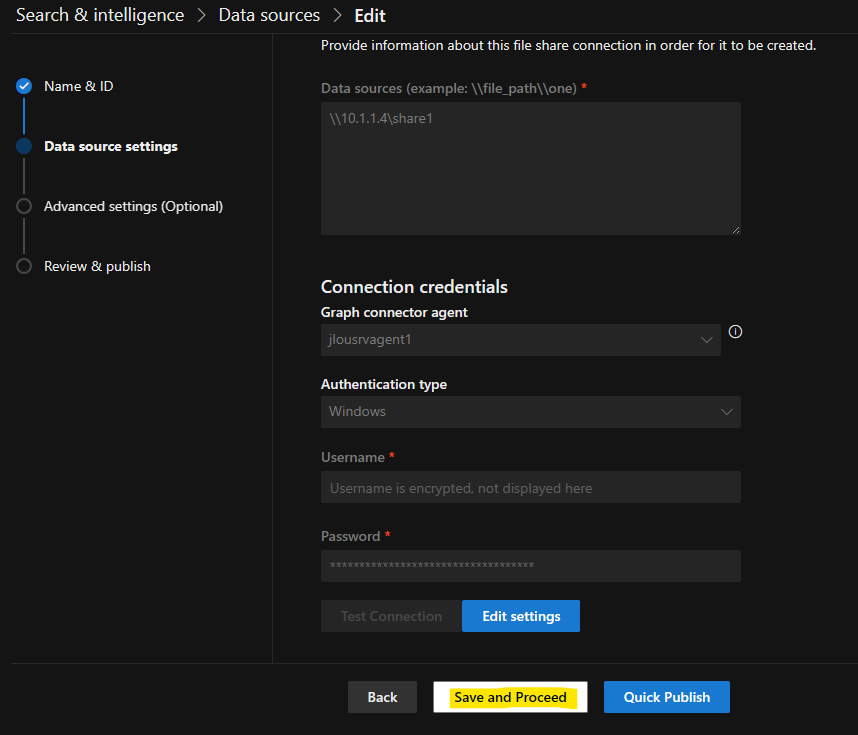

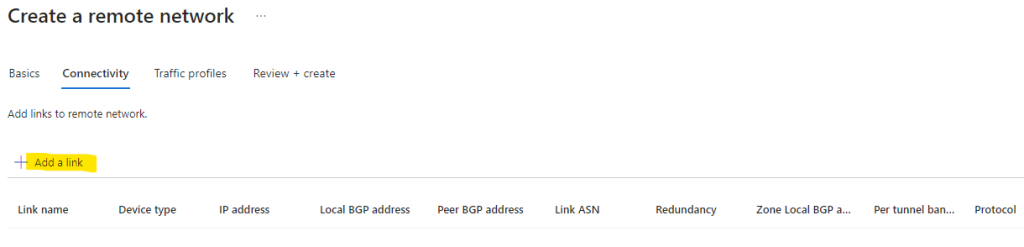

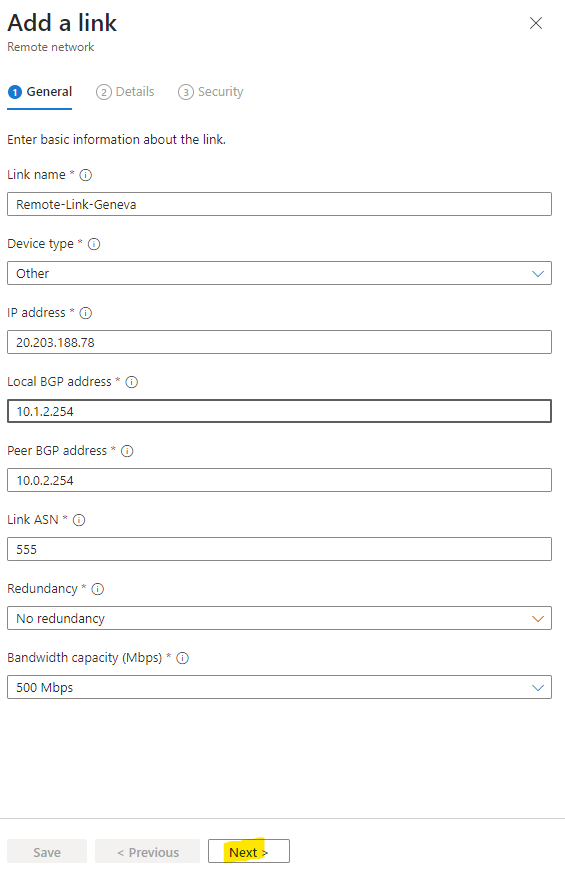

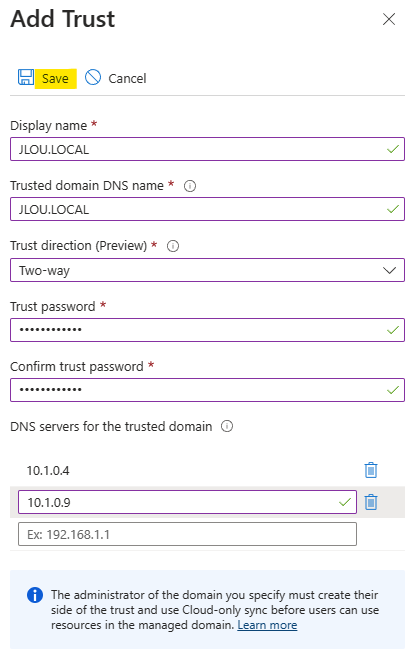

Renseignez les informations dont les adresses IP de vos serveurs DNS / AD, puis cliquez sur Sauvegarder :

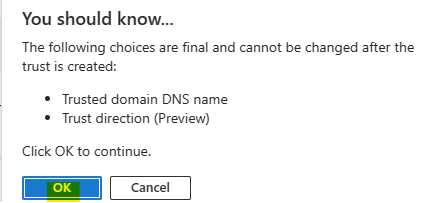

Confirmez votre choix en cliquant sur OK :

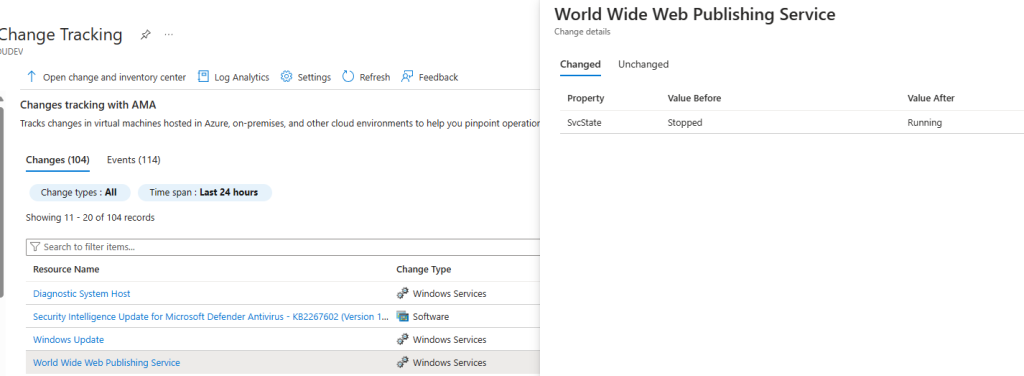

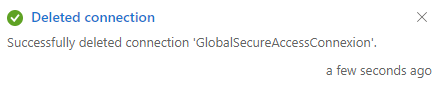

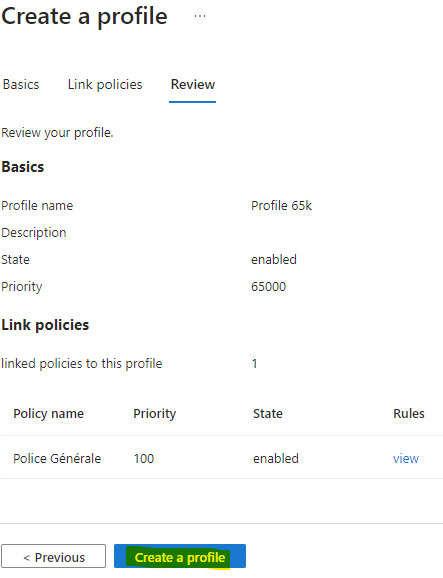

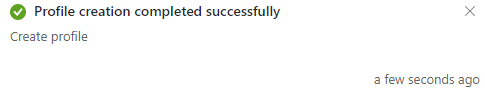

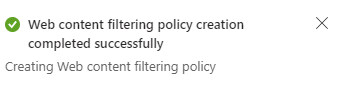

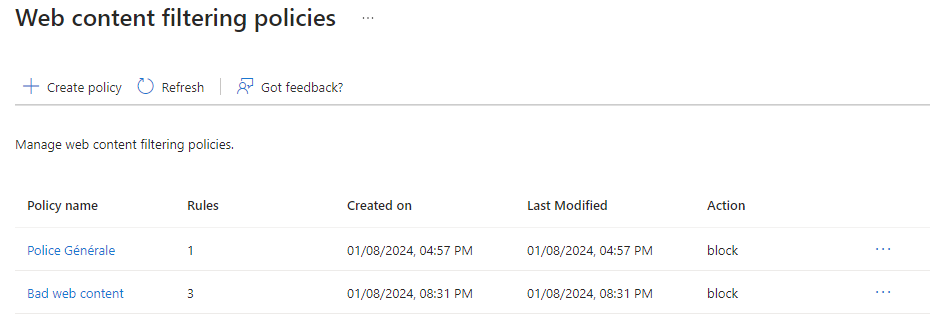

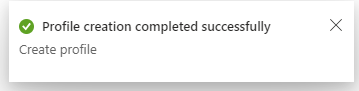

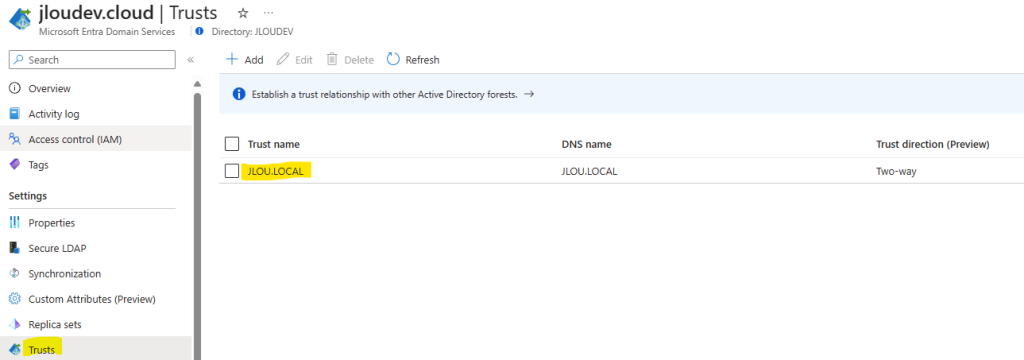

Quelques minutes plus tard, le trust apparait bien comme côté Entra Domain Services :

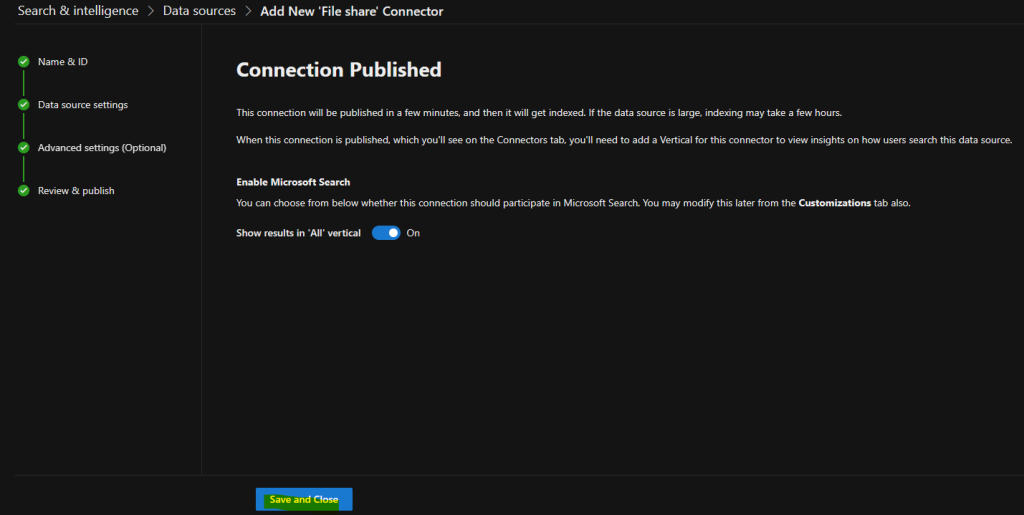

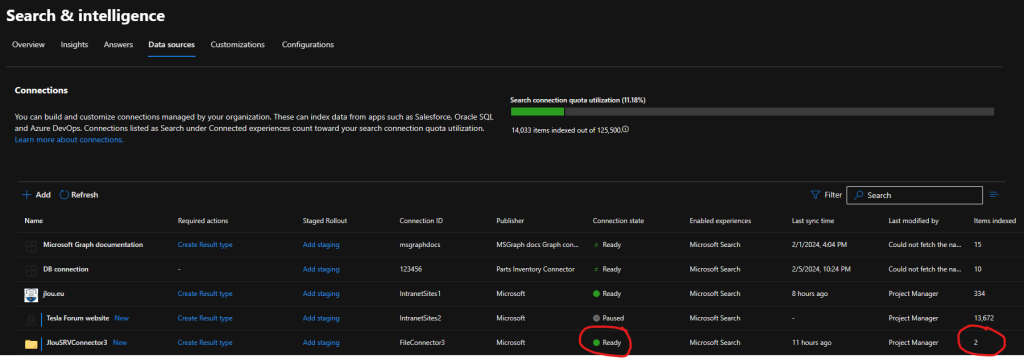

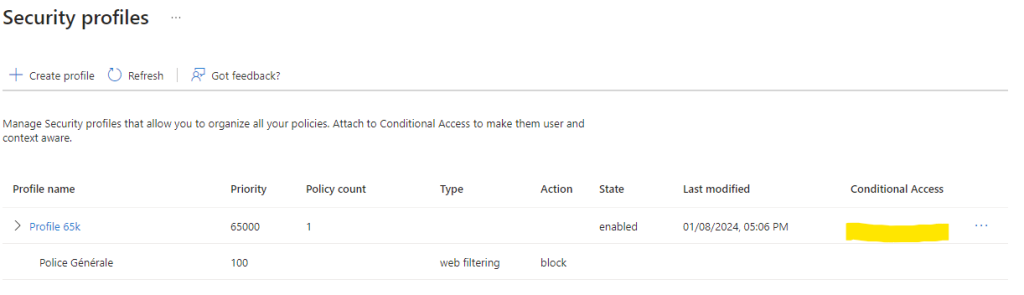

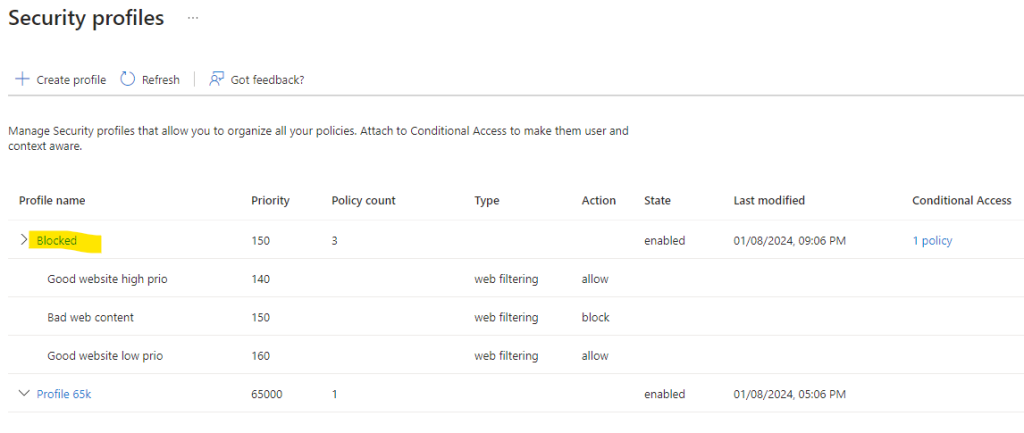

La liaison Trust est maintenant opérationnelle des 2 côtés. Avant de tester les accès, il est nécessaire d’inscrire les droits sur les 2 partages de fichiers.

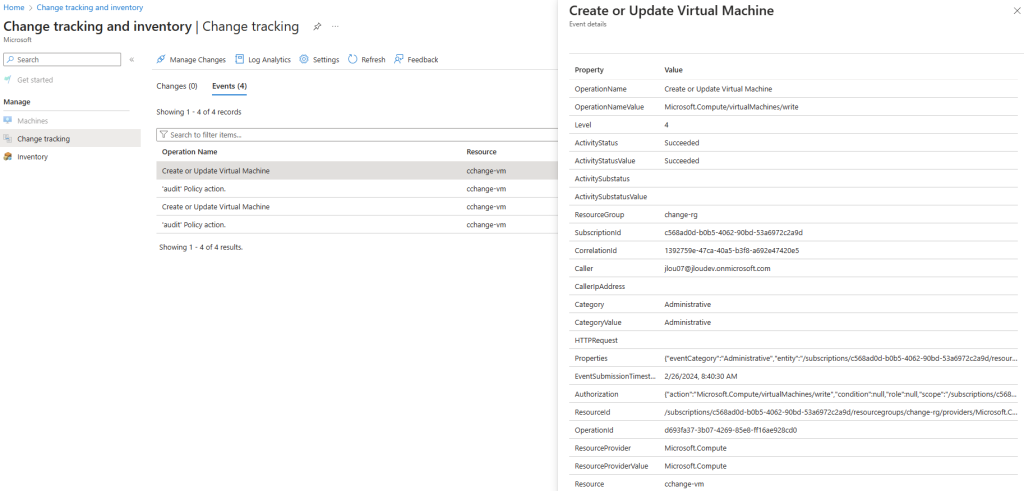

Etape VI – Configuration du partage Active Directory :

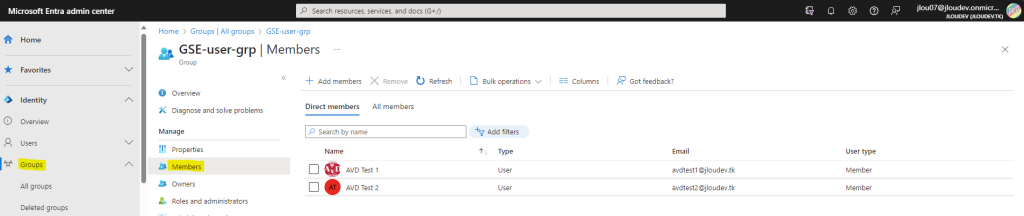

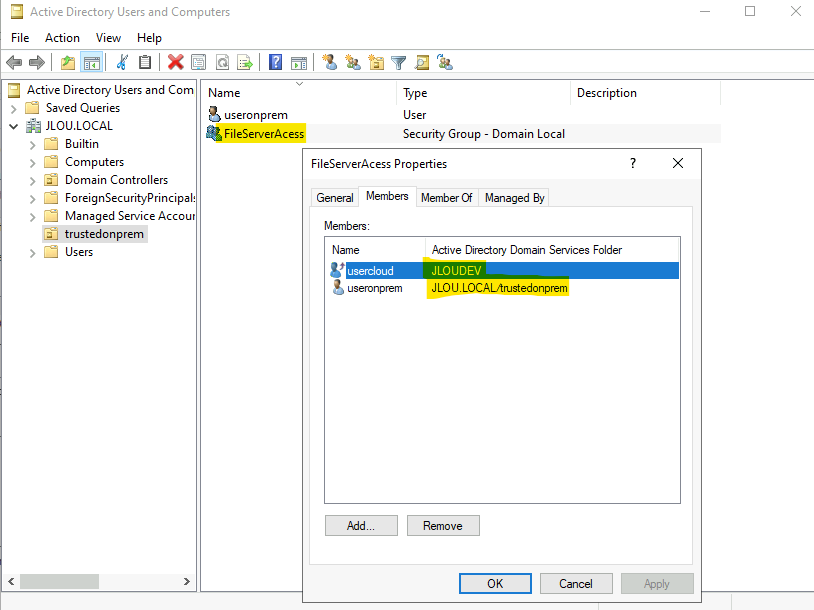

Retournez dans la gestion de l’Active Directory afin d’y créer un nouveau groupe contenant à la fois notre utilisateur AD et notre utilisateur Cloud comme ceci :

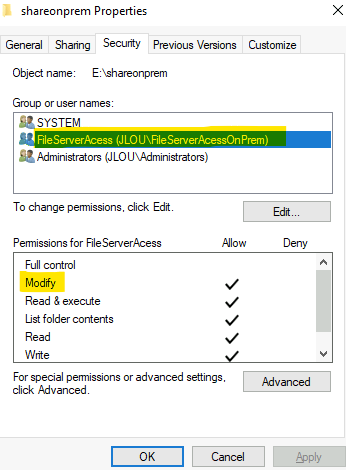

Créez un nouveau dossier sur votre serveur local, puis ajoutez ce nouveau groupe AD avec des droits en modification :

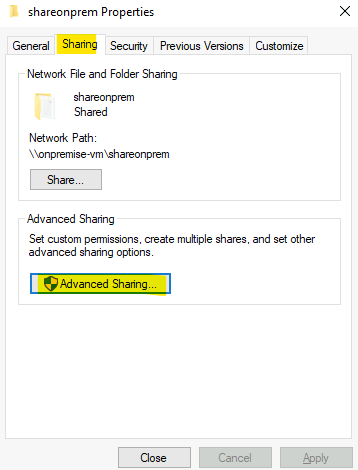

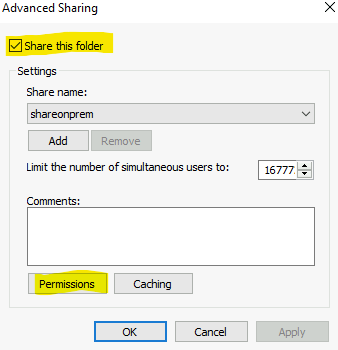

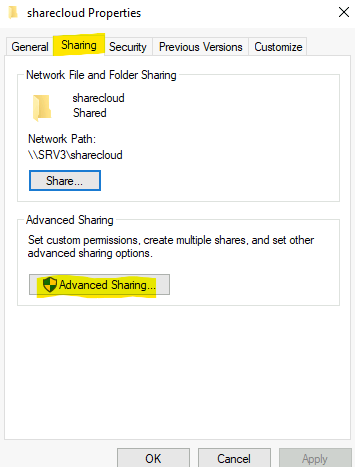

Sur l’onglet de Partage cliquez sur le Partage avancé :

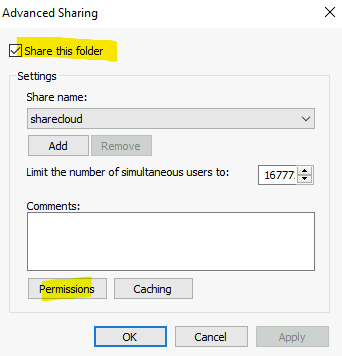

Activez le partage, puis définissez les permissions :

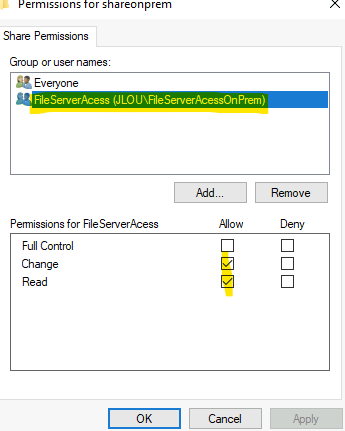

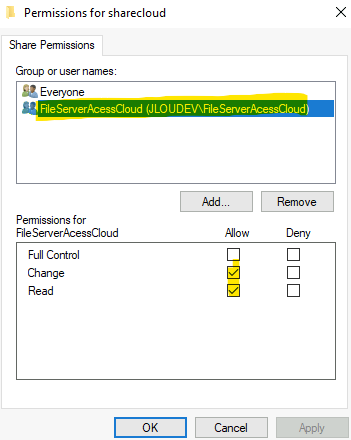

Ajoutez le même groupe AD avec les droits suivants :

Il ne nous reste qu’à répéter cette opération sur le second partage Cloud.

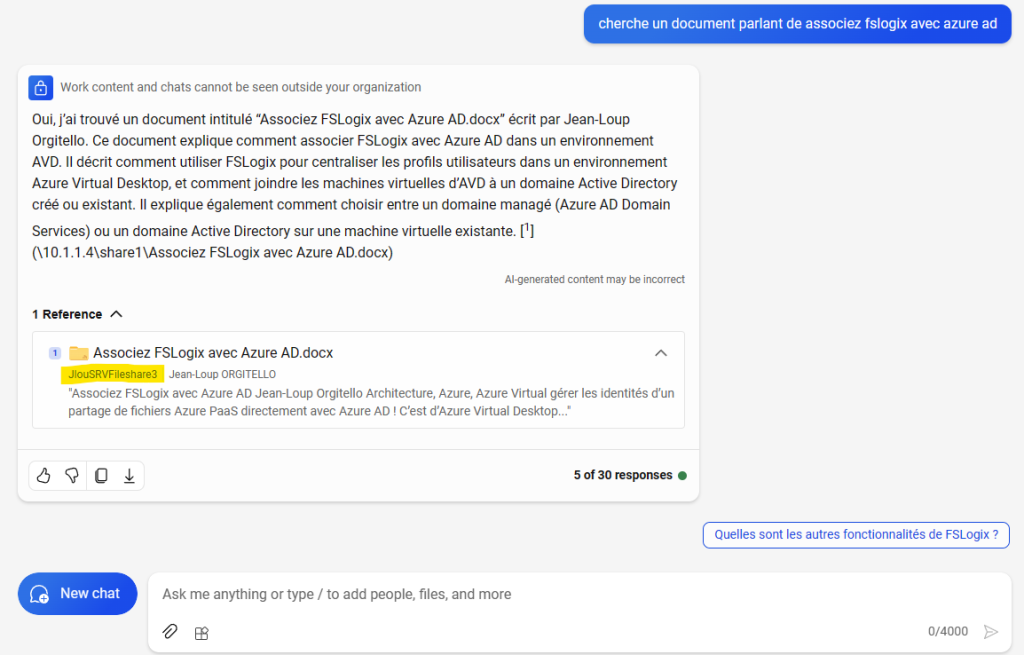

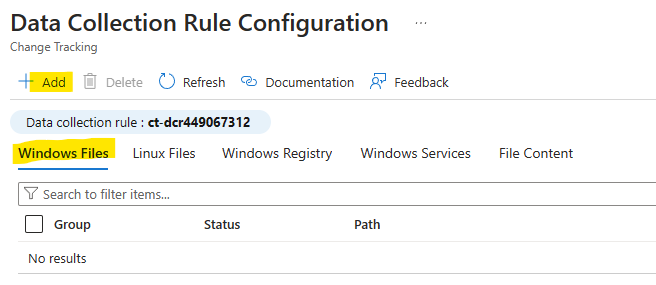

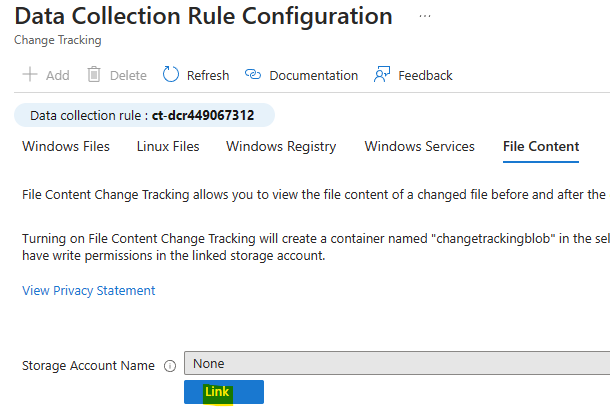

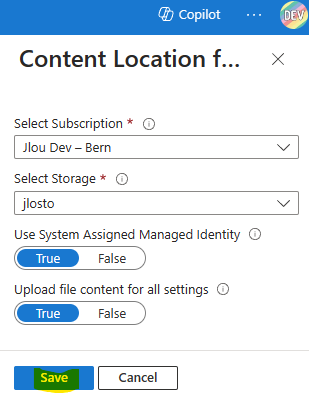

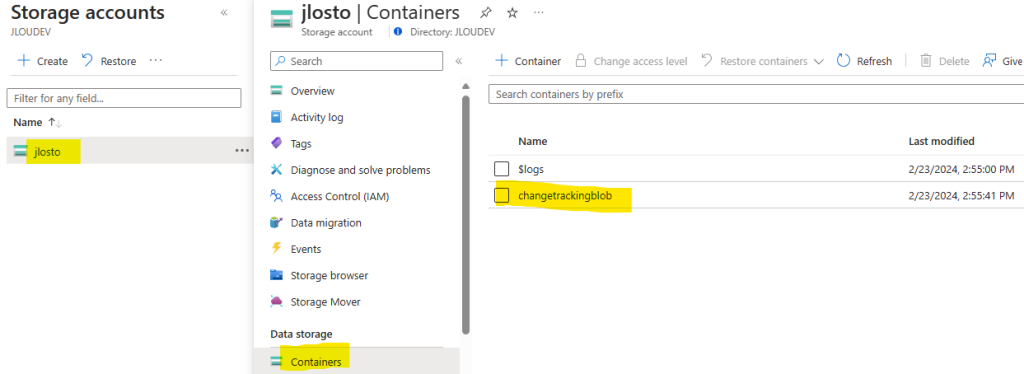

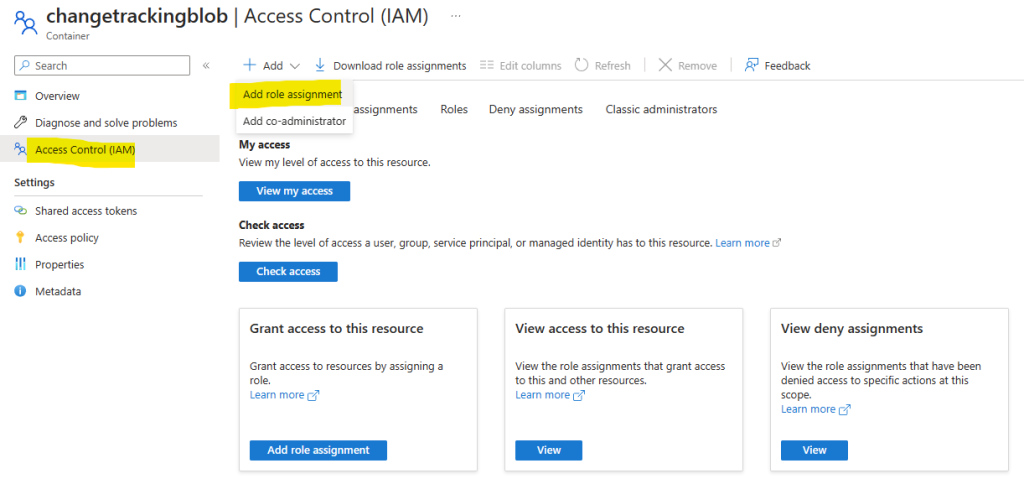

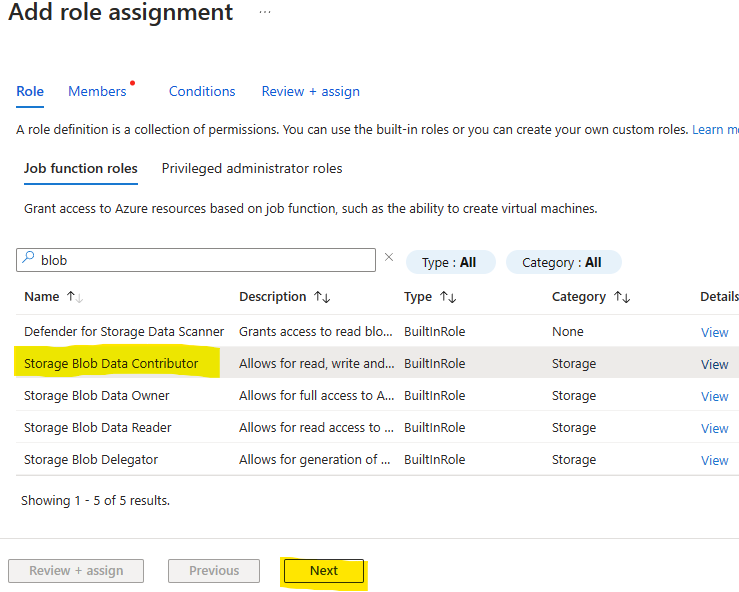

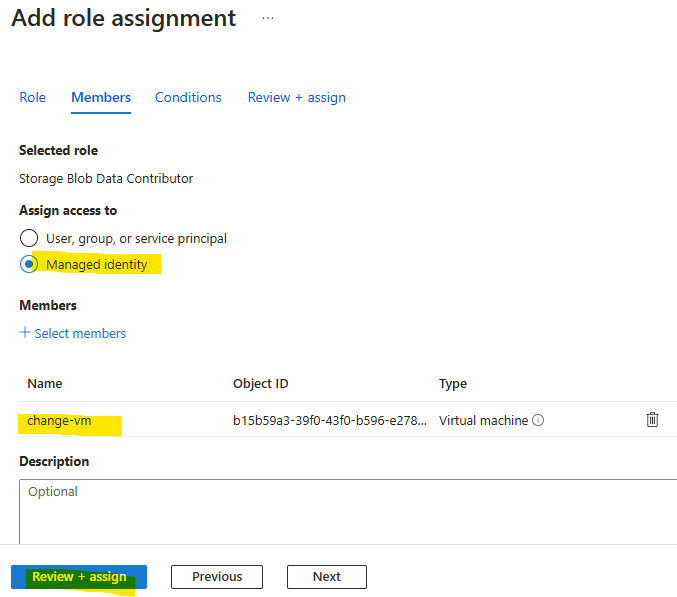

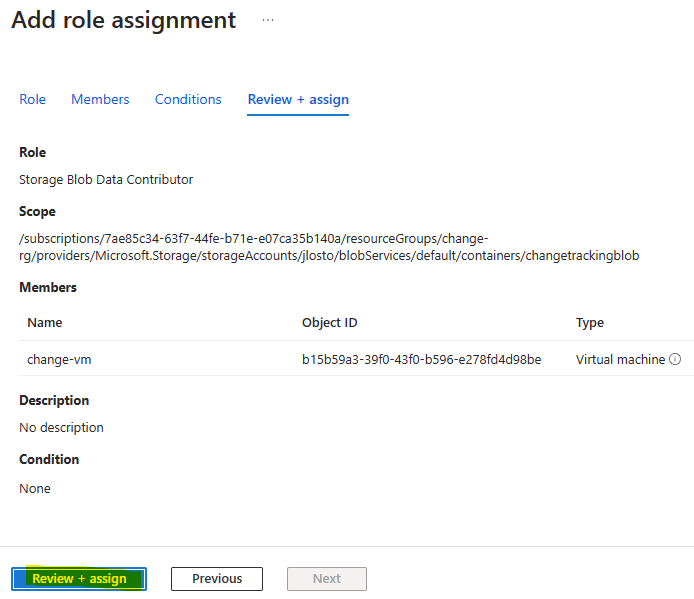

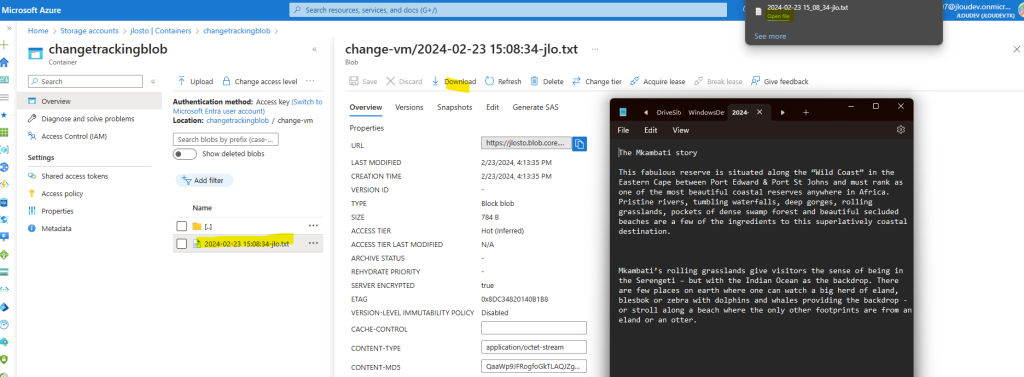

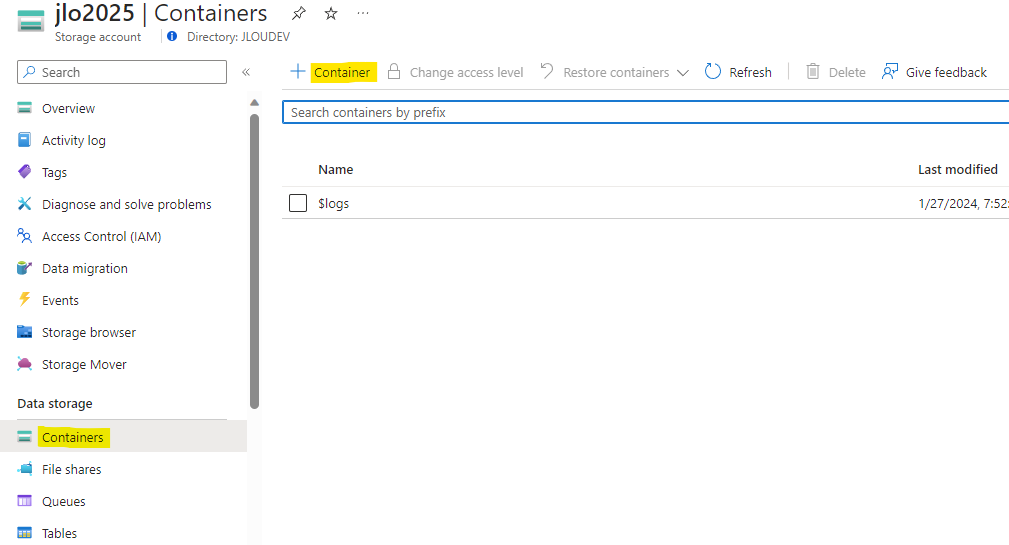

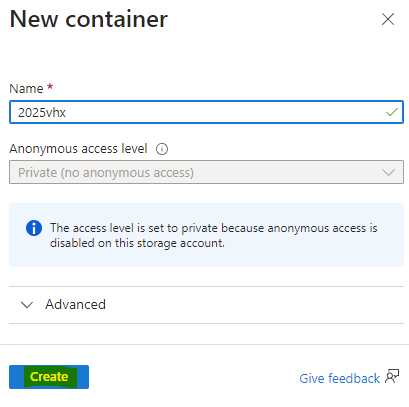

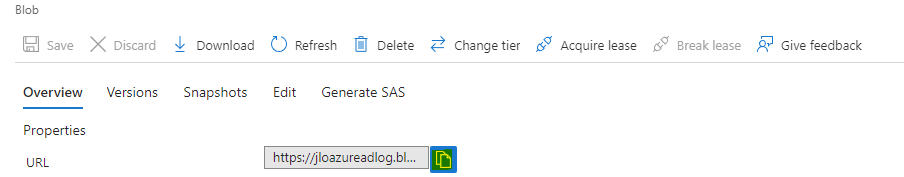

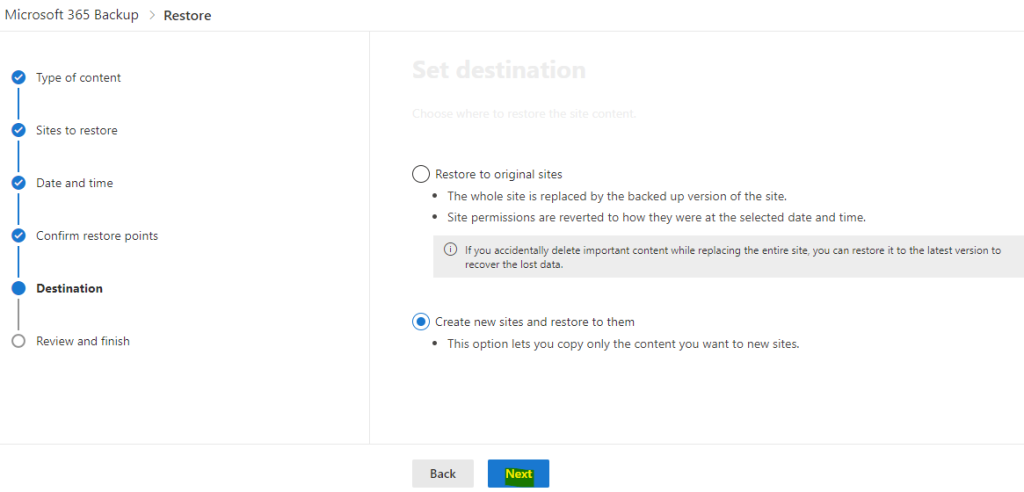

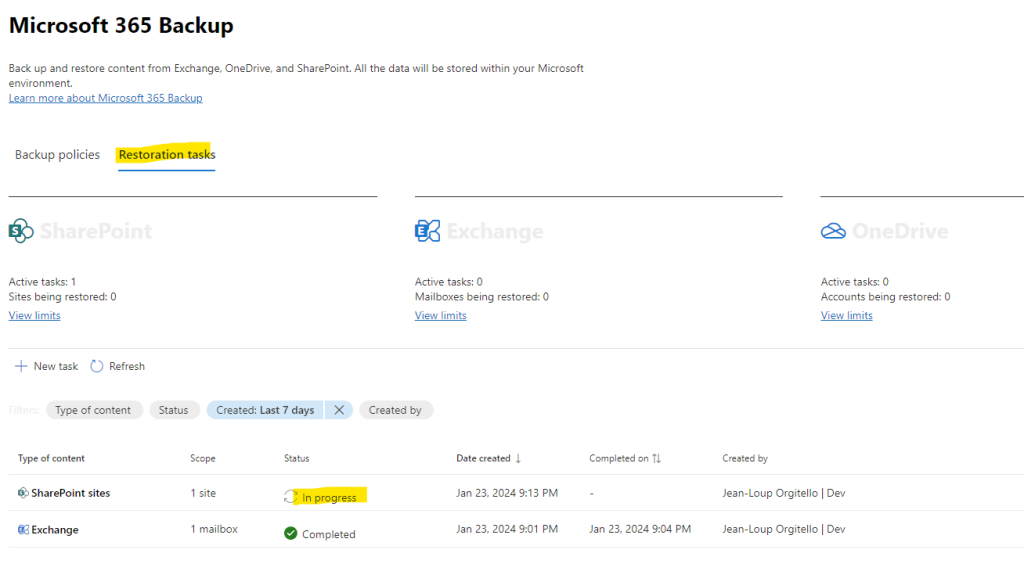

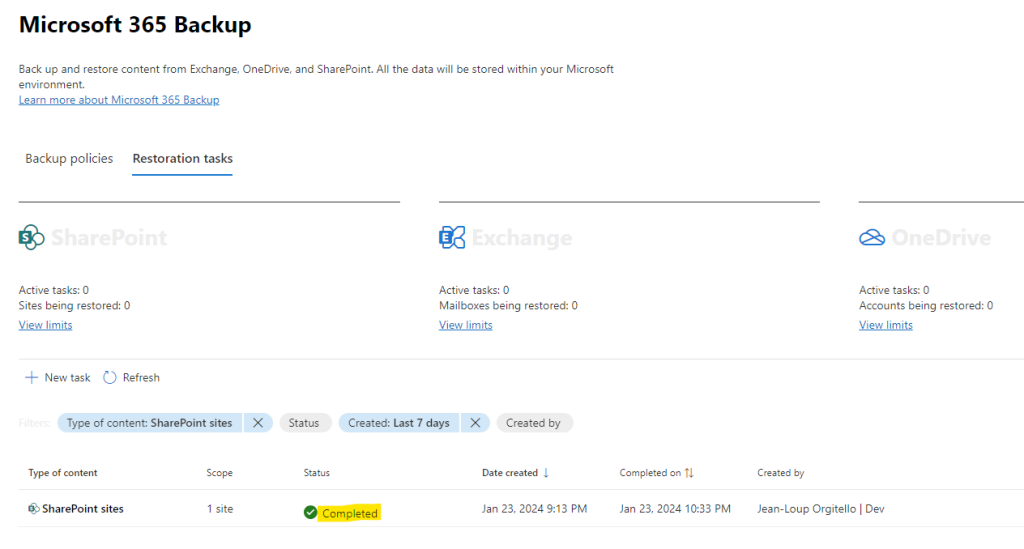

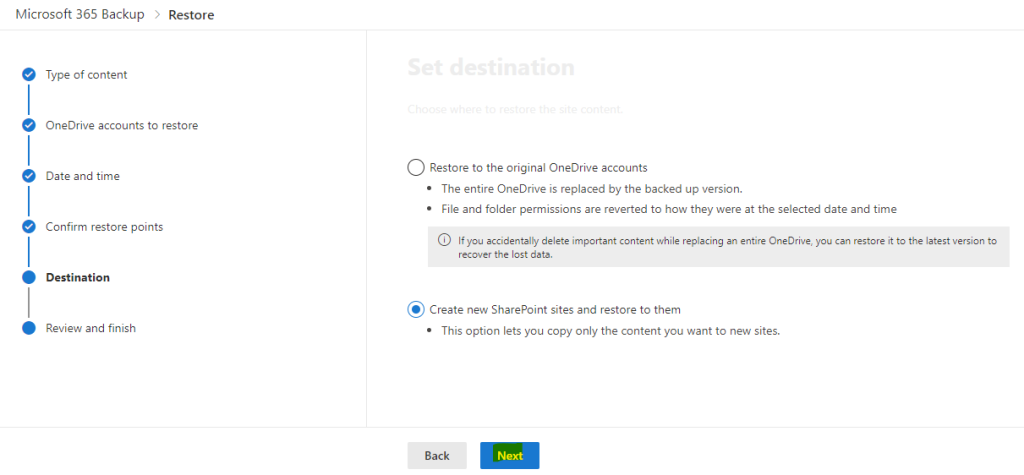

Etape VII – Configuration du partage Entra Domain Services :

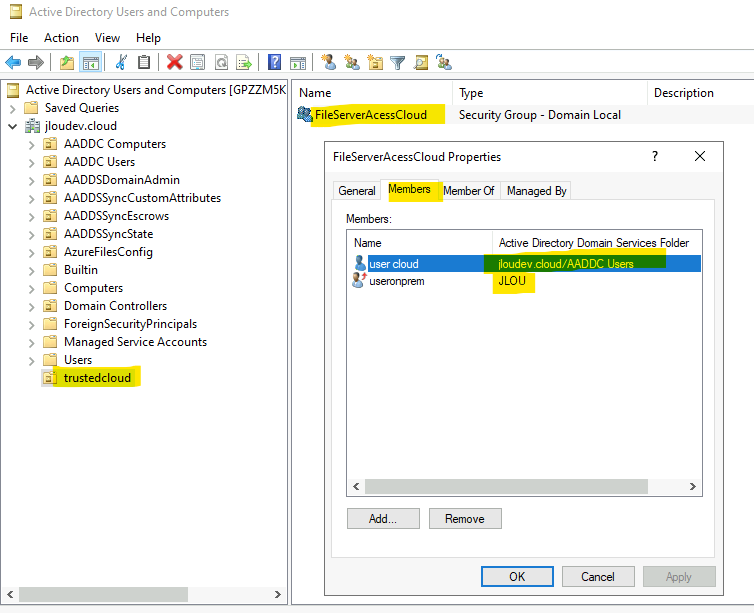

Retournez dans la gestion AD d’Entra Domain Services afin d’y créer là aussi un nouveau groupe contenant à la fois notre utilisateur AD et notre utilisateur Cloud comme ceci :

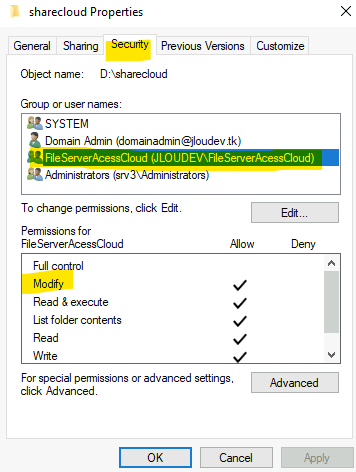

Créez un nouveau dossier sur votre serveur Cloud, puis ajoutez ce même groupe Cloud avec des droits en modification :

Sur l’onglet de Partage, cliquez sur le Partage avancé :

Activez le partage, puis définissez les permissions :

Ajoutez le même groupe Cloud avec les droits suivants :

Tout est enfin prêt pour passer aux tests utilisateurs. Croisons les doigts ! 🤞

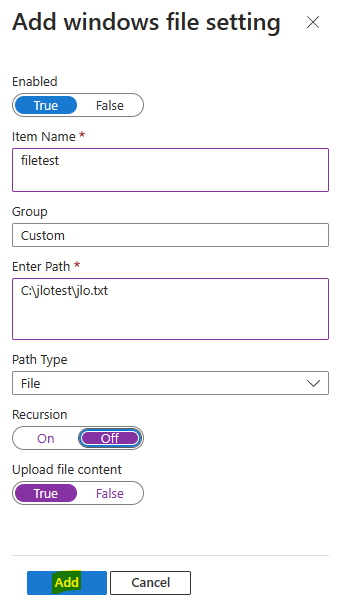

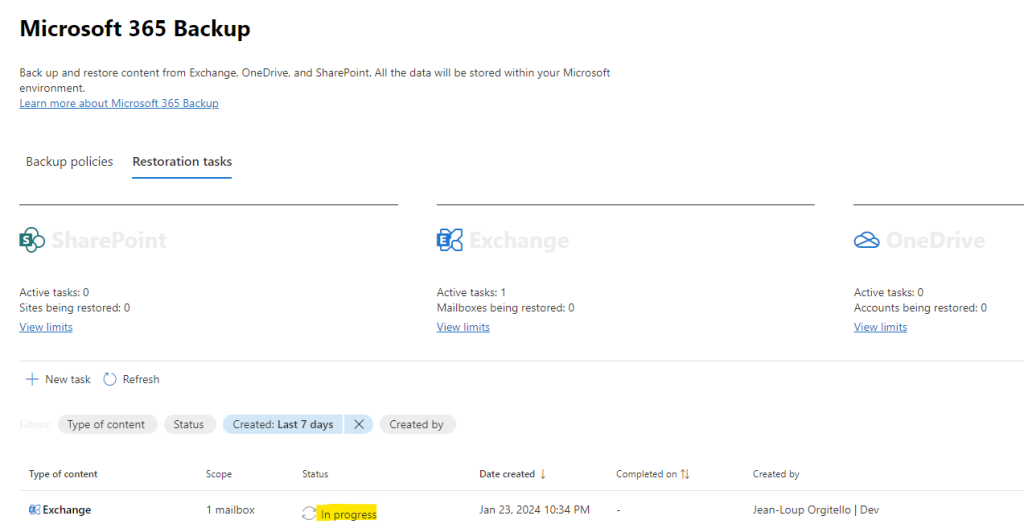

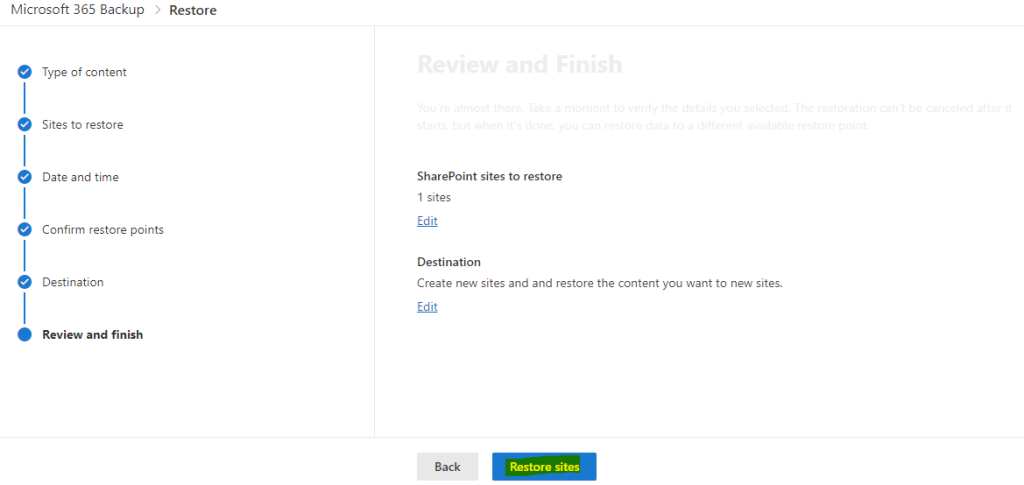

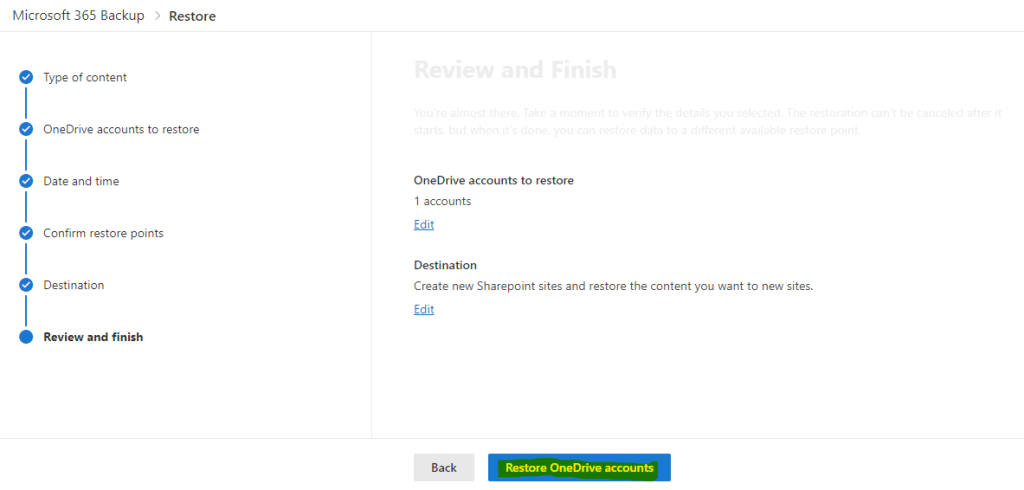

Etape VIII – Test d’accès Active Directory :

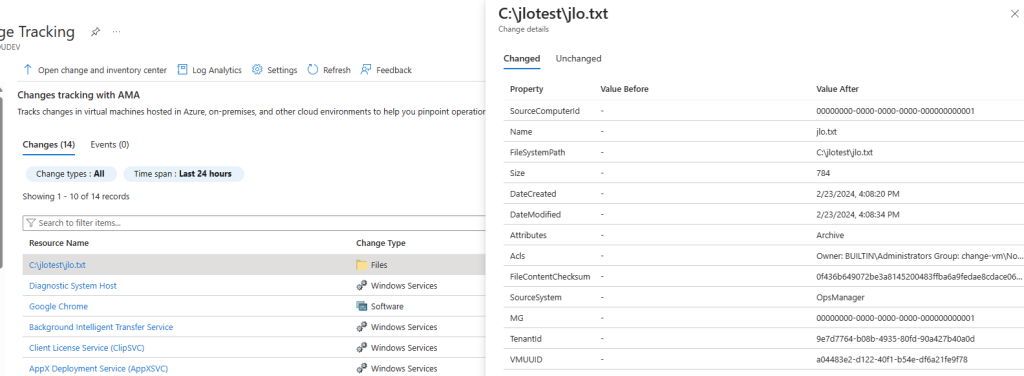

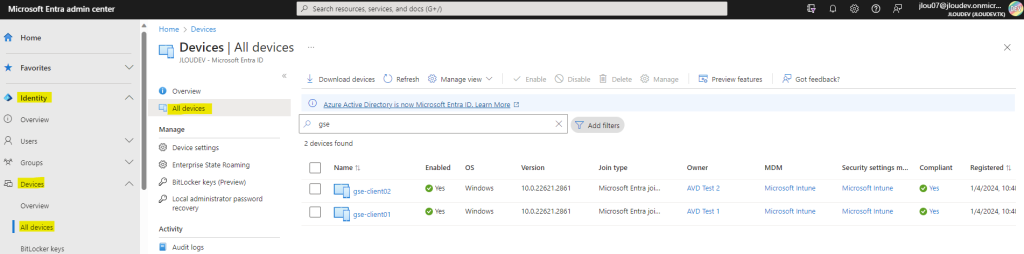

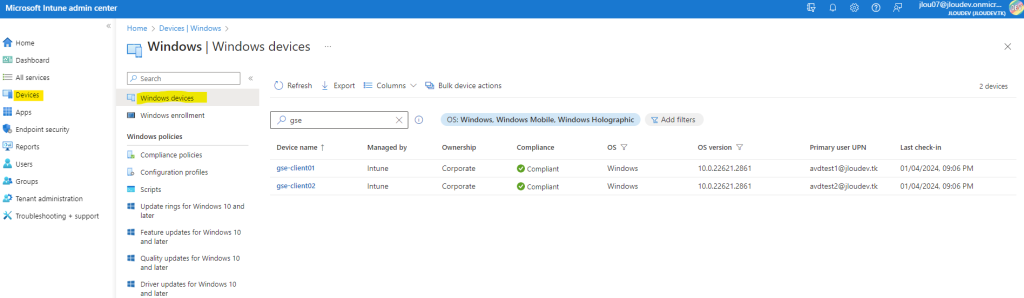

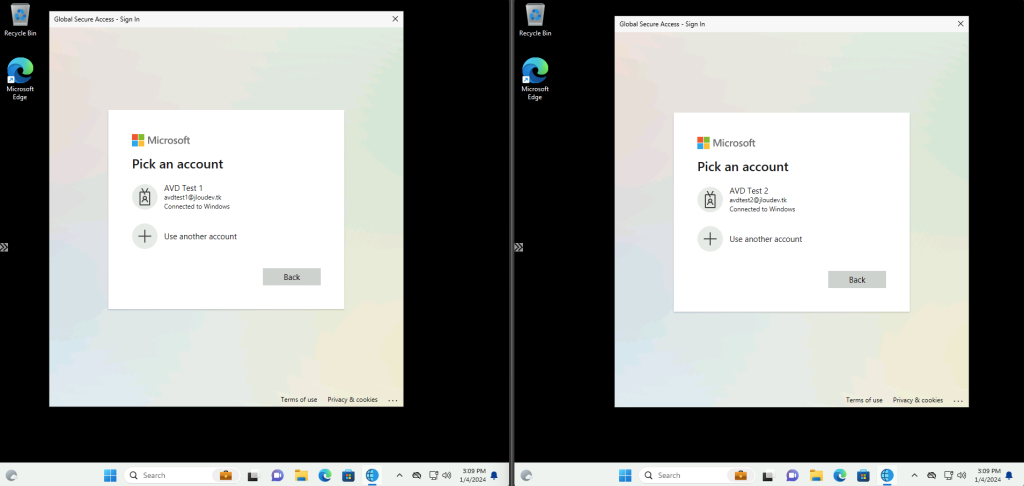

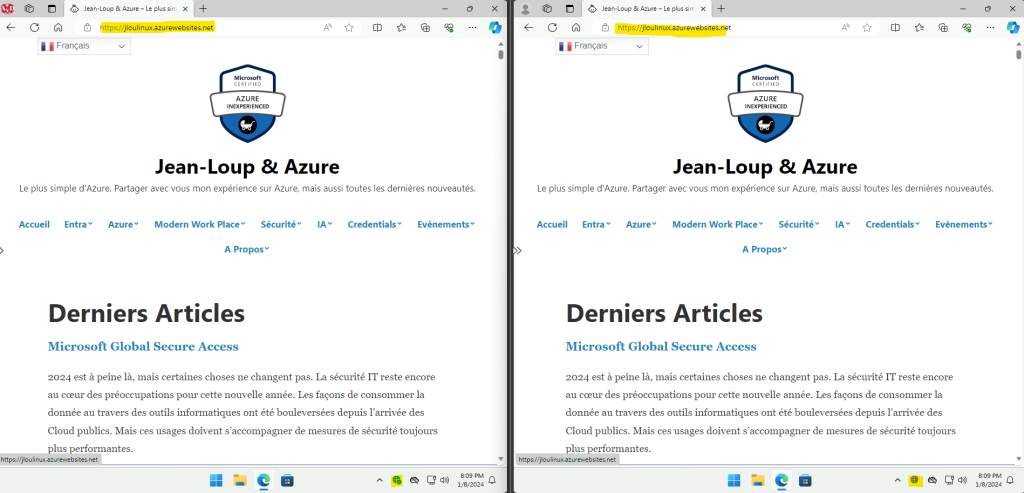

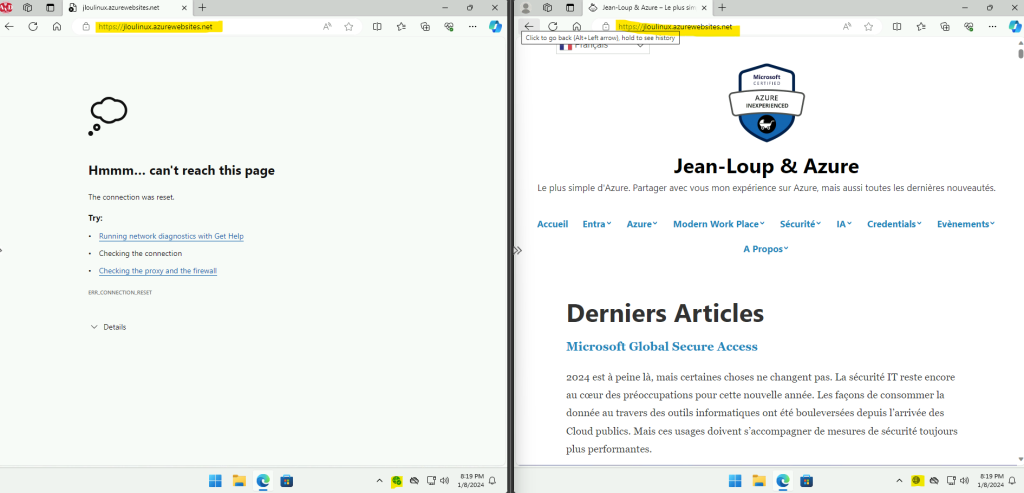

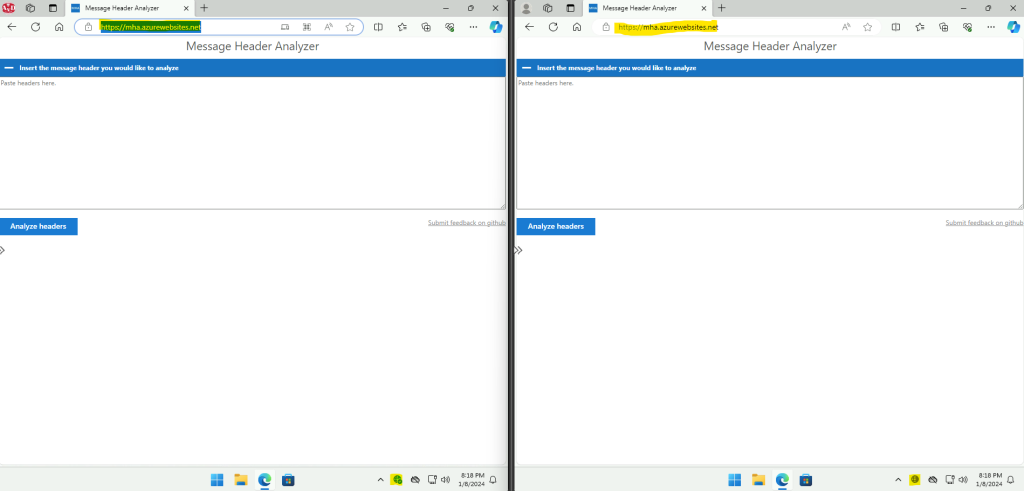

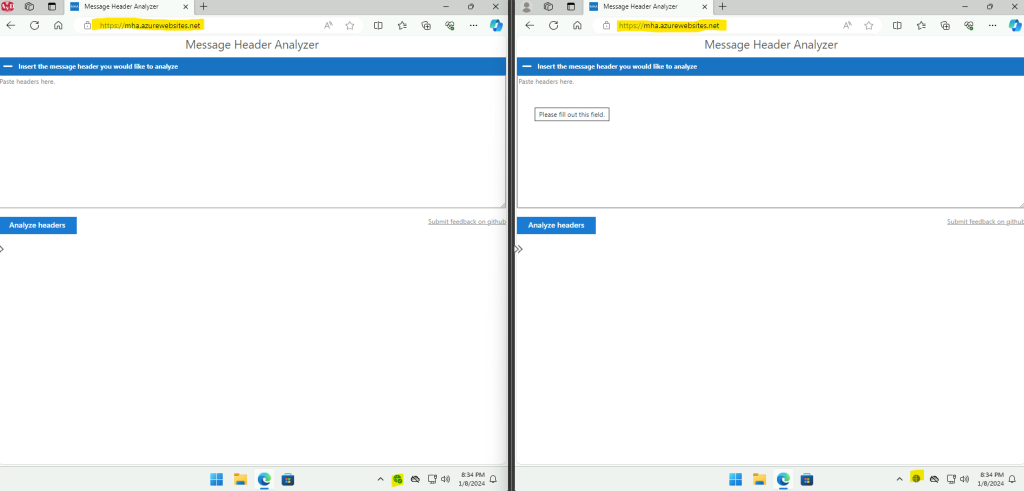

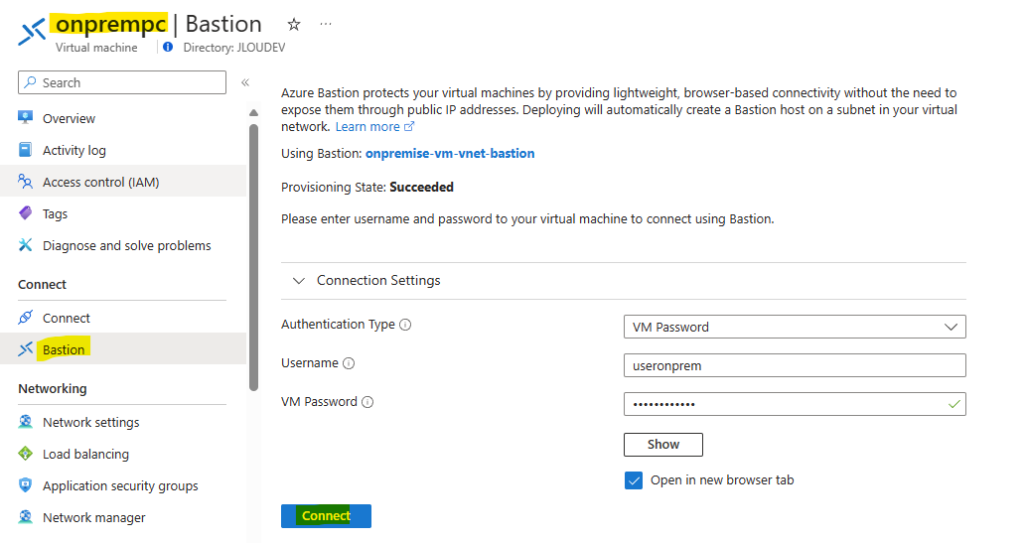

Créez une nouvelle machine virtuelle sous Windows 11 et jointe au domaine Active Directory, puis ouvrez une session avec votre utilisateur de test via Azure Bastion :

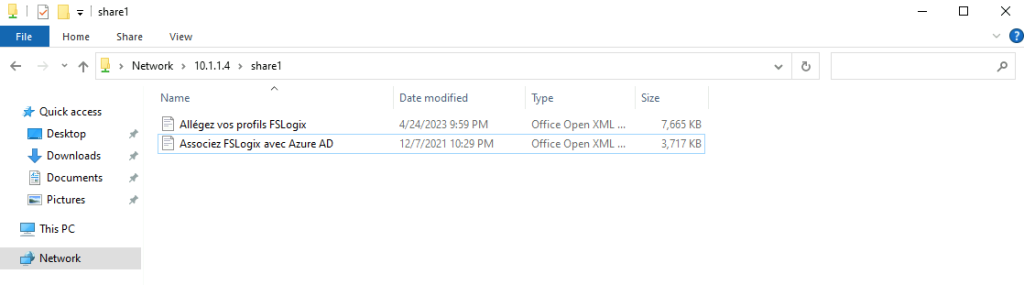

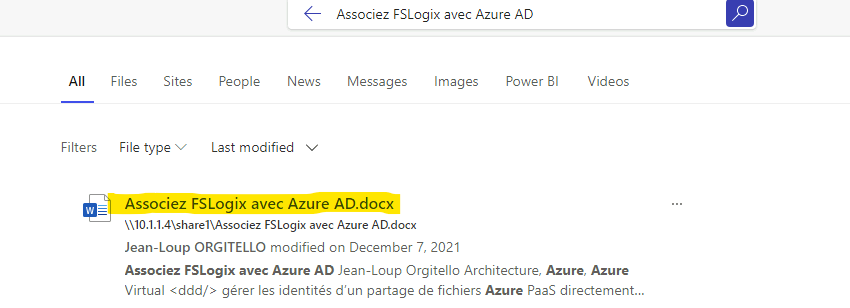

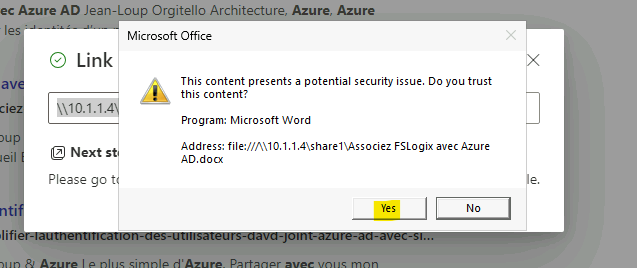

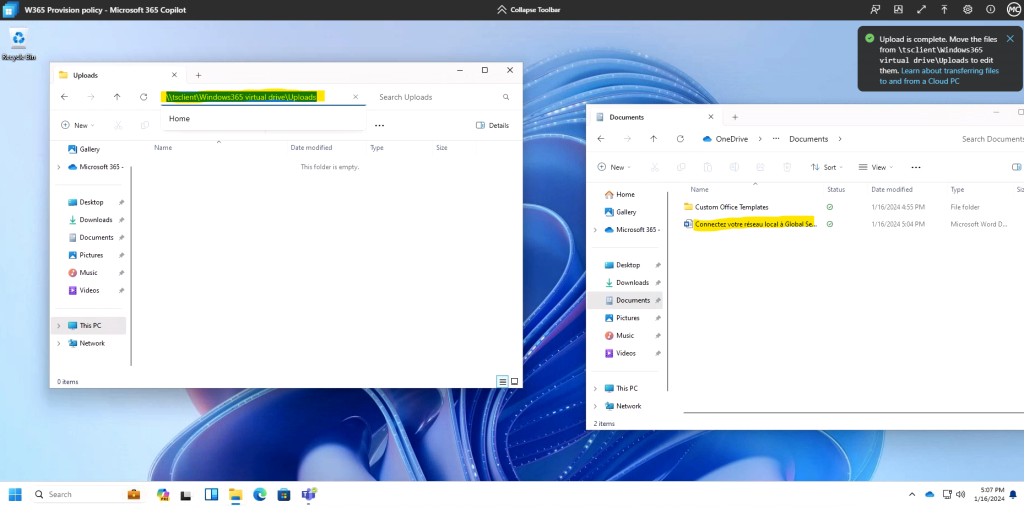

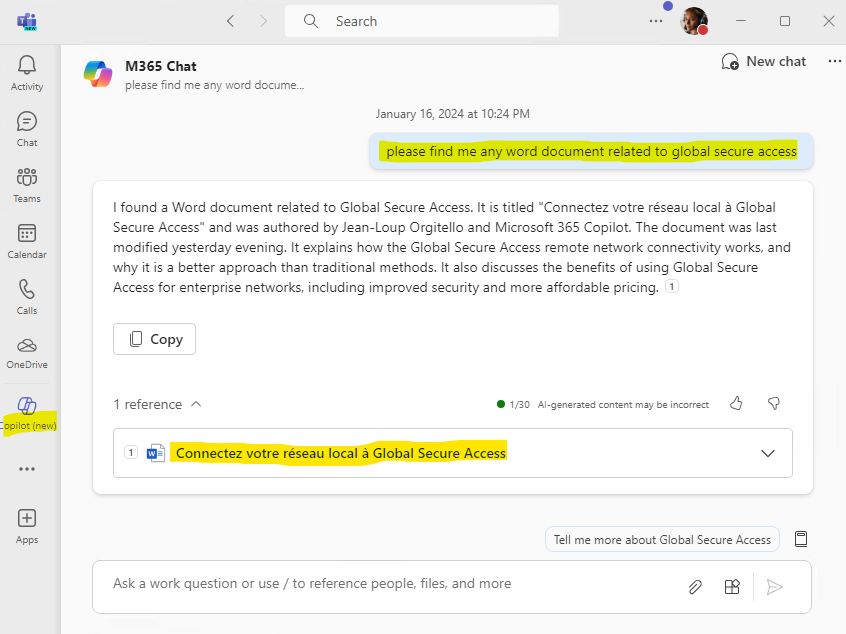

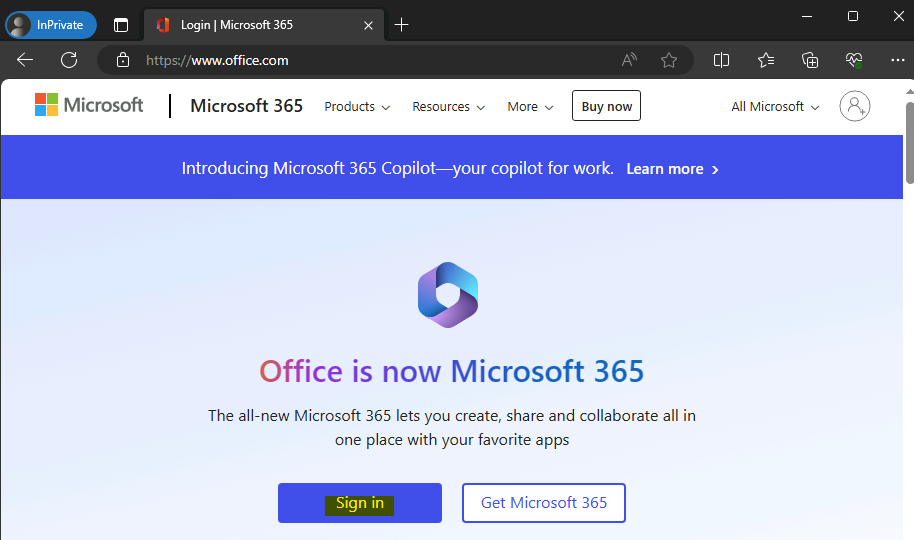

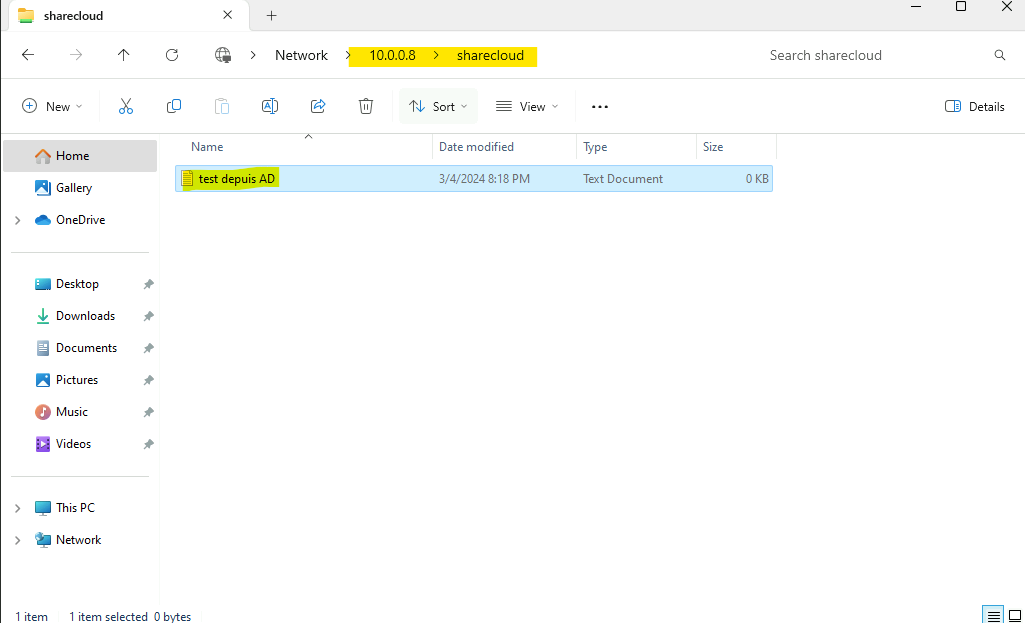

Renseignez le chemin d’accès du partage réseau Cloud dans l’explorateur Windows, constatez la bonne authentification, puis créez une fichier pour vérifier les droits en écriture :

Effectuons maintenant un second test côté Entra Domain Services.

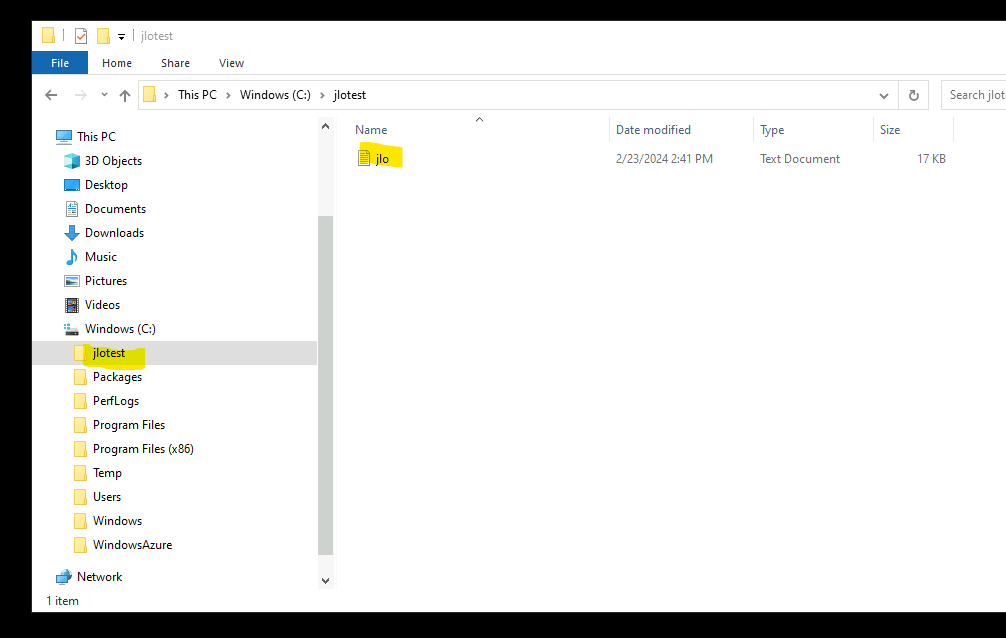

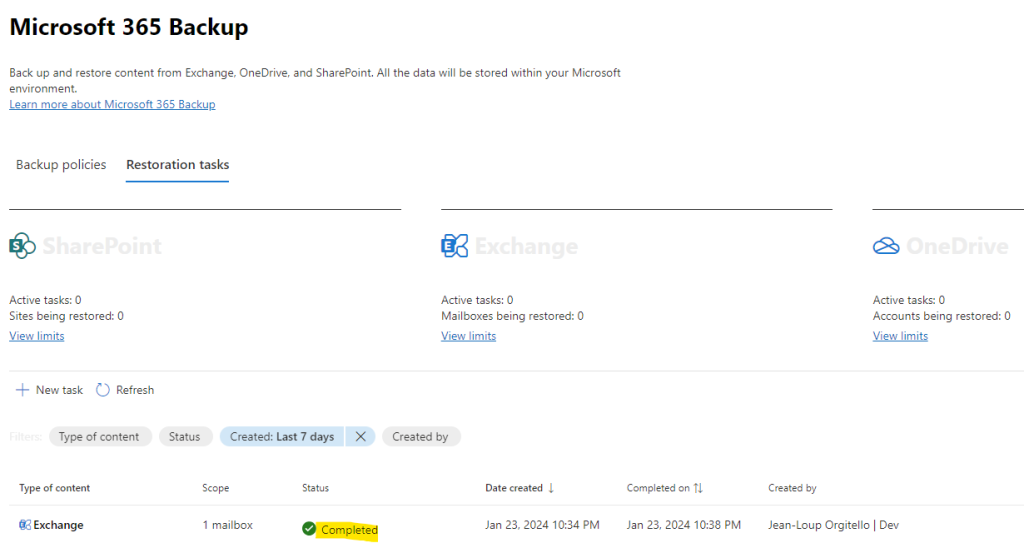

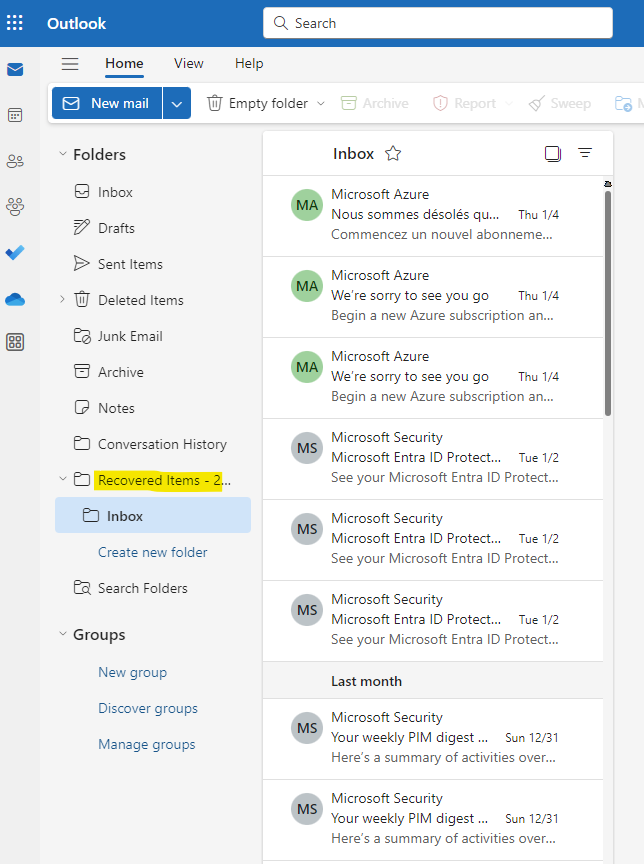

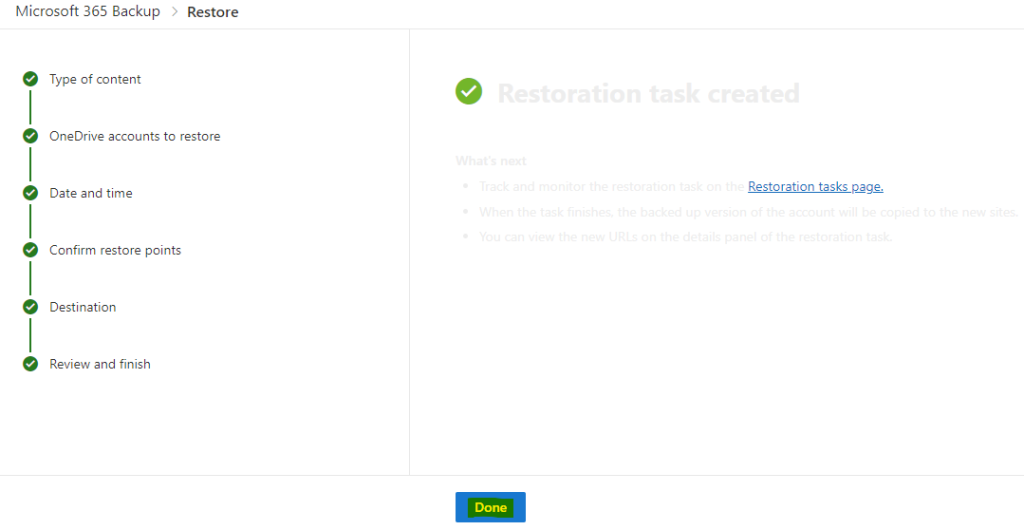

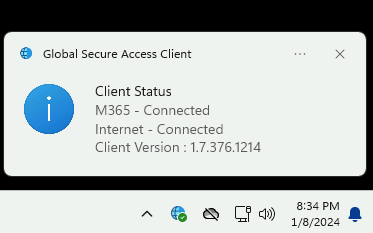

Etape IX – Test d’accès Entra Domain Services :

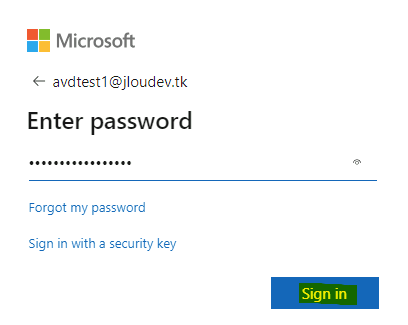

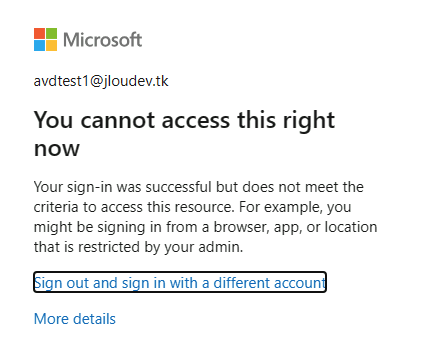

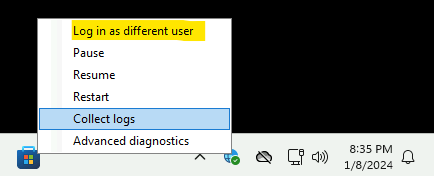

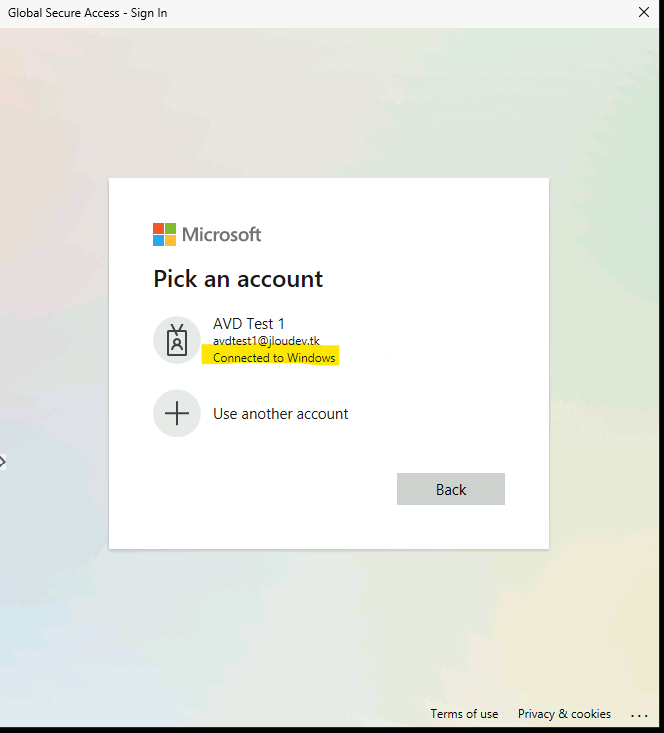

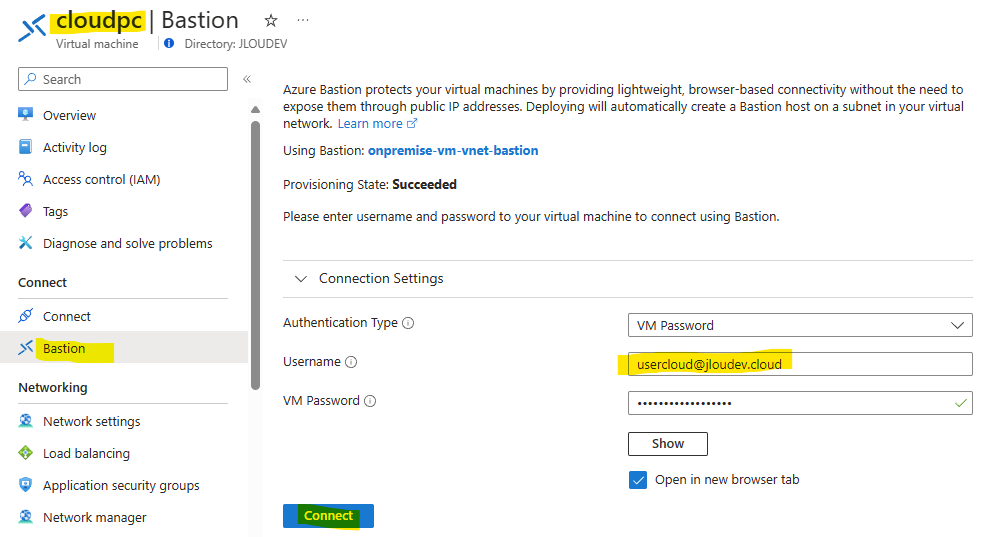

Créez une seconde machine virtuelle sous Windows 11 et jointe cette fois au domaine managé par Microsoft, puis ouvrez une session avec votre utilisateur de test via Azure Bastion :

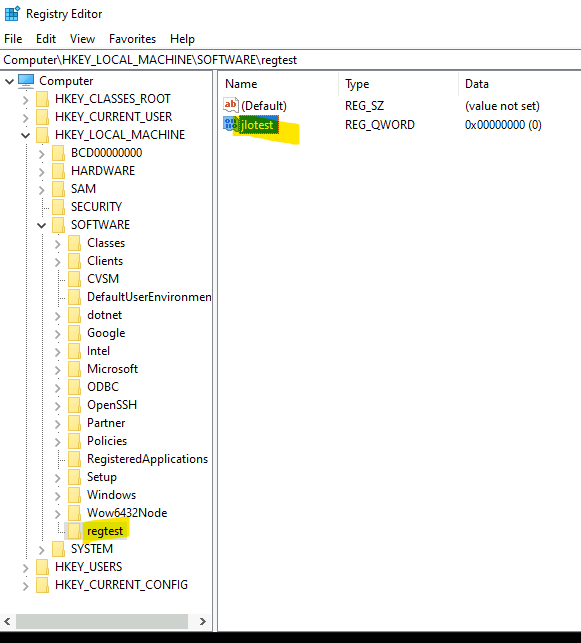

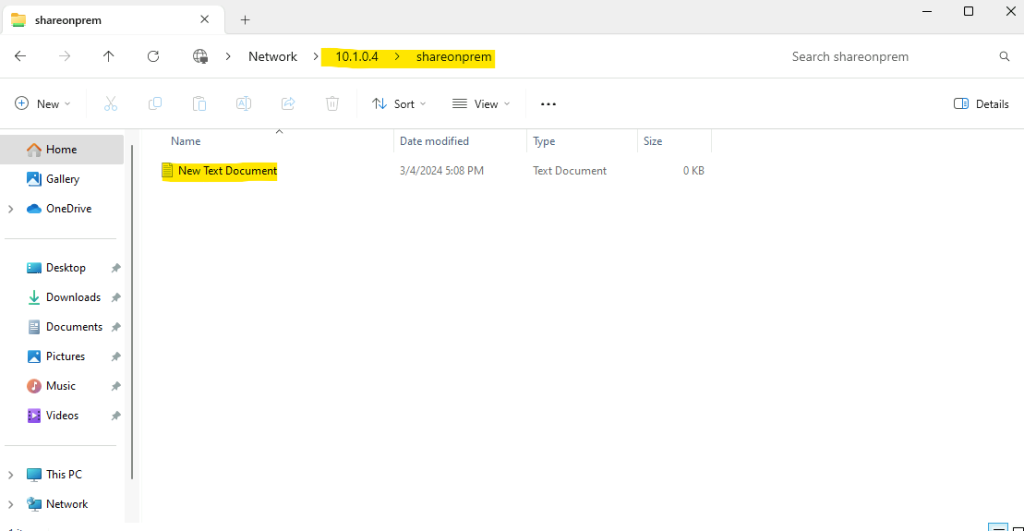

Renseignez le chemin d’accès du partage réseau local dans l’explorateur Windows, constatez la bonne authentification, puis créez une fichier pour vérifier les droits en écriture :

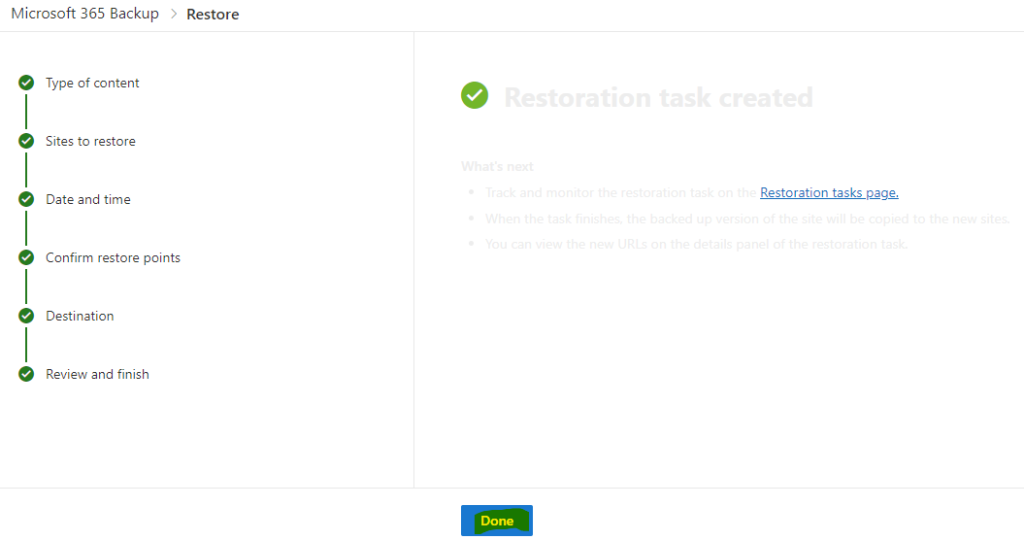

Conclusion :

L’accès aux 2 partages de fichiers fonctionnent sans souci 😎 ! La mise en place de trust est grandement facilité depuis le service Entra Domain Services. Il s’agit d’une raison supplémentaire d’utiliser ce service, tout en prenant soin de mesurer ces différences juste ici.